Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

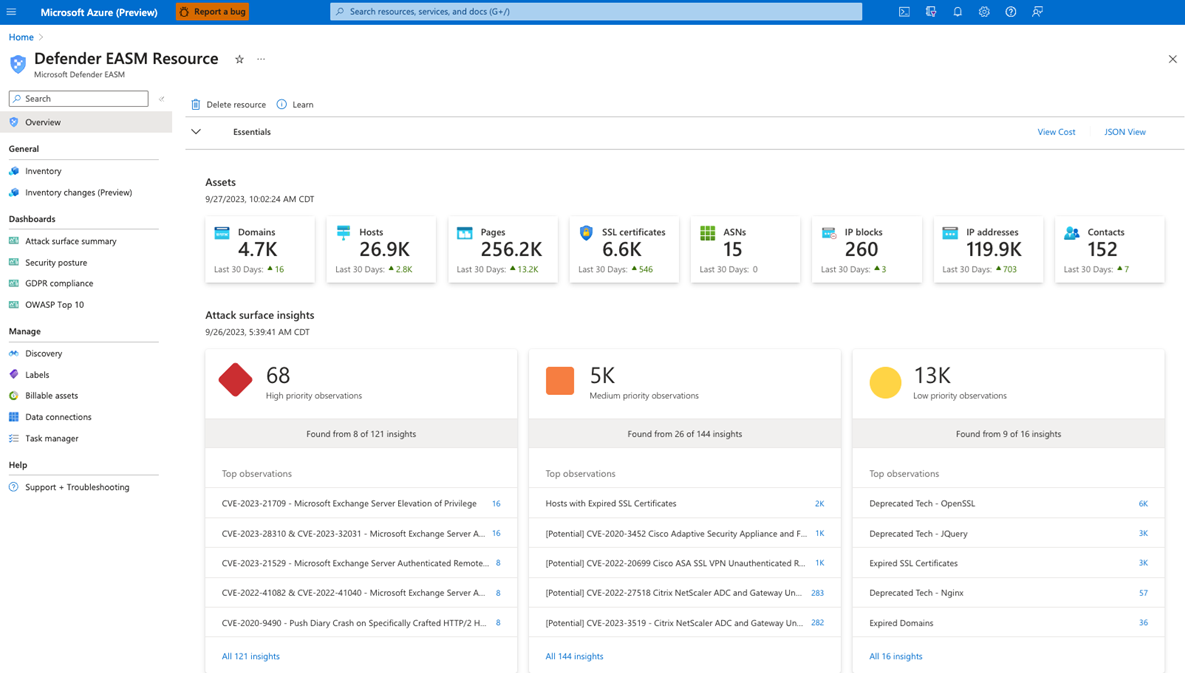

Ekstern angrebsoverfladeadministration til Microsoft Defender (Defender EASM) opdager og kortlægger løbende din digitale angrebsoverflade for at give dig et eksternt overblik over din onlineinfrastruktur.

Defender EASM giver dine sikkerheds- og it-teams vigtig synlighed for at hjælpe dem med at identificere ukendte problemer, prioritere risici, fjerne trusler og udvide kontrollen over sårbarheder og eksponering ud over firewallen. Indsigt i angrebsoverfladen genereres ved hjælp af sårbarheds- og infrastrukturdata for at vise vigtige områder, der er vigtige for din organisation.

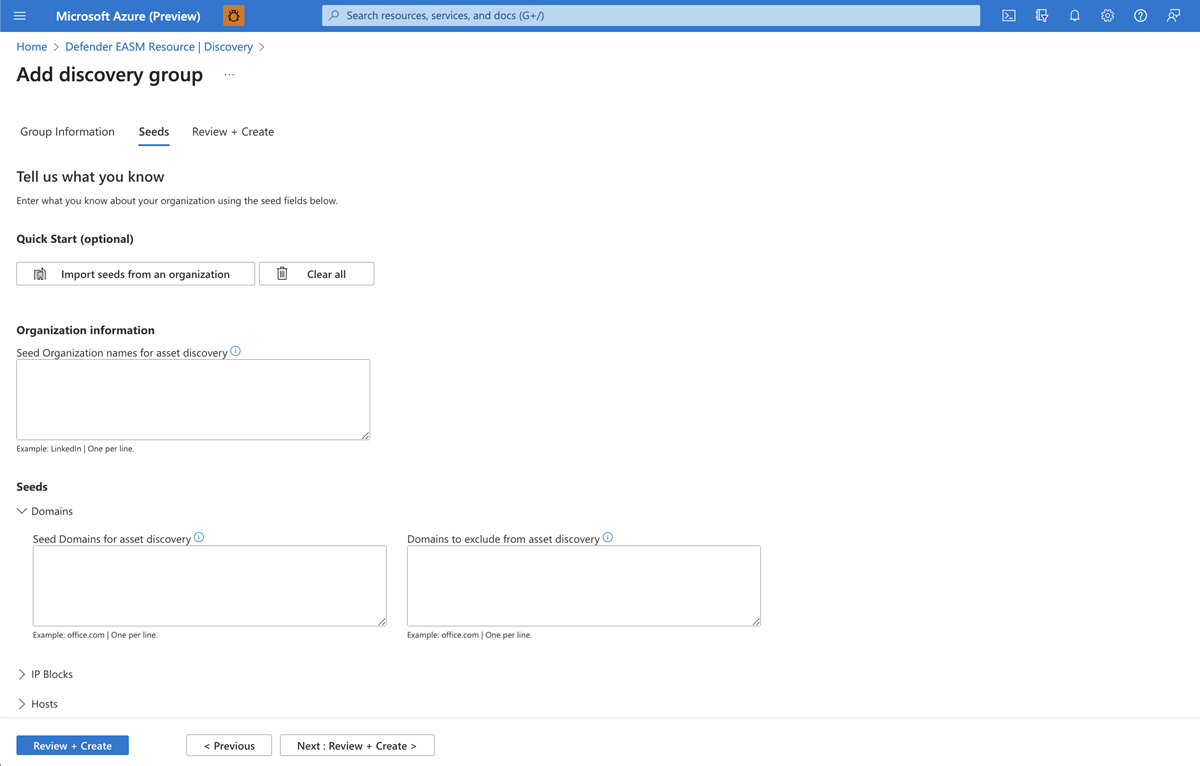

Registrering og lager

Microsofts beskyttede registreringsteknologi søger rekursivt efter infrastruktur via observerede forbindelser til kendte legitime aktiver. Det konkluderer, at infrastrukturens relation til organisationen afdækker tidligere ukendte og ikke-overvågede egenskaber. Disse kendte legitime aktiver kaldes opdagelsesfrø. Defender EASM opdager først stærke forbindelser til disse valgte enheder og gentager sig derefter for at afsløre flere forbindelser og i sidste ende kompilere din angrebsoverflade.

Defender EASM registrering omfatter følgende typer aktiver:

- Domæner

- IP-adresseblokke

- Værter

- Mailkontakter

- Autonome systemnumre (ASN'er)

- Whois-organisationer

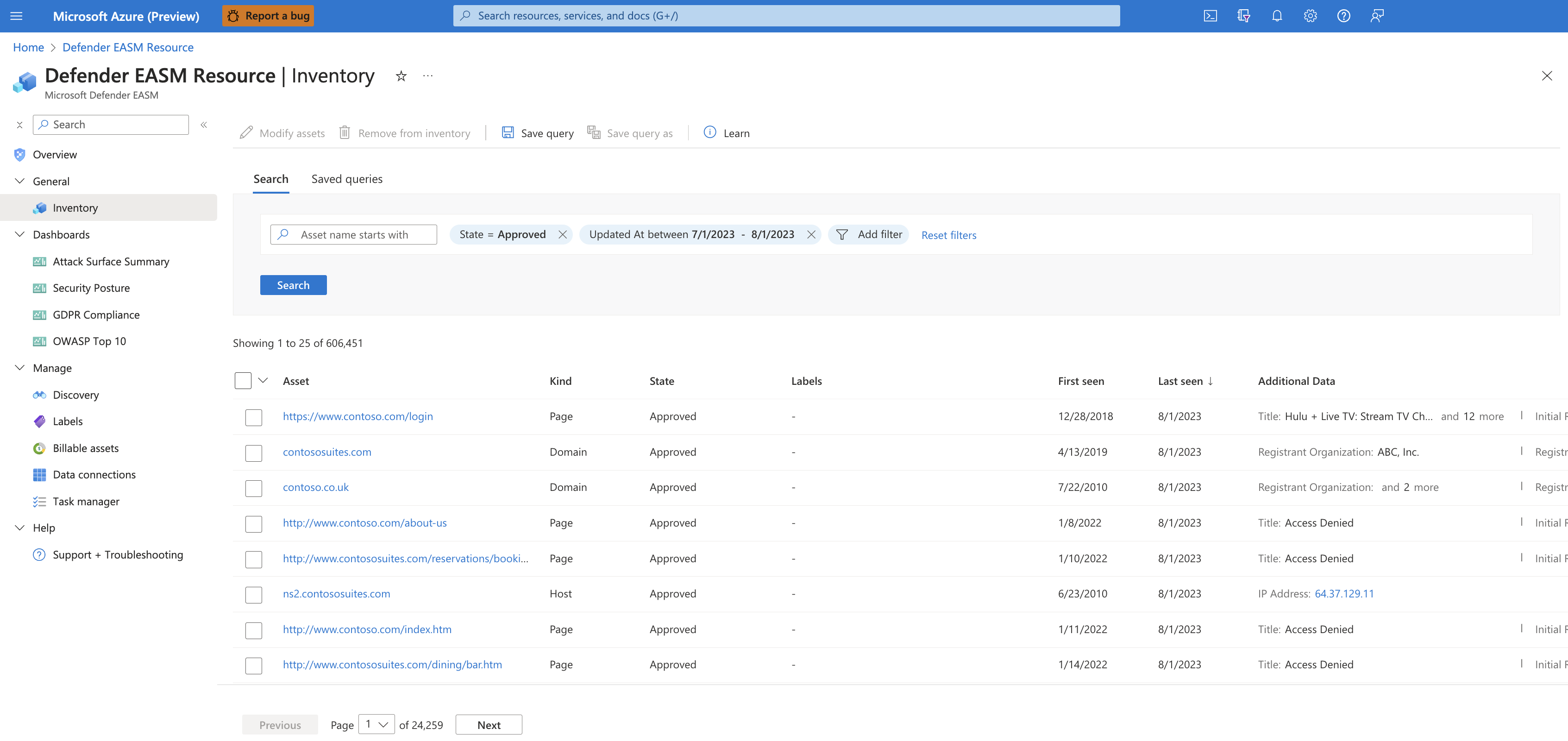

Fundne aktiver indekseres og klassificeres i dit Defender EASM lager for at give dig en dynamisk oversigt over hele webinfrastrukturen under din ledelse. Aktiver er kategoriseret som seneste (aktuelt aktive) eller historiske. De kan omfatte webprogrammer, tredjepartsafhængigheder og andre aktivforbindelser.

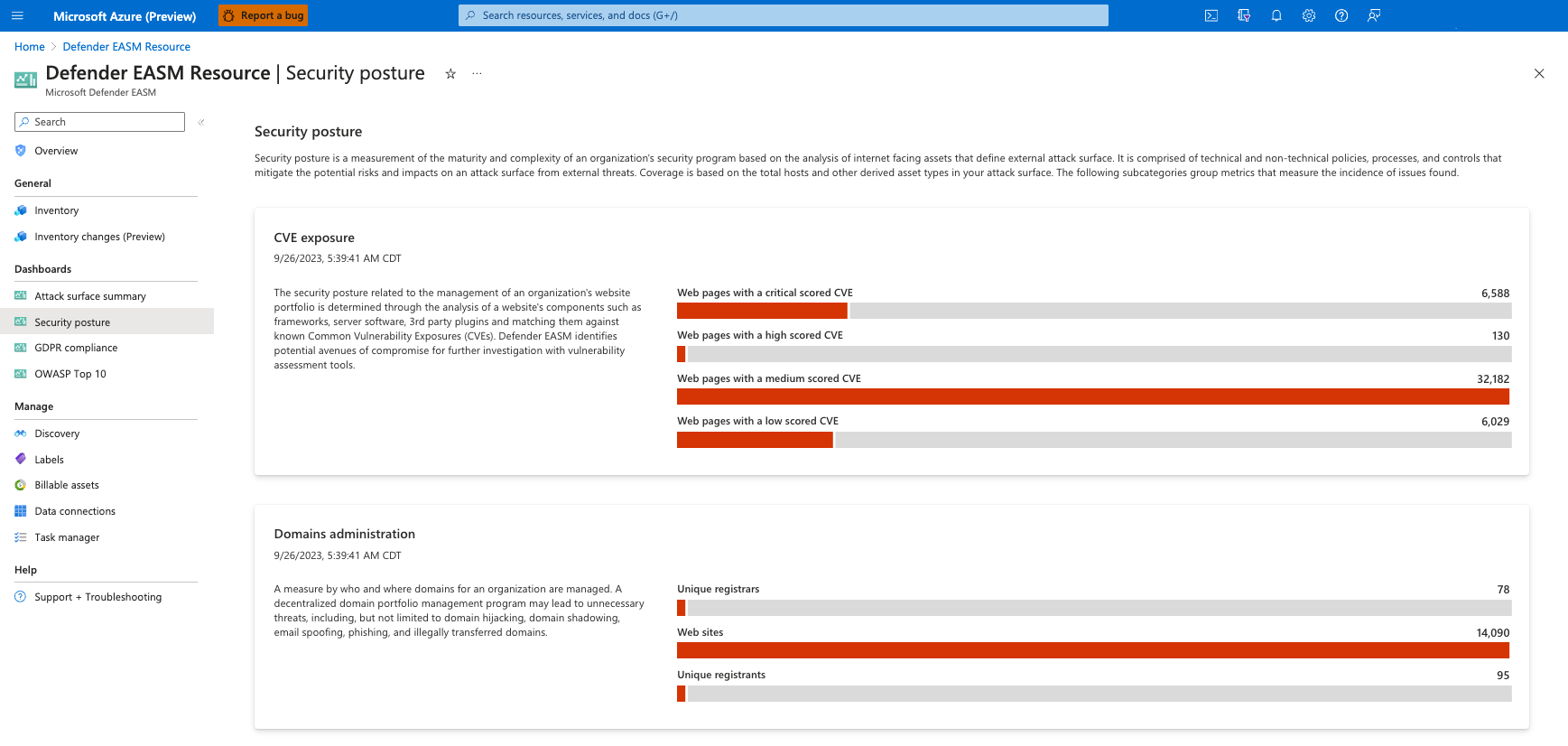

Dashboards

Defender EASM bruger dashboards til at hjælpe dig med hurtigt at forstå din onlineinfrastruktur og eventuelle vigtige risici for din organisation. Dashboards er designet til at give indsigt i specifikke risikoområder, herunder sikkerhedsrisici, overholdelse af angivne standarder og sikkerhedshygiejne. Disse indsigter hjælper dig med hurtigt at håndtere de komponenter i angrebsoverfladen, der udgør den største risiko for din organisation.

Administration af aktiver

Du kan filtrere dit lager for at vise den indsigt, der er vigtigst for dig og din organisation. Filtrering giver dig fleksibilitet og tilpasning, så du kan få adgang til et bestemt undersæt af aktiver. Filtrering sætter også Defender EASM data til at fungere i din specifikke use case, uanset om du søger efter aktiver, der opretter forbindelse til udfaset infrastruktur eller identificerer nye cloudressourcer.

Brugertilladelser

En bruger i organisationen, der er tildelt rollen Ejer eller Bidragyder, kan oprette, slette og redigere Defender EASM ressourcer og lageraktiverne i en ressource. Rollerne Ejer og Bidragyder har tilladelse til at bruge alle platformens funktioner.

En bruger, der har fået tildelt rollen Læser, kan få vist Defender EASM data, men vedkommende kan ikke oprette, slette eller redigere en ressource eller et lageraktiv.

Defender EASM understøtter ikke adgang til ressourcer på tværs af lejere, herunder via Azure Lighthouse. Defender EASM ressourcer skal tilgås ved at godkende direkte til den lejer, hvor ressourcen er placeret.

Dataopbevaring, tilgængelighed og beskyttelse af personlige oplysninger

Microsoft Defender EASM indeholder både globale data og kundespecifikke data. De underliggende internetdata er globale data, der stammer fra Microsoft. Etiketter, som kunderne anvender, betragtes som kundedata. Dine kundedata gemmes i det område, du vælger.

Af sikkerhedsmæssige årsager indsamler Microsoft en brugers IP-adresse, når brugeren logger på. IP-adressen gemmes i op til 30 dage, men den kan gemmes længere, hvis den er nødvendig for at undersøge potentiel falsk eller skadelig brug af produktet.

Hvis et Azure område er nede, påvirkes kun de Defender EASM kunder i det pågældende område. Tjenester og data i andre Azure områder er fortsat aktive.

Hvis en organisation ikke længere er kunde hos Microsoft, kræver Microsofts overholdelse af regler og standarder, at alle kundens data slettes inden for 180 dage. Denne politik indeholder kundedata, der er gemt offline, f.eks. sikkerhedskopier af databaser. Når en ressource er slettet, kan den ikke gendannes af vores teams. Kundedata opbevares i vores datalagre i yderligere 75 dage, men den faktiske ressource kan ikke gendannes. Efter perioden på 75 dage slettes kundedata permanent.