Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

UEBA (User and Entity Behavior Analytics) i Microsoft Sentinel analyserer logge og beskeder fra forbundne datakilder for at oprette grundlæggende adfærdsprofiler for organisationens enheder – f.eks. brugere, værter, IP-adresser og programmer. Ved hjælp af maskinel indlæring identificerer UEBA unormal aktivitet, der kan indikere et kompromitteret aktiv.

Du kan aktivere analyse af bruger- og objektadfærd på to måder, der begge har samme resultat:

- Fra indstillingerne for Microsoft Sentinel arbejdsområde: Aktivér UEBA for dit arbejdsområde, og vælg, hvilke datakilder der skal oprettes forbindelse til på portalen Microsoft Defender eller Azure Portal.

- Fra understøttede dataconnectors: Aktivér UEBA, når du konfigurerer UEBA-understøttede dataconnectors på Microsoft Defender-portalen.

I denne artikel forklares det, hvordan du aktiverer UEBA og konfigurerer datakilder fra indstillingerne for dit Microsoft Sentinel arbejdsområde og fra understøttede dataconnectors.

Du kan finde flere oplysninger om UEBA under Identificer trusler med analyse af objektadfærd.

Bemærk!

Du kan få oplysninger om tilgængelighed af funktioner i US Government-cloudmiljøer i Microsoft Sentinel tabeller i Cloudfunktionstilgængelighed for US Government-kunder.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Forudsætninger

Hvis du vil aktivere eller deaktivere denne funktion (disse forudsætninger kræves ikke for at bruge funktionen):

Din bruger skal være tildelt rollen Microsoft Entra ID sikkerhedsadministrator i din lejer eller de tilsvarende tilladelser.

Din bruger skal være tildelt mindst en af følgende Azure roller (få mere at vide om Azure RBAC):

- Ejer på ressourcegruppeniveau eller højere.

- Bidragyder på ressourcegruppeniveau eller højere.

- (Mindst privilegerede) Microsoft Sentinel bidragyder på arbejdsområdeniveau eller højere og Log Analytics Contributor på ressourcegruppeniveau eller højere.

Arbejdsområdet må ikke have nogen Azure ressourcelåse anvendt på det. Få mere at vide om Azure ressourcelåsning.

Bemærk!

- Der kræves ingen særlig licens for at føje UEBA-funktionalitet til Microsoft Sentinel, og der er ingen ekstra omkostninger ved at bruge den.

- Men da UEBA genererer nye data og gemmer dem i nye tabeller, som UEBA opretter i dit Log Analytics-arbejdsområde, er der yderligere gebyrer for datalagring .

Aktivér UEBA fra indstillinger for arbejdsområde

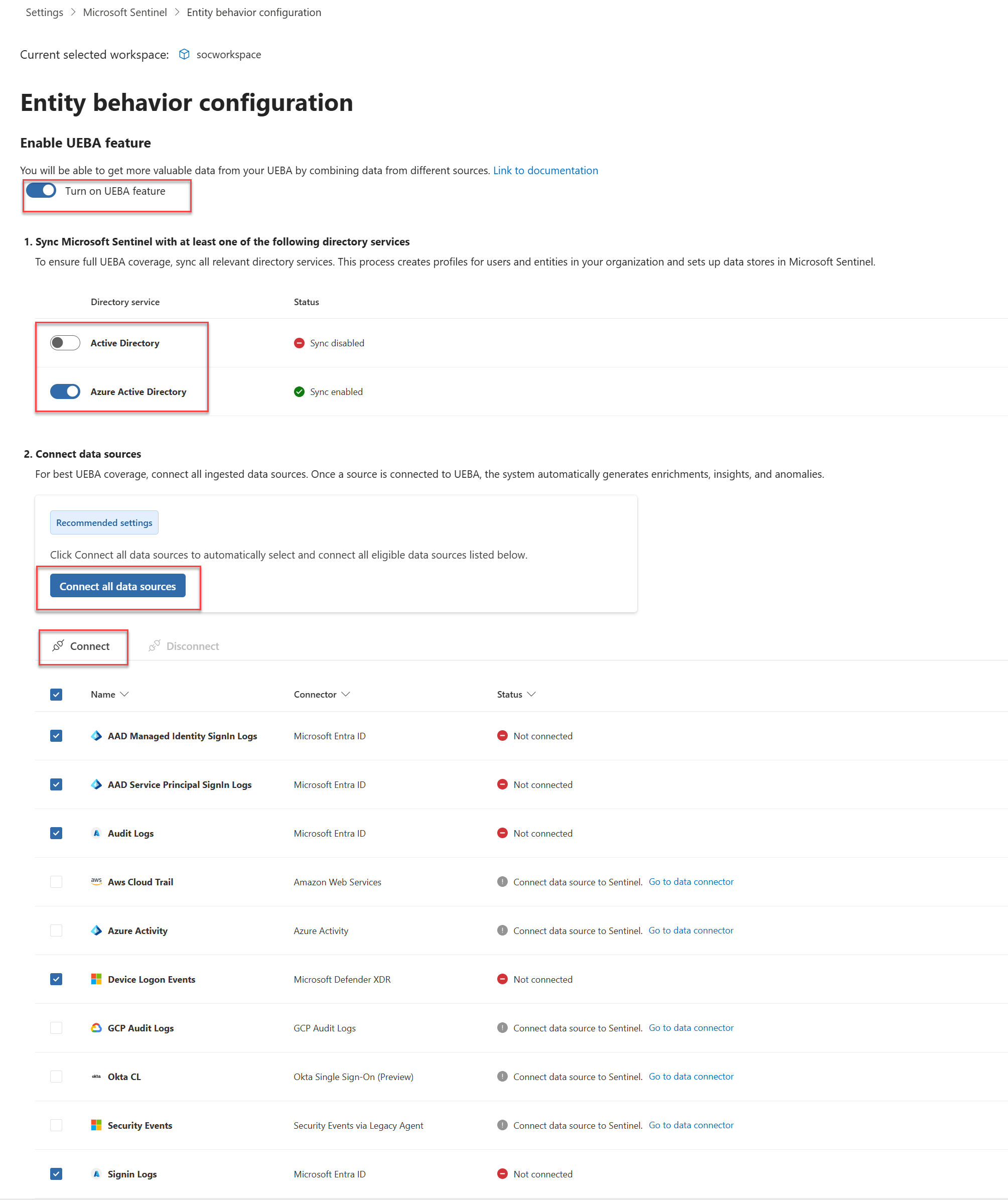

Sådan aktiverer du UEBA fra dine indstillinger for Microsoft Sentinel arbejdsområde:

Gå til konfigurationssiden Enhedsfunktionsmåde .

Brug en af disse tre måder til at få vist konfigurationssiden enhedsfunktionsmåde :

Vælg Objektfunktionsmåde i navigationsmenuen Microsoft Sentinel, og vælg derefter Indstillinger for objektfunktionsmåde på den øverste menulinje.

Vælg Indstillinger i navigationsmenuen Microsoft Sentinel, vælg fanen Indstillinger, og vælg derefter Angiv UEBA under udvidelsesprogrammet Objektfunktionsmåde.

På siden Microsoft Defender XDR dataconnector skal du vælge linket Gå til UEBA-konfigurationssiden.

På konfigurationssiden Enhedsfunktionsmåde skal du slå funktionen Slå UEBA til.

Vælg de katalogtjenester, hvorfra du vil synkronisere brugerobjekter med Microsoft Sentinel.

- Active Directory i det lokale miljø (prøveversion)

- Microsoft Entra ID

Hvis du vil synkronisere brugerobjekter fra Active Directory i det lokale miljø, skal du onboarde din Azure lejer til Microsoft Defender for Identity (enten separat eller som en del af Microsoft Defender XDR), og du skal have MDI-sensoren installeret på active Directory-domænecontrolleren. Du kan få flere oplysninger under Microsoft Defender for Identity forudsætninger.

Vælg Opret forbindelse til alle datakilder for at oprette forbindelse til alle berettigede datakilder, eller vælg bestemte datakilder på listen.

Du kan kun aktivere disse datakilder fra portalerne Defender og Azure:

- Logføringslogge

- Overvågningslogge

- Azure aktivitet

- Sikkerhedshændelser

Du kan kun aktivere disse datakilder fra Defender-portalen (prøveversion):

- Logge for AAD-logon til administreret identitet (Microsoft Entra ID)

- Logonlogge for AAD-tjenesteprincipaler (Microsoft Entra ID)

- AWS CloudTrail

- Logonhændelser for enhed

- Okta CL

- GCP-overvågningslogge

Du kan få flere oplysninger om UEBA-datakilder og uregelmæssigheder under Microsoft Sentinel UEBA-reference og UEBA-uregelmæssigheder.

Bemærk!

Når du har aktiveret UEBA, kan du aktivere understøttede datakilder for UEBA direkte fra ruden med dataconnectorer eller fra siden Indstillinger for Defender-portal, som beskrevet i denne artikel.

Vælg Opret forbindelse.

Aktivér registrering af uregelmæssigheder i dit Microsoft Sentinel arbejdsområde:

- Vælg Indstillinger> i Microsoft Defender navigationsmenu på portalen Microsoft Sentinel>SIEM-arbejdsområder.

- Vælg det arbejdsområde, du vil konfigurere.

- På konfigurationssiden for arbejdsområdet skal du vælge Uregelmæssigheder og slå Registrer uregelmæssigheder til og fra.

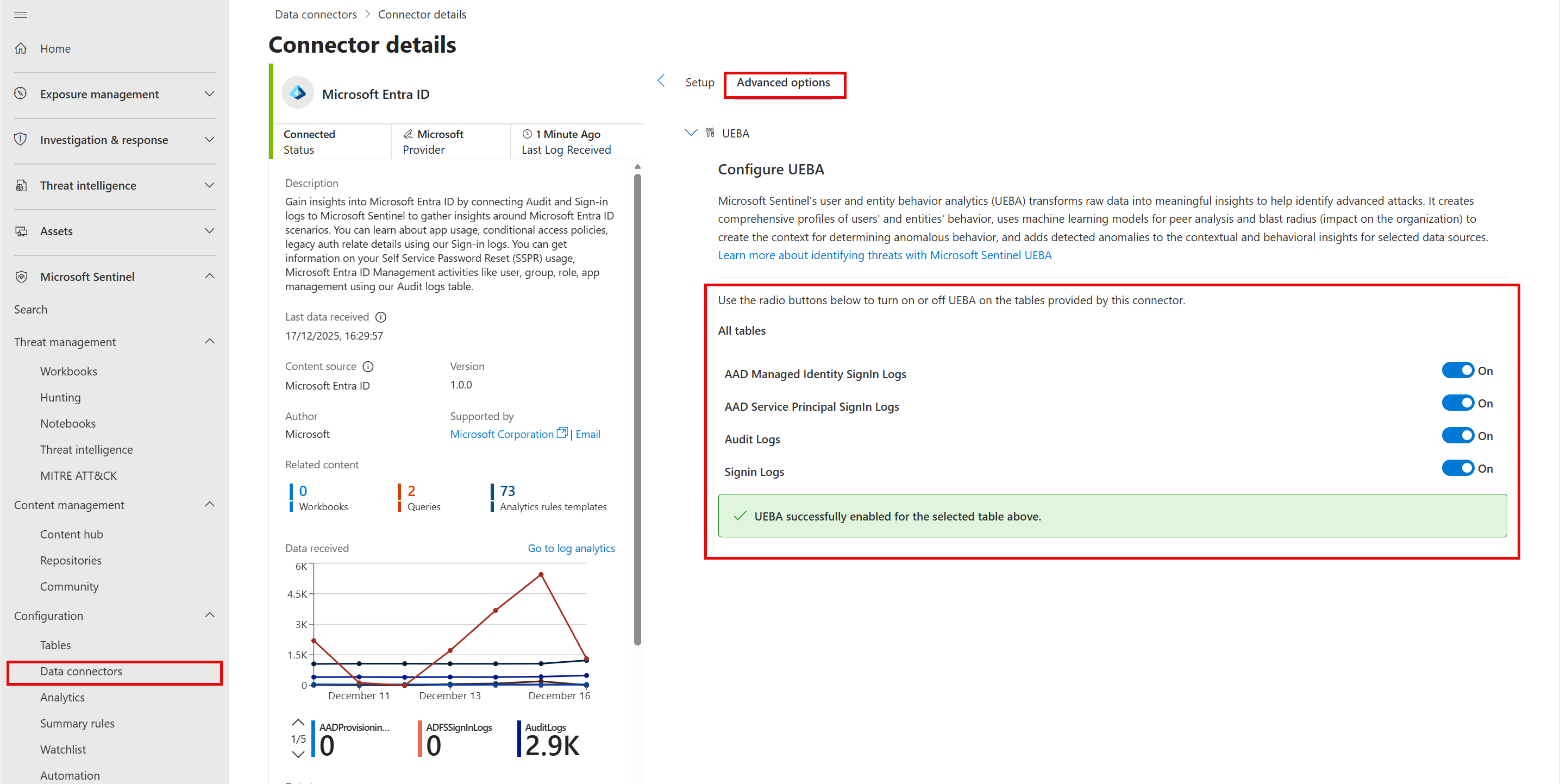

Aktivér UEBA fra understøttede connectors

Sådan aktiverer du UEBA fra understøttede dataconnectors på Microsoft Defender portal:

Vælg Microsoft Sentinel Konfigurationsdata-connectors > i navigationsmenuen på >Microsoft Defender portalen.

Vælg en UEBA-understøttet dataconnector, der understøtter UEBA. Du kan få flere oplysninger om de dataconnectors og tabeller, der understøttes af UEBA, i Microsoft Sentinel UEBA-reference.

Vælg Åbn forbindelsesside i ruden dataconnector.

På siden Connectordetaljer skal du vælge Avancerede indstillinger.

Under Konfigurer UEBA skal du skifte mellem de tabeller, du vil aktivere for UEBA.

Du kan få flere oplysninger om konfiguration af Microsoft Sentinel dataconnectors i Opret forbindelse mellem datakilder og Microsoft Sentinel ved hjælp af dataconnectors.

Installér UEBA Essentials-løsningen (valgfrit)

UEBA Essentials-løsningen er en samling af dusinvis af færdigbyggede jagtforespørgsler, der er udvalgt og vedligeholdt af Microsofts sikkerhedseksperter. Løsningen omfatter forespørgsler om registrering af uregelmæssigheder i flere cloudmiljøer på tværs af Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) og Okta.

Installér løsningen for hurtigt at komme i gang med trusselsjagt og -undersøgelser ved hjælp af UEBA-data i stedet for at bygge disse registreringsfunktioner fra bunden.

Du kan finde flere oplysninger under Installér eller opdater Microsoft Sentinel løsninger.

Aktivér laget for UEBA-funktionsmåder (prøveversion)

UEBA-funktionsmådelaget genererer forbedrede oversigter over aktiviteter, der er observeret på tværs af flere datakilder. I modsætning til beskeder eller uregelmæssigheder angiver funktionsmåder ikke nødvendigvis risiko . De opretter et abstraktionslag, der optimerer dine data til undersøgelser, jagt og registrering ved at forbedre klarhed, kontekst og korrelation.

Du kan få flere oplysninger om UEBA-funktionsmådelaget, og hvordan du aktiverer det, under Aktivér UEBA-funktionsmådelaget i Microsoft Sentinel.

Næste trin

Få mere at vide om, hvordan du undersøger UEBA-uregelmæssigheder og bruger UEBA-data i dine undersøgelser: