Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Denne artikel indeholder en trinvis vejledning i, hvordan du aktiverer netværkssikkerhed for de lagerressourcer, der er integreret med din Azure Storage-connector. Azure NSP (Network Security Perimeter) er en indbygget Azure funktion, der opretter en logisk isolationsgrænse for Dine PaaS-ressourcer. Ved at knytte ressourcer som lagerkonti eller databaser til en NSP kan du centralt administrere netværksadgang ved hjælp af et forenklet regelsæt. Du kan få flere oplysninger under Netværkssikkerhedsperimeterbegreber.

Forudsætninger

Før du aktiverer netværkssikkerhed, skal du oprette dine connectorressourcer. Se Konfigurer din Azure Storage Connector for at streame logge til Microsoft Sentinel, herunder emnet Event Grid system, der bruges til at streame hændelser for bloboprettelse til Azure Storage-køen.

Hvis du vil fuldføre denne konfiguration, skal du sikre dig, at du har følgende tilladelser:

- Abonnementsejer eller bidragyder for at oprette perimeterressourcer til netværkssikkerhed.

- Bidragyder til lagerkonto for at knytte lagerkontoen til NSP'en.

- Brugeradgangsadministrator for lagerkonto eller ejer for at tildele RBAC-roller til det administrerede id for hændelsesgitteret.

- Bidragyder til hændelsesgitter for at aktivere administreret identitet og administrere hændelsesabonnementer.

Aktivér netværkssikkerhed

Hvis du vil aktivere netværkssikkerhed for de lagerressourcer, der er integreret med din Azure Storage-connector, skal du oprette en NSP (Network Security Perimeter), knytte lagerkontoen til den og konfigurere reglerne for at tillade trafik fra hændelsesgitteret og andre påkrævede kilder, samtidig med at uautoriseret adgang blokeres. Benyt følgende fremgangsmåde for at fuldføre konfigurationen.

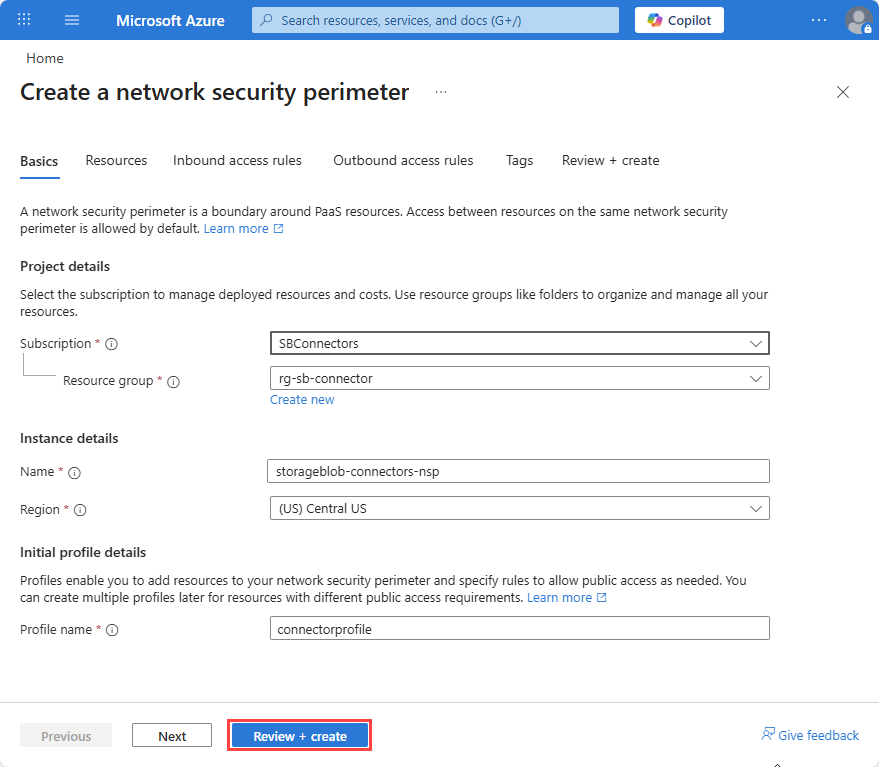

Opret en netværkssikkerhedsperimeter

I Azure Portal skal du søge efter Netværkssikkerhedsperimeter

Vælg Opret.

Vælg et abonnement og en ressourcegruppe.

Angiv navn, f.eks.

storageblob-connectors-nspVælg et område. Området skal være det samme område som lagerkontoen.

Angiv et profilnavn , eller acceptér standarden. Profilen definerer det sæt regler, der anvendes på tilknyttede ressourcer. Du kan have flere profiler i en enkelt NSP for at anvende forskellige regler på forskellige ressourcer, hvis det er nødvendigt.

Vælg Gennemse + opret , og vælg derefter Opret.

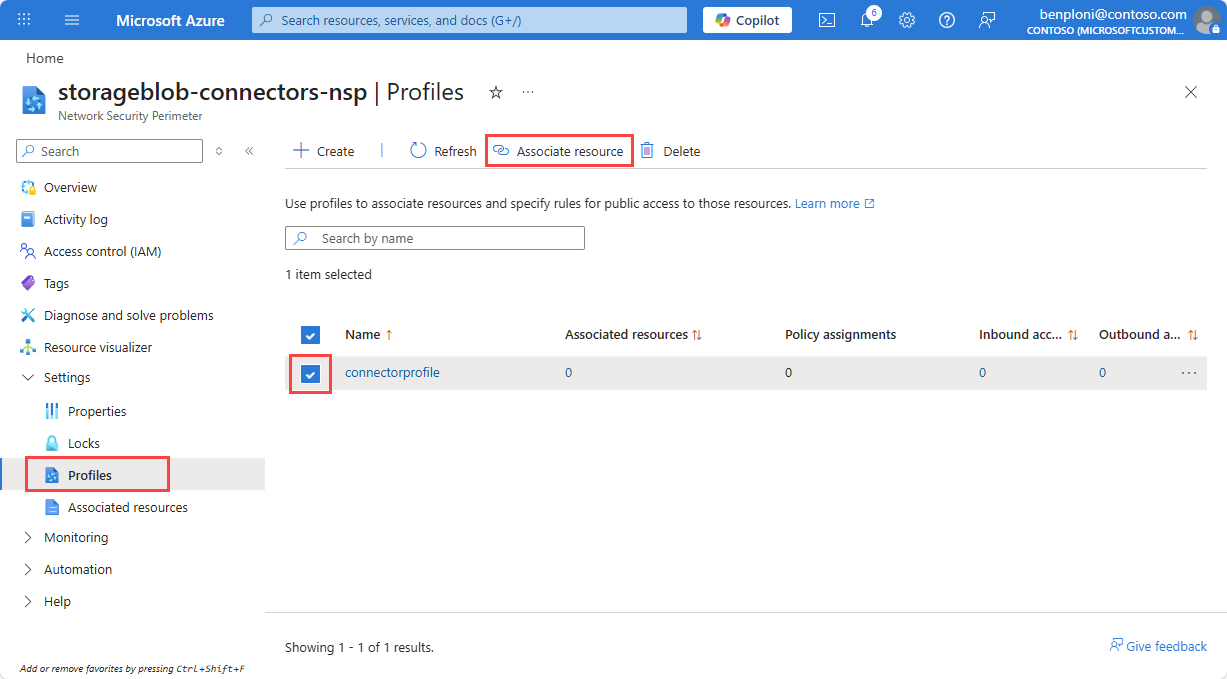

Knyt lagerkontoen til netværkssikkerhedsperimeteren

Åbn den nyoprettede netværkssikkerhedsperimeterressource i Azure Portal.

Vælg Profiler, og vælg derefter det profilnavn, du brugte, da du oprettede NSP-ressourcen.

Vælg Tilknyttede ressourcer.

Vælg Tilføj.

Søg efter og tilføj din lagerkonto, og vælg derefter Vælg.

Vælg Tilknyt.

Adgangstilstanden er som standard angivet til Overgang , hvilket giver dig mulighed for at validere konfigurationen, før du gennemtvinger begrænsninger.

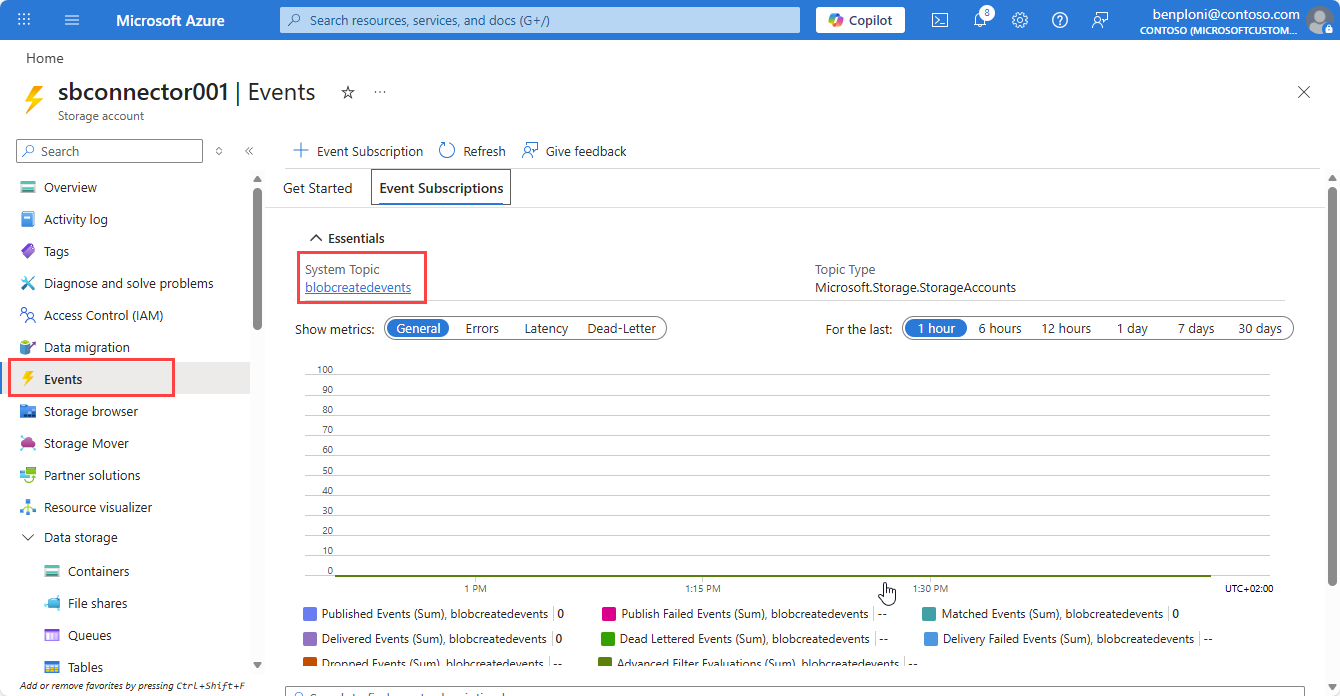

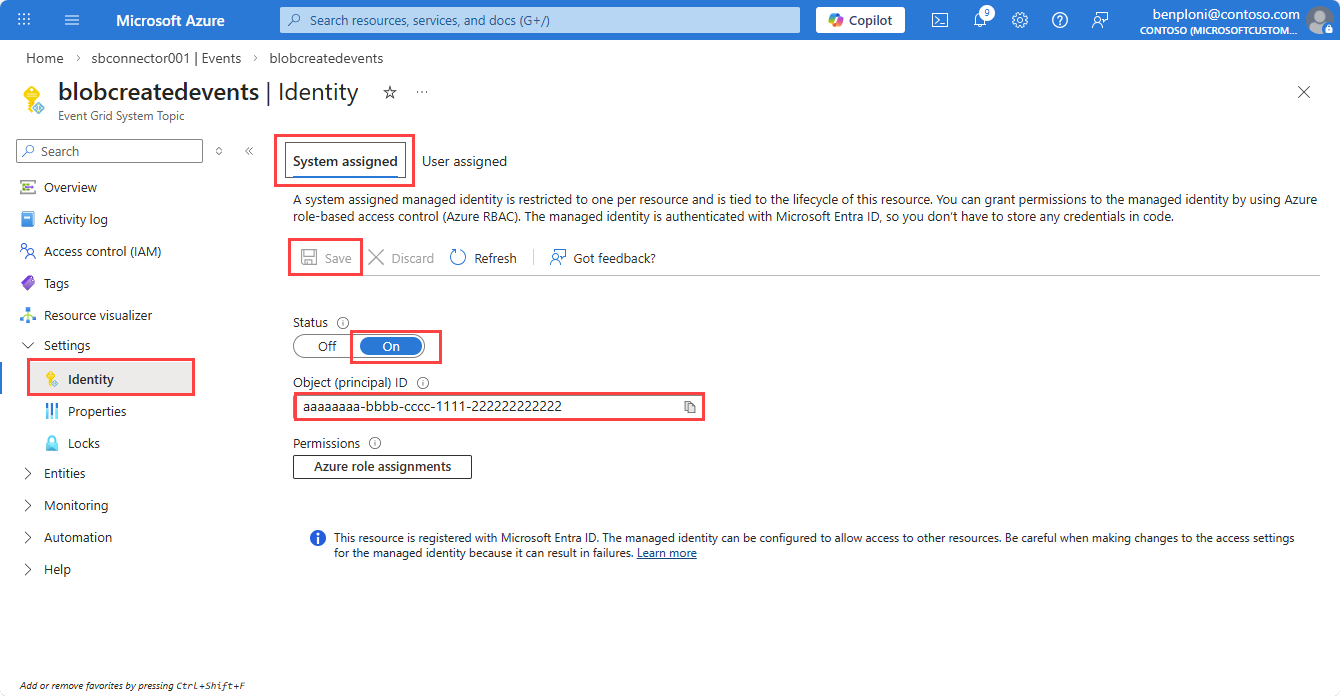

Aktivér System-Assigned identitet på emnet Event Grid System

Gå til fanen Hændelser fra din lagerkonto.

Vælg det systememne , der bruges til at streame hændelser for bloboprettelse til lagerkøen.

Vælg Identitet.

På fanen Systemtildeling skal du angive Status til Til.

Vælg Gem, og kopiér derefter objekt-id'et for den administrerede identitet til senere brug.

Tildel RBAC-tilladelser til lagerkøen

Gå til din lagerkonto.

Vælg Access Control (IAM).

Vælg Tilføj.

Søg efter og vælg rollen Afsender af meddelelse om lagerkødata (omfang: lagerkontoen).

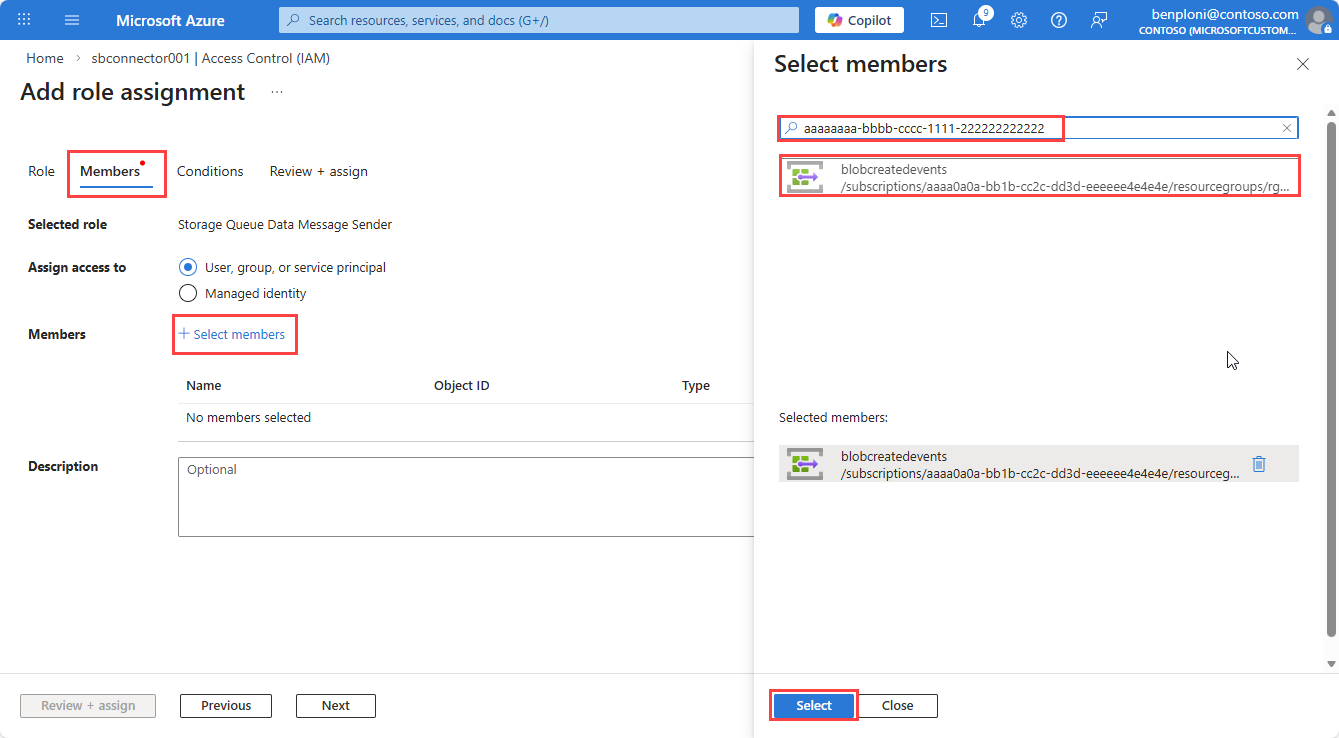

Vælg fanen Medlemmer , og vælg derefter Vælg medlemmer.

I ruden Vælg medlemmer skal du indsætte objekt-id'et for emnet Administreret identitet for hændelsesgittersystemet, der blev oprettet i det forrige trin.

Vælg den administrerede identitet, og vælg derefter Vælg.

Aktivér administreret identitet på hændelsesabonnementet

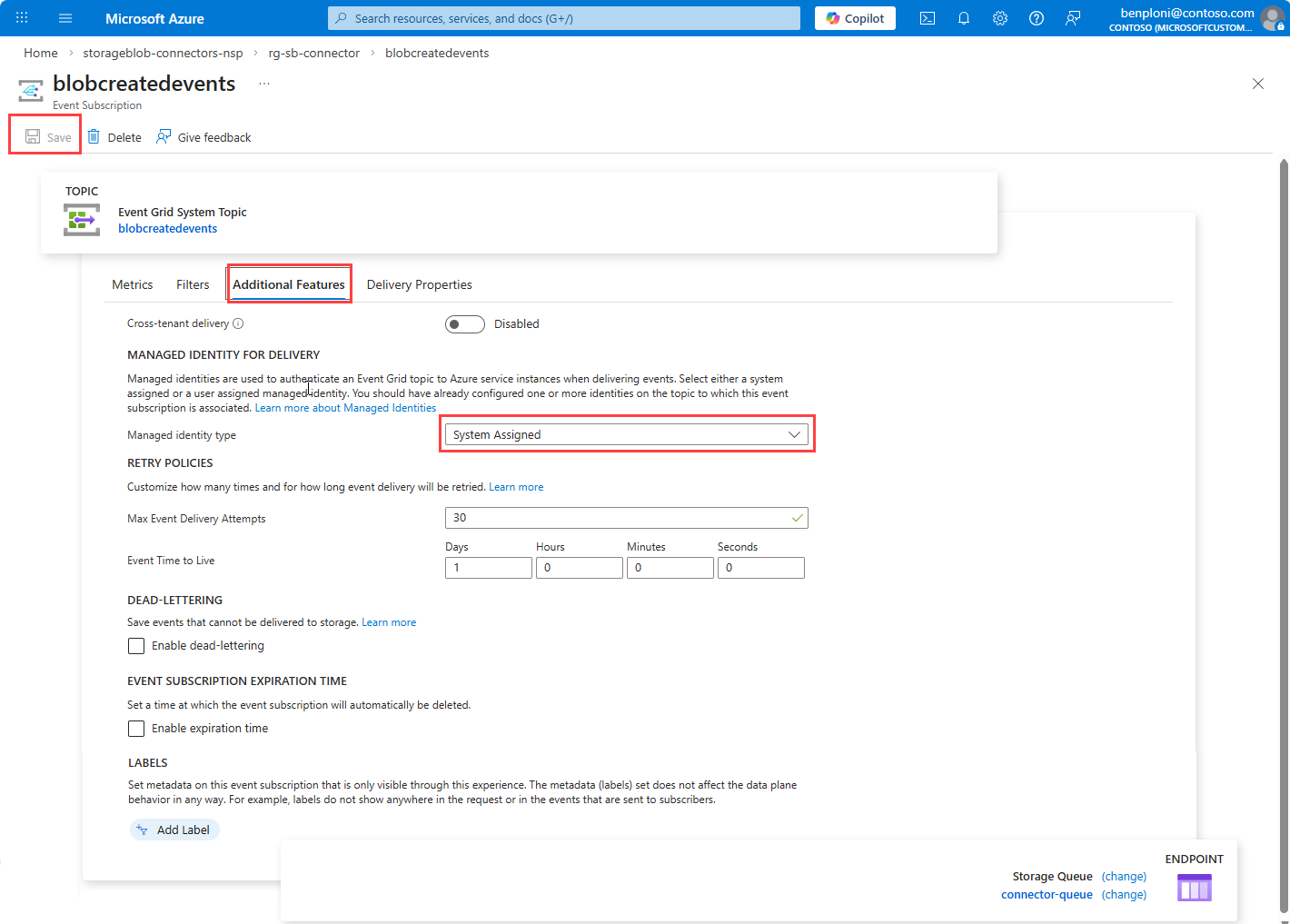

Åbn emnet Event Grid System.

Vælg det hændelsesabonnement, der er målrettet køen.

Vælg fanen Flere indstillinger .

Angiv Administreret identitetstype til System-tildelt.

Vælg Gem.

Gennemse målepunkterne for Event Grid-abonnementet for at validere, at meddelelser er publiceret til lagerkøen efter denne opdatering.

Konfigurer regler for indgående adgang på perimeterprofilen Netværkssikkerhed

Følgende regler er påkrævet for at give Hændelsesgitter tilladelse til at levere meddelelser til lagerkontoen, mens uautoriseret adgang blokeres. Afhængigt af systemet, der sender data til lagerkontoen eller tilgår lagerressourcerne, skal du muligvis tilføje yderligere indgående regler. Gennemse dit scenarie og dine trafikmønstre for at anvende de nødvendige regler på en sikker måde og give tid til regeloverførsel.

Regel 1: Tillad abonnementet (levering af hændelsesgitter)

Levering af hændelsesgitter stammer ikke fra faste offentlige IP-adresser. NSP validerer levering ved hjælp af abonnementsidentitet.

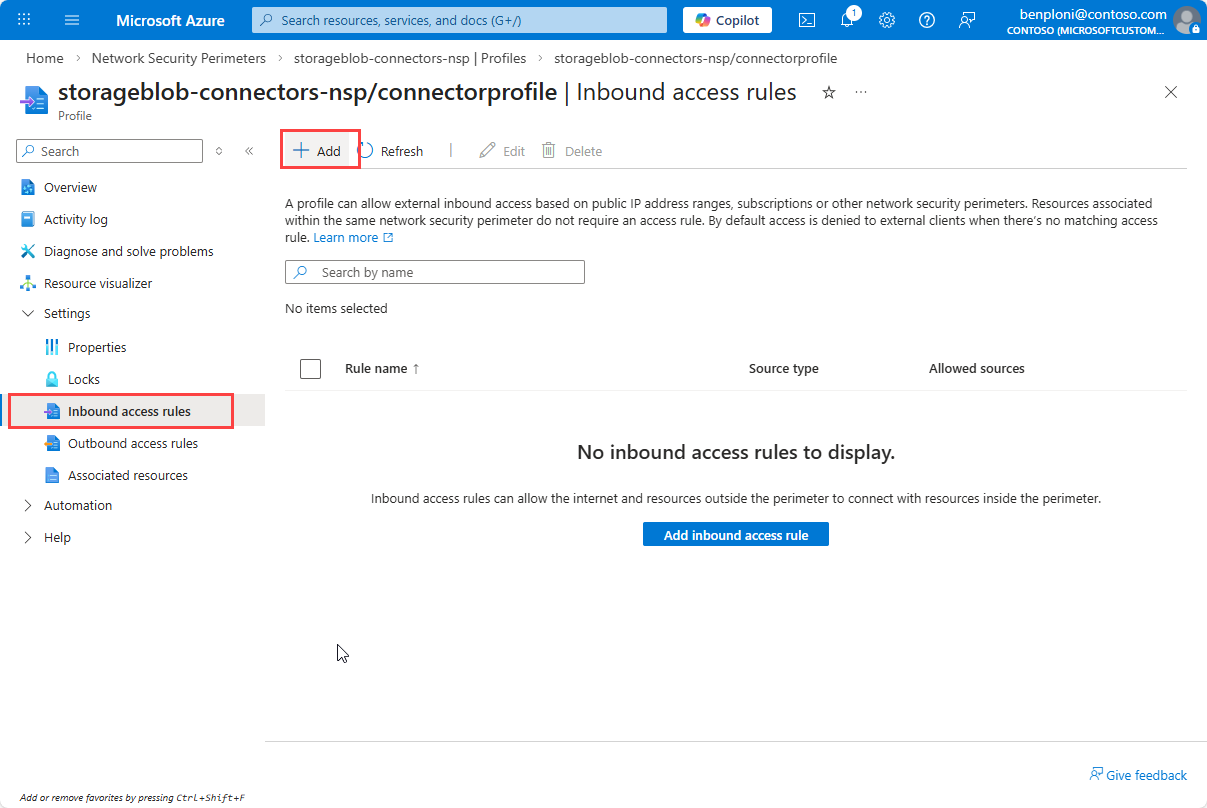

Gå til Netværkssikkerhedsperimeter, og vælg din NSP.

Vælg Profiler , og vælg derefter den profil, der er knyttet til din lagerkonto.

Vælg Indgående adgangsregler , og vælg derefter Tilføj.

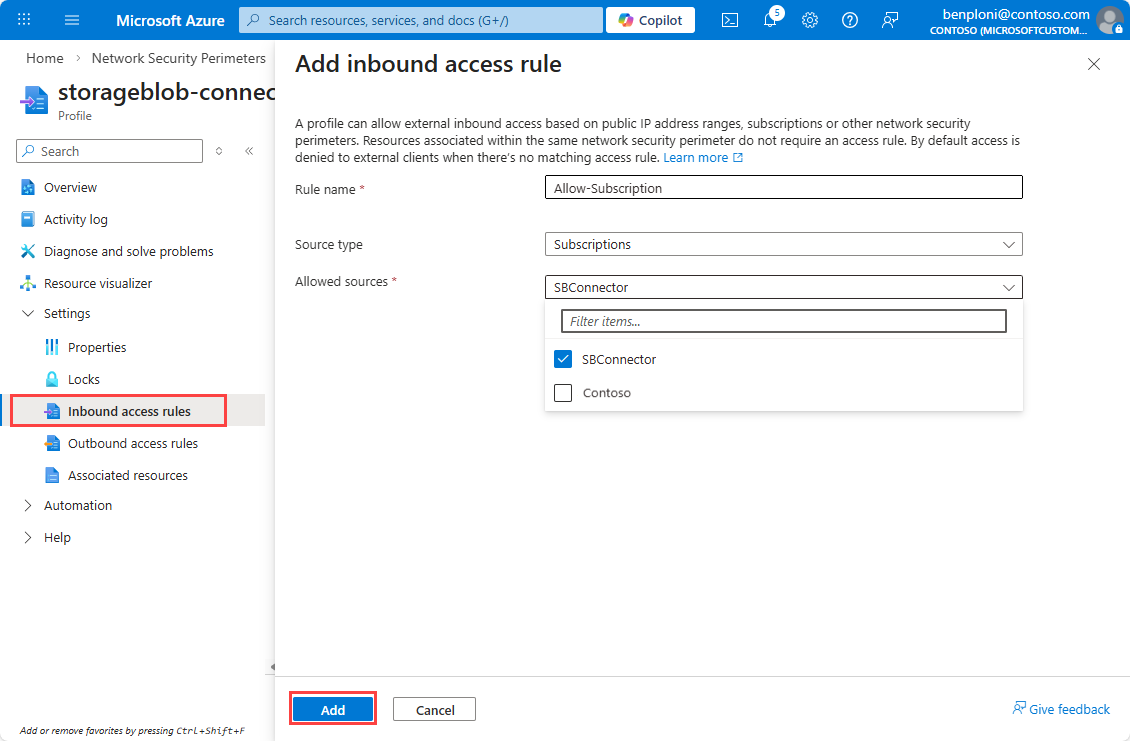

Angiv et regelnavn, f.eks

Allow-Subscription. .Vælg Abonnement på rullelisten Kildetype .

Vælg dit abonnement på rullelisten Tilladte kilder .

Vælg Tilføj for at oprette reglen.

Bemærk!

Det kan tage et par minutter, før regler vises på listen efter oprettelsen.

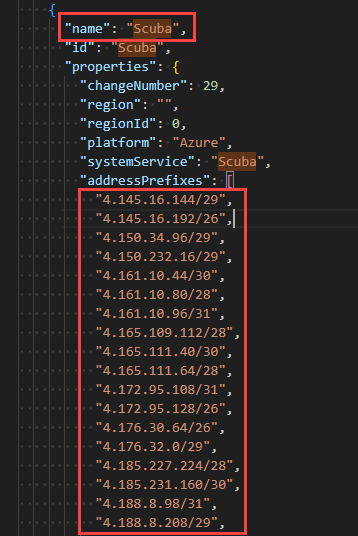

Regel 2: Tillad ip-intervaller for sportstjeneste

Opret endnu en regel for indgående adgang.

Angiv et regelnavn, f.eks

Allow-Scuba. .Vælg IP-adresseområder på rullelisten Kildetype .

Vælg din cloud, f.eks. Azure Offentlig.

Vælg knappen Download , og åbn den downloadede fil for at få vist en liste over IP-intervaller.

ScubaFind tjenestekoden, og kopiér de tilknyttede IPv4-områder.Indsæt IPv4-områder i feltet Tilladte kilder , når du har fjernet anførselstegn og efterstillede kommaer.

Vælg Tilføj for at oprette reglen.

Vigtigt!

Fjern anførselstegnene fra IP-intervaller, og sørg for, at der ikke er noget efterstillet komma i den sidste post, før du indsætter dem i feltet Tilladte kilder . Tjenestemærkeintervaller opdateres over tid. opdateres regelmæssigt for at holde reglerne opdaterede.

Valider og gennemtving

Når du har konfigureret reglerne, skal du overvåge diagnosticeringslogfilerne for netværkssikkerhedsperimeteren for at validere, at legitim trafik er tilladt, og at der ikke er nogen afbrydelser. Når du har bekræftet, at reglerne tillader nødvendig trafik korrekt, kan du skifte fra overgangstilstand til gennemtvunget tilstand for at blokere uautoriseret adgang.

Overgangstilstand

Aktivér logfiler for perimeterdiagnosticering for netværkssikkerhed, og gennemse indsamlet telemetri for at validere kommunikationsmønstre før håndhævelse. Du kan finde flere oplysninger under Diagnosticeringslogge for Perimeter til netværkssikkerhed.

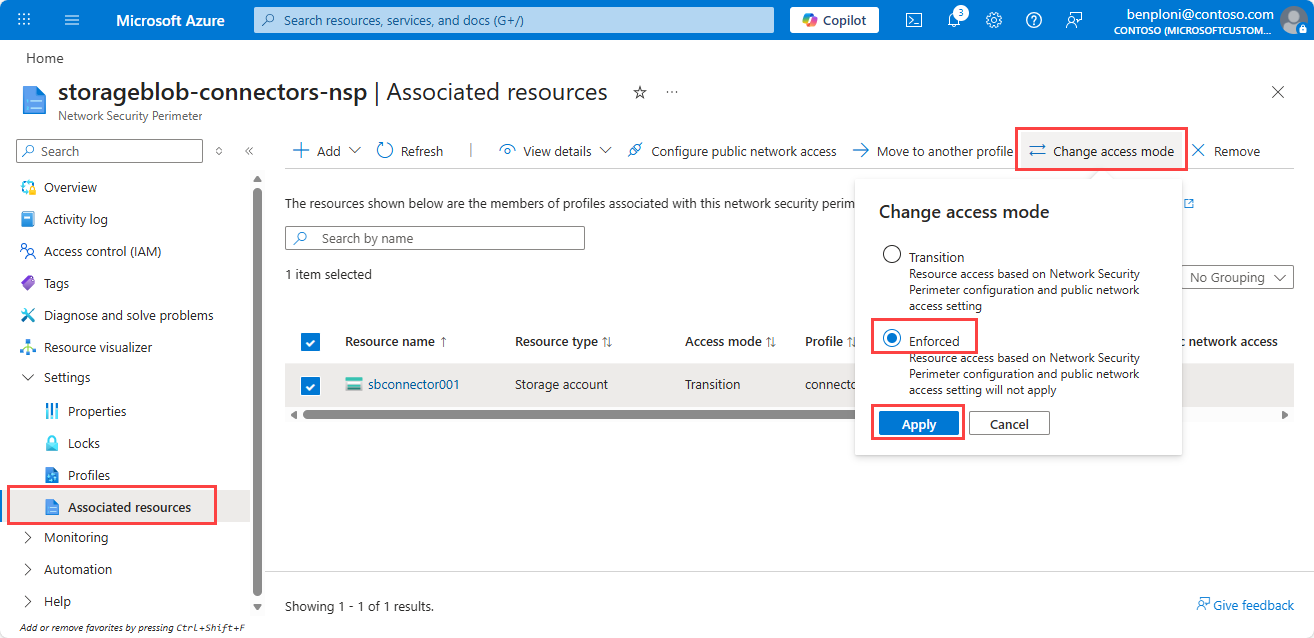

Anvend gennemtvingelsestilstand

Når valideringen er fuldført, skal du angive adgangstilstanden til Gennemtvunget på følgende måde:

På siden Netværkssikkerhedsperimeter under Indstillinger skal du vælge Tilknyttede ressourcer.

Vælg lagerkontoen.

Vælg Skift adgangstilstand.

Vælg Gennemtvunget og derefter Gem.

Validering efter håndhævelse

Efter håndhævelse skal du overvåge miljøet nøje for blokeret trafik, der kan indikere fejlkonfigurationer. Valider, at konfigurationen af hændelsesgitteret ikke påvirkes ved at gennemse emneabonnementsdata for Event Grid-systemet.

Brug diagnosticeringslogfilerne til at undersøge og løse eventuelle problemer, der opstår. Gennemse målepunkterne på lagerkontoen (indgående og fejl i kø) og Hændelsesgitter (leveringsbekræftelse) for at validere for eventuelle fejl. Gå tilbage til overgangstilstand, hvis du oplever afbrydelser, og gentag undersøgelsen ved hjælp af diagnosticeringslogfilerne.

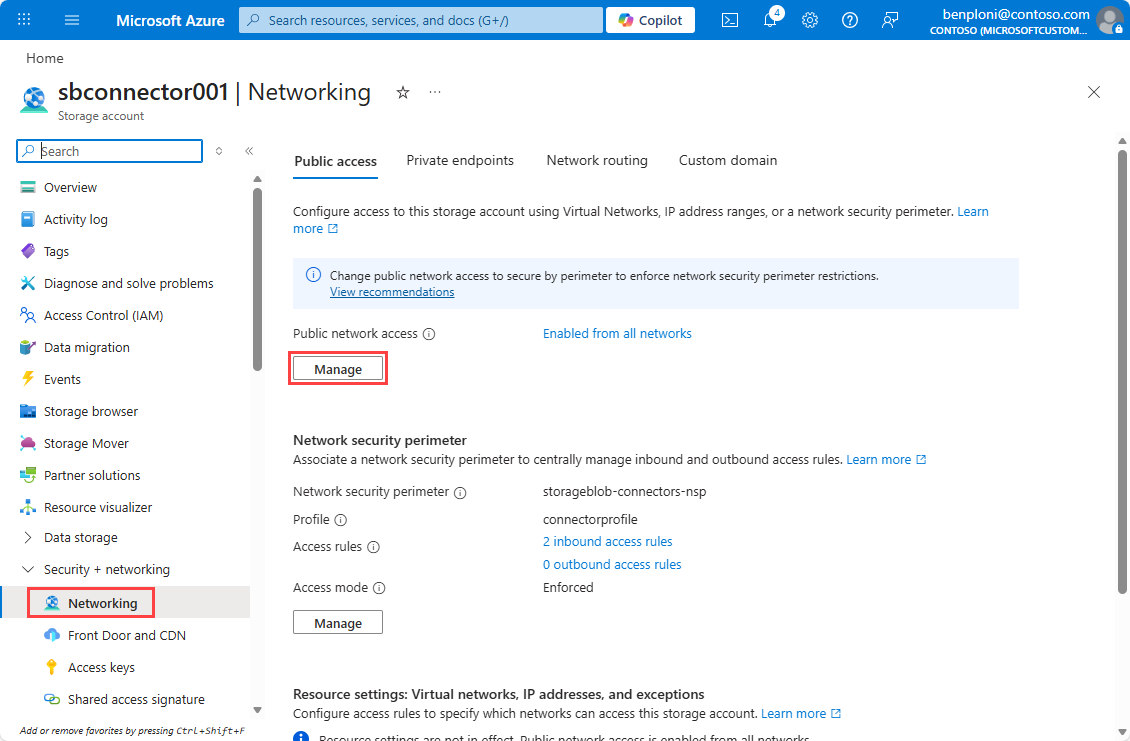

Angiv Sikret af perimeter på lagerkontoen (valgfrit)

Angivelse af lagerkontoen til Secured by Perimeter sikrer, at al trafik til lagerkontoen evalueres i forhold til reglerne for netværkssikkerhedsperimeter og blokerer offentlig netværksadgang.

Gå til din lagerkonto.

Under Sikkerhed + netværk skal du vælge Netværk.

Under Offentlig netværksadgang skal du vælge Administrer.

Angiv Secured by Perimeter (Most restricted).

Vælg Gem.

Næste trin

I denne artikel har du lært, hvordan du aktiverer netværkssikkerhed for de lagerressourcer, der er integreret med din Azure Storage-connector. Du kan få flere oplysninger i artiklen Netværkssikkerhedsperimeter .

- Gennemse regler for dataforbindelse i

data-connection-rules-reference-azure-storage.md. - Foretag fejlfinding af problemer med connectornetværk i

azure-storage-blob-connector-troubleshoot.md.