Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Vigtigt!

Brugerdefinerede registreringer er nu den bedste måde at oprette nye regler på tværs af Microsoft Sentinel SIEM-Microsoft Defender XDR. Med brugerdefinerede registreringer kan du reducere omkostningerne til indtagelse, få ubegrænsede registreringer i realtid og drage fordel af problemfri integration med Defender XDR data, funktioner og afhjælpningshandlinger med automatisk enhedstilknytning. Du kan få flere oplysninger ved at læse denne blog.

Microsoft Sentinel analyseregler giver dig besked, når der forekommer noget mistænkeligt i dit netværk. Ingen analyseregel er perfekt, og du er bundet til at få nogle falske positiver, der skal håndteres. I denne artikel beskrives det, hvordan falske positiver håndteres, enten ved hjælp af automatisering eller ved at ændre planlagte analyseregler.

Falske positive årsager og forebyggelse

Selv i en korrekt bygget analyseregel stammer falske positiver ofte fra bestemte enheder, f.eks. brugere eller IP-adresser, der skal udelukkes fra reglen.

Almindelige scenarier omfatter:

- Normale aktiviteter udført af visse brugere, normalt tjenesteprincipaler, viser et mønster, der virker mistænkeligt.

- Bevidst sikkerhedsscanning, der kommer fra kendte IP-adresser, registreres som skadelig.

- En regel, der udelukker private IP-adresser, bør også udelukke nogle interne IP-adresser, der ikke er private.

I denne artikel beskrives to metoder til at undgå falske positiver:

- Automatiseringsregler opretter undtagelser uden at ændre analyseregler.

- Planlagte ændringer af analyseregler tillader mere detaljerede og permanente undtagelser.

I følgende tabel beskrives egenskaberne for hver metode:

| Metode | Karakteristiske |

|---|---|

| Automatiseringsregler |

|

| Ændringer af analyseregler |

|

Tilføj undtagelser med automatiseringsregler (kun Azure Portal)

I denne procedure beskrives det, hvordan du tilføjer en automatiseringsregel , når du ser en falsk positiv hændelse. Denne procedure understøttes kun i Azure Portal.

Hvis Microsoft Sentinel er onboardet på Defender-portalen, kan du oprette automatiseringsregler fra bunden på baggrund af oplysningerne om din hændelse. Du kan få flere oplysninger under Automatiser trusselssvar i Microsoft Sentinel med automatiseringsregler.

Sådan tilføjer du en automatiseringsregel til håndtering af et falsk positivt element:

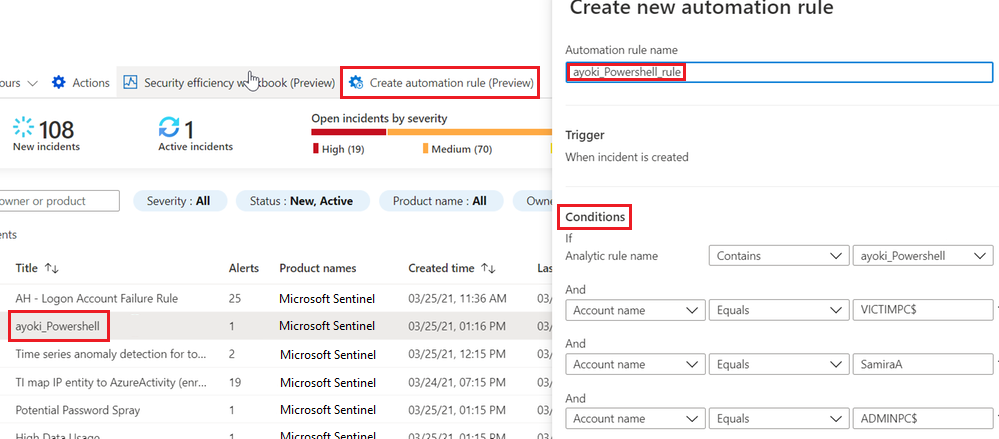

I Microsoft Sentinel under Hændelser skal du vælge den hændelse, du vil oprette en undtagelse for.

I ruden med oplysninger om hændelser på siden skal du vælge Handlinger > Opret automatiseringsregel.

I margenteksten Opret ny automatiseringsregel kan du eventuelt ændre navnet på den nye regel for at identificere undtagelsen i stedet for blot navnet på påmindelsesreglen.

Under Betingelser kan du eventuelt tilføje flere analytics-regelnavne, som undtagelsen skal anvendes på. Vælg den rulleliste, der indeholder navnet på analysereglen, og vælg flere analyseregler på listen.

I sidepanelet vises de specifikke enheder i den aktuelle hændelse, der kan have forårsaget det falske positive. Bevar de automatiske forslag, eller rediger dem for at finjustere undtagelsen. Du kan f.eks. ændre en betingelse for en IP-adresse, så den gælder for et helt undernet.

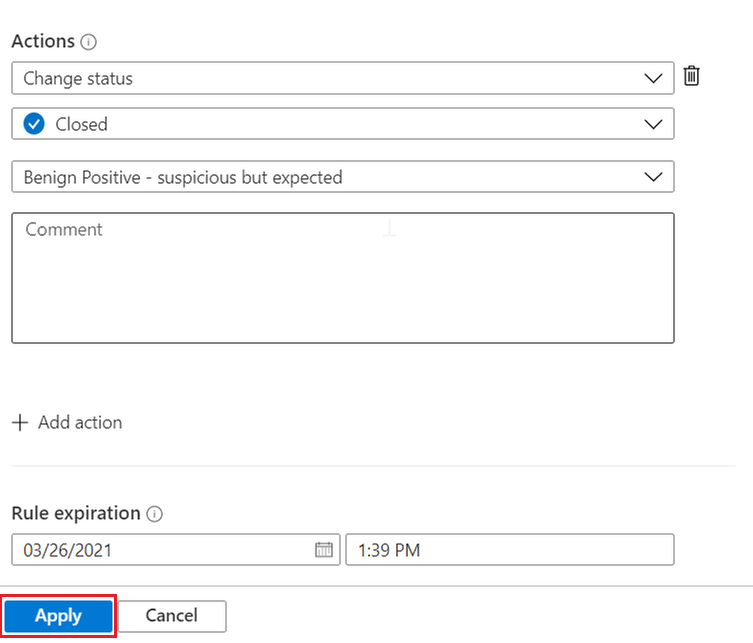

Når du er tilfreds med betingelserne, skal du rulle ned i sideruden for at fortsætte med at definere, hvad reglen skal gøre:

- Reglen er allerede konfigureret til at lukke en hændelse, der opfylder undtagelseskriterierne.

- Du kan beholde den angivne årsag til lukning, som den er, eller du kan ændre den, hvis en anden årsag er mere relevant.

- Du kan føje en kommentar til den automatisk lukkede hændelse, der forklarer undtagelsen. Du kan f.eks. angive, at hændelsen stammer fra kendt administrativ aktivitet.

- Reglen er som standard angivet til at udløbe automatisk efter 24 timer. Dette udløb kan være det, du ønsker, og reducerer risikoen for falske negative fejl. Hvis du vil have en længere undtagelse, skal du angive regeludløb til et senere tidspunkt.

Du kan tilføje flere handlinger, hvis du vil. Du kan f.eks. føje et mærke til hændelsen, eller du kan køre en playbook for at sende en mail eller en meddelelse eller for at synkronisere med et eksternt system.

Vælg Anvend for at aktivere undtagelsen.

Tilføj undtagelser ved at ændre analyseregler

En anden mulighed for at implementere undtagelser er at ændre forespørgslen for analysereglen. Du kan medtage undtagelser direkte i reglen eller helst, når det er muligt, bruge en reference til en visningsliste. Du kan derefter administrere undtagelseslisten på visningslisten.

Rediger forespørgslen

Hvis du vil redigere eksisterende analyseregler, skal du vælge Automatisering i Microsoft Sentinel venstre navigationsmenu. Vælg den regel, du vil redigere, og vælg derefter Rediger nederst til højre for at åbne guiden Analytics-regler.

Du kan finde en detaljeret vejledning i, hvordan du bruger guiden Analytics Rules til at oprette og redigere analyseregler, under Opret brugerdefinerede analyseregler for at registrere trusler.

Hvis du vil implementere en undtagelse i en typisk præambel regel, kan du tilføje en betingelse som where IPAddress !in ('<ip addresses>') i starten af regelforespørgslen. Denne linje udelukker bestemte IP-adresser fra reglen.

let timeFrame = 1d;

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| where IPAddress !in ('10.0.0.8', '192.168.12.1')

...

Denne type undtagelse er ikke begrænset til IP-adresser. Du kan udelade bestemte brugere ved hjælp af feltet UserPrincipalName eller udelade bestemte apps ved hjælp AppDisplayNameaf .

Du kan også udelade flere attributter. Hvis du f.eks. vil udelade beskeder fra enten IP-adressen 10.0.0.8 eller brugeren user@microsoft.com, skal du bruge:

| where IPAddress !in ('10.0.0.8')

| where UserPrincipalName != 'user@microsoft.com'

Hvis du vil implementere en mere detaljeret undtagelse, når det er relevant, og reducere risikoen for falske negative, kan du kombinere attributter. Følgende undtagelse gælder kun, hvis begge værdier vises i den samme besked:

| where IPAddress != '10.0.0.8' and UserPrincipalName != 'user@microsoft.com'

Udelad undernet

Udeladelse af IP-områder, der bruges af en organisation, kræver udeladelse af undernet. I følgende eksempel kan du se, hvordan du udelader undernet.

Operatoren ipv4_lookup er en berigelsesoperator, ikke en filtreringsoperator. Linjen where isempty(network) udfører faktisk filtreringen ved at undersøge de hændelser, der ikke viser et match.

let subnets = datatable(network:string) [ "111.68.128.0/17", "5.8.0.0/19", ...];

let timeFrame = 1d;

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| evaluate ipv4_lookup(subnets, IPAddress, network, return_unmatched = true)

| where isempty(network)

...

Brug visningslister til at administrere undtagelser

Du kan bruge en visningsliste til at administrere listen over undtagelser uden for selve reglen. Når det er relevant, har denne løsning følgende fordele:

- En analytiker kan tilføje undtagelser uden at redigere reglen, hvilket bedre følger SOC's bedste praksis.

- Den samme visningsliste kan gælde for flere regler, hvilket muliggør administration af centrale undtagelser.

Brug af en visningsliste svarer til at bruge en direkte undtagelse. Brug _GetWatchlist('<watchlist name>') til at ringe til visningslisten:

let timeFrame = 1d;

let logonDiff = 10m;

let allowlist = (_GetWatchlist('ipallowlist') | project IPAddress);

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| where IPAddress !in (allowlist)

...

Du kan også foretage filtrering på undernettet ved hjælp af en visningsliste. I den foregående udeladelseskode for undernet kan du f.eks. erstatte definitionen af undernet med en visningsliste datatable :

let subnets = _GetWatchlist('subnetallowlist');

Du kan få flere oplysninger om følgende elementer, der bruges i de foregående eksempler, i dokumentationen til Kusto:

- let-sætning

- where-operator

- projektoperatør

- datatable operator

- evaluer plug-in-operator

- funktionen ago()

- funktionen isempty()

- ipv4_lookup plug-in

Du kan få flere oplysninger om KQL i oversigten over Kusto Query Language (KQL).

Andre ressourcer:

Eksempel: Administrer undtagelser for Microsoft Sentinel-løsningen til SAP-programmer®

Den Microsoft Sentinel løsning til SAP-programmer® indeholder funktioner, du kan bruge til at udelukke brugere eller systemer fra at udløse beskeder.

Udelad brugere. Brug funktionen SAPUsersGetVIP til at:

- Opkaldskoder for brugere, som du vil udelukke fra udløserbeskeder. Markér brugere på den SAP_User_Config visningsliste ved hjælp af stjerner (*) som jokertegn til at mærke alle brugere med en angivet navngivningssyntaks.

- Angiv specifikke SAP-roller og/eller profiler, som du vil udelade fra udløserbeskeder.

Udelad systemer. Brug funktioner, der understøtter parameteren SelectedSystemRoles , til at bestemme, at det kun er bestemte typer systemer, der udløser beskeder, herunder kun produktionssystemer , kun UAT-systemer eller begge dele.

Du kan få flere oplysninger under Microsoft Sentinel løsning til datareference til SAP-programmer®.

Relateret indhold

Du kan finde flere oplysninger under: