Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Defender-udrulningsværktøjet er et letvægtsprogram, der opdateres selv, og som er designet til at strømline onboarding for alle Windows-versioner, der understøttes af Defender-slutpunktets sikkerhedsløsning. Værktøjet tager sig af forudsætninger, automatiserer migreringer fra ældre løsninger og fjerner behovet for komplekse onboardingscripts, separate downloads og manuelle installationer, samtidig med at det giver onboarding synlighed, tilpasning og gelændere.

Ved hjælp af værktøjets brugergrænseflade kan administratorer dobbeltklikke på værktøjet og følge en interaktiv installation og onboardingsekvens. I forbindelse med større udrulninger giver værktøjet automatiseringsmuligheder med avancerede kommandolinjeparametre, så du kan integrere med orkestreringsplatforme eller brugerdefinerede udrulningsværktøjer, f.eks. Gruppepolitik, mens de oplevelser, der leveres via andre Microsoft-løsningsintegrationer, f.eks. Intune og Defender for Cloud, er på plads. Værktøjet er i øjeblikket sin egen onboardingmetode og integreres ikke med andre onboardingmetoder.

I følgende tabel beskrives nogle af de primære funktioner, som værktøjet understøtter.

| Funktion | Beskrivelse |

|---|---|

| Forudsætningshåndtering | Værktøjet søger efter nødvendige opdateringer og afhjælper blokeringsproblemer og sikrer, at enheder er klar til onboarding af Defender. |

| Logføring | Alle handlinger logføres lokalt i en detaljeret log. |

| Undgåelse af redundant installation | Hvis Defender allerede findes, springer værktøjet redundante installationer over. |

| Feedback om brugergrænsefladen | Værktøjet giver feedback om brugergrænsefladen med fejlbeskrivelser i stedet for afslutningskoder. |

| Onboardinghændelser | Onboarding-begivenheder kan ses på enhedens tidslinje og i avanceret jagt. |

| Understøttelse af passiv tilstand | På serveroperativsystemer og Windows 7 kan Defender Antivirus indstilles til passiv tilstand. Dette kan være nyttigt, når du overfører fra ikke-Microsoft-antimalwareløsninger. |

| Automatisering | Værktøjet understøtter en lang række kommandolinjeindstillinger. |

| Enhedshåndtering | Understøttelse af VDI-enheder (Virtual Desktop Infrastructure) sikrer, at enheder, der slettes og genoprettes under det samme værtsnavn, kan vises som en enkelt enhed på Defender-portalen. |

| Hjælp | En indbygget hjælp-funktion viser alle tilgængelige kommandolinjeindstillinger. |

| Konfigurationsfiler | Du kan generere konfigurationsfiler, der kan genbruges, og som gør masseinstallationer mere effektive og mindre fejlbehæftede. |

| Arbejde uden forbindelse | Når forbindelsen er midlertidigt utilgængelig, er det muligt at onboarde og offboarde offline. |

| Post for installationsnøgle | Hvis du vil føje gelændere til onboardingprocessen og forhindre utilsigtet onboarding, skal du angive en nøgle, der er genereret på portalens onboardingside, ved hjælp af Defender-udrulningsværktøjet. |

| Brugerdefineret udløb | Med Defender-udrulningspakker kan du angive, hvornår de skal udløbe i op til et år, så pakken ikke forbliver gyldig for evigt. Dette forhindrer modstandere i at udnytte alle gamle onboardingpakker, de måtte opdage. Microsoft anbefaler, at gyldighedsperioden for pakkerne gøres så kort som muligt for at reducere risikoen for uautoriseret brug af installationspakke. |

| Mulighed for at få vist installationspakker | Du kan se nøgleegenskaberne for dine udrulningspakker ét sted ved at gå til Indstillinger>Slutpunkter>Installationspakker. Du kan filtrere efter aktive, udløbne eller skjulte udrulningspakker. |

Når den interaktive oplevelse med dobbeltklik bruges, starter værktøjet automatisk onboardingprocessen og beder dig om at angive nøglen til Defender-udrulningsværktøjet, der genereres på portalen, når du opretter din Defender-udrulningsværktøjspakke i Indstillinger>Slutpunkter>Onboarding. Den håndterer installationen af de mest nødvendige opdateringer og de nyeste Defender-komponenter og forbinder enheden med Defender-tjenesterne. Hvis det er nødvendigt, beder værktøjet dig om at genstarte enheden for at afslutte installationen, når du logger på igen.

For mere avancerede og store installationer tilbyder værktøjet funktionalitet til at udføre yderligere og organiserede trin via kommandolinjeparametre eller en konfigurationsfil.

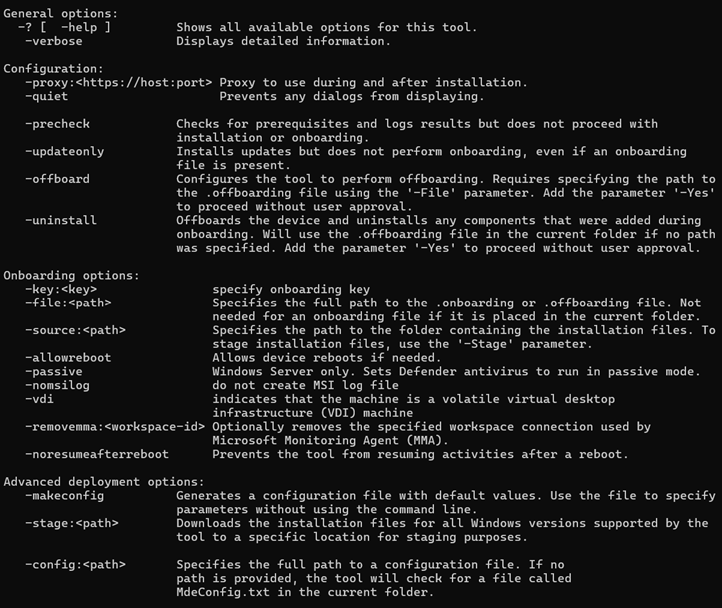

Hvis du vil have vist hele kommandoreferencen, når du har downloadet værktøjet, skal du køre: DefenderDT.exe -?.

Understøttede operativsystemer

Defender-installationsværktøjet understøtter følgende operativsystemer: Windows 7 SP1, Windows Server 2008 R2 SP1, Windows Server 2012 R2, 2016, 2019, 2022, 2025, Windows 10 (version 1809 og nyere) og alle versioner af Windows 11.

Bemærk!

Sikkerhedsløsningen Defender-slutpunkt, som installationsværktøjet installerer på Windows 7 SP1- og Windows Server 2008 R2 SP1-enheder, fås som prøveversion og er forskellig fra den til nyere versioner af Windows og Windows Server. Du kan finde flere oplysninger under Installér Defender-slutpunktssikkerhedsløsningen til Windows 7 SP1- og Windows Server 2008 R2 SP1-enheder.

Forudsætninger

Der er forudsætninger, der vedrører alle understøttede Windows- og Windows Server-enheder samt forudsætninger, der er specifikke for Windows 7 SP1- og Windows Server 2008 R2 SP1-enheder.

Generelle forudsætninger

Der kræves administrative rettigheder til de fleste handlinger.

Prøveversionsfunktioner skal være aktiveret på lejeren.

Adgang til domæne definitionupdates.microsoft.com. Værktøjet downloades og opdateres fra dette domæne. Da de filer, den downloader, hostes på en indholdsdistributionsplatform, er der ingen statiske eller forudsigelige IP-intervaller knyttet til den – i modsætning til andre Defender-cloudtjenester.

Mens værktøjet kontrollerer, om der er forbindelse til din specifikke lejer, før du fortsætter, gælder andre forbindelseskrav, f.eks. adgang til det konsoliderede *.endpoint.security.microsoft.com/*, for (yderligere) funktionalitet, som du måske vil bruge sammen med produktet. Se Konfigurer dit netværksmiljø for at sikre forbindelse til Defender for Endpoint-tjenesten.

Yderligere forudsætninger for Windows 7 SP1 og Windows Server 2008 R2 SP1

Enheder skal køre en x64-version af Windows 7 SP1 eller Windows Server 2008 R2 SP1. Vi anbefaler, at du har installeret de nyeste opdateringer for at undgå genstart og for at reducere den påkrævede installationstid markant.

Hvis Defender-installationsværktøjet skal køre på Windows 7 SP1 eller Windows Server 2008 R2 SP1, skal opdateringen KB4474419 til SHA2-kodesignering som minimum være installeret.

På Server 2008 R2 SP1-enheder skal .NET 3.5 eller en nyere version af .NET Framework også installeres.

Bemærk!

For Windows 7 SP1, Windows Server 2008 R2 og Windows Server 2012 er den sikkerhedsløsning for Defender-slutpunktet, der installeres, i øjeblikket en offentlig prøveversion. Du kan finde flere oplysninger om Defender-slutpunktssikkerhed for Windows 7 SP1- og Windows Server 2008 R2-enheder under Installér Defender-slutpunktssikkerhedsløsningen til Windows 7 SP1- og Windows Server 2008 R2 SP1-enheder.

Generér og download en ny onboardingpakke

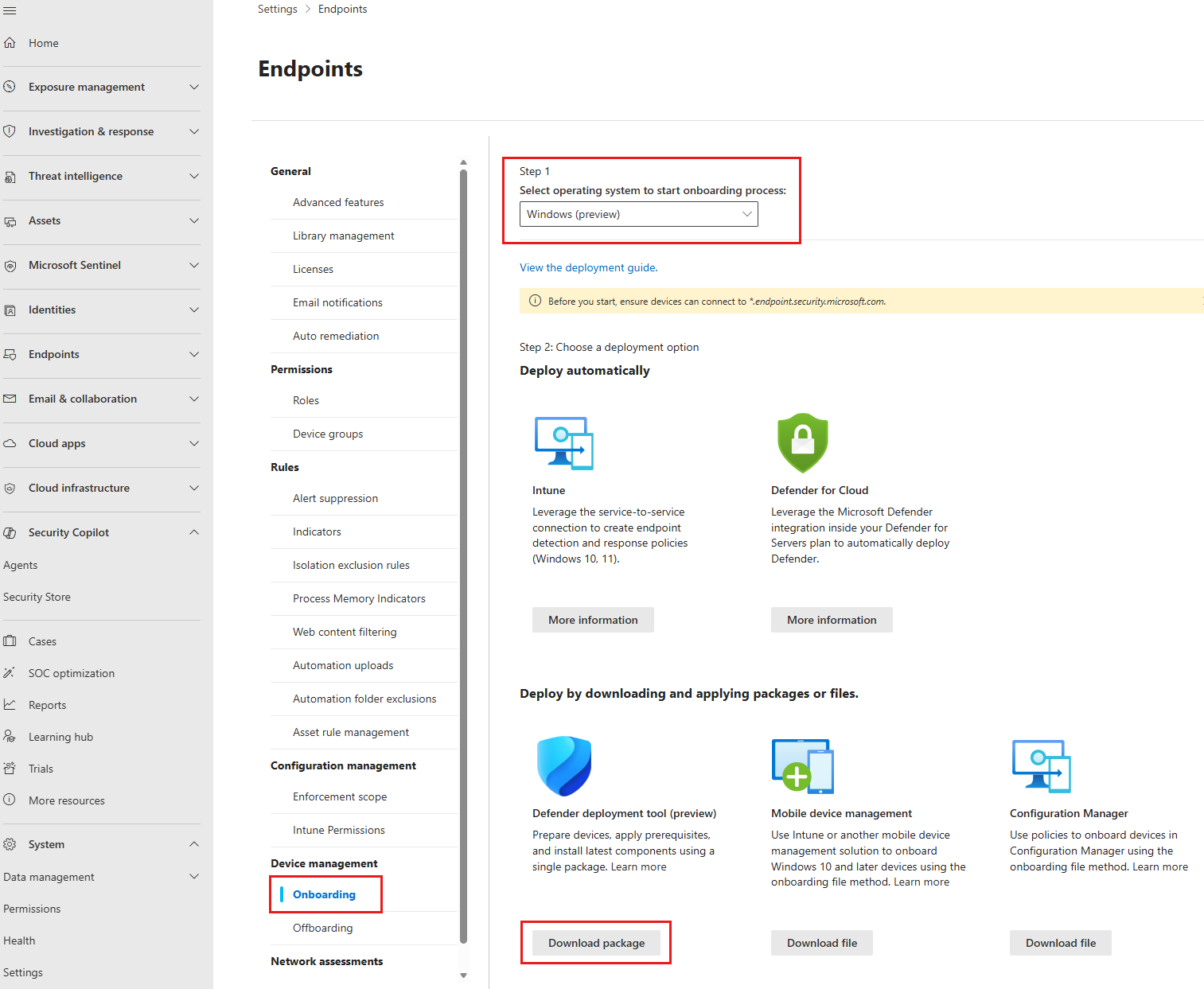

På Microsoft Defender-portalen (security.microsoft.com) skal du gå tilOnboardingaf systemindstillinger>>Slutpunkter>.

Vælg Windows (prøveversion) i rullemenuen Trin 1.

Under Udrul ved at downloade og anvende pakker eller filer skal du vælge knappen Onboard .

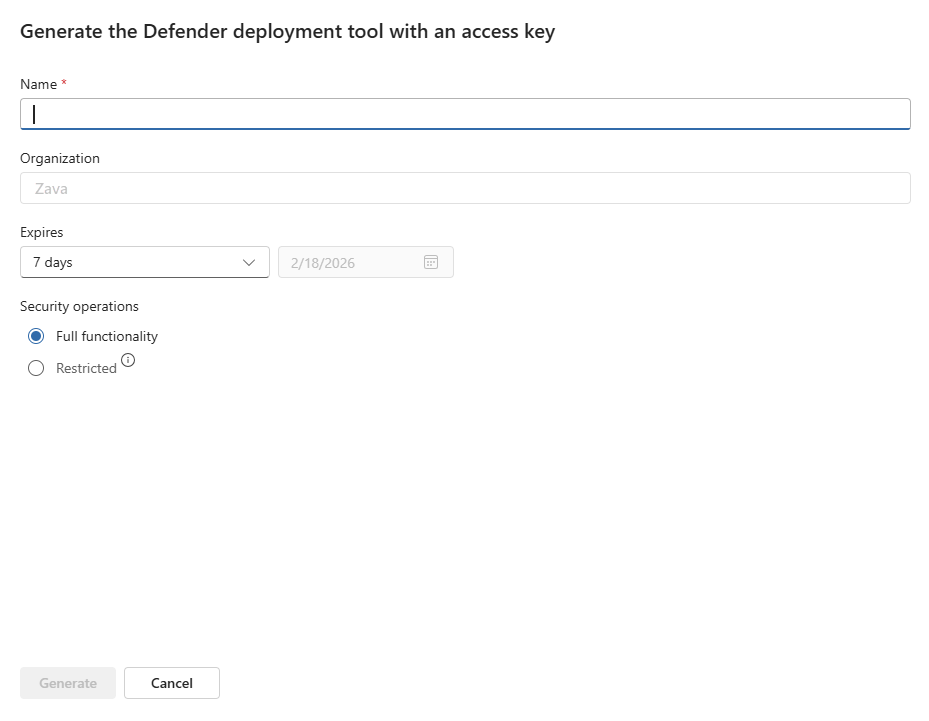

Udrulningsværktøjet Generate Defender med en adgangsnøgleside vises.

Angiv et navn til pakken. Sørg for at oprette et navn, der er entydigt og beskrivende.

Angiv en udløbsdato for pakken. Du kan angive udløbsdatoen for et hvilket som helst tidspunkt op til et år. Det anbefales at gøre gyldighedsperioden for pakker så kort som muligt for at reducere risikoen for uautoriseret brug af udrulningspakken.

Når du er færdig med at konfigurere pakken, skal du vælge Generér.

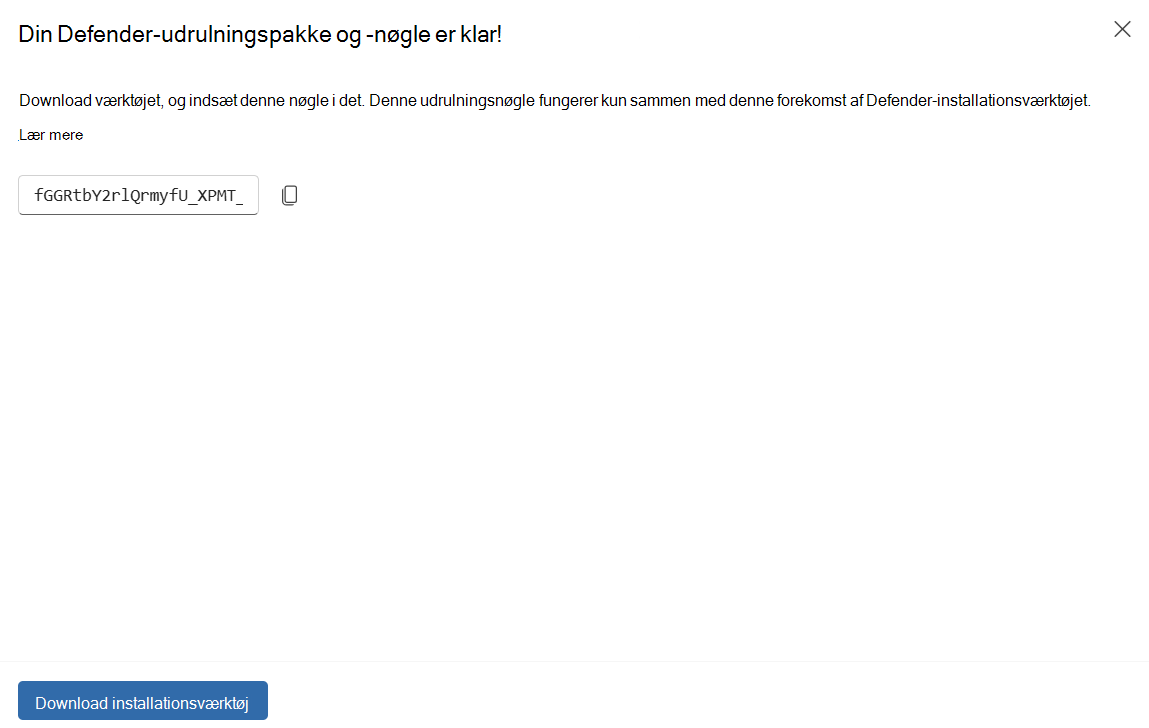

Når pakken er klar, får du vist en side, der har pakkens adgangsnøgle og en downloadknap, svarende til følgende billede.

Kopiér nøglen, og gem den, som den skal bruges sammen med installationsværktøjet.

Når du har kopieret nøglen og gemt den, skal du vælge Download udrulningsværktøj. Dette downloader en .zip fil med den eksekverbare fil til Defender-installationsværktøjet.

Bemærk!

Hvis du vil have offboarding, skal du vælge Offboarding i afsnittet Enhedshåndtering, vælge Windows 10 og 11 i rullemenuen Trin 1 og derefter vælge knappen Download pakke. Dette downloader kun offboarding-filpakken – det downloader ikke Defender-installationsværktøjet eksekverbart, da det er det samme for både onboarding og offboarding.

Installér sikkerhed for Defender-slutpunkter på enheder

Defender-installationsværktøjet kan bruges interaktivt eller ikke-interaktivt.

Interaktiv brug

Værktøjet understøtter to interaktive oplevelser, der er egnede til installation på en eller et begrænset antal enheder – en "dobbeltklik"-hurtig onboardingoplevelse med en enkelt maskine uden ændringer af standardfunktionsmåden og en manuel kommandolinjeoplevelse, der giver større fleksibilitet.

Sådan bruger du standardinstallationen med det hurtige "dobbeltklik":

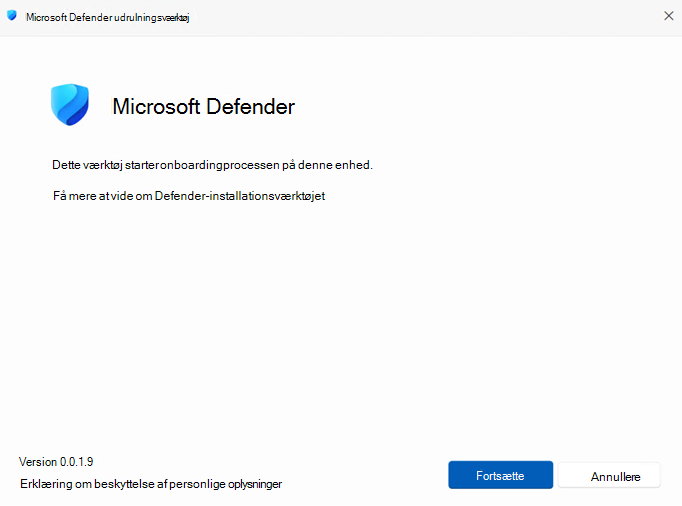

Dobbeltklik på den eksekverbare fil for at starte den.

En dialogboks informerer dig om, at onboarding på enheden starter. Vælg Fortsæt.

Angiv den Defender-udrulningsværktøjsnøgle, du kopierede fra portalen, og vælg derefter Fortsæt.

Vent, indtil installationen er fuldført, og vælg derefter OK. Det er ikke nødvendigt at genstarte enheden.

Ikke-interaktiv brug

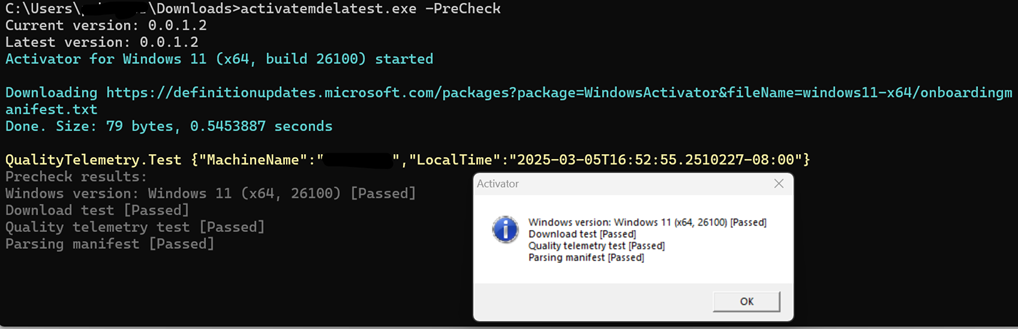

Du kan også udføre alle installations- og onboardinghandlinger manuelt via kommandolinjegrænsefladen. Kommandolinjegrænsefladen understøtter desuden forskellige andre handlinger, f.eks. kørsel af forudsætningskontroller:

Hvis du vil have vist hele kommandoreferencen, skal du køre: DefenderDT.exe -?.

Avancerede udrulninger og udrulninger i stor skala

Defender-udrulningsværktøjet kan bruges ikke interaktivt som en del af en orkestreret sekvens, der køres af et administrationsværktøj, f.eks. Gruppepolitik, Microsoft Configuration Manager eller andre værktøjer, som din organisation bruger til softwareinstallationer.

Til dette formål indeholder værktøjet valgfrie kommandolinjeparametre, der giver dig mulighed for at tilpasse onboardinghandlinger, så de understøtter en lang række scenarier.

I forbindelse med gentagne installationsscenarier i dit miljø kan du bruge en konfigurationsfil i stedet for kommandolinjen til at overføre parametre. Hvis du vil generere konfigurationsfilen, skal du køre værktøjet med parameteren -makeconfig . Når filen er oprettet, skal du åbne den i en teksteditor for at konfigurere indstillingerne, så de passer til dit installationsscenarie. Se eksemplet med brug.

Eksempler på brug

Følgende eksempler illustrerer, hvordan du bruger værktøjet.

Kør Defender-installationsværktøjet uden at ændre indstillingerne og uden at interagere med det:

DefenderDT.exe -QuietBrug en WindowsDefenderATP.onboarding-fil i samme mappe som værktøjet til at køre standard onboardingsekvensen, oprette forbindelse via og konfigurere en proxy til brug, og hvis en genstart er påkrævet, skal du starte den uden at spørge. Vis ikke konsolvinduet.

DefenderDT.exe -Proxy:192.168.0.255:8080 -AllowReboot -QuietBrug en .onboarding-fil , der er gemt på en netværksplacering, til at udføre onboardingsekvensen. Vis ikke konsolvinduet.

DefenderDT.exe -File:\\server\share\Defender.onboarding -QuietUdfør en offboarding-handling. Spørg ikke om godkendelse. Vis ikke konsolvinduet.

DefenderDT.exe -Offboard -File:c:"\Defender deployment tooltest\WindowsDefenderATPOffboardingScript_valid_until_2025-04-02.offboarding" -YES -QuietUdfør en forudsætningskontrol, og vis detaljeret output uden at vise en dialogboks.

DefenderDT.exe -PreCheck -Verbose -QuietDownload opdateringer og installationsfiler, der skal bruges til midlertidig lagring, til den aktuelle mappe.

DefenderDT.exe -StageOpret og rediger en konfigurationsfil, og brug den derefter til at overføre flere parametre til værktøjet for at udføre en installation ved hjælp af installerede installationsfiler.

Opret en konfigurationsfil:

DefenderDT.exe -MakeConfigBrug Notesblok til at åbne den MdeConfig.txt fil, der blev oprettet i mappen. Angiv parametre, du vil bruge.

Det kan f.eks. være:

# Only absolute paths can be used for the parameters accepting paths # Configures the tool to perform offboarding. # Add the parameter "YES" to proceed with offboarding without user approval. # Offboard: False # Used with "Offboard" and "Uninstall" parameters. # Yes: False # Downloads the installation files for all Windows versions supported by the tool to a specific location for staging purposes. # Stage: # Specifies the path to the folder containing the installation files. To stage installation files, use the "Stage" parameter. # Source: # Specifies the full path to the .onboarding or .offboarding file if it is not placed in the current folder. # File: # Proxy to use during and after installation. Empty string by default. Proxy: # Prevents any dialogs from displaying. False by default. Quiet: False # Allows device reboots if needed. False by default AllowReboot: False # Prevents the tool from resuming activities after a reboot. False by default. NoResumeAfterReboot: False # Windows Server only. Sets Defender antivirus to run in passive mode. Passive: False # Installs updates but does not perform onboarding, even if an onboarding file is present. False by default. UpdateOnly: False # Displays detailed information. False by default. Verbose: False # Checks for prerequisites and logs results but does not proceed with installation or onboarding. False by default. Precheck: False # Offboards the device and uninstalls any components that were added during onboarding. # Will use the .offboarding file in the current folder if no path was specified. # Add the parameter "YES" to proceed without user approval. Uninstall: False # Optionally removes the specified workspace connection used by Microsoft Monitoring Agent (MMA). Empty string by default. RemoveMMA: # Allows offboarding to proceed even if there is no connectivity. False by default. Offline: FalseKør værktøjet med konfigurationsfilen.

DefenderDT.exe -File:\\server\DDT\Defenderconfig.txtHvis denMdeConfig.txt fil er gemt i den samme mappe som værktøjet, behøver du ikke at angive en sti.

Brug Gruppepolitik til installation

Følgende trin viser, hvordan du opretter en planlagt opgave for at køre værktøjet ved hjælp af Gruppepolitik:

Placer filerne DefenderDT.exe og WindowsDefenderATP.onboarding på en delt placering, som enheden kan få adgang til. Hvis du tidligere har oprettet en MDEConfig.txt konfigurationsfil, skal du placere den på samme placering.

Hvis du vil oprette et nyt Gruppepolitik objekt, skal du åbne GPMC (Gruppepolitik Management Console), højreklikke Gruppepolitik Objekter, du vil konfigurere, og vælge Ny. Angiv navnet på det nye gruppepolitikobjekt i dialogboksen, der vises, og vælg OK.

Åbn administrationskonsollen Gruppepolitik, højreklik på det Gruppepolitik objekt, du vil konfigurere, og vælg Rediger.

I Gruppepolitik Management Editor skal du gå tilIndstillinger for>computerkonfiguration>Kontrolpanelindstillinger.

Højreklik på Planlagte opgaver, peg på Ny, og vælg derefter Øjeblikkelig opgave (mindst Windows 7).

I vinduet Opgave , der åbnes, skal du gå til fanen Generelt .

Under Sikkerhedsindstillinger skal du vælge Skift bruger eller gruppe, skrive SYSTEM og derefter vælge Kontrollér navne og vælge OK. NT AUTHORITY\SYSTEM vises som den brugerkonto, som opgaven kører som.

Vælg Kør, om brugeren er logget på eller ej , og markér afkrydsningsfeltet Kør med de højeste rettigheder .

Skriv et passende navn til den planlagte opgave i feltet Navn .

Gå til fanen Handlinger, og vælg Ny. Kontrollér, at Start et program er markeret i feltet Handling. Angiv den fulde UNC-sti ved hjælp af filserverens fuldt kvalificerede domænenavn (FQDN) for det delte DefenderDT.exe program.

Angiv de parametre, du vil bruge, i feltet Tilføj argumenter (valgfrit). Hvis du f.eks. vil bruge en onboardingfil, der ikke findes i værktøjets arbejdsmappe, skal du angive parameteren -file: med den fulde UNC-sti til onboardingfilen, f.eks

-file: \\server\share\WindowsDefenderATP.onboarding. .Vælg OK , og luk alle åbne GPMC-vinduer.

Hvis du vil knytte gruppepolitikobjektet til en organisationsenhed, skal du højreklikke og vælge Sammensæt et eksisterende gruppepolitikobjekt. I dialogboksen, der vises, skal du vælge det Gruppepolitik objekt, du vil sammenkæde, og vælge OK.

Overvejelser og begrænsninger

Generelle overvejelser og begrænsninger samt yderligere overvejelser og begrænsninger, der er specifikke for Windows 7 SP1- og Windows Server 2008 R2 SP1-enheder, er beskrevet nedenfor.

Generelle overvejelser og begrænsninger

Når du bruger den interaktive oplevelse, og en genstart er påkrævet for at fuldføre sekvensen, skal du logge på igen efter genstarten for at fortsætte. Ellers vil enheden ikke være fuldt onboardet.

Når funktionen Defender Antivirus er fjernet eller fjernet i Windows Server 2016 og nyere, kan der opstå en fejl under trinnet Aktivering af funktionen 'Windows-Defender'. Dette kan observeres i brugergrænsefladen i den lokale log under Sekvensfuldførelse med afslutningskode 710 og fejlbeskrivelsen EnableFeatureFailed. I den lokale log kan du også finde fejl 14081 med beskrivelsen 0x3701 Den assembly, der refereres til, blev ikke fundet. Denne fejl er ikke tegn på et problem med funktionen Defender Antivirus eller kildefiler, da disse typisk vil blive løst af onboardingværktøjet. Åbn en supportsag til Windows Servers, hvis du støder på dette problem.

Kendte problemer og begrænsninger for Windows 7 SP1 og Windows Server 2008 R2 SP1

Du får muligvis vist beskeder om mpclient.dll, mpcommu.dll, mpsvc.dll, msmplics.dllog sense1ds.dll indlæst af enten MpCmdRun.exe eller MsSense.exe. Disse bør løses over tid.

På Windows 7 SP1 og på Windows Server 2008 R2 SP1, hvor Desktop Experience Pack er installeret, får du muligvis vist en meddelelse fra Løsningscenter Windows fandt ikke antivirussoftware på denne computer. Dette er ikke tegn på et problem.

Prøveversionen ("beta") af klientanalyseværktøjet kan bruges til at indsamle logge og udføre fejlfinding af forbindelse på Windows 7 SP1 og Windows Server 2008 R2 SP1. Det kræver, at PowerShell 5.1 eller nyere er installeret.

Der er ingen lokal brugergrænseflade til Antivirus. Hvis du vil administrere antivirusindstillinger lokalt ved hjælp af PowerShell, kræves version 5.1 eller nyere.

Konfiguration via Gruppepolitik understøttes ved hjælp af et centralt lager med opdaterede gruppepolitikskabeloner på en domænecontroller. I forbindelse med konfiguration af lokal gruppepolitik skal skabeloner (WindowsDefender.admx/WindowsDefender.adml) opdateres manuelt til en nyere version (Windows 11), hvis du vil bruge den lokale gruppepolitikeditor til at anvende indstillinger.

Sikkerhedsløsningen for Defender-slutpunktet installeres på

C:\Program Files\Microsoft Defender for EndpointDu kan sætte Defender Antivirus i passiv tilstand i Windows 7 ved at overføre parameteren -passive til Defender-installationsværktøjet. Det er dog i øjeblikket ikke muligt at skifte til aktiv tilstand bagefter ved hjælp af registreringsdatabasenøglen ForceDefenderPassiveMode som på Windows-serveren. Hvis du vil skifte til aktiv tilstand, er det nødvendigt at fjerne det og derefter køre Defender-installationsværktøjet igen uden parameteren for passiv tilstand.

Fejlfinding

Du kan henvise til logfilen med Defender-udrulningsværktøjet for at forstå, om der opstod problemer under installation og onboarding. Logfilen for installationsværktøjet er placeret på:

C:\ProgramData\Microsoft\DefenderDeploymentTool\DefenderDeploymentTool-<COMPUTERNAME>.log

Hændelser skrives også til følgende Windows-hændelseslogge:

- Onboarding: Windows Logfører > programkilde > : WDATPOnboarding

- Offboarding: Windows Logs > Programkilde > : WDATPOffboarding

Hvis du vil teste, om installationen lykkedes, skal du udføre følgende kontroller:

Kontrollér, at tjenesterne kører med følgende kommandoer:

Sc.exe query sense Sc.exe query windefendDu bør se følgende output:

SERVICE_NAME: sense TYPE : 10 WIN32_OWN_PROCESS STATE : 4 RUNNING (STOPPABLE, NOT_PAUSABLE, ACCEPTS_PRESHUTDOWN) WIN32_EXIT_CODE : 0 (0x0) SERVICE_EXIT_CODE : 0 (0x0) CHECKPOINT : 0x0 WAIT_HINT : 0x0 SERVICE_NAME: windefend TYPE : 10 WIN32_OWN_PROCESS STATE : 4 RUNNING (STOPPABLE, NOT_PAUSABLE, ACCEPTS_SHUTDOWN) WIN32_EXIT_CODE : 0 (0x0) SERVICE_EXIT_CODE : 0 (0x0) CHECKPOINT : 0x0 WAIT_HINT : 0x0Du kan finde en detaljeret logsamling for Defender Antivirus, herunder indstillinger og andre oplysninger, under Indsaml Microsoft Defender Antivirus-diagnosticeringsdata.

Du kan bruge værktøjet til klientanalyse til at indsamle logge og udføre fejlfinding af forbindelse på Windows.