Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Du kan udrulle Defender for Endpoint på Linux ved hjælp af forskellige værktøjer og metoder. I denne artikel beskrives det, hvordan du installerer Defender for Endpoint på Linux ved hjælp af Saltstack. En vellykket installation kræver fuldførelse af alle trinnene i denne artikel. Hvis du vil bruge en anden metode, skal du se afsnittet Relateret indhold.

Vigtigt!

Hvis du vil køre flere sikkerhedsløsninger side om side, skal du se Overvejelser i forbindelse med ydeevne, konfiguration og support.

Du har muligvis allerede konfigureret gensidig sikkerhedsudeladelse for enheder, der er onboardet til Microsoft Defender for Endpoint. Hvis du stadig har brug for at angive gensidige undtagelser for at undgå konflikter, skal du se Føj Microsoft Defender for Endpoint til listen over undtagelser for din eksisterende løsning.

Vigtigt!

Denne artikel indeholder oplysninger om tredjepartsværktøjer. Dette leveres som en hjælp til komplette integrationsscenarier, men Microsoft yder ikke fejlfindingssupport til tredjepartsværktøjer.

Kontakt tredjepartsleverandøren for at få support.

Forudsætninger og systemkrav

Før du går i gang, skal du se Forudsætninger for Defender for Endpoint på Linux for at få en beskrivelse af forudsætninger og systemkrav.

Hertil kommer, at for Saltstack installation, skal du være bekendt med Saltstack administration, har Saltstack installeret, konfigurere Master og Minions, og ved, hvordan man anvender stater. Saltstack har mange måder at fuldføre den samme opgave på. Disse instruktioner forudsætter tilgængelighed af understøttede Saltstack-moduler, f.eks. apt og unarchive , som kan hjælpe med at udrulle pakken. Din organisation bruger muligvis en anden arbejdsproces. Du kan få flere oplysninger i dokumentationen til Saltstack.

Her er et par vigtige punkter:

- Saltstack er installeret på mindst én computer (Saltstack kalder computeren som master).

- Saltstack-mesteren accepterede de administrerede noder (Saltstack kalder noderne som håndlangere) forbindelser.

- Saltstack minions er i stand til at løse kommunikation til Saltstack mester (som standard håndlangere forsøger at kommunikere med en maskine kaldet salt).

- Kør følgende pingtest:

sudo salt '*' test.ping - Saltstack-masteren har en filserverplacering, hvor de Microsoft Defender for Endpoint filer kan distribueres fra (som standard bruger Saltstack mappen

/srv/saltsom standarddistributionspunkt)

Download onboardingpakken

Advarsel

Ompakning af Defender for Endpoint-installationspakken er ikke et understøttet scenarie. Hvis du gør det, kan det påvirke produktets integritet negativt og føre til negative resultater, herunder, men ikke begrænset til, at udløse manipulation af beskeder og opdateringer, der ikke kan anvendes.

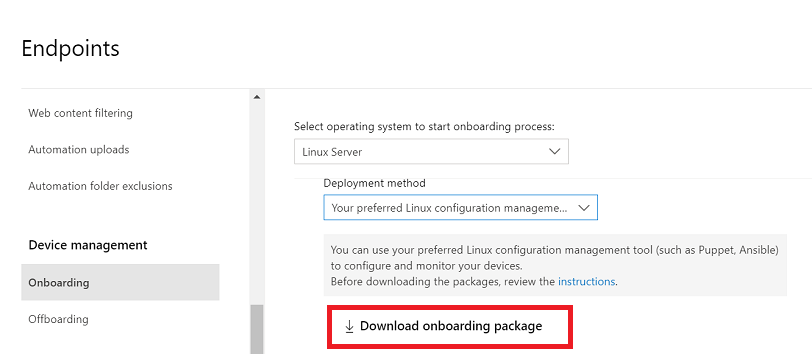

I Microsoft Defender portal skal du gå til Indstillinger>Slutpunkter>Onboarding af enhedshåndtering>.

Vælg Linux Server som operativsystem i den første rullemenu. I den anden rullemenu skal du vælge Dit foretrukne Linux konfigurationsstyringsværktøj som udrulningsmetode.

Vælg Download onboarding-pakke. Gem filen som

WindowsDefenderATPOnboardingPackage.zip.

På SaltStack Master skal du udtrække indholdet af arkivet til SaltStack-serverens mappe (typisk

/srv/salt):unzip WindowsDefenderATPOnboardingPackage.zip -d /srv/salt/mdeArchive: WindowsDefenderATPOnboardingPackage.zip inflating: /srv/salt/mde/mdatp_onboard.json

Opret saltstack-tilstandsfiler

Du kan oprette saltstack-tilstandsfilerne på to måder:

Brug installationsscriptet (anbefales): Med denne metode automatiserer scriptet installationen ved at installere agenten, onboarde enheden til Microsoft Defender-portalen og konfigurere lagrene til at vælge den korrekte agent, der er kompatibel med din Linux distribution.

Konfigurer lagrene manuelt: Med denne metode skal lagre konfigureres manuelt sammen med valg af agentversion, der er kompatibel med din Linux distribution. Denne metode giver dig mere detaljeret kontrol over udrulningsprocessen.

Opret saltstack-tilstandsfiler ved hjælp af installationsscriptet

Træk installations-bash-scriptet fra Microsoft GitHub-lageret, eller brug følgende kommando til at downloade det:

wget https://raw.githubusercontent.com/microsoft/mdatp-xplat/refs/heads/master/linux/installation/mde_installer.sh /srv/salt/mde/Opret tilstandsfilen

/srv/salt/install_mdatp.slsmed følgende indhold. Det samme kan downloades fra GitHub#Download the mde_installer.sh: https://github.com/microsoft/mdatp-xplat/blob/master/linux/installation/mde_installer.sh install_mdatp_package: cmd.run: - name: /srv/salt/mde/mde_installer.sh --install --onboard /srv/salt/mde/mdatp_onboard.json - shell: /bin/bash - unless: 'pgrep -f mde_installer.sh'

Bemærk!

Installationsscriptet understøtter også andre parametre, f.eks. kanal (insiders-fast, insiders-slow, prod (standard)), beskyttelse i realtid, version, installation af brugerdefinerede placeringer osv. Hvis du vil vælge på listen over tilgængelige indstillinger, skal du se Hjælp via følgende kommando: ./mde_installer.sh --help

Opret Saltstack-tilstandsfiler ved manuelt at konfigurere lagre

I dette trin skal du oprette en SaltState-tilstandsfil i dit konfigurationslager (typisk /srv/salt), der anvender de nødvendige tilstande til at installere og onboarde Defender for Endpoint. Derefter skal du tilføje Defender for Endpoint-lageret og nøglen: install_mdatp.sls.

Bemærk!

Defender for Endpoint på Linux kan installeres fra en af følgende kanaler:

-

insiders-fast, angivet som

[channel] -

insiders-slow, angivet som

[channel] -

prod, angivet som

[channel]at bruge versionsnavnet (se Linux Software Repository for Microsoft Products)

Hver kanal svarer til et Linux softwarelager. Valget af kanalen bestemmer typen og hyppigheden af opdateringer, der tilbydes til din enhed. Enheder i insiders-fast er de første til at modtage opdateringer og nye funktioner, efterfulgt senere af insiders-langsom, og til sidst af prod.

For at få forhåndsvist nye funktioner og give tidlig feedback anbefales det, at du konfigurerer nogle enheder i din virksomhed til at bruge enten insiders-fast eller insiders-slow.

Advarsel

Hvis du skifter kanal efter den første installation, skal produktet geninstalleres. Hvis du vil skifte produktkanal: Fjern den eksisterende pakke, konfigurer enheden til at bruge den nye kanal, og følg trinnene i dette dokument for at installere pakken fra den nye placering.

Bemærk din distribution og version, og identificer den nærmeste post for den under

https://packages.microsoft.com/config/[distro]/.I følgende kommandoer skal du erstatte

[distro]og[version]med dine oplysninger.Bemærk!

For Oracle Linux og Amazon Linux 2 skal du erstatte

[distro]med "rhel". For Amazon Linux 2 skal du erstatte[version]med "7". For Oracle utilize skal du erstatte[version]med versionen af Oracle Linux.cat /srv/salt/install_mdatp.slsadd_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/[channel] [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %}Føj den installerede pakketilstand til

install_mdatp.slsefter den tilstand,add_ms_repoder tidligere er defineret.install_mdatp_package: pkg.installed: - name: mdatp - required: add_ms_repoFøj udrulningen af onboardingfilen til

install_mdatp.slsefter sominstall_mdatp_packagetidligere defineret.copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageDen fuldførte installationstilstandsfil bør ligne dette output:

add_ms_repo: pkgrepo.managed: - humanname: Microsoft Defender Repository {% if grains['os_family'] == 'Debian' %} - name: deb [arch=amd64,armhf,arm64] https://packages.microsoft.com/[distro]/[version]/prod [codename] main - dist: [codename] - file: /etc/apt/sources.list.d/microsoft-[channel].list - key_url: https://packages.microsoft.com/keys/microsoft.asc - refresh: true {% elif grains['os_family'] == 'RedHat' %} - name: packages-microsoft-[channel] - file: microsoft-[channel] - baseurl: https://packages.microsoft.com/[distro]/[version]/[channel]/ - gpgkey: https://packages.microsoft.com/keys/microsoft.asc - gpgcheck: true {% endif %} install_mdatp_package: pkg.installed: - name: mdatp - required: add_ms_repo copy_mde_onboarding_file: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json - source: salt://mde/mdatp_onboard.json - required: install_mdatp_packageOpret en SaltState-tilstandsfil i dit konfigurationslager (typisk

/srv/salt), der anvender de nødvendige tilstande på offboard og fjerner Defender for Endpoint. Før du bruger offboarding-tilstandsfilen, skal du downloade offboarding-pakken fra Microsoft Defender portalen og udtrække den på samme måde, som du gjorde med onboardingpakken. Den downloadede offboarding-pakke er kun gyldig i en begrænset periode.Opret en afinstallationstilstandsfil

uninstall_mdapt.sls, og tilføj tilstanden for at fjernemdatp_onboard.jsonfilen.cat /srv/salt/uninstall_mdatp.slsremove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.jsonFøj installationen af offboarding-filen til

uninstall_mdatp.slsfilen efter den tilstand,remove_mde_onboarding_fileder er defineret i forrige afsnit.offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/mdatp_offboard.jsonFøj fjernelsen af MDATP-pakken til

uninstall_mdatp.slsfilen efter den tilstand,offboard_mdeder er defineret i forrige afsnit.remove_mde_packages: pkg.removed: - name: mdatpDen komplette fjernelsestilstandsfil skal ligne følgende output:

remove_mde_onboarding_file: file.absent: - name: /etc/opt/microsoft/mdatp/mdatp_onboard.json offboard_mde: file.managed: - name: /etc/opt/microsoft/mdatp/mdatp_offboard.json - source: salt://mde/offboard/mdatp_offboard.json remove_mde_packages: pkg.removed: - name: mdatp

Installer Defender på slutpunktet ved hjælp af de tilstandsfiler, der blev oprettet tidligere

Dette trin gælder for både installationsscriptet eller den manuelle konfigurationsmetode. I dette trin skal du anvende tilstanden på håndlangere. Følgende kommando anvender tilstanden på computere med det navn, der starter med mdetest.

Installation:

salt 'mdetest*' state.apply install_mdatpVigtigt!

Når produktet starter for første gang, downloades de nyeste definitioner af antimalware. Afhængigt af din internetforbindelse kan denne proces tage et par minutter.

Validering/konfiguration:

salt 'mdetest*' cmd.run 'mdatp connectivity test'salt 'mdetest*' cmd.run 'mdatp health'Uninstallation:

salt 'mdetest*' state.apply uninstall_mdatp

Fejlfinding af installationsproblemer

Sådan foretager du fejlfinding af problemer:

Du kan finde oplysninger om, hvordan du finder den logfil, der genereres automatisk, når der opstår en installationsfejl, under Problemer med loginstallation.

Du kan få oplysninger om almindelige installationsproblemer under Installationsproblemer.

Hvis enhedens tilstand er

false, skal du se Tilstandsproblemer med Defender for Endpoint Agent.Hvis du har problemer med produktets ydeevne, skal du se Fejlfinding af problemer med ydeevnen.

Hvis du har problemer med proxy og forbindelse, skal du se Fejlfinding af problemer med cloudforbindelsen.

Hvis du vil have support fra Microsoft, skal du åbne en supportanmodning og angive de logfiler, der er oprettet ved hjælp af klientanalysen.

Sådan konfigurerer du politikker for Microsoft Defender på Linux

Du kan konfigurere antivirus- eller EDR-indstillinger på dine slutpunkter ved hjælp af en af følgende metoder:

- Se Angiv indstillinger for Microsoft Defender for Endpoint på Linux.

- Se administration af sikkerhedsindstillinger for at konfigurere indstillinger på Microsoft Defender-portalen.

Opgraderinger af operativsystem

Når du opgraderer operativsystemet til en ny overordnet version, skal du først fjerne Defender for Endpoint på Linux, installere opgraderingen og til sidst konfigurere Defender for Endpoint på din Linux enhed.

Relateret indhold

- DOKUMENTATION TIL SALT Project

- Forudsætninger for Microsoft Defender for Endpoint på Linux

- Brug installationsprogramscriptbaseret installation til at installere Defender for Endpoint på Linux

- Installer Defender for Endpoint på Linux med ansible

- Udrul Defender for Endpoint på Linux med Chef

- Installer Defender for Endpoint på Linux med dukke

- Installer Defender for Endpoint på Linux manuelt

- Forbind dine maskiner, der ikke er Azure, med Microsoft Defender for Cloud med Defender for Endpoint (direkte onboarding ved hjælp af Defender for Cloud)

- Installationsvejledning til Defender for Endpoint på Linux til SAP

- Installér Defender for Endpoint på Linux til en brugerdefineret sti