Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Overvågningsloggen hjælper dig med at undersøge bestemte aktiviteter på tværs af Microsoft 365-tjenester. På Microsoft Defender-portalen overvåges Microsoft Defender XDR og Microsoft Defender for Endpoint aktiviteter. Nogle af de reviderede aktiviteter er:

- Ændringer af indstillinger for dataopbevaring

- Ændringer af avancerede funktioner

- Udarbejdelse af kompromisindikatorer

- Isolation af enheder

- Tilføj\rediger\sletning af sikkerhedsroller

- Opret\rediger regler for brugerdefineret registrering

- Tildel bruger til en hændelse

Du kan se en komplet liste over Microsoft Defender XDR aktiviteter, der overvåges, under Microsoft Defender XDR aktiviteter og Microsoft Defender for Endpoint aktiviteter.

Overvågning er automatisk aktiveret for Microsoft Defender XDR. Funktioner, der overvåges, logføres automatisk i overvågningsloggen. Overvågning kan også indsamle overvågningslogge fra GCC-miljøer.

Forudsætninger

Hvis du vil have adgang til overvågningsloggen, skal du have rollen Vis kun overvågningslogge eller Overvågningslogge i Exchange Online. Disse roller tildeles som standard til rollegrupperne Administration af overholdelse og Organisationsadministration.

Bemærk!

Globale administratorer i Office 365 og Microsoft 365 tilføjes automatisk som medlemmer af rollegruppen Organisationsadministration i Exchange Online.

Microsoft Defender XDR bruger Microsoft Purview-overvågningsløsningen. Før du kan se på overvågningsdataene på Microsoft Defender-portalen, skal du aktivere overvågning på Microsoft Purview-portalen. Du kan få flere oplysninger under Slå overvågning til eller fra.

Vigtigt!

Global administrator er en rolle med mange rettigheder, der bør begrænses til scenarier, når du ikke kan bruge en eksisterende rolle. Microsoft anbefaler, at du bruger roller med færrest tilladelser. Brug af konti med lavere tilladelser hjælper med at forbedre sikkerheden for din organisation.

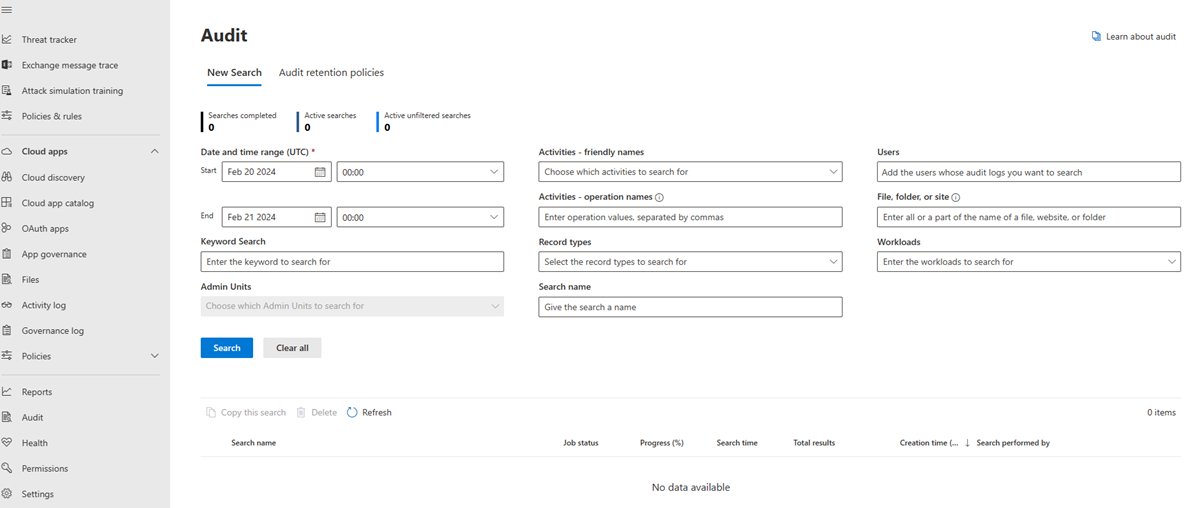

Søgning i overvågningsloggen

Følg disse trin for at søge i overvågningsloggen:

Gå til Microsoft Defender portalens overvågningsside, eller gå til portalen For at få vist overholdelse af angivne standarder, og vælg Overvågning.

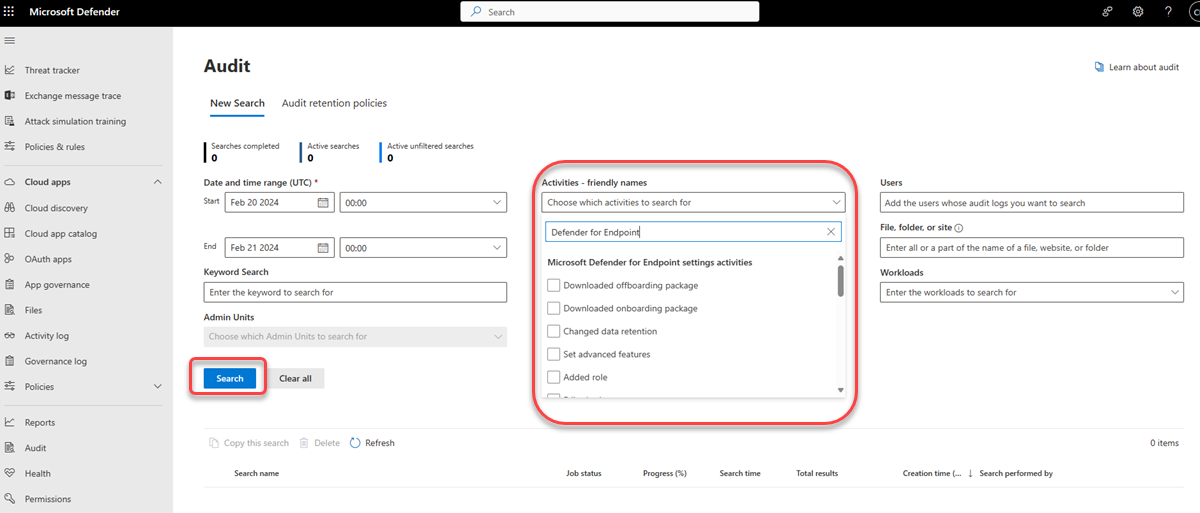

På siden Ny søgning skal du filtrere de aktiviteter, datoer og brugere, du vil overvåge.

Vælg Søg

Eksportér dine resultater til Excel for at få yderligere analyse.

Du kan finde en trinvis vejledning under Søg i overvågningsloggen på overholdelsesportalen.

Opbevaring af overvågningslogposter er baseret på Politikker for opbevaring af Microsoft Purview. Du kan få flere oplysninger under Administrer opbevaringspolitikker for overvågningslog.

Microsoft Defender XDR aktiviteter

Du kan se en liste over alle hændelser, der er logført for bruger- og administratoraktiviteter i Microsoft Defender XDR i Microsoft 365-overvågningsloggen, i:

- Brugerdefinerede registreringsaktiviteter i Microsoft Defender XDR i overvågningsloggen

- Hændelsesaktiviteter i Microsoft Defender XDR i overvågningsloggen

- Undertrykkelse af regelaktiviteter i Microsoft Defender XDR i overvågningsloggen

Microsoft Defender for Endpoint aktiviteter

Du kan se en liste over alle hændelser, der er logført for bruger- og administratoraktiviteter i Microsoft Defender for Endpoint i Microsoft 365-overvågningsloggen, i:

- Generelle indstillinger for aktiviteter i Defender for Endpoint i overvågningsloggen

- Aktivitet for indikatorindstillinger i Defender for Endpoint i overvågningsloggen

- Aktiviteter for svarhandlinger i Defender for Endpoint i overvågningsloggen

- Rolleindstillingsaktiviteter i Defender for Endpoint i overvågningsloggen

Søg efter hændelser ved hjælp af et PowerShell-script

Du kan bruge følgende PowerShell-kodestykke til at forespørge api'en til Office 365 administration for at hente oplysninger om Microsoft Defender XDR hændelser:

$cred = Get-Credential

$s = New-PSSession -ConfigurationName microsoft.exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $cred -Authentication Basic -AllowRedirection

Import-PSSession $s

Search-UnifiedAuditLog -StartDate 2023/03/12 -EndDate 2023/03/20 -RecordType <ID>

Bemærk!

Se kolonnen API i De overvågningsaktiviteter, der er inkluderet for posttypeværdierne.

Du kan finde flere oplysninger under Brug et PowerShell-script til at søge i overvågningsloggen