Scriptanalyse med Microsoft Copilot i Microsoft Defender

Ved hjælp af undersøgelsesfunktioner, der er drevet af kunstig intelligens fra Microsoft Copilot til Security, som er integreret i Microsoft Defender-portalen, kan sikkerhedsteams sætte skub i deres analyse af skadelige eller mistænkelige scripts og kommandolinjer.

Denne vejledning beskriver, hvad funktionen til scriptanalyse er, og hvordan den fungerer, herunder hvordan du kan give feedback på de genererede resultater.

Vær at vide, før du begynder

Hvis du ikke har erfaring med Copilot for Security, bør du blive fortrolig med det ved at læse følgende artikler:

- Hvad er Copilot for Security?

- Copilot til sikkerhedsoplevelser

- Kom i gang med Copilot til Security

- Forstå godkendelse i Copilot for Security

- Spørger i Copilot for Security

De mest komplekse og avancerede angreb som ransomware undgår opdagelse på mange måder, herunder brugen af scripts og PowerShell-kommandolinjer. Desuden er disse scripts ofte tilslørede, hvilket gør dem endnu sværere at opdage og analysere. Sikkerhedsteams skal hurtigt kunne analysere scripts for at forstå funktionen og anvende passende afhjælpning, så angreb straks stoppes fra at udvikle sig yderligere i et netværk.

Funktionen til scriptanalyse giver sikkerhedsteams ekstra kapacitet til at inspicere scripts uden brug af eksterne værktøjer. Denne funktion reducerer også kompleksiteten i analysen, minimerer udfordringer og giver sikkerhedsteams mulighed for hurtigt at vurdere og identificere et script som ondsindet eller godartet.

Copilot til sikkerhedsintegration i Microsoft Defender

Scriptanalysefunktionen er tilgængelig på Microsoft Defender-portalen for kunder, der har klargjort adgang til Copilot for Security.

Funktionaliteten til scriptanalyse er også tilgængelig i den separate Copilot til Security-oplevelse via Microsoft Defender XDR-plug-in'et. Få mere at vide om forudinstallerede plug-ins i Copilot til Security.

Nøglefunktioner

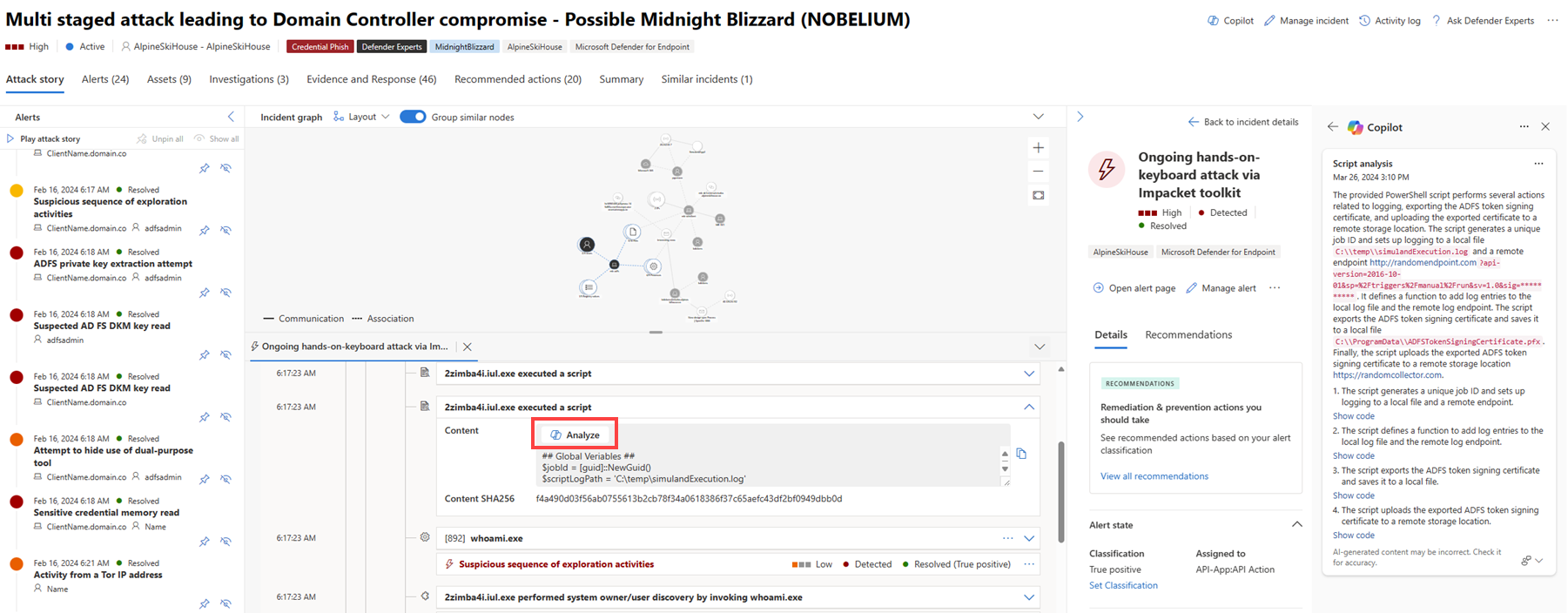

Du kan få adgang til funktionen til scriptanalyse i angrebshistorien under hændelsesgrafen på en hændelsesside og på enhedens tidslinje.

Udfør følgende trin for at begynde analysen:

Åbn en hændelsesside, og vælg derefter et element i venstre rude for at åbne angrebshistorien under hændelsesgrafen. I angrebshistorien skal du vælge en hændelse med et script eller en kommandolinje, som du vil analysere. Klik på Analysér for at starte analysen.

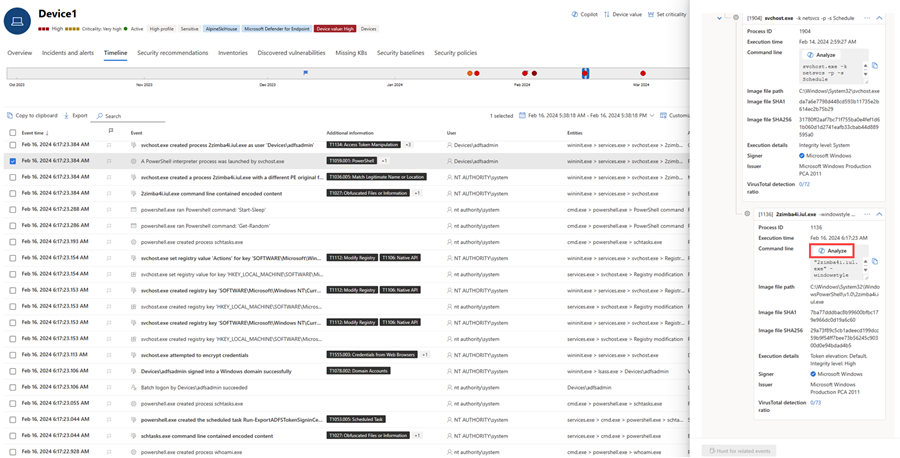

Du kan også vælge en hændelse, der skal undersøges på enhedens tidslinjevisning. Vælg Analysér i ruden med filoplysninger for at køre funktionen til scriptanalyse.

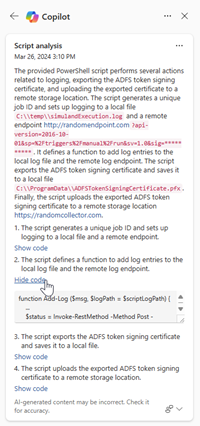

Copilot kører scriptanalyse og viser resultaterne i ruden Copilot. Vælg Vis kode for at udvide scriptet eller Skjul kode for at lukke udvidelsen.

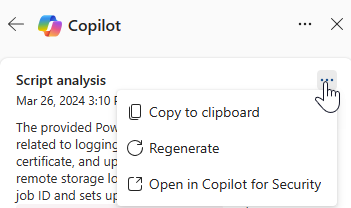

Vælg Flere handlinger ellipse (...) øverst til højre på kortet for scriptanalysen for at kopiere eller gendanne resultaterne, eller få vist resultaterne i den separate Copilot til Security-oplevelse. Hvis du vælger Åbn i Copilot til Security åbnes en ny fane på Copilots separate portal, hvor du kan angive prompter og få adgang til andre plug-ins.

Gennemse resultaterne, og brug oplysningerne til at vejlede din undersøgelse og dit svar på hændelsen.

Prompt om analyse af eksempelscript

I den separate portal Copilot for Security kan du bruge følgende prompt til at identificere og analysere scripts:

- Identificer scripts i Defender-hændelsen {incident ID}. Er disse skadelige scripts?

Tip

Når du analyserer scripts på Copilot for Security-portalen, anbefaler Microsoft, at du inkluderer ordet Defender i dine prompter for at sikre, at scriptanalysefunktionen leverer resultaterne.

Giv feedback

Microsoft opfordrer dig på det kraftigste til at give feedback til Copilot, da det er afgørende for en funktions fortsatte forbedring. Du kan give feedback om resultaterne ved at vælge ikonet feedback  blev fundet i slutningen af kortet til scriptanalysen.

blev fundet i slutningen af kortet til scriptanalysen.

Se også

- Få mere at vide om andre integrerede oplevelser med Copilot til Security

- Beskyttelse af personlige oplysninger og datasikkerhed i Copilot for Security

Tip

Vil du vide mere? Kontakt Microsoft Security-community'et i vores Tech Community: Microsoft Defender XDR Tech Community.