Begivenhed

Microsoft 365 Community Conference

6. maj, 14 - 9. maj, 00

Bliv bedre til ai-æraen ved det ultimative communityledede Microsoft 365-arrangement, 6.-8. maj i Las Vegas.

Flere oplysningerDenne browser understøttes ikke længere.

Opgrader til Microsoft Edge for at drage fordel af de nyeste funktioner, sikkerhedsopdateringer og teknisk support.

Ransomware er en type afpresningsangreb, der ødelægger eller krypterer filer og mapper, hvilket forhindrer adgang til kritiske data. Vare ransomware spredes typisk som en virus, der inficerer enheder og kun kræver afhjælpning af malware. Menneskelig drevet ransomware er resultatet af et aktivt angreb fra cyberkriminelle, der infiltrerer en organisations it-infrastruktur i det lokale miljø eller cloudmiljøet, hæver deres rettigheder og udruller ransomware til kritiske data.

Når angrebet er fuldført, kræver en hacker penge fra ofrene til gengæld for de slettede filer, dekrypteringsnøgler til krypterede filer eller et løfte om ikke at frigive følsomme data til det mørke web eller det offentlige internet. Menneskedrevet ransomware kan også bruges til at lukke kritiske maskiner eller processer, såsom dem, der er nødvendige for industriel produktion, hvilket bringer normale forretningsaktiviteter i stå, indtil løsesummen betales, og skaden korrigeres, eller organisationen afhjælper skaden selv.

Et menneskeligt drevet ransomware-angreb kan være katastrofalt for virksomheder i alle størrelser og er svært at rydde op, hvilket kræver fuldstændig modsatrettet fjernelse for at beskytte mod fremtidige angreb. I modsætning til vare ransomware, menneskelig-drevet ransomware kan fortsætte med at true virksomheder operationer efter den første løsesum anmodning.

Bemærk

Et ransomware-angreb på en Microsoft 365-lejer forudsætter, at hackeren har gyldige legitimationsoplysninger til brugerkontoen for en lejer og har adgang til alle de filer og ressourcer, der er tilladt til brugerkontoen. En hacker uden gyldige legitimationsoplysninger til brugerkontoen skal dekryptere inaktive data, der er krypteret af Microsoft 365-standard og forbedret kryptering. Du kan få flere oplysninger under Oversigt over kryptering og nøgleadministration.

Du kan finde flere oplysninger om beskyttelse af ransomware på tværs af Microsoft-produkter under disse yderligere ransomware-ressourcer.

Sikkerheden i dine Microsoft-cloudtjenester er et partnerskab mellem dig og Microsoft:

Ved at kombinere disse egenskaber og ansvar, kan vi give den bedste beskyttelse mod en ransomware angreb.

En ransomware-hacker, der har infiltreret en Microsoft 365-lejer, kan holde din organisation som løsesum ved at:

Microsoft 365 onlinetjenester har dog mange indbyggede funktioner og kontrolelementer til at beskytte kundedata mod ransomware-angreb. Følgende afsnit indeholder en oversigt. Du kan finde flere oplysninger om, hvordan Microsoft beskytter kundedata, malware og ransomware-beskyttelse i Microsoft 365.

Bemærk

Et ransomware-angreb på en Microsoft 365-lejer forudsætter, at hackeren har gyldige legitimationsoplysninger til brugerkontoen for en lejer og har adgang til alle de filer og ressourcer, der er tilladt til brugerkontoen. En hacker uden gyldige legitimationsoplysninger til brugerkontoen skal dekryptere inaktive data, der er krypteret af Microsoft 365-standard og forbedret kryptering. Du kan få flere oplysninger under Oversigt over kryptering og nøgleadministration.

Filer i SharePoint og OneDrive for Business er beskyttet af:

Versionering

Microsoft 365 bevarer som standard mindst 500 versioner af en fil og kan konfigureres til at bevare flere.

Hvis du vil minimere byrden for dine sikkerheds- og helpdesk-medarbejdere, skal du oplære dine brugere i, hvordan du gendanner tidligere versioner af filer.

Papirkurv

Hvis ransomware opretter en ny krypteret kopi af filen og sletter den gamle fil, har kunderne 93 dage til at gendanne den fra papirkurven. Efter 93 dage er der et 14-dages vindue, hvor Microsoft stadig kan gendanne dataene.

Hvis du vil minimere byrden for dine sikkerheds- og helpdesk-medarbejdere, skal du oplære dine brugere i, hvordan de gendanner filer fra papirkurven.

En komplet selvbetjent genoprettelsesløsning til SharePoint og OneDrive, der giver administratorer og slutbrugere mulighed for at gendanne filer fra et hvilket som helst tidspunkt i løbet af de sidste 30 dage.

Oplær dine brugere i Gendannelse af filer for at minimere byrden på din sikkerhed og it-helpdeskpersonalet.

For OneDrive- og SharePoint-filer kan Microsoft gå tilbage til et tidligere tidspunkt i op til 14 dage, hvis du rammes af et masseangreb.

Mail er beskyttet af:

Genoprettelse af et enkelt element og opbevaring af postkasser, hvor du kan gendanne elementer i en postkasse ved utilsigtet eller ondsindet for tidlig sletning. Du kan som standard annullere mails, der er slettet inden for 14 dage, og som kan konfigureres op til 30 dage.

Opbevaringspolitikker giver dig mulighed for at bevare uforanderlige kopier af mail for den konfigurerede opbevaringsperiode.

Som tidligere beskrevet er filer i SharePoint og OneDrive for Business beskyttet mod skadelig kryptering med:

Du kan finde flere oplysninger under Håndtering af beskadigelse af data i Microsoft 365.

Du kan forhindre en ransomware-hacker i at kopiere filer uden for din lejer med:

DLP-politikker (Microsoft Purview Forebyggelse af datatab)

Registrer, advar og bloker risikable, utilsigtede eller upassende deling af data, der indeholder:

Personlige oplysninger, f.eks. personident identificerende oplysninger for overholdelse af regionale bestemmelser om beskyttelse af personlige oplysninger.

Fortrolige organisationsoplysninger baseret på følsomhedsmærkater.

Microsoft Defender for Cloud Apps

Bloker downloads af følsomme oplysninger, f.eks. filer.

Du kan også bruge sessionspolitikker for Defender for Cloud Apps appkontrol af betinget adgang til at overvåge informationsflowet mellem en bruger og et program i realtid.

Denne løsning hjælper dig gennem udrulningen af funktioner til beskyttelse og afhjælpning af Microsoft 365, konfigurationer og igangværende handlinger for at minimere muligheden for, at en ransomware-hacker kan bruge de kritiske data i din Microsoft 365-lejer og holde din organisation som løsepenge.

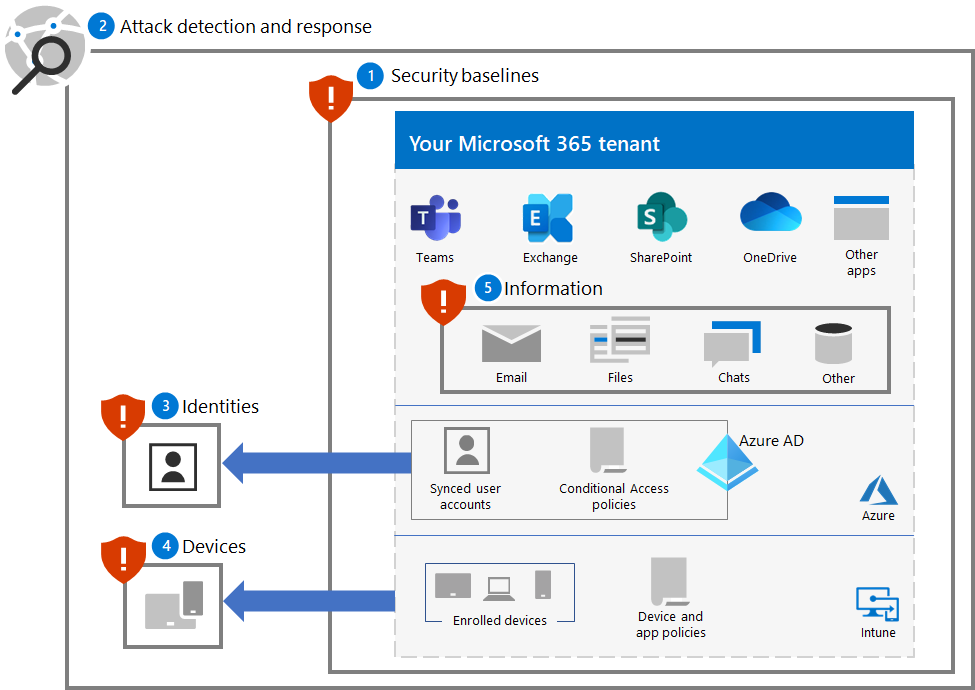

Trinnene i denne løsning er:

Her er de fem trin i løsningen, der er installeret for din Microsoft 365-lejer.

Denne løsning bruger principperne for Nul tillid:

I modsætning til almindelig intranetadgang, der har tillid til alt bag en organisations firewall, behandler Nul tillid hvert enkelt logon og adgang, som om det stammer fra et ikke-kontrolleret netværk, uanset om det er bag organisationens firewall eller på internettet. Nul tillid kræver beskyttelse af netværket, infrastrukturen, identiteter, slutpunkter, apps og data.

Hvis du vil beskytte din Microsoft 365-lejer mod et ransomware-angreb, skal du bruge disse Funktioner og funktioner i Microsoft 365 til disse trin i løsningen.

| Funktionalitet eller funktion | Beskrivelse | Hjælper... | Licensering |

|---|---|---|---|

| Microsoft Secure Score | Måler sikkerhedsholdning for en Microsoft 365-lejer. | Vurder din sikkerhedskonfiguration, og foreslå forbedringer. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Regler for reduktion af angrebsoverflade | Reducerer din organisations sårbarhed over for cyberangreb ved hjælp af en række konfigurationsindstillinger. | Bloker mistænkelig aktivitet og sårbart indhold. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Exchange-mailindstillinger | Aktiverer tjenester, der reducerer din organisations sårbarhed over for et mailbaseret angreb. | Undgå indledende adgang til din lejer via phishing og andre mailbaserede angreb. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Indstillinger for Microsoft Windows, Microsoft Edge og Microsoft 365 Apps til Enterprise | Leverer branchestandardsikkerhedskonfigurationer, der er bredt kendte og gennemtestede. | Undgå angreb via Windows, Edge og Microsoft 365 Apps til Enterprise. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Funktionalitet eller funktion | Beskrivelse | Hjælper med at registrere og reagere på... | Licensering |

|---|---|---|---|

| Microsoft Defender XDR | Kombinerer signaler og orkestrerer funktioner i en enkelt løsning. Gør det muligt for sikkerhedseksperter at sy trusselssignaler sammen og bestemme det fulde omfang og den fulde indvirkning af en trussel. Automatiserer handlinger for at forhindre eller stoppe angrebet og selvreparerende berørte postkasser, slutpunkter og brugeridentiteter. |

Hændelser, som er de kombinerede beskeder og data, der udgør et angreb. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Microsoft Defender for Identity | Identificerer, registrerer og undersøger avancerede trusler, kompromitterede identiteter og skadelige insiderhandlinger, der er rettet mod din organisation via en cloudbaseret sikkerhedsgrænseflade, bruger dine AD DS-signaler (Active Directory i det lokale miljø domæneservices). | Kompromitterede legitimationsoplysninger for AD DS-konti. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Microsoft Defender for Office 365 | Beskytter din organisation mod skadelige trusler fra mails, links (URL-adresser) og samarbejdsværktøjer. Beskytter mod malware, phishing, spoofing og andre angrebstyper. |

Phishingangreb. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Microsoft Defender for Endpoint | Aktiverer registrering og svar på avancerede trusler på tværs af slutpunkter (enheder). | Installation af skadelig software og kompromitteret enhed. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Microsoft Entra ID-beskyttelse | Automatiserer registrering og afhjælpning af identitetsbaserede risici og undersøgelse af disse risici. | Kompromitterer legitimationsoplysninger for Microsoft Entra konti og rettighedseskalering. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Defender for Cloud Apps | En cloudadgangssikkerhedsmægler til registrering, undersøgelse og styring på tværs af alle dine cloudtjenester fra Microsoft og tredjepart. | Tværgående flytning og dataudfiltrering. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Funktionalitet eller funktion | Beskrivelse | Hjælper med at forhindre... | Licensering |

|---|---|---|---|

| Microsoft Entra adgangskodebeskyttelse | Bloker adgangskoder fra en fælles liste og brugerdefinerede poster. | Bestemmelse af adgangskoden til en cloudbrugerkonto eller en brugerkonto i det lokale miljø. | Microsoft 365 E3 eller Microsoft 365 E5 |

| MFA gennemtvunget med betinget adgang | Kræv MFA baseret på egenskaberne for brugerlogon med politikker for betinget adgang. | Kompromitterede legitimationsoplysninger og adgang. | Microsoft 365 E3 eller Microsoft 365 E5 |

| MFA gennemtvunget med risikobaseret betinget adgang | Kræv MFA baseret på risikoen for brugerlogon med Microsoft Entra ID-beskyttelse. | Kompromitterede legitimationsoplysninger og adgang. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

Til administration af enheder og apps:

| Funktionalitet eller funktion | Beskrivelse | Hjælper med at forhindre... | Licensering |

|---|---|---|---|

| Microsoft Intune | Administrer enheder og de programmer, der kører på dem. | Kompromitterer og giver adgang til en enhed eller app. | Microsoft 365 E3 eller E5 |

For Windows 11 eller 10 enheder:

| Funktionalitet eller funktion | Beskrivelse | Hjælper... | Licensering |

|---|---|---|---|

| Microsoft Defender Firewall | Leverer en værtsbaseret firewall. | Undgå angreb fra indgående, uopfordret netværkstrafik. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Defender Antivirus | Leverer antimalwarebeskyttelse af enheder (slutpunkter) ved hjælp af maskinel indlæring, analyse af big data, dybdegående undersøgelse af trusselsresistens og Microsofts cloudinfrastruktur. | Undgå installation og kørsel af malware. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Defender SmartScreen | Beskytter mod phishing- eller malwarewebsteder og -programmer og download af potentielt skadelige filer. | Bloker eller advar, når du kontrollerer websteder, downloads, apps og filer. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Defender for Endpoint | Hjælper med at forhindre, registrere, undersøge og reagere på avancerede trusler på tværs af enheder (slutpunkter). | Beskyt mod netværksforsempning. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

| Funktionalitet eller funktion | Beskrivelse | Hjælper... | Licensering |

|---|---|---|---|

| Styret mappeadgang | Beskytter dine data ved at kontrollere apps mod en liste over kendte apps, der er tillid til. | Forhindre filer i at blive ændret eller krypteret af ransomware. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Microsoft Purview Information Protection | Gør det muligt at anvende følsomhedsmærkater på oplysninger, der kan løses. | Undgå brug af exfiltrated information. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Forebyggelse af datatab (DLP) | Beskytter følsomme data og reducerer risikoen ved at forhindre brugerne i at dele dem upassende. | Undgå dataudfyldning. | Microsoft 365 E3 eller Microsoft 365 E5 |

| Defender for Cloud Apps | En cloudadgangssikkerhedsmægler til registrering, undersøgelse og styring. | Registrer tværgående flytning, og undgå dataudfiltrering. | Microsoft 365 E5 eller Microsoft 365 E3 med tilføjelsesprogrammet Microsoft 365 E5 Sikkerhed |

Installation af yderligere sikkerhedsfunktioner og implementering af krav og sikkerhedspolitikker for din Microsoft 365-lejer kan påvirke dine brugere.

Du kan f.eks. pålægge en ny sikkerhedspolitik, der kræver, at brugerne opretter nye teams til bestemte brug med en liste over brugerkonti som medlemmer i stedet for nemmere at oprette et team for alle brugere i organisationen. Dette kan hjælpe med at forhindre en ransomware hacker i at udforske teams, der ikke er tilgængelige for hackerens kompromitterede brugerkonto og målrette ressourcerne i det pågældende team i det efterfølgende angreb.

Denne grundlæggende løsning identificerer, hvornår nye konfigurationer eller anbefalede sikkerhedspolitikker kan påvirke dine brugere, så du kan udføre den nødvendige ændringsstyring.

Brug disse trin til at udrulle omfattende beskyttelse af din Microsoft 365-lejer:

Nøgleoplysninger fra Microsoft:

Microsoft 365:

Microsoft Defender XDR:

Microsoft Azure:

Microsoft Defender for Cloud Apps:

Blogindlæg om Microsoft Security-teamet:

3 trin til at forhindre og komme sig efter ransomware (september 2021)

En guide til bekæmpelse af menneskeligt drevet ransomware: Del 1 (september 2021)

Vigtige trin til, hvordan Microsofts detection and Response Team (DART) udfører ransomware-hændelsesundersøgelser.

En guide til bekæmpelse af menneskeligt drevet ransomware: Del 2 (september 2021)

Anbefalinger og bedste praksis.

Se afsnittet Ransomware .

Menneskedrevne ransomware-angreb: En forebyggelig katastrofe (marts 2020)

Indeholder analyser af angrebskæder af faktiske angreb.

Ransomware-svar – at betale eller ikke at betale? (december 2019)

Norsk Hydro reagerer på ransomware-angreb med gennemsigtighed (december 2019)

Begivenhed

Microsoft 365 Community Conference

6. maj, 14 - 9. maj, 00

Bliv bedre til ai-æraen ved det ultimative communityledede Microsoft 365-arrangement, 6.-8. maj i Las Vegas.

Flere oplysningerTræning

Modul

You learn about common cyberthreats like ransomware and what kinds of attack patterns an organization must be prepared for.

Certificering

Microsoft Certified: Information Protection and Compliance Administrator Associate - Certifications

Demonstrer de grundlæggende principper for datasikkerhed, livscyklusstyring, informationssikkerhed og overholdelse af angivne standarder for at beskytte en Microsoft 365-udrulning.