Beskriv firewall til webprogram

Webprogrammer er i stigende grad målrettet mod skadelige angreb, der udnytter almindeligt kendte sikkerhedsrisici. Det er en udfordring at forhindre sådanne angreb i programkoden. Det kan kræve streng vedligeholdelse, reparation og overvågning.

WAF (Firewall for webprogram) giver central beskyttelse af dine webprogrammer mod almindelige udnyttelser og sikkerhedsrisici. En centraliseret WAF hjælper med at gøre sikkerhedsadministrationen enklere, forbedrer svartiden på en sikkerhedstrussel og gør det muligt at reparere en kendt sårbarhed på ét sted i stedet for at sikre hvert enkelt webprogram. En WAF giver også programadministratorer bedre sikkerhed for beskyttelse mod trusler og indtrængen.

Blandt de typer trusler, som WAF kan beskytte mod, er DDoS-angreb (Distributed Denial of Service), der forekommer i programlaget. Selvom Azure DDoS Protection-tjenester beskytter kunder mod DDoS-angreb, der kan forekomme på netværks- og transportlag, beskytter Azure WAF webprogrammer mod DDoS-angreb på programlag, f.eks. HTTP Floods. Disse forsvar kan forhindre hackere i at nå dit program og påvirke programmets tilgængelighed og ydeevne.

Almindelige angreb beskytter WAF mod

WAF forsvarer mod en bred vifte af trusler defineret i Open Web Application Security Project (OWASP) kerneregelsæt – et sæt generiske angrebsdetektionsregler designet som udgangspunkt for enhver WAF. Almindelige angreb, som WAF beskytter imod, inkluderer:

- SQL-injektion: Angribere indsætter ondsindet SQL-kode i inputfelter for at manipulere eller udtrække data fra applikationens backend-database. SQL-injektion kan eksponere følsomme data eller tillade angribere at ændre eller slette databaseposter.

- Cross-site scripting (XSS): Angribere indsætter ondsindede scripts på websider, som andre brugere ser. Scripts kan stjæle sessionstokener, legitimationsoplysninger eller følsomme data fra den berørte brugers browser.

- HTTP-oversvømmelser: Store mængder HTTP-forespørgsler overvælder en webapplikation på applikationslaget. Denne type distribueret denial of service (DDoS)-angreb retter sig mod lag 7 (applikationslaget), som Azure DDoS Protection alene ikke dækker. Azure WAF opdager og blokerer unormale trafikmønstre på dette lag.

- Fjerninddragelse af filer: Angribere narrer en webapplikation til at inkludere en ondsindet fjernfil, som derefter kører på serveren og kan give angriberen uautoriseret adgang.

Ved at bruge en centraliseret WAF kan du patche nyopdagede sårbarheder ét sted i stedet for at opdatere beskyttelsen på hver enkelt webapplikation. Dette forenkler sikkerhedsstyringen og reducerer eksponeringsvinduet, når nye trusler opstår.

Understøttede udrulningsmuligheder

Azure Web Application Firewall kan implementeres med flere Microsoft-tjenester, hvilket giver dig fleksibilitet til at beskytte webapplikationer, uanset hvor de hostes:

- Azure Application Gateway: Giver regional WAF-beskyttelse for webapplikationer, der hostes bag gatewayen. Application Gateway WAF inkluderer dyb HTTP-pakkeinspektion og understøtter komplekse routingbeslutninger – hvilket gør det velegnet til applikationer, der hostes i en enkelt Azure-region.

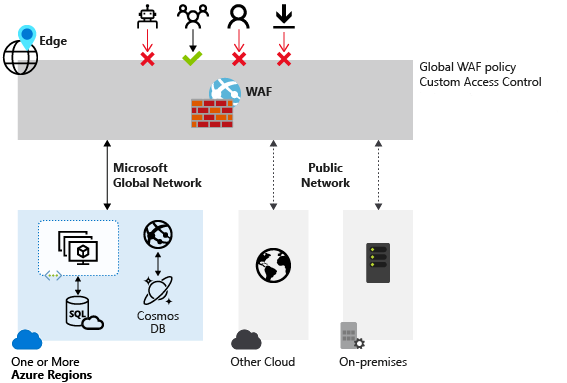

- Azure Front Door: Microsofts globale indholdsleveringsnetværk (CDN) og applikationsleveringsplatform. WAF på Azure Front Door giver global beskyttelse og blokerer angreb tættere på kilden, før trafikken når din infrastruktur. Dette er nyttigt for globalt distribuerede applikationer, der har brug for ensartet beskyttelse på tværs af alle regioner.

- Azure Content Delivery Network: WAF på Azure CDN udvider beskyttelsen til statisk og dynamisk indhold, der leveres gennem CDN.

Hver implementeringsmulighed tilbyder WAF-kapaciteter, der er tilpasset dens specifikke service- og skaleringskrav.

Integration med Microsoft Security Copilot

Azure Web Application Firewall er integreret med Microsoft Security Copilot.

For organisationer, der er onboardet til Microsoft Security Copilot, kan brugerne opleve Copilot-integrationen via den separate oplevelse.

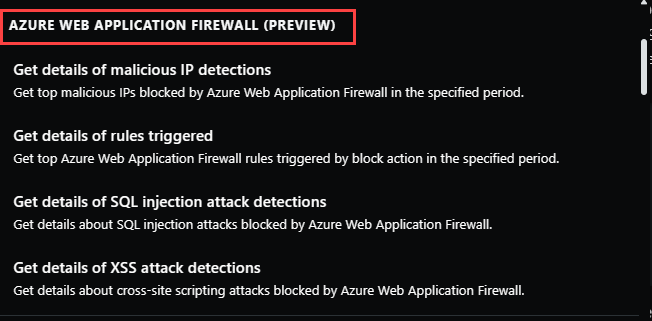

Integration af Azure Web Application Firewall i Copilot muliggør grundig undersøgelse af Azure WAF-hændelser ved hjælp af prompter og svar på naturligt sprog. Det kan hjælpe dig med at undersøge WAF-logge, der udløses af Azure WAF på få minutter, og levere relaterede angrebsvektorer. Azure WAF-integration med Copilot giver indblik i dit miljøs trusselslandskab.

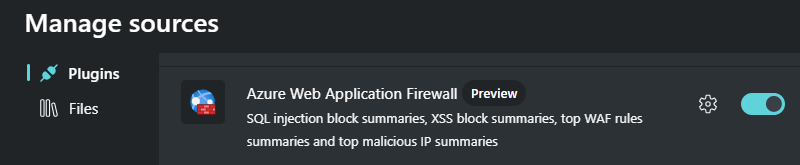

Hvis du vil bruge Azure WAF-integrationen i Copilot, skal Azure WAF-plug-in'en i Security Copilot være slået til og konfigureret.

Azure Web Application Firewall-funktioner i Copilot er indbyggede prompts, som du kan bruge, men du kan også angive dine egne prompts baseret på de understøttede funktioner.

Oversigts- og ressourceenheden i dette modul indeholder et link til mere detaljerede oplysninger om integration af Azure Web Application Firewall i Microsoft Security Copilot.