Beskriv godkendelsesmetoder

En af hovedfunktionerne i en identitetsplatform er at bekræfte eller godkende legitimationsoplysninger, når en bruger logger på en enhed, et program eller en tjeneste. Microsoft Entra ID tilbyder forskellige godkendelsesmetoder.

Adgangskoder

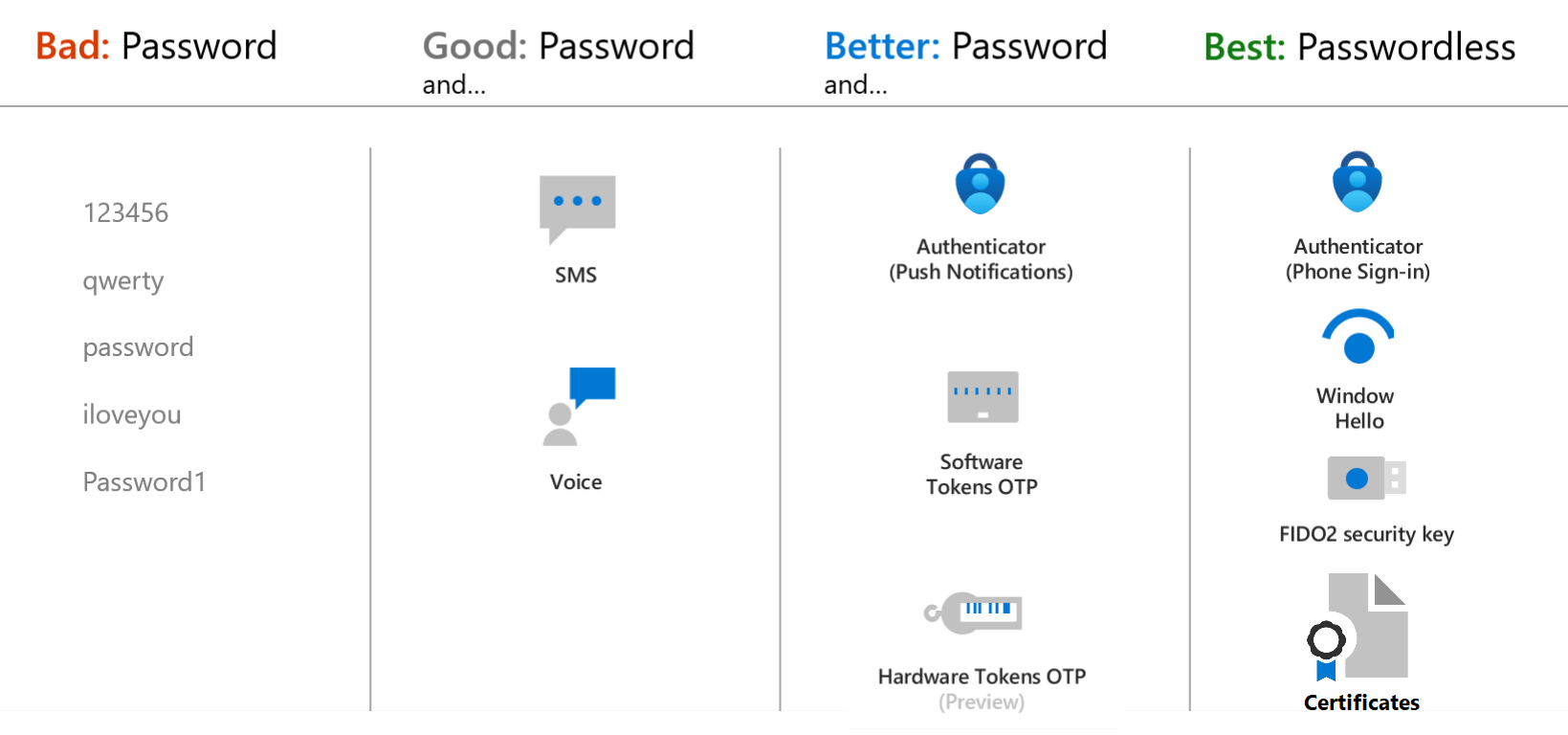

Adgangskoder er den mest almindelige form for godkendelse, men de har mange problemer, især hvis de bruges i enkeltfaktorgodkendelse, hvor der kun bruges én form for godkendelse. Hvis de er nemme nok til at huske, er de nemme for en hacker at gå på kompromis. Stærke adgangskoder, der ikke nemt hackes, er svære at huske og påvirke brugernes produktivitet, når de er glemt.

Brugen af adgangskoder bør suppleres eller erstattes af mere sikre godkendelsesmetoder, der er tilgængelige i Microsoft Entra ID.

Telefon

Microsoft Entra ID understøtter to muligheder for telefonbaseret godkendelse.

SMS-baseret godkendelse. Sms(short message service), der bruges i sms'er på mobilenheder, kan bruges som en primær form for godkendelse. Med SMS-baseret logon behøver brugerne ikke at kende et brugernavn og en adgangskode for at få adgang til programmer og tjenester. Brugeren angiver i stedet sit registrerede mobiltelefonnummer, modtager en sms med en bekræftelseskode og angiver det i logongrænsefladen.

Brugerne kan også vælge at bekræfte deres identitet via sms på en mobiltelefon som en sekundær form for godkendelse under selvbetjent nulstilling af adgangskode (SSPR) eller Microsoft Entra multifactor-godkendelse. Brugerne kan f.eks. supplere deres adgangskode ved hjælp af SMS-beskeder. Der sendes en sms til det mobiltelefonnummer, der indeholder en bekræftelseskode. For at fuldføre logonprocessen angives den angivne bekræftelseskode i logongrænsefladen.

Stemmeopkaldsbekræftelse. Brugerne kan bruge taleopkald som en sekundær form for godkendelse til at bekræfte deres identitet under selvbetjent nulstilling af adgangskode (SSPR) eller Microsoft Entra multifactor-godkendelse. Ved bekræftelse af telefonopkald foretages der et automatisk taleopkald til det telefonnummer, der er registreret af brugeren. Brugeren bliver bedt om at trykke på # på tastaturet for at fuldføre logonprocessen. Taleopkald understøttes ikke som en primær form for godkendelse i Microsoft Entra ID.

ED

OATH (Open Authentication) er en åben standard, der angiver, hvordan tidsbaserede TOTP-koder (one-time password) genereres. Engangsadgangskode kan bruges til at godkende en bruger. OATH TOTP implementeres ved hjælp af enten software eller hardware til at generere koderne.

Software OATH-tokens er typisk programmer. Microsoft Entra ID genererer den hemmelige nøgle eller seed, der er input til appen, og som bruges til at generere hver OTP.

OATH TOTP-hardwaretokens (understøttes i offentlig prøveversion) er små hardwareenheder, der ligner en nøglefob, der viser en kode, der opdateres hvert 30. eller 60. sekund. OATH TOTP-hardwaretokens leveres typisk med en hemmelig nøgle eller seed, der er forudprogrammeret i tokenet. Disse nøgler og andre oplysninger, der er specifikke for hvert token, skal angives i Microsoft Entra ID og derefter aktiveres til brug af slutbrugere.

OATH-software- og hardwaretokens understøttes kun som sekundære godkendelsesformer i Microsoft Entra ID for at bekræfte en identitet under selvbetjent nulstilling af adgangskode (SSPR) eller Microsoft Entra multifactor-godkendelse.

Godkendelse uden adgangskode

Slutmålet for mange organisationer er at fjerne brugen af adgangskoder som en del af logonhændelser. Når en bruger logger på med en metode uden adgangskode, leveres legitimationsoplysninger ved hjælp af metoder som biometriske data med Windows Hello for Business eller en FIDO2-sikkerhedsnøgle. Disse godkendelsesmetoder kan ikke nemt duplikeres af en hacker.

Microsoft Entra ID indeholder metoder til oprindelig godkendelse ved hjælp af metoder uden adgangskode til at forenkle logonoplevelsen for brugerne og reducere risikoen for angreb.

I følgende video forklares problemet med adgangskoder, og hvorfor godkendelse uden adgangskode er så vigtig.

Windows Hello til virksomheder

Windows Hello for Business erstatter adgangskoder med stærk tofaktorgodkendelse på enheder. Denne tofaktorgodkendelse er en kombination af en nøgle eller et certifikat, der er knyttet til en enhed, og noget, som personen kender (en pinkode) eller noget, som personen er (biometrisk). Pinkodeindtastning og biometrisk bevægelse udløser både brugen af den private nøgle til kryptografisk signering af data, der sendes til identitetsudbyderen. Identitetsudbyderen bekræfter brugerens identitet og godkender brugeren.

Windows Hello for Business hjælper med at beskytte mod tyveri af legitimationsoplysninger, fordi en hacker skal have både enheden og de biometriske oplysninger eller pinkoden, hvilket gør det sværere at få adgang uden medarbejderens viden.

Som en godkendelsesmetode uden adgangskode fungerer Windows Hello for Business som en primær form for godkendelse. Derudover kan Windows Hello for Business bruges som en sekundær form for godkendelse til at bekræfte en identitet under multifaktorgodkendelse.

FIDO2

FIDO (Fast Identity Online) er en åben standard for godkendelse uden adgangskode. FIDO gør det muligt for brugere og organisationer at bruge standarden til at logge på deres ressourcer ved hjælp af en ekstern sikkerhedsnøgle eller en platformnøgle, der er indbygget i en enhed, hvilket fjerner behovet for et brugernavn og en adgangskode.

FIDO2 er den nyeste standard, der inkorporerer webgodkendelsesstandarden (WebAuthn) og understøttes af Microsoft Entra ID. FIDO2-sikkerhedsnøgler er en uudslettelig standardbaseret godkendelsesmetode uden adgangskode, der kan komme i en hvilken som helst formfaktor. Disse FIDO2-sikkerhedsnøgler er typisk USB-enheder, men kan også være Bluetooth- eller NFC-baserede enheder (Near Field Communication), som bruges til trådløs dataoverførsel med kort rækkevidde. Med en hardwareenhed, der håndterer godkendelsen, øges sikkerheden for en konto, da der ikke er nogen adgangskode, der kan blive vist eller gættet.

Med FIDO2-sikkerhedsnøgler kan brugerne logge på Microsoft Entra ID eller Microsoft Entra hybrid tilsluttede Windows 10-enheder og få enkeltlogon på deres cloudressourcer og ressourcer i det lokale miljø. Brugerne kan også logge på understøttede browsere. FIDO2-sikkerhedsnøgler er en fantastisk mulighed for virksomheder, der er meget sikkerhedsfølsomme eller har scenarier eller medarbejdere, der ikke er villige eller i stand til at bruge deres telefon som en anden faktor.

FiDO2 fungerer som en godkendelsesmetode uden adgangskode som en primær form for godkendelse. Derudover kan FIDO2 bruges som en sekundær form for godkendelse til at bekræfte en identitet under multifaktorgodkendelse.

Microsoft Authenticator-app

Som en godkendelsesmetode uden adgangskode kan Microsoft Authenticator-appen bruges som en primær form for godkendelse til at logge på en hvilken som helst Microsoft Entra-konto eller som en yderligere bekræftelsesindstilling under selvbetjent nulstilling af adgangskode (SSPR) eller Microsoft Entra multifactor-godkendelseshændelser.

Hvis du vil bruge Microsoft Authenticator, skal en bruger downloade telefonappen fra Microsoft Store og registrere sin konto. Microsoft Authenticator er tilgængelig til Android og iOS.

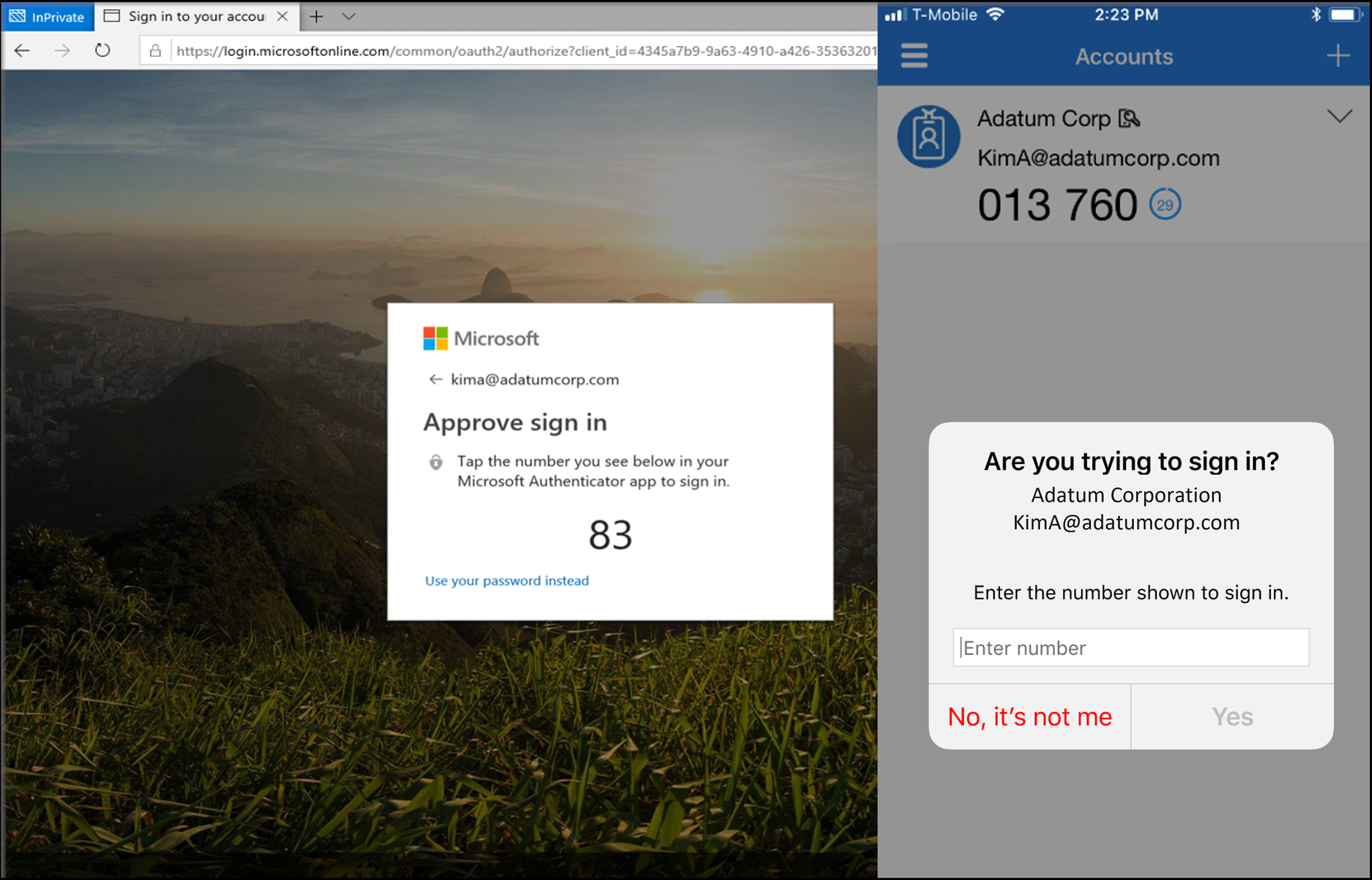

Med adgangskodeløs logon forvandler godkenderappen enhver iOS- eller Android-telefon til en stærk, adgangskodeløs legitimationsoplysninger. For at logge på sin Microsoft Entra-konto angiver en bruger sit brugernavn, matcher et tal, der vises på skærmen, med det på deres telefon og bruger derefter deres biometriske eller pinkode til at bekræfte.

Når en bruger vælger Godkender som sekundær form for godkendelse for at bekræfte sin identitet, sendes der en meddelelse til telefonen eller tabletten. Hvis meddelelsen er legitim, vælger brugeren Godkend, ellers vælger vedkommende Afvis.

Appen Authenticator kan også bruges som et softwaretoken til at generere en bekræftelseskode for OATH. Når du har angivet dit brugernavn og din adgangskode, skal du angive den kode, der er angivet af appen Godkender, i logongrænsefladen. Bekræftelseskoden OATH giver en anden form for godkendelse for SSPR eller MFA.

Certifikatbaseret godkendelse

Microsoft Entra-identitetscertifikatbaseret godkendelse (CBA) giver kunderne mulighed for at tillade eller kræve, at brugerne godkender direkte med X.509-certifikater i forhold til deres Microsoft Entra-identitet, til programmer og browserlogon. CBA understøttes kun som en primær form for godkendelse uden adgangskode.

X.509-certifikater, som er en del af den offentlige nøgleinfrastruktur (PKI), er digitalt signerede dokumenter, der binder en identitet (en person, en organisation, et websted) til den offentlige nøgle. Du kan få flere oplysninger under Beskriv begreber i kryptografi.

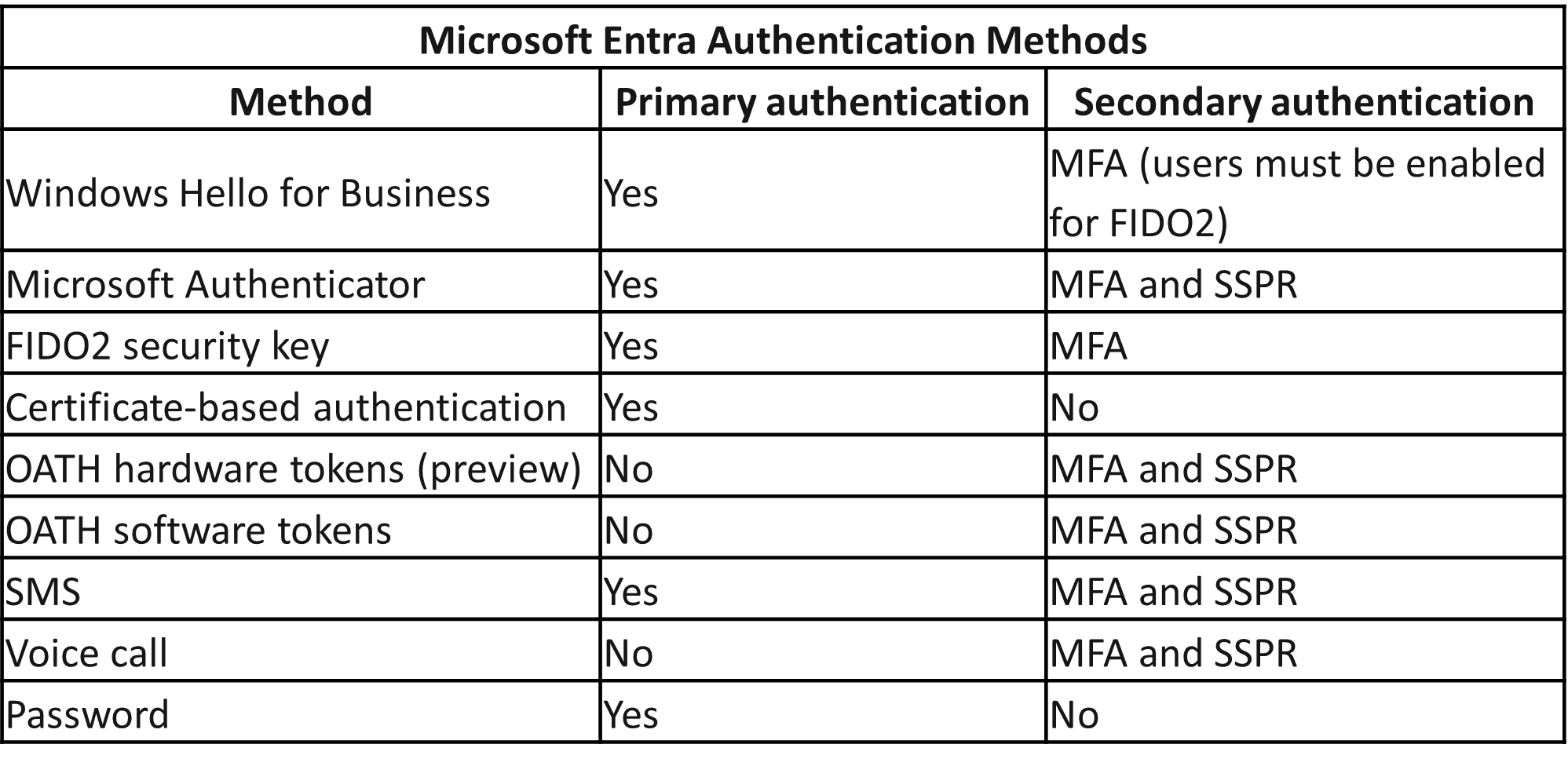

Primær og sekundær godkendelse

Nogle godkendelsesmetoder kan bruges som den primære faktor, når du logger på et program eller en enhed. Andre godkendelsesmetoder er kun tilgængelige som en sekundær faktor, når du bruger Microsoft Entra multifactor-godkendelse eller SSPR. Selvom disse oplysninger fremhæves i teksten, der beskriver hver godkendelsesmetode, opsummeres det i følgende tabel, hvornår en godkendelsesmetode kan bruges under en logonhændelse.