Beskriv typer af identiteter

I Microsoft Entra ID er der forskellige typer identiteter, der understøttes. De begreber, du introducerer i denne enhed, er brugeridentiteter, arbejdsbelastningsidentiteter, enhedsidentiteter, eksterne identiteter og hybrididentiteter.

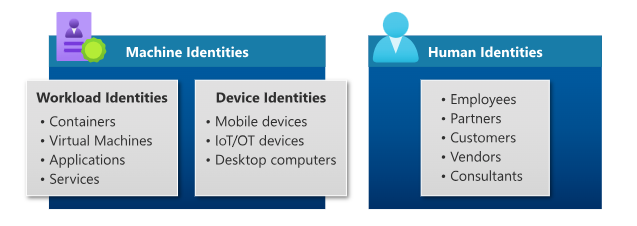

Når du stiller spørgsmålet, er der tre kategorier til, hvad jeg kan tildele en identitet i Microsoft Entra ID.

- Du kan tildele identiteter til personer (mennesker), kaldet brugeridentiteter.

- Du kan tildele identiteter til fysiske enheder, f.eks. mobiltelefoner, stationære computere og IoT-enheder.

- Du kan tildele identiteter til softwarebaserede objekter, såsom applikationer, virtuelle maskiner, tjenester og containere. Disse typer identiteter kaldes arbejdsbelastningsidentiteter.

I dette undermodul overvejer vi hver type Microsoft Entra-identitet.

Bruger

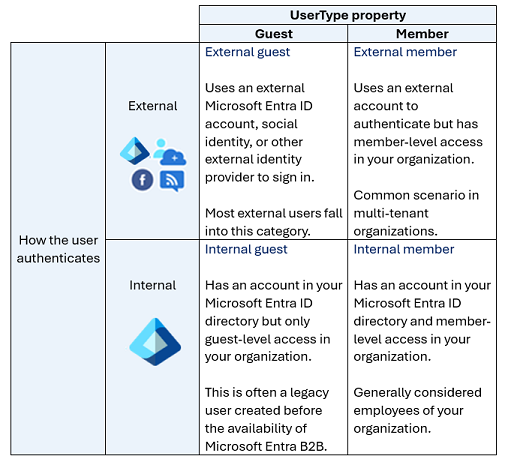

Brugeridentiteter repræsenterer personer som f.eks. medarbejdere og eksterne brugere (kunder, konsulenter, leverandører og partnere). I Microsoft Entra ID er brugeridentiteter karakteriseret ved, hvordan de godkendes, og egenskaben brugertype.

Hvordan brugeren autentificerer i forhold til værtsorganisationens Microsoft Entra-lejer kan være intern eller ekstern. Intern autentificering betyder, at brugeren har en konto på værtsorganisationens Microsoft Entra-ID. Ekstern autentificering betyder, at brugeren autentificerer sig ved hjælp af en ekstern Microsoft Entra-konto, en social netværksidentitet eller en anden ekstern identitetsudbyder.

Brugertype-egenskaben beskriver brugerens forhold til værtsorganisationens lejemål. Brugeren kan være gæst eller medlem af organisationens Microsoft Entra-lejer. Som standard har gæster begrænsede privilegier i forhold til medlemmer.

- Internt medlem: Disse brugere betragtes typisk som medarbejdere i din organisation. Brugeren godkendes internt via organisationens Microsoft Entra-id, og det brugerobjekt, der er oprettet i ressourcen Microsoft Entra-mappen, har UserType af Member.

- Ekstern gæst: Eksterne brugere eller gæster, herunder konsulenter, leverandører og partnere, falder typisk ind under denne kategori. Brugeren autentificerer ved hjælp af en ekstern Microsoft Entra-konto eller en ekstern identitetsudbyder (såsom en social identitet), og deres brugerobjekt har en BrugerType af Gæst.

- Eksternt medlem: Dette scenarie er almindeligt i organisationer, der består af flere lejere. For eksempel, hvis lejerne i Contoso og Fabrikam Microsoft Entra er inden for én stor organisation, kan Contoso-brugere konfigureres i Fabrikam Microsoft Entra-mappen til at autentificere med deres Contoso-konto (ekstern for Fabrikam), men have en UserType of Member, hvilket muliggør medlem-niveau adgang til Fabrikams ressourcer.

- Intern gæst: Dette scenarie opstår, når organisationer opretter interne Microsoft Entra-konti til eksterne brugere såsom distributører eller leverandører, men udpeger dem som gæster ved at sætte brugerobjektet UserType til Gæst. Dette betragtes som et legacy-scenarie, da det nu er mere almindeligt at bruge B2B-samarbejde, hvor brugere kan bruge deres egne legitimationsoplysninger.

Eksterne gæster og eksterne medlemmer er B2B-samarbejdsbrugere, der falder ind under eksterne identiteter i Microsoft Entra ID, beskrevet i den følgende enhed.

Arbejdsbelastningsidentiteter

En arbejdsbelastningsidentitet er en identitet, du tildeler en softwarearbejdsbyrde for at gøre det muligt for den at autentificere sig til og få adgang til andre tjenester og ressourcer.

Sikring af arbejdsbelastningens identiteter er vigtigt, fordi en softwarearbejdsbyrde kan håndtere flere legitimationsoplysninger for at få adgang til forskellige ressourcer, og disse oplysninger skal opbevares sikkert. Det er også svært at spore, hvornår en arbejdsbelastningsidentitet oprettes, eller hvornår den bør tilbagekaldes. Microsoft Entra Workload ID hjælper med at løse disse problemer.

I Microsoft Entra er arbejdsbelastningsidentiteter programmer, tjenesteprincipaler og administrerede identiteter.

Programmer og tjenesteprincipaler

En tjenesteprincipal er grundlæggende en identitet for et program. Hvis et program skal delegere sine identitets- og adgangsfunktioner til Microsoft Entra ID, skal programmet først registreres hos Microsoft Entra ID for at aktivere dets integration. Når et program er registreret, oprettes der en tjenesteprincipal i hver Microsoft Entra-lejer, hvor programmet bruges. Tjenesteprincipalen aktiverer kernefunktioner som godkendelse og godkendelse af programmet til ressourcer, der er sikret af Microsoft Entra-lejeren.

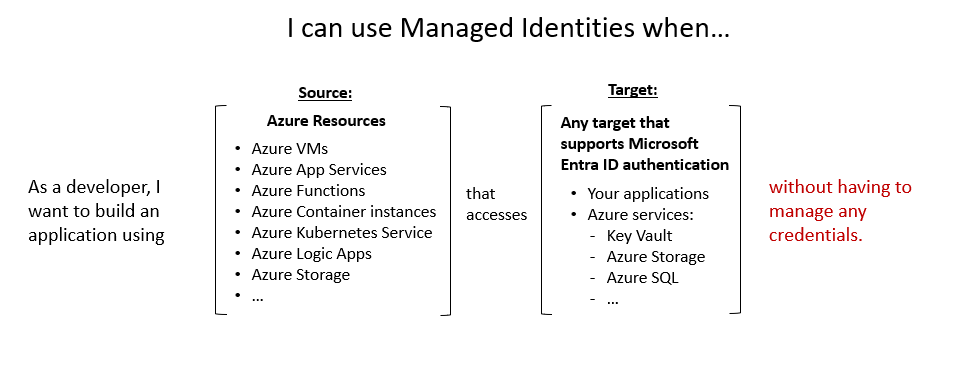

For at serviceprincipaler kan få adgang til ressourcer, skal applikationsudviklere administrere og beskytte legitimationsoplysningerne. Managed Idententities hjælper med at aflaste det ansvar fra udviklerne.

Administrerede identiteter

Managed Idententities er en type tjenesteprincipal. Administrerede identiteter administreres automatisk i Microsoft Entra ID og eliminerer behovet for, at udviklere skal administrere legitimationsoplysninger. Administrerede identiteter giver en identitet, som programmer kan bruge, når der oprettes forbindelse til Azure-ressourcer, der understøtter Microsoft Entra-godkendelse, og som kan bruges uden ekstra omkostninger.

Der er to typer administrerede identiteter: systemtildelt og brugertildelt.

System-tildelt. Nogle Azure-ressourcer, f.eks. virtuelle maskiner, giver dig mulighed for at aktivere en administreret identitet direkte på ressourcen. Når du aktiverer en systemtildelt administreret identitet, oprettes en identitet i Microsoft Entra, som er knyttet til livscyklussen for den Azure-ressource. Når ressourcen slettes, sletter Azure automatisk identiteten for dig.

Brugertildelt. Du kan også oprette en administreret identitet som en separat Azure-ressource. Når du har oprettet en brugertildelt administreret identitet, kan du tildele den til en eller flere forekomster af en Azure-tjeneste. Med brugertildelt administrerede identiteter administreres identiteten separat fra de ressourcer, der bruger den. Sletning af ressourcer, der bruger den brugertildelte administrerede identitet, sletter ikke identiteten; Det skal eksplicit slettes.

Agentidentiteter

Efterhånden som AI-agenter bliver mere udbredte i organisationer, er det afgørende at sikre deres adgang til ressourcer. Microsoft Entra Agent ID udvider identitets- og adgangsstyringsfunktioner til AI-agenter ved at tilbyde specialbyggede agentidentiteter. Disse er specialiserede identiteter i Microsoft Entra, adskilt fra traditionelle arbejdsbelastningsidentiteter, som gør det muligt for organisationer at registrere agenter, håndhæve betinget adgangspolitikker baseret på agentrisiko og styre agentlivscyklusser med udpegede ejere og sponsorer for ansvarlighed. Agentidentiteter understøtter både overvågede scenarier, hvor agenten handler på vegne af en bruger, og uovervågede scenarier, hvor agenten opererer autonomt. Microsoft Entra Agent ID beskrives mere detaljeret i næste enhed.

Enhed

En enhed er hardware, f.eks. mobilenheder, bærbare computere, servere eller printere. En enhedsidentitet giver administratorer oplysninger, de kan bruge, når de træffer beslutninger om adgang eller konfiguration. Enhedsidentiteter kan konfigureres på forskellige måder i Microsoft Entra ID.

- Microsoft Entra-registrerede enheder. Målet med Microsoft Entra-registrerede enheder er at give brugerne support til BYOD-scenarier (Bring Your Own Device) eller Mobile Device. I disse scenarier kan en bruger få adgang til organisationens ressourcer via en personlig enhed.

- Microsoft Entra er tilmeldt. En Microsoft Entra-tilsluttet enhed er en enhed, der er sluttet til Microsoft Entra ID via en organisationskonto, som derefter bruges til at logge på enheden. Microsoft Entra-tilsluttede enheder ejes generelt af organisationen.

- Microsoft Entra hybride enheder, der er tilsluttet. Organisationer med eksisterende Active Directory-implementeringer i det lokale miljø kan drage fordel af den funktionalitet, der leveres af Microsoft Entra ID, ved at implementere Microsoft Entra hybride tilsluttede enheder. Disse enheder er tilknyttet både dit lokale Active Directory og Microsoft Entra ID og kræver en organisationskonto for at logge ind på enheden.

Registrering og tilslutning af enheder til Microsoft Entra ID giver brugerne Single Sign-on (SSO) til cloud-baserede ressourcer og lokale applikationer.

IT-administratorer kan bruge værktøjer som Microsoft Intune til at kontrollere, hvordan en organisations enheder bruges.

Grupper

I Microsoft Entra ID, hvis du har flere identiteter med samme adgangsbehov, kan du oprette en gruppe, der giver adgangstilladelser til alle medlemmer i stedet for at tildele adgang individuelt. Dette stemmer overens med Zero Trust-princippet om kun at begrænse adgangen til dem, der har brug for det.

Der er to gruppetyper:

Sikkerhed: En sikkerhedsgruppe er den mest almindelige type gruppe, og den bruges til at administrere bruger- og enhedsadgang til delte ressourcer. For eksempel kan du oprette en sikkerhedsgruppe for en specifik sikkerhedspolitik, såsom selvbetjenings-nulstilling af adgangskode eller til brug med en betinget adgangspolitik. Medlemmer af en sikkerhedsgruppe kan inkludere brugere (inklusive eksterne brugere), enheder, andre grupper, tjenesteprincipaler og agentidentiteter.

Microsoft 365: En Microsoft 365-gruppe, som også ofte kaldes en distributionsgruppe, bruges til at gruppere brugere i henhold til samarbejdsbehov. For eksempel kan du give medlemmer af gruppen adgang til en delt postkasse, kalender, filer, SharePoint-sider og mere. Medlemmer af en Microsoft 365-gruppe kan kun inkludere brugere, herunder brugere uden for din organisation.

Grupper kan konfigureres, så medlemmer kan tildeles, dvs. vælges manuelt, eller de kan konfigureres til dynamisk medlemskab. Dynamisk medlemskab bruger regler til automatisk at tilføje og fjerne identiteter.