Planlæg standardindstillinger for sikkerhed

Det kan være svært at administrere sikkerheden, da almindelige identitetsrelaterede angreb som adgangskodespray, genafspilning og phishing bliver mere populære. Sikkerhedsstandardindstillinger giver sikre standardindstillinger, som Microsoft administrerer på vegne af organisationer for at beskytte kunder, indtil organisationer er klar til at administrere deres egen identitetssikkerhedshistorie. Sikkerhedsindstillinger indeholder forudkonfigurerede sikkerhedsindstillinger, f.eks.:

Kræver, at alle brugere tilmelder sig multifaktorgodkendelse.

Kræver, at administratorer udfører multifaktorgodkendelse.

Blokerer for ældre godkendelsesprotokoller.

Kræver, at brugerne skal udføre multifaktorgodkendelse, når det er nødvendigt.

Beskyttelse af privilegerede aktiviteter, f.eks. adgang til Azure Portal.

Tilgængelighed

Microsofts sikkerhedsindstillinger er tilgængelige for alle. Målet er at sikre, at alle organisationer har aktiveret et grundlæggende sikkerhedsniveau uden ekstra omkostninger. Hvis din lejer blev oprettet den 22. oktober 2019 eller senere, kan sikkerhedsstandardindstillinger allerede være aktiveret. For at beskytte alle brugere er sikkerhedsstandardindstillinger aktiveret på alle nye lejere ved oprettelse.

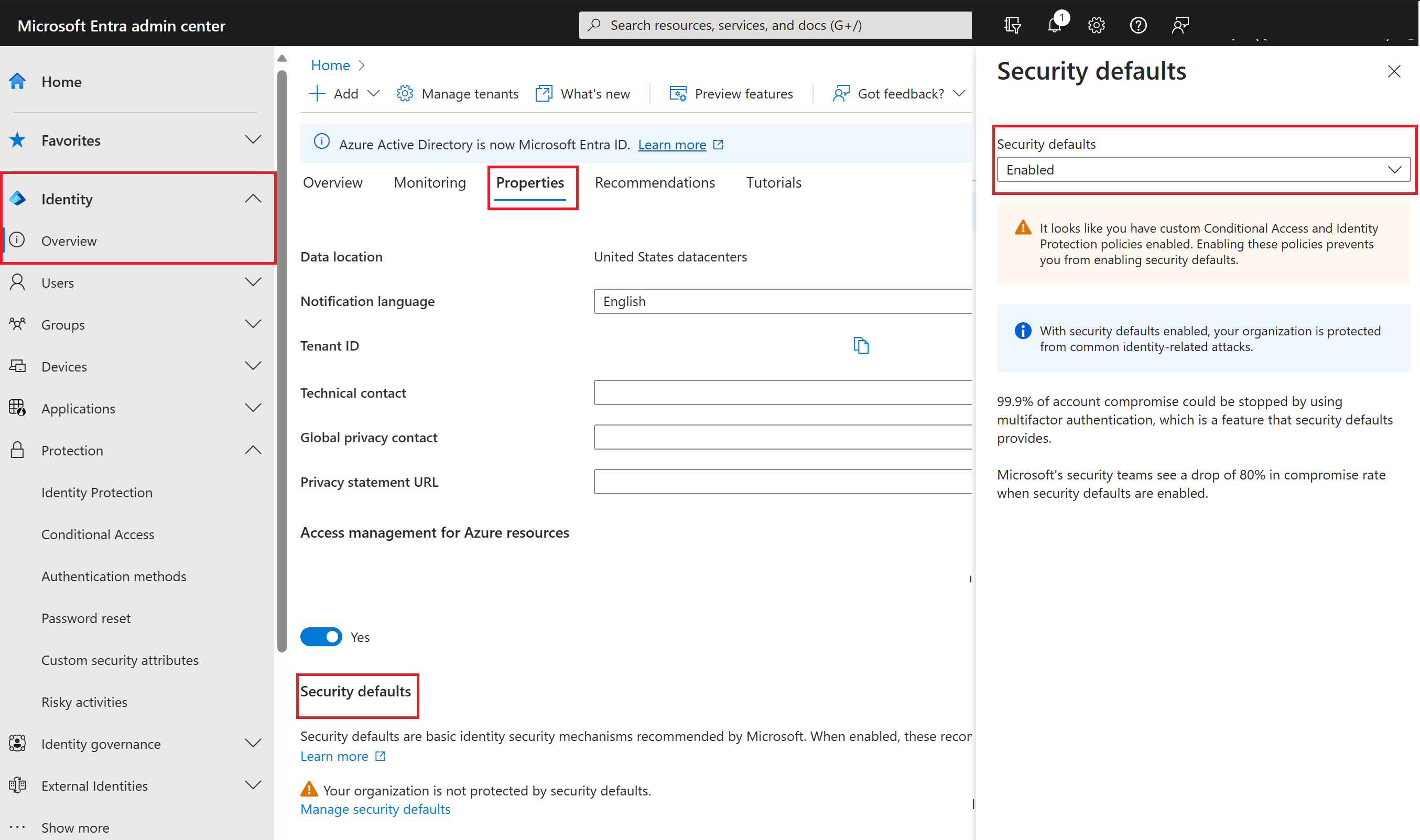

For at aktivere eller deaktivere sikkerhedsstandardindstillinger, log ind på Microsoft Entra administrationscenter som mindst en Conditional Access Administrator, gennemse derefter Entra ID>Oversigtsegenskaber> og vælg Administrer sikkerhedsstandardindstillinger.

Hvem er den til?

| Hvem skal bruge sikkerhedsstandardindstillinger? | Hvem skal ikke bruge sikkerhedsstandardindstillinger? |

|---|---|

| Organisationer, der ønsker at øge deres sikkerhedsstilling, men ikke ved, hvordan eller hvor de skal starte | Organisationer, der i øjeblikket bruger politikker for betinget adgang til at samle signaler, træffe beslutninger og gennemtvinge organisatoriske politikker |

| Organisationer, der bruger det gratis niveau af Microsoft Entra ID-licenser | Organisation med Microsoft Entra ID Premium-licenser |

| Organisationer med komplekse sikkerhedskrav, der kræver betinget adgang |

Gennemtvingede politikker

Registrering af Unified MultiFactor-godkendelse

Alle brugere i din lejer skal registrere sig for multifaktorautentificering (MFA) ved hjælp af Microsoft Authenticator-appen. Tilmelding kræves med det samme—der er ingen nådeperiode. Når brugere logger ind efter at sikkerhedsstandardindstillinger er aktiveret, bliver de bedt om at registrere sig, før de kan få adgang til nogen ressourcer. MFA-prompten bruger nummermatchning, hvor brugere indtaster et nummer, der vises på skærmen, i Microsoft Authenticator-appen, hvilket hjælper med at forhindre MFA-træthed angreb.

Beskyttelse af administratorer

Brugere med privilegeret adgang øger ofte adgangen til dit miljø. På grund af den magt, disse konti har, bør du behandle dem med særlig omhu. En almindelig metode til at forbedre beskyttelsen af privilegerede konti er at kræve en stærkere form for kontobekræftelse for logon. I Microsoft Entra ID kan du få en stærkere kontobekræftelse ved at kræve multifaktorgodkendelse.

Efter registreringen med multifaktorautentificering er afsluttet, skal følgende Microsoft Entra-administratorroller udføre anden autentificering hver gang, de logger ind:

- - global administrator

- Programadministrator

- Godkendelsesadministrator

- Administrator af godkendelsespolitik

- Faktureringsadministrator

- Cloudapplikationsadministrator

- Administrator af betinget adgang

- Exchange-administrator

- Helpdesk-administrator

- Administrator af identitetsstyring

- Adgangskodeadministrator

- Privilegeret godkendelsesadministrator

- Privilegeret rolleadministrator

- Sikkerhedsadministrator

- SharePoint-administrator

- Brugeradministrator

Beskyttelse af alle brugere

Vi har en tendens til at tro, at administratorkonti er de eneste konti, der har brug for ekstra godkendelseslag. Administratorer har bred adgang til følsomme oplysninger og kan foretage ændringer af indstillinger for hele abonnementet. Men hackere henvender sig ofte til slutbrugere.

Når disse hackere får adgang, kan de anmode om adgang til privilegerede oplysninger på vegne af den oprindelige kontoindehaver. De kan endda downloade hele mappen for at udføre et phishingangreb på hele organisationen.

En almindelig metode til at forbedre beskyttelsen for alle brugere er at kræve en stærkere form for kontobekræftelse, f.eks. multifaktorgodkendelse, for alle. Når brugerne har gennemført Multifaktor-autentificering, vil de blive bedt om ekstra autentificering, når det er nødvendigt. Denne funktionalitet beskytter alle programmer, der er registreret med Microsoft Entra ID, herunder SaaS-programmer.

Blokerer ældre godkendelse

For at give dine brugere nem adgang til dine cloud-apps understøtter Microsoft Entra ID forskellige autentificeringsprotokoller, herunder ældre autentificering. Ældre godkendelse er en godkendelsesanmodning fra:

- Klienter, der ikke bruger moderne godkendelse (f.eks. en Office 2010-klient). Moderne godkendelse omfatter klienter, der implementerer protokoller, f.eks. OAuth 2.0, for at understøtte funktioner som multifaktorgodkendelse og chipkort. Ældre godkendelse understøtter typisk kun mindre sikre mekanismer som adgangskoder.

- Klient, der bruger mailprotokoller, f.eks. IMAP, SMTP eller POP3.

I dag kommer de fleste kompromitterende login-forsøg fra legacy-autentificering. Legacy-autentificering understøtter ikke multifaktor-autentificering. Selvom du har aktiveret en flerfaktorgodkendelsespolitik i din mappe, kan en hacker godkende ved hjælp af en ældre protokol og tilsidesætte multifaktorgodkendelse.

Når sikkerhedsstandarderne er aktiveret i din lejer, blokeres alle godkendelsesanmodninger, der foretages af en ældre protokol. Standardindstillinger for sikkerhed blokerer grundlæggende godkendelse af Exchange Active Sync.