Implementer programkontrolelementer

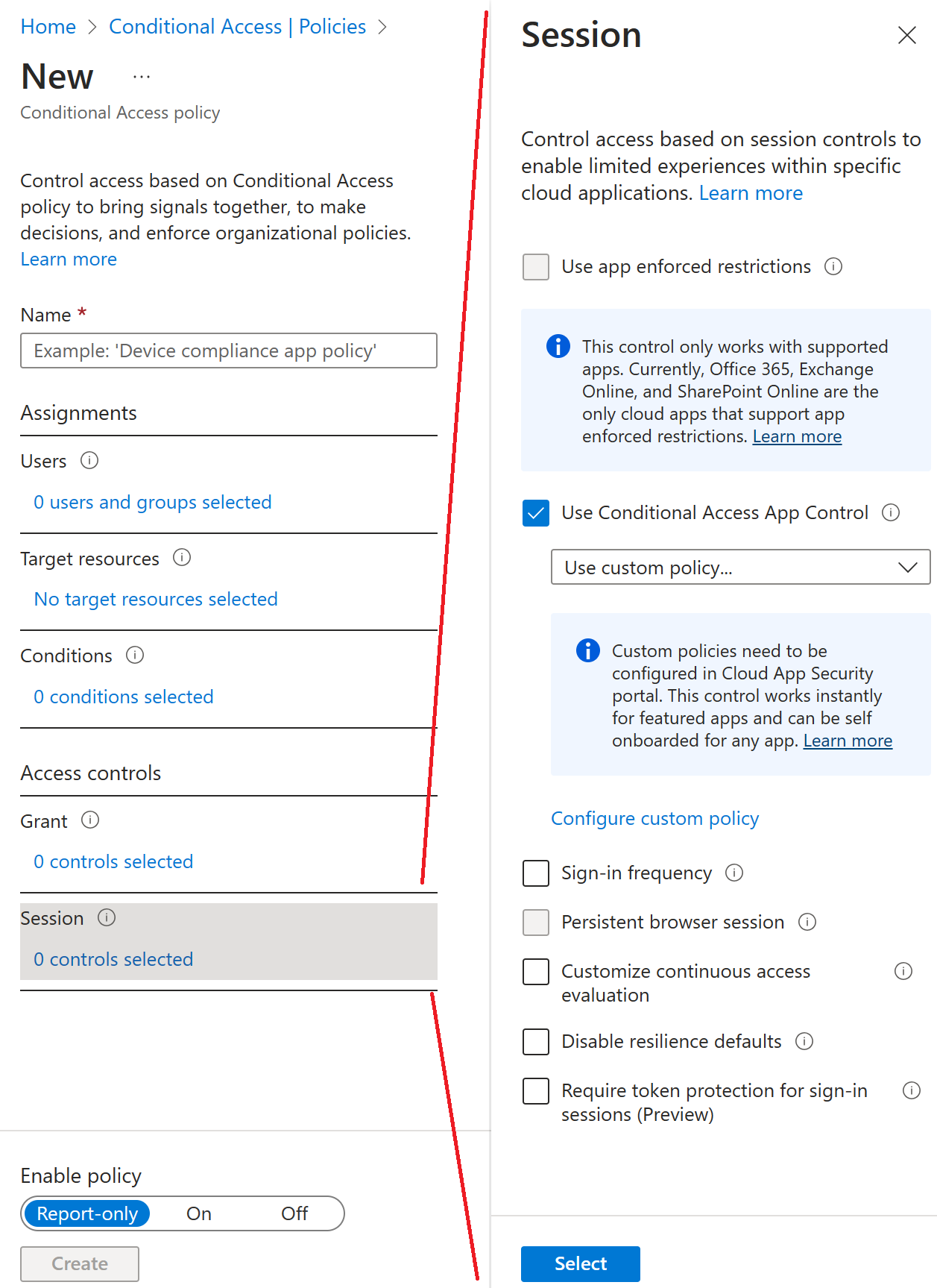

Styring af appen Betinget adgang gør det muligt at overvåge og styre brugerappadgang og -sessioner i realtid baseret på adgangs- og sessionspolitikker. Adgangs- og sessionspolitikker bruges i Microsoft Defender for Cloud Apps-portalen til yderligere at afgrænse filtre og angive handlinger, der skal udføres på en bruger.

Appobjekt til betinget adgang

Kontrolelementet Conditional Access App bruger en omvendt proxyarkitektur og er entydigt integreret med Betinget adgang til Microsoft Entra. Betinget adgang til Microsoft Entra giver dig mulighed for at gennemtvinge adgangskontroller på din organisations apps baseret på visse betingelser. Betingelserne definerer, hvem (bruger eller gruppe af brugere) og hvad (hvilke cloudapps) og hvor (hvilke placeringer og netværk) en politik for betinget adgang anvendes på. Når du har bestemt betingelserne, kan du dirigere brugere til Microsoft Defender for Cloud Apps, hvor du kan beskytte data med kontrolelementet Appen Betinget adgang ved at anvende adgangs- og sessionskontrolelementer.

Med politikkerne for adgang og session kan du:

- Undgå dataudfiltrering: Du kan blokere download, klipning, kopiering og udskrivning af følsomme dokumenter på f.eks. ikke-administrerede enheder.

- Beskyt ved download: I stedet for at blokere download af følsomme dokumenter kan du kræve, at dokumenter mærkes og beskyttes med Azure Information Protection. Denne handling sikrer, at dokumentet er beskyttet, og at brugeradgangen er begrænset i en session, der kan være risikabel.

- Undgå upload af ikke-navngivne filer: Før en følsom fil uploades, distribueres og bruges af andre, er det vigtigt at sikre, at filen har den rigtige mærkat og beskyttelse. Du kan sikre, at ikke-navngivne filer med følsomt indhold blokeres fra at blive uploadet, indtil brugeren klassificerer indholdet.

- Overvåg brugersessioner for overholdelse af angivne standarder: Risikable brugere overvåges, når de logger på apps, og deres handlinger logføres fra sessionen. Du kan undersøge og analysere brugeradfærd for at forstå, hvor og under hvilke betingelser sessionspolitikker skal anvendes i fremtiden.

- Bloker adgang: Du kan detaljeret blokere adgang for bestemte apps og brugere afhængigt af flere risikofaktorer. Du kan f.eks. blokere dem, hvis de bruger klientcertifikater som en form for enhedshåndtering.

- Bloker brugerdefinerede aktiviteter: Nogle apps har unikke scenarier, der udgør en risiko, f.eks. afsendelse af meddelelser med følsomt indhold i apps som Microsoft Teams eller Slack. I denne type scenarier kan du scanne meddelelser for følsomt indhold og blokere dem i realtid.

Sådan gør du: Kræv beskyttelsespolitik for apps og en godkendt klientapp for at få adgang til cloudapps med betinget adgang

Folk bruger jævnligt deres mobilenheder til både personlige opgaver og arbejdsopgaver. Samtidig med at medarbejderne kan være produktive, vil organisationer også gerne forhindre tab af data fra potentielt usikre programmer. Med betinget adgang kan organisationer begrænse adgangen til godkendte (moderne godkendelsesaktiverede) klientapps.

I dette afsnit præsenteres to scenarier til konfiguration af politikker for betinget adgang for ressourcer som Microsoft 365, Exchange Online og SharePoint Online.

Bemærk

For at kræve godkendte klientapps til iOS- og Android-enheder skal disse enheder først registreres i Microsoft Entra ID.

Scenarie 1: Microsoft 365-apps kræver en godkendt klientapp

I dette scenarie har Contoso besluttet, at brugere, der bruger mobilenheder, kan få adgang til alle Microsoft 365-tjenester, så længe de bruger godkendte klientapps, f.eks. Outlook Mobile, OneDrive og Microsoft Teams. Alle deres brugere logger allerede på med Microsoft Entra-legitimationsoplysninger og har tildelt licenser, der omfatter Microsoft Entra ID Premium P1 eller P2 og Microsoft Intune.

Organisationer skal udføre følgende tre trin for at kræve brug af en godkendt klientapp på mobilenheder.

Trin 1: Politik for Android- og iOS-baserede moderne godkendelsesklienter, der kræver brug af et godkendt klientprogram, når du får adgang til Exchange Online.

Log på Microsoft Entra Administration som sikkerhedsadministrator eller administrator af betinget adgang.

Gå til Identitet, derefter Beskyttelse og derefter Betinget adgang.

Vælg +Opret ny politik.

Giv din politik et navn. Vi anbefaler, at organisationer opretter en meningsfuld standard for navnene på deres politikker.

Under Tildelinger skal du vælge Brugere og grupper.

- Under Medtag skal du vælge Alle brugere eller de specifikke brugere og grupper , du vil anvende denne politik på.

- Vælg Udført.

Vælg Office 365 under Cloudapps eller -handlinger og derefter Medtag.

Under Betingelser skal du vælge Enhedsplatforme.

- Angiv Konfigurer til Ja.

- Medtag Android og iOS.

Under Betingelser skal du vælge Klientapps (prøveversion).

Angiv Konfigurer til Ja.

Vælg Mobilapps og skrivebordsklienter og Moderne godkendelsesklienter.

Under Adgangskontrolelementer skal du derefter Tildele, vælge Tildel adgang, Kræv godkendt klientapp og vælge Vælg.

Bekræft indstillingerne, og angiv Aktivér politik til at På.

Vælg Opret for at oprette og aktivere din politik.

Trin 2: Konfigurer en Microsoft Entra-politik for betinget adgang til Exchange Online med ActiveSync (EAS).

Gå til Identitet, derefter Beskyttelse og derefter Betinget adgang.

Vælg +Opret ny politik.

Giv din politik et navn. Vi anbefaler, at organisationer opretter en meningsfuld standard for navnene på deres politikker.

Under Tildelinger skal du vælge Brugere og grupper.

- Under Medtag skal du vælge Alle brugere eller de specifikke brugere og grupper , du vil anvende denne politik på.

- Vælg Udført.

Vælg Office 365 Exchange Online under Cloudapps eller -handlinger og derefter Medtag.

Under Betingelser:

Klientapps (prøveversion):

- Angiv Konfigurer til Ja.

- Vælg Mobilapps og skrivebordsklienter og Exchange ActiveSync-klienter.

Under Adgangskontrolelementer skal du derefter Tildele, vælge Tildel adgang, Kræv godkendt klientapp og vælge Vælg.

Bekræft indstillingerne, og angiv Aktivér politik til at På.

Vælg Opret for at oprette og aktivere din politik.

Trin 3: Konfigurer intune-appbeskyttelsespolitik for iOS- og Android-klientprogrammer.

Gennemse artiklen Sådan opretter og tildeler du politikker for appbeskyttelse for at få trin til at oprette politikker for appbeskyttelse til Android og iOS.

Scenarie 2: Exchange Online og SharePoint Online kræver en godkendt klientapp

I dette scenarie har Contoso besluttet, at brugerne kun kan få adgang til mail og SharePoint-data på mobilenheder, så længe de bruger en godkendt klientapp som Outlook Mobile. Alle deres brugere logger allerede på med Microsoft Entra-legitimationsoplysninger og har tildelt licenser, der omfatter Microsoft Entra ID Premium P1 eller P2 og Microsoft Intune.

Organisationer skal udføre følgende tre trin for at kræve brug af en godkendt klientapp på mobilenheder og Exchange ActiveSync-klienter.

Trin 1: Politik for moderne godkendelsesklienter baseret på Android og iOS, der kræver brug af et godkendt klientprogram, når du får adgang til Exchange Online og SharePoint Online.

Log på Microsoft Entra Administration som sikkerhedsadministrator eller administrator af betinget adgang.

Gå til Identitet, derefter Beskyttelse og derefter Betinget adgang.

Vælg Ny politik.

Giv din politik et navn. Vi anbefaler, at organisationer opretter en meningsfuld standard for navnene på deres politikker.

Under Tildelinger skal du vælge Brugere og grupper.

- Under Medtag skal du vælge Alle brugere eller de specifikke brugere og grupper , du vil anvende denne politik på.

- Vælg Udført.

Under Cloud-apps eller -handlinger skal du derefter inkludere vælge Office 365 Exchange Online og Office 365 SharePoint Online.

Under Betingelser skal du vælge Enhedsplatforme.

- Angiv Konfigurer til Ja.

- Medtag Android og iOS.

Under Betingelser skal du vælge Klientapps (prøveversion).

- Angiv Konfigurer til Ja.

- Vælg Mobilapps og skrivebordsklienter og Moderne godkendelsesklienter.

Under Adgangskontrolelementer skal du derefter Tildele, vælge Tildel adgang, Kræv godkendt klientapp og vælge Vælg.

Bekræft indstillingerne, og angiv Aktivér politik til at På.

Vælg Opret for at oprette og aktivere din politik.

Trin 2: Politik for Exchange ActiveSync-klienter, der kræver brug af en godkendt klientapp.

Gå til Identitet, derefter Beskyttelse og derefter Betinget adgang.

Vælg Ny politik.

Giv din politik et navn. Vi anbefaler, at organisationer opretter en meningsfuld standard for navnene på deres politikker.

Under Tildelinger skal du vælge Brugere og grupper.

- Under Medtag skal du vælge Alle brugere eller de specifikke brugere og grupper , du vil anvende denne politik på.

- Vælg Udført.

Vælg Office 365 Exchange Online under Cloudapps eller -handlinger og derefter Medtag.

Under Betingelser:

Klientapps (prøveversion):

- Angiv Konfigurer til Ja.

- Vælg Mobilapps og skrivebordsklienter og Exchange ActiveSync-klienter.

Under Adgangskontrolelementer skal du derefter Tildele, vælge Tildel adgang, Kræv godkendt klientapp og vælge Vælg.

Bekræft indstillingerne, og angiv Aktivér politik til at På.

Vælg Opret for at oprette og aktivere din politik.

Trin 3: Konfigurer intune-appbeskyttelsespolitik for iOS- og Android-klientprogrammer.

Gennemse artiklen Sådan opretter og tildeler du politikker for appbeskyttelse for at få trin til at oprette politikker for appbeskyttelse til Android og iOS.

Oversigt over politikker for appbeskyttelse

Appbeskyttelsespolitikker er regler, der sikrer, at organisationens data forbliver sikre eller findes i en administreret app. En politik kan være en regel, der håndhæves, når brugeren forsøger at få adgang til eller flytte "firmadata" eller et sæt handlinger, der er forbudt eller overvåget, når brugeren er inde i appen. Der er anvendt politikker for appbeskyttelse for en administreret app, og den kan administreres af Intune.

Politikker til beskyttelse af mobilapps (MAM) giver dig mulighed for at administrere og beskytte organisationens data i et program. Med MAM uden tilmelding (MAM-WE) kan en arbejds- eller skolerelateret app, der indeholder følsomme data, administreres på næsten alle enheder, herunder personlige enheder i BYOD-scenarier (bring-your-own-device ). Mange produktivitetsapps, f.eks. Microsoft Office-apps, kan administreres af Intune MAM.

Sådan beskytter du appdata

Dine medarbejdere bruger mobilenheder til både personlige opgaver og arbejdsopgaver. Samtidig med at du sikrer, at dine medarbejdere kan være produktive, vil du forhindre tab af data – bevidst og utilsigtet. Du skal også beskytte firmadata, der tilgås fra enheder, som du ikke administrerer.

Du kan bruge Intune-politikker til beskyttelse af apps uafhængigt af en hvilken som helst MDM-løsning (Mobile Device Management). Denne uafhængighed hjælper dig med at beskytte din virksomheds data med eller uden at tilmelde enheder i en løsning til enhedshåndtering. Ved at implementere politikker på appniveau kan du begrænse adgangen til virksomhedsressourcer og holde data inden for it-afdelingens ansvarsområde.

Politikker for appbeskyttelse på enheder

Politikker for appbeskyttelse kan konfigureres for apps, der kører på enheder, der er:

Tilmeldt i Microsoft Intune: Disse enheder ejes typisk af virksomheden.

Tilmeldt en MDM-løsning fra tredjepart: Disse enheder ejes typisk af virksomheden.

Bemærk

Politikker for administration af mobilapps bør ikke bruges sammen med administration af mobilapps fra tredjepart eller sikre objektbeholderløsninger.

Ikke tilmeldt nogen løsning til administration af mobilenheder: Disse enheder er typisk medarbejderejede enheder, der ikke administreres eller tilmeldes i Intune eller andre MDM-løsninger.

Vigtige oplysninger

Du kan oprette politikker for administration af mobilapps for Office-mobilapps, der opretter forbindelse til Microsoft 365-tjenester. Du kan også beskytte adgangen til Exchange-postkasser i det lokale miljø ved at oprette intune-appbeskyttelsespolitikker for Outlook til iOS/iPadOS og Android aktiveret med hybrid moderne godkendelse. Før du bruger denne funktion, skal du sørge for at opfylde kravene til Outlook til iOS/iPadOS og Android. Politikker for appbeskyttelse understøttes ikke for andre apps, der opretter forbindelse til Exchange- eller SharePoint-tjenester i det lokale miljø.

Fordele ved at bruge politikker for appbeskyttelse

De vigtige fordele ved at bruge politikker til beskyttelse af apps er følgende:

Beskyttelse af virksomhedens data på appniveau. Da administration af mobilapps ikke kræver enhedsadministration, kan du beskytte virksomhedsdata på både administrerede og ikke-administrerede enheder. Administrationen er centreret om brugeridentiteten, hvilket fjerner kravet om enhedshåndtering.

Slutbrugerproduktiviteten påvirkes ikke, og politikker gælder ikke, når appen bruges i en personlig kontekst. Politikkerne anvendes kun i en arbejdskontekst, hvilket giver dig mulighed for at beskytte virksomhedsdata uden at røre ved personlige data.

Politikker til beskyttelse af apps sikrer, at beskyttelse af applag er på plads. Du kan f.eks.:

- Kræv en pinkode for at åbne en app i en arbejdskontekst.

- Styr delingen af data mellem apps.

- Undgå lagring af firmaappdata på en personlig lagerplacering.

MDM sikrer ud over MAM, at enheden er beskyttet. Du kan f.eks. kræve en pinkode for at få adgang til enheden, eller du kan installere administrerede apps på enheden. Du kan også installere apps på enheder via din MDM-løsning for at give dig mere kontrol over appstyring.

Der er yderligere fordele ved at bruge MDM med politikker for appbeskyttelse, og virksomheder kan bruge politikker for appbeskyttelse med og uden MDM på samme tid. Overvej f.eks. en medarbejder, der bruger en telefon, der er udstedt af virksomheden, samt deres personlige tablet. Firmatelefonen er tilmeldt MDM og beskyttet af politikker for appbeskyttelse, mens den personlige enhed kun er beskyttet af politikker for appbeskyttelse.

Hvis du anvender en MAM-politik på brugeren uden at angive enhedens tilstand, får brugeren MAM-politikken på både BYOD-enheden og den Intune-administrerede enhed. Du kan også anvende en MAM-politik baseret på den administrerede tilstand. Så når du opretter en beskyttelsespolitik for apps, skal du ud for Mål for alle apptyper vælge Nej. Benyt derefter en af følgende fremgangsmåder:

- Anvend en mindre streng MAM-politik på Intune-administrerede enheder, og anvend en mere restriktiv MAM-politik på ikke-MDM-tilmeldte enheder.

- Anvend kun en MAM-politik på enheder, der ikke er tilmeldt.