Implementer sessionsstyring og løbende adgangsevaluering

I komplekse udrulninger kan organisationer have behov for at begrænse godkendelsessessioner. Nogle scenarier kan omfatte:

- Ressourceadgang fra en ikke-administreret eller delt enhed.

- Adgang til følsomme oplysninger fra et eksternt netværk.

- Brugere med høj prioritet eller chef.

- Vigtige virksomhedsprogrammer.

Kontrolelementer til betinget adgang giver dig mulighed for at oprette politikker, der er målrettet bestemte use cases i din organisation, uden at det påvirker alle brugere.

Før vi går i detaljer om, hvordan du konfigurerer politikken, skal vi undersøge standardkonfigurationen.

Brugerlogonfrekvens

Logonfrekvensen definerer tidsperioden, før en bruger bliver bedt om at logge på igen, når der forsøges at få adgang til en ressource.

Standardkonfigurationen af Microsoft Entra ID for brugerlogonfrekvens er et rullende vindue på 90 dage. At bede brugerne om legitimationsoplysninger virker ofte som en fornuftig ting at gøre, men det kan give bagslag: Brugere, der er oplært til at angive deres legitimationsoplysninger uden at tænke, kan utilsigtet levere dem til en ondsindet prompt om legitimationsoplysninger.

Det lyder måske alarmerende ikke at bede en bruger om at logge på igen. i virkeligheden tilbagekalder enhver overtrædelse af it-politikker sessionen. Nogle eksempler omfatter en ændring af adgangskoden, en inkompatibel enhed eller en kontodeaktivering. Du kan også udtrykkeligt tilbagekalde brugernes sessioner ved hjælp af PowerShell. Standardkonfigurationen for Microsoft Entra ID kommer ned til "Bed ikke brugerne om at angive deres legitimationsoplysninger, hvis sikkerhedsstillingen for deres sessioner ikke er ændret".

Indstillingen for logonfrekvens fungerer sammen med apps, der har implementeret OAUTH2- eller OIDC-protokoller i henhold til standarderne. De fleste apps til Windows, Mac og mobil, herunder følgende webprogrammer, overholder indstillingen.

- Word, Excel, PowerPoint Online

- OneNote Online

- Office.com

- Microsoft 365-administrationsportal

- Ombyt online

- SharePoint og OneDrive

- Teams-webklient

- Dynamics CRM Online

- Azure Portal

Indstillingen for logonfrekvens fungerer også sammen med SAML-programmer, så længe de ikke slipper deres egne cookies og omdirigeres tilbage til Microsoft Entra ID til godkendelse med jævne mellemrum.

Brugerlogonfrekvens og multifaktorgodkendelse

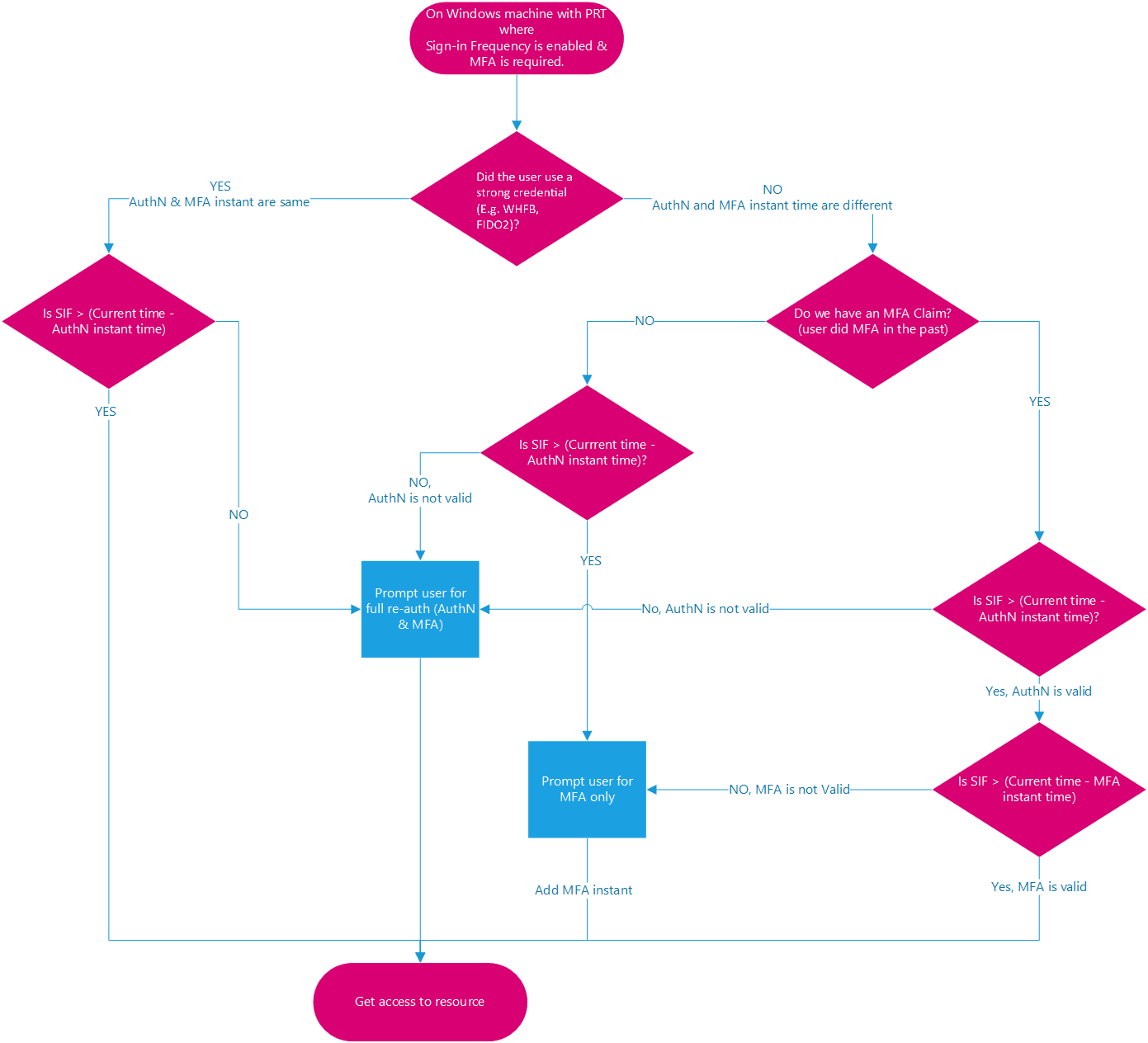

Logonfrekvensen blev tidligere kun anvendt på den første faktorgodkendelse på enheder, der var tilmeldt Microsoft Entra, Hybrid Microsoft Entra tilmeldt og Microsoft Entra registreret. Det var ikke nemt for vores kunder at gennemtvinge multifaktorgodkendelse (MFA) på disse enheder. Baseret på kundefeedback gælder logonfrekvensen også for MFA.

Brugerlogonfrekvens og enhedsidentiteter

Hvis du har microsoft Entra tilmeldt, hybride Microsoft Entra-tilmeldte eller Microsoft Entra-registrerede enheder, når en bruger låser sin enhed op eller logger på interaktivt, vil denne hændelse også opfylde politikken for logonfrekvens. I følgende to eksempler er brugerlogonfrekvensen angivet til én time:

Eksempel 1:

- Kl. 00:00 logger en bruger på sin Windows 10 Microsoft Entra-tilsluttede enhed og begynder at arbejde på et dokument, der er gemt på SharePoint Online.

- Brugeren fortsætter med at arbejde på det samme dokument på sin enhed i en time.

- Kl. 01:00 bliver brugeren bedt om at logge på igen baseret på kravet om logonfrekvens i politikken for betinget adgang, der er konfigureret af administratoren.

Eksempel 2:

- Kl. 00:00 logger en bruger på sin Windows 10 Microsoft Entra-tilsluttede enhed og begynder at arbejde på et dokument, der er gemt på SharePoint Online.

- Kl. 00:30 står brugeren op og tager en pause og låser sin enhed.

- Kl. 00:45 vender brugeren tilbage fra pausen og låser enheden op.

- Kl. 01:45 bliver brugeren bedt om at logge på igen baseret på kravet om logonfrekvens i politikken for betinget adgang, der er konfigureret af administratoren, siden det sidste logon skete kl. 00:45.

Vedvarende gennemsynssessioner

En vedvarende browsersession gør det muligt for brugerne at forblive logget på efter lukning og genåbning af deres browservindue. Microsoft Entra ID-standarden for vedvarende browsersession gør det muligt for brugere på personlige enheder at vælge, om sessionen skal bevares, ved at vise 'Forbliv logget på?' prompt efter vellykket godkendelse.

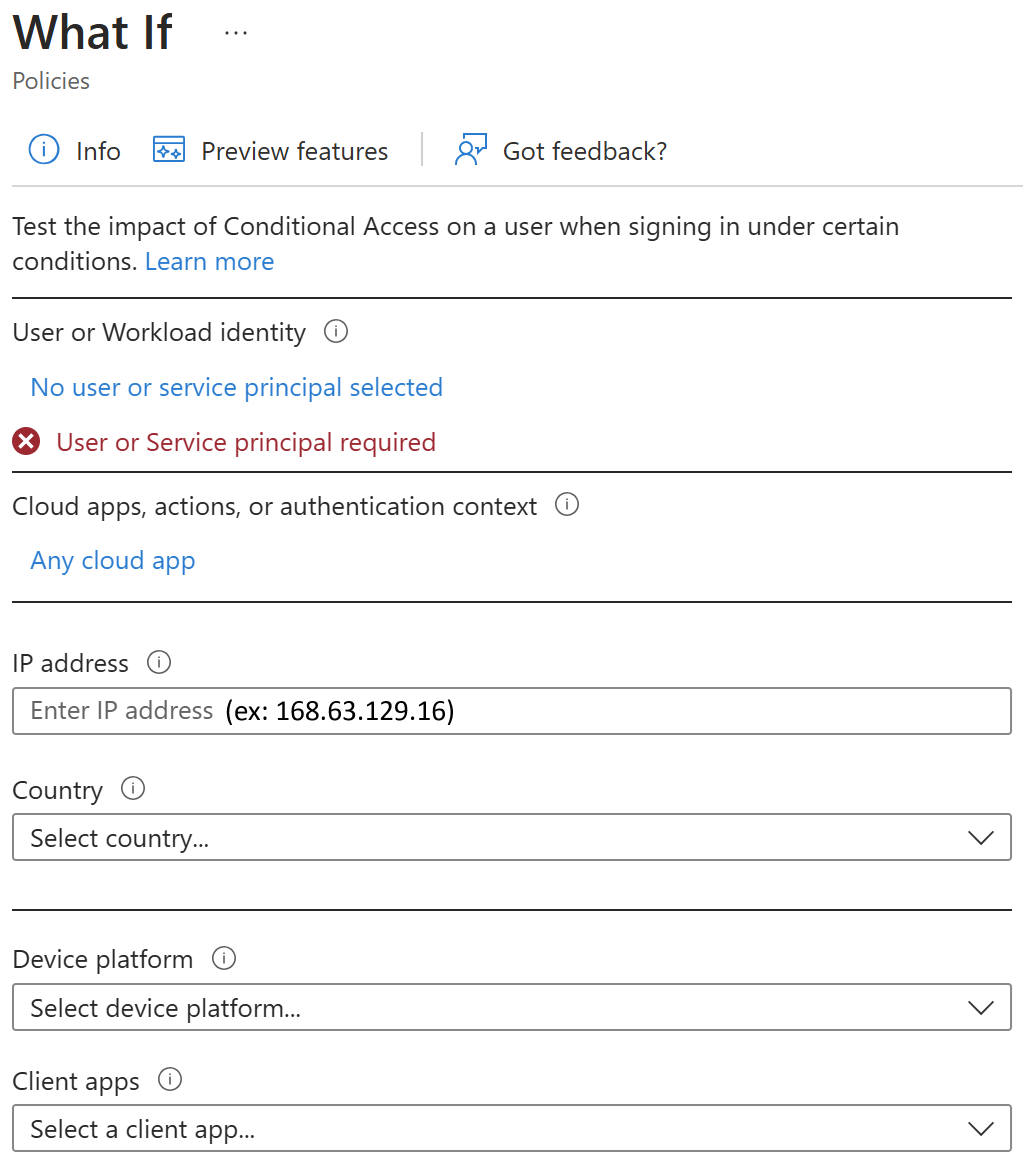

Validering

Brug værktøjet What-If til at simulere et logon fra brugeren til destinationsprogrammet og andre betingelser, afhængigt af hvordan du har konfigureret din politik. Kontrolelementerne til administration af godkendelsessessioner vises i resultatet af værktøjet.

Politikinstallation

For at sikre, at din politik fungerer som forventet, er den anbefalede bedste praksis at teste den, før den udrulles i produktion. Ideelt set skal du bruge en testlejer til at kontrollere, om din nye politik fungerer efter hensigten.

Fortløbende adgangsevaluering (CAE)

Udløb og opdatering af token er en standardmekanisme i branchen. Når et klientprogram som Outlook opretter forbindelse til en tjeneste som Exchange Online, godkendes API-anmodninger ved hjælp af OAuth 2.0-adgangstokens. Adgangstokens er som standard gyldige i én time, når de udløber, omdirigeres klienten til Microsoft Entra ID for at opdatere dem. Denne opdateringsperiode giver mulighed for at evaluere politikker for brugeradgang igen. For eksempel: Vi kan vælge ikke at opdatere tokenet på grund af en politik for betinget adgang, eller fordi brugeren er blevet deaktiveret i mappen.

Der er dog mellemliggende tid, når betingelser ændres for en bruger, og når politikændringer gennemtvinges. Rettidig svar på politikovertrædelser eller sikkerhedsproblemer kræver virkelig en "samtale" mellem tokenudstederen og den afhængige part (oplyst app). Denne tovejssamtale giver os to vigtige funktioner. Den afhængige part kan se, hvornår egenskaberne ændres, f.eks. netværksplacering, og fortælle tokenudstederen det. Det giver også tokenudstederen en måde at fortælle den afhængige part at stoppe med at respektere tokens for en given bruger på grund af konto kompromittere, deaktiverelse eller andre bekymringer. Mekanismen for denne samtale er løbende adgangsevaluering (CAE).

Personalegoder

Der er flere vigtige fordele ved løbende adgangsevaluering.

- Brugerafslutning eller ændring/nulstilling af adgangskode: Tilbagekaldelse af brugersession gennemtvinges i næsten realtid.

- Ændring af netværksplacering: Politikker for placering af betinget adgang gennemtvinges i næsten realtid.

- Tokeneksport til en computer uden for et netværk, der er tillid til, kan forhindres med politikker for placering af betinget adgang.

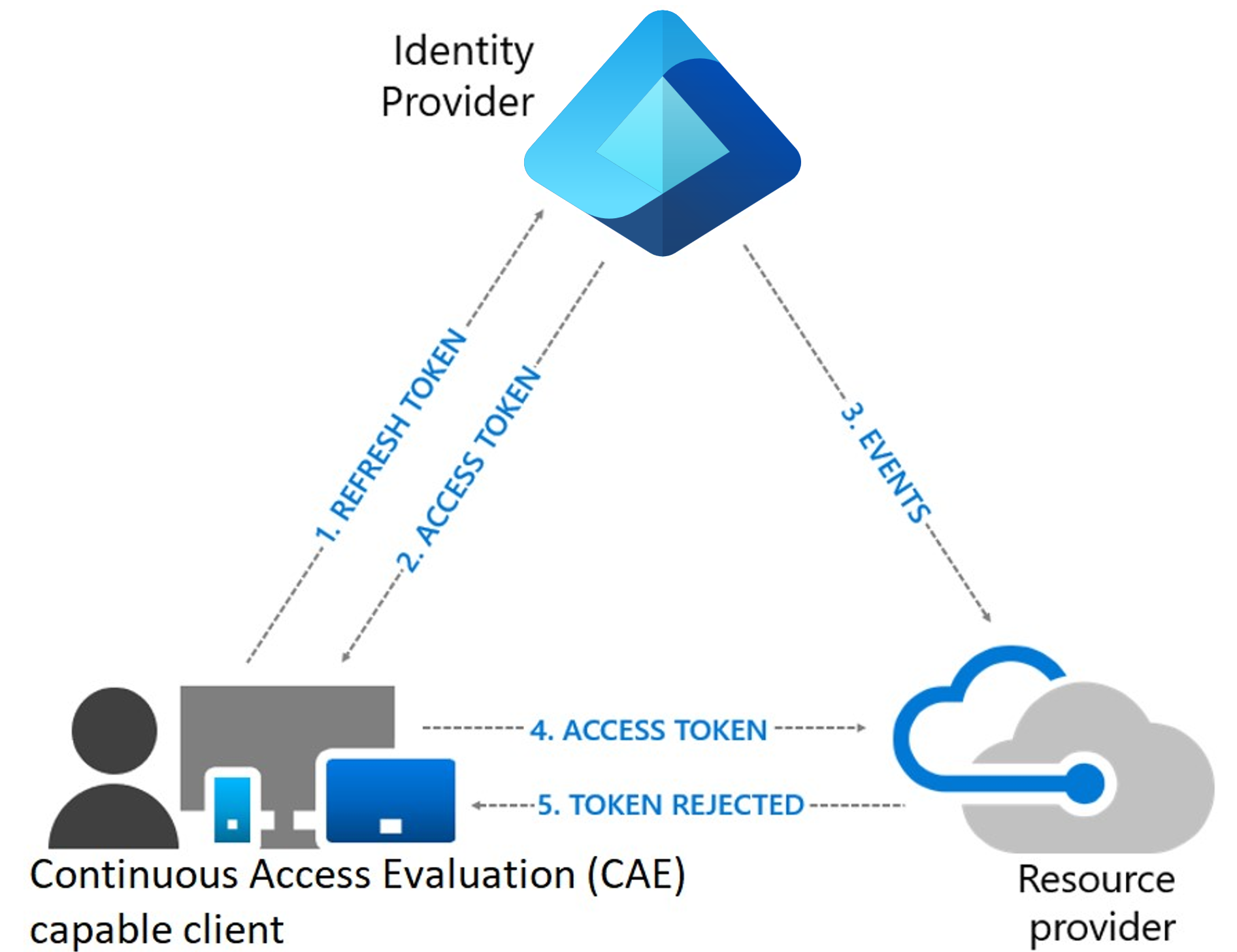

Procesforløb for evaluering og tilbagekaldelse

- En klient med mulighed for løbende adgangsevaluering præsenterer legitimationsoplysninger eller et opdateringstoken til Microsoft Entra-id, hvor der anmodes om et adgangstoken for nogle ressourcer.

- Der returneres et adgangstoken sammen med andre artefakter til klienten.

- En administrator tilbagekalder eksplicit alle opdateringstokens for brugeren. Der sendes en tilbagekaldelseshændelse til ressourceudbyderen fra Microsoft Entra ID.

- Ressourceudbyderen får vist et adgangstoken. Ressourceudbyderen evaluerer gyldigheden af tokenet og kontrollerer, om der er nogen tilbagekaldelseshændelse for brugeren. Ressourceudbyderen bruger disse oplysninger til at beslutte at give adgang til ressourcen eller ej.

- I forbindelse med diagrammet nægter ressourceudbyderen adgang og sender en 401+-kravudfordring tilbage til klienten.

- Den CAE-kompatible klient forstår 401+-kravudfordringen. Den tilsidesætter cacherne og går tilbage til trin 1 og sender dets opdateringstoken sammen med kravudfordringen tilbage til Microsoft Entra ID. Microsoft Entra ID evaluerer derefter alle betingelserne igen og beder brugeren om at godkende igen i dette tilfælde.