Beskriv Copilot i Microsoft Defender XDR

Microsoft Security Copilot er integreret i Microsoft Defender XDR for at gøre det muligt for sikkerhedsteams hurtigt og effektivt at undersøge og reagere på hændelser.

Den korte video, der følger, viser nogle af de Copilot-funktioner, der er integreret i Microsoft Defender, og hvordan de kan hjælpe sikkerhedsanalytikere med at blive mere produktive.

Sikkerheds copilotfunktioner, der er integreret i Microsoft Defender XDR, omfatter:

- Opsummer hændelser

- Automatiserede svar

- Scriptanalyse

- Naturligt sprog til KQL-forespørgsler

- Hændelsesrapporter

- Analysér filer

- Enhedsoversigt

Seddel

Listen over Copilot-funktioner, der er integreret i Microsoft Defender XDR, vokser hele tiden. Dette undermodul indeholder blot et udsnit af nogle af disse Copilot-funktioner. Du kan få flere oplysninger i dokumentationen til Microsoft Defender XDR.

Der er også nogle muligheder, der er fælles på tværs af alle disse funktioner, herunder muligheden for at give feedback om hurtige svar og problemfrit at flytte til den separate oplevelse.

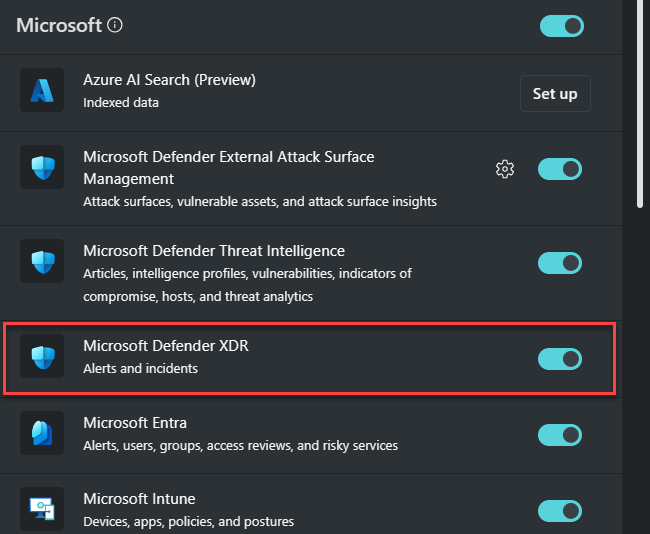

Som beskrevet i introduktionsmodulet er Copilot i den integrerede oplevelse i stand til at aktivere de produktspecifikke egenskaber direkte, hvilket giver behandlingseffektivitet. Når det er sagt, skal Microsoft Defender XDR-plug-in'en være aktiveret for at sikre adgang til disse Microsoft Security Copilot-funktioner, og det gøres via den separate oplevelse. Du kan få mere at vide under Beskriv de funktioner, der er tilgængelige i den separate oplevelse af Microsoft Security Copilot.

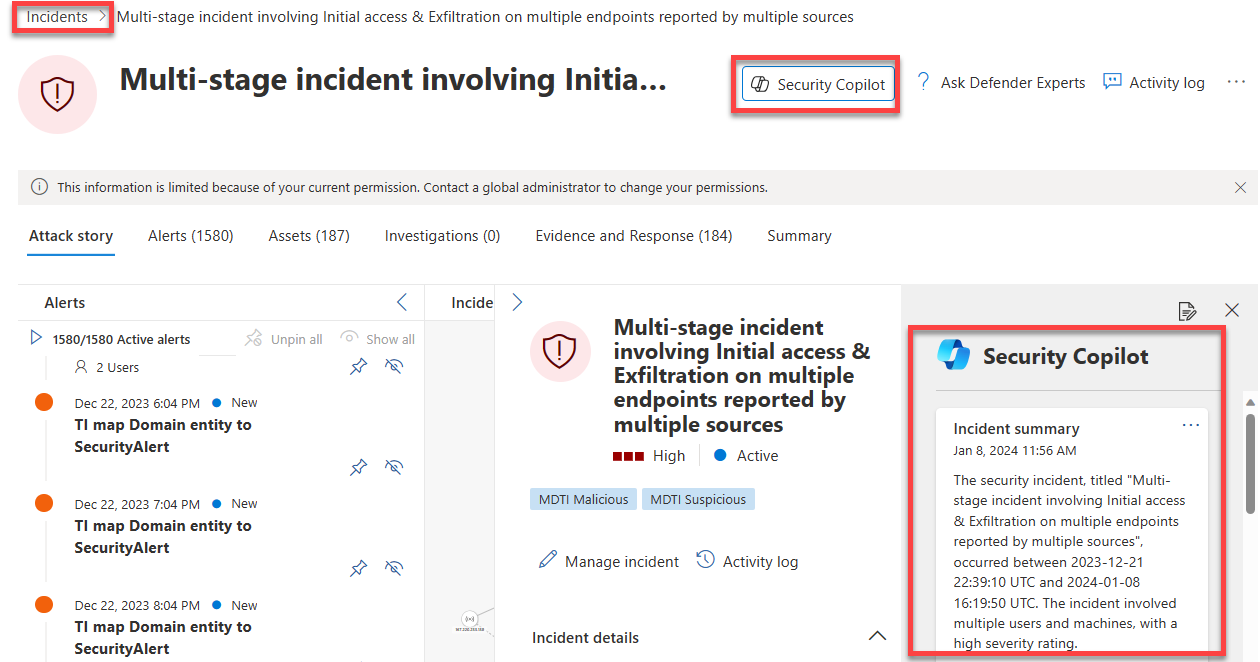

Opsummer hændelser

Hvis du straks vil forstå en hændelse, kan du bruge Microsoft Copilot i Microsoft Defender XDR til at opsummere en hændelse for dig. Copilot skaber et overblik over angrebet, der indeholder vigtige oplysninger, så du kan forstå, hvad der skete i angrebet, hvilke aktiver der er involveret, og tidslinjen for angrebet. Copilot opretter automatisk en oversigt, når du navigerer til siden for en hændelse.

Hændelser, der indeholder op til 100 underretninger, kan opsummeres i én oversigt over hændelser. En oversigt over hændelser, indeholder afhængigt af tilgængeligheden af dataene, følgende:

- Klokkeslæt og dato, hvor et angreb startede.

- Den enhed eller det aktiv, hvor angrebet startede.

- En oversigt over tidslinjer for, hvordan angrebet udfoldede sig.

- De aktiver, der var involveret i angrebet.

- Indikatorer for kompromiser (IOCs).

- Navne på de involverede trusselsaktører.

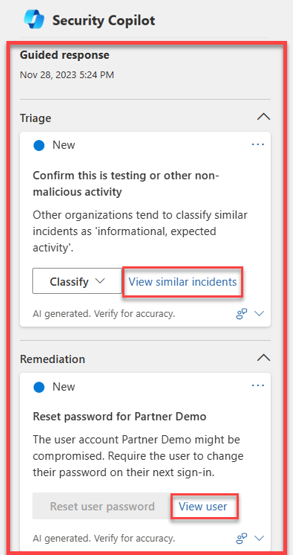

Automatiserede svar

Copilot i Microsoft Defender XDR bruger AI- og machine learning-funktioner til at kontekstualisere en hændelse og lære af tidligere undersøgelser for at generere relevante svarhandlinger, som vises som guidede svar. Copilots guidede svarfunktion gør det muligt for teams for svar på hændelser på alle niveauer med sikkerhed og hurtigt at anvende svarhandlinger for nemt at løse hændelser.

Guidede responses anbefalede handlinger i følgende kategorier:

- Prioritering – inkluderer en anbefaling om at klassificere hændelser som informative, sande positive eller falske positive

- Inddæmning – inkluderer anbefalede handlinger til at inddæmme en hændelse

- Undersøgelse – inkluderer anbefalede handlinger til yderligere undersøgelse

- Afhjælpning – inkluderer anbefalede svarhandlinger, der skal anvendes på bestemte entiteter, der er involveret i en hændelse

Hvert kort indeholder oplysninger om den anbefalede handling, herunder hvorfor handlingen anbefales, lignende hændelser og meget mere. Handlingen Vis lignende hændelser bliver f.eks. tilgængelig, når der er andre hændelser i organisationen, der ligner den aktuelle hændelse. Teams til svar på hændelser kan også få vist brugeroplysninger for afhjælpningshandlinger, f.eks. nulstilling af adgangskoder.

Det er ikke alle hændelser/beskeder, der giver automatiserede svar. Automatiserede svar er tilgængelige for hændelsestyper som phishing, kompromitteret forretningsmail og ransomware.

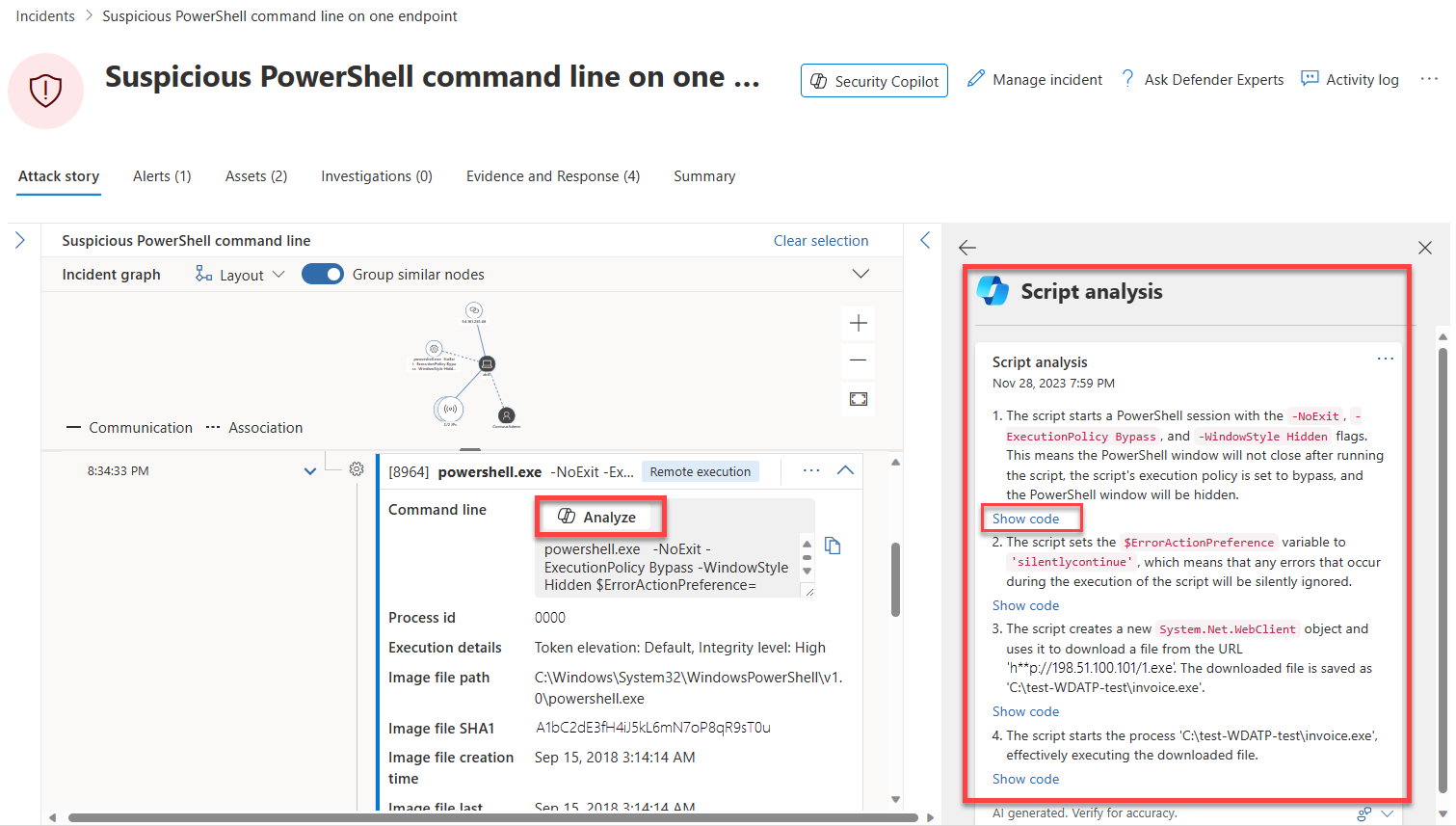

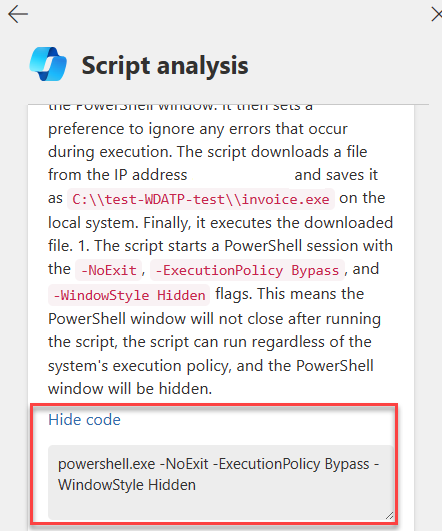

Analysér scripts og koder

De mest komplekse og avancerede angreb som ransomware undgår at blive opdaget på mange måder, herunder brugen af scripts og PowerShell. Desuden er disse scripts ofte tilslørede, hvilket gør dem endnu sværere at opdage og analysere. Sikkerhedshandlinger teams skal hurtigt analysere scripts og kode for at forstå dens funktioner og anvende passende afhjælpning på angreb fra at gå videre i et netværk.

Funktionen til scriptanalyse i Copilot i Microsoft Defender XDR giver sikkerhedsteams ekstra kapacitet til at inspicere scripts og kode uden at bruge eksterne værktøjer. Denne funktion reducerer også kompleksiteten i analysen, minimerer udfordringer og giver sikkerhedsteams mulighed for hurtigt at vurdere og identificere et script som ondsindet eller godartet.

Du kan få adgang til scriptanalysefunktionen på beskedtidslinjen i en hændelse for en tidslinjepost, der består af script eller kode. På det følgende billede viser tidslinjen en powershell.exe post.

Seddel

Scriptanalysefunktioner er løbende under udvikling. Analyse af scripts på andre sprog end PowerShell, batch og bash evalueres.

Copilot analyserer scriptet og viser resultaterne på scriptanalysekortet. Brugerne kan vælge Vis kode for at få vist bestemte kodelinjer, der er relateret til analysen. Hvis du vil skjule koden, skal brugerne kun vælge Skjul kode.

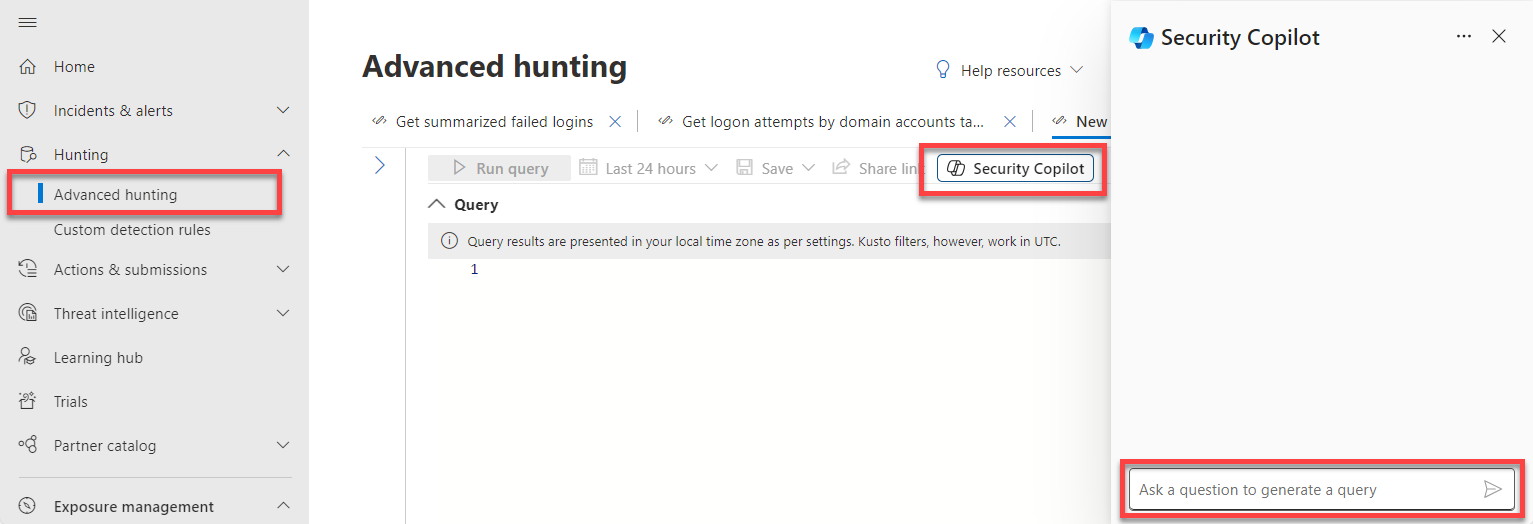

Opret KQL-forespørgsler

Copilot i Microsoft Defender XDR leveres med en forespørgselsassistentfunktion i avanceret jagt.

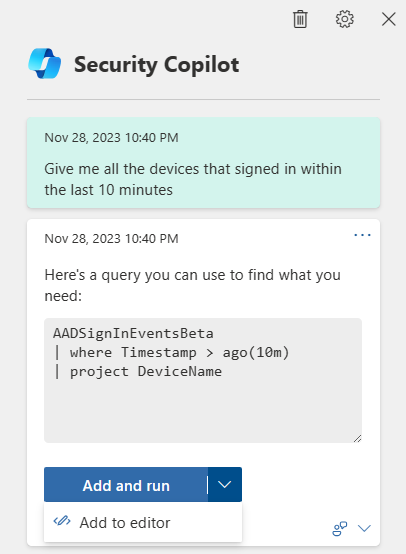

Trusselsjægere eller sikkerhedsanalytikere, der endnu ikke er bekendt med eller endnu ikke har lært KQL, kan fremsætte en anmodning eller stille et spørgsmål på et naturligt sprog (f.eks. Få alle beskeder, der involverer brugeradministrator123). Copilot genererer derefter en KQL-forespørgsel, der svarer til anmodningen, ved hjælp af det avancerede jagtdataskema.

Denne funktion reducerer den tid, det tager at skrive en jagtforespørgsel fra bunden, så trusselsjægere og sikkerhedsanalytikere kan fokusere på jagt og undersøgelse af trusler.

For at få adgang til det naturlige sprog til KQL-forespørgselsassistenten skal brugere med adgang til Copilot vælge avanceret jagt i venstre navigationsrude på Defender XDR-portalen.

Ved hjælp af promptlinjen kan brugeren bede om en forespørgsel om trusselsjagt ved hjælp af et naturligt sprog, f.eks. "Giv mig alle de enheder, der er logget på inden for de sidste 10 minutter".

Brugeren kan derefter vælge at køre forespørgslen ved at vælge Tilføj og kør. Den genererede forespørgsel vises derefter som den sidste forespørgsel i forespørgselseditoren. Hvis du vil foretage yderligere justeringer, skal du vælge Føj til editor.

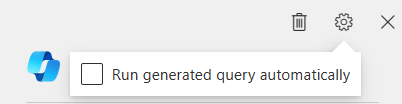

Muligheden for at køre den genererede forespørgsel kan også angives automatisk via ikonet indstillinger.

Opret hændelsesrapporter

En omfattende og tydelig hændelsesrapport er en vigtig reference til sikkerhedsteams og administration af sikkerhedshandlinger. Det kan dog være en tidskrævende opgave for sikkerhedsteams at skrive en omfattende rapport med de vigtige detaljer, der er til stede, da det omfatter indsamling, organisering og opsummering af oplysninger om hændelser fra flere kilder. Sikkerhedsteams kan nu med det samme oprette en omfattende hændelsesrapport på portalen.

Ved hjælp af Copilots AI-drevne databehandling kan sikkerhedsteams straks oprette hændelsesrapporter med et klik på en knap i Microsoft Defender XDR.

Selvom en hændelsesoversigt giver et overblik over en hændelse, og hvordan den skete, konsoliderer en hændelsesrapport oplysninger om hændelser fra forskellige datakilder, der er tilgængelige i Microsoft Sentinel og Microsoft Defender XDR. Hændelsesrapporten indeholder også alle analytikerdrevne trin og automatiserede handlinger, de analytikere, der er involveret i svaret, og kommentarerne fra analytikerne.

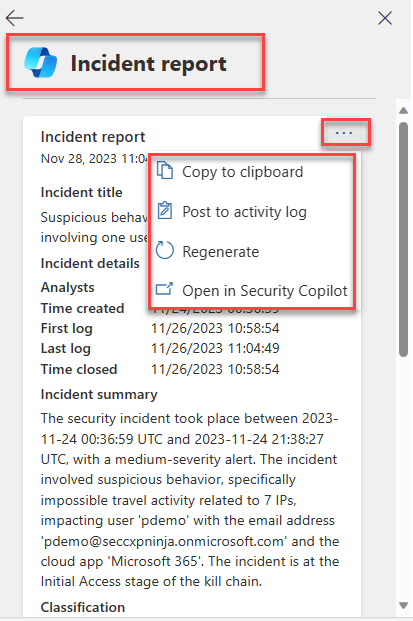

Copilot opretter en hændelsesrapport, der indeholder følgende oplysninger:

- Tidsstempler for de vigtigste hændelser i forbindelse med administration af hændelser, herunder:

- Oprettelse og lukning af hændelse

- Første og sidste logge, uanset om loggen var analytikerdrevet eller automatiseret, registreret i hændelsen

- De analytikere, der er involveret i svar på hændelser.

- Hændelsesklassificering, herunder analytikernes kommentarer til, hvordan hændelsen blev evalueret og klassificeret.

- Undersøgelseshandlinger, der anvendes af analytikere, og som er angivet i hændelsesloggene

- Afhjælpningshandlinger udført, herunder:

- Manuelle handlinger, der anvendes af analytikere, og som er angivet i hændelsesloggene

- Automatiserede handlinger, der anvendes af systemet, herunder Microsoft Sentinel Playbooks kørte og Microsoft Defender XDR-handlinger anvendt

- Følg op på handlinger som anbefalinger, åbne problemer eller næste trin, der er angivet af analytikerne i hændelsesloggene.

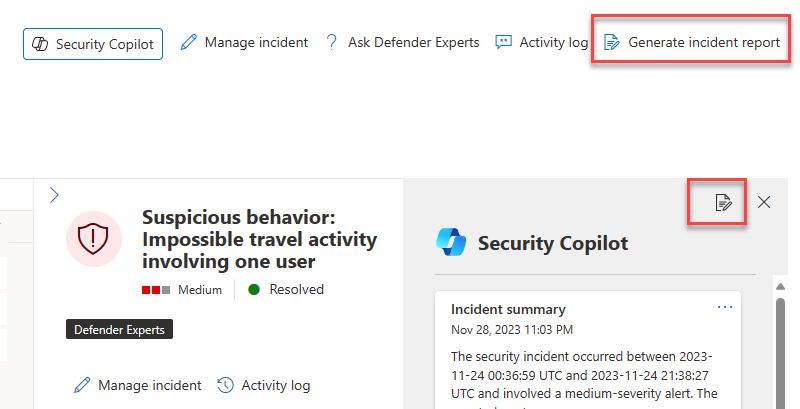

Hvis du vil oprette en hændelsesrapport, vælger brugeren Generér hændelsesrapport i øverste højre hjørne af hændelsessiden eller ikonet i ruden Copilot.

Den genererede rapport afhænger af de hændelsesoplysninger, der er tilgængelige fra Microsoft Defender XDR og Microsoft Sentinel. Ved at vælge ellipsen på kortet med hændelsesrapport kan brugeren kopiere rapporten til Udklipsholder, sende den til en aktivitetslog, genoprette rapporten eller vælge at åbne den i den separate Copilot-oplevelse.

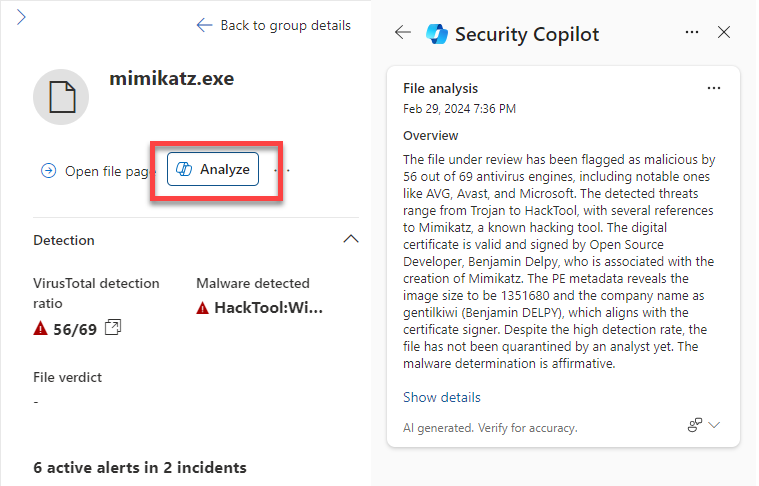

Analysér filer

Avancerede angreb bruger ofte filer, der efterligner legitime filer eller systemfiler, for at undgå registrering. Copilot i Microsoft Defender XDR gør det muligt for sikkerhedsteams hurtigt at identificere skadelige og mistænkelige filer via ai-drevne filanalysefunktioner.

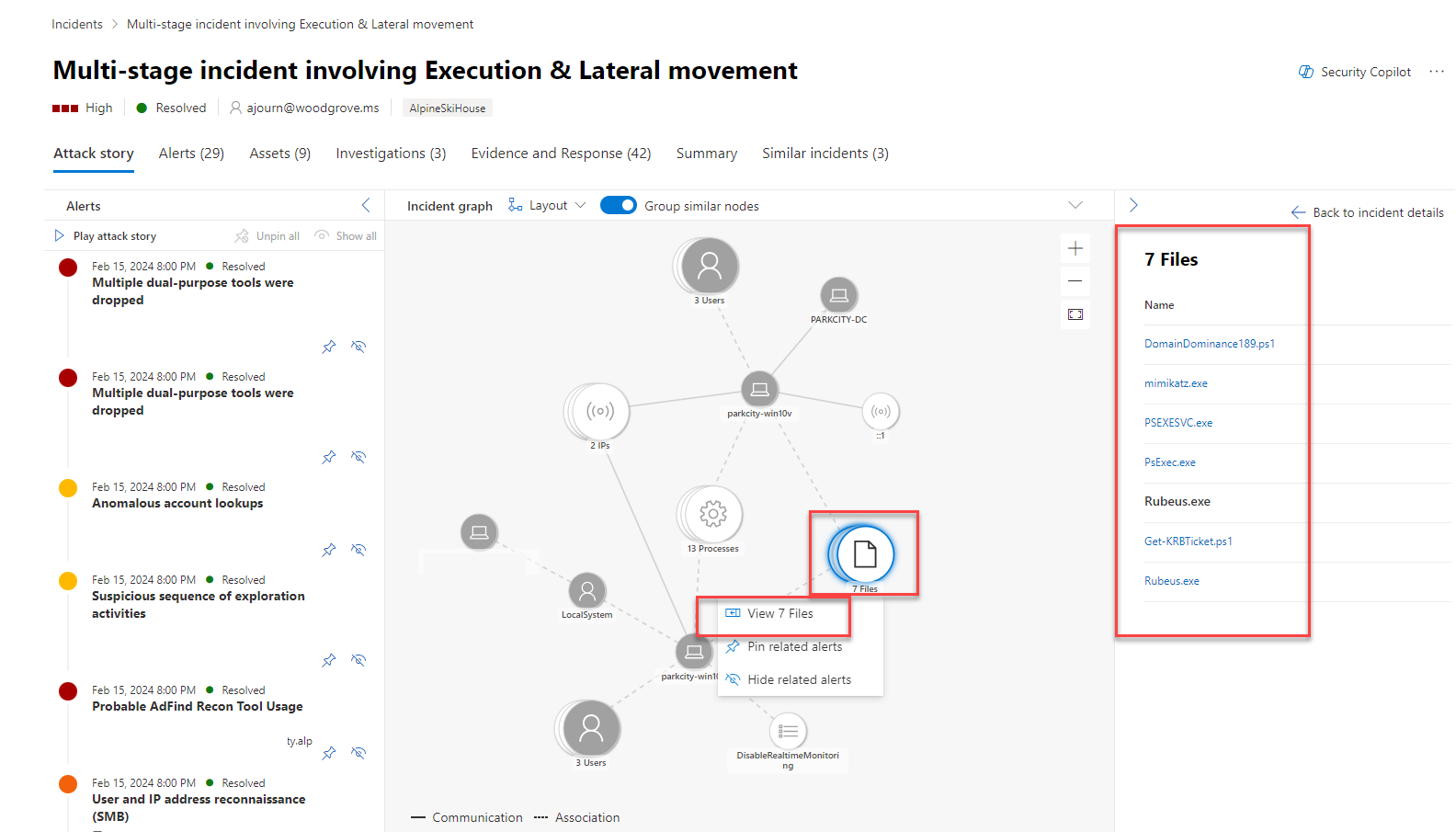

Der er mange måder at få adgang til den detaljerede profilside i en bestemt fil på. Du kan f.eks. bruge søgefunktionen, du kan vælge filer fra fanen beviser og svar for en hændelse eller bruge grafen Hændelse.

I dette eksempel navigerer du til filer via hændelsesdiagrammet for en hændelse med påvirkede filer. Hændelsesgrafen viser det fulde omfang af angrebet, hvordan angrebet spredte sig gennem dit netværk over tid, hvor det startede, og hvor langt angriberen gik.

I hændelsesdiagrammet viser valg af filer muligheden for at få vist filer. Når du vælger visningsfiler, åbnes et panel i højre side af skærmen med en liste over påvirkede filer. Når du vælger en fil, vises der en oversigt over fildetaljerne og muligheden for at analysere filen. Hvis du vælger Analysér, åbnes Copilot-filanalysen.

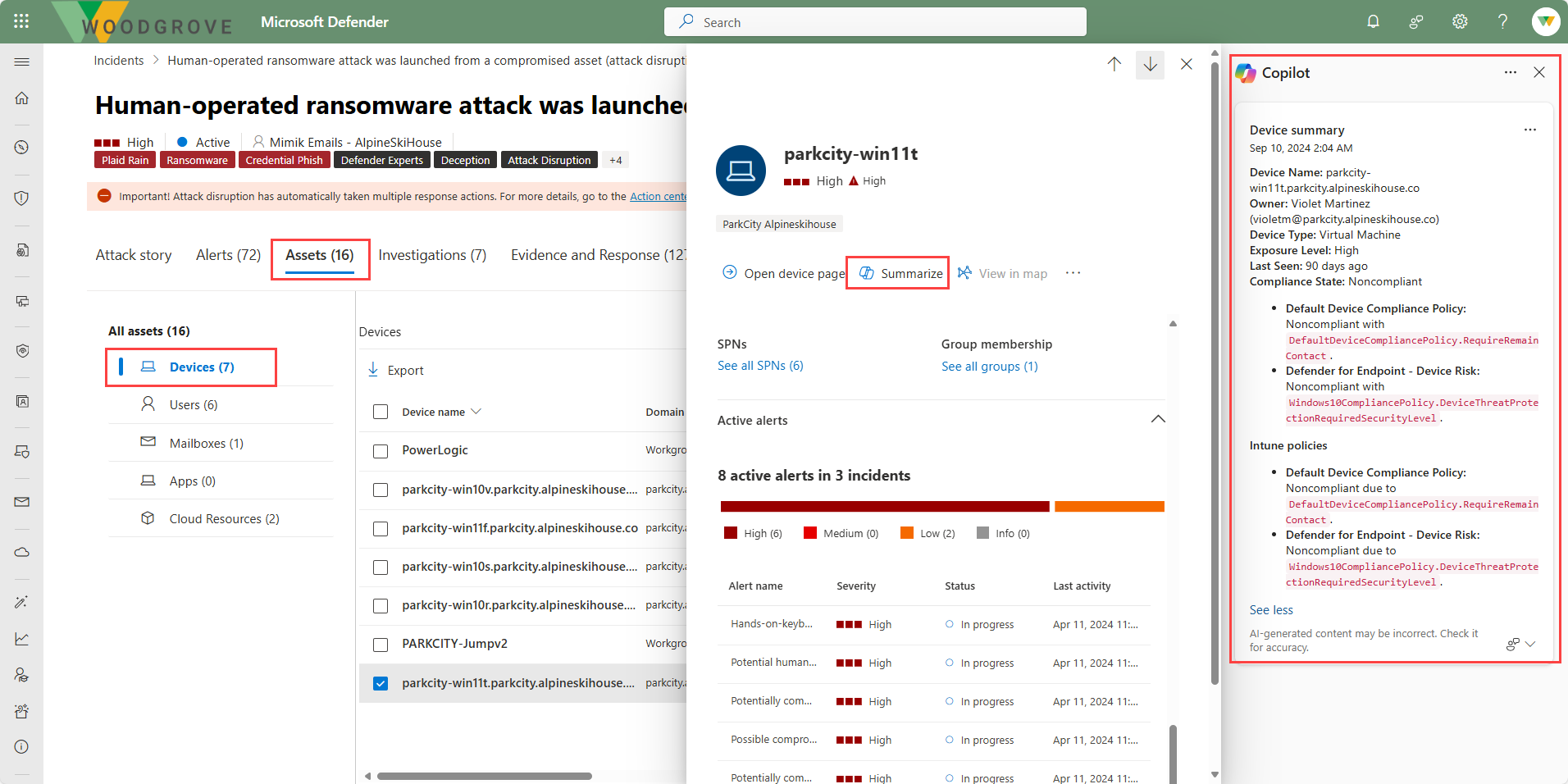

Opsummer enheder og identiteter

Funktionen til enhedsoversigt for Copilot i Defender gør det muligt for sikkerhedsteams at få en enheds sikkerhedsholdning, sårbare softwareoplysninger og eventuelle usædvanlige funktionsmåder. Sikkerhedsanalytikere kan bruge en enheds oversigt til at fremskynde deres undersøgelse af hændelser og beskeder.

Der er mange måder at få adgang til en enhedsoversigt på. I dette eksempel navigerer du til enhedsoversigten via siden med hændelsesaktiver. Hvis du vælger fanen Assets for en hændelse, vises alle aktiverne. Vælg Enheder i venstre navigationspanel, og vælg derefter et bestemt enhedsnavn. Fra oversigtssiden, der åbnes til højre, kan du vælge Copilot.

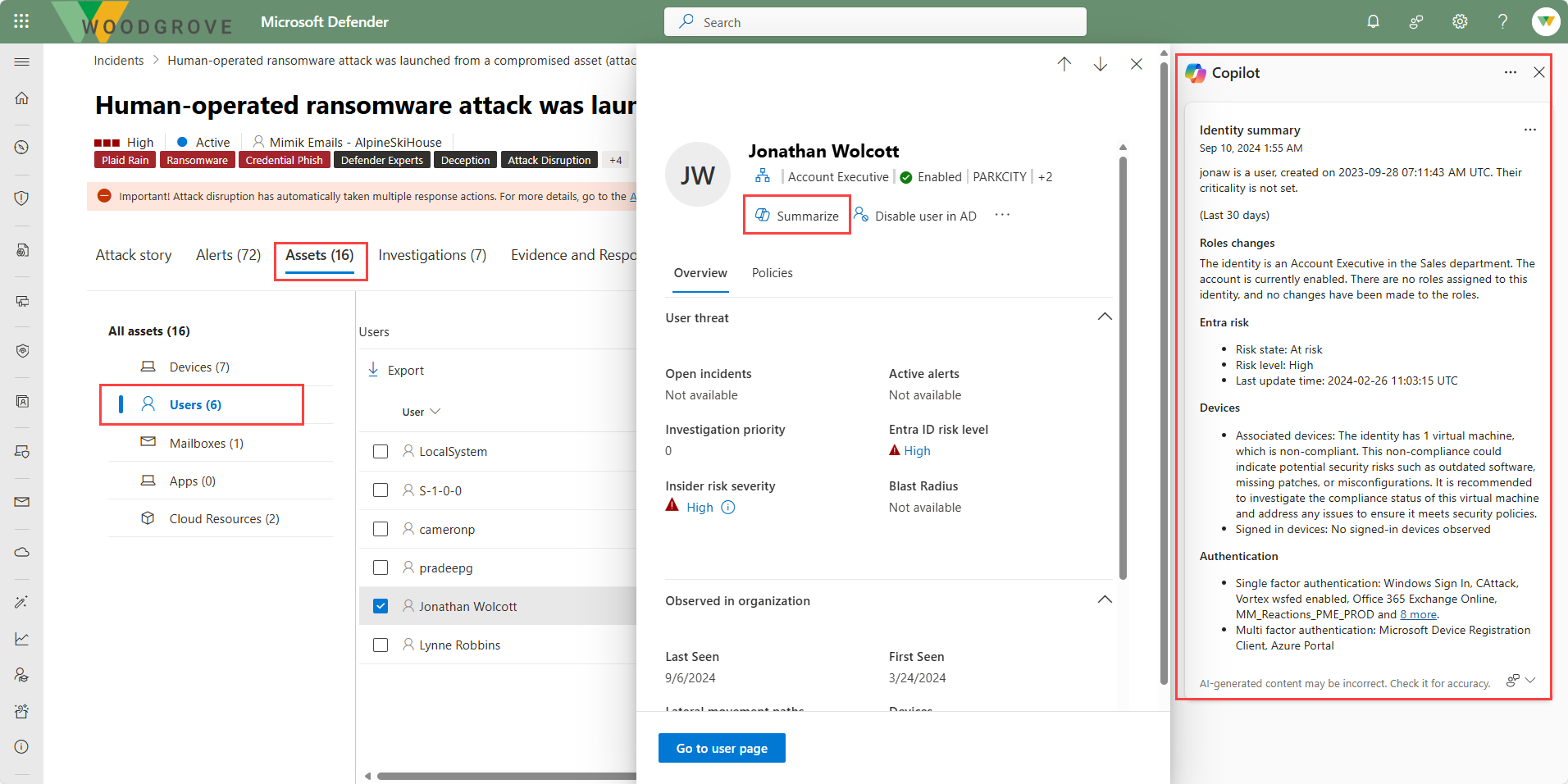

På samme måde kan Copilot i Microsoft Defender XDR opsummere identiteter.

Fælles funktionalitet på tværs af vigtige funktioner

Der er nogle indstillinger, der er almindelige på tværs af funktionerne i Copilot til Microsoft Defender XDR.

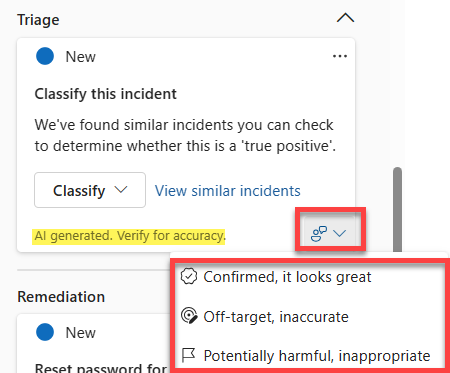

Giver feedback

Som med den separate oplevelse giver den integrerede oplevelse brugerne en mekanisme til at give feedback om nøjagtigheden af det AI-genererede svar. For alt ai-genereret indhold kan du vælge feedbackprompten nederst til højre i indholdsvinduet og vælge mellem de tilgængelige indstillinger.

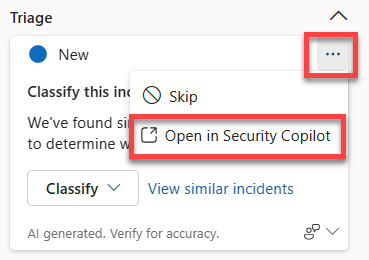

Flyt til den separate oplevelse

Som analytiker ved hjælp af Microsoft Defender XDR vil du sandsynligvis bruge en god tid i Defender XDR, så den integrerede oplevelse er et godt sted at starte en sikkerhedsundersøgelse. Afhængigt af hvad du lærer, kan du bestemme, at der er behov for en dybere undersøgelse. I dette scenarie kan du nemt skifte til den separate oplevelse for at gennemføre en mere detaljeret undersøgelse på tværs af produkter, der giver mulighed for at bære alle de Copilot-funktioner, der er aktiveret for din rolle.

For indhold, der genereres via den integrerede oplevelse, kan du nemt skifte til den separate oplevelse. Hvis du vil flytte til den separate oplevelse, skal du vælge ellipsen i det genererede indholdsvindue og derefter vælge Åbn i Security Copilot.