Hinzufügen der Anmeldung mit einem Microsoft Entra-Konto zu einer Spring-Web-App

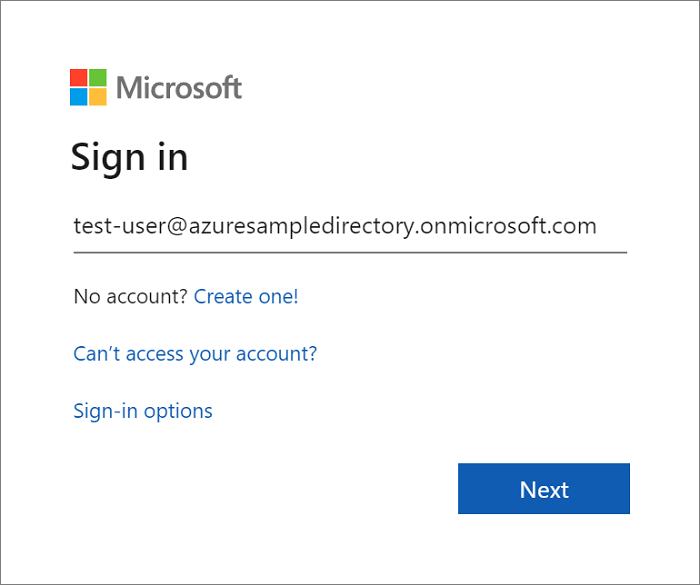

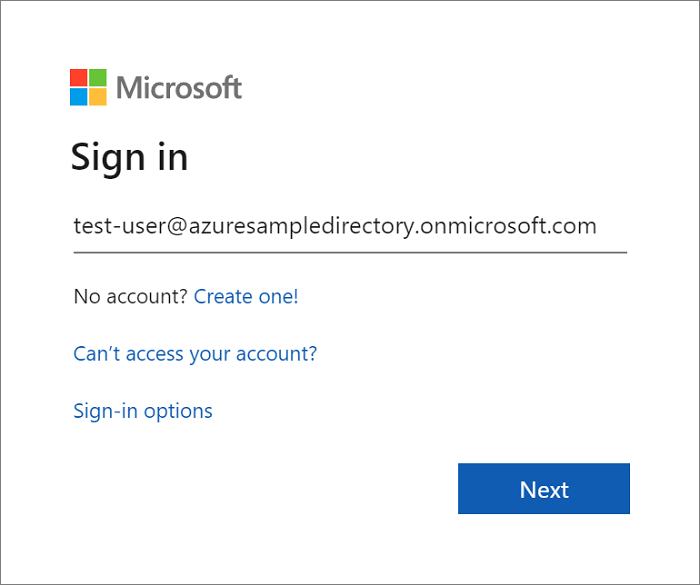

In diesem Artikel erfahren Sie, wie Sie eine Spring Web App entwickeln, die die Anmeldung über das Microsoft Entra-Konto unterstützt. Nach Abschluss aller Schritte in diesem Artikel leitet die Web-App auf die Microsoft Entra-Anmeldeseite um, wenn anonym darauf zugegriffen wird. Der folgende Screenshot zeigt die Microsoft Entra-Anmeldeseite:

Voraussetzungen

Für die Durchführung der Schritte in diesem Artikel müssen folgende Voraussetzungen erfüllt sein:

- Ein unterstütztes Java Development Kit (JDK). Weitere Informationen zu den JDKs, die für die Entwicklung in Azure verfügbar sind, finden Sie im Artikel zur Java-Unterstützung in Azure und Azure Stack.

- Apache Maven, Version 3.0 oder höher.

- Ein Azure-Abonnement. Wenn Sie kein Azure-Abonnement besitzen, können Sie ein kostenloses Konto erstellen.

Wichtig

Spring Boot Version 2.5 oder höher ist erforderlich, um die Schritte in diesem Artikel auszuführen.

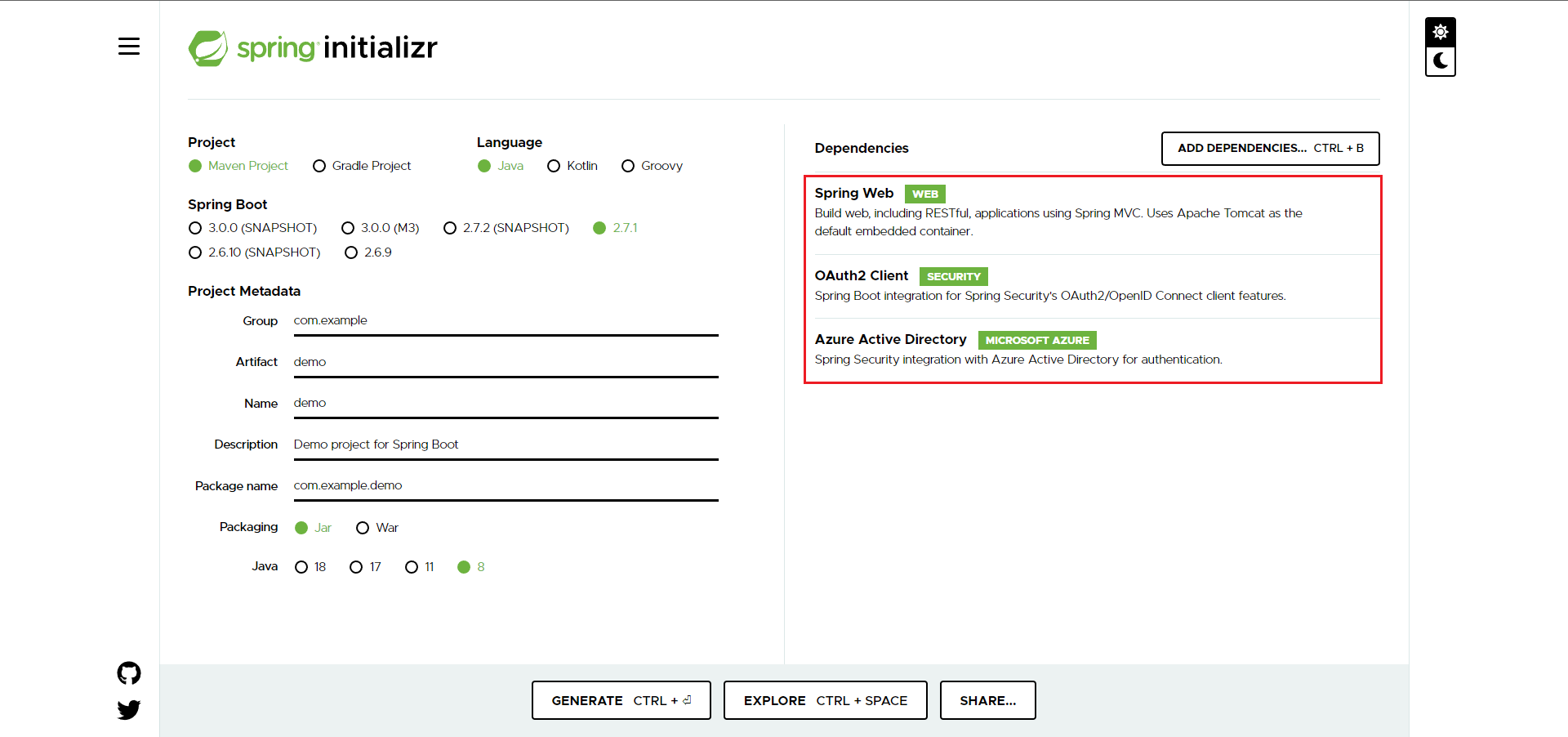

Erstellen einer App mithilfe von Spring Initializr

Navigieren Sie zu https://start.spring.io/.

Geben Sie an, dass Sie ein Maven-Projekt mit Java generieren möchten, und geben Sie die Namen für Gruppe und Artefakt für Ihre Anwendung ein.

Fügen Sie Abhängigkeiten für Spring Web, Microsoft Entra ID und OAuth2-Client hinzu.

Wählen Sie unten auf der Seite die Schaltfläche GENERIEREN aus.

Laden Sie das Projekt nach entsprechender Aufforderung unter einem Pfad auf dem lokalen Computer herunter.

Erstellen einer Microsoft Entra-Instanz

Erstellen der Active Directory-Instanz

Wenn Sie der Administrator einer vorhandenen Instanz sind, können Sie diesen Vorgang überspringen.

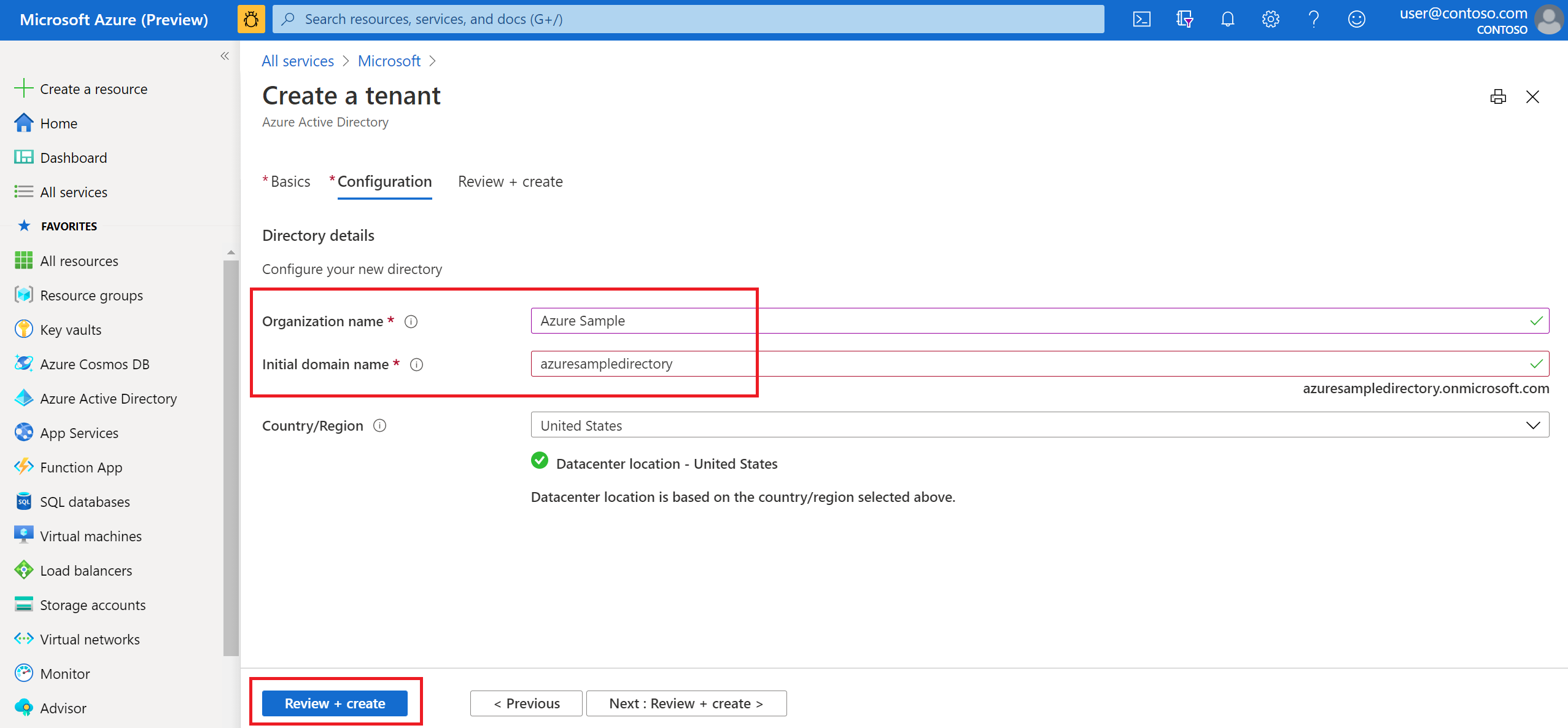

Melden Sie sich bei https://portal.azure.com an.

Wählen Sie "Alle Dienste" und dann "Identität" und dann "Microsoft Entra-ID" aus.

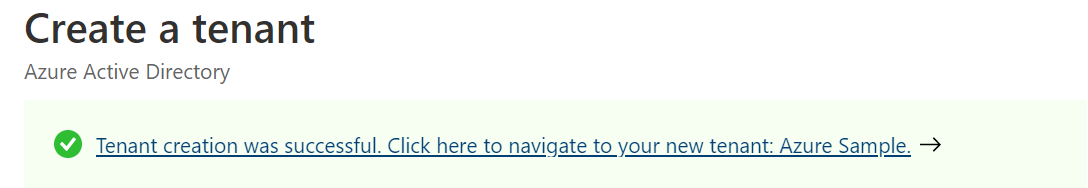

Geben Sie Werte für Name der Organisation und Name der Anfangsdomäne ein. Kopieren Sie die vollständige URL Ihres Verzeichnisses. Sie verwenden die URL später in diesem Tutorial, um Benutzerkonten hinzuzufügen. (Beispiel:

azuresampledirectory.onmicrosoft.com.)Kopieren Sie die vollständige URL Ihres Verzeichnisses. Sie verwenden die URL später in diesem Tutorial, um Benutzerkonten hinzuzufügen. (Beispiel:

azuresampledirectory.onmicrosoft.com)Wählen Sie anschließend die Option Erstellen aus. Die Erstellung der neuen Ressource dauert einige Minuten.

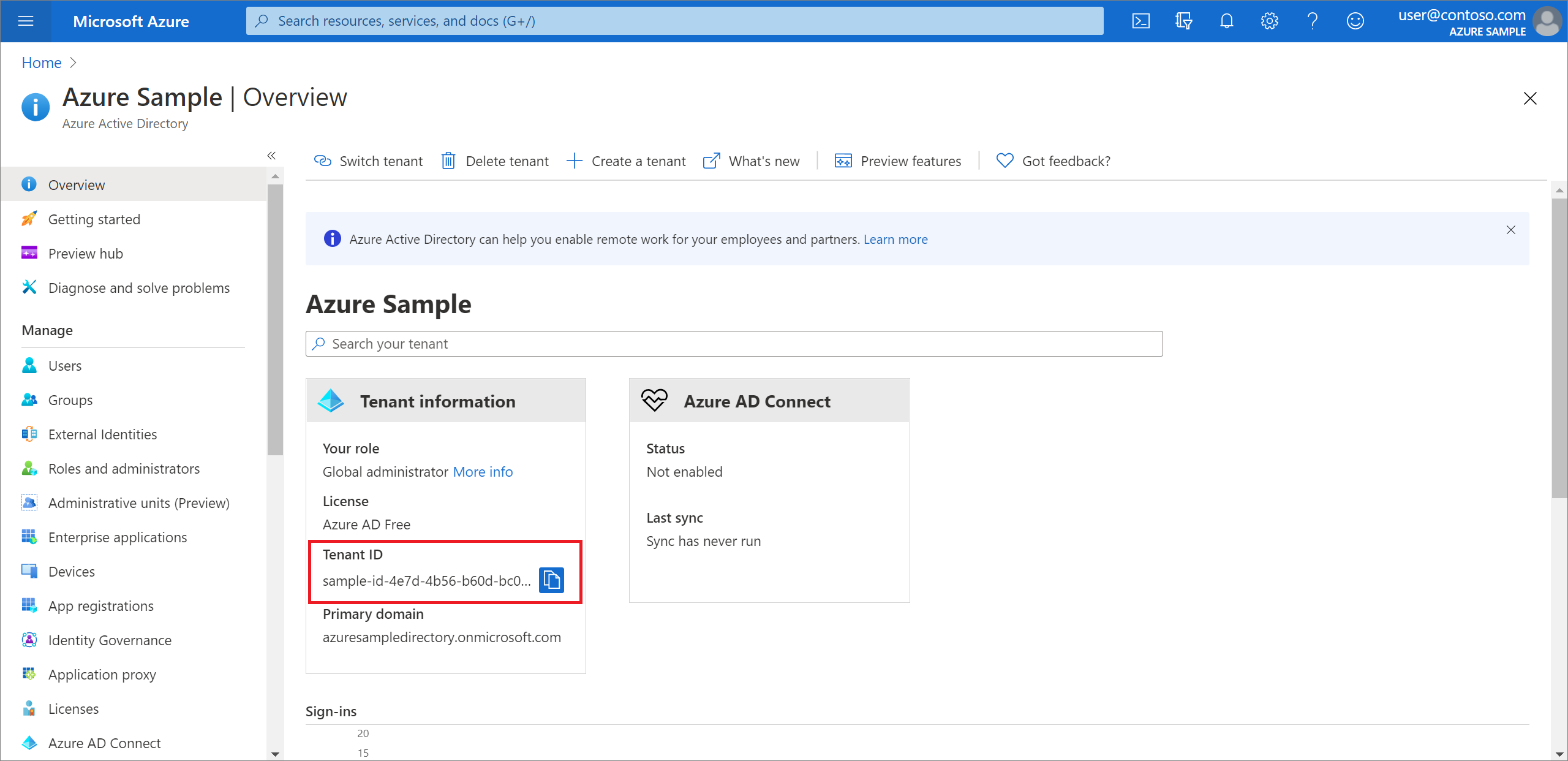

Wählen Sie nach Abschluss des Vorgangs den angezeigten Link aus, um auf das neue Verzeichnis zuzugreifen.

Kopieren Sie die Tenant ID (Mandanten-ID). Sie verwenden den ID-Wert, um später in diesem Tutorial die Datei application.properties zu konfigurieren.

Hinzufügen einer Anwendungsregistrierung für Ihre Spring Boot-App

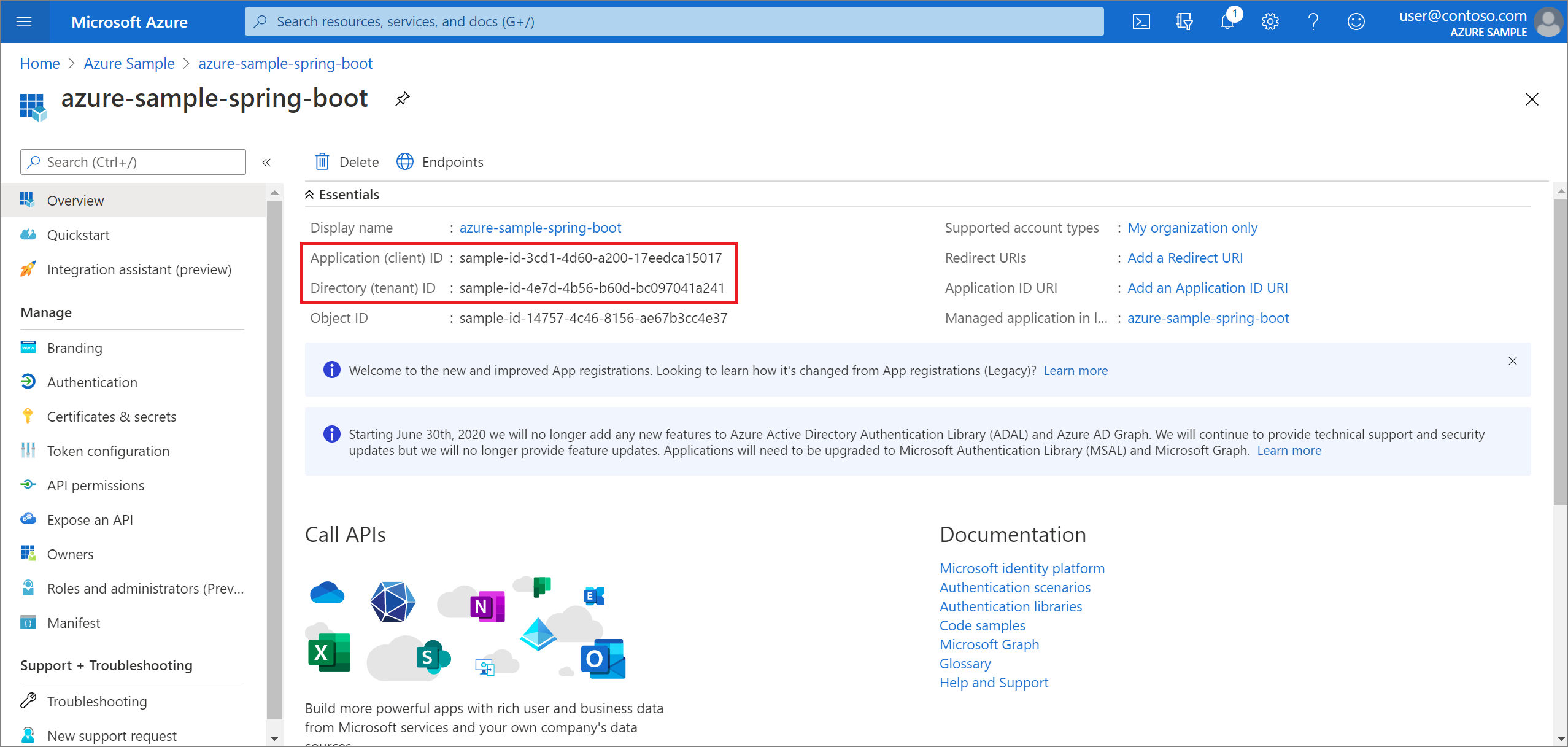

Wählen Sie im Portalmenü App-Registrierungen und dann Anwendung registrieren aus.

Geben Sie Ihre Anwendung an, und wählen Sie dann Registrieren aus.

Kopieren Sie auf der angezeigten Seite für Ihre App-Registrierung den Wert für Anwendungs-ID (Client) und Verzeichnis-ID (Mandant). Sie verwenden diese Werte, um später in diesem Tutorial die Datei application.properties zu konfigurieren.

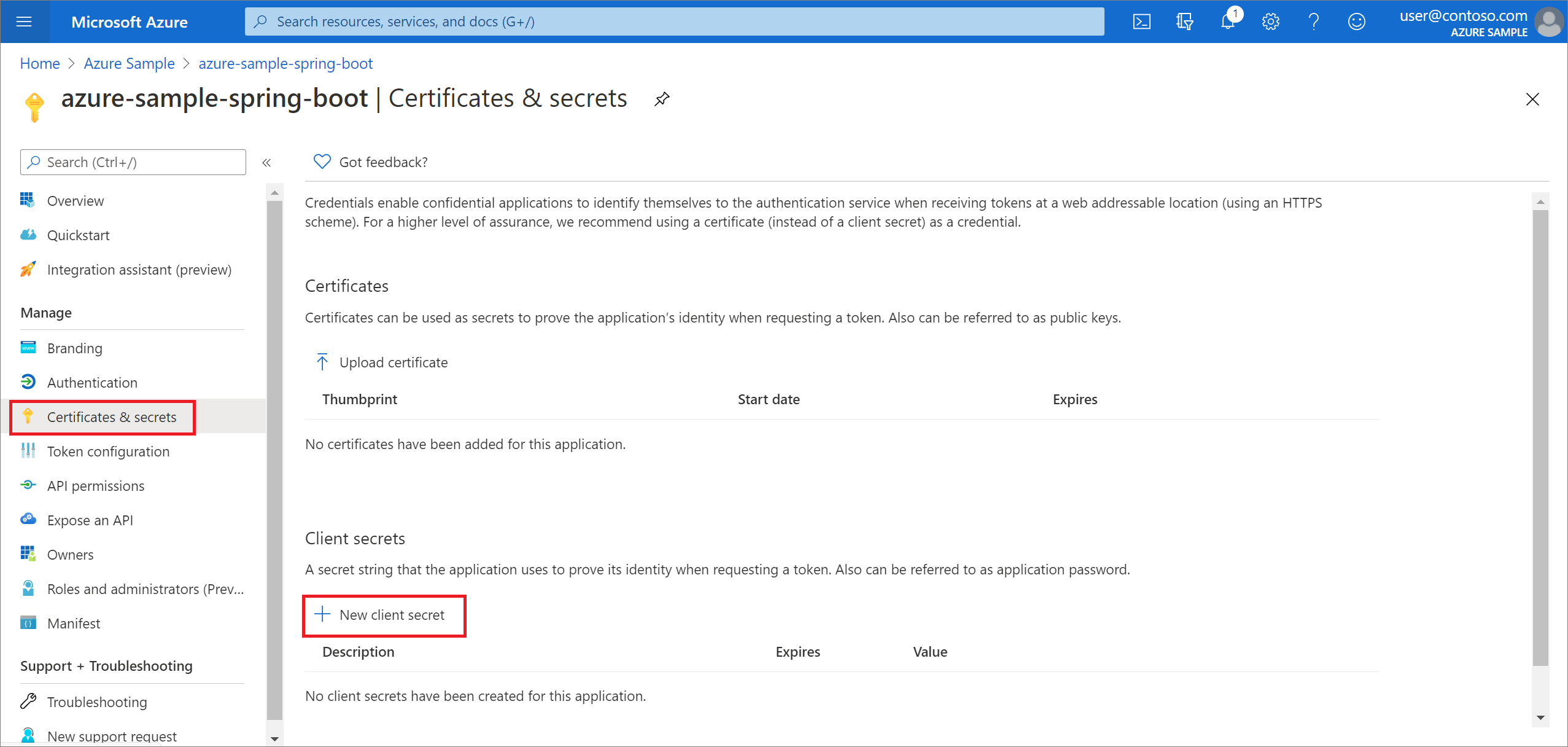

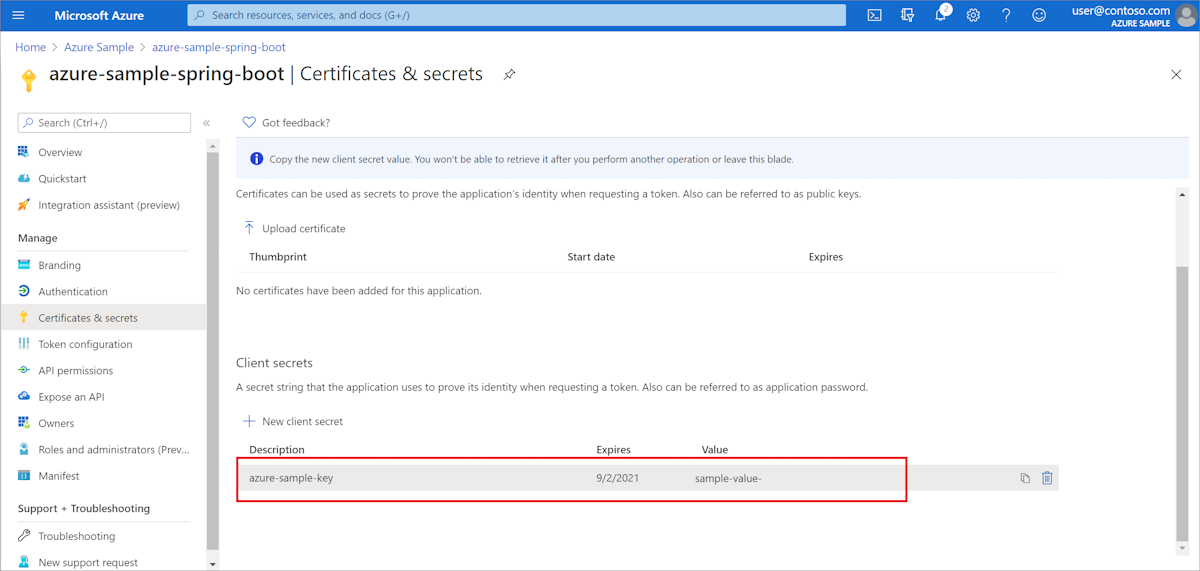

Wählen Sie im linken Navigationsbereich Zertifikate und Geheimnisse aus. Wählen Sie dann Neuer geheimer Clientschlüssel aus.

Fügen Sie eine Beschreibung hinzu, und wählen Sie in der Liste Gültig bis die Dauer aus. Wählen Sie Hinzufügen aus. Der Wert für den Schlüssel wird automatisch eingefügt.

Kopieren und speichern Sie den Wert des geheimen Clientschlüssels, damit Sie später in diesem Tutorial die Datei application.properties konfigurieren können. (Dieser Wert kann später nicht mehr abgerufen werden.)

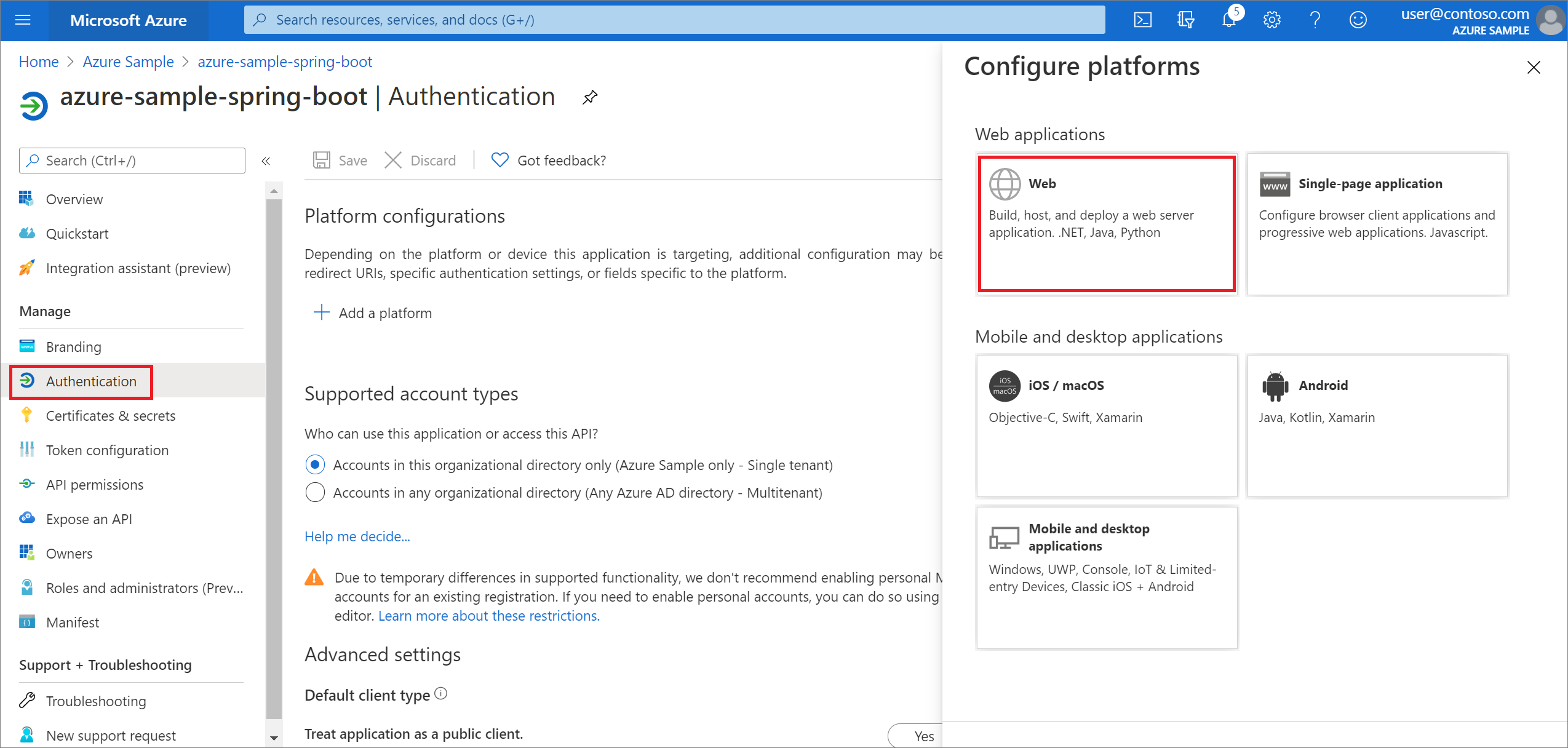

Wählen Sie auf der Hauptseite für Ihre App-Registrierung die Option Authentifizierung und dann Plattform hinzufügen aus. Wählen Sie anschließend Webanwendungen aus.

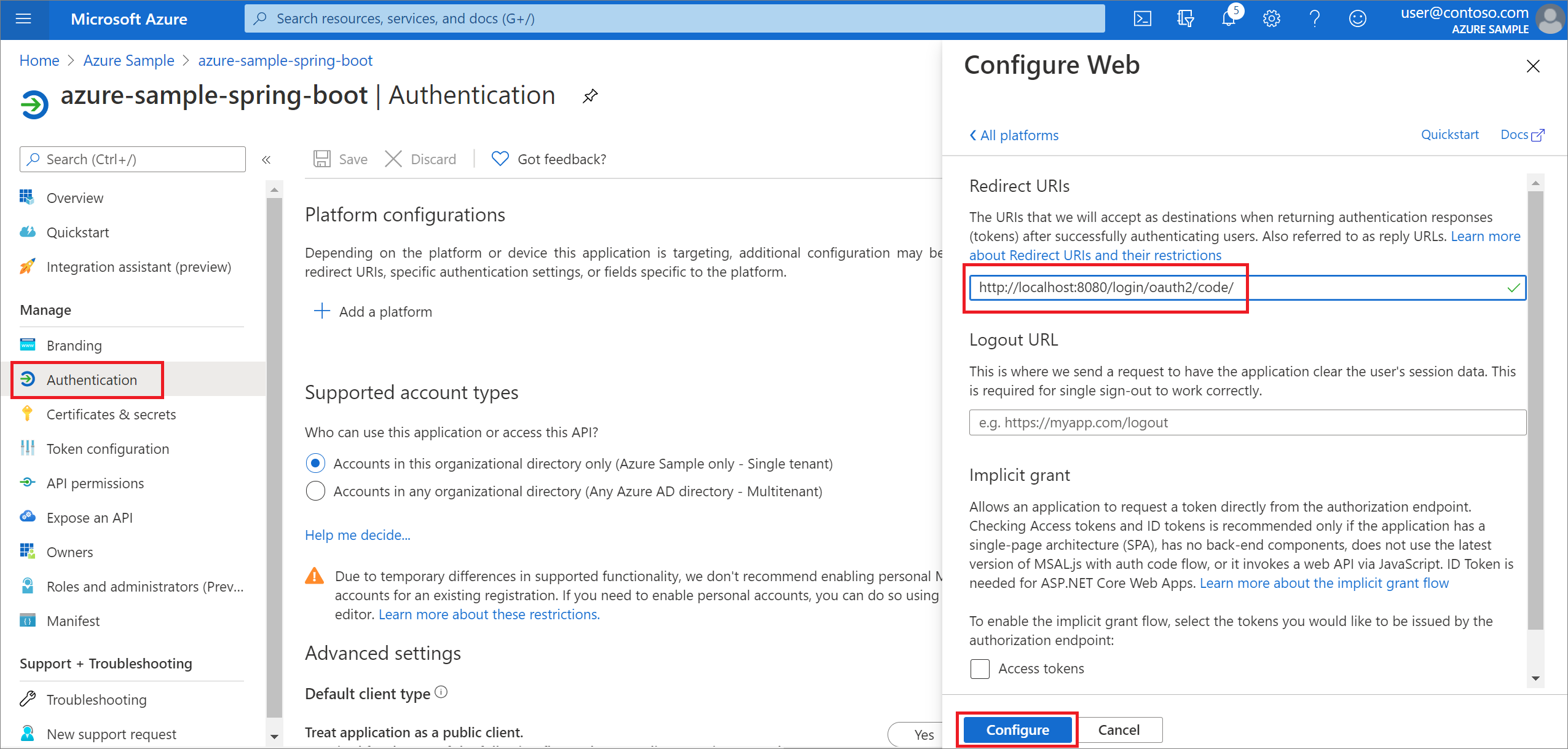

Geben Sie http://localhost:8080/login/oauth2/code/ als neuen Umleitungs-URI ein, und wählen Sie dann Konfigurieren aus.

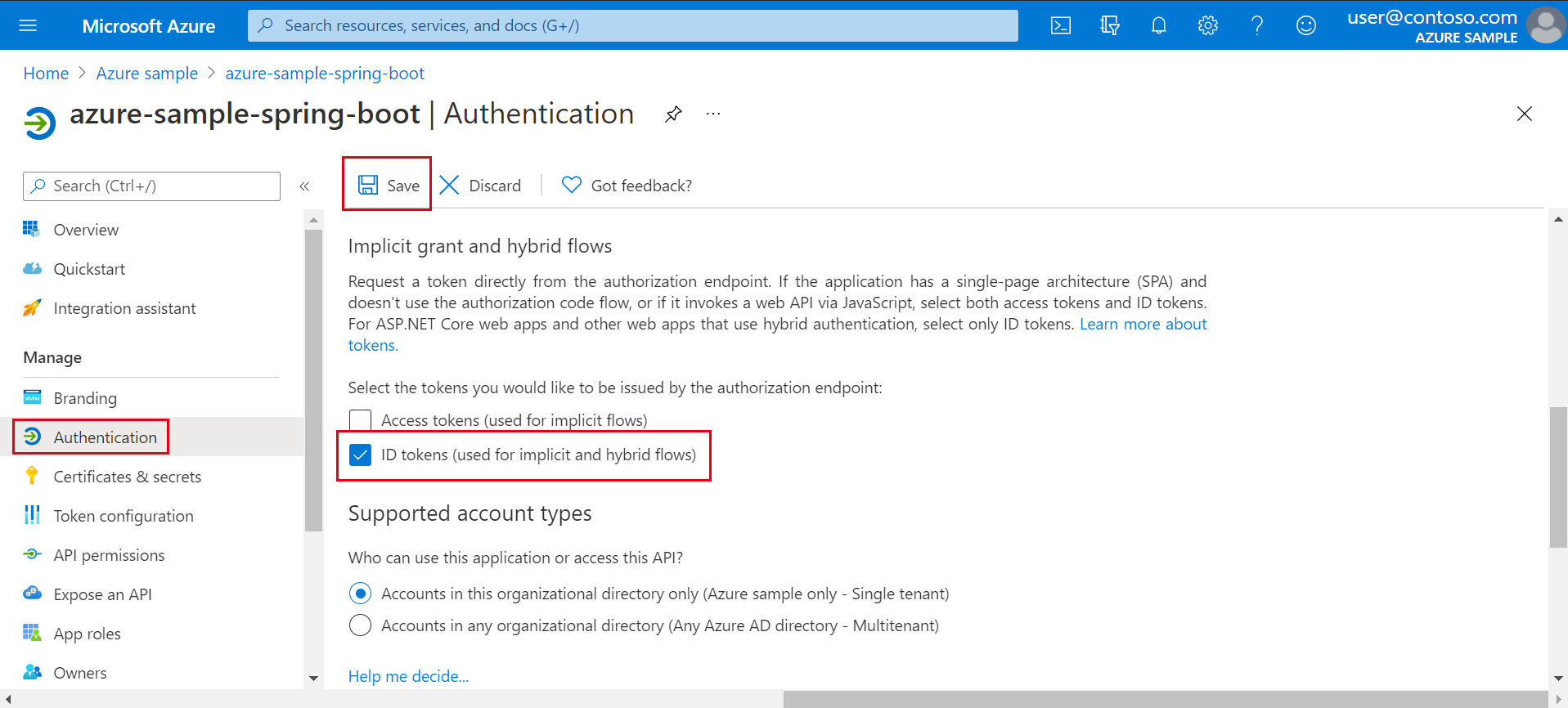

Wenn Sie die pom.xml Datei so geändert haben, dass sie eine Microsoft Entra-Startversion vor 3.0.0 verwendet: Wählen Sie unter impliziter Erteilung und Hybridflüsse ID-Token (verwendet für implizite und Hybridflüsse) aus, und wählen Sie dann "Speichern" aus.

Hinzufügen eines Benutzerkontos zu Ihrem Verzeichnis und Hinzufügen dieses Kontos zu einer App-Rolle

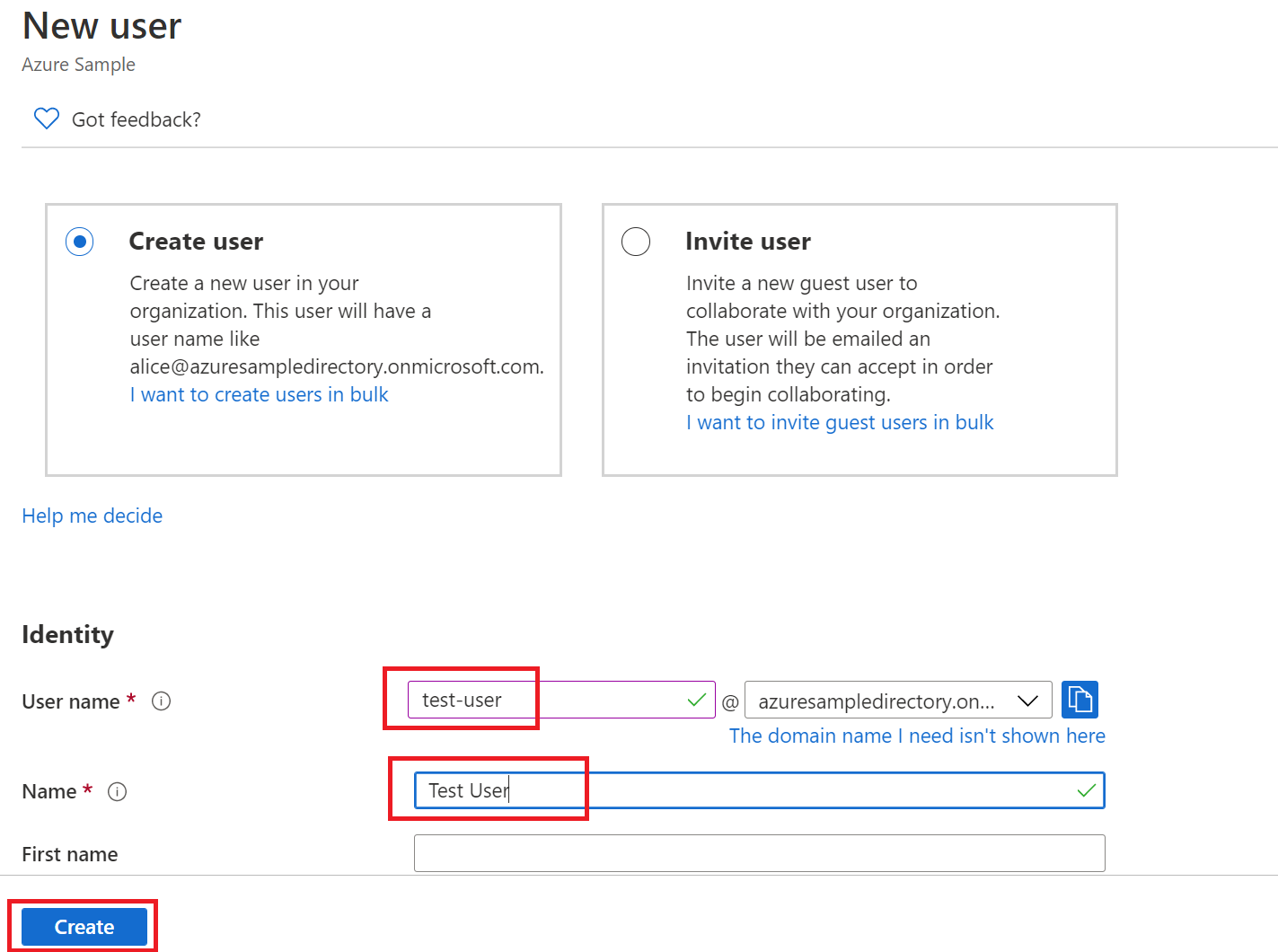

Wählen Sie auf der Seite Übersicht Ihrer Active Directory-Instanz die Option Benutzer und dann Neuer Benutzer aus.

Geben Sie im angezeigten Bereich Benutzer den Benutzernamen und den Namen ein. Klicken Sie anschließend auf Erstellen.

Hinweis

Sie müssen die Verzeichnis-URL von weiter oben in diesem Tutorial angeben, wenn Sie den Benutzernamen eingeben. Zum Beispiel:

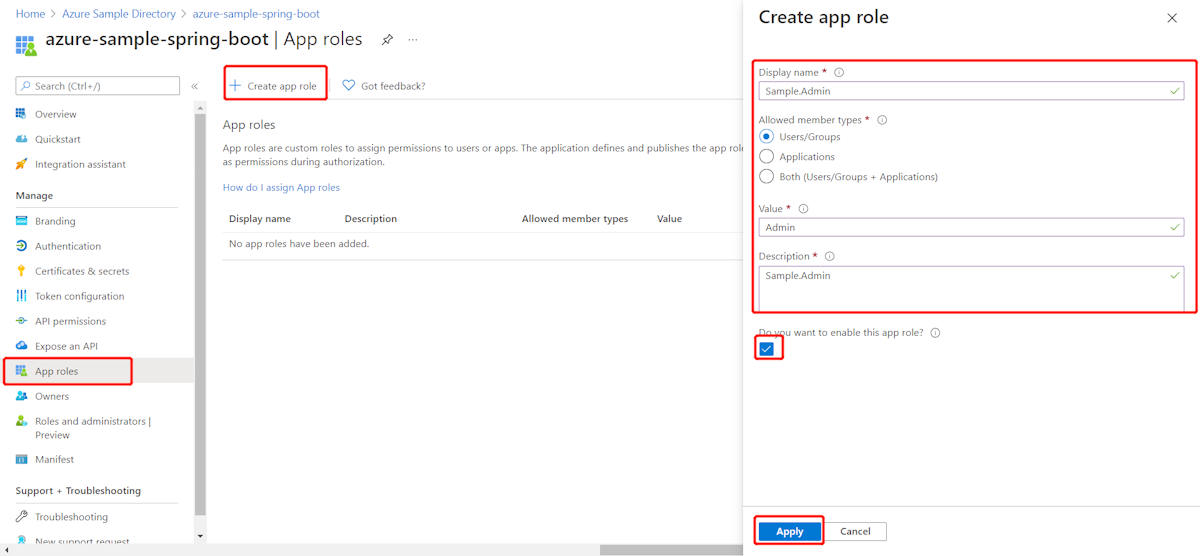

test-user@azuresampledirectory.onmicrosoft.comWählen Sie auf der Hauptseite für Ihre App-Registrierung die Option App-Rollen und dann App-Rolle erstellen aus. Geben Sie Werte für die Formularfelder an, aktivieren Sie Do you want to enable this app role? (Möchten Sie diese App-Rolle aktivieren?), und wählen Sie dann Anwenden aus.

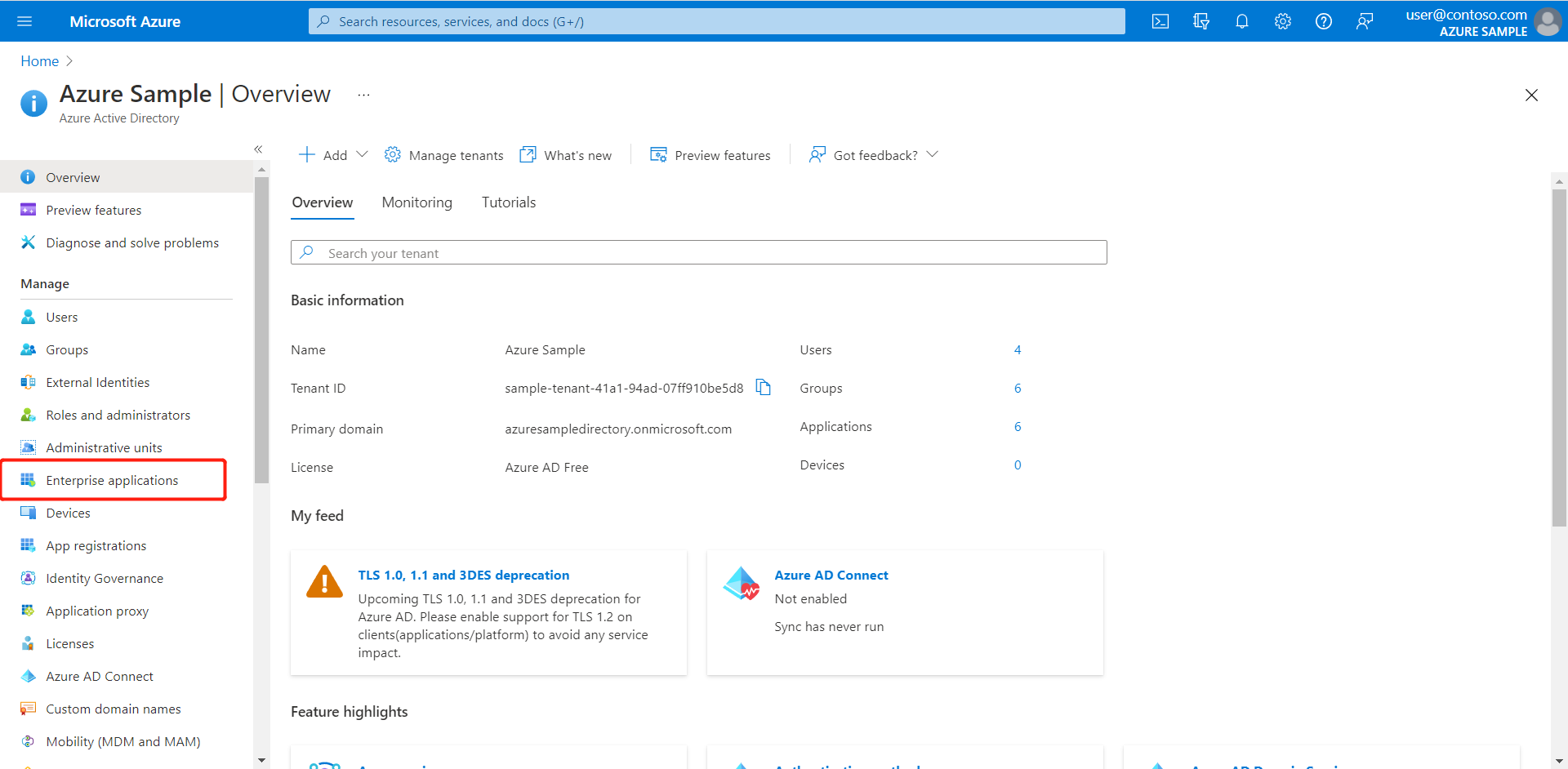

Wählen Sie auf der Seite "Übersicht" Ihres Microsoft Entra-Verzeichnisses Enterprise-Anwendungen aus.

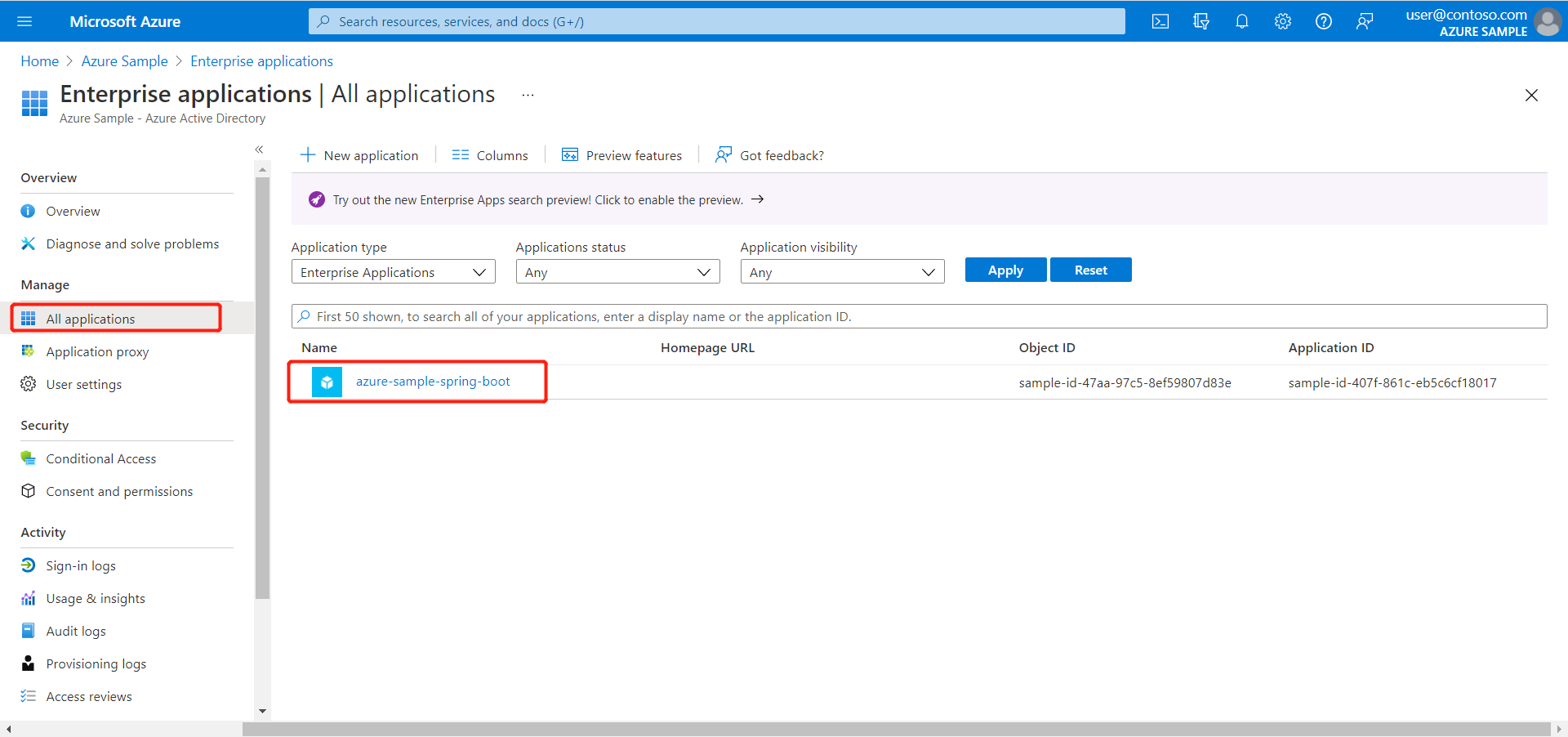

Wählen Sie Alle Anwendungen und anschließend die Anwendung aus, der Sie die App-Rolle zuvor zugewiesen haben.

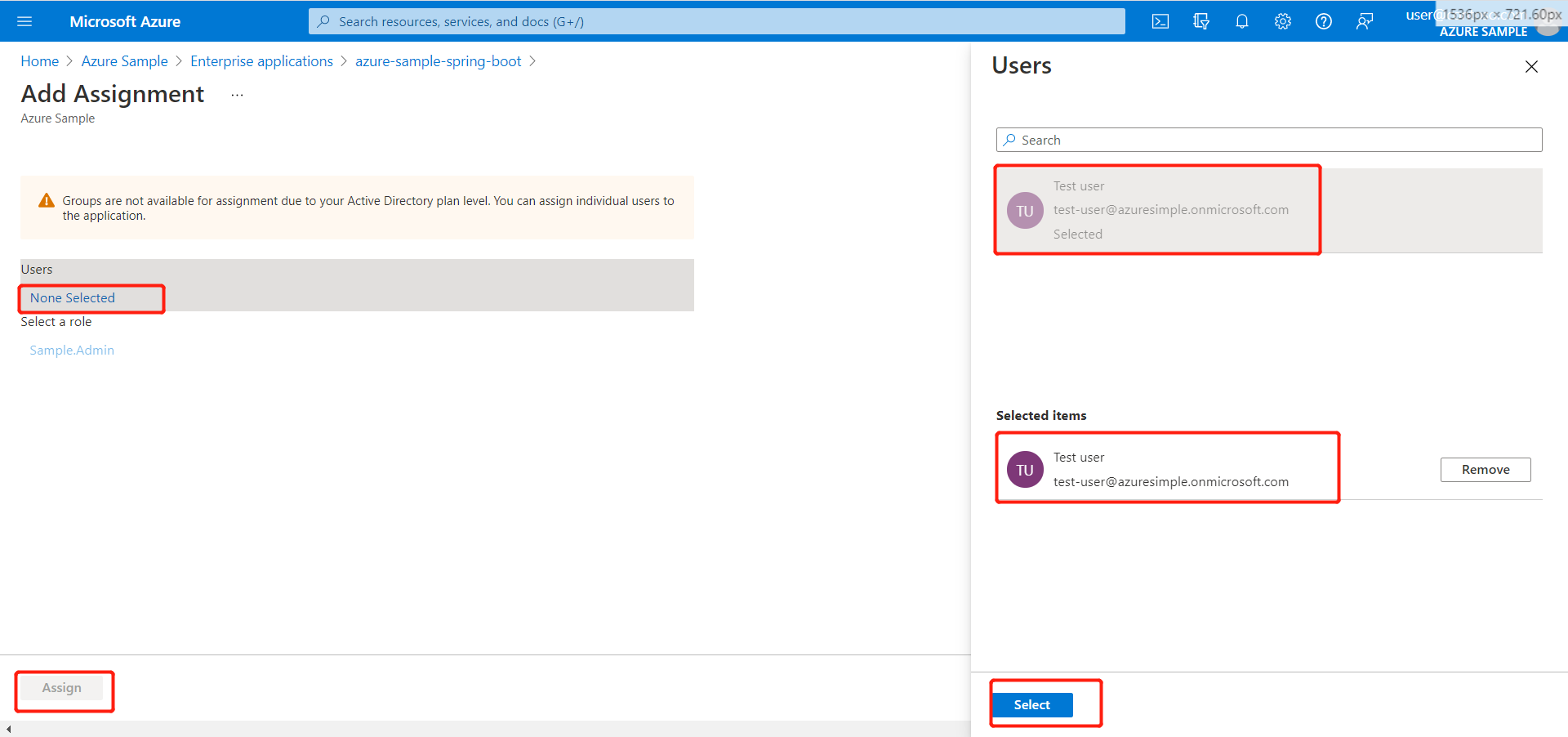

Wählen Sie Benutzer und Gruppen und dann Benutzer/Gruppe hinzufügen aus.

Wählen Sie unter Benutzer die Option Keine Elemente ausgewählt aus. Wählen Sie den Benutzer aus, den Sie zuvor erstellt haben, und wählen Sie dann Auswählen und Zuweisen aus. Wenn Sie zuvor mehrere App-Rollen erstellt haben, wählen Sie eine Rolle aus.

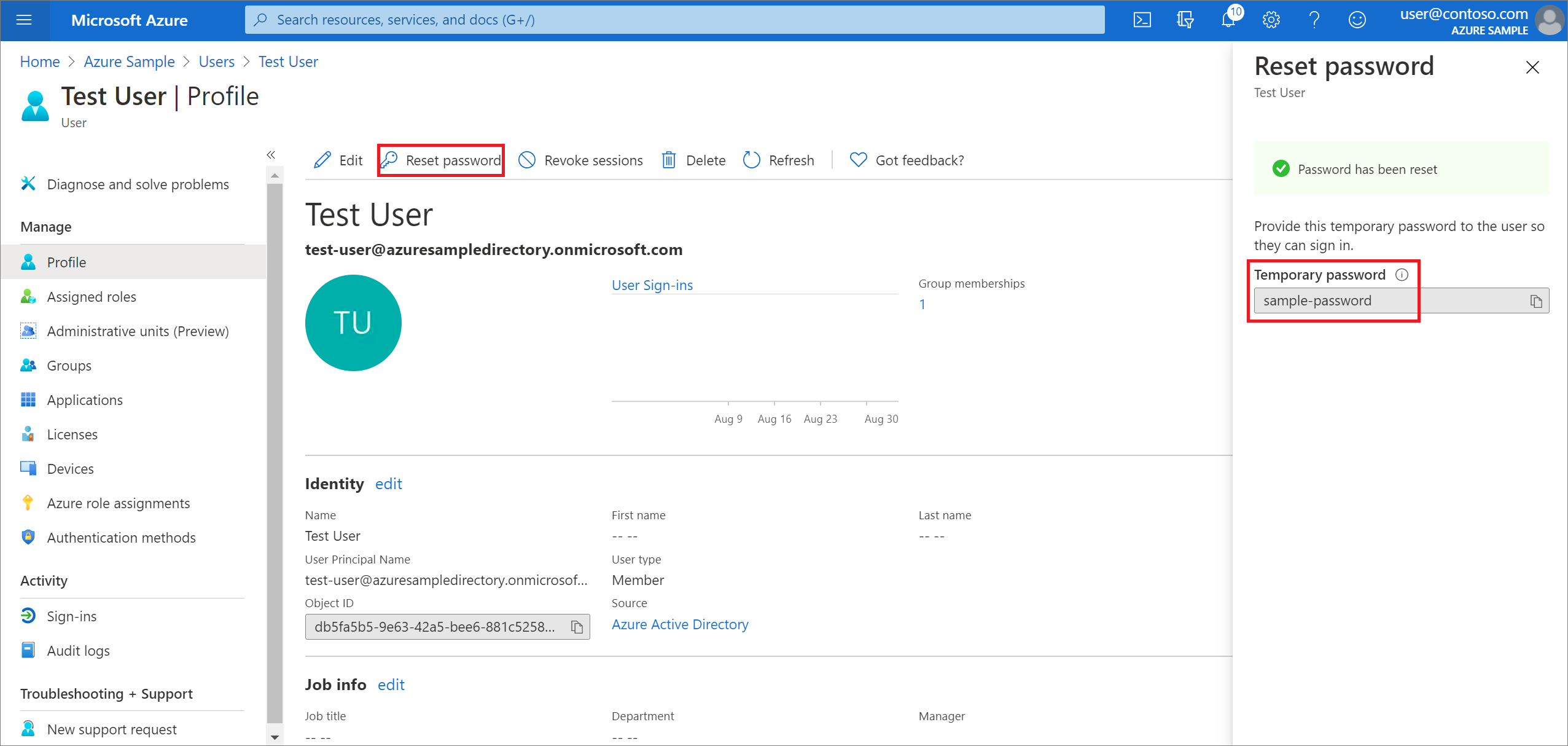

Navigieren Sie zurück zum Bereich Benutzer, wählen Sie Ihren Testbenutzer und die Option Kennwort zurücksetzen aus, und kopieren Sie das Kennwort. Sie verwenden das Kennwort später in diesem Tutorial, wenn Sie sich bei Ihrer Anwendung anmelden.

Konfigurieren und Kompilieren Ihrer App

Extrahieren Sie die Dateien aus dem Projektarchiv, das Sie zuvor in diesem Tutorial erstellt und heruntergeladen haben, in ein Verzeichnis.

Navigieren Sie in Ihrem Projekt zum Ordner src/main/resources, und öffnen Sie die Datei application.properties in einem Text-Editor.

Geben Sie die Einstellungen für Ihre App-Registrierung mithilfe der zuvor erstellten Werte an. Zum Beispiel:

# Enable related features. spring.cloud.azure.active-directory.enabled=true # Specifies your Active Directory ID: spring.cloud.azure.active-directory.profile.tenant-id=22222222-2222-2222-2222-222222222222 # Specifies your App Registration's Application ID: spring.cloud.azure.active-directory.credential.client-id=11111111-1111-1111-1111-1111111111111111 # Specifies your App Registration's secret key: spring.cloud.azure.active-directory.credential.client-secret=AbCdEfGhIjKlMnOpQrStUvWxYz==Hierbei gilt:

Parameter Beschreibung spring.cloud.azure.active-directory.enabledAktivieren der von spring-cloud-azure-starter-active-directory bereitgestellten Features spring.cloud.azure.active-directory.profile.tenant-idEnthält die Verzeichnis-ID Ihrer Active Directory-Instanz von vorhin. spring.cloud.azure.active-directory.credential.client-idEnthält die Anwendungs-ID aus der zuvor durchgeführten App-Registrierung. spring.cloud.azure.active-directory.credential.client-secretEnthält den Wert aus dem zuvor erstellten App-Registrierungsschlüssel. Speichern und schließen Sie die Datei application.properties.

Erstellen Sie einen Ordner mit dem Namen controller im Java-Quellordner für Ihre Anwendung. Beispiel: src/main/java/com/wingtiptoys/security/controller.

Erstellen Sie im Ordner controller eine neue Java-Datei namens HelloController.java, und öffnen Sie sie in einem Text-Editor.

Geben Sie den folgenden Code ein, speichern Sie die Datei, und schließen Sie sie:

package com.wingtiptoys.security; import org.springframework.web.bind.annotation.GetMapping; import org.springframework.web.bind.annotation.ResponseBody; import org.springframework.web.bind.annotation.RestController; import org.springframework.security.access.prepost.PreAuthorize; @RestController public class HelloController { @GetMapping("Admin") @ResponseBody @PreAuthorize("hasAuthority('APPROLE_Admin')") public String Admin() { return "Admin message"; } }

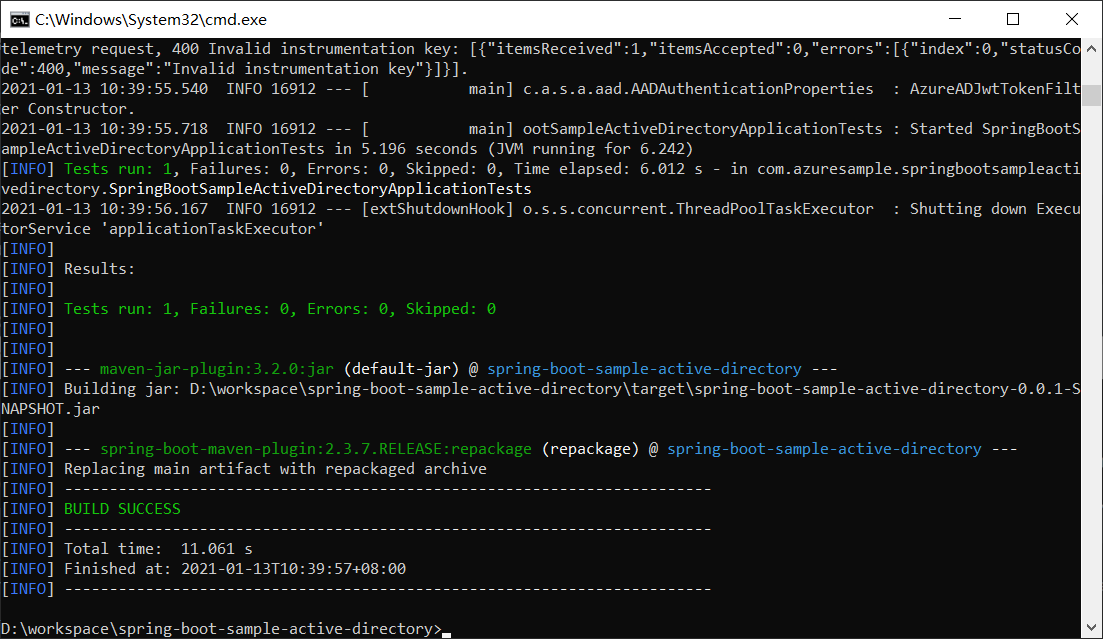

Erstellen und Testen der App

Öffnen Sie eine Eingabeaufforderung, und wechseln Sie zu dem Ordner, in dem sich die Datei pom.xml Ihrer App befindet.

Erstellen Sie Ihre Spring Boot-Anwendung mit Maven, und führen Sie sie aus. Zum Beispiel:

mvn clean package mvn spring-boot:run

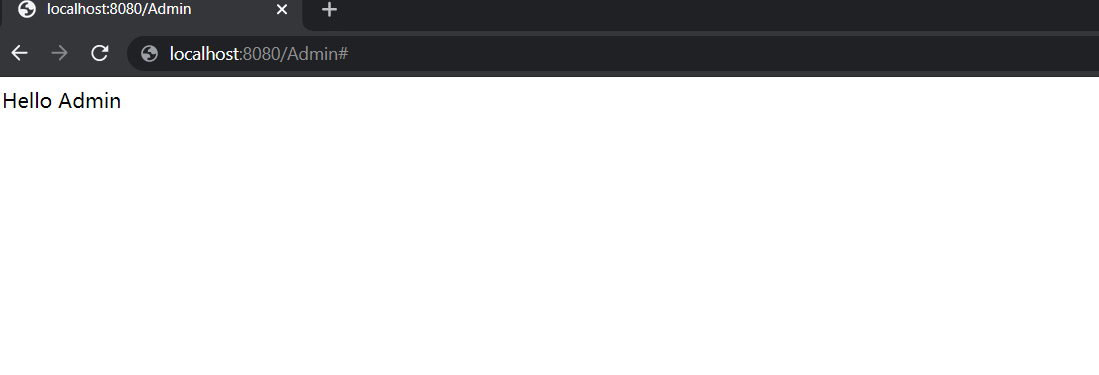

Nachdem Ihre Anwendung mit Maven erstellt und gestartet wurde, öffnen Sie

http://localhost:8080/Adminin einem Webbrowser. Sie sollten zur Eingabe des Benutzernamens und Kennworts aufgefordert werden.

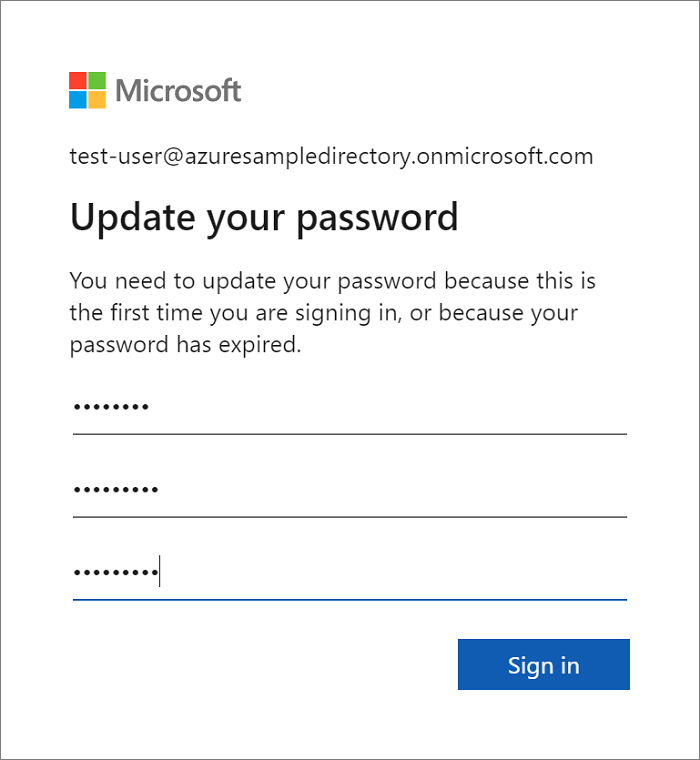

Hinweis

Wenn dies die erste Anmeldung für ein neues Benutzerkonto ist, werden Sie möglicherweise zum Ändern Ihres Kennworts aufgefordert.

Nach erfolgreicher Anmeldung sollte der Beispieltext „Hello Admin“ des Controllers angezeigt werden.

Zusammenfassung

In diesem Lernprogramm haben Sie eine neue Java-Webanwendung mit dem Microsoft Entra Starter erstellt, einen neuen Microsoft Entra-Mandanten konfiguriert, eine neue Anwendung im Mandanten registriert und dann Ihre Anwendung so konfiguriert, dass die Spring-Anmerkungen und -Klassen zum Schutz der Web-App verwendet werden.

Weitere Informationen

- Informationen zu neuen UI-Optionen finden Sie unter Neues Trainingshandbuch zu App-Registrierungen im Azure-Portal.

Nächste Schritte

Weitere Informationen zu Spring und Azure finden Sie im Dokumentationscenter zu Spring in Azure.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für