Erste Schritte mit der Microsoft Purview-Erweiterung für Chrome

Verwenden Sie diese Verfahren, um die Microsoft Purview-Erweiterung für Chrome bereitzustellen.

Tipp

Wenn Sie kein E5-Kunde sind, verwenden Sie die 90-tägige Testversion von Microsoft Purview-Lösungen, um zu erfahren, wie zusätzliche Purview-Funktionen Ihre Organisation bei der Verwaltung von Datensicherheits- und Complianceanforderungen unterstützen können. Starten Sie jetzt im Testhub für Microsoft Purview-Complianceportal. Erfahren Sie mehr über Anmelde- und Testbedingungen.

Hinweis

Die Microsoft Purview-Erweiterung für Chrome gilt nur für Windows-Geräte. Die Erweiterung ist für die Durchsetzung der Verhinderung von Datenverlust auf macOS-Geräten nicht erforderlich.

Bevor Sie beginnen

Um die Microsoft Purview-Erweiterung für Chrome verwenden zu können, muss das Gerät in Endpoint Data Loss Prevention (DLP) integriert sein. Lesen Sie diese Artikel, wenn Sie noch nicht mit DLP oder Endpunkt-DLP vertraut sind:

- Informationen zur Microsoft Purview-Erweiterung für Chrome.

- Erfahren Sie mehr über die Verhinderung von Datenverlust in Microsoft Purview

- Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust

- Informationen zu Endpunkt-DLP

- Endpunkt-DLP – Erste Schritte

- Onboardingtools und -methoden für Windows 10/11-Geräte

- Konfigurieren von Geräteproxy- und Internetverbindungseinstellungen für Information Protection

- Nutzen der Verhinderung von Datenverlust am Endpunkt

SKU/Abonnement-Lizenzierung

Bevor Sie loslegen, sollten Sie Ihr Microsoft 365-Abonnement und alle Add-Ons bestätigen. Um auf die Endpunkt-DLP-Funktionalität zugreifen und diese verwenden zu können, müssen Sie über eines der folgenden Abonnements oder Add-Ons verfügen:

- Microsoft 365 E5

- Microsoft 365 A5 (EDU)

- Microsoft 365 E5 Compliance

- Microsoft 365 A5 Compliance

- Microsoft 365 E5 Information Protection und Governance

- Microsoft 365 A5 Information Protection und Governance

Ausführliche Informationen zur Lizenzierung finden Sie unter: Microsoft 365-Lizenzierungsrichtlinien für Sicherheit und Compliance.

- Ihre Organisation muss für Endpunkt-DLP lizenziert sein.

- Auf Ihren Geräten muss Windows 10 x64 (Build 1809 oder höher) ausgeführt werden.

- Das Gerät muss über die Version 4.18.2202.x des Antischadsoftwareclients oder höher verfügen. Überprüfen Sie Ihre aktuelle Version, indem Sie die Windows-Sicherheits-App öffnen, das Symbol Einstellungen und dann Info auswählen.

Berechtigungen

Endpunkt-DLP-Daten können im Aktivitäten-Explorer angezeigt werden. Es gibt sieben Rollen, die die Berechtigung zum Anzeigen und Interagieren mit dem Aktivitäts-Explorer erteilen. Das Konto, das Sie für den Zugriff auf die Daten verwenden, muss Mitglied von mindestens einem sein.

- Globaler Administrator

- Compliance-Administrator

- Sicherheitsadministrator

- Compliancedaten-Administrator

- Globale Leseberechtigung

- Benutzer mit Leseberechtigung für Sicherheitsfunktionen

- Berichtleseberechtigter

Wichtig

Microsoft empfiehlt die Verwendung von Rollen mit den geringsten Berechtigungen. Dies trägt zur Verbesserung der Sicherheit für Ihre Organisation bei. Globaler Administrator ist eine Rolle mit hohen Berechtigungen, die nur in Szenarien verwendet werden sollte, in denen eine weniger privilegierte Rolle nicht verwendet werden kann.

Rollen und Rollengruppen

Es gibt Rollen und Rollengruppen, mit denen Sie Ihre Zugriffssteuerungen optimieren können.

Hier ist eine Liste der anwendbaren Rollen. Weitere Informationen hierzu finden Sie unter Berechtigungen im Microsoft Purview-Complianceportal.

- Information Protection-Administrator

- Information Protection-Analyst

- Information Protection-Ermittler

- Information Protection-Leser

Hier finden Sie eine Liste der anwendbaren Rollengruppen. Weitere Informationen hierzu finden Sie unter Berechtigungen im Microsoft Purview-Complianceportal.

- Informationsschutz

- Information Protection-Administratoren

- Information Protection-Analysten

- Information Protection-Ermittler

- Information Protection-Leser

Gesamter Installationsablauf

Die Bereitstellung der Erweiterung ist ein mehrstufiger Prozess. Sie können es auf jeweils einem Computer installieren, oder Sie können Microsoft Intune oder Gruppenrichtlinien für organisationsweite Bereitstellungen verwenden.

- Bereiten Sie Ihre Geräte vor.

- Grundlegende Einrichtung Einzel Computer Selfhost

- Bereitstellen mithilfe von Microsoft Intune

- Bereitstellen über Gruppenrichtlinie

- Testen der ErweiterungVerwenden des Dashboards für die Warnungsverwaltung zum Anzeigen von Chrome-DLP-Warnungen

- Anzeigen von Chrome-DLP-Daten im Aktivitäten-Explorer

Infrastruktur vorbereiten

Wenn Sie die Erweiterung für alle überwachten Windows 10/11-Geräte einführen, sollten Sie Google Chrome aus der liste der nicht zugelassenen Apps und nicht zugelassenen Browser entfernen. Weitere Informationen finden Sie unter Unerlaubte Browser. Wenn Sie es nur auf einigen wenigen Geräten bereitstellen, können Sie Chrome im nicht zugelassenen Browser oder in der Liste der nicht zugelassenen Apps belassen. Die Erweiterung umgeht die Einschränkungen beider Listen für die Computer, auf denen sie installiert ist.

Bereiten Sie Ihre Geräte vor

- Verwenden Sie die Verfahren in diesen Artikeln, um das Onboarding Ihrer Geräte durchzuführen:

Konfigurieren von Geräteproxy- und Internetverbindungseinstellungen für Information Protection

Chrome Enterprise Policy List & Management | Dokumentation zum Bereitstellen der Registrierungszeichenfolge

ExtensionManifestV2Availabilityin schlüssel in Ihrer Organisation:Software\Policies\Google\Chrome\ExtensionManifestV2Availability

Grundlegende Einrichtung Einzel Computer Selfhost

Diese Methode wird empfohlen.

Navigieren Sie zu Microsoft Purview-Erweiterung – Chrome Web Store (google.com).

Installieren Sie die Erweiterung anhand der Anweisungen auf der Seite des Chrome Web Store.

Bereitstellen mithilfe von Microsoft Intune

Verwenden Sie diese Einrichtungsmethode für organisationsweite Bereitstellungen.

Installationsschritte für Microsoft Intune erzwingen

Führen Sie mithilfe des Einstellungskatalogs die folgenden Schritte aus, um Chrome-Erweiterungen zu verwalten:

Melden Sie sich beim Microsoft Intune Admin Center an.

Navigieren Sie zu den Konfigurationsprofilen.

Wählen Sie Profil erstellen.

Wählen Sie Windows 10 und höher als Plattform aus.

Wählen Sie Einstellungskatalog als Profiltyp aus.

Wählen Sie Benutzerdefiniert als Vorlagenname aus.

Wählen Sie Erstellen aus.

Geben Sie auf der Registerkarte Grundlagen einen Namen und eine optionale Beschreibung ein , und wählen Sie Weiter aus.

Wählen Sie auf der Registerkarte Konfigurationseinstellungen die Option Einstellungen hinzufügen aus.

Wählen Sie Google>GoogleChrome-Erweiterungen> aus.

Wählen Sie Die Liste der erzwungen installierten Apps und Erweiterungen konfigurieren aus.

Ändern Sie den Umschalter in Aktiviert.

Geben Sie den folgenden Wert für die Erweiterungen und App-IDs und die Update-URL ein:

echcggldkblhodogklpincgchnpgcdco;https://clients2.google.com/service/update2/crx.Wählen Sie Weiter aus.

Fügen Sie auf der Registerkarte Bereichstags nach Bedarf Bereichstags hinzu, oder bearbeiten Sie sie, und wählen Sie Weiter aus.

Fügen Sie die erforderlichen Bereitstellungsbenutzer , Geräte und Gruppen auf der Registerkarte Zuweisungen hinzu, und wählen Sie Weiter aus.

Fügen Sie nach Bedarf Anwendbarkeitsregeln auf der Registerkarte Anwendbarkeitsregeln hinzu, und wählen Sie Weiter aus.

Wählen Sie Erstellen aus.

Bereitstellen über Gruppenrichtlinie

Wenn Sie Microsoft Intune nicht verwenden möchten, können Sie gruppenrichtlinien verwenden, um die Erweiterung in Ihrer Organisation bereitzustellen.

Hinzufügen der Chrome-Erweiterung zur ForceInstall-Liste

Navigieren Sie im Gruppenrichtlinien-Verwaltungseditor zu Ihrer OU.

Erweitern Sie den folgenden PfadComputer-/Benutzerkonfiguration>Richtlinien>Administrative Vorlagen>Klassische administrative Vorlagen>Google>Google Chrome>Erweiterungen. Dieser Pfad kann je nach Ihrer Konfiguration variieren.

Wählen Sie Liste der zwangsinstallierten Erweiterungen konfigurieren.

Klicken Sie mit der rechten Maustaste und wählen Sie Bearbeiten.

Wählen Sie Aktiviert aus.

Wählen Sie Anzeigen aus.

Fügen Sie unter Wert den folgenden Eintrag hinzu:

echcggldkblhodogklpincgchnpgcdco;https://clients2.google.com/service/update2/crxWählen Sie OK und dann Anwenden.

Testen der Erweiterung

Zum Cloud-Dienst hochladen oder Zugriff durch nicht zugelassene Browser Cloud Egress

- Erstellen oder abrufen Sie ein vertrauliches Element, und versuchen Sie, eine Datei in eine der eingeschränkten Dienstdomänen Ihrer Organisation hochzuladen. Die vertraulichen Daten müssen einem unserer eingebauten Typen vertraulicher Informationen oder einem der Typ vertraulicher Informationen Ihrer Organisation entsprechen. Sie sollten auf dem Gerät, von dem Sie testen, eine DLP-Popupbenachrichtigung erhalten, die anzeigt, dass diese Aktion nicht zulässig ist, wenn die Datei geöffnet ist.

Simulieren anderer DLP-Szenarien in Chrome

Nachdem Sie Chrome aus der Liste der nicht zugelassenen Browser/Apps entfernt haben, können Sie folgende Simulationsszenarien ausführen, um zu bestätigen, dass das Verhalten die Anforderungen Ihrer Organisation erfüllt:

- Daten aus einem vertraulichem Element in ein anderes Dokument über die Zwischenablage kopieren

- Öffnen Sie zum Testen eine Datei, die gegen Aktionen von Kopieren in die Zwischenablage geschützt ist, im Chrome-Browser und versuchen Sie, Daten aus der Datei zu kopieren.

- Erwartetes Ergebnis: Eine DLP-Popupbenachrichtigung, die anzeigt, dass diese Aktion nicht zulässig ist, wenn die Datei geöffnet ist.

- Drucken eines Dokuments

- Öffnen Sie zum Testen eine Datei, die gegen Druckaktionen geschützt ist, im Chrome-Browser und versuchen Sie, die Datei zu drucken.

- Erwartetes Ergebnis: Eine DLP-Popupbenachrichtigung, die anzeigt, dass diese Aktion nicht zulässig ist, wenn die Datei geöffnet ist.

- Auf USB-Wechselmedien kopieren

- Versuchen Sie zum Testen, die Datei in einem Wechselmedienspeicher zu speichern.

- Erwartetes Ergebnis: Eine DLP-Popupbenachrichtigung, die anzeigt, dass diese Aktion nicht zulässig ist, wenn die Datei geöffnet ist.

- Auf Netzwerkfreigabe kopieren

- Versuchen Sie zum Test, die Datei auf einer Netzwerkfreigabe zu speichern.

- Erwartetes Ergebnis: Eine DLP-Popupbenachrichtigung, die anzeigt, dass diese Aktion nicht zulässig ist, wenn die Datei geöffnet ist.

Verwenden des Dashboards für die Warnungsverwaltung zum Anzeigen von Chrome-DLP-Warnungen

Öffnen Sie die Seite Verhinderung von Datenverlust im Microsoft Purview-Complianceportal, und wählen Sie Warnungen aus.

Lesen Sie die Verfahren unter Erste Schritte mit dem Dashboard "Warnungen zur Verhinderung von Datenverlust" und "Untersuchen von Datenverlustvorfällen mit Microsoft Defender XDR ", um Warnungen für Ihre Endpunkt-DLP-Richtlinien anzuzeigen.

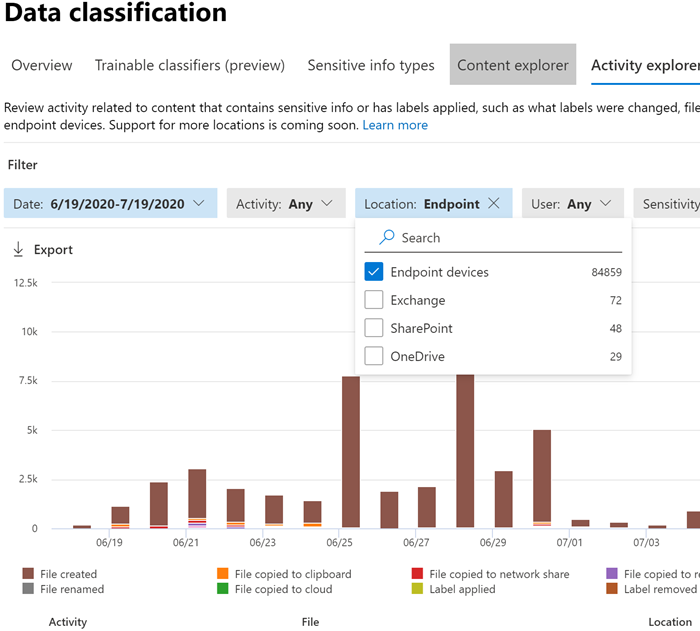

Anzeigen von Endpunkt-DLP-Daten im Aktivitäten-Explorer

Öffnen Sie die Datenklassifizierungsseite Ihrer Domäne im Microsoft Purview Complianceportal, und wählen Sie Aktivitäten-Explorer aus.

Unter Erste Schritte mit dem Aktivitäten-Explorer erfahren Sie Näheres dazu, wie Sie auf alle Daten zu Ihren Endpunktgeräten zugreifen und diese filtern können.

Bekannte Probleme und Einschränkungen

- Der Inkognitomodus wird nicht unterstützt und muss deaktiviert werden.

Nächste Schritte

Nachdem Sie Geräte integriert haben und die Aktivitätsdaten im Aktivitäts-Explorer anzeigen können, können Sie mit Dem nächsten Schritt fortfahren, in dem Sie DLP-Richtlinien erstellen, die Ihre vertraulichen Elemente schützen.

Siehe auch

- Informationen zu Endpunkt-DLP

- Nutzen der Verhinderung von Datenverlust am Endpunkt

- Informationen zur Verhinderung von Datenverlust

- Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust

- Erste Schritte mit dem Aktivitäten-Explorer

- Microsoft Defender für Endpunkt

- Onboarding-Tools und -Methoden für Windows 10-Computer

- Microsoft 365-Abonnement

- In Microsoft Entra eingebundene Geräte

- Herunterladen des auf Chromium basierenden neuen Microsoft Edge

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für