Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Die Benutzer- und Entitätsverhaltensanalyse (User and Entity Behavior Analytics, UEBA) in Microsoft Sentinel analysiert Protokolle und Warnungen aus verbundenen Datenquellen, um grundlegende Verhaltensprofile der Entitäten Ihrer organization zu erstellen, z. B. Benutzer, Hosts, IP-Adressen und Anwendungen. Mithilfe von maschinellem Lernen identifiziert UEBA anomale Aktivitäten, die auf ein kompromittiertes Medienobjekt hinweisen können.

Sie können die Benutzer- und Entitätsverhaltensanalyse auf zwei Arten aktivieren, beide mit demselben Ergebnis:

- In den Microsoft Sentinel Arbeitsbereichseinstellungen: Aktivieren Sie UEBA für Ihren Arbeitsbereich, und wählen Sie aus, welche Datenquellen im Microsoft Defender-Portal oder Azure-Portal verbunden werden sollen.

- Von unterstützten Datenconnectors: Aktivieren Sie UEBA, wenn Sie UEBA-unterstützte Datenconnectors im Microsoft Defender-Portal konfigurieren.

In diesem Artikel wird erläutert, wie Sie UEBA aktivieren und Datenquellen über Ihre Microsoft Sentinel Arbeitsbereichseinstellungen und über unterstützte Datenconnectors konfigurieren.

Weitere Informationen zu UEBA finden Sie unter Identifizieren von Bedrohungen mit Entitätsverhaltensanalysen.

Hinweis

Informationen zur Featureverfügbarkeit in Clouds für US-Behörden finden Sie unter Microsoft Sentinel Tabellen unter Verfügbarkeit von Cloudfeatures für US Government-Kunden.

Wichtig

Nach dem 31. März 2027 werden Microsoft Sentinel im Azure-Portal nicht mehr unterstützt und sind nur im Microsoft Defender-Portal verfügbar. Alle Kunden, die Microsoft Sentinel im Azure-Portal verwenden, werden zum Defender-Portal umgeleitet und verwenden Microsoft Sentinel nur im Defender-Portal.

Wenn Sie weiterhin Microsoft Sentinel im Azure-Portal verwenden, empfehlen wir Ihnen, den Übergang zum Defender-Portal zu planen, um einen reibungslosen Übergang zu gewährleisten und die von Microsoft Defender angebotenen einheitlichen Sicherheitsvorgänge in vollem Umfang zu nutzen.

Voraussetzungen

So aktivieren oder deaktivieren Sie dieses Feature (diese Voraussetzungen sind für die Verwendung des Features nicht erforderlich):

Ihrem Benutzer muss die Rolle Microsoft Entra ID Sicherheitsadministrator in Ihrem Mandanten oder den entsprechenden Berechtigungen zugewiesen sein.

Ihrem Benutzer muss mindestens eine der folgenden Azure Rollen zugewiesen sein (Weitere Informationen zu Azure RBAC):

- Besitzer auf Ressourcengruppenebene oder höher.

- Mitwirkender auf Ressourcengruppenebene oder höher.

- (Geringste Rechte) Microsoft Sentinel Mitwirkender auf Arbeitsbereichsebene oder höher und Log Analytics-Mitwirkender auf Ressourcengruppenebene oder höher.

Auf Ihren Arbeitsbereich dürfen keine Azure Ressourcensperren angewendet werden. Erfahren Sie mehr über Azure Ressourcensperren.

Hinweis

- Zum Hinzufügen von UEBA-Funktionen zu Microsoft Sentinel ist keine spezielle Lizenz erforderlich, und es fallen keine zusätzlichen Kosten für die Verwendung an.

- Da UEBA jedoch neue Daten generiert und in neuen Tabellen speichert, die UEBA in Ihrem Log Analytics-Arbeitsbereich erstellt, fallen zusätzliche Datenspeicherungsgebühren an.

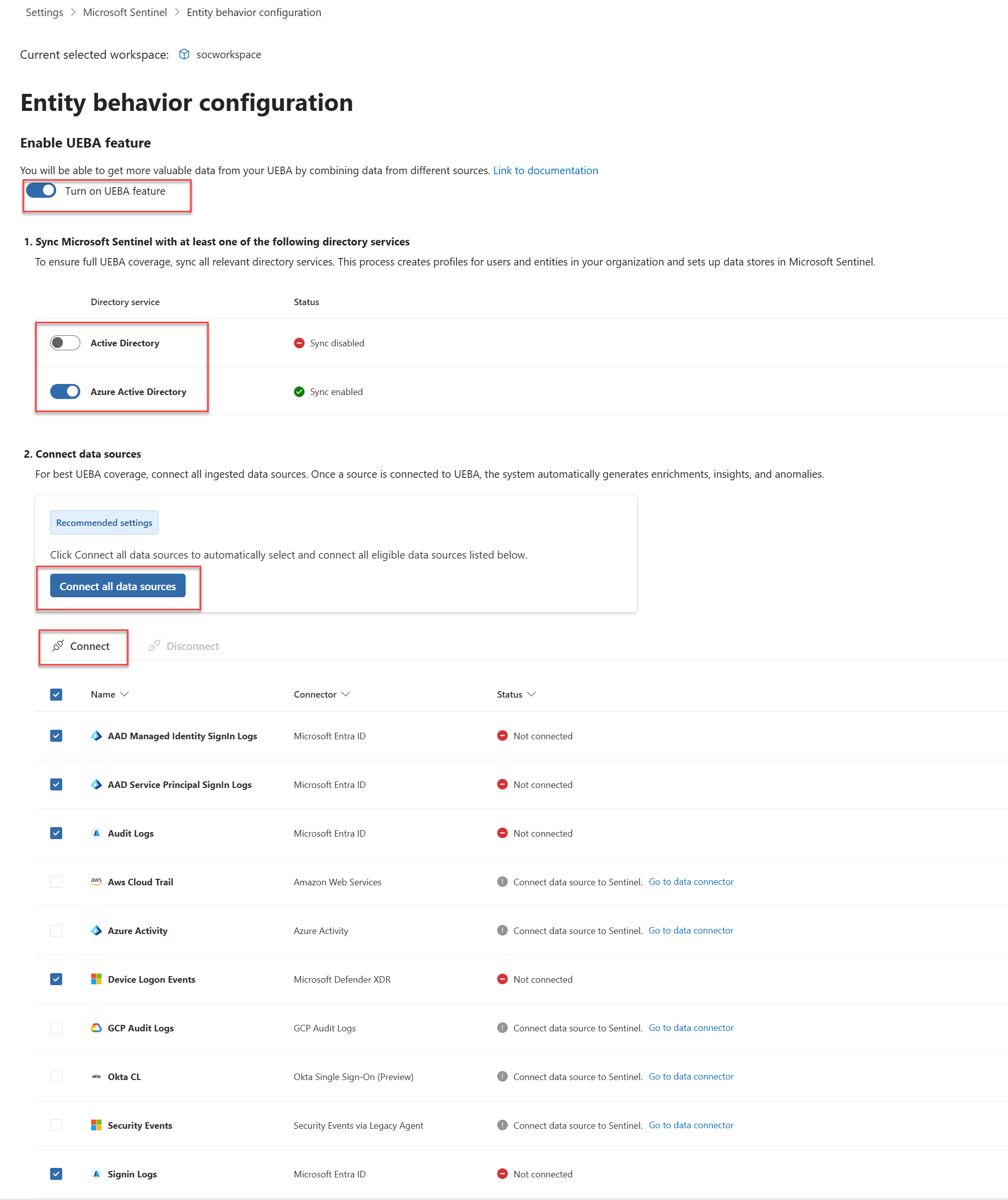

Aktivieren von UEBA über Arbeitsbereichseinstellungen

So aktivieren Sie UEBA über ihre Microsoft Sentinel Arbeitsbereichseinstellungen:

Wechseln Sie zur Seite Entitätsverhaltenskonfiguration .

Verwenden Sie eine der folgenden drei Möglichkeiten, um zur Seite Entitätsverhaltenskonfiguration zu gelangen:

Wählen Sie im Microsoft Sentinel Navigationsmenü Entitätsverhalten und dann einstellungen für Entitätsverhalten in der oberen Menüleiste aus.

Wählen Sie einstellungen im Microsoft Sentinel Navigationsmenü, wählen Sie die Registerkarte Einstellungen und dann unter der Erweiterung Entitätsverhaltensanalyse die Option UEBA festlegen aus.

Wählen Sie auf der Seite Microsoft Defender XDR Datenconnector den Link Gehe zur UEBA-Konfigurationsseite aus.

Schalten Sie auf der Seite Entitätsverhaltenskonfiguration die Option UEBA-Funktion aktivieren ein.

Wählen Sie die Verzeichnisdienste aus, aus denen Sie Benutzerentitäten mit Microsoft Sentinel synchronisieren möchten.

- Lokales Active Directory (Vorschau)

- Microsoft Entra-ID

Um Benutzerentitäten aus lokales Active Directory zu synchronisieren, müssen Sie Ihren Azure Mandanten in Microsoft Defender for Identity integrieren (entweder eigenständig oder als Teil von Microsoft Defender XDR), muss der MDI-Sensor auf Ihrem Active Directory-Domänencontroller installiert sein. Weitere Informationen finden Sie unter Microsoft Defender for Identity Voraussetzungen.

Wählen Sie Alle Datenquellen verbinden aus, um alle berechtigten Datenquellen zu verbinden, oder wählen Sie bestimmte Datenquellen aus der Liste aus.

Sie können nur diese Datenquellen über das Defender- und das Azure-Portal aktivieren:

- Anmeldeprotokolle

- Überwachungsprotokolle

- Azure-Aktivität

- Sicherheitsereignisse

Sie können diese Datenquellen nur über das Defender-Portal (Vorschau) aktivieren:

- Anmeldeprotokolle für verwaltete AAD-Identitäten (Microsoft Entra ID)

- Anmeldeprotokolle des AAD-Dienstprinzipals (Microsoft Entra ID)

- AWS CloudTrail

- Geräteanmeldungsereignisse

- Okta CL

- GCP-Überwachungsprotokolle

Weitere Informationen zu UEBA-Datenquellen und -Anomalien finden Sie unter Microsoft Sentinel UEBA-Referenz und UEBA-Anomalien.

Hinweis

Nach dem Aktivieren von UEBA können Sie unterstützte Datenquellen für UEBA direkt über den Datenconnectorbereich oder über die Seite Einstellungen im Defender-Portal aktivieren, wie in diesem Artikel beschrieben.

Wählen Sie Verbinden aus.

Aktivieren Sie die Anomalieerkennung in Ihrem Microsoft Sentinel Arbeitsbereich:

- Wählen Sie im Microsoft Defender Navigationsmenü des Portals Einstellungen>Microsoft Sentinel>SIEM-Arbeitsbereiche aus.

- Wählen Sie den Arbeitsbereich aus, den Sie konfigurieren möchten.

- Wählen Sie auf der Konfigurationsseite des Arbeitsbereichs Anomalien aus, und schalten Sie Anomalien erkennen ein.

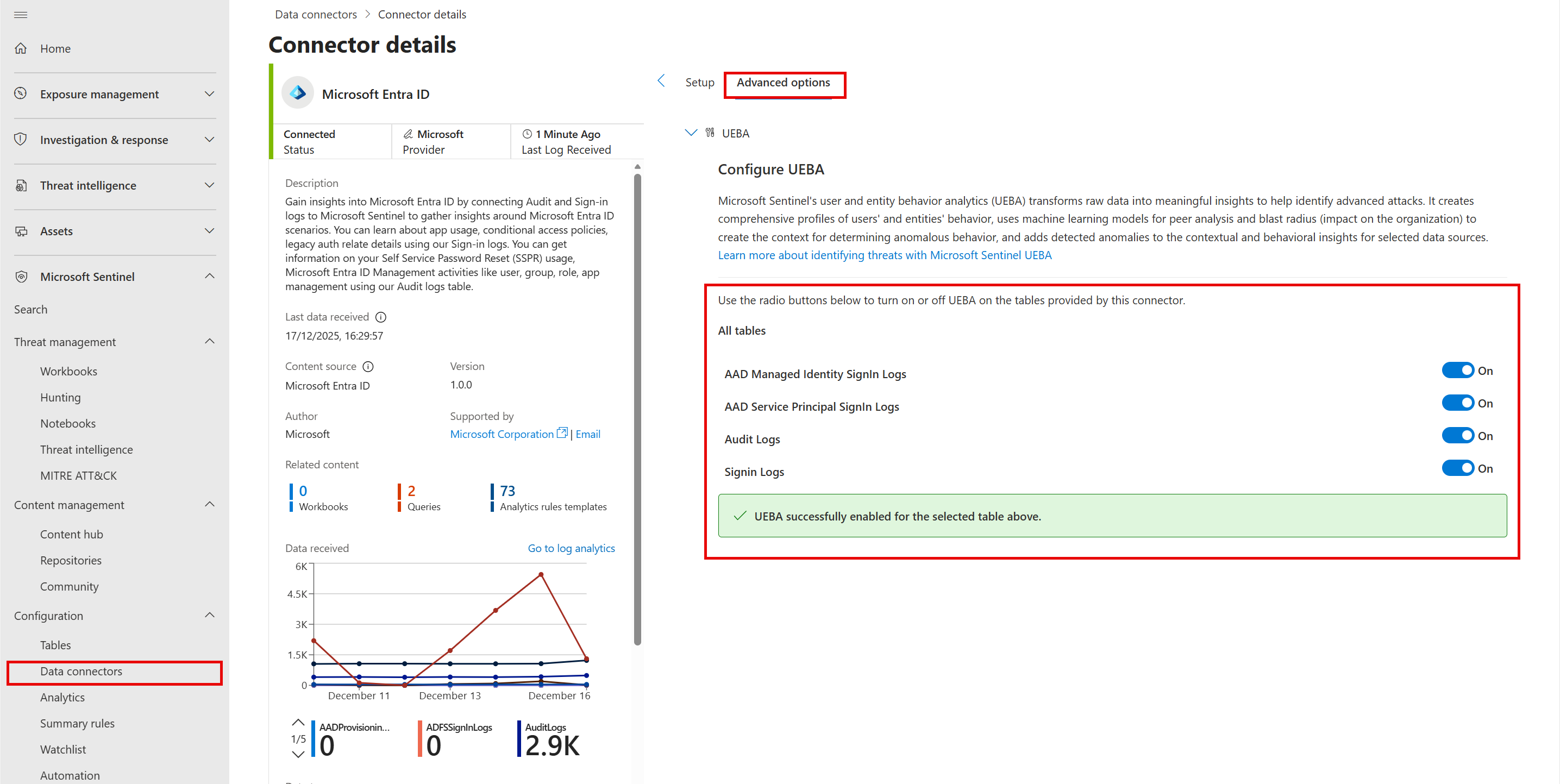

Aktivieren von UEBA über unterstützte Connectors

So aktivieren Sie UEBA über unterstützte Datenconnectors in Microsoft Defender Portal:

Wählen Sie im Navigationsmenü des Microsoft Defender Portals Microsoft Sentinel > Konfigurationsdatenconnectors >aus.

Wählen Sie einen UEBA-unterstützten Datenconnector aus, der UEBA unterstützt. Weitere Informationen zu von UEBA unterstützten Datenconnectors und -Tabellen finden Sie unter Microsoft Sentinel UEBA-Referenz.

Wählen Sie im Datenconnectorbereich Connectorseite öffnen aus.

Wählen Sie auf der Seite Connectordetailsdie Option Erweiterte Optionen aus.

Schalten Sie unter UEBA konfigurieren die Tabellen ein, die Sie für UEBA aktivieren möchten.

Weitere Informationen zum Konfigurieren Microsoft Sentinel Datenconnectors finden Sie unter Verbinden von Datenquellen mit Microsoft Sentinel mithilfe von Datenconnectors.

Installieren der UEBA Essentials-Lösung (optional)

Die UEBA Essentials-Lösung ist eine Sammlung von Dutzenden vordefinierter Hunting-Abfragen, die von Microsoft-Sicherheitsexperten zusammengestellt und verwaltet werden. Die Lösung umfasst Multi-Cloud-Anomalieerkennungsabfragen für Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) und Okta.

Installieren Sie die Lösung, um schnell mit der Bedrohungssuche und Untersuchungen mithilfe von UEBA-Daten zu beginnen, anstatt diese Erkennungsfunktionen von Grund auf neu zu erstellen.

Weitere Informationen finden Sie unter Installieren oder Aktualisieren Microsoft Sentinel Lösungen.

Aktivieren der UEBA-Verhaltensebene (Vorschau)

Die UEBA-Verhaltensschicht generiert angereicherte Zusammenfassungen von Aktivitäten, die über mehrere Datenquellen hinweg beobachtet wurden. Im Gegensatz zu Warnungen oder Anomalien weisen Verhaltensweisen nicht unbedingt auf Risiken hin– sie erstellen eine Abstraktionsebene, die Ihre Daten für Untersuchungen, Suche und Erkennung optimiert, indem sie Die Klarheit, den Kontext und die Korrelation verbessern.

Weitere Informationen zur UEBA-Verhaltensebene und deren Aktivierung finden Sie unter Aktivieren der UEBA-Verhaltensebene in Microsoft Sentinel.

Nächste Schritte

Erfahren Sie, wie Sie UEBA-Anomalien untersuchen und UEBA-Daten in Ihren Untersuchungen verwenden: