Konfigurieren der Einstellungen für Microsoft Entra-Rollen in Privileged Identity Management

In Privileged Identity Management (PIM) in Microsoft Entra ID, das Bestandteil von Microsoft Entra ist, definieren Rolleneinstellungen die Eigenschaften der Rollenzuweisung. Zu diesen Eigenschaften gehören Multi-Faktor-Authentifizierung und Genehmigungsanforderungen für die Aktivierung, maximale Zuweisungsdauer und Benachrichtigungseinstellungen. In diesem Artikel erfahren Sie, wie Sie Rolleneinstellungen konfigurieren und den Genehmigungsworkflow einrichten, um anzugeben, wer Anforderungen zur Erhöhung von Berechtigungen genehmigen oder verweigern kann.

Sie müssen mindestens über die Rolle „Privilegierter Rollenadministrator“ verfügen, um PIM-Rolleneinstellungen für eine Microsoft Entra-Rolle zu verwalten. Rolleneinstellungen werden pro Rolle definiert. Für alle Zuweisungen für dieselbe Rolle gelten dieselben Rolleneinstellungen. Rolleneinstellungen einer Rolle sind unabhängig von den Rolleneinstellungen einer anderen Rolle.

PIM-Rolleneinstellungen werden auch als „PIM-Richtlinien“ bezeichnet.

Öffnen von Rolleneinstellungen

So öffnen Sie die Einstellungen für eine Microsoft Entra Rolle:

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Administrator für privilegierte Rollen an.

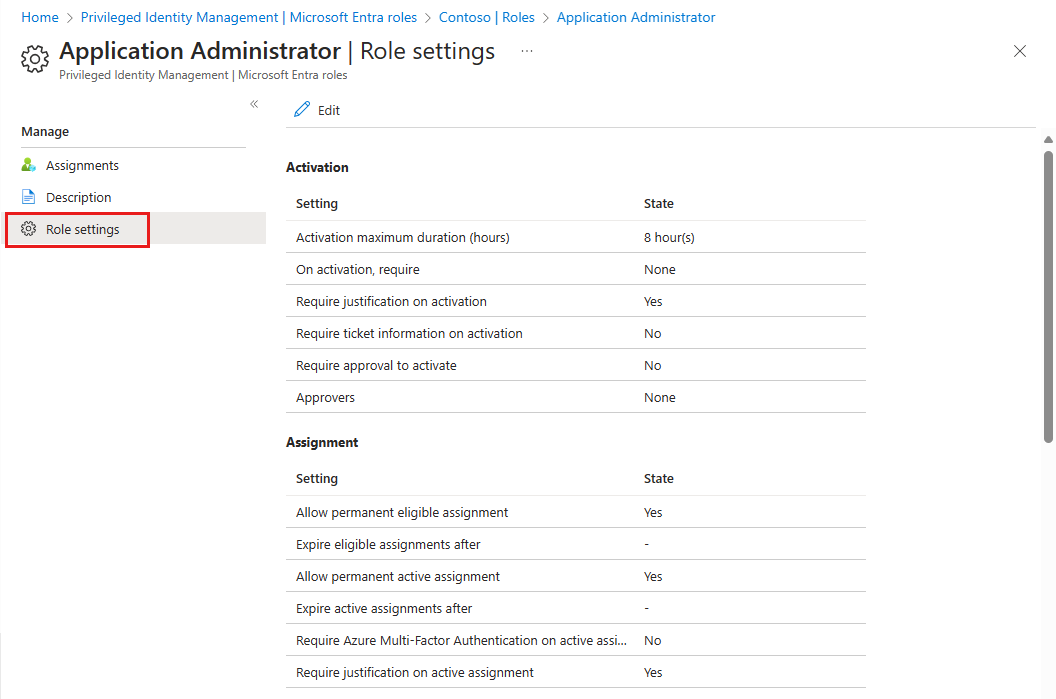

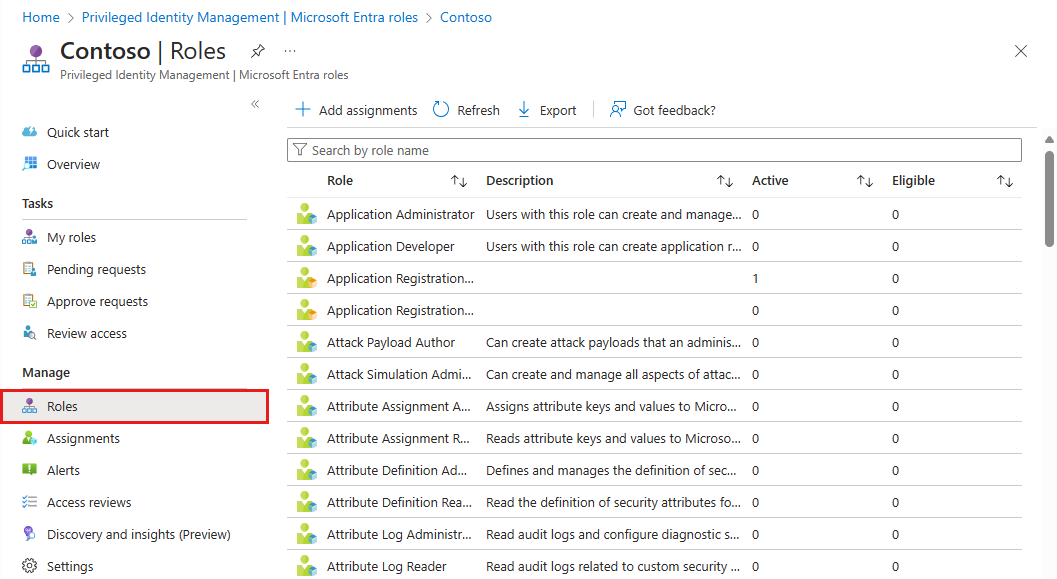

Navigieren Sie zu Identitätsgovernance>Privileged Identity Management>Microsoft Entra-Rollen>Rollen.

Auf dieser Seite wird eine Liste der im Mandanten verfügbaren Microsoft Entra-Rollen angezeigt, einschließlich integrierter und benutzerdefinierter Rollen.

Wählen Sie die Rolle aus, deren Einstellungen Sie konfigurieren möchten.

Klicken Sie auf Rolleneinstellungen. Auf der Seite Rolleneinstellungen können Sie die aktuellen PIM-Rolleneinstellungen für die ausgewählte Rolle anzeigen.

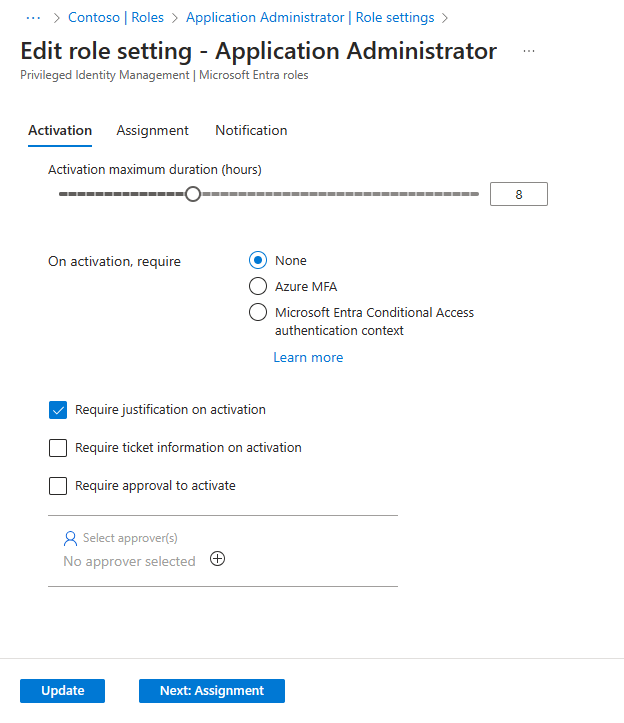

Wählen Sie Bearbeiten aus, um die Rolleneinstellungen zu aktualisieren.

Wählen Sie Aktualisieren aus.

Rolleneinstellungen

In diesem Abschnitt werden Optionen für Rolleneinstellungen erläutert.

Maximale Aktivierungsdauer

Mit dem Schieberegler Maximale Aktivierungsdauer geben Sie die maximale Zeit in Stunden an, die eine Aktivierungsanforderung für eine Rolle aktiv bleibt, bevor sie abläuft. Dieser Wert kann zwischen einer und 24 Stunden betragen.

Bei Aktivierung Multi-Faktor-Authentifizierung anfordern

Sie können von Benutzern, die für eine Rolle in Frage kommen, verlangen, dass sie sich mit Hilfe der Multifaktor-Authentifizierungsfunktion in Microsoft Entra ID ausweisen, bevor sie aktiviert werden können. Multi-Faktor-Authentifizierung trägt zum Schutz des Zugriffs auf Daten und Anwendungen bei. Sie bietet eine weitere Sicherheitsebene, indem eine zweite Form der Authentifizierung verwendet wird.

Benutzer werden möglicherweise nicht zur Multi-Faktor-Authentifizierung aufgefordert, wenn sie sich mit sicheren Anmeldeinformationen authentifiziert oder früher in der Sitzung Multi-Faktor-Authentifizierung bereitgestellt haben.

Wenn Sie sicherstellen möchten, dass Benutzer sich bei der Aktivierung authentifizieren müssen, können Sie die Option Bei Aktivierung den Microsoft Entra-Authentifizierungskontext für bedingten Zugriff anfordern zusammen mit Authentifizierungsstärken verwenden. Diese Optionen schreiben vor, dass sich Benutzer bei der Aktivierung mit einer anderen Methode als der authentifizieren, mit der sie sich beim Computer angemeldet haben.

Wenn sich Benutzer beispielsweise mit Windows Hello for Business beim Computer anmelden, können Sie Bei Aktivierung den Microsoft Entra-Authentifizierungskontext für bedingten Zugriff anfordern und Authentifizierungsstärken verwenden. Diese Option erfordert, dass sich Benutzer kennwortlos mittels Microsoft Authenticator anmelden, wenn sie die Rolle aktivieren.

Nachdem der Benutzer in diesem Beispiel einmal eine kennwortlose Anmeldung mittels Microsoft Authenticator bereitgestellt hat, kann er seine nächste Aktivierung in dieser Sitzung ohne weitere Authentifizierung durchführen. Die kennwortlose Anmeldung mit Microsoft Authenticator ist bereits Teil des Tokens.

Es wird empfohlen, das Mehrstufige Authentifizierungsfeature von Microsoft Entra ID für alle Benutzer zu aktivieren. Weitere Informationen finden Sie unter Planen einer Bereitstellung von Microsoft Entra-Multi-Faktor-Authentifizierung.

Fordern Sie bei der Aktivierung den Microsoft Entra Authentifizierungskontext für bedingten Zugriff an

Sie können von Benutzern, die für eine Rolle berechtigt sind, verlangen, dass sie die Anforderungen der Richtlinie für bedingten Zugriff erfüllen. Sie können beispielsweise verlangen, dass Benutzer eine bestimmte Authentifizierungsmethode verwenden, die über Authentifizierungsstärken erzwungen wird, die Rolle von einem Intune-konformen Gerät erhöhen und die Nutzungsbedingungen einhalten.

Um diese Anforderung zu erzwingen, erstellen Sie den Authentifizierungskontext für bedingten Zugriff.

Konfigurieren Sie eine Richtlinie für bedingten Zugriff, welche die Anforderungen für diesen Authentifizierungskontext erzwingt.

Der Bereich der Richtlinie für bedingten Zugriff sollte alle oder berechtigte Benutzer für eine Rolle enthalten. Erstellen Sie nicht gleichzeitig Richtlinie für bedingten Zugriff, die auf den Authentifizierungskontext beschränkt ist, und eine Verzeichnisrolle. Während der Aktivierung hat der Benutzer noch keine Rolle, sodass die Richtlinie für bedingten Zugriff nicht angewendet würde.

In den Schritten am Ende dieses Abschnitts lernen Sie eine Situation kennen, in der Sie möglicherweise zwei Richtlinien für bedingten Zugriff benötigen. Der Gültigkeitsbereich der einen muss auf den Authentifizierungskontext festgelegt sein und der Bereich der anderen auf die Rolle.

Konfigurieren Sie den Authentifizierungskontext in den PIM-Einstellungen für die Rolle.

Wenn für die PIM-Einstellungen die Option Bei Aktivierung den Microsoft Entra-Authentifizierungskontext für bedingten Zugriff anfordern konfiguriert wurde, definieren die Richtlinien für bedingten Zugriff die Bedingungen, die ein Benutzer erfüllen muss, um die Zugriffsanforderungen zu erfüllen.

Dies bedeutet, dass Sicherheitsprinzipale mit Berechtigungen zum Verwalten von Richtlinien für bedingten Zugriff, z. B. „Administrator für bedingten Zugriff“ oder „Sicherheitsadministrator“, Anforderungen ändern, sie entfernen oder berechtigte Benutzer und Benutzerinnen daran hindern können, die Rolle zu aktivieren. Sicherheitsprinzipale, die die Richtlinien für bedingten Zugriff verwalten können, sollten als hoch privilegiert betrachtet und entsprechend geschützt werden.

Wir empfehlen, eine Richtlinie für bedingten Zugriff für den Authentifizierungskontext zu erstellen und zu aktivieren, bevor der Authentifizierungskontext in den PIM-Einstellungen konfiguriert wird. Wenn es im Mandanten keine Richtlinien für bedingten Zugriff gibt, die für den Authentifizierungskontext in den PIM-Einstellungen konfiguriert wurden, ist während der PIM-Rollenaktivierung die Microsoft Entra ID Multi-Faktor-Authentifizierung als Schutzmechanismus erforderlich, da die Einstellung Bei Aktivierung Multi-Faktor-Authentifizierung anfordern festgelegt würde.

Dieser Backup-Schutzmechanismus dient ausschließlich zum Schutz vor einem Szenario, bei dem die PIM-Einstellungen aufgrund eines Konfigurationsfehlers aktualisiert wurden, bevor die Richtlinie für bedingten Zugriff erstellt wurde. Dieser Backup-Schutzmechanismus wird nicht ausgelöst, wenn die Richtlinie für bedingten Zugriff deaktiviert ist, sich im Modus „Nur melden“ befindet oder der berechtigte Benutzer von der Richtlinie ausgeschlossen wurde.

Die Einstellung Bei Aktivierung den Microsoft Entra-Authentifizierungskontext für bedingten Zugriff anfordern definiert die Authentifizierungskontextanforderungen, die Benutzer erfüllen müssen, wenn sie die Rolle aktivieren. Nachdem die Rolle aktiviert wurde, werden Benutzer nicht daran gehindert, Berechtigungen in einer anderen Browsersitzung, auf einem anderen Gerät oder an einem anderen Ort zu verwenden.

Beispielsweise können Benutzer ein Intune-konformes Gerät verwenden, um die Rolle zu aktivieren. Nachdem die Rolle dann aktiviert wurde, melden sie sich möglicherweise von einem anderen Gerät aus, das nicht Intune-konform ist, bei demselben Benutzerkonto an und verwenden dort die zuvor aktivierte Rolle.

Um diese Situation zu verhindern, erstellen Sie zwei Richtlinien für bedingten Zugriff:

- Die erste Richtlinie für bedingten Zugriff ist auf den Authentifizierungskontext ausgerichtet. Im Bereich der Richtlinie sollten alle Benutzer oder berechtigte Benutzer enthalten sein. Diese Richtlinie gibt die Anforderungen an, die Benutzer erfüllen müssen, um die Rolle zu aktivieren.

- Die zweite Richtlinie für bedingten Zugriff ist auf Verzeichnisrollen ausgerichtet. Diese Richtlinie gibt die Anforderungen an, die Benutzer erfüllen müssen, um sich mit aktivierter Verzeichnisrolle anzumelden.

Je nach Ihren Bedürfnissen können beide Richtlinien dieselben oder unterschiedliche Anforderungen erzwingen.

Als weitere Option können Sie Richtlinien für bedingten Zugriff so festlegen, dass bestimmte Anforderungen direkt für berechtigte Benutzer erzwungen werden. Beispielsweise können Sie festlegen, dass Benutzer, die für bestimmte Rollen berechtigt sind, immer Intune-konforme Geräte verwenden müssen.

Weitere Informationen zum Authentifizierungskontext für bedingten Zugriff finden Sie unter Bedingter Zugriff: Cloud-Apps, Aktionen und Authentifizierungskontext.

Begründung für Aktivierung erforderlich

Sie können verlangen, dass Benutzer*innen bei der Aktivierung der berechtigten Zuweisung eine geschäftliche Begründung angeben müssen.

Ticketinformationen zur Aktivierung erforderlich

Sie können verlangen, dass Benutzer*innen bei der Aktivierung der berechtigten Zuweisung eine Supportticketnummer angeben müssen. Diese Option ist ein reines Informationsfeld. Es wird keine Korrelation mit Informationen in einem Ticketsystem erzwungen.

Erzwingen der Genehmigung für die Aktivierung

Sie können die Genehmigung für die Aktivierung einer berechtigten Zuweisung anfordern. Genehmigende Personen müssen keine Rollen haben. Wenn Sie diese Option verwenden, müssen Sie mindestens eine genehmigende Person auswählen. Es sollten mindestens zwei genehmigende Personen ausgewählt werden. Wenn keine bestimmten genehmigenden Personen ausgewählt sind, werden die Benutzer und Benutzerinnen mit der Rolle „Globaler Administrator“ und „Administrator für privilegierte Rollen“ standardmäßig als genehmigende Personen festgelegt.

Weitere Informationen über Genehmigungen finden Sie unter Genehmigen oder Ablehnen von Anfragen für Microsoft Entra-Rollen in Privileged Identity Management.

Zuweisungsdauer

Bei der Konfiguration von Einstellungen für eine Rolle können Sie für jeden Zuweisungstyp (Berechtigt und Aktiv) zwischen zwei Optionen für die Zuweisungsdauer wählen. Diese Optionen werden zur maximalen Standarddauer, wenn ein Benutzer der Rolle in Privileged Identity Management zugewiesen wird.

Sie können eine dieser Optionen für die Dauer der berechtigten Zuweisung auswählen.

| Einstellung | BESCHREIBUNG |

|---|---|

| Allow permanent eligible assignment (Dauerhafte berechtigte Zuweisung zulassen) | Ressourcenadministratoren können dauerhaft berechtigte Zuweisungen zuweisen. |

| Berechtigte Zuweisungen laufen ab nach | Ressourcenadministratoren können verlangen, dass alle berechtigten Zuweisungen ein bestimmtes Start- und Enddatum haben. |

Sie können auch eine dieser Optionen für die Dauer der aktiven Zuweisung auswählen.

| Einstellung | BESCHREIBUNG |

|---|---|

| Allow permanent active assignment (Dauerhafte aktive Zuweisung zulassen) | Ressourcenadministratoren können dauerhaft aktive Zuweisungen zuweisen. |

| Aktive Zuweisungen laufen ab nach | Ressourcenadministratoren können verlangen, dass alle aktiven Zuweisungen ein bestimmtes Start- und Enddatum haben. |

Alle Zuweisungen mit einem angegebenen Enddatum können von Benutzern und Benutzerinnen mit der Rolle „Globaler Administrator“ und „Administrator für privilegierte Rollen“ erneuert werden. Zudem können Benutzer Self-Service-Anforderungen auslösen, um Rollenzuweisungen zu verlängern oder zu erneuern.

Multi-Factor Authentication bei aktiver Zuweisung erforderlich

Sie können verlangen, dass Administratoren Multi-Faktor-Authentifizierung bereitstellen, wenn sie eine aktive (im Gegensatz zu einer berechtigten) Zuweisung erstellen. Privileged Identity Management kann die mehrstufige Authentifizierung nicht erzwingen, wenn Benutzer ihre Rollenzuweisung verwenden, weil die Rolle ab dem Zeitpunkt der Zuweisung bereits aktiv ist.

Administratoren werden möglicherweise nicht zur Multi-Faktor-Authentifizierung aufgefordert, wenn sie sich früher in dieser Sitzung mit starken Anmeldeinformationen authentifiziert oder Multi-Faktor-Authentifizierung verwendet haben.

Begründung für aktive Zuweisung erforderlich

Sie können verlangen, dass Benutzer eine geschäftliche Begründung eingeben, wenn sie eine aktive (im Gegensatz zu einer berechtigten) Zuweisung erstellen.

Auf der Registerkarte Benachrichtigungen der Seite Rolleneinstellungen kann mit Privileged Identity Management differenziert gesteuert werden, wer welche Benachrichtigungen empfängt. Sie haben folgende Optionen:

- Deaktivieren von E-Mails: Sie können bestimmte E-Mails deaktivieren, indem Sie das Kontrollkästchen „Standardempfänger“ deaktivieren und alle anderen Empfänger löschen.

- E-Mails auf angegebene E-Mail-Adressen beschränken: Sie können an Standardempfänger gesendete E-Mails deaktivieren, indem Sie das Kontrollkästchen „Standardempfänger“ deaktivieren. Sie können dann andere E-Mail-Adressen als Empfänger hinzufügen. Wenn Sie mehrere E-Mail-Adressen hinzufügen möchten, trennen Sie diese durch ein Semikolon (;).

- E-Mails sowohl an Standardempfänger als auch weitere Empfänger senden: Sie können E-Mails sowohl an Standardempfänger als auch an andere Empfänger senden. Aktivieren Sie das Kontrollkästchen „Standardempfänger“, und fügen Sie E-Mail-Adressen für weitere Empfänger hinzu.

- Nur kritische E-Mails: Sie können dieses Kontrollkästchen für jeden E-Mail-Typ aktivieren, um nur kritische E-Mails zu erhalten. Mit dieser Option sendet Privileged Identity Management nur dann weiterhin E-Mails an die angegebenen Empfänger, wenn die E-Mail eine sofortige Aktion erfordert. Beispielsweise werden E-Mails, in denen Benutzer aufgefordert werden, ihre Rollenzuweisung zu erweitern, nicht ausgelöst. E-Mails, bei denen Administratoren eine Erweiterungsanforderung genehmigen müssen, werden ausgelöst.

Hinweis

Ein Ereignis in Privileged Identity Management kann E-Mail-Benachrichtigungen an mehrere Empfänger generieren: zugewiesene oder genehmigende Personen oder Administrator*innen. Die maximale Anzahl von Benachrichtigungen, die pro Ereignis gesendet werden, beträgt 1.000. Wenn die Anzahl der Empfänger 1.000 überschreitet, erhalten nur die ersten 1.000 Empfänger eine E-Mail-Benachrichtigung. Dies hindert andere zugewiesene oder genehmigende Personen oder Administratoren nicht daran, ihre Berechtigungen in Microsoft Entra ID und Privileged Identity Management zu verwenden.

Verwalten von Rolleneinstellungen mithilfe von Microsoft Graph

Um Einstellungen für Microsoft Entra-Rollen mithilfe von PIM-APIs in Microsoft Graph zu verwalten, verwenden Sie den Ressourcentyp „unifiedRoleManagementPolicy“ und die zugehörigen Methoden.

In Microsoft Graph werden Rolleneinstellungen als Regeln bezeichnet. Sie werden Microsoft Entra-Rollen über Containerrichtlinien zugewiesen. Jede Microsoft Entra-Rolle wird einem bestimmten Richtlinienobjekt zugewiesen. Sie können alle Richtlinien abrufen, die sich auf Microsoft Entra-Rollen beziehen. Für jede Richtlinie können Sie die zugeordnete Sammlung von Regeln mithilfe des Abfrageparameters $expand abrufen. Die Syntax für die Anforderung lautet folgendermaßen:

GET https://graph.microsoft.com/v1.0/policies/roleManagementPolicies?$filter=scopeId eq '/' and scopeType eq 'DirectoryRole'&$expand=rules

Weitere Informationen zum Verwalten von Rolleneinstellungen über PIM-APIs in Microsoft Graph finden Sie unter Rolleneinstellungen und PIM. Beispiele, wie Sie Regeln aktualisieren, finden Sie unter Aktualisieren von Regeln in PIM mithilfe von Microsoft Graph.