Tutorial: Konfigurieren von Datawiza, um die Multi-Faktor-Authentifizierung und das einmalige Anmelden von Microsoft Entra für Oracle JD Edwards zu aktivieren

In diesem Tutorial erfahren Sie, wie Sie das einmalige Anmelden (Single Sign-On, SSO) und die Multi-Faktor-Authentifizierung (MFA) von Microsoft Entra für eine Oracle JD Edwards-Anwendung (JDE) mithilfe von Datawiza Access Proxy (DAP) aktivieren.

Weitere Informationen zu Datawiza Access Proxy.

Vorteile der Integration von Anwendungen mit Microsoft Entra ID mithilfe von DAP:

- Sicherheit mit Zero Trust proaktiv umsetzen – ein Sicherheitsmodell, das sich an moderne Umgebungen anpasst und hybride Arbeitsplätze umfasst, während es Personen, Geräte, Apps und Daten schützt

- Einmaliges Anmelden mit Microsoft Entra – sicherer und nahtloser Zugriff für Benutzer und Apps von jedem Standort aus über ein Gerät

- So funktioniert's: Microsoft Entra Multi-Factor Authentication – Benutzer werden während der Anmeldung zur Identifikation aufgefordert, z. B. durch einen Code auf ihrem Mobiltelefon oder einen Fingerabdruckscan

- Was ist bedingter Zugriff? – Richtlinien sind Wenn-Dann-Anweisungen. Wenn ein Benutzer auf eine Ressource zugreifen möchte, dann muss er eine Aktion ausführen.

- Einfache Authentifizierung und Autorisierung in Microsoft Entra mit No-Code Datawiza: Verwenden von Webanwendungen wie Oracle JDE, Oracle E-Business Suite, Oracle Sibel und selbst entwickelte nApps

- Verwendung von Datawiza Cloud Management Console (CDMC) – Verwalten des Zugriffs auf Anwendungen in öffentlichen und lokalen Clouds

Beschreibung des Szenarios

Das vorliegende Szenario konzentriert sich auf die Oracle JDE-Anwendungsintegration unter Verwendung von HTTP-Autorisierungsheadern, um den Zugriff auf geschützte Inhalte zu verwalten.

Bei Legacyanwendungen ist eine direkte Integration in Microsoft Entra-SSO aufgrund der fehlenden Unterstützung moderner Protokolle schwierig. DAP kann mittels Protokollübergang die Lücke zwischen der Legacyanwendung und der modernen ID-Steuerungsebene schließen. DAP verringert den Integrationsaufwand, verkürzt die Entwicklungszeit und erhöht die Anwendungssicherheit.

Szenarioarchitektur

Die Szenariolösung besteht aus den folgenden Komponenten:

- Microsoft Entra ID: Identitäts- und Zugriffsverwaltungsdienst, mit dem sich Benutzer anmelden und auf externe und interne Ressourcen zugreifen können.

- Oracle JDE-Anwendung – Legacyanwendung, die von Microsoft Entra ID geschützt wird

- Datawiza Access Proxy (DAP): Containerbasierter Reverseproxy, der OpenID Connect (OIDC), OAuth oder Security Assertion Markup Language (SAML) für den Benutzeranmeldeflow implementiert. Die Identität wird transparent über HTTP-Header an Anwendungen übergeben.

- Datawiza Cloud Management Console (DCMC): Eine Konsole zur Verwaltung von DAP. Administratoren verwenden eine Benutzeroberfläche und RESTful-APIs, um DAP und Zugriffssteuerungsrichtlinien zu konfigurieren.

Weitere Informationen: Datawiza mit Microsoft Entra-Authentifizierungsarchitektur

Voraussetzungen

Stellen Sie sicher, dass Sie über die folgenden erforderlichen Komponenten verfügen:

- Ein Azure-Abonnement.

- Wenn Sie über kein Abonnement verfügen, können Sie ein kostenloses Azure-Konto anfordern.

- Ein mit dem Azure-Abonnement verknüpfter Microsoft Entra-Mandant

- Docker und Docker Compose

- Besuchen Sie „docs.docker.com“, um Docker herunterzuladen und Docker Compose zu installieren.

- Benutzeridentitäten, die von einem lokalen Verzeichnis mit Microsoft Entra ID synchronisiert werden oder in Microsoft Entra ID erstellt und an Ihr lokales Verzeichnis weitergegeben werden

- Ein Konto für die Microsoft Entra ID-Anwendungsadministratorrolle. siehe integrierte Microsoft Entra-Rollen, alle Rollen

- Eine Oracle JDE-Umgebung

- (Optional) Ein SSL-Webzertifikat zum Veröffentlichen von Diensten über HTTPS. Sie können zum Testen auch selbstsignierte Datawiza-Zertifikate verwenden.

Erste Schritte mit DAB

So integrieren Sie Oracle JDE in Microsoft Entra ID:

Melden Sie sich bei der Datawiza Cloud Management Console an.

Die Willkommensseite wird geöffnet.

Wählen Sie die orangefarbene Schaltfläche Get Started (Erste Schritte) aus.

Geben Sie Informationen in die Felder Name und Description (Beschreibung) ein.

Klicken Sie auf Weiter.

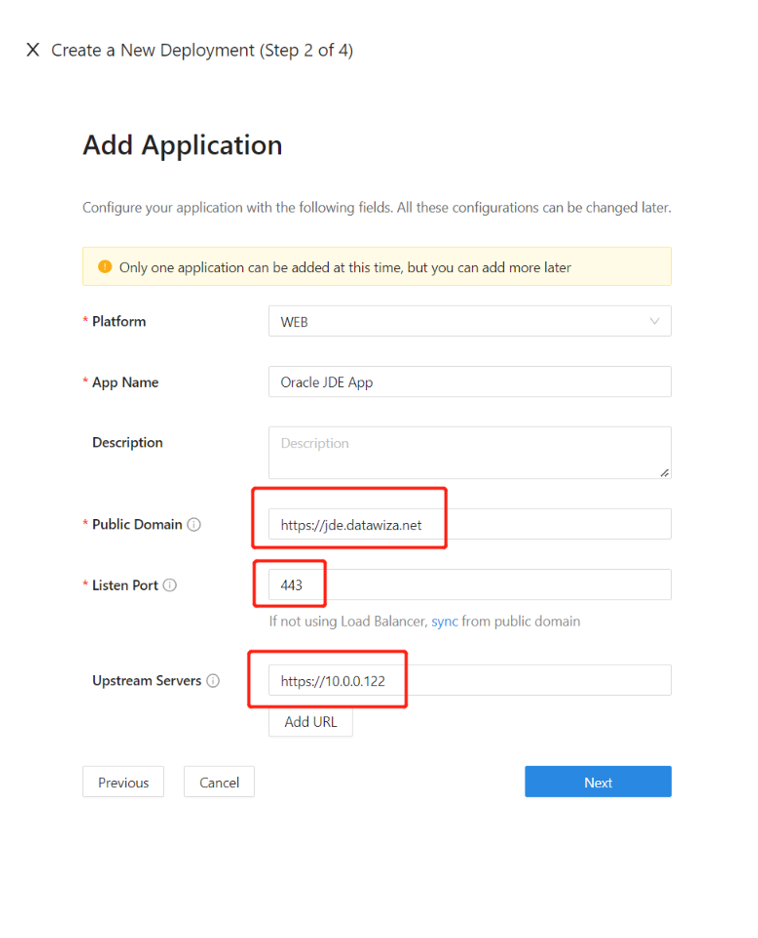

Wählen Sie im Dialogfeld Add Application (Anwendung hinzufügen) für Platform (Plattform) die Option Web aus.

Geben Sie für App Name einen eindeutigen Anwendungsnamen ein.

Geben Sie für Public Domain (Öffentliche Domäne) beispielsweise

https://jde-external.example.comein. Zum Testen der Konfiguration können Sie Localhost-DNS verwenden. Wenn Sie DAP nicht hinter einem Lastenausgleich bereitstellen, verwenden Sie den Port für Public Domain (Öffentliche Domäne).Wählen Sie für Listen Port (Port zum Lauschen) den Port aus, an dem DAP lauscht.

Wählen Sie für Upstream Servers (Upstreamserver) die URL und den Port der Oracle JDE-Implementierung aus, die geschützt werden soll.

Klicken Sie auf Weiter.

- Geben Sie Informationen im Dialogfeld Configure IdP (IdP konfigurieren) ein.

Hinweis

Verwenden Sie die 1-Klick-Integration von DCMC als Hilfe bei der Microsoft Entra-Konfiguration. DCMC ruft die Graph-API auf, um in Ihrem Namen eine Anwendungsregistrierung in Ihrem Microsoft Entra-Mandanten zu erstellen. Auf docs.datawiza.com finden Sie weitere Informationen zur 1-Klick-Integration in Microsoft Entra ID.

- Klicken Sie auf Erstellen.

Die Seite für die DAP-Bereitstellung wird geöffnet.

Notieren Sie sich die Docker Compose-Datei für die Bereitstellung. Die Datei enthält das DAP-Image, den Bereitstellungsschlüssel und das Bereitstellungsgeheimnis, um die aktuelle Konfiguration und die Richtlinien von DCMC abzurufen.

SSO- und HTTP-Header

DAP ruft Benutzerattribute vom IdP ab und übergibt sie per Header oder Cookie an die nachgeschaltete Anwendung.

Die Oracle JDE-Anwendung muss den Benutzer erkennen: Mithilfe eines Namens weist die Anwendung DAP an, die Werte vom IdP über den HTTP-Header an die Anwendung zu übergeben.

Wählen Sie in Oracle JDE im linken Navigationsbereich Applications (Anwendungen) aus.

Wählen Sie die untergeordnete Registerkarte Attribute Pass (Attributübergabe) aus.

Wählen Sie für Field (Feld) die Option Email aus.

Wählen Sie für Expected (Erwartet) die Option JDE_SSO_UID aus.

Wählen Sie für Type (Typ) die Option Header aus.

Hinweis

Diese Konfiguration verwendet den Microsoft Entra-Benutzerprinzipalnamen als Benutzernamen für die Anmeldung bei Oracle JDE. Um eine andere Benutzeridentität zu verwenden, wechseln Sie zur Registerkarte Mappings (Zuordnungen).

Wählen Sie die Registerkarte Erweitert .

Wählen Sie Enable SSL (SSL aktivieren) aus.

Wählen Sie in der Dropdownliste Cert Type (Zertifikattyp) einen Typ aus.

Zu Testzwecken stellen wir ein selbstsigniertes Zertifikat bereit.

Hinweis

Sie haben die Möglichkeit, ein Zertifikat aus einer Datei hochzuladen.

Wählen Sie Speichern.

Aktivieren der Multi-Faktor-Authentifizierung von Microsoft Entra

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Um mehr Sicherheit für Anmeldungen zu bieten, können Sie MFA für die Benutzeranmeldung erzwingen.

- Melden Sie sich beim Microsoft Entra Admin Center als Anwendungsadministrator an.

- Navigieren Sie zu Identität>Überblick>Eigenschaften.

- Wählen Sie unter Sicherheitsstandards die Option Sicherheitsstandards verwalten aus.

- Öffnen Sie im Bereich Sicherheitsstandards das Dropdownmenü, und wählen Sie Aktiviert aus.

- Wählen Sie Speichern aus.

Aktivieren von SSO in der Oracle JDE EnterpriseOne-Konsole

So aktivieren Sie SSO in der Oracle JDE-Umgebung

Melden Sie sich als Administrator bei der Oracle JDE EnterpriseOne Server Manager-Verwaltungskonsole an.

Wählen Sie unter Select Instance (Instanz auswählen) die Option oberhalb von EnterpriseOne HTML Server aus.

Wählen Sie in der Kachel Configuration (Konfiguration) die Option View as Advanced (Erweitert anzeigen) aus.

Wählen Sie Sicherheit aus.

Aktivieren Sie das Kontrollkästchen Enable Oracle Access Manager (Oracle Access Manager aktivieren).

Geben Sie in das Feld Oracle Access Manager Sign-Off URL (Oracle Access Manager-Abmelde-URL) den Wert datawiza/ab-logout ein.

Wählen Sie im Abschnitt Security Server Configuration (Sicherheitsserverkonfiguration) die Option Apply (Anwenden) aus.

Wählen Sie Stop (Beenden) aus.

Hinweis

Wenn Sie in einer Meldung darauf hingewiesen werden, dass die Webserverkonfiguration (jas.ini) nicht mehr aktuell ist, wählen Sie Synchronize Configuration (Konfiguration synchronisieren) aus.

Wählen Sie Starten aus.

Testen einer Oracle JDE-basierten Anwendung

Zum Testen einer Oracle JDE-Anwendung überprüfen Sie Anwendungsheader, Richtlinien und allgemeine Tests. Verwenden Sie bei Bedarf die Header- und Richtliniensimulation, um die Headerfelder und die Richtlinienausführung zu überprüfen.

Zur Bestätigung, dass ein Zugriff auf die Oracle JDE-Anwendung erfolgt, wird eine Aufforderung zur Verwendung eines Microsoft Entra-Kontos für die Anmeldung angezeigt. Die Anmeldeinformationen werden überprüft, und die Oracle JDE-Anwendung wird angezeigt.

Nächste Schritte

- Video: Aktivieren von SSO und MFA für Oracle JDE mit Microsoft Entra ID über Datawiza

- Tutorial: Konfigurieren des sicheren Hybridzugriffs mit Microsoft Entra ID und Datawiza

- Tutorial: Konfigurieren von Azure AD B2C mit Datawiza zum Bereitstellen eines sicheren Hybridzugriffs

- Unter docs.datawiza.com finden Sie Benutzerhandbücher zu Datawiza.