Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Viele Organisationen müssen branchenspezifische oder regionale Vorschriften einhalten, bevor Sie Azure-Clouddienste einführen. Jede Verordnung definiert Compliancedomänen und bestimmte Steuerelemente. Beispielsweise bezieht sich CMMC L3 AC 1.001 auf die Access Control (AC)-Domäne und die Steuerelement-ID 1.001 im Cybersecurity Maturity Model Certification (CMMC)-Framework. Als bewährte Methode ordnen Sie Ihre erforderlichen Compliance-Kontrollen dem Microsoft Cloud Security Benchmark (MCSB) zu. Identifizieren Sie benutzerdefinierte Steuerelemente, die MCSB nicht abdeckt.

MCSB stellt eine Liste integrierter Richtlinien und Richtlinieninitiativen-GUIDs (Globally Unique Identifiers) bereit, die die erforderlichen Steuerelemente adressieren. Für Steuerelemente, die nicht von MCSB abgedeckt werden, befolgen Sie die Richtlinien zur Steuerelementzuordnung, um benutzerdefinierte Richtlinien und Initiativen mithilfe des bereitgestellten schrittweisen Prozesses zu erstellen.

Die Zuordnung Ihrer erforderlichen Steuerelemente zu MCSB kann Ihren sicheren Azure-Onboardingprozess beschleunigen. MCSB bietet einen Standardsatz von cloudorientierten technischen Sicherheitskontrollen basierend auf weitverwendeten Compliance-Frameworks. Beispiele sind das National Institute of Standards and Technology (NIST), Center for Internet Security (CIS) und Payment Card Industry (PCI). Azure bietet integrierte Compliance-Initiativen zur Einhaltung gesetzlicher Vorschriften. Informationen zur Suche nach Initiativen für eine bestimmte Compliancedomäne finden Sie in integrierten Initiativen zur Einhaltung gesetzlicher Vorschriften.

Note

Kontrollzuordnungen zwischen MCSB und Branchen-Benchmarks wie CIS, NIST und PCI zeigen, dass ein bestimmtes Azure-Feature eine Steuerungsanforderung vollständig oder teilweise erfüllen kann. Die Verwendung dieser Features garantiert jedoch nicht die vollständige Einhaltung der entsprechenden Kontrollen in diesen Branchen-Benchmarks.

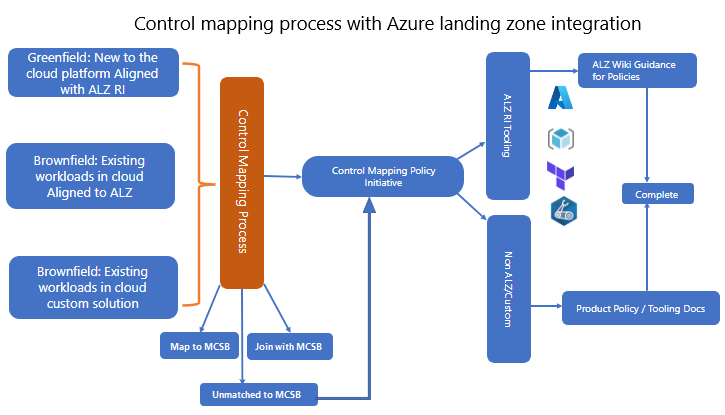

Das folgende Diagramm veranschaulicht den Ablauf des Steuerungszuordnungsprozesses:

Schritte zum Zuordnen von Sicherheitssteuerelementen in Azure

- Identifizieren Sie die erforderlichen Steuerelemente.

- Ordnen Sie die erforderlichen Kontrollen dem MCSB zu.

- Identifizieren Sie Steuerelemente, die nicht mit MCSB und ihren jeweiligen Richtlinien zugeordnet sind.

- Durchführen einer Plattform- und Dienstebenenbewertung.

- Implementieren Sie Leitlinien mit Richtlinieninitiativen mithilfe von Tools der Azure-Zielzone, nativen Tools oder Tools von Drittanbietern.

Tip

Lesen Sie die Anleitungen zum Anpassen der Azure-Zielzonenarchitektur , um Ihre Anforderungen an die Steuerungszuordnung zu unterstützen.

1. Identifizieren der erforderlichen Steuerelemente

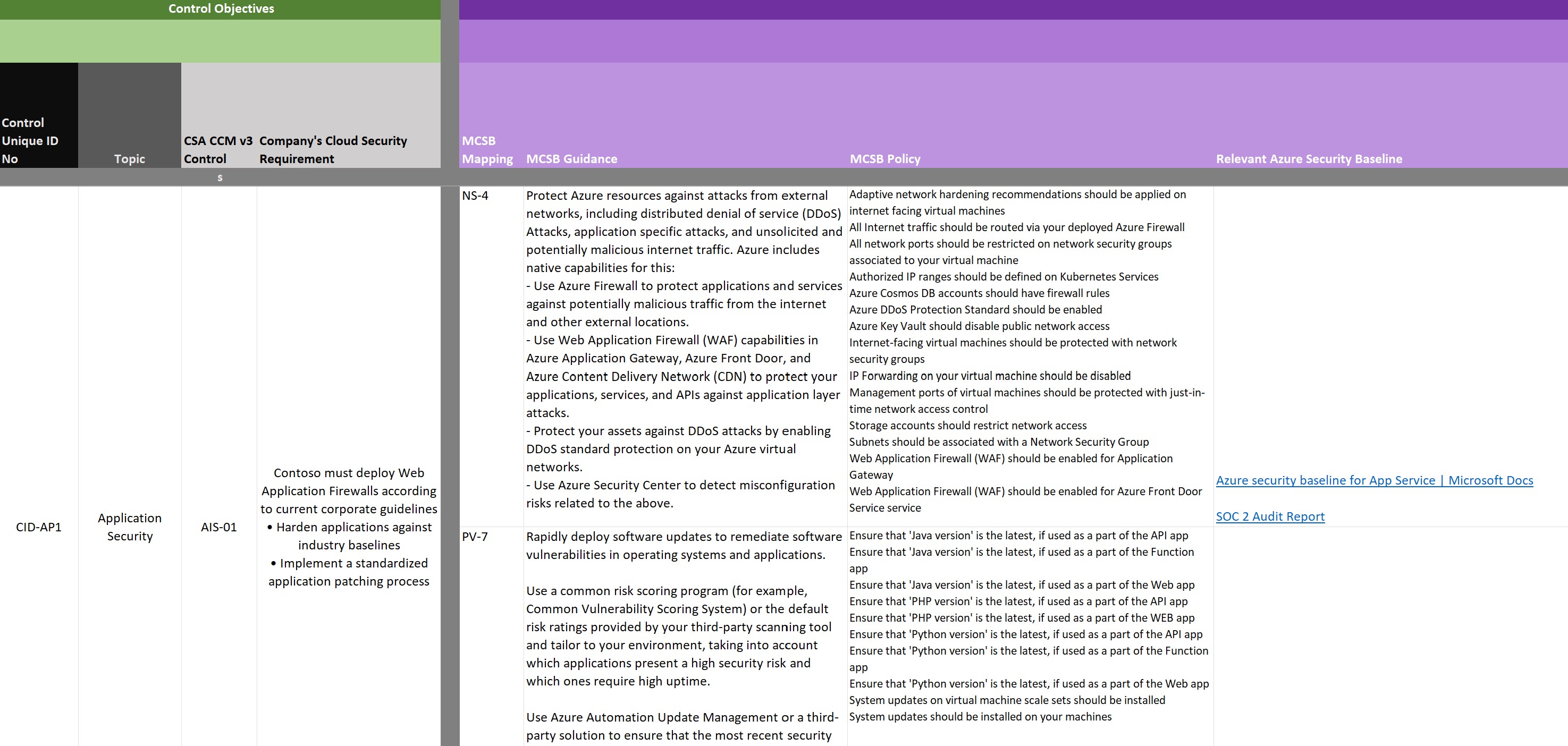

Sammeln Sie alle vorhandenen und erforderlichen Compliance-Kontrollen aus Ihrem Sicherheitsteam. Wenn keine Liste vorhanden ist, dokumentieren Sie die Steuerelementanforderungen in einer Excel-Tabelle. Verwenden Sie das folgende Format als Leitfaden. Ihre Liste kann Steuerelemente aus einem oder mehreren Complianceframeworks enthalten.

Ein Beispiel für eine formalisierte Steuerelementliste.

2. Zuordnen von Steuerelementen zu Microsoft Cloud Security Benchmark und Erstellen benutzerdefinierter Steuerelemente

Verwenden Sie für jedes erfasste Steuerelement den richtigen Steuerelementtitel, die Domänenkategorie und die Beschreibung, um verwandte Steuerelemente zu identifizieren. Richten Sie die Absichten jedes Steuerelements so genau wie möglich aus. Beachten Sie unterschiede oder Lücken in Ihrer Kalkulationstabelle.

Sie können auch allgemeine Frameworks verwenden, die sowohl den Steuerelementen Ihrer Organisation als auch MCSB zugeordnet sind, sofern verfügbar. Wenn Ihre Steuerelemente und MCSB beispielsweise NIST 800-53 Revision 4 oder CIS 7.1 zugeordnet sind, können Sie die Datensätze mithilfe dieses gemeinsamen Frameworks verknüpfen. Finden Sie mittlere geläufige Frameworks im Abschnitt "Ressourcen".

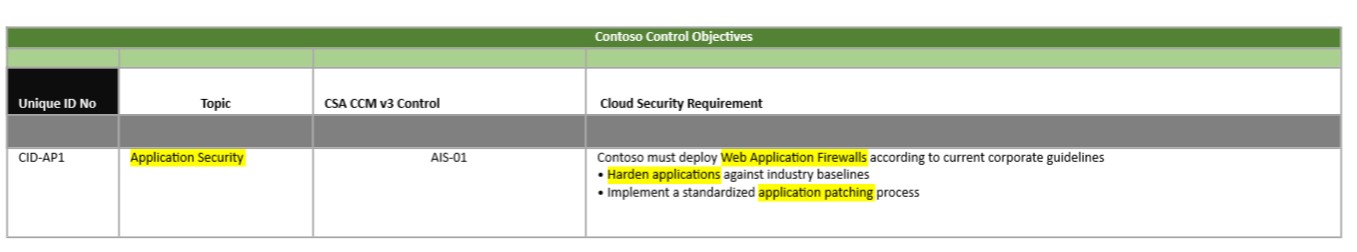

Beispiel für eine einzelne Steuerelementzuordnung: Die Kontrollziele Ihrer Organisation

Die obige Tabelle zeigt eines der eindeutigen Kontrollziele mit hervorgehobenen Schlüsselwörtern.

Überprüfen Sie in diesem Beispiel die Kategorisierung eines Steuerelements mit der Bezeichnung "Anwendungssicherheit", um es als anwendungsbezogenes Steuerelement zu identifizieren. Die Anforderung besteht darin, Anwendungsfirewalls zu implementieren und Anwendungen zu härten und zu patchen. Wenn Sie MCSB-Steuerelemente und -Anleitungen überprüfen, finden Sie möglicherweise mehrere Steuerelemente, die auf diese Anforderung angewendet und zugeordnet werden.

Um schnell eine bestimmte Version von MCSB zu durchsuchen, laden Sie die Excel-Dateien für jede Version herunter. Durchsuchen Sie diese Dateien nach Steuerelement-ID oder Schlüsselwörtern in der Beschreibung. Verwenden Sie diesen Schritt, um Steuerelemente zu identifizieren und zuzuordnen, die MCSB abdeckt.

3. Identifizieren von Steuerelementen, die nicht mit dem Microsoft Cloud Security Benchmark und den entsprechenden Richtlinien verknüpft sind

Markieren Sie alle Steuerungsmaßnahmen, die nicht direkt zugeordnet werden können und eine Risikominderung benötigen. Entwickeln Sie ein benutzerdefiniertes Richtlinien- oder Automatisierungsskript für diese Steuerelemente während des Guardrail-Implementierungsprozesses.

Tip

AzAdvertizer ist ein communitygesteuertes Tool, das vom Cloud Adoption Framework unterstützt wird. Verwenden Sie sie, um integrierte Richtlinien aus Azure-Zielzonen oder aus dem Azure-Richtlinien-Repository der Community an einem zentralen Ort zu ermitteln.

4. Durchführen einer Plattform- und Dienstebenenbewertung

Nachdem Sie Ihre Kontrollen und Ziele mcSB zugeordnet und unterstützende Informationen zu Verantwortung, Anleitung und Überwachung gesammelt haben, sollten Ihre IT-Sicherheitsstelle oder die unterstützende Organisation alle Informationen in einer offiziellen Plattformbewertung überprüfen.

Diese Plattformbewertung bestimmt, ob MCSB die Mindestanforderungen für die Verwendung erfüllt und alle Sicherheits- und Complianceanforderungen erfüllt, die durch Vorschriften auferlegt werden.

Wenn Sie Lücken identifizieren, können Sie MCSB weiterhin verwenden, aber möglicherweise müssen Sie mindernde Kontrollen entwickeln, bis Sie diese Lücken schließen oder die Benchmark-Updates veröffentlicht werden, um sie zu beheben. Sie können auch benutzerdefinierte Steuerelemente zuordnen, indem Sie eine Richtliniendefinition erstellen und diese bei Bedarf einer Initiativedefinition hinzufügen.

Prüflisten zur Genehmigung

Das Sicherheitsteam hat die Azure-Plattform für die Nutzung genehmigt.

Sie müssen eine individuelle Excel-Tabelle mit der Dienstbaseline für den Microsoft-Benchmark für Cloudsicherheit zu den bereits abgeschlossenen Kontrollzuordnungen auf Plattformebene hinzufügen.

- Fügen Sie Spalten hinzu, um die Bewertung aufzunehmen, z. B. Abdeckung, Erzwingung, zulässige Effekte.

Führen Sie eine zeilenweise Analyse der resultierenden Bewertungsgrundlage für die Service-Basisbewertung durch.

Geben Sie für jedes Kontrollziel Folgendes an:

- Wenn es durch den Dienst oder ein Risiko abgedeckt werden kann.

- Risikowert, falls vorhanden.

- Status der Überprüfung für diese Position.

- Erforderliche Minderungsmaßnahmen, falls vorhanden.

- Welche Azure-Richtlinie kann zur Durchsetzung/Überwachung des Steuerelements verwendet werden?

Wo es Lücken bei der Überwachung oder Durchsetzung für den Service und die Kontrolle gibt:

- Melden Sie dem Microsoft Cloud Security Benchmark-Team, um Lücken in Inhalten, Überwachungen oder Durchsetzungslücken zu schließen.

Beachten Sie in Bereichen, die Ihre Anforderungen nicht erfüllen, das Risiko, das bestehen kann, wenn Sie diese Anforderung nicht umsetzen, sowie die Auswirkungen. Achten Sie auch darauf, ob die Genehmigung akzeptabel ist oder ob aufgrund der Lücke eine Blockade entsteht.

Der Dienststatus wird bestimmt:

- Entweder erfüllt der Dienst alle Anforderungen, oder dass das Risiko akzeptabel ist und auf einer Zulassungsliste platziert wird, die verwendet werden soll, nachdem die Schutzschienen vorhanden sind.

- ODER, die Servicelücken sind zu groß / Risiko ist zu groß und der Dienst wird auf eine Blockliste gesetzt. Sie kann erst verwendet werden, wenn Lücken von Microsoft geschlossen werden.

Eingaben – Plattformebene

- Dienstbewertungsvorlage (Excel)

- Kontrollziele für die Zuordnung zum Microsoft Cloud Security Benchmark

- Zielservice

Ausgaben – Plattformebene

- Abgeschlossene Dienstbewertung (Excel)

- Minderung von Steuerelementen

- Lücken

- Genehmigung/Nichtgenehmigung für die Dienstverwendung

Nachdem Ihr internes Sicherheits- oder Überwachungsteam genehmigt hat, dass die Plattform und die Kerndienste ihren Anforderungen entsprechen, implementieren Sie die vereinbarte Überwachung und Schutzschienen. Wenn Sie mindernde Kontrollen identifiziert haben, die über das MCSB hinausgehen, implementieren Sie entweder integrierte Kontrollen oder verwenden Sie Azure-Richtlinien mit Richtliniendefinitionen. Fügen Sie diese Steuerelemente bei Bedarf einer Initiativedefinition hinzu.

Prüfliste – Servicelevel

- Fassen Sie die Richtlinien zusammen, die als erforderlich identifiziert wurden, als Ergebnis der Plattformbewertung und Dienstbewertung.

- Entwickeln Sie alle erforderlichen benutzerdefinierten Richtliniendefinitionen, um die Reduzierung von Steuerelementen/Lücken zu unterstützen.

- Erstellen Sie benutzerdefinierte Richtlinieninitiative.

- Ordnen Sie die Richtlinieninitiative den Azure-Landenzonentools, den nativen Tools oder den Tools von Drittanbietern zu.

Eingaben – Dienstebene

- Abgeschlossene Dienstbewertung (Excel)

Ausgaben – Dienstebene

- Benutzerdefinierte Policy-Initiative

5. Implementierung von Schutzmaßnahmen mithilfe der Azure-Landingzone oder systemeigenen Tools

In den folgenden Abschnitten wird beschrieben, wie Sie regulatorische Compliance-Kontrollen im Rahmen einer Azure-Bereitstellung in der Zielzone identifizieren, zuordnen und implementieren. Diese Bereitstellung enthält Richtlinien, die mit den MCSB-Standards für Sicherheitskontrollen auf Plattformebene übereinstimmen.

Tip

Wenn Sie Azure-Referenzarchitekturen wie das Portal, Bicep oder Terraform verwenden, weist die Bereitstellung der Intermediate Root Management Group standardmäßig die MCSB-Richtlinieninitiative zu.

Erfahren Sie mehr über zugewiesene Richtlinien im Rahmen einer Azure-Landungszonen-Referenzarchitektur.

Leitfaden für die Implementierung von Richtlinien in Azure-Zielzonen

Je nach Ihren Kontrollzielen müssen Sie möglicherweise benutzerdefinierte Richtliniendefinitionen, Richtlinieninitiativendefinitionen und Richtlinienzuweisungen erstellen.

Weitere Informationen finden Sie in den folgenden Anleitungen für die Implementierungsoptionen für die Azure-Zielzone.

Referenzarchitekturportal für Azure Landing Zone

Bei Verwendung des Azure-Zielzonenportal-Beschleunigers:

- Erstellen von benutzerdefinierten Sicherheitsrichtlinien in Microsoft Defender für Cloud

- Tutorial: Erstellen einer benutzerdefinierten Richtliniendefinition

- Zuweisen von Azure Policy oder Richtlinieninitiativen

Terraform-Module

Wenn Sie die Azure Verified Modules (AVM) für die Plattform-Landungszone (ALZ) – Terraform verwenden, lesen Sie die folgenden Anleitungen zur Verwendung einer benutzerdefinierten Bibliothek.

Bicep

Wenn Sie die Azure Verified Modules (AVM) für die Plattform-Landezone (ALZ) – Bicep verwenden, lesen Sie die folgenden Anleitungen zum Ändern von Richtlinienzuweisungen.

Implementieren von benutzerdefinierten Richtlinien, wenn keine Azure-Zielzonenimplementierung verwendet wird

Azure portal

Wenn Sie das Azure-Portal verwenden, lesen Sie die folgenden Artikel.

- Erstellen von benutzerdefinierten Sicherheitsrichtlinien in Microsoft Defender für Cloud

- Erstellen einer benutzerdefinierten Richtliniendefinition

- Erstellen und Verwalten von Richtlinien zum Erzwingen der Compliance

- Zuweisen von Richtlinieninitiativen

Azure Resource Manager-Vorlagen

Wenn Sie die Ressourcen-Manager-Vorlagen verwenden, lesen Sie die folgenden Artikel.

- Erstellen einer benutzerdefinierten Richtliniendefinition

- Zuweisen von Richtlinieninitiativen

- Erstellen einer Richtlinienzuweisung zum Identifizieren von nicht konformen Ressourcen mit einer ARM-Vorlage

- Referenz zu Bicep und Resource Manager-Richtliniendefinitionsvorlagen

- Referenz zu Bicep und Resource Manager-Vorlagen für Richtliniensätze (Initiative)

- Referenz zu Bicep und Resource Manager-Vorlagen für die Richtlinienzuweisung

Terraform

Wenn Sie Terraform verwenden, lesen Sie die folgenden Artikel.

- Hinzufügen von benutzerdefinierten Azure-Richtliniendefinitionen und -initiativen

- Hinzufügen der Azure-Richtliniensatzdefinition

- Zuweisen einer Verwaltungsgruppenrichtlinie

- Zuweisen einer Azure Policy-Instanz oder Richtlinieninitiative

Bicep

Wenn Sie Bicep-Vorlagen verwenden, beachten Sie die folgenden Artikel.

- Schnellstart: Erstellen einer Richtlinienzuweisung zum Identifizieren von nicht konformen Ressourcen mit einer Bicep-Datei

- Referenz zu Bicep und Resource Manager-Richtliniendefinitionsvorlagen

- Referenz zu Bicep und Resource Manager-Vorlagen für Richtliniensätze (Initiative)

- Referenz zu Bicep und Resource Manager-Vorlagen für die Richtlinienzuweisung

Verwenden von Microsoft Defender für Cloud zur Überwachung der Compliance

Microsoft Defender für Cloud vergleicht Ihre Ressourcenkonfigurationen kontinuierlich mit Anforderungen in Branchenstandards, Vorschriften und Benchmarks. Das Dashboard zur Einhaltung gesetzlicher Vorschriften zeigt Ihren Compliancestatus an. Erfahren Sie mehr über die Verbesserung Ihrer Einhaltung gesetzlicher Vorschriften.

Häufig gestellte Fragen

Wie kann ich Kontrollziele integrieren, wenn mein Framework nicht dem Microsoft Cloud Security-Benchmark zugeordnet ist?

Microsoft stellt Cloud Security Benchmark (MCSB)-Zuordnungen zu vielen führenden Branchenframeworks bereit. Wenn die erforderlichen Kontrollen nicht berücksichtigt sind, führen Sie eine manuelle Zuordnung vor. Führen Sie die Schritte in diesem Artikel zur manuellen Steuerungszuordnung aus.

Beispiel: Wenn Sie die Compliance von Kanada Federal Protected B (PBMM) erfüllen müssen und der Microsoft Cloud Security-Benchmark noch nicht PBMM zugeordnet ist, finden Sie ein freigegebenes Framework wie NIST Special Publication (SP) 800-53 Revision 4. Wenn sowohl PBMM als auch MCSB v2 NIST SP 800-53 R4 zugeordnet sind, verwenden Sie dieses allgemeine Framework, um die Empfehlungen und Anleitungen zu identifizieren, die Sie in Azure befolgen müssen.

Wie adressiere ich Kontrollziele, die nicht von der Microsoft Cloud Security-Benchmark abgedeckt werden?

MCSB konzentriert sich auf technische Azure-Steuerelemente. Sie enthält keine nicht technischen Ziele, wie Schulungen oder Kontrollen, die nicht direkt mit der technischen Sicherheit in Zusammenhang stehen, z. B. Rechenzentrumssicherheit. Markieren Sie diese Elemente als Verantwortung von Microsoft, und verwenden Sie Nachweise aus MCSB-Inhalten oder Microsoft-Überwachungsberichten, um die Compliance zu demonstrieren. Wenn Sie feststellen, dass ein Ziel ein technisches Steuerelement ist, erstellen Sie zusätzlich zu den Basissteuerelementen ein milderndes Steuerelement für die Nachverfolgung. Sie können auch eine Anforderung an MCSBteam@microsoft.com senden, um fehlende Kontrollen in zukünftigen Versionen zu beheben.