Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Jeder Agent verfügt über eine vom Benutzer zugewiesene verwaltete Identität (UAMI), die automatisch zusammen mit ihm erstellt wird. Ihr Agent verwendet dieses UAMI zum Authentifizieren und Interagieren mit Ihren Azure-Ressourcen. Sie fungiert in Ihrem Auftrag, ohne dass Sie geheime Schlüssel oder Anmeldeinformationen verwalten müssen.

Berechtigungsstufen

Während der Agenterstellung wählen Sie eine Berechtigungsstufe aus, die bestimmt, welche RBAC-Rollen der UAMI in den von Ihnen ausgewählten Ressourcengruppen zugewiesen werden.

| Grad | Was es gewährt. | Am besten geeignet für: |

|---|---|---|

| Reader | Hauptüberwachungsrollen + leserrollen für spezifische Ressourcentypen | Schreibgeschützte Diagnosen. Der Agent fordert zur temporären Erhöhung (über OBO) auf, wenn er Maßnahmen ergreifen muss. |

| Privilegiert | Kernüberwachungsrollen + ressourcentypspezifische Mitwirkenderollen | Voll funktionsfähiger Zugriff. Der Agent kann genehmigte Aktionen direkt ausführen. |

Vorkonfigurierte Rollen (immer zugewiesen)

Unabhängig von der von Ihnen ausgewählten Ebene werden die folgenden Rollen immer zugewiesen.

| Rolle | Geltungsbereich | Was dies zulässt |

|---|---|---|

| Reader | Ressourcengruppe | Anzeigen von Ressourcen und Eigenschaften |

| Log Analytics Reader | Ressourcengruppe | Abfrageprotokolle und Arbeitsbereiche |

| Monitoring Reader | Ressourcengruppe | Zugreifen auf Metriken und Überwachungsdaten |

| Überwachung von Mitwirkenden | Subscription | Bestätigen und Schließen von Azure Monitor-Warnungen und Updateüberwachungseinstellungen |

Hinweis

Weisen Sie die Rolle "Mitwirkender überwachen" während der Agenterstellung auf Abonnementebene zu, damit Ihr Agent den Lebenszyklus der Azure Monitor-Warnung (bestätigen, schließen) aus dem Feld heraus verwalten kann.

Wenn Sie Privileged auswählen, ruft der Agent zusätzliche Mitwirkenderollen basierend auf den Ressourcentypen ab, die er in Ihren verwalteten Ressourcengruppen erkennt (z. B. Container-App-Mitwirkender, wenn die Ressourcengruppe Azure Container Apps-Ressourcen enthält).

Standardzustand

Wenn Sie beim Erstellen eines Agents keine Ressourcengruppen zuweisen, verfügt die verwaltete Identität über keine Berechtigungen. Sie müssen dem Agenten explizit Zugriff gewähren, damit er etwas tun kann.

Gewähren des Zugriffs auf Ressourcen

Weisen Sie Ihrem Agenten Ressourcengruppen zu, und gewähren Sie dann RBAC-Rollen an die verwaltete Identität.

# Grant Reader access to a resource group (view resources, query logs)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Reader \

--scope /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP_NAME>

# Grant Reader access to entire subscription (for broader visibility)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Reader \

--scope /subscriptions/<SUBSCRIPTION_ID>

# Grant Contributor access to a resource group (modify resources)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Contributor \

--scope /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP_NAME>

Tipp

Weisen Sie für den schreibgeschützten Zugriff über mehrere Ressourcengruppen den Reader auf Abonnementebene anstelle jeweils einzeln pro Ressourcengruppe zu. Weisen Sie für den Schreibzugriff bestimmte Rollen auf Ressourcengruppenebene zu. Um die verwaltete Identitäts-ID Ihres Agents zu finden, wechseln Sie zum Agentportal (Einstellungen>Azure-Einstellungen>Zu Identität wechseln). Sie können sie auch direkt im Azure-Portal finden, indem Sie zur Container-App-Ressource navigieren, Identität auswählen und die Objekt-ID (Prinzipal-ID) kopieren.

Berechtigungen ändern

Sie können die UAMI-Berechtigungen jederzeit anpassen, indem Sie die IAM-Einstellungen für die verwalteten Ressourcengruppen aktualisieren.

- Gewähren Sie mehr Zugriff: Fügen Sie Rollenzuweisungen in den IAM-Einstellungen der Ressourcengruppe hinzu.

- Hinzufügen einer Ressourcengruppe: Das Hinzufügen einer Ressourcengruppe zum Bereich des Agents weist ihm automatisch die Rollen der UAMI zu.

- Entfernen einer Ressourcengruppe: Durch das Entfernen einer Ressourcengruppe wird der gesamte Zugriff darauf widerrufen.

Hinweis

Sie können keine einzelnen Berechtigungen entfernen, nur ganze Ressourcengruppen.

Berechtigungsfluss

Wenn Ihr Agent eine Aktion ausführen muss, folgt er einem bestimmten Berechtigungsfluss.

Dieser Ablauf gilt für alles, was der Agent ausführt, einschließlich interaktiver Chat, Vorfall-Threads, geplanter Abläufe und autonomer Operationen.

Im Auftrag von (OBO)

Wenn für die verwaltete Identität keine Berechtigungen für eine Aktion vorhanden sind, kann der Agent Ihre Berechtigungen vorübergehend über den "On-Behalf-Of"-Flow verwenden. Diese Situation ist besonders häufig, wenn Sie die Berechtigungsstufe " Reader " ausgewählt haben. Der Agent hat Lesezugriff, benötigt aber Ihre Anmeldeinformationen, um Schreibaktionen auszuführen.

Warnung

Nur Benutzer mit der Rolle "SRE-Agent-Administrator " können OBO-Anforderungen autorisieren. Standardbenutzer können keine OBO-Autorisierung bereitstellen. Persönliche Microsoft-Konten können OBO unabhängig von der Rolle nicht autorisieren. Nur Arbeits- oder Schulkonten (Microsoft Entra ID) unterstützen den stellvertretenden Tokenaustausch. Weitere Informationen finden Sie unter Benutzerrollen und Berechtigungen.

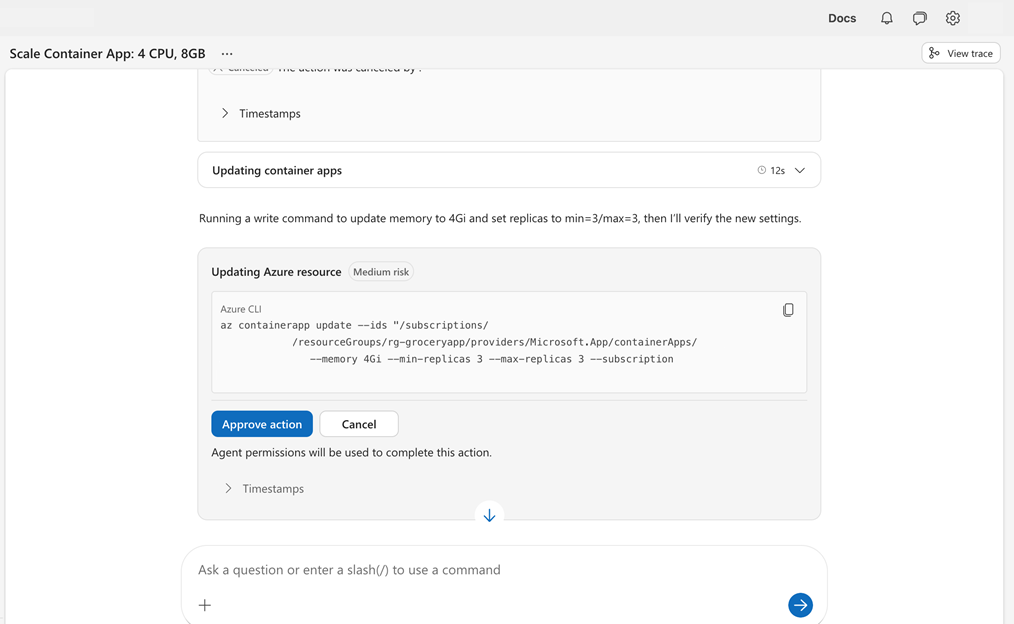

Beispiel

Sie bitten den Agent, eine Container-App zu skalieren, die verwaltete Identität verfügt jedoch nicht über Schreibberechtigungen.

Der Agent fordert Sie zur Autorisierung auf, indem Sie Ihre Anmeldeinformationen verwenden, um die Aktion abzuschließen. Ihre Berechtigungen werden nicht beibehalten, sondern der Agent kehrt nach Abschluss des Vorgangs zur Verwendung seiner verwalteten Identität zurück.

Wenn Sie OBO verwenden

| Szenario | Was ist los |

|---|---|

| Agent auf Reader-Ebene muss agieren | Der Agent verfügt über Leseberechtigungen, der Benutzer fordert ihn jedoch auf, einen Dienst neu zu starten. Der Agent fordert die Administratorautorisierung an. |

| Autonome Reaktion auf Vorfälle | Der Agent wird ausgelöst, um das Problem zu beheben, die verwaltete Identität verfügt jedoch nur über Reader. Der Agent fordert die Administratorautorisierung an. |

| Einmaliger privilegierter Vorgang | Interaktive Sitzungen, in denen ein Administrator über Berechtigungen verfügt, die der Agent nicht hat. |

| Benutzer eines persönlichen Kontos | Die OBO-Autorisierung ist nicht verfügbar. Ein Administrator mit einem Geschäfts-, Schul- oder Unikonto muss stattdessen autorisieren. |

Verwandte Inhalte

| Ressource | Warum das wichtig ist |

|---|---|

| Benutzerrollen und -berechtigungen | Was Benutzer mit dem Agent tun können |

| Ausführungsmodi | Wie der Agent Genehmigungen verarbeitet |

| Überwachungs-Agent-Aktionen | Überwachen, was der Agent mit seinen Berechtigungen gemacht hat |