Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Ihr Agent kann Probleme untersuchen, Maßnahmen für die Produktionsinfrastruktur ergreifen und auf vertrauliche Daten in Ihrer gesamten Umgebung zugreifen. Die Zugriffssteuerung bestimmt, wer Aktionen anfordern kann, wer sie genehmigen kann und wer die Konfiguration des Agents ändern kann.

Übersicht über die Zugriffssteuerung

Die Zugriffssteuerung funktioniert auf drei Ebenen.

| Ebene | Bedienelemente | Konfiguriert bei |

|---|---|---|

| Benutzerrollen (dieser Artikel) | Was Benutzer mit dem Agent tun können | Azure IAM auf der Agent-Ressource |

| Ausführungsmodi | Ob der Agent vor dem Handeln fragt | Pro Antwortplan und pro geplanter Vorgang |

| Agentberechtigungen | Was der Agent auf Azure zugreifen kann, einschließlich verwalteter Identitäts-RBAC-Rollen und im Auftrag von Fallbacks | RBAC-Rollen auf Ressourcengruppen |

Ebene 1: Benutzerrollen

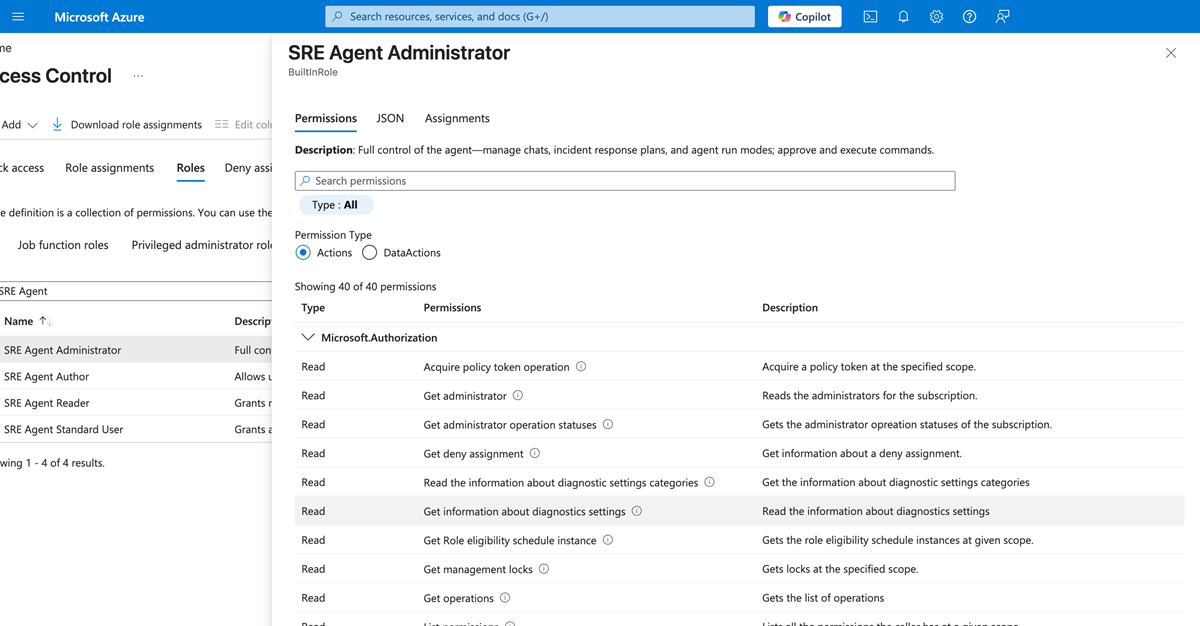

Ihr Agent enthält drei integrierte Azure RBAC-Rollen.

| Rolle | Möglich | Nicht machbar |

|---|---|---|

| SRE Agent Reader | Anzeigen von Threads, Protokollen, Vorfällen | Chat, Aktionen anfordern, alles ändern |

| SRE-Agent Standardbenutzer | Chat, Diagnose ausführen, Anforderungsaktionen | Genehmigen von Aktionen, Löschen von Ressourcen, Ändern von Connectors |

| SRE-Agent-Administrator | Genehmigen von Aktionen, Verwalten von Connectors, Löschen von Ressourcen | (Vollzugriff) |

Der Benutzer, der den Agent erstellt, erhält automatisch die Rolle des SRE-Agent-Administrators .

Wer sollte welche Rolle haben?

Verwenden Sie die folgenden Anleitungen, um Rollen basierend auf Teamaufgaben zuzuweisen.

| Rolle | Geben Sie |

|---|---|

| SRE Agent Reader | Auditoren, Complianceteams, Projektbeteiligte, die Sichtbarkeit benötigen |

| SRE-Agent Standardbenutzer | L1/L2 Ingenieure, Erste Antwortende, alle, die Probleme diagnostizieren |

| SRE-Agent-Administrator | SRE-Manager, Cloud-Administratoren, Vorfallbefehleführer |

So erzwingt das Portal Berechtigungen

Das Portal überprüft Ihre Azure-Rollenzuweisungen, wenn Sie auf den Agent zugreifen. Das Portal erzwingt den Zugriff auf zwei Ebenen.

Ebene 1: Kein Agentzugriff

Wenn Sie nicht über die Rollenzuweisung des SRE-Agents verfügen, zeigt das Portal einen Bildschirm "Zugriff erforderlich " mit einem Schildsymbol und einer Schaltfläche "Zur Zugriffssteuerung wechseln" an, über die das Azure IAM-Fenster geöffnet wird. Wenn Sie über die Azure-Owner- oder Contributor-Rolle für die Ressource verfügen, wird auch ein Hinweisbanner angezeigt, das die automatische Zuweisung der Administratorrolle anbietet.

Ebene 2: Backend-Durchsetzung

Wenn Sie über eine SRE-Agent-Rolle verfügen, aber eine Aktion über Ihre Berechtigungen hinaus versuchen, blockiert das Back-End die Aktion mit einem 403-Fehler. Das Portal ermöglicht es Ihnen möglicherweise, zu einer Seite zu navigieren oder eine Schaltfläche auszuwählen, aber der Vorgang schlägt mit einem Berechtigungsfehler fehl, wenn er den Server erreicht.

Hinweis

Einige Portal-Features deaktivieren proaktiv Schaltflächen, wenn Sie keine Schreibberechtigungen besitzen (z. B. zeigt die Konnektorverwaltung deaktivierte Schaltflächen mit Tooltipps). Dieses Verhalten ist jedoch noch nicht in allen Features konsistent. Das Back-End erzwingt immer die richtigen Berechtigungen, unabhängig davon, was die Benutzeroberfläche anzeigt.

Welchen Zugriff jede Rolle hat

In der folgenden Tabelle wird die Zugriffsebene für jede Rolle in verschiedenen Bereichen des Portals zusammengefasst.

| Fläche | Reader | Standard-Benutzer | Administrator |

|---|---|---|---|

| Chat | Threads anzeigen (nur Lesezugriff) | Nachrichten senden, Threads starten | Vollzugriff, Genehmigen von Aktionen, Löschen von Threads |

| Agent Canvas | Anzeigen von benutzerdefinierten Agenten | Anzeigen von benutzerdefinierten Agenten | Erstellen, Bearbeiten, Löschen von benutzerdefinierten Agents |

| Wissensdatenbank | Durchsuchen von Dokumenten | Hochladen von Dokumenten | Hochladen und Löschen von Dokumenten |

| Verbinder | Anzeigen von Verbindern | Anzeigen von Verbindern | Hinzufügen, Bearbeiten, Löschen von Konnektoren |

| Antwortpläne | Anzeigen von Plänen | Anzeigen von Plänen | Erstellen, Bearbeiten, Löschen von Plänen |

| Verwaltete Ressourcen | Ressourcen anzeigen | Ressourcen anzeigen | Hinzufügen, Entfernen von Ressourcen |

| Einstellungen | Einstellungen anzeigen | Einstellungen anzeigen | Ändern von Einstellungen, Stoppen/Löschen eines Agenten |

Zuweisen von Rollen

Weisen Sie Rollen über das Azure-Portal (Access Control (IAM)>Add role assignment) oder mithilfe der Azure CLI zu.

az role assignment create \

--assignee user@company.com \

--role "SRE Agent Administrator" \

--scope <AGENT_RESOURCE_ID>

Ersetzen Sie den Rollennamen durch SRE Agent Standard User oder SRE Agent Reader nach Bedarf.

Um die Ressourcen-ID Ihres Agents zu finden, führen Sie den folgenden Befehl aus:

az resource show \

--resource-group <RESOURCE_GROUP> \

--name <AGENT_NAME> \

--resource-type Microsoft.SREAgent/agents \

--query id -o tsv

Wie Rollen zusammenarbeiten

Das folgende Beispiel zeigt, wie Rollen während eines Aktionsgenehmigungsworkflows interagieren. Ein Techniker fordert eine Aktion an, aber nur Administratoren können sie genehmigen.

| Schritt | Wer | Action |

|---|---|---|

| 1 | Techniker (Standardbenutzer) | "Beheben des Konfigurationsproblems" |

| 2 | Agent | Entwurf eines Wartungsplans |

| 3 | Agent | Kann nicht ausgeführt werden (erfordert Administratorgenehmigung) |

| 4 | Manager (Administrator) | Überprüft und genehmigt |

| 5 | Agent | Führt die Korrektur mithilfe der verwalteten Identität oder im Rahmen der On-Behalf-Of-Autorisierung aus. |

Erfahren Sie, wie die Zugriffssteuerungsebenen interagieren

In diesem Artikel werden Benutzerrollen behandelt, die umfassen, wer mit dem Agent was tun kann. Informationen zum Vollständigen Zugriffssteuerungsbild finden Sie unter:

| Artikel | Seite | Was Sie lernen werden |

|---|---|---|

| Ausführungsmodi | Ausführungsmodi | Wie überprüfungs- und autonome Modi steuern, ob der Agent vor dem Handeln fragt. Nur Administratoren können im Überprüfungsmodus genehmigen |

| Agentberechtigungen | Agentberechtigungen | Wie der Agent Zugriff auf Azure-Ressourcen erhält. Dazu gehören Lese- und Privilegierte Berechtigungsstufen, RBAC-Rollen und OBO-Fallback |

| Überwachung | Überwachungs-Agent-Aktionen | Überprüfen, was Ihr Agent getan hat, wer es genehmigt hat und welche Identität verwendet wurde |