Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

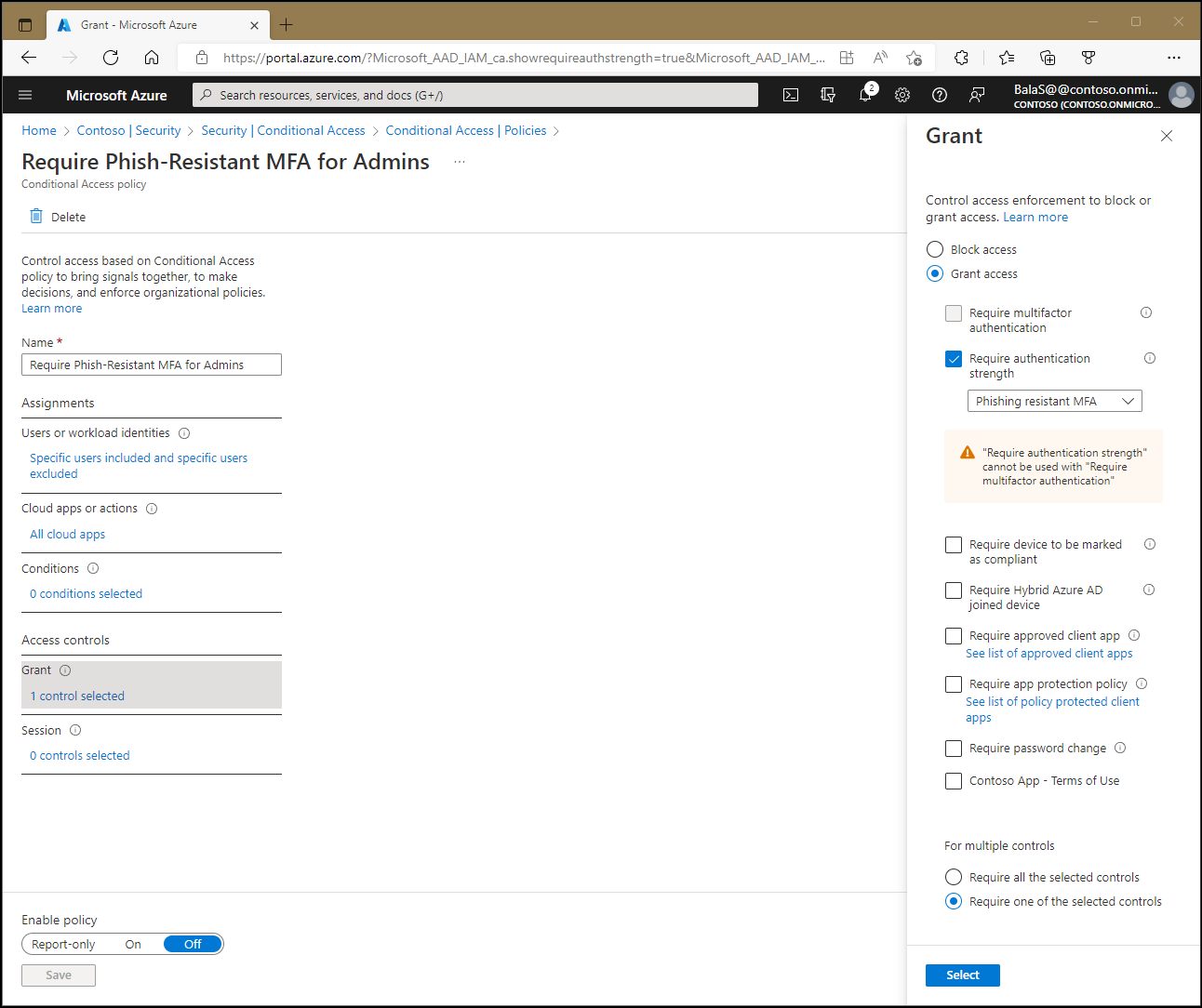

In einer Richtlinie für bedingten Zugriff kann ein Administrator Zugriffssteuerungen verwenden, um den Zugriff auf Ressourcen zu gewähren oder zu blockieren.

Zugriff blockieren

Das Steuerelement zum Blockieren des Zugriffs wertet Zuweisungen aus und verhindert den Zugriff basierend auf der Richtlinienkonfiguration für bedingten Zugriff.

Der Zugriff blockieren ist ein leistungsfähiges Steuerelement, das eine sorgfältige Anwendung erfordert. Richtlinien mit Blockanweisungen können unbeabsichtigte Nebenwirkungen verursachen. Ordnungsgemäße Tests und Validierungen sind unerlässlich, bevor sie das Steuerelement im großen Maßstab aktivieren. Administratoren sollten Tools wie den Modus "Nur bedingter Zugriff " und das Tool "Was wenn" im bedingten Zugriff verwenden, wenn Änderungen vorgenommen werden.

Gewähren von Zugriff

Administratoren können festlegen, dass beim Gewähren des Zugriffs mindestens ein Steuerelement erzwungen wird. Diese Steuerelemente umfassen die folgenden Optionen:

- Multi-Faktor-Authentifizierung erforderlich (Microsoft Entra Multifactor Authentication)

- Authentifizierungsstärke erforderlich

- Markieren des Geräts als kompatibel erforderlich (Microsoft Intune)

- In Microsoft Entra hybrid eingebundenes Gerät erforderlich

- Genehmigte Client-App erforderlich

- App-Schutzrichtlinie erforderlich

- Kennwortänderung erforderlich

Wenn Administratoren diese Optionen kombinieren möchten, können sie die folgenden Methoden verwenden:

- Alle ausgewählten Steuerungen erforderlich (Steuerung und Steuerung)

- Eine der ausgewählten Steuerungen erforderlich (Steuerung oder Steuerung)

Der bedingten Zugriff fordert standardmäßig alle ausgewählten Steuerelemente an.

Erzwingen der mehrstufigen Authentifizierung

Wenn Sie dieses Kontrollkästchen aktivieren, müssen Benutzer Microsoft Entra Multi-Faktor-Authentifizierung ausführen. Weitere Informationen zum Bereitstellen der Multi-Faktor-Authentifizierung für Microsoft Entra finden Sie unter Planen einer cloudbasierten Bereitstellung der Multi-Faktor-Authentifizierung für Microsoft Entra.

Windows Hello for Business erfüllt die Anforderungen für die Multi-Faktor-Authentifizierung in Richtlinien für bedingten Zugriff.

Authentifizierungsstärke erforderlich

Administratoren können festlegen , dass bestimmte Authentifizierungsstärken in ihren Richtlinien für bedingten Zugriff erforderlich sind. Diese Authentifizierungsstärken werden im Microsoft Entra Admin Center>Entra ID>Authentifizierungsmethoden>Authentifizierungsstärken definiert. Administratoren können ihre eigenen Versionen erstellen oder die integrierten Versionen verwenden.

Markieren des Geräts als kompatibel erforderlich

Organisationen, die Intune bereitstellen, können mithilfe der von ihren Geräten zurückgegebenen Informationen Geräte identifizieren, die bestimmte Richtlinienkonformitätsanforderungen erfüllen. Intune sendet Konformitätsinformationen an Microsoft Entra ID, sodass beim bedingten Zugriff entschieden werden kann, ob der Zugriff auf Ressourcen gewährt oder blockiert wird. Weitere Informationen zu Konformitätsrichtlinien finden Sie im Artikel Festlegen von Regeln für Geräte, um den Zugriff auf Ressourcen in Ihrer Organisation mithilfe von Intune zu erlauben.

Ein Gerät kann von Intune für jedes Beliebige Gerätebetriebssystem oder durch ein nicht von Microsoft stammendes Mobile Device Management System für Windows-Geräte als kompatibel gekennzeichnet werden. In Intune finden Sie eine Liste der unterstützten Nicht-Microsoft-Geräteverwaltungssysteme im Support von Nicht-Microsoft-Gerätecompliance-Partnern.

Geräte müssen in Microsoft Entra ID registriert werden, damit Sie als kompatibel gekennzeichnet werden können. Weitere Informationen zur Geräteregistrierung finden Sie unter Was ist eine Geräteidentität?.

Für die Steuerung Markieren des Geräts als kompatibel erforderlich gilt Folgendes:

- Unterstützt nur Geräte mit Windows 10 und höher, iOS, Android, macOS und Linux Ubuntu, die bei Microsoft Entra ID und Intune registriert sind.

- Microsoft Edge im InPrivate-Modus unter Windows gilt als nicht kompatibles Gerät.

Hinweis

Unter Windows, iOS, Android, macOS und einigen Nicht-Microsoft-Webbrowsern identifiziert Die Microsoft Entra-ID das Gerät mithilfe eines Clientzertifikats, das bereitgestellt wird, wenn das Gerät mit Microsoft Entra ID registriert ist. Wenn sich ein Benutzer zum ersten Mal über den Browser anmeldet, wird er zum Auswählen des Zertifikats aufgefordert. Der Benutzer muss dieses Zertifikat auswählen, bevor der Browser weiterhin verwendet werden kann.

Sie können die Microsoft Defender for Endpoint-App zusammen mit der Richtlinie für eine genehmigte Client-App in Intune verwenden, um die Gerätekonformitätsrichtlinie auf Richtlinien für bedingten Zugriff festzulegen. Beim Einrichten des bedingten Zugriffs ist kein Ausschluss der Microsoft Defender for Endpoint-App erforderlich. Auch wenn Microsoft Defender for Endpoint unter Android und iOS (App-ID dd47d17a-3194-4d86-bfd5-c6ae6f5651e3) keine genehmigte App ist, hat sie die Berechtigung zum Melden des Gerätesicherheitsstatus. Diese Berechtigung ermöglicht bei bedingtem Zugriff den Fluss von Complianceinformationen.

Auf ähnliche Weise wird der Zugriff der Microsoft Authenticator-App auf den Bereich vom UserAuthenticationMethod.Read, nicht blockiert. Authenticator benötigt während der Authenticator-Registrierung Zugriff auf den UserAuthenticationMethod.Read Bereich, um zu bestimmen, welche Anmeldeinformationen ein Benutzer konfigurieren kann. Der Authentifikator benötigt Zugriff auf die UserAuthenticationMethod.ReadWrite Registrierung von Anmeldeinformationen, wodurch das "Erfordern"-Gerät nicht als konforme Überprüfung gekennzeichnet wird .

In Microsoft Entra hybrid eingebundenes Gerät erforderlich

Organisationen können die Geräteidentität als Teil ihrer Richtlinie für bedingten Zugriff verwenden. Mit diesem Kontrollkästchen können Organisationen festlegen, dass Geräte hybrid in Microsoft Entra eingebunden sein müssen. Weitere Informationen zu Geräteidentitäten finden Sie unter Was ist eine Geräteidentität?.

Wenn Sie den OAuth-Gerätecodeflow verwenden, wird das erforderliche Gewährungssteuerelement für das verwaltete Gerät oder eine Gerätestatusbedingung nicht unterstützt. Dies liegt daran, dass das Gerät, das die Authentifizierung ausführt, seinen Gerätestatus nicht für das Gerät bereitstellen kann, das einen Code bereitstellt. Außerdem ist der Gerätestatus im Token für das Gerät gesperrt, das die Authentifizierung ausführt. Verwenden Sie stattdessen das Steuerelement Multi-Faktor-Authentifizierung erfordern.

Die Steuerung In Microsoft Entra hybrid eingebundenes Gerät erforderlich:

- Unterstützt nur in die Domäne eingebundene Geräte mit älteren Windows-Versionen (vor Windows 10) und Geräte mit aktuellen Windows-Versionen (Windows 10+).

- Betrachtet Microsoft Edge im InPrivate-Modus nicht als hybrid in Microsoft Entra eingebundenes Gerät.

Genehmigte Client-App erforderlich

Organisationen können anfordern, dass für den Zugriff auf ausgewählte Cloud-Apps eine genehmigte Client-App verwendet wird. Diese genehmigten Client-Apps unterstützen Intune-App-Schutzrichtlinien, und zwar unabhängig von einer MDM-Lösung (Mobile-Device Management, Verwaltung mobiler Geräte).

Warnung

Der genehmigte Zuschuss für die Client-App läuft Anfang März 2026 aus. Organisationen müssen bis März 2026 alle aktuellen Richtlinien für den bedingten Zugriff umstellen, die nur die Genehmigung genehmigter Client-App oder Anwendungsschutzrichtlinien verwenden. Wenden Sie außerdem auf jede neue Richtlinie für bedingten Zugriff nur die Zuweisung „Anwendungsschutz-Richtlinie erforderlich“ an. Weitere Informationen finden Sie im Artikel Migrieren einer genehmigten Client-App zu Anwendungsschutzrichtlinien im bedingten Zugriff.

Um diese Zuweisungssteuerung anzuwenden, muss das Gerät in Microsoft Entra ID registriert sein, was die Verwendung einer Broker-App voraussetzt. Als Broker-App kann Microsoft Authenticator für iOS-Geräte bzw. Microsoft Authenticator oder das Microsoft-Unternehmensportal für Android-Geräte verwendet werden. Wenn auf dem Gerät keine Broker-App installiert ist und ein Benutzer versucht, sich zu authentifizieren, wird er zum entsprechenden App Store umgeleitet, um die erforderliche Broker-App zu installieren.

Diese Einstellung wird von den folgenden Client-Apps unterstützt. Diese Liste ist nicht vollständig und kann sich ändern:

- Microsoft Azure Information Protection

- Microsoft Cortana

- Microsoft Dynamics 365

- Microsoft Edge

- Microsoft Excel

- Microsoft Power Automate

- Microsoft Rechnungsstellung

- Microsoft Kaizala

- Microsoft Launcher

- Microsoft-Listen

- Microsoft Office

- Microsoft OneDrive

- Microsoft OneNote

- Microsoft Outlook

- Microsoft Planner

- Microsoft Power Apps

- Microsoft Power BI

- Microsoft PowerPoint

- Microsoft SharePoint

- Microsoft Skype for Business

- Microsoft Stream

- Microsoft Teams

- Microsoft To-Do

- Microsoft Visio

- Microsoft Word

- Microsoft Yammer

- Microsoft Whiteboard

- Microsoft 365-Admin

Hinweise

- Die genehmigten Client-Apps unterstützen das Intune-Feature für die mobile Anwendungsverwaltung.

- Anforderung Genehmigte Client-App erforderlich:

- Unterstützt als Geräteplattformbedingung nur iOS und Android.

- Zum Registrieren des Geräts ist eine Broker-App erforderlich. Als Broker-App kann Microsoft Authenticator für iOS-Geräte bzw. Microsoft Authenticator oder das Microsoft-Unternehmensportal für Android-Geräte verwendet werden.

- Beim bedingten Zugriff kann Microsoft Edge im InPrivate-Modus nicht als genehmigte Client-App betrachtet werden.

- Richtlinien für bedingten Zugriff, die Microsoft Power BI als genehmigte Client-App voraussetzen, unterstützen bei der Verbindung der mobilen Power BI-App mit dem lokalen Power BI-Berichtsserver den Microsoft Entra-Anwendungsproxy nicht.

- Außerhalb von Microsoft Edge gehostete Webansichten erfüllen nicht die genehmigte Client-App-Richtlinie. Beispiel: Wenn eine App versucht, SharePoint in einer Webansicht zu laden, versagen die Appschutz-Richtlinien.

Konfigurationsbeispiele finden Sie unter Bedingter Zugriff: Genehmigte Client-Apps oder App-Schutzrichtlinie erforderlich.

App-Schutzrichtlinie erforderlich

In der Richtlinie für bedingten Zugriff können Sie festlegen, dass eine Intune-App-Schutzrichtlinie für die Client-App vorhanden sein muss, bevor der Zugriff auf die ausgewählten Anwendungen verfügbar ist. Mit diesen App-Schutzrichtlinien der Verwaltung mobiler Anwendungen (Mobile Application Management, MAM) können Sie die Daten Ihrer Organisation innerhalb einer bestimmten Anwendung verwalten und schützen.

Um dieses Gewährungssteuerelement anzuwenden, muss für den bedingten Zugriff das Gerät in Microsoft Entra ID registriert sein. Dafür ist eine Broker-App erforderlich. Als Broker-App kann Microsoft Authenticator für iOS-Geräte oder das Microsoft-Unternehmensportal für Android-Geräte verwendet werden. Wenn auf dem Gerät keine Broker-App installiert ist und der Benutzer versucht, sich zu authentifizieren, wird er zum entsprechenden App Store umgeleitet, um die Broker-App zu installieren. Die Microsoft Authenticator-App kann als Broker-App verwendet werden, kann jedoch nicht als Ziel für eine genehmigte Client-App verwendet werden. App-Schutzrichtlinien sind allgemein für iOS und Android und in der öffentlichen Vorschau für Microsoft Edge unter Windows verfügbar. Windows-Geräte unterstützen maximal drei Microsoft Entra-Benutzerkonten in derselben Sitzung. Weitere Informationen zum Anwenden von Richtlinien auf Windows-Geräte finden Sie im Artikel Erfordern einer App-Schutzrichtlinie auf Windows-Geräten (Vorschauversion).

Anwendungen müssen bestimmte Anforderungen erfüllen, um App-Schutzrichtlinien zu unterstützen. Weitere Informationen zu diesen Anforderungen finden Entwickler im Abschnitt Apps, die mit App-Schutzrichtlinien verwaltet werden können.

Diese Einstellung wird von den folgenden Client-Apps unterstützt. Diese Liste ist nicht vollständig und kann sich ändern. Wenn Ihre App nicht in der Liste enthalten ist, wenden Sie sich an den Anwendungshersteller, um die Unterstützung zu bestätigen:

- Mobile Adobe Acrobat Reader-App

- iAnnotate für Office 365

- Microsoft Cortana

- Microsoft Dynamics 365 für Smartphones

- Microsoft Dynamics 365 Sales

- Microsoft Edge

- Microsoft Excel

- Microsoft Power Automate

- Microsoft Launcher

- Microsoft-Listen

- Microsoft Loop

- Microsoft Office

- Microsoft OneDrive

- Microsoft OneNote

- Microsoft Outlook

- Microsoft Planner

- Microsoft Power BI

- Microsoft PowerApps

- Microsoft PowerPoint

- Microsoft SharePoint

- Microsoft Stream Mobile Native 2.0

- Microsoft Teams

- Microsoft To-Do

- Microsoft Word

- Microsoft Whiteboard-Dienste

- MultiLine für Intune

- Nine Mail – E-Mail und Kalender

- Notate für Intune

- Provectus – Secure Contacts

- Viva Engage (Android, iOS und iPadOS)

- Windows-App (Android, iOS/iPadOS und Microsoft Edge unter Windows)

Hinweis

Kaizala, Skype for Business und Visio unterstützen den Zuweisungstyp App-Schutzrichtlinie erforderlich nicht. Wenn Sie mit diesen Apps arbeiten müssen, verwenden Sie exklusiv die Zuweisung Genehmigte Apps erforderlich. Die Verwendung der Klausel "oder" zwischen den beiden Finanzhilfen funktioniert für diese drei Anwendungen nicht.

Konfigurationsbeispiele finden Sie unter Bedingter Zugriff: Genehmigte Client-Apps oder App-Schutzrichtlinie erforderlich.

Kennwortänderung anfordern

Wenn ein Benutzerrisiko erkannt wird, können Administratoren die Richtlinien für Benutzerrisiko verwenden, damit Benutzer ihr Kennwort auf sichere Weise mithilfe der Self-Service-Kennwortzurücksetzung von Microsoft Entra ändern können. Benutzer können mit der Self-Service-Kennwortzurücksetzung ihr Kennwort zurücksetzen, um das Problem selbst zu beheben. Dieser Vorgang schließt das Benutzerrisikoereignis, um unnötige Warnungen für Administratoren zu verhindern.

Wenn Benutzer zum Ändern des Kennworts aufgefordert werden, müssen sie zunächst die Multi-Faktor-Authentifizierung ausführen. Stellen Sie sicher, dass alle Benutzer sich für die Multi-Faktor-Authentifizierung registrieren, damit sie auf eine Risikoerkennung bei ihren Konten vorbereitet sind.

Warnung

Benutzer müssen vor dem Auslösen der Benutzerrisiko-Richtlinie für die Multi-Faktor-Authentifizierung registriert worden sein.

Die folgenden Einschränkungen gelten beim Konfigurieren einer Richtlinie mithilfe des Steuerelements für die Kennwortänderung:

- Diese Richtlinie muss allen Ressourcen zugewiesen sein. Diese Anforderung verhindert, dass ein Angreifer eine andere App verwendet, um das Kennwort des Benutzers zu ändern und so das Kontorisiko zurückzusetzen, indem er sich bei einer anderen App anmeldet.

- Kennwortänderung erforderlich kann nicht mit anderen Steuerelementen (z. B. kompatibles Gerät erforderlich) verwendet werden.

- Das Steuerelement für die Kennwortänderung kann nur mit der Benutzer- und Gruppenzuweisungsbedingung, der Cloud-App-Zuweisungsbedingung (die auf „Alle“ festgelegt sein muss) und den Benutzerrisikobedingungen verwendet werden.

Risikobehebung erforderlich

Wenn das Benutzerrisiko erkannt wird, können Benutzer unabhängig von ihrer Authentifizierungsmethode den entsprechenden Remediationsprozess eigenständig durchführen. Die von Microsoft verwaltete Wartungsrichtlinie im bedingten Zugriff umfasst alle Authentifizierungsmethoden, einschließlich kennwortbasierter und kennwortloser Methoden. Weitere Informationen finden Sie unter "Erfordern einer Risikobehebung mit von Microsoft verwalteter Wartung (Vorschau)".

Wenn Sie die Option "Risikobehebung erforderlich" als Vorgabesteuerungselement auswählen, werden die folgenden Einstellungen automatisch auf die Richtlinie angewendet:

- Authentifizierungsstärke erforderlich

- Anmeldehäufigkeit – jedes Mal

Wenn ein Benutzer bei ausgewähltem Steuerelement zur Risikobehebung verpflichtet ist, werden die Benutzer unmittelbar nach dem Widerruf ihrer Sitzungen aufgefordert, sich anzumelden. Wenn Sie dieses Berechtigungssteuerelement auswählen, bedeutet dies, wenn sich der Benutzer gerade angemeldet hat, aber er gefährdet ist, wird er aufgefordert, sich erneut anzumelden. Das Risiko wird behoben, nachdem der Benutzer sich zum zweiten Mal erfolgreich angemeldet hat.

Nutzungsbedingungen

Wenn Ihre Organisation Nutzungsbedingungen erstellt hat, werden unter den Gewährungssteuerelementen ggf. andere Optionen angezeigt. Diese Optionen ermöglichen Administratoren die Bestätigung der Nutzungsbedingungen als Bedingung für den Zugriff auf die Ressourcen, die die Richtlinie schützt. Weitere Informationen zu Nutzungsbedingungen finden Sie unter Nutzungsbedingungen für Microsoft Entra.

Mehrere Zuschuss-Kontrollen

Wenn mehrere Erteilungssteuerelemente für einen Benutzer gelten, verstehen Sie, dass Richtlinien für bedingten Zugriff eine bestimmte Gültigkeitsprüfungsreihenfolge nach Entwurf befolgen. Wenn ein Benutzer beispielsweise über zwei Richtlinien verfügt, die mehrstufige Authentifizierung (MFA) und Nutzungsbedingungen (ToU) erfordern, überprüft der bedingte Zugriff zuerst den MFA-Anspruch des Benutzers und dann den ToU.

- Wenn sich ein gültiger MFA-Anspruch nicht im Token befindet, wird eine "Interrupt" (ausstehende MFA) und ein Fehler für ToU in den Protokollen angezeigt, auch wenn die ToU in einer vorherigen Anmeldung akzeptiert wurde.

- Nach Abschluss der mehrstufigen Authentifizierung wird ein zweiter Protokolleintrag angezeigt, der die ToU überprüft. Wenn der Benutzer die ToU bereits akzeptiert hat, wird für MFA und ToU ein Erfolg angezeigt.

- Wenn ein gültiger MFA-Anspruch im Token vorhanden ist, zeigt ein einzelnes Protokoll erfolg sowohl für MFA als auch für ToU an.

Wenn mehrere Richtlinien auf einen Benutzer angewendet werden, der MFA, Device State und ToU erfordert, ist der Prozess ähnlich. Die Überprüfungsreihenfolge ist MFA, Gerätestatus und dann ToU.

Benutzerdefinierte Steuerelemente (Vorschau)

Benutzerdefinierte Steuerelemente sind eine Vorschaufunktion von Microsoft Entra ID. Wenn Sie benutzerdefinierte Steuerelemente verwenden, werden Ihre Benutzer an einen kompatiblen Dienst umgeleitet, um die Authentifizierungsanforderungen getrennt von der Microsoft Entra-ID zu erfüllen. Weitere Informationen finden Sie im Artikel Benutzerdefinierte Steuerelemente.