Konfigurieren Sie Microsoft Entra Einstellungen für die mehrstufige Authentifizierung

Zum Anpassen der Endbenutzererfahrung für die Microsoft Entra-Multi-Faktor-Authentifizierung (MFA) können Sie Optionen für Einstellungen wie die Schwellenwerte für die Kontosperrung oder Betrugswarnungen und -benachrichtigungen konfigurieren.

Hinweis

Verdächtige Aktivitäten melden ersetzt die bisherigen Funktionen zum Sperren/Freigeben von Benutzenden und für Warnhinweise bei Betrug und Benachrichtigungen. Am 1. März 2025 werden die Legacyfeatures entfernt.

Die folgende Tabelle beschreibt die Microsoft Entra MFA-Einstellungen. In den Unterabschnitten werden die einzelnen Einstellungen näher erläutert.

| Feature | BESCHREIBUNG |

|---|---|

| Kontosperrung (nur MFA-Server) | Sperren Sie Konten vorübergehend für die Verwendung von Microsoft Entra-MFA, wenn zu viele Authentifizierungsversuche hintereinander abgelehnt werden. Diese Funktion betrifft nur Benutzer, die MFA-Server zur Eingabe einer PIN zur Authentifizierung verwenden. |

| Melden verdächtiger Aktivitäten | Hiermit können Einstellungen konfiguriert werden, die es Benutzern ermöglichen, betrügerische Identitätsprüfungsanforderungen zu melden. Melden Sie verdächtige Aktivitäten und ersetzen Sie diese Funktionen: Benutzende blockieren/freigeben, Warnhinweise bei Betrug und Benachrichtigungen. |

| Betrugswarnung | Diese Funktion wird am 1. März 2025 entfernt werden. Verwenden Sie Verdächtige Aktivitäten melden, um es den Benutzenden zu ermöglichen, betrügerische Verifizierungsanfragen zu melden. |

| Benutzer sperren/zulassen | Diese Funktion wird am 1. März 2025 entfernt werden. Verwenden Sie Verdächtige Aktivitäten melden, um es den Benutzenden zu ermöglichen, betrügerische Verifizierungsanfragen zu melden. Diese Warnungen sind in den Microsoft Entra ID Protection integriert. Sie können risikobasierte Richtlinien verwenden oder Ihre eigenen Workflows erstellen, indem Sie Risikoerkennungsereignisse verwenden, um den Zugriff von Benutzenden vorübergehend einzuschränken und Risiken zu beseitigen. |

| Benachrichtigungen | Diese Funktion wird am 1. März 2025 entfernt werden. Verwenden Sie Verdächtige Aktivitäten melden, um es den Benutzenden zu ermöglichen, betrügerische Verifizierungsanfragen zu melden. Sie können Risikobenachrichtigungen verwenden oder Ihre eigenen Workflows erstellen, indem Sie Risikoerkennungsereignisse verwenden, um E-Mail-Benachrichtigungen für von Benutzenden gemeldete Betrugsereignisse zu aktivieren. |

| OATH-Token | Wird in cloudbasierten Microsoft Entra-MFA-Umgebungen verwendet, um OATH-Token für Benutzer zu verwalten. |

| Einstellungen für Telefonanruf | Konfigurieren Sie Einstellungen für Telefonanrufe und Ansagen für Cloud- und lokale Umgebungen. |

| Anbieter | Hier werden alle vorhandenen Authentifizierungsanbieter angezeigt, die Sie möglicherweise mit Ihrem Konto verknüpft haben. Das Hinzufügen neuer Anbieter ist ab dem 1. September 2018 deaktiviert. |

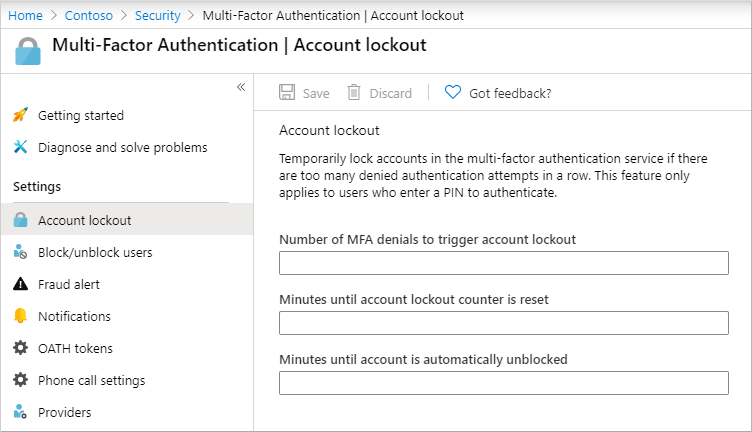

Kontosperrung (nur MFA-Server)

Hinweis

Die Kontosperre betrifft nur Benutzer, die sich mit dem MFA-Server vor Ort anmelden.

Mithilfe der Kontosperreinstellungen können Sie festlegen, wie viele fehlgeschlagene Versuche zugelassen werden, bevor das Konto vorübergehend gesperrt wird, um wiederholte MFA-Versuche im Rahmen eines Angriffs zu verhindern. Die Einstellungen für die Kontosperrung werden nur angewendet, wenn ein PIN-Code für die MFA-Eingabeaufforderung über den MFA-Server vor Ort eingegeben wird.

Die folgenden Einstellungen sind verfügbar:

- Anzahl von MFA-Verweigerungen zum Auslösen einer Kontosperrung

- Zeitraum in Minuten, bis der Zähler für die Kontosperrung zurückgesetzt wird

- Zeitraum in Minuten, bis das Konto automatisch entsperrt wird

Um die Kontosperreinstellungen zu konfigurieren, führen Sie diese Schritte aus:

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Kontosperrung. Möglicherweise müssen Sie auf Mehr anzeigen klicken, um Multi-Faktor-Authentifizierung anzuzeigen.

Geben Sie die Werte für Ihre Umgebung ein, und wählen Sie dann Speichern aus.

Melden verdächtiger Aktivitäten

„Verdächtige Aktivitäten melden“ ersetzt die bisherigen Funktionen zum Sperren/Freigeben von Benutzenden, und für Warnhinweise bei Betrug und Benachrichtigungen.

Wenn eine unbekannte und verdächtige MFA-Eingabeaufforderung eingeht, können Benutzer den betrügerischen Versuch mit Microsoft Authenticator oder über ihr Smartphone melden. Diese Warnungen sind in Microsoft Entra ID Protection integriert, um eine umfassendere Abdeckung und Funktionalität zu gewährleisten.

Benutzer, die eine MFA-Eingabeaufforderung als verdächtig melden, sind auf Hohes Benutzerrisiko festgelegt. Administratoren können risikobasierte Richtlinien verwenden, um den Zugriff für diese Benutzer einzuschränken, oder die Self-Service-Kennwortzurücksetzung (Self-Service Password Reset, SSPR) aktivieren, damit Benutzer Probleme selbst beheben können.

Wenn Sie zuvor die automatische Blockierungsfunktion für Betrugswarnungen verwendet haben und nicht über eine Microsoft Entra ID P2-Lizenz für risikobasierte Richtlinien verfügen, können Sie mithilfe von Risikoerkennungsereignissen die betroffenen Benutzenden entweder manuell identifizieren und deaktivieren oder eine Automatisierung durch benutzerdefinierte Workflows mit Microsoft Graph einrichten. Weitere Informationen zum Untersuchen und Beheben von Benutzerrisiken finden Sie unter:

- Anleitung: Untersuchen eines Risikos

- Anleitung: Behandeln von Risiken und Aufheben der Blockierung von Benutzenden

So aktivieren Sie die Funktion Verdächtige Aktivität melden über die Einstellungen für Authentifizierungsmethoden:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

- Wechseln Sie zu Schutz>Authentifizierungsmethoden>Einstellungen.

- Legen Sie Verdächtige Aktivität melden auf Aktiviert fest. Dieses Feature bleibt deaktiviert, wenn Sie Von Microsoft verwaltet auswählen. Weitere Informationen zu von Microsoft verwalteten Werten finden Sie unter Schützen von Authentifizierungsmethoden in Microsoft Entra ID.

- Wählen Sie Alle Benutzer oder eine bestimmte Gruppe aus.

- Wenn Sie auch benutzerdefinierte Begrüßungen für Ihren Mandanten hochladen, wählen Sie einen Meldecode aus. Der Meldecode ist die Nummer, die Benutzerinnen und Benutzer in ihr Telefon eingeben, um verdächtige Aktivitäten zu melden. Der Meldecode gilt nur, wenn benutzerdefinierte Begrüßungen auch von einem Authentifizierungsrichtlinienadmin hochgeladen werden. Andernfalls ist der Standardcode 0, unabhängig von in der Richtlinie angegebenen Werten.

- Klicken Sie auf Speichern.

Hinweis

Wenn Sie Verdächtige Aktivität melden auswählen und einen benutzerdefinierten Wert für das Melden von Sprechaktivitäten angeben, während im Mandanten gleichzeitig Betrugswarnung aktiviert und eine benutzerdefinierte Nummer für das Melden von Sprechaktivitäten konfiguriert ist, wird der Wert für Verdächtige Aktivität melden statt des Werts für Betrugswarnung verwendet.

Beheben des Risikos für Mandanten mit Microsoft Entra ID P1-Lizenz

Wenn Benutzende einen MFA-Prompt als verdächtig melden, wird das Ereignis im Bericht „Anmeldungen“ (als Anmeldung, die vom Benutzenden abgelehnt wurde), in den Überwachungsprotokollen und im Bericht über Risikoentdeckungen dargestellt.

| Report | Admin Center | Details |

|---|---|---|

| Bericht „Risikoerkennung“ | Schutz>Identitätsschutz>Risikoerkennung | Erkennungstyp: Von Benutzenden gemeldete verdächtige Aktivität Risikostufe: Hoch Quelle: Vom Endbenutzenden gemeldet |

| Bericht zu Anmeldeaktivitäten | Identität>Überwachung und Integrität>Anmeldeprotokolle>Authentifizierungsdetails | Das Ergebnis wird wie folgt dargestellt: MFA verweigert, Betrugscode eingegeben |

| Überwachungsprotokolle | Identität>Überwachung und Integrität>Überwachungsprotokolle | Der Betrugsbericht wird unter der Aktivitätsart Gemeldeter Betrug angezeigt. |

Hinweis

Benutzende werden nicht als „Hohes Risiko“ gemeldet, wenn sie eine kennwortlose Authentifizierung durchführen.

Sie können auch mit Microsoft Graph nach Risikoentdeckungen und als riskant gekennzeichneten Benutzenden suchen.

| API | Detail |

|---|---|

| riskDetection-Ressourcentyp | riskEventType: userReportedSuspiciousActivity |

| riskyUsers auflisten | riskLevel = hoch |

Für manuelle Korrekturen können Administrierende oder Helpdesk die Benutzenden bitten, ihr Kennwort mithilfe der Self-Service-Kennwortzurücksetzung (Self-Service Password Reset, SSPR) zurückzusetzen, oder dies in ihrem Namen tun. Verwenden Sie zur automatisierten Wartung die Microsoft Graph-APIs, oder verwenden Sie PowerShell, um ein Skript zu erstellen, das das Kennwort der Benutzenden ändert, SSPR erzwingt, Anmeldesitzungen widerruft oder das Benutzerkonto vorübergehend deaktiviert.

Beheben des Risikos für Mandanten mit Microsoft Entra ID P2-Lizenz

Mandanten mit einer Microsoft Entra ID P2-Lizenz können risikobasierte Richtlinien für bedingten Zugriff verwenden, um das Benutzerrisiko automatisch zu beheben, zusätzlich zu den Optionen der Microsoft Entra ID P2-Lizenz.

Konfigurieren Sie eine Richtlinie, die das Risiko der Benutzenden unter Bedingungen>Benutzerrisiko berücksichtigt. Suchen Sie nach Benutzenden, bei denen das Risiko = hoch ist, um sie entweder für die Anmeldung zu sperren oder sie aufzufordern, ihr Passwort zurückzusetzen.

Weitere Informationen finden Sie unter Risikobasierte Richtlinie für bedingten Zugriff – Anmelderisiko.

Melden verdächtiger Aktivitäten und Betrugswarnungen

Die Funktion Verdächtige Aktivitäten melden und die bestehende Funktion Betrugswarnung können parallel laufen. Sie können Ihre mandantenweite Funktion Betrugswarnung beibehalten, während Sie bei einer gezielten Testgruppe mit der Verwendung von Verdächtige Aktivitäten melden beginnen.

Wenn die Funktion Betrugswarnung mit automatischer Blockierung aktiviert ist und Verdächtige Aktivitäten melden aktiviert ist, wird der Benutzer zur Sperrliste hinzugefügt und als hohes Risiko eingestuft und fällt unter alle anderen konfigurierten Richtlinien. Diese Benutzer müssen aus der Sperrliste entfernt werden und ihr Risiko muss behoben werden, damit sie sich mit MFA anmelden können.

Betrugswarnung

Verdächtige Aktivitäten melden ersetzt die Betrugswarnung aufgrund ihrer Integration mit dem Microsoft Entra ID Protection für risikoorientierte Abhilfemaßnahmen, bessere Berichterstattungsfunktionen und eine Verwaltung mit den wenigsten Privilegien. Das Feature „Betrugswarnung“ wird am 1. März 2025 entfernt.

Mit der Funktion Betrugswarnung können betrügerische Versuche, auf Ressourcen zuzugreifen, gemeldet werden. Wenn eine unbekannte und verdächtige MFA-Eingabeaufforderung eingeht, können Benutzer den betrügerischen Versuch mit der Microsoft Authenticator-App oder über ihr Smartphone melden. Die folgenden Konfigurationsoptionen stehen für Warnungen zur Verfügung:

Benutzer, die Betrugsversuche melden, automatisch blockieren. Wenn ein Betrug gemeldet wird, werden Microsoft Entra-Multi-Faktor-Authentifizierung-Versuche für das Benutzerkonto 90 Tage lang oder so lange blockiert, bis ein Admin die Sperre für das Konto aufhebt. Ein Administrator kann anhand des Anmeldeberichts Anmeldungen überprüfen und entsprechende Maßnahmen ergreifen, um weiterem Betrug vorzubeugen. Ein Administrator kann dann die Sperre für das Konto des Benutzers aufheben.

Code zum Melden von Betrugsversuchen während der Begrüßung. Wenn zur Ausführung der Multi-Faktor-Authentifizierung ein Telefonanruf verwendet wird, drücken Sie normalerweise die Taste #, um Ihre Anmeldung zu bestätigen. Wenn sie einen Betrug melden möchten, geben sie vor dem Drücken der #-Taste einen Code ein. Dieser Code ist standardmäßig 0, Sie können ihn jedoch anpassen. Wenn die automatische Sperrung aktiviert ist, muss der Benutzer, nachdem er 0# gedrückt hat, um Betrug zu melden, 1 drücken, um die Kontosperrung zu bestätigen.

Hinweis

In der Standardansage von Microsoft wird der Benutzer aufgefordert, zum Senden einer Betrugswarnung die Zeichenfolge 0# einzugeben. Wenn Sie einen anderen Code als 0 verwenden möchten, sollten Sie eine benutzerdefinierte Ansage mit den passenden Anweisungen für Ihre Benutzer aufnehmen und hochladen.

Führen Sie die folgenden Schritte aus, um Betrugswarnungen zu aktivieren und zu konfigurieren:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

- Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Betrugswarnung.

- Setzen Sie Benutzern die Ausgabe von Betrugswarnungen standardmäßig erlauben auf Ein.

- Konfigurieren Sie die Einstellungen Benutzer, die Betrugsversuche melden, automatisch blockieren oder Code zum Melden von Betrugsversuchen während der Begrüßung nach Bedarf.

- Wählen Sie Speichern.

Benutzer sperren/zulassen

Verdächtige Aktivitäten melden ersetzt die Betrugswarnung aufgrund ihrer Integration mit dem Microsoft Entra ID Protection für risikoorientierte Abhilfemaßnahmen, bessere Berichterstattungsfunktionen und eine Verwaltung mit den wenigsten Privilegien. Das Feature zum Blockieren/Aufheben der Blockieren für Benutzende wird am 1. März 2025 entfernt.

Wenn das Gerät eines Benutzers verloren geht oder gestohlen wird, können Sie Microsoft Entra-MFA-Versuche für das zugeordnete Konto blockieren. Alle Microsoft Entra-MFA-Versuche für blockierte Benutzer werden automatisch verweigert. Der Benutzer wird 90 Tage lang ab dem Zeitpunkt der Sperrung nicht für MFA aufgefordert.

Sperren eines Benutzers

Führen Sie die folgenden Schritte aus, um einen Benutzer zu sperren.

- Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Benutzer blockieren/Blockierung aufheben.

- Wählen Sie Hinzufügen aus, um einen Benutzer zu sperren.

- Geben Sie den Benutzernamen für den gesperrten Benutzer im Format

username@domain.comein, und geben Sie dann im Feld Grund einen Kommentar ein. - Wählen Sie OK aus, um den Benutzer zu sperren.

Entsperren von Benutzer*innen

Führen Sie zum Entsperren eines Benutzers die folgenden Schritte aus:

- Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Benutzer blockieren/Blockierung aufheben.

- Wählen Sie in der Spalte Aktion neben dem Benutzer Entsperren aus.

- Geben Sie im Feld Grund für Entsperren einen Kommentar ein.

- Wählen Sie OK aus, um den Benutzer zu entsperren.

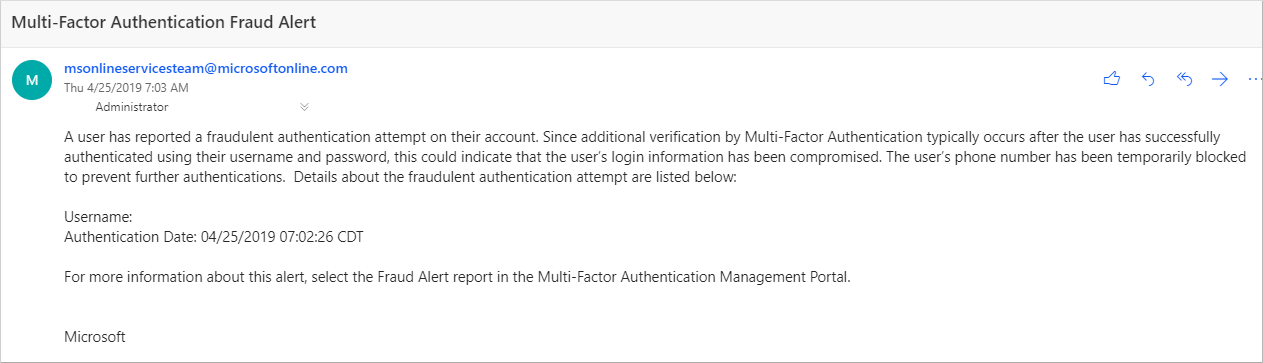

Benachrichtigungen

Verdächtige Aktivitäten melden ersetzt die Benachrichtigungen aufgrund ihrer Integration mit dem Microsoft Entra ID Protection für risikoorientierte Abhilfemaßnahmen, bessere Berichterstattungsfunktionen und eine Verwaltung mit den wenigsten Privilegien. Das Feature „Benachrichtigungen“ wird am 1. März 2025 entfernt.

Sie können Microsoft Entra ID so konfigurieren, dass E-Mail-Benachrichtigungen gesendet werden, wenn Benutzer Betrugswarnungen melden. Diese Benachrichtigungen werden in der Regel an Identitätsadministratoren gesendet, da die Anmeldeinformationen für das Benutzerkonto wahrscheinlich kompromittiert sind. Im folgenden Beispiel wird gezeigt, wie eine E-Mail-Benachrichtigung für Betrugswarnungen aussieht:

So konfigurieren Sie Betrugswarnungen betreffende Benachrichtigungen:

- Navigieren Sie zu Schutz>Multi-Faktor-Authetifizierung>Benachrichtigungen.

- Geben Sie die E-Mail-Adresse ein, an die die Benachrichtigung gesendet werden soll.

- Zum Entfernen einer vorhandenen E-Mail-Adresse wählen Sie ... neben der E-Mail-Adresse und dann Löschen aus.

- Wählen Sie Speichern aus.

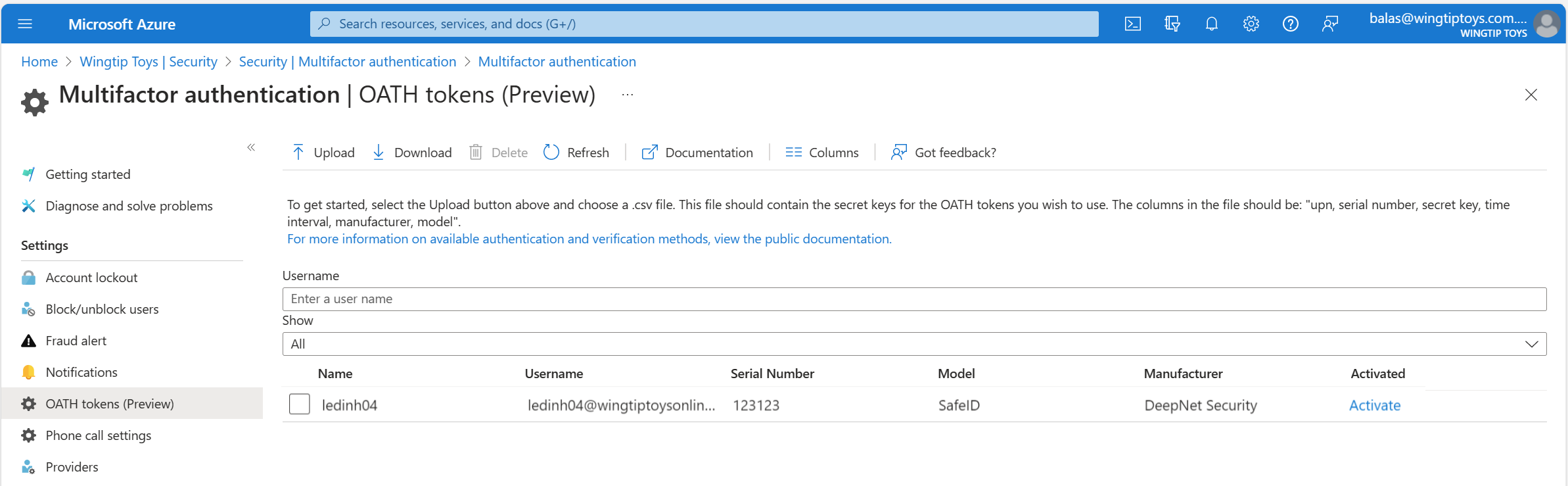

OATH-Token

Microsoft Entra ID unterstützt die Verwendung von OATH TOTP SHA-1-Token, die den Code alle 30 oder 60 Sekunden aktualisieren. Sie können diese Token beim Anbieter Ihrer Wahl erwerben.

OATH TOTP-Hardwaretoken sind in der Regel mit einem geheimen, im Token vorprogrammierten Schlüssel oder Anfangswert versehen. Sie müssen diese Schlüssel entsprechend der Beschreibung in den folgenden Schritten in Microsoft Entra ID eingeben. Geheime Schlüssel sind auf 128 Zeichen beschränkt, was möglicherweise nicht mit allen Token kompatibel ist. Der geheime Schlüssel darf nur die Zeichen a-z oder A-Z und die Ziffern 1-7 enthalten. Er muss Base32-codiert sein.

Programmierbare OATH TOTP-Hardwaretoken, die mit einem neuen Ausgangswert versehen werden können, können ebenfalls im Softwaretoken-Setupflow mit Microsoft Entra ID eingerichtet werden.

OATH-Hardwaretoken werden in der öffentlichen Vorschau unterstützt. Weitere Informationen zu Vorschauversionen finden Sie unter Zusätzliche Nutzungsbestimmungen für Microsoft Azure-Vorschauen.

Nachdem Sie Token erworben haben, müssen Sie sie in einem CSV-Dateiformat (Comma-Separated Values, durch Trennzeichen getrennte Datei) hochladen. Schließen Sie den UPN, die Seriennummer, den geheimen Schlüssel, das Zeitintervall, den Hersteller und das Modell ein, wie in diesem Beispiel gezeigt:

upn,serial number,secret key,time interval,manufacturer,model

Helga@contoso.com,1234567,1234567abcdef1234567abcdef,60,Contoso,HardwareKey

Hinweis

Stellen Sie sicher, dass Sie die Kopfzeile in Ihre CSV-Datei einschließen.

- Melden Sie sich beim Microsoft Entra-Admin Center als Globaler Administrator an.

- Gehen Sie zu Schutz>Multi-Faktor-Authentifizierung>OATH-Token und laden Sie die CSV-Datei hoch.

Je nach Größe der CSV-Datei kann die Verarbeitung ein paar Minuten dauern. Wählen Sie Aktualisieren aus, um den Status abzurufen. Wenn die Datei Fehler enthält, können Sie eine CSV-Datei herunterladen, in der sie aufgelistet sind. Die Feldnamen in der heruntergeladenen CSV-Datei unterscheiden sich von denen in der hochgeladenen Version.

Sobald alle Fehler behoben sind, kann der Administrator die einzelnen Schlüssel aktivieren, indem er für das Token Aktivieren auswählt und das in dem Token angezeigte OTP eingibt.

Benutzer verfügen möglicherweise über eine Kombination aus bis zu fünf OATH-Hardwaretoken oder Authentifizierungsanwendungen wie die Microsoft Authenticator-App, die für die jederzeitige Verwendung konfiguriert sind.

Wichtig

Stellen Sie sicher, dass Sie jedes Token nur einem einzelnen Benutzer zuweisen. In Zukunft wird die Unterstützung für die Zuweisung eines einzelnen Tokens an mehrere Benutzer beendet, um ein Sicherheitsrisiko zu verhindern.

Einstellungen für Telefonanruf

Wenn Benutzer Anrufe für MFA-Eingabeaufforderungen empfangen, können Sie die Anrufer-ID oder die Begrüßung konfigurieren.

Wenn Sie in den USA nicht die MFA-Anrufer-ID konfiguriert haben, stammen Anrufe von Microsoft von der folgenden Telefonnummer. Benutzer, die Spam-Filter verwenden, sollten diese Nummern ausschließen.

Standardnummer: +1 (855) 330-8653

In der folgenden Tabelle sind weitere Zahlen für verschiedene Länder aufgeführt:

| Land/Region | Nummer(n) |

|---|---|

| Österreich | +43 6703062076 |

| Bangladesch | +880 9604606026 |

| China | +44 1235619418, +44 1235619536, +44 1235619537, +44 1235619538, +44 1235619539, +44 1235619535, +44 7897087681, +44 7897087690, +44 7897087692, +66 977832930 |

| Kroatien | +385 15507766 |

| Ecuador | +593 964256042 |

| Estland | +372 6712726 |

| Frankreich | +33 744081468 |

| Ghana | +233 308250245 |

| Griechenland | +30 2119902739 |

| Guatemala | +502 23055056 |

| Hongkong (SAR) | +852 25716964 |

| Indien | +91 3371568300, +91 1205089400, +91 4471566601, +91 2271897557, +91 1203524400, +91 3335105700, +91 2235544120, +91 4435279600 |

| Jordan | +962 797639442 |

| Kenia | +254 709605276 |

| Niederlande | +31 202490048 |

| Nigeria | +234 7080627886 |

| Pakistan | +92 4232618686, +44 7897087681, +44 7897087690, +44 7897087692, +66 977832930 |

| Polen | +48 699740036 |

| Saudi-Arabien | +966 115122726 |

| Südafrika | +27 872405062 |

| Spanien | +34 913305144 |

| Sri Lanka | +94 117750440 |

| Schweden | +46 701924176 |

| Taiwan | +886 277515260, +886 255686508 |

| Türkei | +90 8505404893 |

| Ukraine | +380 443332393 |

| Vereinigte Arabische Emirate | +971 44015046 |

| Vietnam | +84 2039990161 |

Hinweis

Wenn Anrufe im Rahmen von Microsoft Entra ID Multi-Factor Authentication über das öffentliche Telefonnetz erfolgen, werden sie manchmal über einen Netzbetreiber geroutet, der Anrufer-IDs nicht unterstützt. Aus diesem Grund gibt es keine Garantie für die Anrufer-ID, auch wenn Microsoft Entra ID Multi-Factor Authentication sie immer sendet. Dies gilt sowohl für Telefonanrufe als auch für SMS-Nachrichten, die von Microsoft Entra ID-Multi-Faktor-Authentifizierung bereitgestellt werden. Wenn Sie überprüfen müssen, ob eine Textnachricht von Microsoft Entra ID Multi-Factor Authentication stammt, lesen Sie: „Welche Kurzcodes werden für das Senden von Nachrichten verwendet?“.

Führen Sie die folgenden Schritte aus, um Ihre eigene Anrufer-ID-Nummer zu konfigurieren:

- Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Telefonanrufeinstellungen.

- Legen Sie für die MFA-Anrufer-ID die Nummer fest, die Ihren Benutzern auf dem Telefon angezeigt werden soll. Es sind nur Nummern aus den USA zulässig.

- Wählen Sie Speichern aus.

Hinweis

Wenn Anrufe im Rahmen von Microsoft Entra ID Multi-Factor Authentication über das öffentliche Telefonnetz erfolgen, werden sie manchmal über einen Netzbetreiber geroutet, der Anrufer-IDs nicht unterstützt. Aus diesem Grund gibt es keine Garantie für die Anrufer-ID, auch wenn Microsoft Entra ID Multi-Factor Authentication sie immer sendet. Dies gilt sowohl für Telefonanrufe als auch für SMS-Nachrichten, die von Microsoft Entra ID-Multi-Faktor-Authentifizierung bereitgestellt werden. Wenn Sie überprüfen müssen, ob eine Textnachricht von Microsoft Entra ID Multi-Factor Authentication stammt, lesen Sie: „Welche Kurzcodes werden für das Senden von Nachrichten verwendet?“.

Benutzerdefinierte Sprachnachrichten

Sie können ihre eigenen Aufzeichnungen oder Begrüßungen für Microsoft Entra-Multi-Faktor-Authentifizierung verwenden. Diese Nachrichten können zusätzlich zu den Standardaufzeichnungen von Microsoft verwendet werden oder diese ersetzen.

Bevor Sie beginnen, sollten Sie die folgenden Einschränkungen beachten:

- Die unterstützten Dateiformate sind WAV und MP3.

- Die maximale Dateigröße beträgt 1 MB.

- Authentifizierungsnachrichten sollten kürzer als 20 Sekunden sein. Bei Nachrichten mit einer Länge von mehr als 20 Sekunden ist die Überprüfung unter Umständen nicht erfolgreich. Wenn der Benutzer erst dann reagiert, wenn die Nachricht zu Ende ist, tritt bei der Überprüfung ein Timeout auf.

Benutzerdefiniertes Nachrichtensprachenverhalten

Wenn für den Benutzer eine benutzerdefinierte Sprachnachricht wiedergegeben wird, hängt die Sprache der Nachricht von den folgenden Faktoren ab:

- Die Sprache des Benutzers.

- Vom Browser des Benutzers erkannte Sprache.

- Andere Authentifizierungsszenarios verhalten sich möglicherweise anders.

- Die Sprache jeglicher verfügbarer benutzerdefinierter Nachrichten.

- Diese Sprache wird vom Administrator ausgewählt, wenn eine benutzerdefinierte Nachricht hinzugefügt wird.

Wenn es z. B. nur eine benutzerdefinierte Nachricht gibt und sie auf Deutsch vorliegt:

- Ein Benutzer, der sich in deutscher Sprache authentifiziert, hört dann die benutzerdefinierte deutsche Nachricht.

- Ein Benutzer, der sich in Englisch authentifiziert, hört dann die englische Standardnachricht.

Benutzerdefinierte Standardsprachnachrichten

Sie können die folgenden Beispielskripts zum Erstellen Ihrer eigenen benutzerdefinierten Nachrichten verwenden. Die folgenden Standardphrasen werden verwendet, wenn Sie keine eigenen benutzerdefinierten Nachrichten konfigurieren.

| Nachrichtenname | Skript |

|---|---|

| Authentifizierung erfolgreich | Ihre Anmeldung wurde erfolgreich überprüft. Auf Wiedersehen. |

| Grußformel bei Durchwahl | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie #, um Ihre Anmeldung abzuschließen. |

| Betrugsmeldung bestätigen | Eine Betrugswarnung wurde ausgegeben. Wenden Sie sich an den IT-Helpdesk Ihres Unternehmens, um die Sperrung Ihres Kontos aufzuheben. |

| Betrug – Grußformel (Standardmodus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie das Nummernzeichen, um die Überprüfung abzuschließen. Wenn Sie diese Überprüfung nicht initiiert haben, versucht möglicherweise jemand, auf Ihr Konto zuzugreifen. Drücken Sie nacheinander die Tasten 0 und # um eine Betrugswarnung abzusenden. So benachrichtigen Sie das IT-Team Ihres Unternehmens und blockieren weitere Überprüfungsversuche. |

| Betrug wurde gemeldet | Eine Betrugswarnung wurde ausgegeben. Wenden Sie sich an den IT-Helpdesk Ihres Unternehmens, um die Sperrung Ihres Kontos aufzuheben. |

| Aktivierung | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie das Nummernzeichen, um die Überprüfung abzuschließen. |

| Authentifizierung abgelehnt. Erneut versuchen. | Überprüfung abgelehnt. |

| Erneut versuchen (Standardmodus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie das Nummernzeichen, um die Überprüfung abzuschließen. |

| Grußformel (Standardmodus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie das Nummernzeichen, um die Überprüfung abzuschließen. |

| Grußformel (PIN-Modus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Geben Sie Ihre PIN ein, und drücken Sie danach das Nummernzeichen, um die Überprüfung abzuschließen. |

| Betrug – Grußformel (PIN-Modus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Geben Sie Ihre PIN ein, und drücken Sie danach das Nummernzeichen, um die Überprüfung abzuschließen. Wenn Sie diese Überprüfung nicht initiiert haben, versucht möglicherweise jemand, auf Ihr Konto zuzugreifen. Drücken Sie nacheinander die Tasten 0 und # um eine Betrugswarnung abzusenden. So benachrichtigen Sie das IT-Team Ihres Unternehmens und blockieren weitere Überprüfungsversuche. |

| Erneut versuchen (PIN-Modus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Geben Sie Ihre PIN ein, und drücken Sie danach das Nummernzeichen, um die Überprüfung abzuschließen. |

| Grußformel nach Ansage der Durchwahlziffern | Wenn Sie bereits bei dieser Durchwahl sind, drücken Sie zum Fortfahren das Nummernzeichen. |

| Authentifizierung abgelehnt | Sie können zurzeit leider nicht angemeldet werden. Versuchen Sie es später noch mal. |

| Grußformel bei der Aktivierung (Standardmodus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie das Nummernzeichen, um die Überprüfung abzuschließen. |

| Aktivierung erneut versuchen (Standardmodus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Drücken Sie das Nummernzeichen, um die Überprüfung abzuschließen. |

| Grußformel bei der Aktivierung (PIN-Modus) | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Geben Sie Ihre PIN ein, und drücken Sie danach das Nummernzeichen, um die Überprüfung abzuschließen. |

| Grußformel vor Ansage der Durchwahlziffern | Vielen Dank, dass Sie das Anmeldungsüberprüfungssystem von Microsoft verwenden. Übertragen Sie diesen Anruf an Durchwahl <extension>. |

Einrichten einer benutzerdefinierten Nachricht

Führen Sie die folgenden Schritte aus, um Ihre eigenen benutzerdefinierten Nachrichten zu verwenden:

- Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Telefonanrufeinstellungen.

- Wählen Sie Begrüßung hinzufügen.

- Wählen Sie den Typ der Begrüßung aus, z. B. Grußformel (Standardeinstellung) oder Authentifizierung erfolgreich.

- Wählen Sie die Sprache aus. Weitere Informationen finden Sie im vorherigen Abschnitt Benutzerdefinierte Standardsprachnachrichten.

- Wählen Sie eine MP3- oder WAV-Audiodatei zum Hochladen aus.

- Klicken Sie auf Hinzufügen und dann auf Speichern.

MFA-Diensteinstellungen

Einstellungen für App-Kennwörter, vertrauenswürdige IPs, Überprüfungsoptionen und das Speichern der Multi-Faktor-Authentifizierung auf vertrauenswürdigen Geräten sind in den Diensteinstellungen verfügbar. Dies ist ein veraltetes Portal.

Sie können über das Microsoft Entra Admin Center auf die Diensteinstellungen zugreifen, indem Sie zu Schutz>Multi-Faktor-Authentifizierung>Erste Schritte>Konfigurieren>Zusätzliche cloudbasierte MFA-Einstellungen wechseln. Ein Fenster oder eine Registerkarte mit zusätzlichen Diensteinstellungen wird geöffnet.

Vertrauenswürdige IP-Adressen

Standortbedingungen sind aufgrund der IPv6-Unterstützung und anderer Verbesserungen die empfohlene Methode zum Konfigurieren von MFA mit bedingtem Zugriff. Weitere Informationen zu Standortbedingungen finden Sie unter Verwenden der Standortbedingung in einer Richtlinie für bedingten Zugriff. Schritte zum Definieren von Standorten und zum Erstellen einer Richtlinie für bedingten Zugriff finden Sie unter Bedingter Zugriff: Blockieren des Zugriffs nach Standort.

Das Feature für vertrauenswürdige IP-Adressen der Multi-Faktor-Authentifizierung (MFA) von Microsoft Entra umgeht ebenfalls MFA-Eingabeaufforderungen für Benutzer, die sich aus einem definierten IP-Adressbereich anmelden. Sie können vertrauenswürdige IP-Adressbereiche für Ihre lokalen Umgebungen festlegen. Wenn sich Benutzer an einem dieser Standorte befinden, entfällt die MFA-Eingabeaufforderung von Microsoft Entra. Das Feature vertrauenswürdige IP-Adressen erfordert Microsoft Entra ID P1 Edition.

Hinweis

Private IP-Adressbereiche können nur als vertrauenswürdige IPs festgelegt werden, wenn Sie MFA-Server verwenden. Für cloudbasierte Microsoft Entra-Multi-Faktor-Authentifizierung können Sie nur öffentliche IP-Adressbereiche verwenden.

IPv6-Bereiche werden an benannten Standorten unterstützt.

Wenn Ihre Organisation die NPS-Erweiterung verwendet, um MFA für lokale Anwendungen bereitzustellen, beachten Sie, dass als Quell-IP-Adresse immer die des NPS-Servers angezeigt wird, über den der Authentifizierungsversuch verläuft.

| Microsoft Entra-Mandant-Typ | Optionen des Features „Vertrauenswürdige IPs“ |

|---|---|

| Verwaltet | Bestimmter Bereich von IP-Adressen: Administratoren geben einen Bereich von IP-Adressen an, die Multi-Faktor-Authentifizierungen für Benutzer umgehen können, die sich über das Intranet des Unternehmens anmelden. Es können maximal 50 vertrauenswürdige IP-Adressbereiche konfiguriert werden. |

| Im Verbund | Alle Verbundbenutzer: Alle Verbundbenutzer, die sich innerhalb der Organisation anmelden, können Multi-Faktor-Authentifizierungen umgehen. Die Benutzer umgehen Überprüfungen mithilfe eines durch Active Directory-Verbunddienste (AD FS) ausgestellten Anspruchs. Bestimmter Bereich von IP-Adressen: Administratoren geben einen Bereich von IP-Adressen an, die die mehrstufige Authentifizierung für Benutzer, die sich über das Intranet des Unternehmens anmelden, umgehen können. |

Die Umgehung über vertrauenswürdige IP-Adressen funktioniert nur innerhalb des Intranets eines Unternehmens. Wenn Sie die Option Alle Verbundbenutzer ausgewählt haben und sich ein Benutzer von außerhalb des Unternehmensintranets anmeldet, muss sich der Benutzer mit der mehrstufige Authentifizierung authentifizieren. Dies ist auch der Fall, wenn der Benutzer einen AD FS-Anspruch vorweisen kann.

Hinweis

Wenn sowohl die MFA-Richtlinie pro Benutzer als auch die Richtlinie für bedingten Zugriff im Mandanten konfiguriert ist, müssen Sie der Richtlinie für bedingten Zugriff vertrauenswürdige IP-Adressen hinzufügen und die MFA-Diensteinstellungen aktualisieren.

Benutzeroberfläche innerhalb des Unternehmensnetzwerks

Wenn das Feature „Vertrauenswürdige IPs“ deaktiviert ist, ist die mehrstufige Authentifizierung für Browserabläufe erforderlich. Für ältere Rich Client-Anwendungen werden App-Kennwörter benötigt.

Wenn vertrauenswürdige IPs verwendet werden, ist die mehrstufige Authentifizierung nicht für Browserabläufe erforderlich. App-Kennwörter sind für ältere Rich Client-Anwendungen nicht erforderlich, sofern der Benutzer nicht bereits ein App-Kennwort erstellt hat. Sobald ein App-Kennwort verwendet wird, ist es erforderlich.

Benutzeroberfläche außerhalb des Unternehmensnetzwerks

Unabhängig davon, ob vertrauenswürdige IP-Adressen definiert sind, ist die Multi-Faktor-Authentifizierung für Browserabläufe erforderlich. Für ältere Rich Client-Anwendungen werden App-Kennwörter benötigt.

Aktivieren benannter Orte mit bedingtem Zugriff

Sie können die Regeln für bedingten Zugriff verwenden, um benannte Standorte zu definieren, indem Sie die folgenden Schritte ausführen:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

- Browsen Sie zuSchutz>Bedingter Zugriff>Benannte Standorte.

- Wählen Sie Neuer Ort aus.

- Geben Sie einen Namen für den Standort ein.

- Wählen Sie Als vertrauenswürdigen Standort markieren aus.

- Geben Sie den IP-Adressbereich in der CIDR-Notation ein. Beispiel: 40.77.182.32/27.

- Klicken Sie auf Erstellen.

Aktivieren des Features „Vertrauenswürdige IP-Adressen“ mit bedingtem Zugriff

Führen Sie die folgenden Schritte aus, um vertrauenswürdige IP-Adressen mit Richtlinien für bedingten Zugriff zu ermöglichen:

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

Browsen Sie zuSchutz>Bedingter Zugriff>Benannte Standorte.

Wählen Sie Konfigurieren von vertrauenswürdigen IP-Adressen für die Multi-Faktor-Authentifizierung aus.

Wählen Sie auf der Seite Diensteinstellungen unter Vertrauenswürdige IP-Adressen eine der folgenden Optionen aus:

Für Anforderungen von Partnerbenutzern, die aus meinem Intranet stammen: Aktivieren Sie zum Auswählen dieser Option das Kontrollkästchen. Alle Verbundbenutzer, die sich über das Unternehmensnetzwerk anmelden, umgehen Multi-Faktor-Authentifizierungen mithilfe eines von AD FS ausgestellten Anspruchs. Stellen Sie sicher, dass AD FS über eine Regel zum Hinzufügen des Intranetanspruchs zum entsprechenden Datenverkehr verfügt. Wenn die Regel nicht vorhanden ist, erstellen Sie die folgende Regel in AD FS:

c:[Type== "https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork"] => issue(claim = c);Hinweis

Die Option Multi-Faktor-Authentifizierung für Anforderungen von Verbundbenutzerkonten in meinem Intranet überspringen wirkt sich auf die Bewertung des bedingten Zugriffs für Speicherorte aus. Wenn diese Option ausgewählt wurde, wird jede Anforderung mit dem Anspruch insidecorporatenetwork so behandelt, als wenn sie von einem vertrauenswürdigen Standort stammt.

Für Anforderungen aus einem bestimmten Bereich öffentlicher IPs: Geben Sie zum Auswählen dieser Option die IP-Adressen in CIDR-Notation im Textfeld ein.

- Verwenden Sie für IP-Adressen im Bereich xxx.xxx.xxx.1 bis xxx.xxx.xxx.254 eine Notation wie xxx.xxx.xxx.0/24.

- Verwenden Sie für eine einzelne IP-Adresse eine Notation wie xxx.xxx.xxx.xxx/32.

- Sie können bis zu 50 IP-Adressbereiche eingeben. Benutzer, die sich über diese IP-Adressen anmelden, umgehen Multi-Faktor-Authentifizierungen.

Wählen Sie Speichern aus.

Aktivieren des Features „Vertrauenswürdige IPs“ mit Diensteinstellungen

Wenn Sie keine Richtlinien für bedingten Zugriff verwenden möchten, um vertrauenswürdige IP-Adressen zu ermöglichen, können Sie die Diensteinstellungen für Microsoft Entra-Multi-Faktor-Authentifizierung mit den folgenden Schritten konfigurieren:

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

Navigieren Sie zu Schutz>Multi-Faktor-Authentifizierung>Zusätzliche Einstellungen für die cloudbasierte MFA.

Wählen Sie auf der Seite Diensteinstellungen unter Vertrauenswürdige IPs eine oder beide der folgenden Optionen aus:

Für Anforderungen von Partnerbenutzern, die aus meinem Intranet stammen: Aktivieren Sie zum Auswählen dieser Option das Kontrollkästchen. Alle Verbundbenutzer, die sich vom Unternehmensnetzwerk aus anmelden, umgehen die Multi-Faktor-Authentifizierung mithilfe eines von AD FS ausgestellten Anspruchs. Stellen Sie sicher, dass AD FS über eine Regel zum Hinzufügen des Intranetanspruchs zum entsprechenden Datenverkehr verfügt. Wenn die Regel nicht vorhanden ist, erstellen Sie die folgende Regel in AD FS:

c:[Type== "https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork"] => issue(claim = c);Für Anforderungen aus einem bestimmten Bereich von IP-Adresssubnetzen: Geben Sie zum Auswählen dieser Option die IP-Adressen in CIDR-Notation im Textfeld ein.

- Verwenden Sie für IP-Adressen im Bereich xxx.xxx.xxx.1 bis xxx.xxx.xxx.254 eine Notation wie xxx.xxx.xxx.0/24.

- Verwenden Sie für eine einzelne IP-Adresse eine Notation wie xxx.xxx.xxx.xxx/32.

- Sie können bis zu 50 IP-Adressbereiche eingeben. Benutzer, die sich über diese IP-Adressen anmelden, umgehen Multi-Faktor-Authentifizierungen.

Wählen Sie Speichern aus.

Überprüfungsmethoden

Sie können im Diensteinstellungsportal auswählen, welche Überprüfungsmethoden für Ihre Benutzer verfügbar sind. Wenn Ihre Benutzer ihre Konten für Microsoft Entra-Multi-Faktor-Authentifizierung registrieren, wählen sie ihre bevorzugte Überprüfungsmethode aus den von Ihnen aktivierten Optionen aus. Anleitungen zum Benutzerregistrierungsprozess finden Sie unter Einrichten meines Kontos für die mehrstufige Authentifizierung.

Wichtig

Im März 2023 haben wir angekündigt, dass die Verwaltung von Authentifizierungsmethoden in den Richtlinien für die Legacy-Multi-Faktor-Authentifizierung und die Self-Service-Kennwortzurücksetzung (SSPR) eingestellt wird. Ab dem 30. September 2025 können keine Authentifizierungsmethoden mehr in diesen Legacy-Richtlinien für MFA und SSPR verwaltet werden. Wir empfehlen Kunden, die manuelle Migrationssteuerung zu verwenden, um bis zum Einstellungsdatum zur Richtlinie für Authentifizierungsmethoden zu migrieren. Hilfe zum Migrationssteuerelement finden Sie unter Migrieren von MFA- und SSPR-Richtlinieneinstellungen zur Authentifizierungsmethodenrichtlinie für Microsoft Entra ID.

Die folgenden Überprüfungsmethoden stehen zur Auswahl:

| Methode | Beschreibung |

|---|---|

| Auf Telefon anrufen | Startet einen automatisierten Sprachanruf. Der Benutzer nimmt den Anruf an und drückt die #-Taste auf der Telefontastatur, um sich zu authentifizieren. Die Telefonnummer wird nicht mit dem lokalen Active Directory synchronisiert. |

| Textnachricht an Telefon | Sendet eine Textnachricht mit einem Überprüfungscode. Der Benutzer wird über die Anmeldeoberfläche zur Eingabe des Prüfcodes aufgefordert. Dieser Vorgang wird als „unidirektionale SMS“ bezeichnet. Bei einer bidirektionalen SMS muss der Benutzer einen bestimmten Code per SMS zurücksenden. Die Funktion für bidirektionale SMS ist veraltet und wird ab dem 14. November 2018 nicht mehr unterstützt. Administratoren sollten eine andere Methode für Benutzer aktivieren, die zuvor bidirektionale SMS verwendet haben. |

| Benachrichtigung über mobile App | Sendet eine Pushbenachrichtigung an das Telefon oder registrierte Gerät des Benutzers. Der Benutzer zeigt die Benachrichtigung an und wählt Überprüfen, um die Überprüfung abzuschließen. Die Microsoft Authenticator-App ist für Windows Phone, Android und iOS verfügbar. |

| Prüfcode aus mobiler App oder Hardwaretoken | Die Microsoft Authenticator-App generiert alle 30 Sekunden einen neuen OATH-Überprüfungscode. Der Benutzer gibt den Überprüfungscode auf der Anmeldeoberfläche ein. Die Microsoft Authenticator-App ist für Windows Phone, Android und iOS verfügbar. |

Weitere Informationen finden Sie unter Welche Authentifizierungs- und Prüfmethoden stehen in Microsoft Entra ID zur Verfügung?.

Aktivieren und Deaktivieren von Überprüfungsmethoden

Führen Sie die folgenden Schritte aus, um Überprüfungsmethoden zu aktivieren oder zu deaktivieren:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

- Wechseln Sie zu Identität>Benutzer.

- Wählen Sie MFA pro Benutzer aus.

- Wählen Sie im oberen Seitenbereich unter Multi-Faktor-Authentifizierung die Option Diensteinstellungen aus.

- Aktivieren oder deaktivieren Sie auf der Seite Diensteinstellungen unter Überprüfungsoptionen die entsprechenden Kontrollkästchen.

- Wählen Sie Speichern aus.

Speichern der Multi-Faktor-Authentifizierung

Mit dem Feature Multi-Faktor-Authentifizierung speichern können Benutzer nachfolgende Überprüfungen für eine angegebene Anzahl von Tagen umgehen, nachdem sie sich mithilfe von MFA erfolgreich bei einem Gerät angemeldet haben. Wählen Sie eine Dauer von mindestens 90 Tagen aus, um die Benutzerfreundlichkeit zu verbessern und die Häufigkeit zu minimieren, mit der ein Benutzer die MFA auf demselben Gerät ausführen muss.

Wichtig

Ist ein Konto oder Gerät gefährdet, kann das Speichern von MFA für vertrauenswürdige Geräte die Sicherheit beeinträchtigen. Wenn ein Unternehmenskonto kompromittiert oder ein vertrauenswürdiges Gerät verloren geht oder gestohlen wird, sollten Sie MFA-Sitzungen widerrufen.

Durch die Widerrufsaktion wird der vertrauenswürdige Status aller Geräte widerrufen, und der Benutzer muss wieder die Multi-Faktor-Authentifizierung ausführen. Sie können Ihre Benutzer auch anweisen, den ursprünglichen MFA-Status auf ihren eigenen Geräten wie unter Verwalten der Einstellungen für die Multi-Faktor-Authentifizierung beschrieben wiederherzustellen.

Funktionsweise der Funktion

Durch das Feature Multi-Faktor-Authentifizierung speichern wird ein permanentes Cookie im Browser festgelegt, wenn ein Benutzer die Option Die nächsten X Tage nicht erneut fragen auswählt. Der Benutzer wird von diesem Browser bis zum Ablauf des Cookies nicht erneut zur MFA aufgefordert. Wenn der Benutzer einen anderen Browser auf demselben Gerät öffnet oder seine Cookies löscht, wird er wieder zur Überprüfung aufgefordert.

Die Option Die nächsten X Tage nicht erneut fragen wird in Nicht-Browseranwendungen nicht angezeigt, unabhängig davon, ob diese die moderne Authentifizierung unterstützen. Diese Apps verwenden Aktualisierungstoken, die jede Stunde neue Zugriffstoken bereitstellen. Bei der Überprüfung eines Aktualisierungstokens überprüft Microsoft Entra ID, ob die letzte mehrstufige Authentifizierung innerhalb der angegebenen Anzahl von Tagen durchgeführt wurde.

Mit dem Feature reduziert sich die Anzahl der Authentifizierungen für Web-Apps, die normalerweise jedes Mal dazu auffordern. Die Funktion kann die Anzahl der Authentifizierungen für moderne Authentifizierungsclients, die normalerweise alle 180 Tage eine Abfrage durchführen, erhöhen, wenn eine niedrigere Dauer konfiguriert ist. Die Anzahl der Authentifizierungen kann sich in Kombination mit Richtlinien für bedingten Zugriff auch erhöhen.

Wichtig

Die Funktion Multi-Faktor-Authentifizierung speichern ist nicht kompatibel mit dem AD FS-Feature Angemeldet bleiben, bei dem Benutzer die Multi-Faktor-Authentifizierung für AD FS über den MFA-Server oder eine Lösung zur Multi-Faktor-Authentifizierung von Drittanbietern ausführen.

Wenn Ihre Benutzer in AD FS Angemeldet bleiben auswählen und ihr Gerät außerdem als für Multi-Faktor-Authentifizierung vertrauenswürdig markieren, werden sie nach Ablauf der Anzahl von Tagen, die unter Multi-Faktor-Authentifizierung speichern angegeben wurde, nicht automatisch überprüft. Microsoft Entra ID fordert eine neue Multi-Faktor-Authentifizierung an, aber AD FS gibt ein Token mit dem ursprünglichen MFA-Anspruch und -Datum zurück, statt die Multi-Faktor-Authentifizierung erneut durchzuführen. Durch diese Reaktion entsteht eine Schleife bei der Überprüfung zwischen Microsoft Entra ID und AD FS.

Das Feature Multi-Faktor-Authentifizierung speichern ist nicht mit B2B-Benutzern kompatibel und wird B2B-Benutzern nicht angezeigt, wenn sie sich bei den eingeladenen Mandanten anmelden.

Die Funktion Multi-Faktor-Authentifizierung speichern ist nicht mit dem Steuerelement für bedingten Zugriff auf die Anmeldehäufigkeit kompatibel. Weitere Informationen finden Sie unter Konfigurieren der Verwaltung von Authentifizierungssitzungen mit bedingtem Zugriff.

Speichern der Multi-Faktor-Authentifizierung aktivieren

Führen Sie die folgenden Schritte aus, um die Option zum Speichern des MFA-Status und zum Umgehen der Eingabeaufforderung zu aktivieren und zu konfigurieren:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Authentifizierungsrichtlinienadministrator an.

- Wechseln Sie zu Identität>Benutzer.

- Wählen Sie MFA pro Benutzer aus.

- Wählen Sie im oberen Seitenbereich unter Multi-Faktor-Authentifizierung die Option Diensteinstellungen aus.

- Wählen Sie auf der Seite Diensteinstellungen unter Multi-Faktor-Authentifizierung speichern die Option Benutzern das Speichern der Multi-Faktor-Authentifizierung auf vertrauenswürdigen Geräten ermöglichen aus.

- Legen Sie fest, für wie viele Tage vertrauenswürdige Geräte Multi-Faktor-Authentifizierungen umgehen können sollen. Für eine optimale Benutzerleistung verlängern Sie die Dauer auf mindestens 90 Tage.

- Wählen Sie Speichern aus.

Markieren eines Geräts als vertrauenswürdig

Nachdem Sie das Feature Multi-Faktor-Authentifizierung speichern aktiviert haben, können Benutzer bei der Anmeldung ein Gerät als vertrauenswürdig markieren, indem sie Nicht erneut nachfragen auswählen.

Nächste Schritte

Weitere Informationen finden Sie unter Welche Authentifizierungs- und Prüfmethoden stehen in Microsoft Entra ID zur Verfügung?