Netzwerkkonfigurationseinstellungen

Da App Service-Umgebungen isoliert für einzelne Kunden eingerichtet werden, gibt es bestimmte Konfigurationseinstellungen, die exklusiv auf eine App Service-Umgebung angewendet werden können. In diesem Artikel werden die verschiedenen Anpassungen dokumentiert, die für App Service-Umgebung v3 verfügbar sind.

Hinweis

In diesem Artikel wird die App Service-Umgebung v3 beschrieben, die mit App Service-Plänen vom Typ „Isoliert V2“ verwendet wird.

Ziehen Sie Erstellen einer App Service-Umgebung v3 zu Rate, wenn Sie über keine App Service-Umgebung verfügen.

Netzwerkanpassungen für App Service-Umgebung werden in einer Unterressource der Azure Resource Manager-Entität hostingEnvironments namens networking gespeichert.

Der folgende gekürzte Codeausschnitt aus einer Resource Manager-Vorlage zeigt das die Ressourcenetworking:

"resources": [

{

"apiVersion": "2021-03-01",

"type": "Microsoft.Web/hostingEnvironments",

"name": "[parameter('aseName')]",

"location": ...,

"properties": {

"internalLoadBalancingMode": ...,

etc...

},

"resources": [

{

"type": "configurations",

"apiVersion": "2021-03-01",

"name": "networking",

"dependsOn": [

"[resourceId('Microsoft.Web/hostingEnvironments', parameters('aseName'))]"

],

"properties": {

"remoteDebugEnabled": true,

"ftpEnabled": true,

"allowNewPrivateEndpointConnections": true

}

}

]

}

Die Ressource networking kann in eine Resource Manager-Vorlage eingefügt werden, um die App Service-Umgebung zu aktualisieren.

Konfigurieren mithilfe von Azure-Ressourcen-Explorer

Alternativ dazu können Sie die App Service-Umgebung mit dem Azure-Ressourcen-Exploreraktualisieren.

- Navigieren Sie im Ressourcen-Explorer zum Knoten für die App Service-Umgebung (subscriptions>{Ihr Abonnement}>resourceGroups>{Ihre Ressourcengruppe}>providers>Microsoft.Web>hostingEnvironments>App Service Environment name>configurations>networking).

- Klicken Sie in der oberen Symbolleiste auf Lesen/Schreiben, um interaktives Bearbeiten im Ressourcen-Explorer zuzulassen.

- Wählen Sie dann die blaue Bearbeiten-Schaltfläche, um die Bearbeitung der Resource Manager-Vorlage zu ermöglichen.

- Ändern Sie (mindestens) eine der Einstellungen ftpEnabled, remoteDebugEnabled und /oder allowNewPrivateEndpointConnections, die Sie ändern möchten.

- Wählen Sie dann oben im rechten Bereich die grüne PUT-Schaltfläche aus, um einen Commit für die Änderungen an der App Service-Umgebung auszuführen.

- Möglicherweise müssen Sie die grüne GET-Schaltfläche erneut auswählen, um die geänderten Werte anzuzeigen.

Die Änderung wird innerhalb einer Minute wirksam.

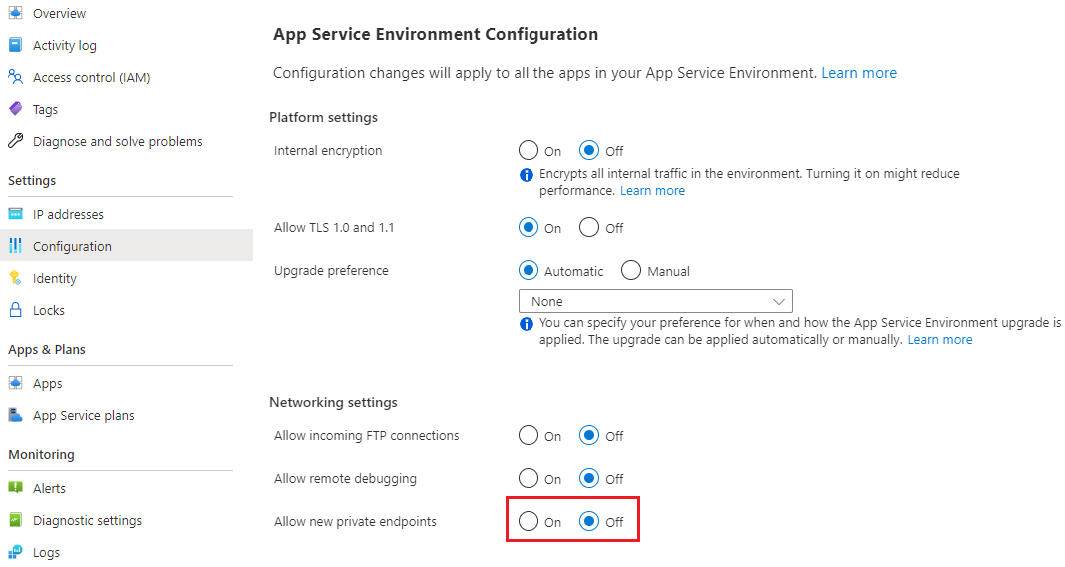

Zulassen neuer privater Endpunktverbindungen

Für Apps, die sowohl in ILB als auch in einer externen App Service-Umgebung gehostet werden, können Sie die Erstellung privater Endpunkte zulassen. Die Einstellung ist standardmäßig deaktiviert. Wenn private Endpunkte erstellt wurden, während die Einstellung aktiviert war, werden sie nicht gelöscht und funktionieren weiterhin. Die Einstellung verhindert nur das Erstellen neuer privater Endpunkte.

Der folgende Azure CLI-Befehl aktiviert allowNewPrivateEndpointConnections:

ASE_NAME="[myAseName]"

RESOURCE_GROUP_NAME="[myResourceGroup]"

az appservice ase update --name $ASE_NAME -g $RESOURCE_GROUP_NAME --allow-new-private-endpoint-connection true

az appservice ase list-addresses -n --name $ASE_NAME -g $RESOURCE_GROUP_NAME --query allowNewPrivateEndpointConnections

Die Einstellung ist auch über das Azure-Portal auf der App Service-Umgebung-Konfiguration änderbar:

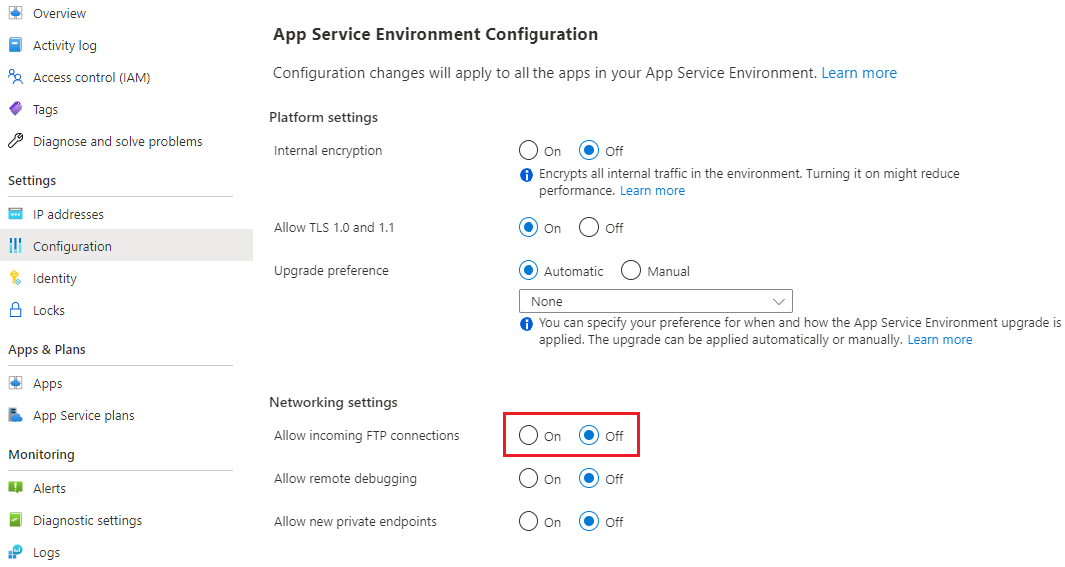

FTP-Zugriff

Mit dieser ftpEnabled-Einstellung können Sie FTP-Verbindungen auf Ebene der App Service-Umgebung zulassen oder verweigern. Einzelne Apps müssen weiterhin FTP-Zugriff konfigurieren. Wenn Sie FTP auf Ebene der App Service-Umgebung aktivieren, sollten Sie auf der Ebene der einzelnen Apps FTPS erzwingen. Die Einstellung ist standardmäßig deaktiviert.

Wenn Sie den FTP-Zugriff aktivieren möchten, können Sie den folgenden Azure CLI-Befehl ausführen:

ASE_NAME="[myAseName]"

RESOURCE_GROUP_NAME="[myResourceGroup]"

az appservice ase update --name $ASE_NAME -g $RESOURCE_GROUP_NAME --allow-incoming-ftp-connections true

az appservice ase list-addresses -n --name $ASE_NAME -g $RESOURCE_GROUP_NAME --query ftpEnabled

Die Einstellung ist auch über das Azure-Portal auf der App Service-Umgebung-Konfiguration änderbar:

Zusätzlich zum Aktivieren des Zugriffs müssen Sie sicherstellen, dass Sie DNS konfiguriert haben, wenn Sie ILB-App Service-Umgebung verwenden, und dass die erforderlichen Ports entsperrt sind.

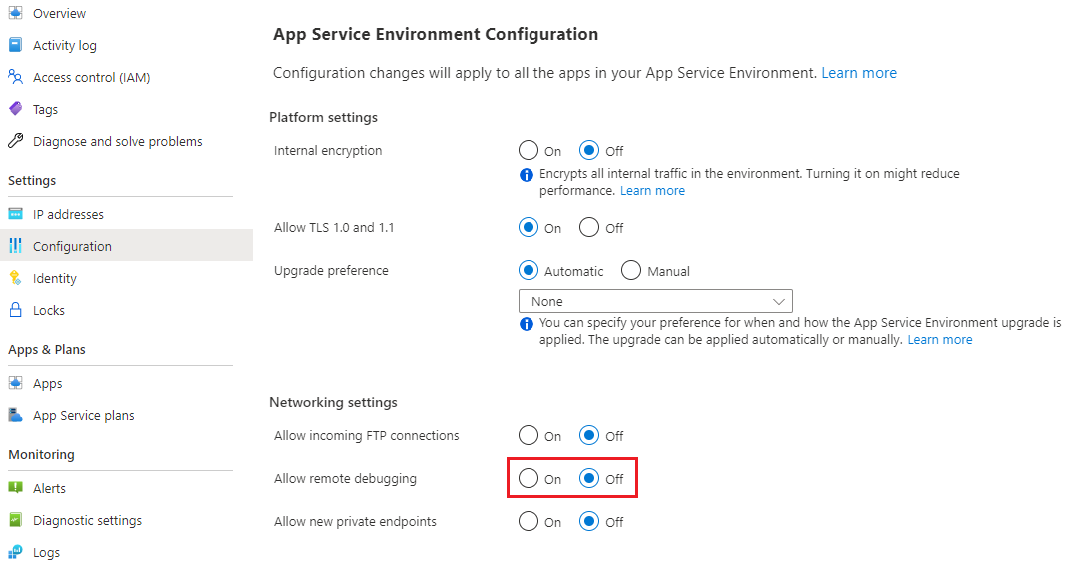

Remotedebuggingzugriff

Remotedebuggen ist standardmäßig auf Ebene der App Service-Umgebung deaktiviert. Mit dieser Konfiguration können Sie den Zugriff auf Netzwerkebene für alle Apps aktivieren. Das Konfigurieren des Remotedebuggings erfolgt weiterhin auf Ebene der einzelnen Apps.

Führen Sie den folgenden Azure CLI-Befehl aus, um den Remotedebuggingzugriff zu aktivieren:

ASE_NAME="[myAseName]"

RESOURCE_GROUP_NAME="[myResourceGroup]"

az appservice ase update --name $ASE_NAME -g $RESOURCE_GROUP_NAME --allow-remote-debugging true

az appservice ase list-addresses -n --name $ASE_NAME -g $RESOURCE_GROUP_NAME --query remoteDebugEnabled

Die Einstellung ist auch über das Azure-Portal auf der App Service-Umgebung-Konfiguration änderbar: