Diese Hub-Spoke-Architektur bietet eine alternative Lösung für die Hub-Spoke-Netzwerktopologie der Referenzarchitekturen in Azure und implementiert ein sicheres Hybridnetzwerk.

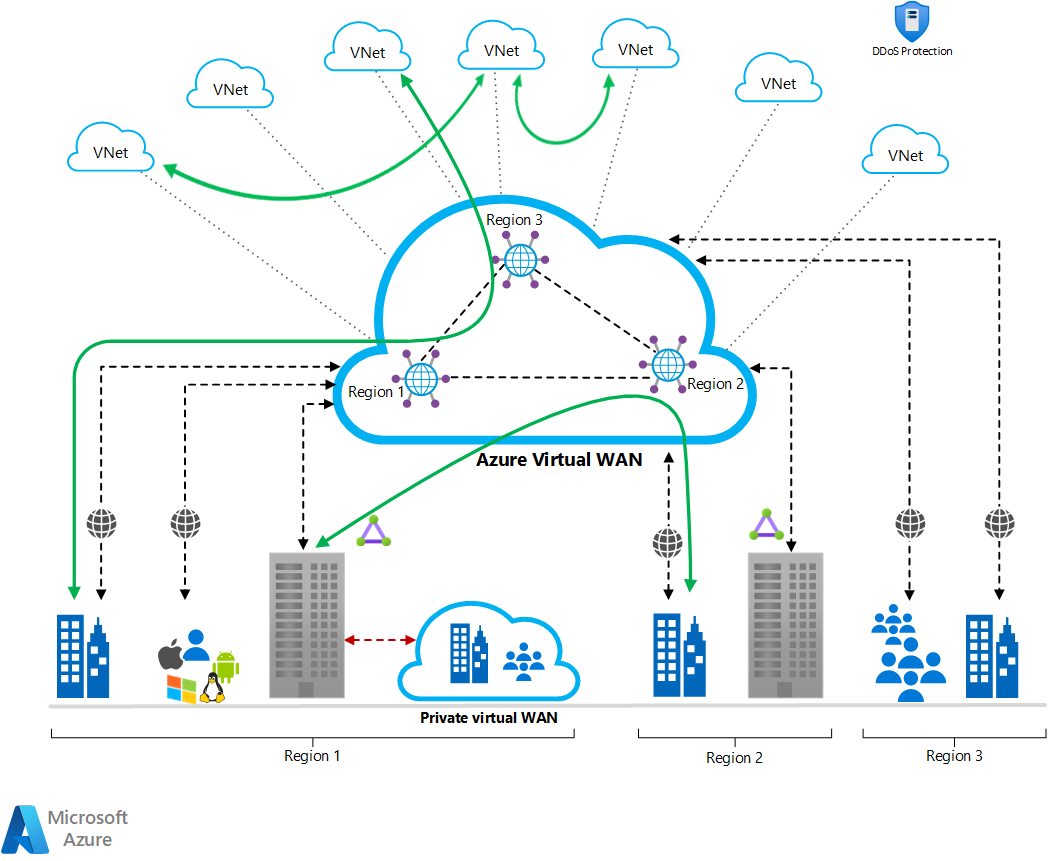

Bei einem Hub handelt es sich um ein virtuelles Netzwerk in Azure, das als zentraler Konnektivitätspunkt für Ihr lokales Netzwerk fungiert. Die Spokes sind virtuelle Netzwerke, die eine Peeringverbindung mit dem Hub herstellen und zur Isolierung von Workloads verwendet werden können. Der Datenverkehr wird über eine ExpressRoute- oder VPN-Gatewayverbindung zwischen dem lokalen Rechenzentrum / Rechenzentren und dem Hub weitergeleitet. Der wesentliche Unterschied bei diesem Ansatz ist die Verwendung von Azure Virtual WAN (VWAN), um Hubs als verwalteten Dienst zu ersetzen.

Diese Architektur neben den Vorteilen der standardmäßigen Hub-Spoke-Netzwerktopologie einige neue Vorteile:

Geringerer Betriebsaufwand durch Ersetzen vorhandener Hubs durch einen vollständig verwalteten VWAN-Dienst.

Kosteneinsparungen durch die Verwendung eines verwalteten Diensts und das Aufheben der Notwendigkeit eines virtuellen Netzwerkgeräts.

Verbesserte Sicherheit durch die Einführung zentral verwalteter geschützter Hubs mit Azure Firewall und VWAN, um Sicherheitsrisiken im Zusammenhang mit Fehlkonfigurationen zu minimieren.

Trennung der Belange zwischen zentralen IT-Vorgängen (SecOps, InfraOps) und Workloads (DevOps)

Mögliche Anwendungsfälle

Typische Einsatzmöglichkeiten für diese Architektur umfassen Fälle, in denen:

Die Konnektivität zwischen Workloads zentrale Steuer- und Zugriffselemente auf freigegebene Dienste erfordert.

Ein Unternehmen auf eine zentrale Steuerung von Sicherheitsmechanismen (z. B. eine Firewall) und eine getrennte Verwaltung von Workloads in den einzelnen Spokes angewiesen ist.

Aufbau

Laden Sie eine Visio-Datei dieser Architektur herunter.

Die Architektur umfasst die folgenden Komponenten:

Lokales Netzwerk. Ein in einer Organisation betriebenes privates lokales Netzwerk (LAN).

VPN-Gerät: Ein Gerät oder ein Dienst, das bzw. der externe Konnektivität mit dem lokalen Netzwerk bereitstellt.

VPN-Gateway für ein virtuelles Netzwerk oder ExpressRoute-Gateway: Über das Gateway für virtuelle Netzwerke kann das virtuelle Netzwerk zur Konnektivität mit Ihrem lokalen Netzwerk eine Verbindung mit dem VPN-Gerät oder eine ExpressRoute-Verbindung herstellen.

Virtueller WAN-Hub. Das virtuelle WAN, das als Hub in der Hub-Spoke-Topologie verwendet wird. Der Hub ist der zentrale Konnektivitätspunkt für Ihr lokales Netzwerk, mit dem Sie Dienste hosten, die von den verschiedenen in den virtuellen Spoke-Netzwerken gehosteten Workloads genutzt werden können.

Geschützter virtueller Hub. Ein virtueller WAN-Hub mit zugehörigen Sicherheits- und Routingrichtlinien, die durch den Azure Firewall Manager konfiguriert wurden. Ein geschützter virtueller Hub verfügt über ein integriertes Routing, sodass keine benutzerdefinierten Routen konfiguriert werden müssen.

Gatewaysubnetz. Die Gateways für virtuelle Netzwerke befinden sich in demselben Subnetz.

Virtuelle Spoke-Netzwerke: Virtuelle Netzwerke, die als Spokes in der Hub-Spoke-Topologie verwendet werden. Spokes können verwendet werden, um Workloads in ihren eigenen virtuellen Netzwerken zu isolieren, und werden getrennt von anderen Spokes verwaltet. Jede Workload kann mehrere Schichten umfassen, wobei mehrere Subnetze über Azure Load Balancer verbunden sind.

Peering virtueller Netzwerke. Zwei virtuelle Netzwerke können über eine Peeringverbindung miteinander verbunden werden. Peeringverbindungen sind nicht-transitive Verbindungen zwischen virtuellen Netzwerken mit geringen Wartezeiten. Sobald eine Peeringverbindung hergestellt wurde, tauschen virtuelle Netzwerke ohne Einsatz eines Routers Datenverkehr über den Azure-Backbone aus. In einer Hub-Spoke-Netzwerktopologie wird durch das Peering virtueller Netzwerke eine Verbindung zwischen dem Hub und den einzelnen Spokes hergestellt. Azure Virtual WAN ermöglicht die Transitivität zwischen Hubs, was nicht ausschließlich mithilfe von Peering möglich ist.

Komponenten

Alternativen

Eine Hub-Spoke-Architektur kann auf zwei Arten eingerichtet werden: als eine vom Kunden verwaltete Hubinfrastruktur oder eine von Microsoft verwaltete Hubinfrastruktur. In beiden Fällen werden Spokes über Peering virtueller Netzwerke mit dem Hub verbunden.

Vorteile

Laden Sie eine Visio-Datei dieser Architektur herunter.

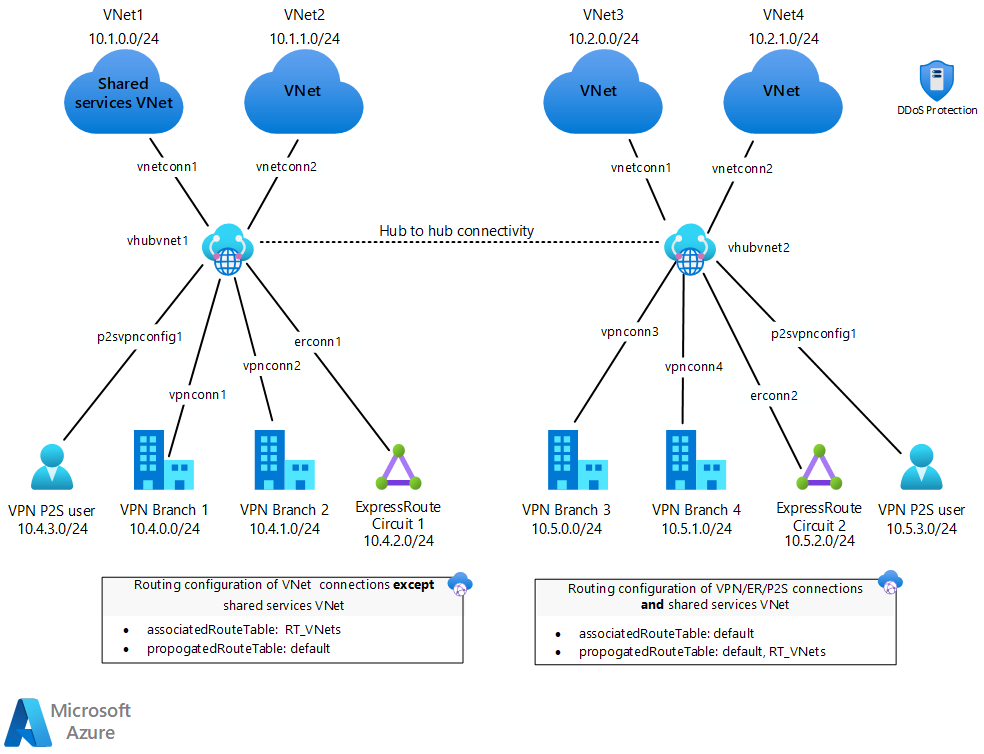

Dieses Diagramm veranschaulicht einige der Vorteile, die diese Architektur bieten kann:

- Ein Hub mit vollständigem Mesh zwischen virtuellen Azure-Netzwerken

- Branch-to-Azure-Konnektivität

- Branch-to-Branch-Konnektivität

- Gemischte Verwendung von VPN und ExpressRoute

- Gemischte Verwendung des Benutzer-VPN zur Site

- VNet-to-VNet-Konnektivität

Empfehlungen

Die folgenden Empfehlungen gelten für die meisten Szenarien. Sofern es für Sie keine besonderen Anforderungen gibt, die Vorrang haben, sollten Sie sie befolgen.

Ressourcengruppen

Der Hub und die einzelnen Spokes können in verschiedenen Ressourcengruppen und besser noch in verschiedenen Abonnements implementiert werden. Wenn Sie eine Peerverbindung zwischen virtuellen Netzwerken in verschiedenen Abonnements herstellen, können beide Abonnements demselben oder einem anderen Microsoft Entra-Mandanten zugeordnet sein. Dies ermöglicht nicht nur eine dezentralisierte Verwaltung der einzelnen Workloads, sondern auch die Verwaltung gemeinsamer Dienste im Hub.

Virtuelles WAN

Erstellen Sie ein virtuelles Standard-WAN, wenn bei Ihnen eine der folgenden Anforderungen vorliegt:

Skalierung en für höhere Durchsätze

Private Konnektivität (erfordert eine Premium-Verbindung am Global Reach Standort)

ExpressRoute-VPN-Verbindung

Integrierte Überwachung mit Azure Monitor (Metriken und Resource Health)

Virtuelle Standard-WANs sind standardmäßig in einem vollständigen Peermesh verbunden. Virtual WAN Standard unterstützt Any-to-Any-Konnektivität (Site-to-Site-VPN, VNET, ExpressRoute, Point-to-Site-Endpunkte) in einem einzelnen Hub sowie hubübergreifend. Das virtuelle WAN vom Typ „Basic“ unterstützt nur S2S-VPN-Konnektivität (Site-to-Site), B2B- (Branch-to-Branch) und B2V-Konnektivität (Branch-to-VNet) in einem einzelnen Hub.

Virtual WAN-Hub

Ein virtueller Hub ist ein von Microsoft verwaltetes virtuelles Netzwerk. Der Hub enthält verschiedene Dienstendpunkte zum Ermöglichen von Konnektivität. Der Hub ist der Kern Ihres Netzwerks in einer Region. Es kann mehrere Hubs pro Azure-Region geben. Weitere Informationen finden Sie unter Virtual WAN – Häufig gestellte Fragen.

Wenn Sie einen Hub im Azure-Portal erstellen, werden für den virtuellen Hub ein VNET und ein VPN-Gateway erstellt. Ein Virtual WAN-Hub erfordert einen Adressbereich von mindestens /24. Dieser IP-Adressraum wird zum Reservieren eines Subnetzes für das Gateway und andere Komponenten verwendet.

Geschützter virtueller Hub

Ein virtueller Hub kann jederzeit nach der Erstellung als geschützter virtueller Hub erstellt oder nach der Erstellung jederzeit in einen sicheren Hub konvertiert werden. Weitere Informationen finden Sie unter Schützen Ihres virtuellen Hubs mit Azure Firewall Manager.

GatewaySubnet

Weitere Informationen zum Einrichten des Gateways finden Sie abhängig von Ihrem Verbindungstyp in den folgenden Referenzarchitekturen:

Um eine höhere Verfügbarkeit zu erzielen, können Sie ExpressRoute mit einem VPN für Failoverzwecke kombinieren. Weitere Informationen finden Sie unter Verbinden eines lokalen Netzwerks mit Azure unter Verwendung von ExpressRoute mit VPN-Failover.

Eine Hub-Spoke-Topologie kann nicht ohne Gateway verwendet werden, selbst wenn keine Konnektivität mit Ihrem lokalen Netzwerk erforderlich ist.

Peering in virtuellen Netzwerken

Beim Peering virtueller Netzwerke wird eine nicht-transitive Beziehung zwischen zwei virtuellen Netzwerken hergestellt. Allerdings erlaubt Azure Virtual WAN Spokes, eine Verbindung miteinander herstellen, ohne dass ein dediziertes Peering zwischen ihnen möglich ist.

Wenn jedoch zwischen mehreren Spokes eine Verbindung hergestellt werden muss, werden die möglichen Peeringverbindungen sehr schnell zur Neige gehen, da die Anzahl der Peerings virtueller Netzwerke pro virtuellem Netzwerk begrenzt ist. (Weitere Informationen finden Sie unter Netzwerkgrenzwerte). In diesem Szenario löst Azure VWAN dieses Problem mithilfe seiner standardbasierten Funktionalität. Weitere Informationen finden Sie unter Architektur mit einem globalen Transitnetzwerk und Azure Virtual WAN.

Sie können Spokes auch für die Kommunikation mit Remotenetzwerken über das Hubgateway konfigurieren. Damit der Gatewaydatenverkehr zwischen den Spokes und dem Hub weitergeleitet und eine Verbindung mit Remotenetzwerken hergestellt werden kann, müssen Sie folgende Schritte durchführen:

Konfigurieren Sie die Peeringverbindung im Hub so, dass Gatewaytransit zugelassen wird.

Konfigurieren Sie die Peeringverbindung in den einzelnen Spokes so, dass Remotegateways verwendet werden.

Konfigurieren Sie alle Peeringverbindungen so, dass weitergeleiteter Datenverkehr zugelassen wird.

Weitere Informationen finden Sie unter Wählen zwischen Peering virtueller Netzwerke und VPN-Gateways in Azure.

Huberweiterungen

Um netzwerkweit gemeinsam genutzte Dienste wie DNS-Ressourcen, benutzerdefinierte NVAs, Azure Bastion usw. zu unterstützen, implementieren Sie jeden Dienst nach dem Muster virtuelle Huberweiterung. So können Sie Erweiterungen mit einer Verantwortung erstellen und betreiben, um diese geschäftskritischen, gemeinsam genutzten Dienste, die Sie andernfalls nicht direkt in einem virtuellen Hub bereitstellen können, einzeln verfügbar zu machen.

Überlegungen

Operations

Azure VWAN ist ein verwalteter Dienst, der von Microsoft bereitgestellt wird. Aus technologischer Sicht unterscheidet er sich nicht vollständig von einer Hubinfrastruktur, die vom Kunden verwaltetet wird. Azure Virtual WAN vereinfacht die gesamte Netzwerkarchitektur, indem eine Peermesh-Netzwerktopologie mit transitiver Netzwerkkonnektivität zwischen Spokes angeboten wird. Die Überwachung von Azure VWAN kann mithilfe von Azure Monitor umgesetzt werden. Die Site-to-Site-Konfiguration und -Konnektivität zwischen lokalen Netzwerken und Azure kann vollständig automatisiert werden.

Zuverlässigkeit

Azure Virtual WAN übernimmt das Routing, wodurch die Netzwerkwartezeit zwischen Spokes optimiert und die Vorhersagbarkeit der Wartezeit sichergestellt wird. Azure Virtual WAN bietet zudem eine zuverlässige Konnektivität zwischen verschiedenen Azure-Regionen für die Workloads, die sich über mehrere Regionen erstrecken. Mit diesem Setup wird der End-to-End-Ablauf in Azure sichtbarer.

Leistung

Mithilfe von Azure Virtual WAN kann eine geringere Wartezeit zwischen Spokes und regionenübergreifend erreicht werden. Mit Azure Virtual WAN können Sie den aggregierten Durchsatz auf bis zu 20 GBit/s hochskalieren.

Skalierbarkeit

Azure Virtual WAN bietet eine vollständige Peermeshkonnektivität zwischen Spokes, indem die Möglichkeit erhalten bleibt, den Datenverkehr basierend auf den Anforderungen einzuschränken. Mit dieser Architektur ist es möglich, eine umfangreiche Site-to-Site-Leistung zu erzielen. Darüber hinaus können Sie eine globale Transitnetzwerkarchitektur erstellen, indem Sie Any-to-Any-Konnektivität zwischen global verteilten Sätzen von Cloudworkloads aktivieren.

Sicherheit

Hubs in Azure VWAN können mithilfe von Azure Firewall in sichere HUBs konvertiert werden. Benutzerdefinierte Routen (User-Defined Routes, UDRs) können weiterhin auf die gleiche Weise genutzt werden, um eine Netzwerkisolation zu erreichen. Azure VWAN ermöglicht die Verschlüsselung des Datenverkehrs zwischen den lokalen Netzwerken und virtuellen Azure-Netzwerken über ExpressRoute.

Azure DDoS Protection, kombiniert mit bewährten Methoden für den Anwendungsentwurf, bietet erweiterte Features zur DDoS-Risikominderung, um besser vor DDoS-Angriffen zu schützen. Sie sollten Azure DDOS Protection in allen virtuellen Umkreisnetzwerken aktivieren.

Spoke-Konnektivität und gemeinsame Dienste

Die Konnektivität zwischen Spokes wird bereits über Azure Virtual WAN erreicht. Die Verwendung von UDRs im Spoke-Datenverkehr ist jedoch nützlich, um virtuelle Netzwerke zu isolieren. Jeder freigegebene Dienst kann auch auf dem gleichen Virtual WAN gehostet werden wie ein Spoke.

Peering virtueller Netzwerke – Hubverbindung

Beim Peering virtueller Netzwerke wird eine nicht-transitive Beziehung zwischen zwei virtuellen Netzwerken hergestellt. Bei Verwendung von Azure Virtual WAN wird das Peering virtueller Netzwerke von Microsoft verwaltet. Jede Verbindung, die einem Hub hinzugefügt wird, konfiguriert auch das Peering virtueller Netzwerke. Mithilfe von Virtual WAN haben alle Spokes eine transitive Beziehung.

Kostenoptimierung

Eine kundenverwaltete Hubinfrastruktur führt zu Verwaltungskosten für zugrunde liegende Azure-Ressourcen. Um eine transitive Konnektivität mit vorhersagbarer Wartezeit zu erreichen, müssen Sie ein virtuelles Netzwerkgerät (Network Virtual Appliance, NVA) oder Azure Firewall in jedem Hub bereitgestellt haben. Die Verwendung von Azure Firewall mit beiden Auswahlmöglichkeiten verringert die Kosten im Vergleich zu einem NVA. Die Azure Firewall-Kosten sind für beide Optionen identisch. Es entstehen zusätzliche Kosten für Azure Virtual WAN. Dies ist jedoch viel kostengünstiger als Ihre eigene Hubinfrastruktur zu verwalten.

Weitere Informationen finden Sie unter Preise für Virtual WAN.

Beitragende

Dieser Artikel wird von Microsoft gepflegt. Er wurde ursprünglich von folgenden Mitwirkenden geschrieben:

Hauptautor:

- Yunus Emre Alpozen | Program Architect Cross-Workload

Melden Sie sich bei LinkedIn an, um nicht öffentliche LinkedIn-Profile anzuzeigen.

Nächste Schritte

Weitere Informationen:

Entwerfen einer hybriden Domain Name System-Lösung mit Azure

Verbinden eines lokalen Netzwerks mit Azure über ExpressRoute

Sichern und Steuern von Workloads mit Segmentierung auf Netzwerkebene