Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel werden die technischen Voraussetzungen, unterstützten Umgebungen und Spezifikationen beschrieben, die für das erfolgreiche Onboarding physischer und virtueller Server in Azure Arc-fähige Server erforderlich sind. Administratoren und Ingenieure, die planen, Azure Arc in ihren Umgebungen zu implementieren, sollten diese Informationen überprüfen. Einige Onboarding-Methoden haben möglicherweise mehr Anforderungen.

Unterstützte Umgebungen

Azure Arc-fähige Server unterstützen die Installation des Connected Machine-Agents auf physischen Servern und VMs, die außerhalb von Azure gehostet werden:

- VMware (einschließlich Azure VMware Solution)

- Azure Local

- Andere Cloud-Umgebungen

Hinweis

Sie sollten Azure Arc nicht auf virtuellen Computern installieren, die in Azure, Azure Stack Hub oder Azure Stack Edge gehostet werden, da sie bereits über ähnliche Funktionen verfügen. Sie können einen virtuellen Azure-Computer verwenden, um eine lokale Umgebung nur zu Testzwecken zu simulieren .

Überlegungen zu geklonten und goldenen Bildern

Seien Sie besonders vorsichtig, wenn Sie Azure Arc auf Systemen verwenden, die Folgendes sind:

- Geklont

- Von der Sicherung als zweite Instanz des Servers wiederhergestellt

- Verwendet werden, um ein „goldenes Image“ zu erstellen, aus dem andere virtuelle Computer erstellt werden

Wenn zwei Agents dieselbe Quell-ID verwenden, treten inkonsistente Verhaltensweisen auf, wenn beide Agents versuchen, als eine Azure-Ressource zu fungieren. Die bewährte Methode für diese Situationen ist die Verwendung eines Automatisierungstools oder Skripts zum Onboarding des Servers in Azure Arc, nachdem er geklont, aus der Sicherung wiederhergestellt oder aus einem goldenen Bild erstellt wurde. Weitere Informationen zum Klonen von Computern, die als Arc-fähige Server verwendet werden sollen, finden Sie in den Richtlinien für das Klonen.

Hinweis

Weitere Informationen zur Verwendung von Azure Arc-fähigen Servern in VMware-Umgebungen finden Sie in den Häufig gestellten Fragen (FAQ) zu VMware.

Unterstützte Betriebssysteme

Azure Arc unterstützt Windows- und Linux-Betriebssysteme, wie in der Tabelle aufgeführt. Wenn keine Betriebssystemversion aufgeführt ist, wird sie von Azure Arc nicht unterstützt.

Die x86-64-Architektur (64-Bit) wird vollständig unterstützt, während nur einige Features auf Arm64 unterstützt werden. Der Azure Connected Machine-Agent kann auf 32-Bit-Architekturen nicht ausgeführt werden.

| Betriebssystem | Version | x86-64 | ARM64 | Notizen |

|---|---|---|---|---|

| AlmaLinux | 8 | ✅ | ✅ | |

| AlmaLinux | 9 | ✅ | ❌ | |

| Amazon Linux | 2 | ✅ | ✅ | Voraussichtlicher begrenzter Support Termin: 07.03.2026 |

| Amazon Linux | 2023 | ✅ | ✅ | |

| Azure Linux (CBL-Mariner) | 2.0 | ✅ | ❌ | |

| Azure Linux (CBL-Mariner) | 3.0 | ✅ | ❌ | |

| Azure Local | ||||

| Debian | 11 | ✅ | ❌ | Voraussichtlicher begrenzter Support Termin: 07.03.2026 |

| Debian | 12 | ✅ | ✅ | |

| Debian | 13 | ✅ | ✅ | |

| Oracle Linux | 7 | ✅ | ❌ | |

| Oracle Linux | 8 | ✅ | ✅ | |

| Oracle Linux | 9 | ✅ | ❌ | |

| Oracle Linux | 10 | ✅ | ❌ | |

| Red Hat Enterprise Linux (RHEL) | 7 | ✅ | ❌ | |

| Red Hat Enterprise Linux (RHEL) | 8 | ✅ | ❌ | |

| Red Hat Enterprise Linux (RHEL) | 9 | ✅ | ❌ | |

| Red Hat Enterprise Linux (RHEL) | 10 | ✅ | ❌ | |

| Rocky Linux | 8 | ✅ | ❌ | |

| Rocky Linux | 9 | ✅ | ❌ | |

| SUSE Linux Enterprise Server (SLES) | 12 Service Pack 5 | ✅ | ❌ | |

| SUSE Linux Enterprise Server (SLES) | 15 SP3 | ⚠️ | ⚠️ | Eingeschränkter Support |

| SUSE Linux Enterprise Server (SLES) | 15 SP4 | ✅ | ✅ | Voraussichtlicher begrenzter Support Termin: 07.03.2026 |

| SUSE Linux Enterprise Server (SLES) | 15 SP5-7 | ✅ | ✅ | |

| Ubuntu | 18,04 | ✅ | ❌ | |

| Ubuntu | 20.04 | ✅ | ✅ | |

| Ubuntu | 22.04 | ✅ | ✅ | |

| Ubuntu | 24.04 | ✅ | ✅ | |

| Windows-Client | 10 | ✅ | ❌ | Weitere Informationen finden Sie im Leitfaden zum Clientbetriebssystem. |

| Windows-Client | 11 | ✅ | ❌ | Weitere Informationen finden Sie im Leitfaden zum Clientbetriebssystem. |

| Windows IoT Enterprise | 10 (22H2) | ✅ | ❌ | Weitere Informationen finden Sie im Leitfaden zum Clientbetriebssystem. |

| Windows IoT Enterprise | 11 | ✅ | ❌ | Weitere Informationen finden Sie im Leitfaden zum Clientbetriebssystem. |

| Windows IoT Enterprise LTSC | 10 (2021) | ✅ | ❌ | Weitere Informationen finden Sie im Leitfaden zum Clientbetriebssystem. |

| Windows IoT Enterprise LTSC | 11 (2024) | ✅ | ❌ | Weitere Informationen finden Sie im Leitfaden zum Clientbetriebssystem. |

| Windows Server | 2012 | ✅ | ❌ | |

| Windows Server | 2012 R2 | ✅ | ❌ | |

| Windows Server | 2016 | ✅ | ❌ | |

| Windows Server | 2019 | ✅ | ❌ | |

| Windows Server | 2022 | ✅ | ❌ | |

| Windows Server | 2025 | ✅ | ❌ |

Für Windows Server werden sowohl Desktop- als auch Server Core-Funktionen unterstützt. Azure-Editionen werden unter Azure Local unterstützt.

Der Azure Connected Machine-Agent wurde nicht auf Betriebssystemen getestet, die vom Benchmark Center für Informationssicherheit (CIS) gehärtet wurden.

Support für die Arm64-Architektur

Derzeit werden auf Arm64 nicht alle Features, VM-Erweiterungen und Dienste unterstützt. Detaillierte Informationen zur Arm64-Kompatibilität oder zur Überprüfung, ob andere Dienste unterstützt werden, finden Sie in der Dokumentation zu dem Dienst, den Sie verwenden möchten. Im Folgenden sind einige Features aufgeführt, die auf Arm64 unterstützt werden:

- RunCommand

- CustomScriptExtension

- Azure Monitor-Agent

Hinweis

Die Computerkonfiguration ist derzeit nicht mit Arm64 kompatibel.

Betriebssysteme mit eingeschränkter Unterstützung

Die in diesem Abschnitt aufgeführten Betriebssystemversionen haben derzeit eingeschränkte Unterstützung. Neuere Agent-Versionen unterstützen diese Betriebssysteme nicht. Die letzte Agent-Version, die das Betriebssystem unterstützt, ist aufgeführt, und neuere Agent-Versionen werden für dieses System nicht mehr zur Verfügung gestellt.

Die aufgeführte Version wird für die angegebene Agentversion bis zum Datum des Supportendes von Arc unterstützt. Wenn wichtige Sicherheitsprobleme identifiziert werden, die sich auf diese Agentversionen auswirken, können die Korrekturen auf die letzte unterstützte Version zurückportiert werden. Diese Versionen werden jedoch nicht mit neuen Funktionen oder anderen Fehlerbehebungen aktualisiert.

| Betriebssystem | Letzte unterstützte Agent-Version | Ende des Arc-Supportdatums | Notizen |

|---|---|---|---|

| SUSE Linux Enterprise Server (SLES) 15 SP3 | 1.58 | 07/03/2026 |

Verbinden neuer Server mit eingeschränktem Support

Um einen neuen Server mit einem eingeschränkten Supportbetriebssystem mit Azure Arc zu verbinden, müssen Sie möglicherweise Anpassungen am Onboarding-Skript vornehmen.

Ändern Sie für Windows das Installationsskript so, dass die erforderliche Version mithilfe des Parameters „-AltDownload“ angegeben wird.

Anstelle des Standardbefehls:

# Install the hybrid agent

& "$env:TEMP\install_windows_azcmagent.ps1";

Verwenden Sie den folgenden Befehl, und ersetzen Sie die URL durch die URL für die letzte unterstützte Agentversion:

# Install the hybrid agent

& "$env:TEMP\install_windows_azcmagent.ps1" -AltDownload https://aka.ms/AzureConnectedMachineAgent-1.39;

Für Linux enthält das entsprechende Paketrepository nur geeignete Versionen, sodass keine besonderen Überlegungen erforderlich sind.

Clientbetriebssysteme

Der Azure Arc-Dienst und der Azure Connected Machine Agent werden nur unter Windows 10- und 11-Clientbetriebssystemen unterstützt, wenn diese Computer in einer serverähnlichen Umgebung verwendet werden. Das heißt, der Computer sollte immer sein:

- Verbindung mit dem Internet vorhanden

- Verbunden mit einer Stromquelle

- Eingeschaltet

Beispielsweise ist ein Computer mit Windows 11, der für digitale Beschilderung, Point-of-Sale-Lösungen und allgemeine Back-Office-Verwaltungsaufgaben verantwortlich ist, ein guter Kandidat für Azure Arc. Endbenutzer-Produktivitätscomputer, die möglicherweise über längere Zeit offline sind, sollten Azure Arc nicht verwenden. Erwägen Sie die Verwendung von Microsoft Intune oder Microsoft Configuration Manager für diese Szenarien.

Kurzlebige Server und virtuelle Desktopinfrastruktur

Microsoft empfiehlt nicht, Azure Arc auf kurzlebigen (kurzlebigen) Servern oder virtuellen Desktopinfrastruktur-VMs (VDI) auszuführen. Azure Arc wurde für die langfristige Verwaltung von Servern entwickelt und ist nicht für Szenarien optimiert, in denen Sie regelmäßig Server erstellen und löschen. Beispielsweise weiß Azure Arc nicht, ob der Agent aufgrund geplanter Wartungsarbeiten offline ist oder weil der virtuelle Computer gelöscht wurde, sodass die Serverressourcen, die das Senden von Heartbeats beendet haben, daher nicht automatisch bereinigt werden. Daher könnten Sie einen Konflikt verursachen, wenn Sie eine gelöschte VM mit demselben Namen neu erstellen und eine vorhandene Azure Arc-Ressource mit demselben Namen vorhanden ist.

Azure Virtual Desktop auf Azure Local verwendet keine kurzlebigen virtuellen Computer und unterstützt das Ausführen von Azure Arc auf den Desktop-VMs.

Software- und Systemanforderungen

In diesem Abschnitt werden die Softwareanforderungen für den Azure Connected Machine-Agent beschrieben.

Linux-Betriebssystemanforderungen

- systemd

- wget (zum Herunterladen des Installationsskripts)

- openssl

- gnupg (nur Debian-basierte Systeme)

Lokale Benutzeranmeldung für Windows-Systeme

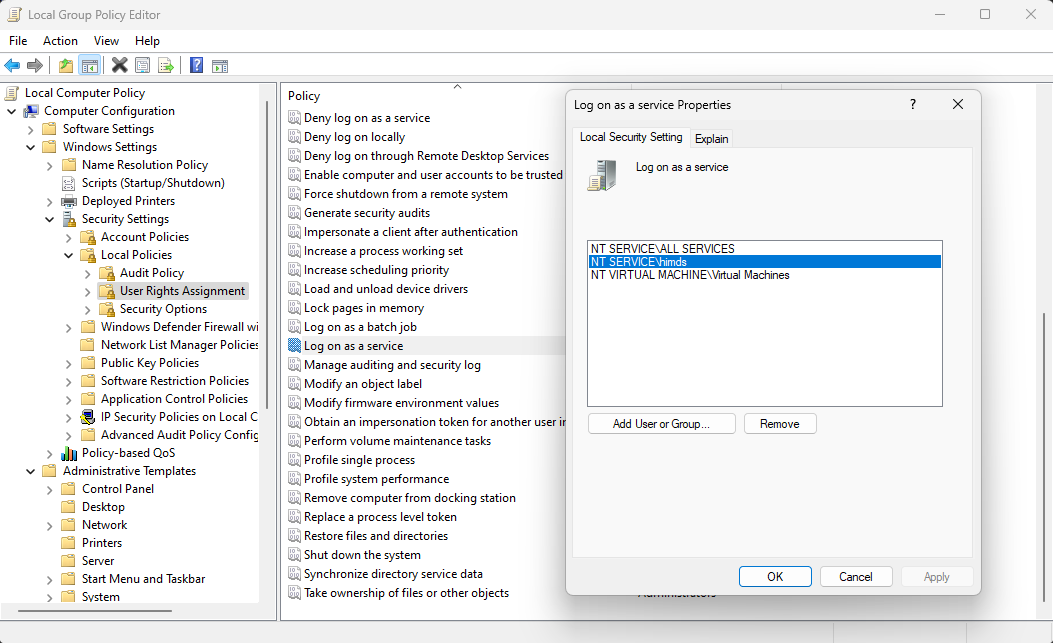

Der Azure Hybrid Instance Metadata Service wird unter einem virtuellen Konto mit geringen Berechtigungen ausgeführt, NT SERVICE\himds. Dieses Konto benötigt die „Anmeldung als Dienst“ direkt in Windows, um ausgeführt werden zu können. In den meisten Fällen müssen Sie nichts tun, da dieses Recht standardmäßig virtuellen Konten gewährt wird. Wenn Ihre Organisation jedoch Gruppenrichtlinien zum Anpassen dieser Einstellung verwendet, müssen Sie NT SERVICE\himds zur Liste der Konten hinzufügen, die sich als Dienst anmelden können.

Sie können die aktuelle Richtlinie auf Ihrem Computer überprüfen, indem Sie den Editor für lokale Gruppenrichtlinien (gpedit.msc) im Startmenü öffnen und zum folgenden Richtlinienelement navigieren:

Computerkonfiguration > Windows-Einstellungen > Sicherheitseinstellungen > Lokale Richtlinien > Zuweisen von Benutzerrechten > Anmeldung als Dienst

Überprüfen Sie, ob eines von NT SERVICE\ALL SERVICES, NT SERVICE\himds oder S-1-5-80-4215458991-2034252225-2287069555-1155419622-2701885083 (der statische Sicherheitsbezeichner für NT SERVICE\himds) in der Liste enthalten ist. Wenn sich keine in der Liste befinden, müssen Sie mit Ihrem Gruppenrichtlinienadministrator zusammenarbeiten, um NT SERVICE\himds zu den Richtlinien hinzuzufügen, die Benutzerrechtezuweisungen auf Ihren Servern konfigurieren. Der Gruppenrichtlinienadministrator muss die Änderung auf einem Computer vornehmen, auf dem der Azure Connected Machine-Agent installiert ist, damit die Objektauswahl die Identität korrekt auflöst. Der Agent muss nicht konfiguriert oder mit Azure verbunden sein, um diese Änderung vorzunehmen.

Erforderliche Berechtigungen

Sie benötigen die folgenden integrierten Azure-Rollen für verschiedene Aspekte der Verwaltung verbundener Computer:

- Zum Durchführen des Onboardings für Computer benötigen Sie die Rolle Onboarding von Azure Connected Machine oder Mitwirkender für die Ressourcengruppe, in der Sie die Server verwalten.

- Zum Lesen, Ändern oder Löschen eines Computers müssen Sie über die Rolle Ressourcenadministrator für Azure Connected Machine für die Ressourcengruppe verfügen.

- Um eine Ressourcengruppe aus der Dropdown-Liste auszuwählen, wenn Sie die Methode Skript generieren verwenden, benötigen Sie auch die Rolle Leser für diese Ressourcengruppe (oder eine andere Rolle, die den Zugriff Leser beinhaltet).

- Wenn Sie einem Arc-Server einen privaten Link-Bereich zuordnen, müssen Sie über die Berechtigung „Microsoft.HybridCompute/privateLinkScopes/Read“ für die Ressource „Privater Link-Bereich“ verfügen.

Azure-Ressourcenanbieter

Die folgenden Azure-Ressourcenanbieter müssen in Ihrem Abonnement registriert sein, um Azure Arc-fähige Server zu verwenden:

- Microsoft.HybridCompute

- Microsoft.GuestConfiguration

- Microsoft.HybridConnectivity

- Microsoft.AzureArcData (wenn Sie SQL Server Arc-fähig machen möchten)

- Microsoft.Compute (für Azure Update Manager und automatische Erweiterungsupgrades)

Sie können die Ressourcenanbieter mithilfe der folgenden Befehle registrieren:

Azure PowerShell:

Connect-AzAccount

Set-AzContext -SubscriptionId [subscription you want to onboard]

Register-AzResourceProvider -ProviderNamespace Microsoft.HybridCompute

Register-AzResourceProvider -ProviderNamespace Microsoft.GuestConfiguration

Register-AzResourceProvider -ProviderNamespace Microsoft.HybridConnectivity

Register-AzResourceProvider -ProviderNamespace Microsoft.AzureArcData

Azure CLI:

az account set --subscription "{Your Subscription Name}"

az provider register --namespace 'Microsoft.HybridCompute'

az provider register --namespace 'Microsoft.GuestConfiguration'

az provider register --namespace 'Microsoft.HybridConnectivity'

az provider register --namespace 'Microsoft.AzureArcData'

Sie können die Ressourcenanbieter auch im Azure-Portal registrieren.

Nächste Schritte

- Überprüfen Sie die Netzwerkanforderungen für die Bereitstellung von Servern mit Azure Arc-Unterstützung.

- Bevor Sie den Azure Connected Machine-Agenten bereitstellen und mit anderen Azure-Verwaltungs- und Überwachungsdiensten integrieren, lesen Sie den Leitfaden zur Planung und Bereitstellung.* Um Probleme zu beheben, lesen Sie den Leitfaden zur Behebung von Verbindungsproblemen des Agenten.