Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie die HCX-Migration über eine öffentliche IP-Adresse mithilfe von Azure VMware Solution ausführen.

Wichtig

Bevor Sie eine öffentliche IP-Adresse in Ihrer privaten Azure VMware Solution-Cloud konfigurieren, wenden Sie sich an Ihren Netzwerkadministrator, um die Auswirkungen auf Ihre Umgebung zu verstehen.

Außerdem erfahren Sie, wie Sie HCX-Sites koppeln und mit einer öffentlichen IP-Adresse ein Dienstnetz von einer lokalen Umgebung zur privaten Azure VMware Solution-Cloud erstellen. Mit dem Service Mesh können Sie eine Workload aus einem lokalen Rechenzentrum zur privaten Azure VMware Solution-Cloud über das öffentliche Internet migrieren. Diese Lösung ist nützlich, wenn der Kunde keine ExpressRoute- oder VPN-Konnektivität mit der Azure-Cloud verwendet.

Wichtig

Die lokale HCX-Appliance sollte vom Internet aus erreichbar sein, um die HCX-Kommunikation aus der lokalen Umgebung mit der privaten Azure VMware Solution-Cloud einzurichten.

Konfigurieren des öffentlichen IP-Blocks

Damit der HCX-Manager über die öffentliche IP-Adresse verfügbar ist, benötigen Sie eine öffentliche IP-Adresse für die DNAT-Regel.

Zum Ausführen der HCX-Migration über das öffentliche Internet benötigen Sie weitere IP-Adressen. Sie können ein /29-Subnetz verwenden, um eine Mindestkonfiguration zu erstellen, wenn Sie das HCX-Netzwerkprofil definieren. Verwendbare IP-Adressen im Subnetz werden IX- und NE-Appliances zugewiesen. Sie können ein größeres Subnetz basierend auf den Anforderungen auswählen. Erstellen Sie ein NSX-T-Segment mithilfe dieses öffentlichen Subnetzes. Dieses Segment kann zum Erstellen des HCX-Netzwerkprofils verwendet werden.

Hinweis

Nach dem Zuweisen eines Subnetzes zum NSX-T-Segment können Sie keine IP-Adresse aus diesem Subnetz verwenden, um eine DNAT-Regel zu erstellen. Beide Subnetze sollten sich unterscheiden.

Konfigurieren Sie einen öffentlichen IP-Block über das Portal, indem Sie das Feature „Öffentliche IP-Adresse“ der privaten Azure VMware Solution-Cloud verwenden.

Verwenden einer öffentlichen IP-Adresse für den öffentlichen Zugriff auf Cloud HCX Manager

Cloud HCX Manager kann über eine öffentliche IP-Adresse verfügbar sein, indem eine DNAT-Regel verwendet wird. Da sich Cloud HCX Manager sich im Anbieterraum befindet, ist die Nullroute erforderlich, damit HCX Manager das Routing zurück an den Client über die DNAT-Regel ausführen kann. NAT-Datenverkehr wird über den NSX-T-Router der Ebene 0 erzwungen.

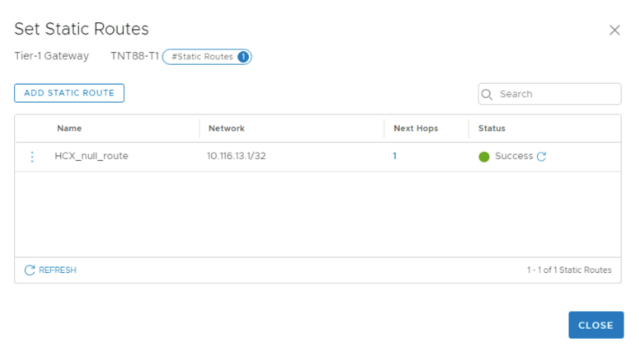

Hinzufügen einer statischen Nullroute zum Tier 1-Router

Die statische Nullroute wird verwendet, um der privaten HCX-IP-Adresse zu ermöglichen, das Routing über NSX Tier-1 für öffentliche Endpunkte auszuführen. Diese statische Route kann der Tier-1-Standardrouter sein, der in Ihrer privaten Cloud erstellt wird, oder Sie können einen neuen Tier-1-Router erstellen.

Melden Sie sich bei NSX-T Manager an, und wählen Sie Networking (Netzwerk) aus.

Wählen Sie im Abschnitt Connectivity (Konnektivität) die Option Tier-1 Gateways aus.

Bearbeiten Sie das vorhandene Tier-1-Gateway.

Erweitern Sie STATIC ROUTES (STATISCHE ROUTEN).

Wählen Sie die Anzahl neben STATIC ROUTES aus.

Wählen Sie ADD STATIC ROUTE (STATISCHE ROUTE HINZUFÜGEN) aus.

Ein Popupfenster wird angezeigt.Geben Sie unter Name den Namen der Route ein.

Geben Sie unter Netzwerk eine nicht überlappende /32-IP-Adresse ein.

Hinweis

Diese Adresse sollte sich nicht mit anderen IP-Adressen im privaten Cloudnetzwerk und im Kundennetzwerk überschneiden.

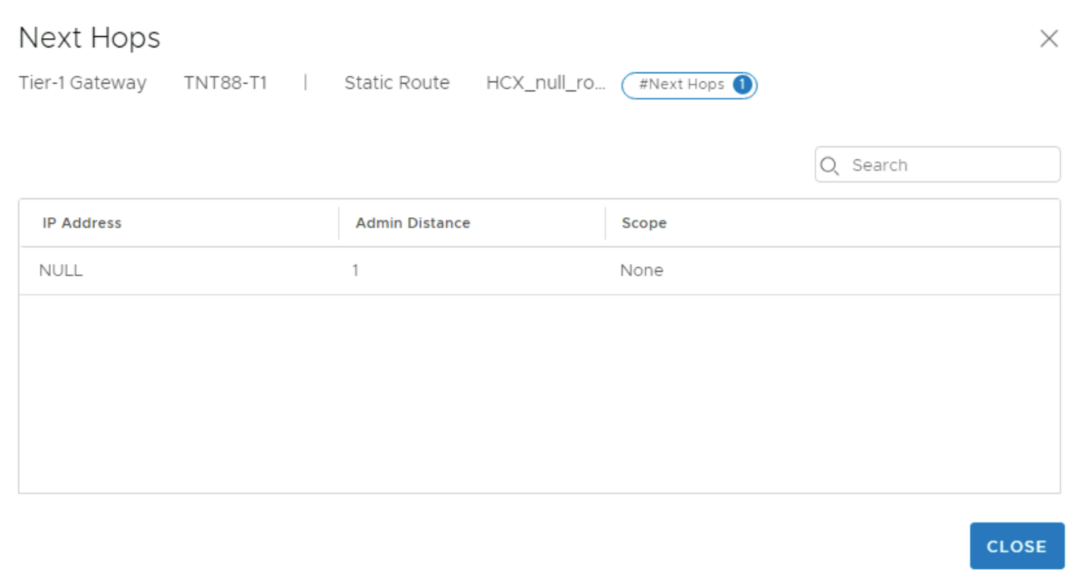

Wählen Sie unter Next hops (Nächste Hops) die Option Set (Festlegen)aus.

Wählen Sie NULL als IP-Adresse aus.

Behalten Sie die Standardeinstellungen für Administratorabstand und Bereich bei.Wählen Sie ADD (HINZUFÜGEN) und dann APPLY (ÜBERNEHMEN) aus.

Wählen Sie SAVE (SPEICHERN) und dann CLOSE (SCHLIESSEN) aus.

Wählen Sie CLOSE EDITING (BEARBEITUNG SCHLIEßEN) aus.

Hinzufügen einer NAT-Regel zu einem Tier-1-Gateway

Melden Sie sich bei NSX-T Manager an, und wählen Sie Networking (Netzwerk) aus.

Wählen Sie NAT aus.

Wählen Sie das Tier-1-Gateway aus. Verwenden Sie denselben Tier-1-Router, um eine NAT-Regel zu erstellen, den Sie zum Erstellen der Nullroute in vorherigen Schritten verwendet haben.

Wählen Sie ADD NAT RULE (NAT-REGEL HINZUFÜGEN) aus.

Fügen Sie eine SNAT-Regel und eine DNAT-Regel für HCX Manager hinzu.

- Das DNAT-Regelziel ist die öffentliche IP-Adresse für HCX Manager. Die übersetzte IP-Adresse ist die HCX Manager-IP-Adresse in der Cloud.

- Das SNAT-Regelziel ist die IP-Adresse von HCX Manager in der Cloud. Bei der übersetzten IP-Adresse handelt es sich um die nicht überlappende /32-IP-Adresse der statischen Route.

- Stellen Sie sicher, dass Sie die Firewalloption für die DNAT-Regel auf Match External Address (Übereinstimmung mit externer Adresse) festlegen.

Erstellen Sie Tier-1-Gatewayfirewallregeln, um nur erwarteten Datenverkehr für die öffentliche IP-Adresse für HCX Manager zuzulassen und alles andere zu verweigern.

- Erstellen Sie eine Gatewayfirewallregel auf dem T1, die Ihre lokale Adresse als Quell-IP und die reservierte öffentliche Azure VMware Solution-Adresse als Ziel-IP zulässt. Diese Regel sollte die höchste Priorität besitzen.

- Erstellen Sie eine Gatewayfirewallregel auf Tier-1, die allen anderen Datenverkehr ablehnt, wobei die Quell-IPBeliebig und die Ziel-IP die reservierte öffentliche Azure VMware Solution-IP-Adresse ist.

Weitere Informationen finden Sie unter HCX-Ports.

Hinweis

HCX Manager kann jetzt über das Internet über die öffentliche IP-Adresse angesprochen werden.

Koppeln von Sites mit der öffentlichen IP-Adresse von HCX Cloud Manager

Sitekopplung ist erforderlich, bevor Sie das Service Mesh zwischen Quell- und Zielsites erstellen.

- Melden Sie sich bei HCX Manager der Quellsite an.

- Wählen Sie Site Pairing (Sitekopplung) und dann ADD SITE PAIRING (SITEKOPPLUNG HINZUFÜGEN) aus.

- Geben Sie die öffentliche URL von Cloud HCX Manager als Remotesite und Anmeldeinformationen ein, und wählen Sie dann Verbinden aus.

Nachdem die Kopplung abgeschlossen ist, wird sie unter der Sitekopplung angezeigt.

Erstellen des öffentlichen IP-Segments für NSX-T

Bevor Sie ein öffentliches IP-Segment erstellen, rufen Sie Ihre Anmeldeinformationen für NSX-T Manager aus dem Azure VMware Solution-Portal ab.

- Wählen Sie im Abschnitt Netzwerk die Optionen Konnektivität und Segmente aus, und wählen Sie dann SEGMENT HINZUFÜGEN aus.

- Geben Sie den Segmentnamen an, wählen Sie den Tier-1-Router als verbundenes Gateway aus, und geben Sie die reservierte öffentliche IP-Adresse unter „Subnetze“ an.

- Wählen Sie Speichern.

Erstellen eines Netzwerkprofils für HCX am Zielstandort

- Melden Sie sich beim HCX-Ziel-Manager (Cloud-Manager in diesem Fall) an.

- Wählen Sie Interconnect (Verbinden) und dann die Registerkarte Network Profiles (Netzwerkprofile) aus.

- Wählen Sie Create Network Profile (Netzwerkprofil erstellen) aus.

- Wählen Sie NSX Networks (NSX-Netzwerke) unter Network (Netzwerk) als Netzwerktyp aus.

- Wählen Sie das Public-IP-Segment aus, das für NSX-T erstellt wurde.

- Geben Sie Name ein.

- Geben Sie unter IP-Pools die IP-Bereiche für HCX-Uplink, Präfixlänge und Gateway des öffentlichen IP-Segments ein.

- Scrollen Sie nach unten, und aktivieren Sie das Kontrollkästchen HCX-Uplink unter HCX-Datenverkehrstyp. Dieses Profil wird für den HCX-Uplink verwendet.

- Wählen Sie Erstellen aus, um das Netzwerkprofil zu erstellen.

Erstellen des Dienstnetzes (Service Mesh)

Das Dienstnetz stellt HCX WAN Optimizer, HCX Network Extension und HCX-IX-Appliances bereit.

- Melden Sie sich bei HCX Manager der Quellsite an.

- Wählen Sie Connect (Verbinden) und dann die Registerkarte Service Mesh aus.

- Wählen Sie CREATE SERVICE MESH (SERVICE MESH ERSTELLEN) aus.

- Wählen Sie die Zielsite aus, mit der das Service Mesh erstellt werden soll, und wählen Sie dann Weiter aus.

- Wählen Sie die Computeprofile für beide Sites aus, und wählen Sie dann Continue (Weiter) aus.

- Wählen Sie die zu aktivierenden HCX-Dienste und dann Continue (Weiter) aus.

Hinweis

Premium-Dienste erfordern eine zusätzliche HCX Enterprise-Lizenz.

- Wählen Sie das Netzwerkprofil der Quellsite aus.

- Wählen Sie das Netzwerkprofil des Ziels aus, das Sie im Abschnitt Netzwerkprofil erstellt haben.

- Wählen Sie Weiter.

- Überprüfen Sie die Informationen zur Transportzone, und wählen Sie dann Weiter aus.

- Überprüfen Sie die Topologieansicht, und wählen Sie dann Weiter aus.

- Geben Sie den Service Mesh-Namen ein, und wählen Sie dann FERTIG STELLEN aus.

- Fügen Sie die öffentlichen IP-Adressen in der Firewall hinzu, um nur erforderliche Ports zuzulassen.

Erweitern des Netzwerks

Der HCX-Netzwerkerweiterungsdienst ermöglicht Layer 2-Konnektivität zwischen Standorten. Mit dem Erweiterungsdienst können Sie auch die gleichen IP- und MAC-Adressen während der VM-Migration beibehalten.

- Melden Sie sich beim Quell-HCX Manager an.

- Wählen Sie unter dem Abschnitt Network Extension (Netzwerkerweiterung) die Site aus, für die Sie das Netzwerk erweitern möchten, und wählen Sie dann EXTEND NETWORKS (NETZWERKE ERWEITERN) aus.

- Wählen Sie das Netzwerk aus, das Sie auf die Zielsite erweitern möchten, und wählen Sie dann Next (Weiter) aus.

- Geben Sie die Subnetzdetails des Netzwerks ein, das Sie erweitern.

- Wählen Sie die erste Hoproute (Tier-1) des Ziels aus, und wählen Sie dann Senden aus.

- Melden Sie sich beim Ziel mit NSX an. Sie sehen, dass das Netzwerk 10.14.27.1/24 jetzt erweitert ist.

Nachdem das Netzwerk auf die Zielsite erweitert wurde, können VMs über die Layer 2-Erweiterung migriert werden.

Nächste Schritte

Aktivieren der öffentlichen IP-Adresse für NSX Edge für Azure VMware Solution

Ausführliche Informationen zu den Mindestanforderungen des zugrunde liegenden HCX-Netzwerks finden Sie unter Mindestanforderungen des zugrunde liegenden Netzwerks.