Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Gilt für: Azure Logic Apps (Verbrauch + Standard)

In diesem Handbuch wird gezeigt, wie Sie mithilfe des Azure Blob Storage-Connectors über einen Workflow in Azure Logic Apps auf Ihr Azure Blob Storage-Konto und -Container zugreifen. Dieser Connector bietet Trigger und Aktionen, die Ihr Workflow für Blobvorgänge verwenden kann. Anschließend können Sie automatisierte Workflows erstellen, die ausgelöst durch Ereignisse in Ihrem Speichercontainer oder anderen Systemen ausgeführt werden und Aktionen zum Verwalten Ihrer Daten in Ihrem Speicher ausführen. Sie können beispielsweise auf Dateien zugreifen und sie verwalten, die als Blobs in Ihrem Azure-Speicherkonto gespeichert sind.

Sie können eine Verbindung mit Azure Blob Storage über einen Workflow in einer Logik-App für den mehrinstanzenfähigen Verbrauch oder in einer Standardlogik-App mit einem Mandanten herstellen. Während Verbrauchsworkflows nur die verwaltete Connectorversion bieten, bieten Standardworkflows sowohl die integrierten Connector- als auch die verwalteten Connectorversionen.

Technische Referenz für den Connector

Der Azure Blob Storage-Connector hat verschiedene Versionen, die auf dem Typ der logischen Anwendung und der Hostumgebung basieren.

| Logik-App | Umwelt | Connector-Version |

|---|---|---|

| Verbrauch | Azure Logic Apps mit mehreren Mandanten | Verwalteter Connector, der im Connectorkatalog unter "Freigegeben" angezeigt wird. Weitere Informationen finden Sie in der folgenden Dokumentation: - Referenz zum verwalteten Azure Blob Storage-Connector - Verwaltete Connectors in Azure Logic Apps |

| Norm | Einzelmandanten-Azure Logic Apps und App Service-Umgebung v3 (nur Windows-Pläne) | Verwalteter Connector (in Azure gehostet), der im Connectorkatalog unter "Freigegeben" und integriertem Connector angezeigt wird, der Dienstanbieter basiert und im Connectorkatalog unter "Integriert" angezeigt wird. Die integrierte Version unterscheidet sich wie folgt: – Die integrierte Version stellt eine direkte Verbindung mit Ihrem Azure Storage-Konto her und erfordert nur eine Verbindungszeichenfolge. - Die integrierte Version kann direkt auf virtuelle Azure-Netzwerke zugreifen. Weitere Informationen finden Sie in der folgenden Dokumentation: - Referenz zum verwalteten Azure Blob Storage-Connector - Referenz zum integrierten Azure Blob-Connector - Integrierte Connectors in Azure Logic Apps |

Begrenzungen

Standardmäßig können von Azure Blob Storage verwaltete Connectoraktionen Dateien mit einer Größe von 50 MB oder weniger lesen oder schreiben. Um Dateien zu verarbeiten, die größer als 50 MB, aber bis zu 1.024 MB sind, unterstützen Azure Blob Storage-Aktionen das Blockieren von Nachrichten. Die Blob Storage-Aktion namens Blobinhalt abrufen verwendet implizit die Blockerstellung.

Von Azure Blob Storage verwaltete und integrierte Trigger unterstützen die Blockerstellung nicht. Die integrierten Trigger hingegen können Dateien mit 50 MB oder mehr verarbeiten. Wenn ein verwalteter Trigger jedoch Dateiinhalte anfordert, wählt der Trigger nur Dateien mit maximal 50 MB aus. Befolgen Sie das folgende Muster, um Dateien abzurufen, die größer als 50 MB sind:

Verwenden Sie einen Blobtrigger, der Dateieigenschaften zurückgibt, z. B. Wenn ein Blob hinzugefügt oder geändert wird (nur Eigenschaften).

Lassen Sie auf den Trigger die von Azure Blob Storage verwalteten Connector-Aktion namens Blobinhalt abrufen folgen, die die vollständige Datei liest und implizit Segmentierung verwendet.

Grenzwerte für Azure Blob Storage-Trigger

- Der verwaltete Connectortrigger ist auf 30.000 Blobs im virtuellen Abrufordner beschränkt.

- Der integrierte Connectortrigger ist auf 10.000 Blobs im gesamten Abrufcontainer beschränkt.

Wenn der Grenzwert überschritten wird, kann ein neues Blob den Workflow möglicherweise nicht auslösen, sodass der Trigger übersprungen wird.

Voraussetzungen

Ein Azure-Konto und ein Azure-Abonnement. Wenn Sie nicht über ein Azure-Abonnement verfügen, können Sie sich für ein kostenloses Azure-Konto registrieren.

Die Logik-App-Ressource mit dem Workflow, in dem Sie auf Ihr Azure Storage-Konto zugreifen möchten.

Um Ihren Workflow mit einem Azure Blob Storage-Trigger zu starten, müssen Sie über einen leeren Workflow verfügen. Um eine Azure Blob Storage-Aktion zu verwenden, müssen Sie über einen Workflow verfügen, der bereits über einen Trigger verfügt.

Wenn Sie nicht über eine Logik-App-Ressource und einen Workflow verfügen, erstellen Sie sie jetzt, indem Sie die Schritte für die gewünschte Logik-App ausführen:

Hinzufügen eines Blobtriggers

In einem Verbrauchsworkflow ist nur der verwaltete Azure Blob Storage-Connector verfügbar. In einem Standardworkflow sind sowohl der verwaltete Azure Blob Storage-Connector als auch der integrierte Connector verfügbar. Obwohl jede Connectorversion nur einen Azure Blob Storage-Trigger bereitstellt, unterscheidet sich der Triggername wie folgt, je nachdem, ob Sie über einen Verbrauch- oder Standardworkflow verfügen:

| Logik-App | Connector-Version | Triggername | Beschreibung |

|---|---|---|---|

| Verbrauch | Nur verwalteter Connector | When a blob is added or modified (properties only) (Beim Hinzufügen oder Ändern eines Blobs (nur Eigenschaften)) | Der Trigger wird ausgelöst, wenn Eigenschaften eines Blobs im Stammordner Ihres Speichercontainer hinzugefügt oder aktualisiert werden. Wenn Sie den verwalteten Trigger einrichten, ignoriert die verwaltete Version vorhandene Blobs in Ihrem Speichercontainer. |

| Norm | Integrierter Connector Verwalteter Connector |

Integriert: Wenn ein Blob hinzugefügt oder aktualisiert wird Verwaltet: Wenn ein Blob hinzugefügt oder geändert wird (nur Eigenschaften) |

Integriert: Der Auslöser wird ausgelöst, wenn ein Blob in Ihrem Speichercontainer hinzugefügt oder aktualisiert wird, und wird für alle geschachtelten Ordner in Ihrem Speichercontainer ausgelöst, nicht nur der Stammordner. Wenn Sie den integrierten Trigger einrichten, verarbeitet die integrierte Version alle vorhandenen Blobs in Ihrem Speichercontainer. Verwaltet: Der Trigger wird ausgelöst, wenn die Eigenschaften eines BLOB im Stammordner Ihres Speichercontainers hinzugefügt oder aktualisiert werden. Wenn Sie den verwalteten Trigger einrichten, ignoriert die verwaltete Version vorhandene Blobs in Ihrem Speichercontainer. |

In den folgenden Schritte wird das Azure-Portal verwendet. Mit der entsprechenden Azure Logic Apps-Erweiterung können Sie aber auch die folgenden Tools verwenden, um Logik-App-Workflows zu erstellen:

- Logik-App-Workflows für den Verbrauch: Visual Studio Code

- Standard-Logik-App-Workflows: Visual Studio Code

Öffnen Sie im Azure-Portal Ihre verbrauchsbasierte Logik-App-Ressource.

Wählen Sie im Menü "Ressourcen-Randleiste" unter "Entwicklungstools" den Designer aus, um ihren leeren Workflow zu öffnen.

Fügen Sie den verwalteten Azure Blob Storage-Trigger für Ihr Szenario hinzu, indem Sie die allgemeinen Schritte ausführen, um Ihrem Workflow einen Trigger hinzuzufügen.

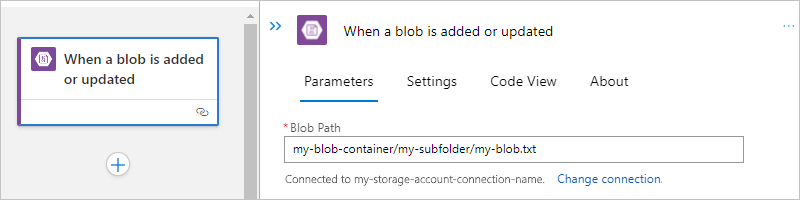

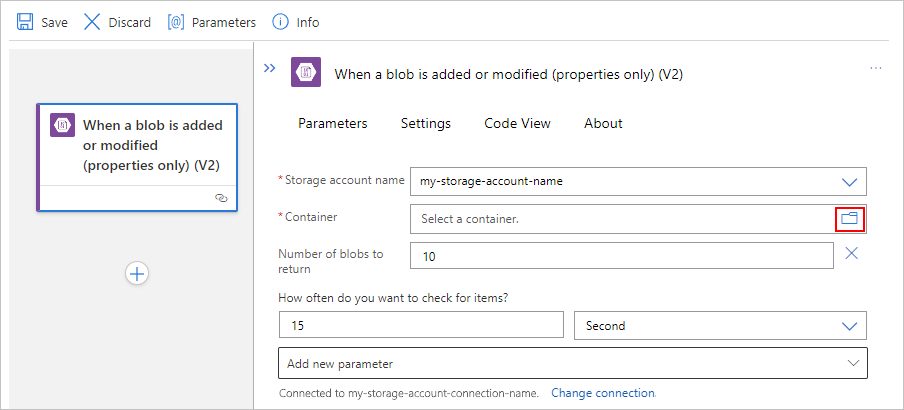

In diesem Beispiel wird der Azure Blob Storage-Trigger mit dem Namen "Wenn ein Blob hinzugefügt oder geändert wird (nur Eigenschaften)" fortgesetzt.

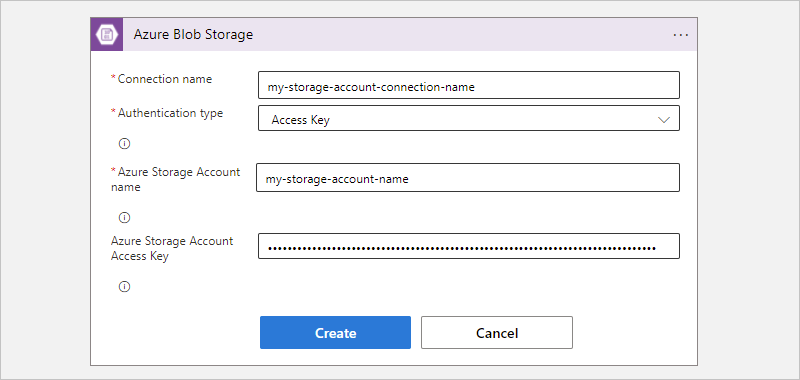

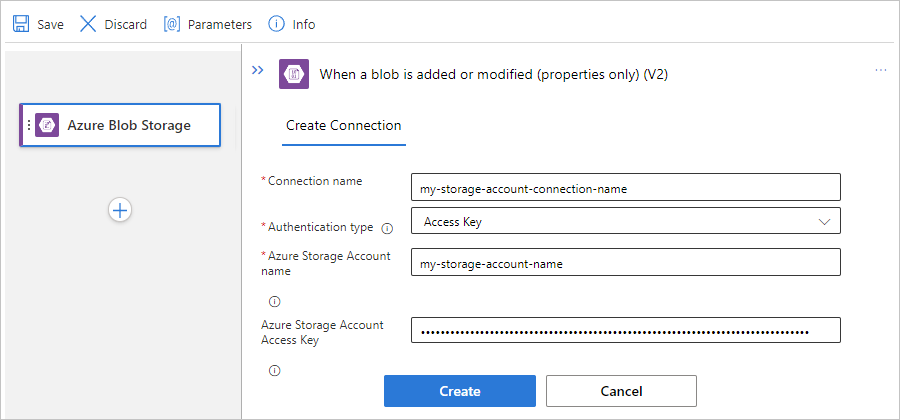

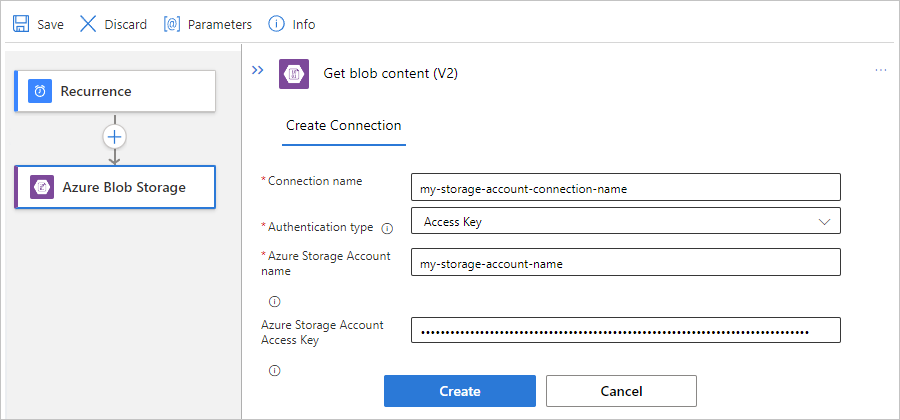

Wenn Sie dazu aufgefordert werden, geben Sie für Ihre Verbindung mit Ihrem Speicherkonto die folgenden Informationen an. Wählen Sie Erstellen, wenn Sie fertig sind.

Eigenschaft Erforderlich Beschreibung Verbindungsname Ja Ein Name für Ihre Verbindung. Authentifizierungstyp Ja Der Authentifizierungstyp für Ihr Speicherkonto. Weitere Informationen hierzu können Sie auf Authentifizierungstypen für Trigger und Aktionen überprüfen, die die Authentifizierung unterstützen. Diese Verbindung verwendet beispielsweise die Zugriffstastenauthentifizierung und stellt den Zugriffsschlüsselwert für das Speicherkonto zusammen mit den folgenden Eigenschaftswerten bereit:

Eigenschaft Erforderlich Wert Beschreibung Azure-Speicherkontoname oder Blobendpunkt Ja, aber nur für die Authentifizierung per Zugriffsschlüssel < Speicherkontoname> Der Name für das Azure Storage-Konto, in dem Ihr BLOB-Container vorhanden ist.

Hinweis: Um den Namen des Speicherkontos zu ermitteln, öffnen Sie im Azure-Portal Ihre Speicherkontoressource. Wählen Sie im Ressourcenmenü unter Sicherheit und Netzwerk die Option Zugriffsschlüssel aus. Kopieren Sie unter Speicherkontoname den Namen, und speichern Sie ihn.Zugriffsschlüssel für das Azure Storage-Konto Ja, aber nur für die Authentifizierung per Zugriffsschlüssel < Speicherkonto-Zugriffsschlüssel> Der Zugriffsschlüssel für Ihr Azure-Speicherkonto

Hinweis: Um den Zugriffsschlüssel zu ermitteln, öffnen Sie im Azure-Portal Ihre Speicherkontoressource. Wählen Sie im Ressourcenmenü unter Sicherheit und Netzwerk die Option Zugriffsschlüssel>key1>Show aus. Kopieren und speichern Sie den Wert für den Primärschlüssel.Wenn das Triggerinformationsfeld angezeigt wird, geben Sie die erforderlichen Informationen an.

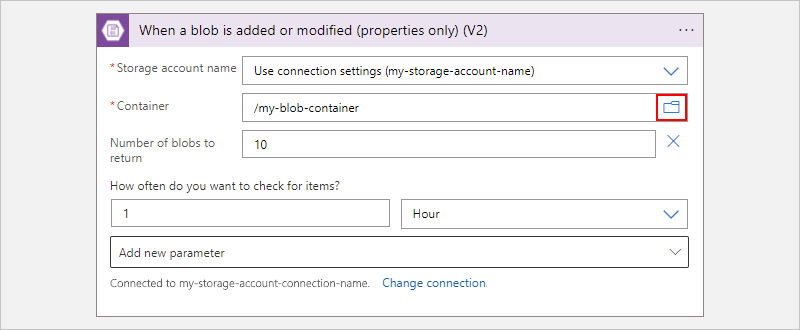

Wählen Sie für den Eigenschaftswert Container das Ordnersymbol aus, um nach Ihrem Blob-Container zu suchen. Oder geben Sie manuell den Pfad mit der Syntax /<Containername> ein, z. B.:

Wenn andere Parameter für den Trigger vorhanden sind, öffnen Sie die Liste der erweiterten Parameter , und wählen Sie die gewünschten Parameter aus.

Weitere Informationen finden Sie unter Triggereigenschaften für verwaltete Azure Blob Storage-Connectors.

Fügen Sie alle weiteren Aktionen hinzu, die Ihr Workflow erfordert.

Wenn Sie fertig sind, speichern Sie Ihren Workflow. Wählen Sie auf der Symbolleiste des Designers Speichern aus.

Hinzufügen einer Blobaktion

In einem Verbrauchsworkflow ist nur der verwaltete Azure Blob Storage-Connector verfügbar. In einem Standardworkflow sind sowohl der verwaltete Azure Blob Storage-Connector als auch der integrierte Connector verfügbar. Jede Version stellt mehrere, anders benannte Aktionen bereit, je nachdem, ob Sie über einen Verbrauch- oder Standardworkflow verfügen. Beispielsweise verfügen sowohl die verwaltete als auch die integrierte Connectorversion über eigene Aktionen zum Abrufen von Dateimetadaten und zum Abrufen von Dateiinhalten.

Verwaltete Connectoraktionen sind in Verbrauchs- oder Standardworkflows verfügbar.

Integrierte Connectoraktionen sind nur in Standardworkflows verfügbar.

In den folgenden Schritte wird das Azure-Portal verwendet. Mit der entsprechenden Azure Logic Apps-Erweiterung können Sie aber auch die folgenden Tools verwenden, um Logik-App-Workflows zu erstellen:

- Verbrauchsworkflows: Visual Studio Code

- Standardlogik-App-Workflows: Visual Studio Code

Öffnen Sie im Azure-Portal Ihre verbrauchsbasierte Logik-App-Ressource.

Wählen Sie im Menü "Ressourcen-Randleiste" unter "Entwicklungstools" den Designer aus, um den Workflow zu öffnen.

Bei diesen Schritten wird davon ausgegangen, dass ihr Workflow bereits über einen Trigger verfügt.

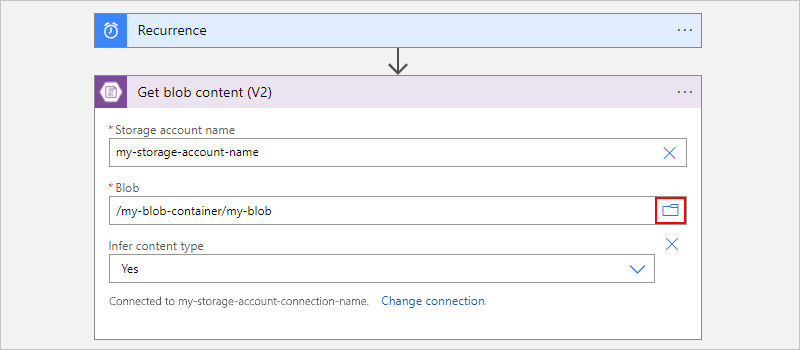

In diesem Beispiel wird der Serien-Trigger verwendet.

Fügen Sie die verwaltete Azure Blob Storage-Aktion für Ihr Szenario hinzu, indem Sie die allgemeinen Schritte ausführen, um Ihrem Workflow eine Aktion hinzuzufügen.

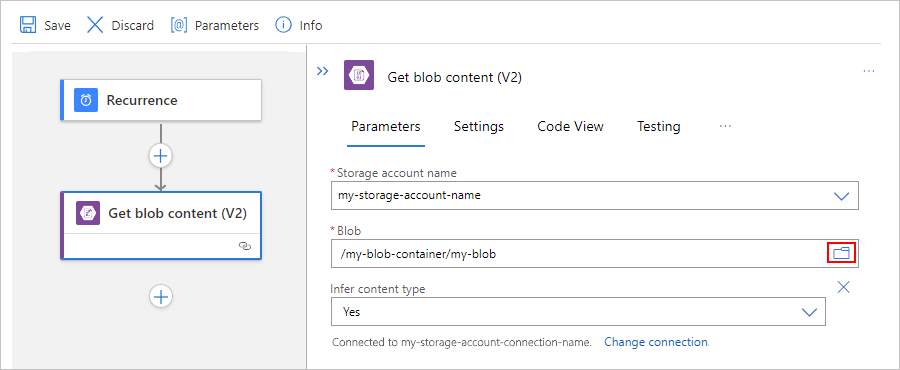

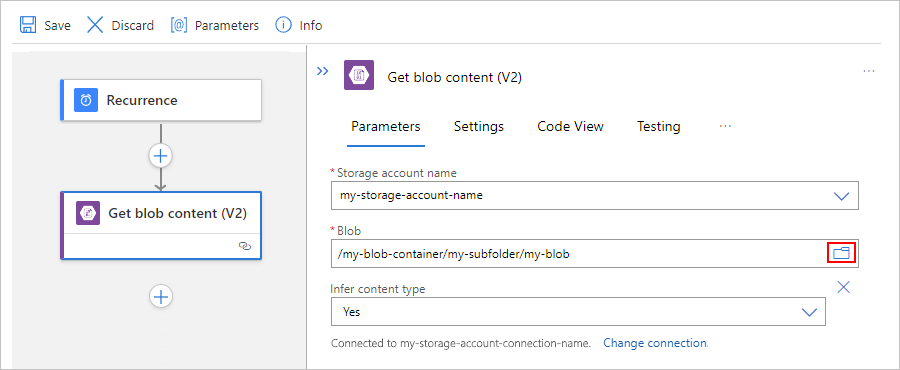

In diesem Beispiel wird weiterhin die Aktion Blobinhalt abrufen verwendet.

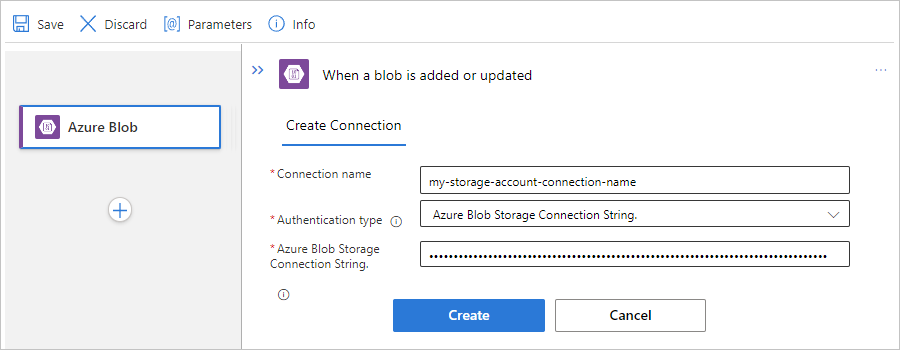

Wenn Sie dazu aufgefordert werden, geben Sie für Ihre Verbindung die folgenden Informationen an. Wählen Sie Erstellen, wenn Sie fertig sind.

Eigenschaft Erforderlich Beschreibung Verbindungsname Ja Ein Name für Ihre Verbindung Authentifizierungstyp Ja Der Authentifizierungstyp für Ihr Speicherkonto. Weitere Informationen hierzu können Sie auf Authentifizierungstypen für Trigger und Aktionen überprüfen, die die Authentifizierung unterstützen. Diese Verbindung verwendet beispielsweise die Zugriffstastenauthentifizierung und stellt den Zugriffsschlüsselwert für das Speicherkonto zusammen mit den folgenden Eigenschaftswerten bereit:

Eigenschaft Erforderlich Wert Beschreibung Azure-Speicherkontoname oder Blobendpunkt Ja, aber nur für die Authentifizierung per Zugriffsschlüssel < Speicherkontoname> Der Name des Azure-Speicherkontos, in dem sich Ihr Blobcontainer befindet

Hinweis: Um den Namen des Speicherkontos zu ermitteln, öffnen Sie im Azure-Portal Ihre Speicherkontoressource. Wählen Sie im Ressourcenmenü unter Sicherheit und Netzwerk die Option Zugriffsschlüssel aus. Kopieren Sie unter Speicherkontoname den Namen, und speichern Sie ihn.Zugriffsschlüssel für das Azure Storage-Konto Ja, aber nur für die Authentifizierung per Zugriffsschlüssel < Speicherkonto-Zugriffsschlüssel> Der Zugriffsschlüssel für Ihr Azure-Speicherkonto

Hinweis: Um den Zugriffsschlüssel zu ermitteln, öffnen Sie im Azure-Portal Ihre Speicherkontoressource. Wählen Sie im Ressourcenmenü unter Sicherheit und Netzwerk die Option Zugriffsschlüssel>key1>Show aus. Kopieren und speichern Sie den Wert für den Primärschlüssel.Geben Sie im Aktionsinformationsfeld die erforderlichen Informationen an.

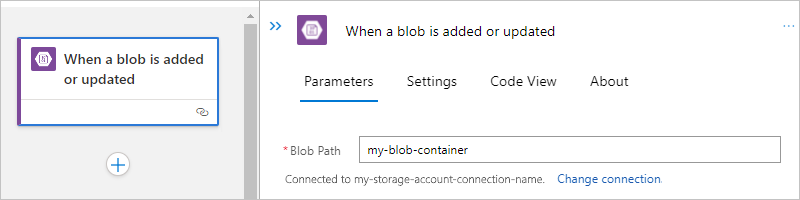

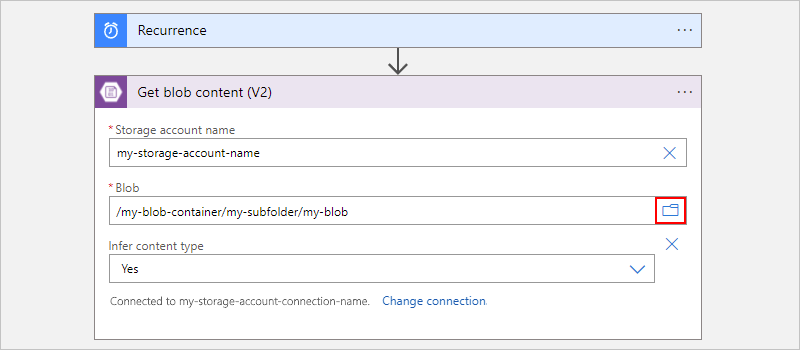

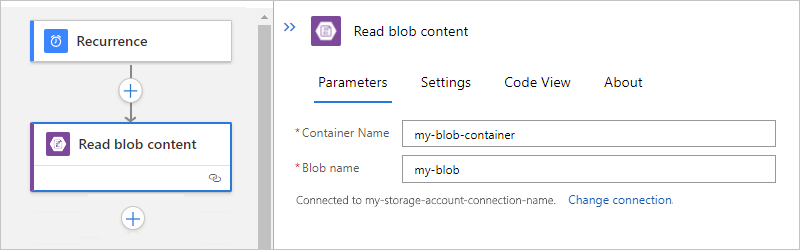

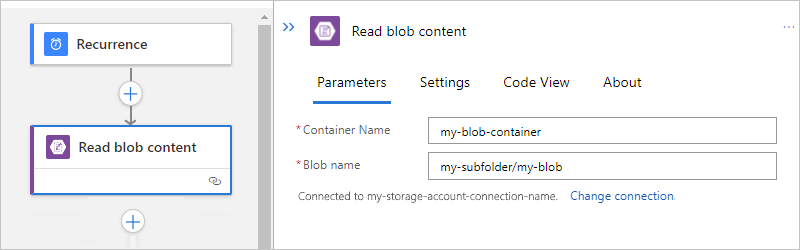

Geben Sie beispielsweise in der Aktion Blobinhalt abrufen den Namen Ihres Speicherkontos an. Wählen Sie für den Eigenschaftswert Blob das Ordnersymbol aus, um nach Ihrem Speichercontainer oder -ordner zu suchen. Oder geben Sie den Pfad manuell ein.

Aufgabe Blobpfadsyntax Rufen Sie den Inhalt aus einem bestimmten Blob im Stammordner ab. /<Containername>/<Blobname> Rufen Sie den Inhalt aus einem bestimmten Blob in einem Unterordner ab. /<Containername>/<Unterordner>/<Blobname> Das folgende Beispiel zeigt das Aktionssetup, das den Inhalt aus einem Blob im Stammordner abruft:

Das folgende Beispiel zeigt das Aktionssetup, das den Inhalt aus einem Blob im Unterordner abruft:

Fügen Sie alle weiteren Aktionen hinzu, die Ihr Workflow erfordert.

Wenn Sie fertig sind, speichern Sie Ihren Workflow. Wählen Sie auf der Symbolleiste des Designers Speichern aus.

Zugreifen auf Speicherkonten hinter Firewalls

Sie können ein Azure-Speicherkonto mit Netzwerksicherheit versehen, indem Sie den Zugriff mit einer Firewall und Firewallregeln einschränken. Dieses Setup stellt jedoch eine Herausforderung für Azure und andere Microsoft-Dienste dar, die Zugriff auf das Speicherkonto benötigen. Die lokale Kommunikation im Rechenzentrum abstrahiert die internen IP-Adressen, sodass nur der Datenverkehr über IP-Adressen nicht ausreicht, um die Kommunikation über die Firewall erfolgreich zuzulassen. Basierend darauf, welche Azure Blob Storage Connector Sie verwenden, stehen die folgenden Optionen zur Verfügung:

Informationen zum Zugreifen auf Speicherkonten hinter Firewalls mithilfe des verwalteten Azure Blob Storage-Connectors in Verbrauchslogik-Apps finden Sie in den folgenden Abschnitten:

Lesen Sie die folgende Dokumentation, um auf Speicherkonten hinter Firewalls in Standard-Logik-Apps zuzugreifen:

Integrierter Azure Blob Storage-Connector: Zugriff auf Speicherkonten über die Integration virtueller Netzwerke

Verwalteter Azure Blob Storage-Connector: Zugriff auf Speicherkonten in anderen Regionen

Zugreifen auf Speicherkonten in anderen Regionen

Wenn Sie keine verwaltete Identitätsauthentifizierung verwenden, können Logik-App-Workflows nicht direkt auf Speicherkonten hinter Firewalls zugreifen, wenn sowohl die Logik-App-Ressource als auch das Speicherkonto in derselben Region vorhanden sind. Als Abhilfe können Sie Ihre Logik-App-Ressourcen in einer anderen Region als der Ihres Speicherkontos einrichten. Gewähren Sie anschließend Zugriff auf die ausgehenden IP-Adressen für die verwalteten Connectors in Ihrer Region.

Hinweis

Diese Lösung gilt nicht für den Azure Table Storage-Connector und den Azure Queue Storage-Connector. Um auf Ihren Table Storage oder Queue Storage zuzugreifen, können Sie stattdessen integrierte HTTP-Trigger und -Aktionen verwenden.

Um Sie Ihre ausgehenden IP-Adressen der Firewall des Speicherkontos hinzuzufügen, führen Sie die folgenden Schritte aus:

Beachten Sie die ausgehenden IP-Adressen des verwalteten Connectors für die Region Ihrer Logik-App-Ressource.

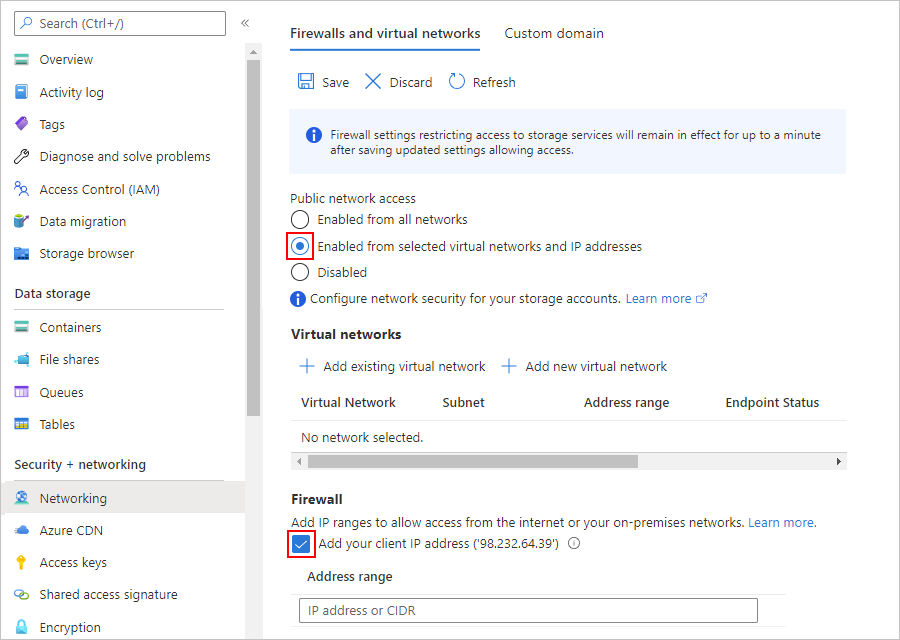

Suchen Sie nach Ihrer Speicherkontoressource im Azure-Portal, und öffnen Sie sie.

Wählen Sie im Menü "Ressourcen-Randleiste" unter "Sicherheit + Netzwerk" die Option "Netzwerk" aus.

Wählen Sie unter "Öffentlicher Netzwerkzugriff" die Option "Aus ausgewählten virtuellen Netzwerken und IP-Adressen aktiviert" aus.

Fügen Sie unter Firewall die IP-Adressen oder -Bereiche hinzu, die Zugriff benötigen. Wenn Sie auf Ihrem Computer auf das Speicherkonto zugreifen müssen, wählen Sie die Option Client-IP-Adresse hinzufügen aus.

Klicken Sie auf Speichern, wenn Sie fertig sind.

Zugreifen auf Speicherkonten über ein vertrauenswürdiges virtuelles Netzwerk

Wenn Ihre Logik-App und Ihr Speicherkonto in derselben Region vorhanden sind:

Sie können das Speicherkonto in einem virtuellen Azure-Netzwerk platzieren, indem Sie einen privaten Endpunkt erstellen und dieses virtuelle Netzwerk dann der Liste vertrauenswürdiger virtueller Netzwerke hinzufügen. Damit Ihre Logik-App über ein vertrauenswürdiges virtuelles Netzwerk auf das Speicherkonto zugreifen kann, müssen Sie eine Standard-Logik-App erstellen, die eine Verbindung mit Ressourcen in einem virtuellen Netzwerk herstellen kann.

Wenn Ihre Logik-App und Ihr Speicherkonto in verschiedenen Regionen vorhanden sind:

Erstellen Sie einen privaten Endpunkt für das Speicherkonto für den Zugriff.

Zugriff auf Speicherkonten über die Integration virtueller Netzwerke

Wenn Ihre Logik-App und Ihr Speicherkonto in derselben Region vorhanden sind:

Sie können das Speicherkonto in einem virtuellen Azure-Netzwerk platzieren, indem Sie einen privaten Endpunkt erstellen und dieses virtuelle Netzwerk dann der Liste vertrauenswürdiger virtueller Netzwerke hinzufügen. Damit Ihre Logik-App auf das Speicherkonto zugreifen kann, müssen Sie ausgehenden Datenverkehr mithilfe der Integration virtueller Netzwerke einrichten, um die Verbindung mit Ressourcen in einem virtuellen Netzwerk zu ermöglichen. Anschließend können Sie das virtuelle Netzwerk zur Liste der vertrauenswürdigen virtuellen Netzwerke des Speicherkontos hinzufügen.

Wenn Ihre Logik-App und Ihr Speicherkonto in verschiedenen Regionen vorhanden sind:

Erstellen Sie einen privaten Endpunkt für das Speicherkonto für den Zugriff.

Access Blob Storage in derselben Region mit systemseitig verwalteten Identitäten

Um eine Verbindung mit Azure Blob Storage in einem beliebigen Bereich herzustellen, können Sie verwaltete Identitäten für die Authentifizierung verwenden. Sie können eine Ausnahme erstellen, die Azure vertrauenswürdige Dienste, z. B. eine verwaltete Identität, den Zugriff auf Ihr Speicherkonto über eine Firewall gewährt.

Hinweis

Diese Lösung gilt nicht für Standard-Logik-Apps. Auch wenn Sie eine systemseitig zugewiesene verwaltete Identität mit einer Standard-Logik-App verwenden, kann der verwaltete Azure Blob Storage-Connector keine Verbindung mit einem Speicherkonto in derselben Region herstellen.

So verwenden Sie verwaltete Identitäten in Ihrer Logik-App für den Zugriff auf Blob Storage:

Hinweis

Für diese Lösung gelten die folgenden Einschränkungen:

Zum Authentifizieren einer Speicherkontoverbindung muss eine systemseitig zugewiesene verwaltete Identität eingerichtet sein. Eine benutzerseitig zugewiesene verwaltete Identität kann nicht verwendet werden.

Konfigurieren des Zugriffs auf das Speicherkonto

Um die Unterstützung für Ausnahmen und verwaltete Identitäten einzurichten, konfigurieren Sie zunächst den entsprechenden Zugriff auf Ihr Speicherkonto:

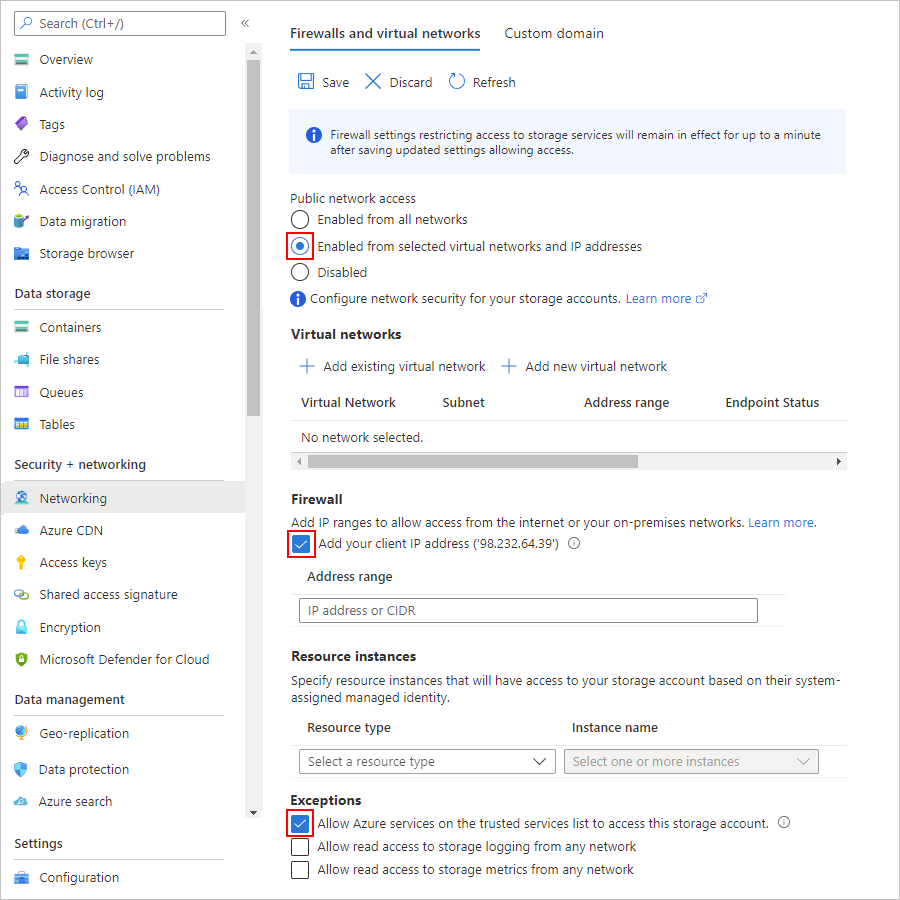

Suchen Sie nach Ihrer Speicherkontoressource im Azure-Portal, und öffnen Sie sie.

Wählen Sie im Navigationsmenü des Speicherkontos unter Sicherheit + Netzwerkbetrieb die Option Netzwerk aus.

Wählen Sie unter "Öffentlicher Netzwerkzugriff" die Option "Aus ausgewählten virtuellen Netzwerken und IP-Adressen aktiviert" aus.

Wenn Sie auf Ihrem Computer auf das Speicherkonto zugreifen müssen, wählen Sie unter Firewall die Option Client-IP-Adresse hinzufügen aus.

Wählen Sie unter Ausnahmen die Option Allow Azure services on the trusted services list to access this storage account (Für Azure-Dienste aus der Liste vertrauenswürdiger Dienste Zugriff auf dieses Speicherkonto zulassen) aus.

Klicken Sie auf Speichern, wenn Sie fertig sind.

Hinweis

Wenn Sie die Fehlermeldung 403 Forbidden erhalten, sobald Sie versuchen, sich in Ihrem Workflow mit dem Speicherkonto zu verbinden, gibt es mehrere mögliche Ursachen. Probieren Sie die folgende Lösung aus, bevor Sie mit zusätzlichen Schritten fortfahren. Deaktivieren Sie zunächst die Einstellung "Azure-Dienste zulassen" in der Liste der vertrauenswürdigen Dienste, um auf dieses Speicherkonto zuzugreifen und Ihre Änderungen zu speichern. Reaktivieren Sie dann die Einstellung, und speichern Sie die Änderungen erneut.

Erstellen einer Rollenzuweisung für Ihre Logik-App

Aktivieren Sie dann die Unterstützung für verwaltete Identitäten in Ihrer Logik-App-Ressource.

Die folgenden Schritte sind für Verbrauchs-Logik-Apps in mehrinstanzenfähigen Umgebungen und Standard-Logik-Apps in Umgebungen mit einem Mandanten identisch.

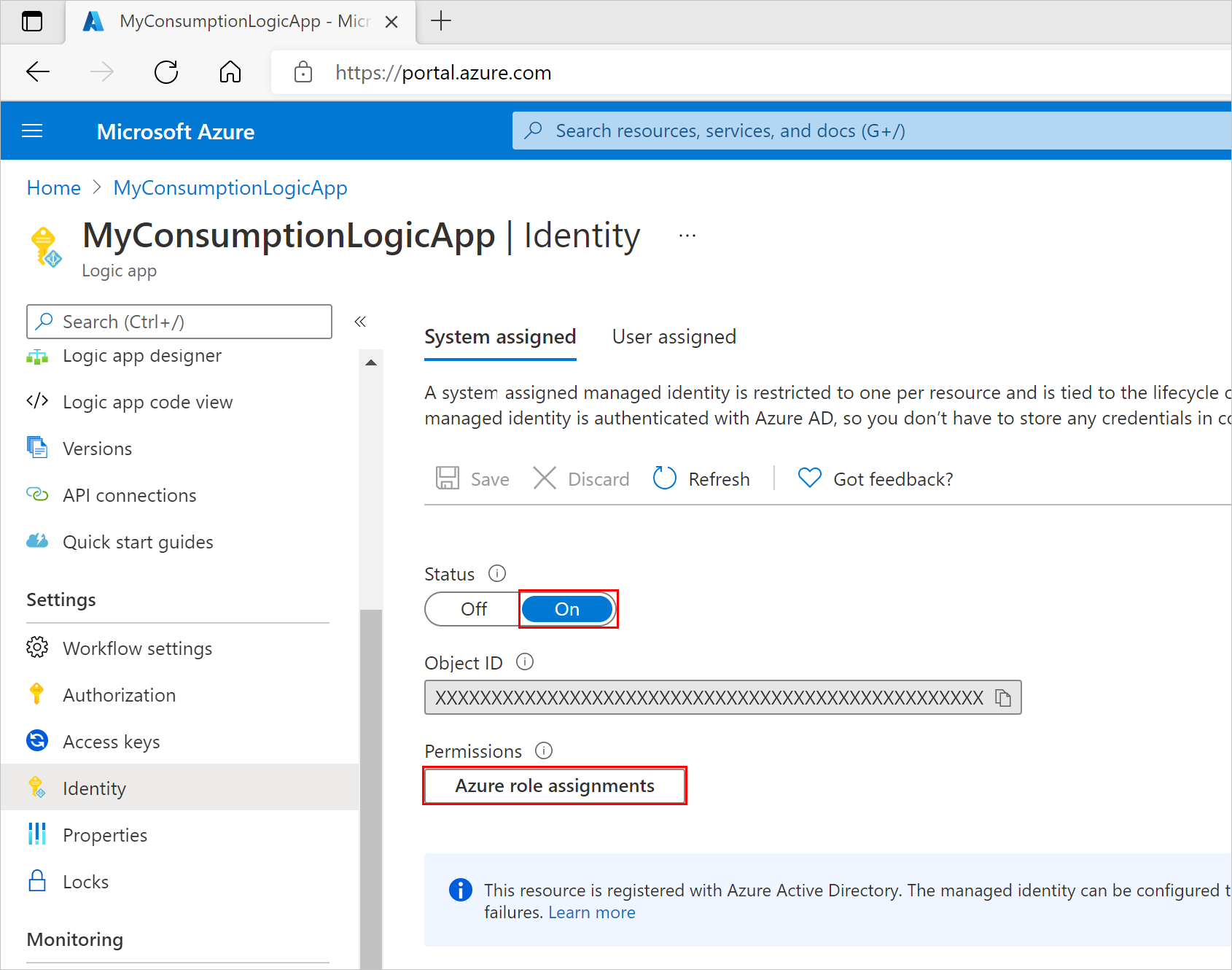

Öffnen Sie Ihre Logik-App-Ressource im Azure-Portal.

Wählen Sie im Navigationsmenü Ihrer Logik-App-Ressource unter Einstellungen die Option Identität aus.

Legen Sie den Status im Bereich Vom System zugewiesen auf Ein fest, wenn dieser noch nicht aktiviert ist, und wählen Sie Speichern aus, um Ihre Änderungen zu bestätigen. Wählen Sie unter Berechtigungen die Option Azure-Rollenzuweisungen aus.

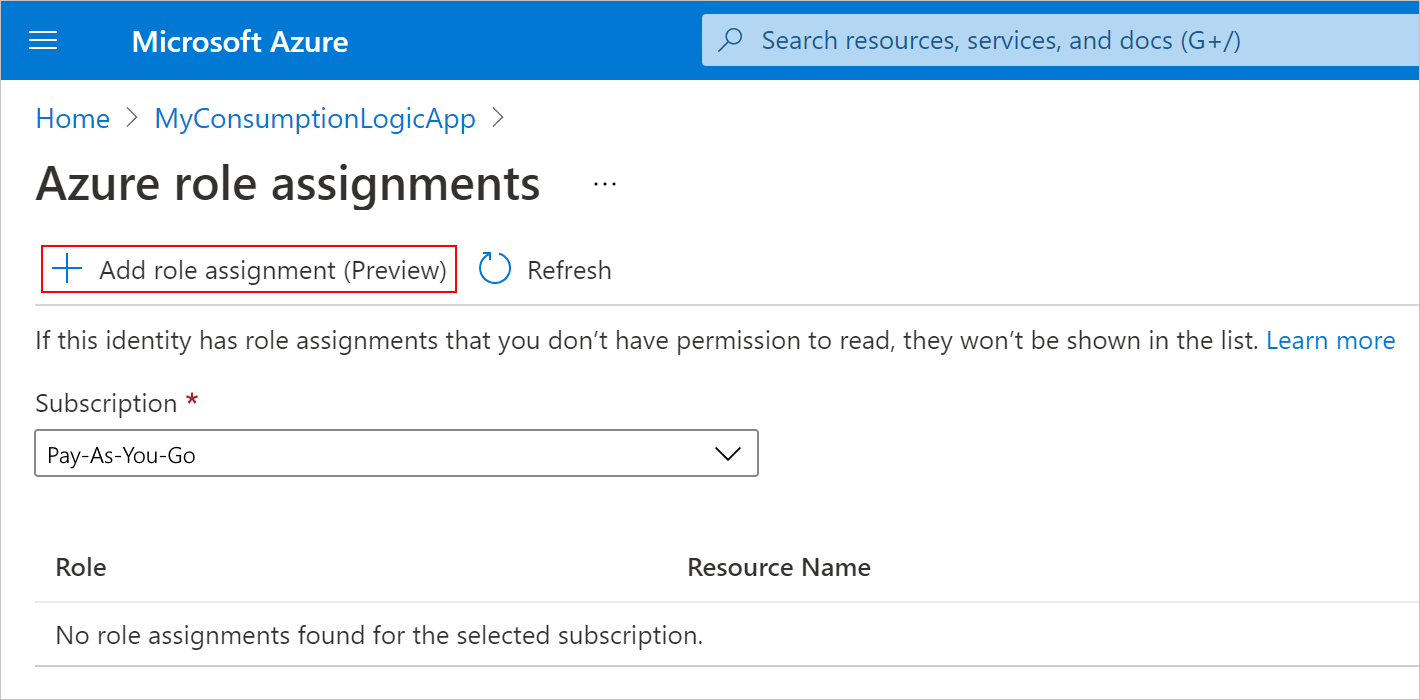

Wählen Sie im Bereich Azure-Rollenzuweisungen die Option Rollenzuweisung hinzufügen aus.

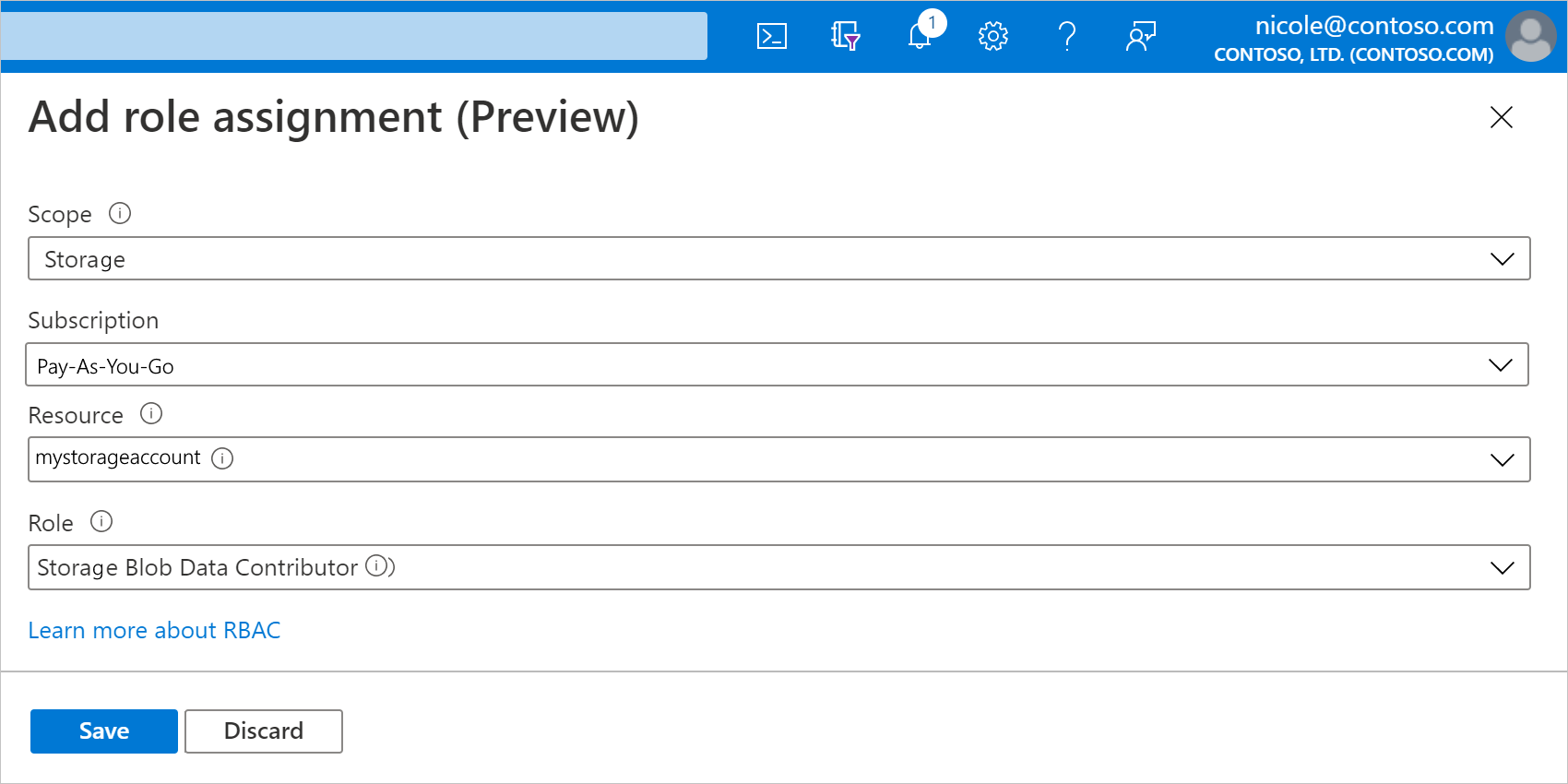

Legen Sie im Bereich Rollenzuweisung hinzufügen die neue Rollenzuweisung mit den folgenden Werten fest:

Eigenschaft Wert Beschreibung Bereich < Ressourcenumfang> Den Ressourcensatz, auf den Sie die Rollenzuweisung anwenden möchten. Wählen Sie Speicher aus, um dieses Beispiel anzuzeigen. Abonnement < Azure-Abonnement> Das Azure-Abonnement für Ihr Speicherkonto Ressource < Speicherkontoname> Der Name des Speicherkontos, auf das Sie von Ihrem Logik-App-Workflow aus zugreifen möchten Rolle < Zuzuweisende Rolle> Die Rolle, die für Ihr Szenario erforderlich ist, damit Ihr Workflow mit der Ressource funktioniert. In diesem Beispiel ist die Rolle Mitwirkender an Storage-Blobdaten erforderlich, welche den Lese-, Schreib- und Löschzugriff auf Blobcontainer und Datum ermöglicht. Details zu den Berechtigungen werden angezeigt, wenn Sie mit der Maus auf das Informationssymbol neben einer Rolle im Dropdownmenü zeigen. Wenn Sie fertig sind, wählen Sie Speichern aus, um das Erstellen der Rollenzuweisung fertigzustellen.

Aktivieren von Unterstützung für verwaltete Identitäten für eine Logik-App

Führen Sie anschließend die folgenden Schritte aus:

Wenn Sie über einen leeren Workflow verfügen, fügen Sie einen Azure Blob Storage-Connector-Auslöser hinzu. Andernfalls fügen Sie eine Azure Blob Storage Connector-Aktion hinzu. Stellen Sie sicher, dass Sie eine neue Verbindung für den Auslöser oder die Aktion erstellen, anstatt eine vorhandene Verbindung zu verwenden.

Stellen Sie sicher, dass Sie die Authentifizierungsart so festlegen, dass die verwaltete Identität verwendet wird.

Nachdem Sie den Auslöser oder die Aktion konfiguriert haben, können Sie den Workflow speichern und den Auslöser oder die Aktion testen.

Beheben von Problemen beim Zugriff auf Speicherkonten

Fehler: Diese Anforderung ist nicht berechtigt, diesen Vorgang auszuführen.

Der folgende Fehler ist ein häufig gemeldetes Problem, das geschieht, wenn Ihre Logik-App und Ihr Speicherkonto im selben Bereich vorhanden sind. Optionen sind jedoch verfügbar, um diese Einschränkung zu beheben, wie im Abschnitt beschrieben, Zugangsspeicherkonten hinter Firewalls.

{ "status": 403, "message": "This request is not authorized to perform this operation.\\r\\nclientRequestId: a3da2269-7120-44b4-9fe5-ede7a9b0fbb8", "error": { "message": "This request is not authorized to perform this operation." }, "source": "azureblob-ase.azconn-ase.p.azurewebsites.net" }

Application Insights-Fehler

Fehler 404 und 409 :

Wenn Ihr Standardworkflow eine integrierte Azure Blob-Aktion verwendet, die Ihrem Speichercontainer ein Blob hinzufügt, erhalten Sie in Application Insights möglicherweise die Fehler 404 und 409 für fehlgeschlagene Anforderungen. Diese Fehler werden erwartet, da der Connector vor dem Hinzufügen des Blobs überprüft, ob die Blob-Datei vorhanden ist. Die Fehler treten auf, wenn die Datei nicht vorhanden ist. Trotz dieser Fehler fügt die integrierte Aktion das Blob erfolgreich hinzu.