Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Sobald Ihre APIs integriert sind, beginnt Defender für APIs mit der Überwachung Ihrer APIs für vertrauliche Datenexposition. APIs werden sowohl mit integrierten als auch benutzerdefinierten Typen vertraulicher Informationen und Bezeichnungen klassifiziert, wie sie von den Microsoft Purview Information Protection (MIP)-Governanceregeln Ihrer Organisation definiert sind. Wenn Sie MIP Purview nicht konfiguriert haben, werden APIs mit der Standardklassifizierungsregel von Microsoft Defender für Cloud klassifiziert, die mit den folgenden Features festgelegt ist.

In der Bestandsaufnahme von Defender for APIs können Sie nach Sensibilitätskennzeichnungen oder sensiblen Informationstypen suchen, indem Sie einen Filter hinzufügen, um APIs mit benutzerdefinierten Klassifizierungen und Informationstypen zu identifizieren.

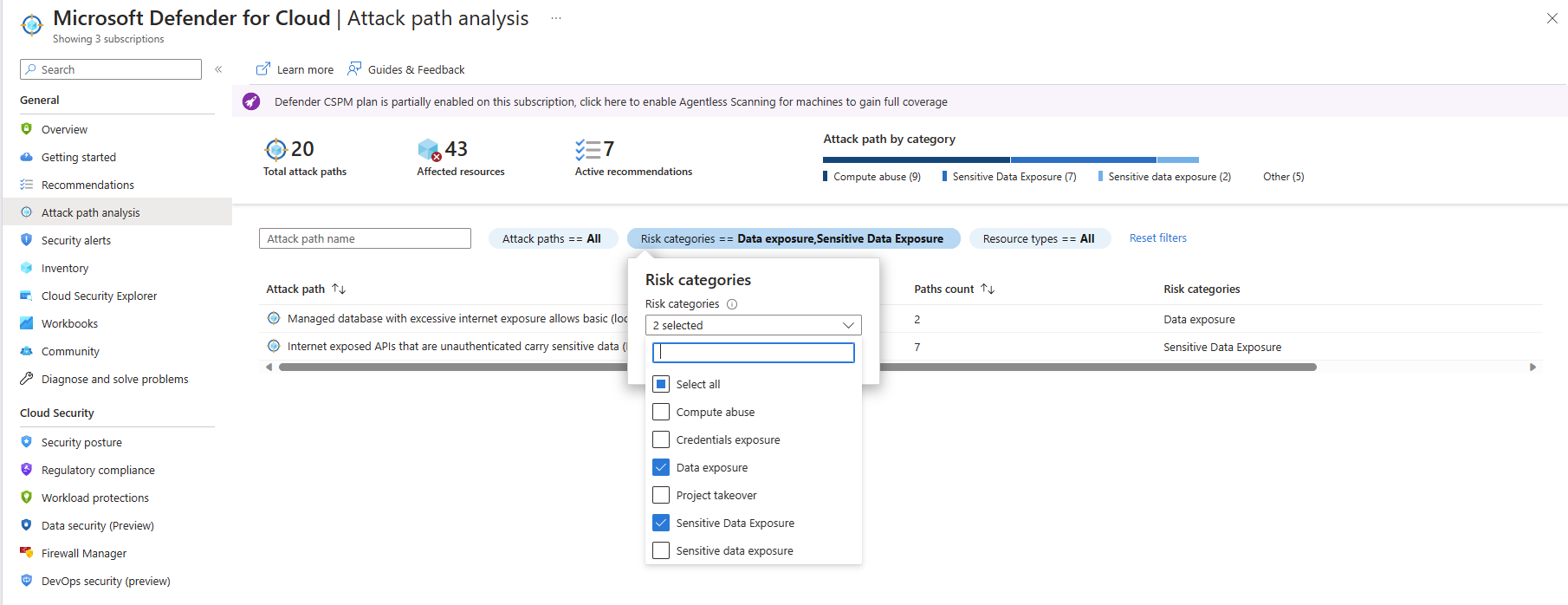

Erkunden der API-Exposition durch Angriffspfade

Wenn der Defender Cloud Security Posture Management (CSPM)-Plan aktiviert ist, können Sie mit API-Angriffspfaden das Risiko einer API-Datenexposition ermitteln und beheben. Weitere Informationen finden Sie unter Datensicherheitsstatusverwaltung in Defender CSPM.

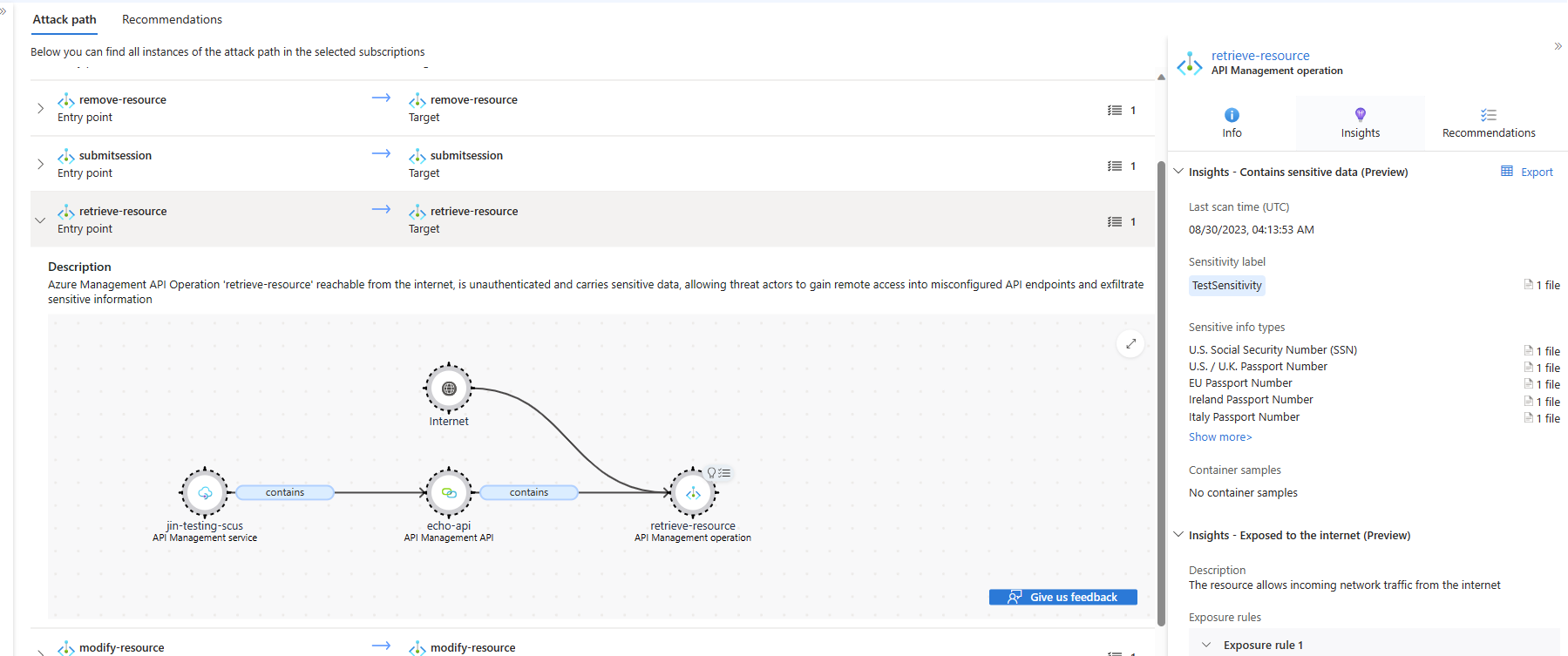

Wählen Sie den API-Angriffspfad Internet exponierte APIs, die nicht authentifiziert sind, tragen sensible Datenpfad und überprüfen Sie den Datenpfad:

Zeigen Sie die Details des Angriffspfads an, indem Sie den veröffentlichten Angriffspfad auswählen.

Wählen Sie die Insights-Ressource aus.

Erweitern Sie den Einblick, um weitere Details zu diesem Angriffspfad zu analysieren:

Öffnen Sie für Schritte zur Risikominderung aktive Empfehlungen, und lösen Sie fehlerhafte Empfehlungen für den API-Endpunkt im Bereich.

Erkunden der API-Datenexposition über Cloud Security Graph

Wenn für Defender der Cloud Security Posture Management CSPM-Plan aktiviert ist, können Sie vertrauliche APIs-Datenexposition anzeigen und die APIs-Bezeichnungen gemäß Ihren Vertraulichkeitseinstellungen identifizieren, indem Sie den folgenden Filter hinzufügen:

Erkunden vertraulicher APIs in Sicherheitswarnungen

Mit Defender für APIs und der Integration von Datenempfindlichkeit in API-Sicherheitswarnungen können Sie API-Sicherheitsvorfälle priorisieren, die vertrauliche Datenexposition erfordern. Weitere Informationen finden Sie unter Warnungen im Defender für APIs.

In den erweiterten Eigenschaften der Warnung finden Sie die Ergebnisse der Vertraulichkeitsüberprüfung für den Vertraulichkeitskontext:

- Uhrzeit der Vertraulichkeitsüberprüfung (UTC): Zeitpunkt der letzten Überprüfung.

- Höchste Vertraulichkeitsbezeichnung: empfindlichste Bezeichnung im API-Endpunkt.

- Typen vertraulicher Informationen: Informationstypen, die gefunden wurden und ob sie auf benutzerdefinierten Regeln basieren.

- Vertrauliche Dateitypen: Dateitypen der vertraulichen Daten.

Nächste Schritte

Erfahren Sie mehr über Defender für APIs.