Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Der Defender for Servers-Plan in Microsoft Defender for Cloud bietet agentlose und agentbasierte Sicherheitsrisikoüberprüfungen für geschützte Computer mithilfe von Microsoft Defender Vulnerability Management.

| Anforderung | Details |

|---|---|

| Planen | Für die überprüfung von agentlosen Sicherheitsrisiken muss Defender for Servers Plan 2 aktiviert sein, und die agentlose Überprüfung muss im Plan aktiviert sein. Für die agentbasierte Überprüfung mit dem Microsoft Defender for Endpoint-Agent muss Defender for Servers Plan 1 oder Defender for Servers Plan 2 aktiviert sein, und die Integration von Defender for Endpoint muss aktiviert sein. |

| Überprüfung ohne Agent | Überprüfen Sie die Voraussetzungen für die agentlose Überprüfung. |

| Agentbasierte Überprüfung | Überprüfen Sie die Voraussetzungen für die Integration von Defender for Endpoint in Defender for Servers. |

Anzeigen von Überprüfungsergebnissen

So zeigen Sie Ergebnisse der Sicherheitsrisikobewertung (von allen konfigurierten Überprüfungen) an und entschärfen identifizierte Sicherheitsrisiken:

Öffnen Sie im Menü von Defender für Cloud die Seite Empfehlungen.

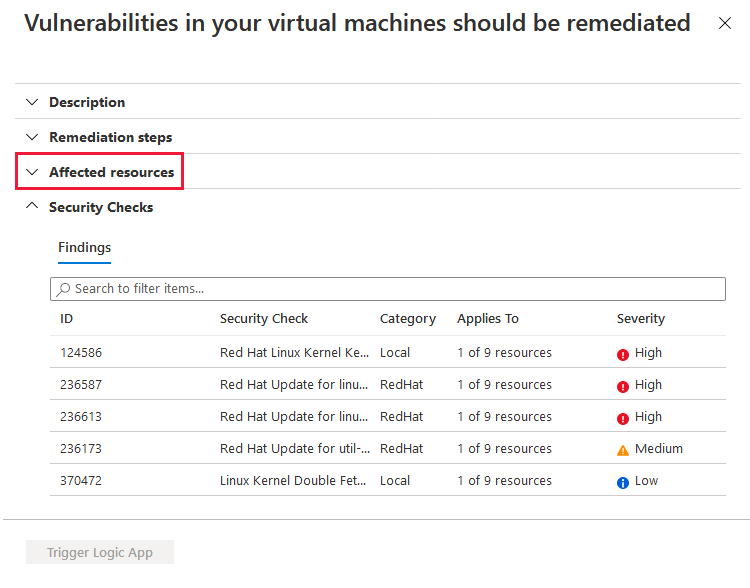

Wählen Sie die Empfehlung Ermittelte Sicherheitsrisiken für Computer müssen behoben werden aus.

In Defender für Cloud werden die gesamten Ergebnisse für alle VMs unter den derzeit ausgewählten Abonnements angezeigt. Die Ergebnisse werden nach Schweregrad sortiert.

Öffnen Sie zum Filtern der Ergebnisse nach einer bestimmten VM den Abschnitt „Betroffene Ressourcen“, und wählen Sie die gewünschte VM aus. Alternativ dazu können Sie in der Ansicht zur Ressourcenintegrität eine VM auswählen, und alle relevanten Empfehlungen für die Ressource anzeigen.

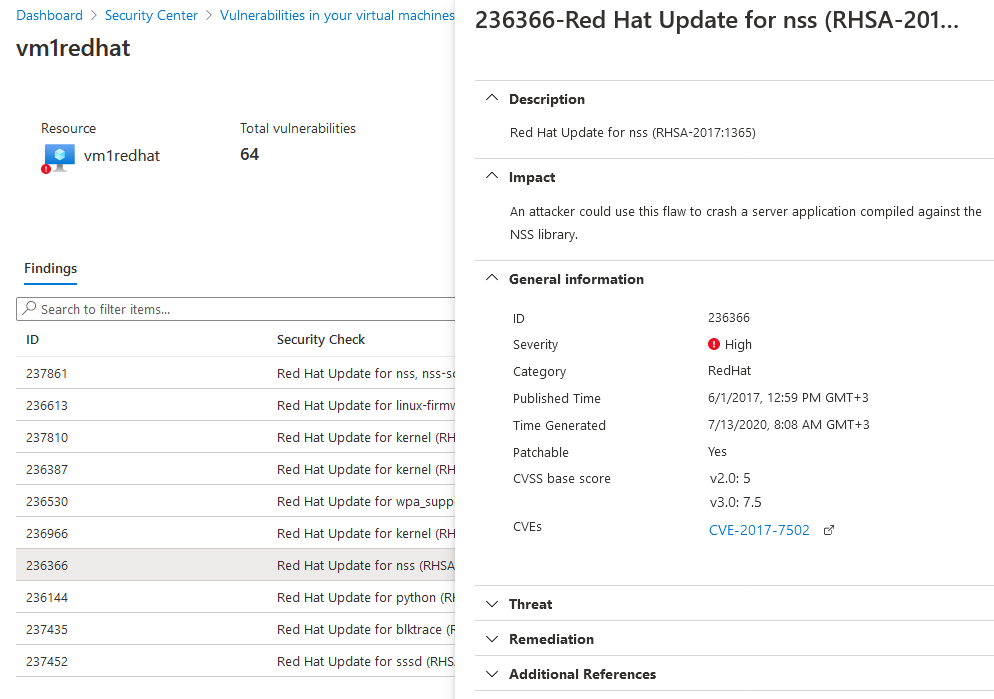

In Defender für Cloud werden die Ergebnisse für diesen virtuellen Computer sortiert nach Schweregrad aufgeführt.

Wählen Sie ein Sicherheitsrisiko aus, um mehr Informationen dazu anzuzeigen.

Der angezeigte Detailbereich enthält umfassende Informationen zum Sicherheitsrisiko, z. B.:

- Links zu allen relevanten CVEs (falls verfügbar)

- Schritte zur Bereinigung

- Weitere Referenzseiten

Führen Sie die Schritte zur Bereinigung aus, die im Detailbereich angegeben sind, um ein Sicherheitsrisiko zu beseitigen.

Exportieren der Ergebnisse

Exportieren sie Ergebnisse der Sicherheitsrisikobewertung mit Azure Resource Graph. Azure Resource Graph bietet mit zuverlässigen Funktionen zum Filtern, Gruppieren und Sortieren sofortigen Zugriff auf Ressourceninformationen in Ihren Cloudumgebungen. Es ist eine schnelle und effiziente Möglichkeit, Informationen über Azure-Abonnements programmgesteuert oder aus dem Azure-Portal heraus abzufragen.

Die gesamte Anleitung und ein Beispiel für eine ARG-Abfrage finden Sie im folgenden Beitrag in der Tech Community: Exportieren der Ergebnisse der Sicherheitsrisikobewertung in Microsoft Defender für Cloud.