Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Tutorial erfahren Sie, wie Sie den Defender für IoT-Micro-Agent installieren und authentifizieren.

In diesem Tutorial erfahren Sie folgendes:

- Herunterladen und Installieren des Micro-Agents

- Authentifizieren des Micro-Agents

- Überprüfen der Installation

- Testen des Systems

- Installieren einer bestimmten Micro-Agent-Version

Hinweis

Defender für IoT plant, den Micro-Agent am 1. August 2025 außer Betrieb zu nehmen.

Voraussetzungen

Ein Azure-Konto mit einem aktiven Abonnement. Erstellen Sie kostenlos ein Konto.

Ein IoT Hub.

Vergewissern Sie sich, dass Eines der folgenden Betriebssysteme ausgeführt wird.

Sie müssen Microsoft Defender für IoT auf Ihrem Azure IoT Hub aktiviert haben.

Sie müssen Ihrer IoT-Lösung eine Ressourcengruppe hinzugefügt haben.

Sie müssen einen Micro-Agent-Modulzwillwillen für Defender für IoT erstellt haben.

Herunterladen und Installieren des Micro-Agents

Abhängig von Ihrem Setup muss das entsprechende Microsoft-Paket installiert werden.

So fügen Sie das entsprechende Microsoft-Paketrepository hinzu:

Laden Sie die Repositorykonfiguration herunter, die Ihrem Gerätebetriebssystem entspricht.

Für Ubuntu 18.04:

curl https://packages.microsoft.com/config/ubuntu/18.04/multiarch/prod.list > ./microsoft-prod.listFür Ubuntu 20.04:

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list > ./microsoft-prod.listFür Debian 9 (sowohl AMD64 als auch ARM64):

curl https://packages.microsoft.com/config/debian/stretch/multiarch/prod.list > ./microsoft-prod.list

Verwenden Sie den folgenden Befehl, um die Repositorykonfiguration in das

sources.list.dVerzeichnis zu kopieren:sudo cp ./microsoft-prod.list /etc/apt/sources.list.d/Installieren Sie den öffentlichen Microsoft GPG-Schlüssel mit dem folgenden Befehl:

curl https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor > microsoft.gpg sudo cp ./microsoft.gpg /etc/apt/trusted.gpg.d/Stellen Sie sicher, dass Sie apt mit dem folgenden Befehl aktualisiert haben:

sudo apt-get updateVerwenden Sie den folgenden Befehl, um das Micro-Agent-Paket von Defender für IoT unter Debian oder Ubuntu zu installieren, das Linux Distributionen basiert:

sudo apt-get install defender-iot-micro-agent

Herstellen einer Verbindung über einen Proxy

In diesem Verfahren wird beschrieben, wie Sie den Defender für IoT-Micro-Agent über einen Proxy mit dem IoT Hub verbinden können.

So konfigurieren Sie Verbindungen über einen Proxy:

Erstellen Sie auf Ihrem Micro-Agent-Computer eine

/etc/defender_iot_micro_agent/conf.jsonDatei mit folgendem Inhalt:{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>,<username>,<password>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }Benutzer- und Kennwortfelder sind optional. Wenn Sie sie nicht benötigen, verwenden Sie stattdessen die folgende Syntax:

{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }Löschen Sie alle zwischengespeicherten Dateien unter /var/lib/defender_iot_micro_agent/cache.json.

Starten Sie den Micro-Agent neu. Ausführen:

sudo systemctl restart defender-iot-micro-agent.service

Hinzufügen von AMQP-Protokollunterstützung

In diesem Verfahren werden zusätzliche Schritte beschrieben, die zur Unterstützung des AMQP-Protokolls erforderlich sind.

So fügen Sie AMQP-Protokollunterstützung hinzu:

Öffnen Sie auf Ihrem Micro-Agent-Computer die

/etc/defender_iot_micro_agent/conf.jsonDatei, und fügen Sie den folgenden Inhalt hinzu:{ "IothubModule_TransportProtocol": "AMQP_Protocol" }Löschen Sie alle zwischengespeicherten Dateien unter /var/lib/defender_iot_micro_agent/cache.json.

Starten Sie den Micro-Agent neu. Ausführen:

sudo systemctl restart defender-iot-micro-agent.service

So fügen Sie AMQP-Über-Websocket-Protokollunterstützung hinzu:

Öffnen Sie auf Ihrem Micro-Agent-Computer die

/etc/defender_iot_micro_agent/conf.jsonDatei, und fügen Sie den folgenden Inhalt hinzu:{ "IothubModule_TransportProtocol": "AMQP_WebSocket_Protocol" }Löschen Sie alle zwischengespeicherten Dateien unter /var/lib/defender_iot_micro_agent/cache.json.

Starten Sie den Micro-Agent neu. Ausführen:

sudo systemctl restart defender-iot-micro-agent.service

Der Agent verwendet dieses Protokoll und kommuniziert mit dem IoT Hub an Port 443. Die HTTP-Proxykonfiguration wird für dieses Protokoll unterstützt. Falls dieser Proxy ebenfalls konfiguriert ist, wird der Port der Kommunikation mit dem Proxy wie in der Proxykonfiguration definiert.

Authentifizieren des Micro-Agents

Es gibt zwei Optionen, die zum Authentifizieren des Defender für IoT-Micro-Agents verwendet werden können:

Authentifizieren mithilfe einer Modulidentität Verbindungszeichenfolge

Sie müssen die Modulidentität Verbindungszeichenfolge aus den Details der DefenderIoTMicroAgent-Modulidentität kopieren.

So kopieren Sie die Verbindungszeichenfolge der Modulidentität:

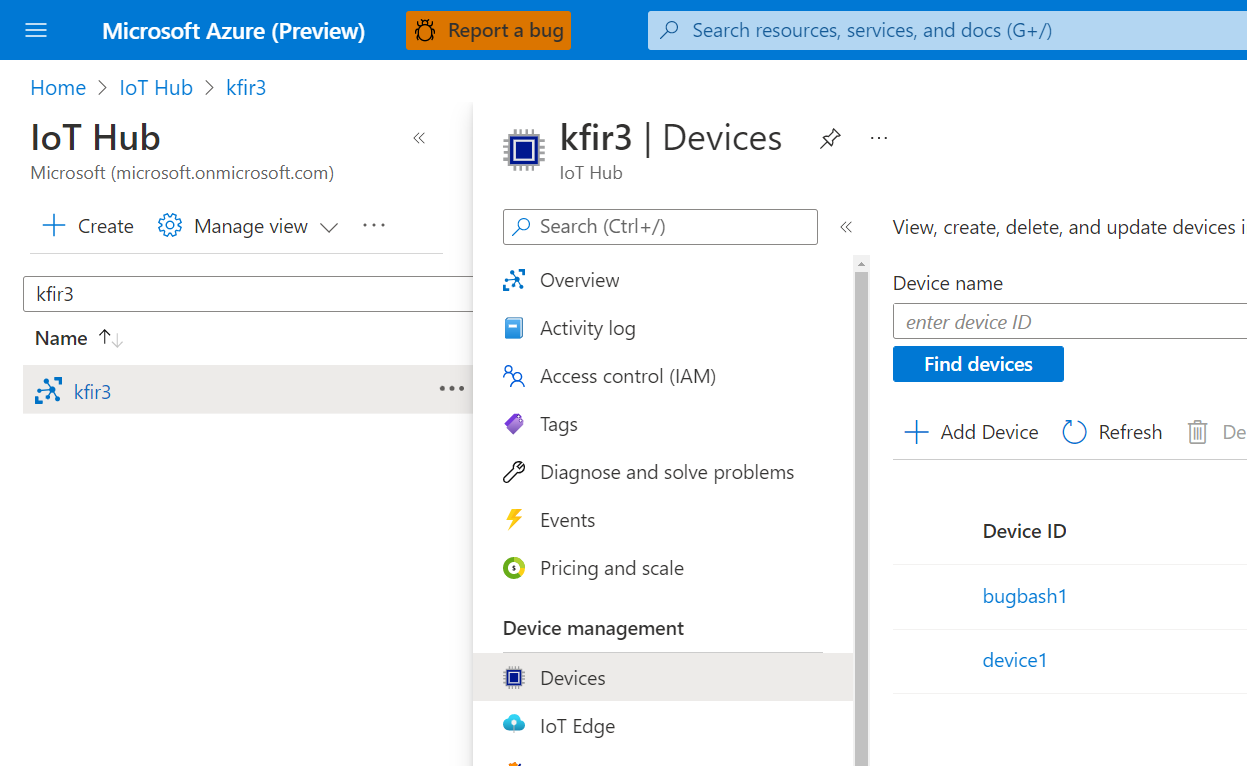

Navigieren Sie zum IoT Hub>

Your hub>Geräteverwaltung>Geräte.

Wählen Sie in der Liste Geräte-ID ein Gerät aus.

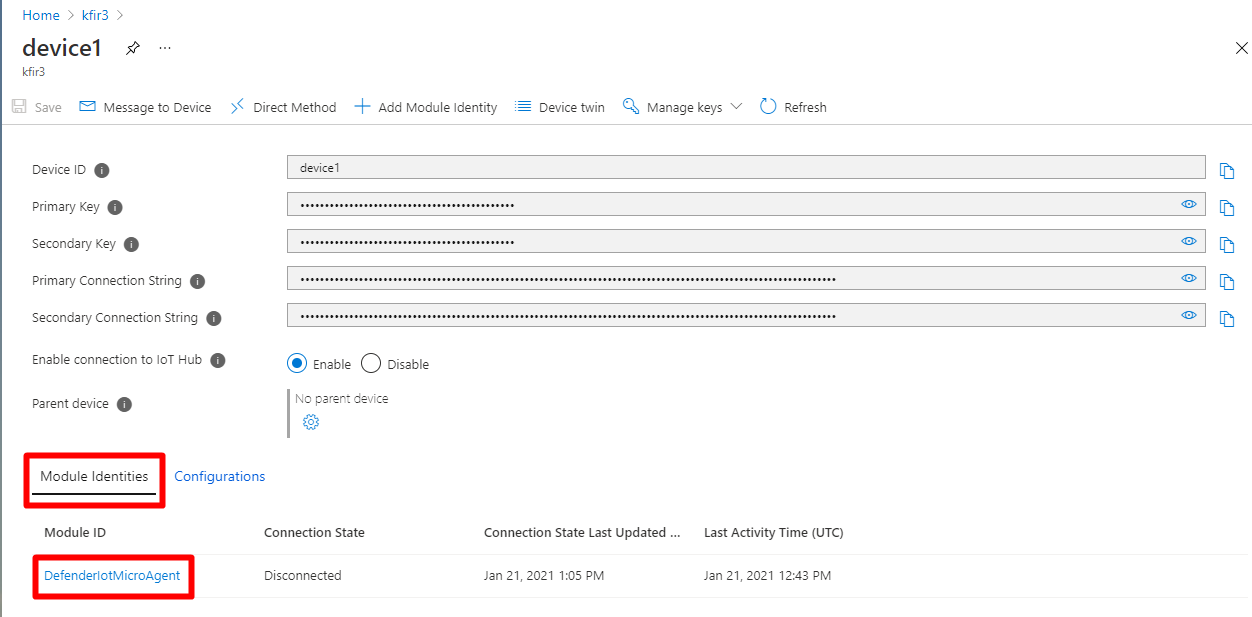

Wählen Sie die Registerkarte Modulidentitäten aus.

Wählen Sie das Modul DefenderIotMicroAgent aus der Liste der Modulidentitäten aus, die dem Gerät zugeordnet sind.

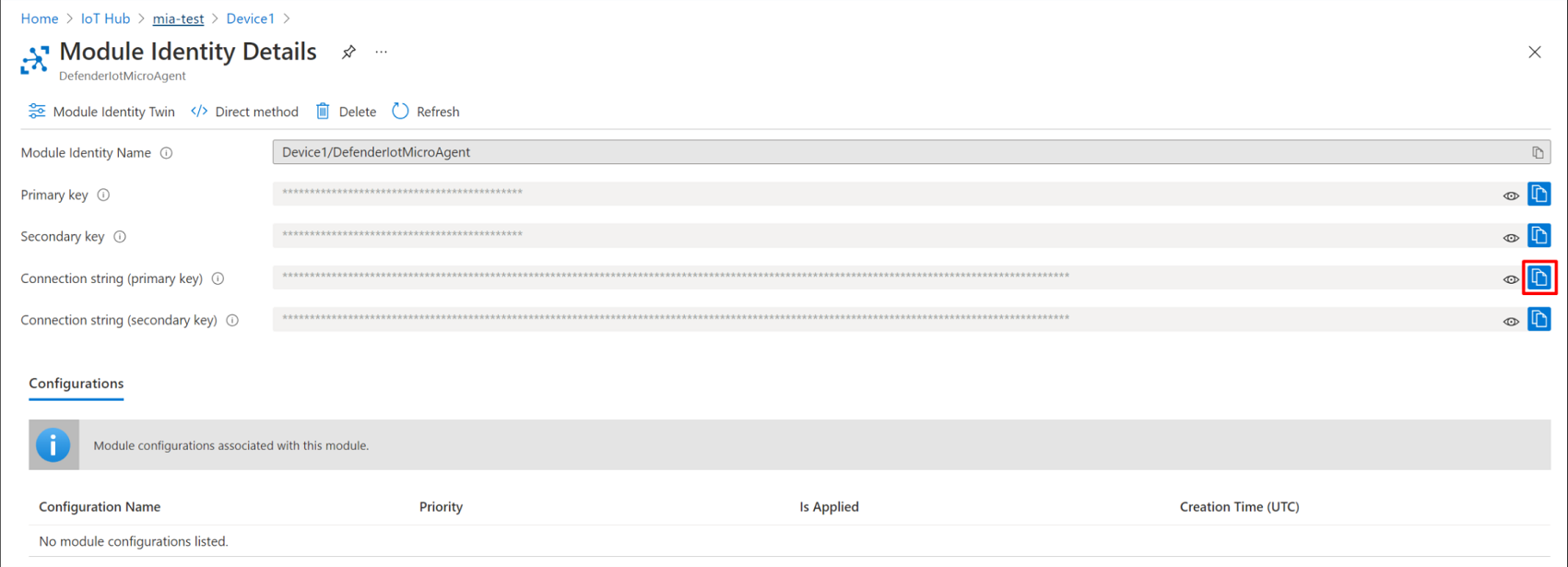

Kopieren Sie die Verbindungszeichenfolge (Primärschlüssel), indem Sie die Schaltfläche kopieren auswählen.

Erstellen Sie eine Datei namens

connection_string.txtmit dem kopierten Verbindungszeichenfolge, die in utf-8 codiert ist, im Verzeichnispfad/etc/defender_iot_micro_agentdes Defender für IoT-Agents, indem Sie den folgenden Befehl eingeben:sudo bash -c 'echo "<connection string>" > /etc/defender_iot_micro_agent/connection_string.txt'Der

connection_string.txtbefindet sich nun im folgenden Pfadspeicherort/etc/defender_iot_micro_agent/connection_string.txt.Hinweis

Die Verbindungszeichenfolge enthält einen Schlüssel, der den direkten Zugriff auf das Modul selbst ermöglicht. Daher enthält sie vertrauliche Informationen, die nur von Stammbenutzern verwendet und gelesen werden sollten.

Starten Sie den Dienst mit diesem Befehl neu:

sudo systemctl restart defender-iot-micro-agent.service

Authentifizieren mithilfe eines Zertifikats

So authentifizieren Sie sich mit einem Zertifikat:

Beschaffen Sie ein Zertifikat, indem Sie diese Anweisungen befolgen.

Platzieren Sie den PEM-codierten öffentlichen Teil des Zertifikats und den privaten Schlüssel in

/etc/defender_iot_micro_agentin dateien namenscertificate_public.pem, undcertificate_private.pem.Platzieren Sie die entsprechende Verbindungszeichenfolge in der

connection_string.txtDatei. Die Verbindungszeichenfolge sollte wie folgt aussehen:HostName=<the host name of the iot hub>;DeviceId=<the id of the device>;ModuleId=<the id of the module>;x509=trueDiese Zeichenfolge warnt den Defender für IoT-Agent, dass er erwartet, dass ein Zertifikat für die Authentifizierung bereitgestellt wird.

Starten Sie den Dienst mit dem folgenden Befehl neu:

sudo systemctl restart defender-iot-micro-agent.service

Überprüfen der Installation

So überprüfen Sie Ihre Installation:

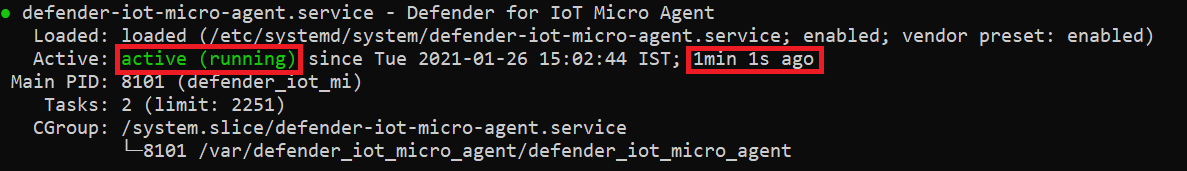

Verwenden Sie den folgenden Befehl, um sicherzustellen, dass der Micro-Agent ordnungsgemäß ausgeführt wird:

systemctl status defender-iot-micro-agent.serviceStellen Sie sicher, dass der Dienst stabil ist, indem Sie sicherstellen, dass er

activeist und dass die Betriebszeit des Prozesses angemessen ist.

Testen des Systems

Sie können das System testen, indem Sie eine Triggerdatei auf dem Gerät erstellen. Die Triggerdatei bewirkt, dass die Baselineüberprüfung im Agent die Datei als Baselineverletzung erkennt.

Erstellen Sie mit dem folgenden Befehl eine Datei im Dateisystem:

sudo touch /tmp/DefenderForIoTOSBaselineTrigger.txtStellen Sie sicher, dass Ihr Log Analytics-Arbeitsbereich an Ihren IoT Hub angefügt ist. Weitere Informationen finden Sie unter Erstellen eines Log Analytics-Arbeitsbereichs.

Starten Sie den Agent mit dem Befehl neu:

sudo systemctl restart defender-iot-micro-agent.service

Warten Sie bis zu einer Stunde, bis die Empfehlung im Hub angezeigt wird.

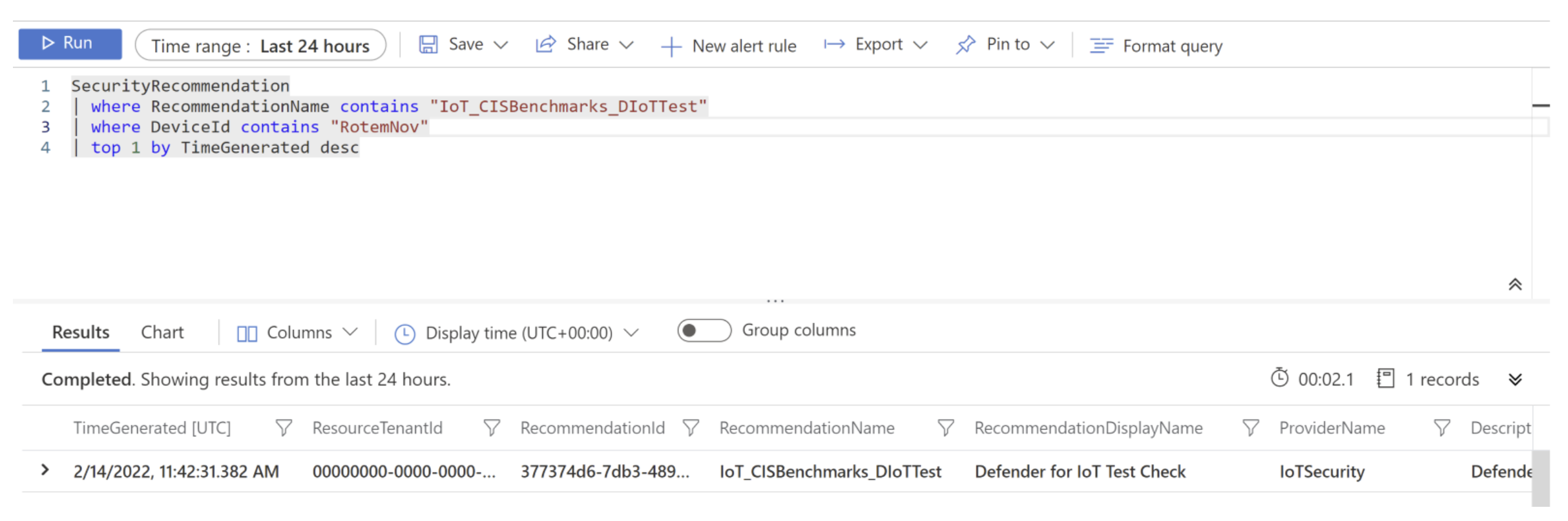

Eine Baselineempfehlung mit dem Namen "IoT_CISBenchmarks_DIoTTest" wird erstellt. Sie können diese Empfehlung in Log Analytics wie folgt abfragen:

SecurityRecommendation

| where RecommendationName contains "IoT_CISBenchmarks_DIoTTest"

| where DeviceId contains "<device-id>"

| top 1 by TimeGenerated desc

Zum Beispiel:

Installieren einer bestimmten Micro-Agent-Version

Sie können eine bestimmte Version des Micro-Agents mithilfe eines bestimmten Befehls installieren.

So installieren Sie eine bestimmte Version des Defender für IoT-Micro-Agents:

Öffnen Sie ein Terminal.

Führen Sie den folgenden Befehl aus:

sudo apt-get install defender-iot-micro-agent=<version>

Ressourcen bereinigen

Es gibt keine Ressourcen zum sauber.