Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Dieser Artikel gehört zu einer Reihe von Artikeln, in denen der Bereitstellungspfad für die OT-Überwachung mit Microsoft Defender for IoT beschrieben wird.

Verwenden Sie den folgenden Inhalt, um mehr über die Architekturen und Methoden zu erfahren, die zum Verbinden von Defender for IoT-Sensoren mit dem Azure-Portal in der Cloud unterstützt werden.

Netzwerksensoren stellen eine Verbindung mit Azure her, um Daten zu erkannten Geräten, zu Warnungen und zur Sensorintegrität bereitzustellen, auf Threat Intelligence-Pakete zuzugreifen usw. Zu den verbundenen Azure-Diensten zählen beispielsweise IoT Hub, Blob Storage, Event Hubs, Aria und das Microsoft Download Center.

Alle Verbindungsmethoden bieten:

Verbesserte Sicherheit ohne zusätzliche Sicherheitskonfigurationen. Herstellen von Verbindungen mit Azure mithilfe bestimmter und sicherer Endpunkte, ohne Bedarf an Platzhalterzeichen.

Verschlüsselung: Transport Layer Security (TLS 1.2/AES-256) ermöglicht verschlüsselte Kommunikation zwischen dem Sensor und Azure-Ressourcen.

Skalierbarkeit für neue Features, die nur in der Cloud unterstützt werden

Wichtig

Damit sichergestellt ist, dass Ihr Netzwerk bereit ist, empfiehlt es sich, Ihre Verbindungen zunächst in einer Labor- oder Testumgebung auszuführen, damit Sie Ihre Azure-Dienstkonfigurationen sicher überprüfen können.

Auswählen einer Sensorverbindungsmethode

Verwenden Sie diesen Abschnitt, um zu ermitteln, welche Verbindungsmethode für Ihren mit der Cloud verbundenen Defender for IoT am besten geeignet ist.

| Szenario | ... Verwenden Sie anschließend |

|---|---|

| – Sie möchten Ihren Sensor direkt mit Azure verbinden. | Direkte Verbindungen |

| – Ihr Sensor benötigt einen Proxy, um aus dem OT-Netzwerk in die Cloud zu gelangen, oder – Sie möchten, dass mehrere Sensoren über einen einzelnen Punkt eine Verbindung mit Azure herstellen. |

Proxyverbindungen mit Proxy-Verkettung |

| – Sie benötigen private Konnektivität zwischen Ihrem Sensor und Azure – Ihre Site ist über ExpressRoute mit Azure verbunden, oder – Ihre Site ist über ein VPN mit Azure verbunden. |

Proxyverbindungen mit einem Azure-Proxy |

| – Sie verfügen über Sensoren, die in mehreren öffentlichen Clouds gehostet werden. | Verbindungen mit mehreren Clouds |

Hinweis

Während die meisten Verbindungsmethoden nur für OT-Sensoren relevant sind, werden direkte Verbindungen auch für Enterprise IoT-Sensoren verwendet.

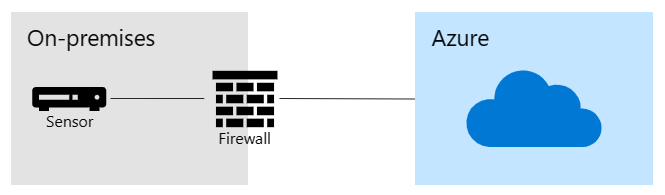

Direkte Verbindungen

Die folgende Abbildung zeigt, wie Sie Ihre Sensoren direkt über das Internet von Remotestandorten aus mit dem Defender for IoT-Portal in Azure verbinden können, ohne dabei das Unternehmensnetzwerk zu durchqueren.

Mit direkten Verbindungen:

Alle Sensoren, die direkt über das Internet oder Azure ExpressRoute mit Azure-Rechenzentren verbunden sind, verfügen über eine sichere und verschlüsselte Verbindung mit den Azure-Rechenzentren. Transport Layer Security (TLS 1.2/AES-256) ermöglicht die Always On-Kommunikation zwischen dem Sensor und Azure-Ressourcen.

Der Sensor initiiert alle Verbindungen mit dem Azure-Portal. Das Initiieren von Verbindungen nur durch den Sensor schützt interne Netzwerkgeräte vor nicht angeforderten eingehenden Verbindungen, bedeutet aber auch, dass Sie keine Firewallregeln für eingehenden Datenverkehr konfigurieren müssen.

Weitere Informationen finden Sie unter Bereitstellen von Sensoren für die Cloudverwaltung.

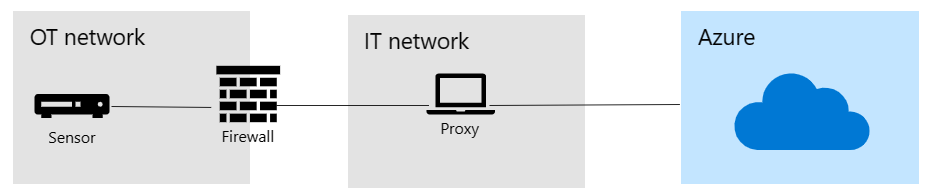

Proxyverbindungen mit Proxy-Verkettung

Die folgende Abbildung zeigt, wie Sie Ihre Sensoren über mehrere Proxys mithilfe verschiedener Ebenen des Purdue-Modells und der Unternehmensnetzwerkhierarchie mit Defender für IoT-Portal in Azure verbinden können.

Mit dieser Methode können Sie Ihre Sensoren entweder über einen direkten Internetzugriff, ein privates VPN oder ExpressRoute verbinden. Der Sensor baut einen SSL-verschlüsselten Tunnel auf, um die Daten vom Sensor über mehrere Proxyserver an den Dienstendpunkt zu übertragen. Der Proxyserver führt keine Überprüfung, Analyse oder Zwischenspeicherung von Daten durch.

Es liegt in der Verantwortung des Kunden, Proxydienste von Drittanbietern mit Proxyverkettung einzurichten und zu verwalten; Microsoft bietet dafür keinen Support an.

Weitere Informationen finden Sie unter Herstellen einer Verbindung über Proxy-Verkettung.

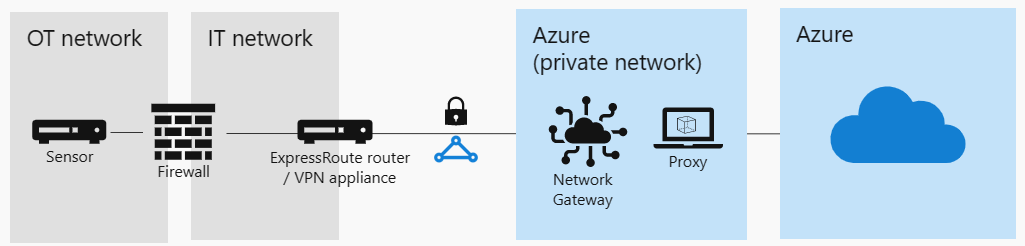

Proxyverbindungen mit einem Azure-Proxy

Die folgende Abbildung zeigt, wie Sie Ihre Sensoren über einen Proxy im Azure-VNet mit dem Defender für IoT-Portal in Azure verbinden können. Diese Konfiguration gewährleistet Vertraulichkeit für alle Verbindungen zwischen Ihrem Sensor und Azure.

Je nach Netzwerkkonfiguration können Sie über eine VPN- oder ExpressRoute-Verbindung auf das VNET zugreifen.

Für diese Methode wird ein Proxyserver verwendet, der in Azure gehostet wird. Zur Handhabung von Lastenausgleich und Failover wird der Proxy so konfiguriert, dass er automatisch hinter einem Lastenausgleich skaliert wird.

Weitere Informationen finden Sie unter Herstellen einer Verbindung über einen Azure-Proxy.

Verbindungen mit mehreren Clouds

Sie können Ihre Sensoren mit dem Defender für IoT-Portal in Azure aus anderen öffentlichen Clouds für die Überwachung der OT/IoT-Verwaltung verbinden.

Je nach Umgebungskonfiguration können Sie eine Verbindung mit einer der folgenden Methoden herstellen:

ExpressRoute mit kundenseitig verwaltetem Routing

ExpressRoute mit einem Cloud Exchange-Anbieter

Ein Site-to-Site-VPN über das Internet.

Weitere Informationen finden Sie unter Verbinden über Multi-Cloud-Anbieter.