Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft Defender External Attack Surface Management (Defender EASM) bietet eine Reihe von vier Dashboards, mit denen Benutzer schnell wertvolle Erkenntnisse aus ihrem genehmigten Bestand gewinnen können. Diese Dashboards helfen Organisationen dabei, die Sicherheitsrisiken, Risiken und Complianceprobleme zu priorisieren, die die größte Bedrohung für ihre Angriffsfläche darstellen, sodass es einfach ist, wichtige Probleme schnell zu beheben.

Defender EASM bietet acht Dashboards:

- Übersicht: Diese Dashboard ist die Standardzielseite, wenn Sie auf Defender EASM zugreifen. Es stellt den wichtigsten Kontext bereit, der Ihnen helfen kann, sich mit Ihrer Angriffsfläche vertraut zu machen.

- Bestandsänderungen: In diesem Dashboard werden alle Änderungen an Ihrer Bestandsanzahl angezeigt, wobei Ergänzungen und Entfernungen aus Ihrem Bestand separat aufgelistet werden. In diesem Dashboard werden auch Ressourcen angezeigt, die automatisch aus dem Bestand entfernt wurden, da das System festgestellt hat, dass die Ressource nicht mehr aktiv ist oder sich nicht mehr im Besitz Ihres organization befindet.

- Zusammenfassung der Angriffsfläche: In diesem Dashboard werden die wichtigsten Beobachtungen zusammengefasst, die aus Ihrem Bestand abgeleitet wurden. Es bietet eine allgemeine Übersicht über Ihre Angriffsfläche und die Ressourcentypen, aus denen sie besteht, und zeigt potenzielle Sicherheitsrisiken nach Schweregrad (hoch, mittel, niedrig) an. Diese Dashboard bietet auch einen wichtigen Kontext für die Infrastruktur, die Ihre Angriffsfläche umfasst. Dieser Kontext umfasst Einblicke in Cloudhosting, vertrauliche Dienste, SSL-Zertifikat und Domänenablauf sowie IP-Reputation.

- Sicherheitsstatus: Dieser Dashboard hilft Organisationen, den Reifegrad und die Komplexität ihres Sicherheitsprogramms basierend auf den Metadaten zu verstehen, die von Ressourcen in Ihrem genehmigten Bestand abgeleitet werden. Es besteht aus technischen und nicht technischen Richtlinien, Prozessen und Kontrollen, die das Risiko externer Bedrohungen mindern. Dieses Dashboard bietet Einblicke in CVE-Offenlegung, Domänenverwaltung und -konfiguration, Hosting und Netzwerk, offene Ports und SSL-Zertifikatkonfiguration.

- DSGVO-Konformität: Diese Dashboard auf der Grundlage der Anforderungen der Datenschutz-Grundverordnung (DSGVO) für online zugängliche Infrastrukturen, die für europäische Nationen zugänglich sind, wichtige Bereiche des Compliancerisikos aus. Diese Dashboard bietet Einblicke in die status Ihrer Websites, SSL-Zertifikatprobleme, offengelegte personenbezogene Informationen (PII), Anmeldeprotokolle und Cookiekonformität.

- OWASP Top 10: In diesem Dashboard werden alle Ressourcen angezeigt, die gemäß der OWASP-Liste der kritischsten Sicherheitsrisiken für Webanwendungen anfällig sind. Auf diesem Dashboard können Organisationen Ressourcen mit fehlerhafter Zugriffssteuerung, kryptografischen Fehlern, Einschleusungen, unsicheren Designs, Fehlkonfigurationen und anderen kritischen Risiken, wie von OWASP definiert, schnell identifizieren.

- CWE top 25 Software-Schwachstellen: Diese Dashboard basiert auf der Top 25 Common Weakness Enumeration (CWE) Liste, die jährlich von MITRE bereitgestellt wird. Diese CWEs stellen die häufigsten und wirkungsvollsten Softwareschwächen dar, die leicht zu finden und auszunutzen sind.

- CisA bekannte Exploits: Diese Dashboard zeigt alle Ressourcen an, die potenziell von Sicherheitsrisiken betroffen sind, die zu bekannten Exploits geführt haben, wie von CISA definiert. Diese Dashboard hilft Ihnen, Korrekturmaßnahmen basierend auf Sicherheitsrisiken zu priorisieren, die in der Vergangenheit ausgenutzt wurden, was auf ein höheres Risiko für Ihre organization hinweist.

Zugreifen auf Dashboards

Um auf Ihre Defender EASM Dashboards zuzugreifen, navigieren Sie zuerst zu Ihrem Defender EASM instance. Wählen Sie in der linken Navigationsspalte die Dashboard aus, die Sie anzeigen möchten. Sie können von vielen Seiten in Ihrem Defender EASM instance über diesen Navigationsbereich auf diese Dashboards zugreifen.

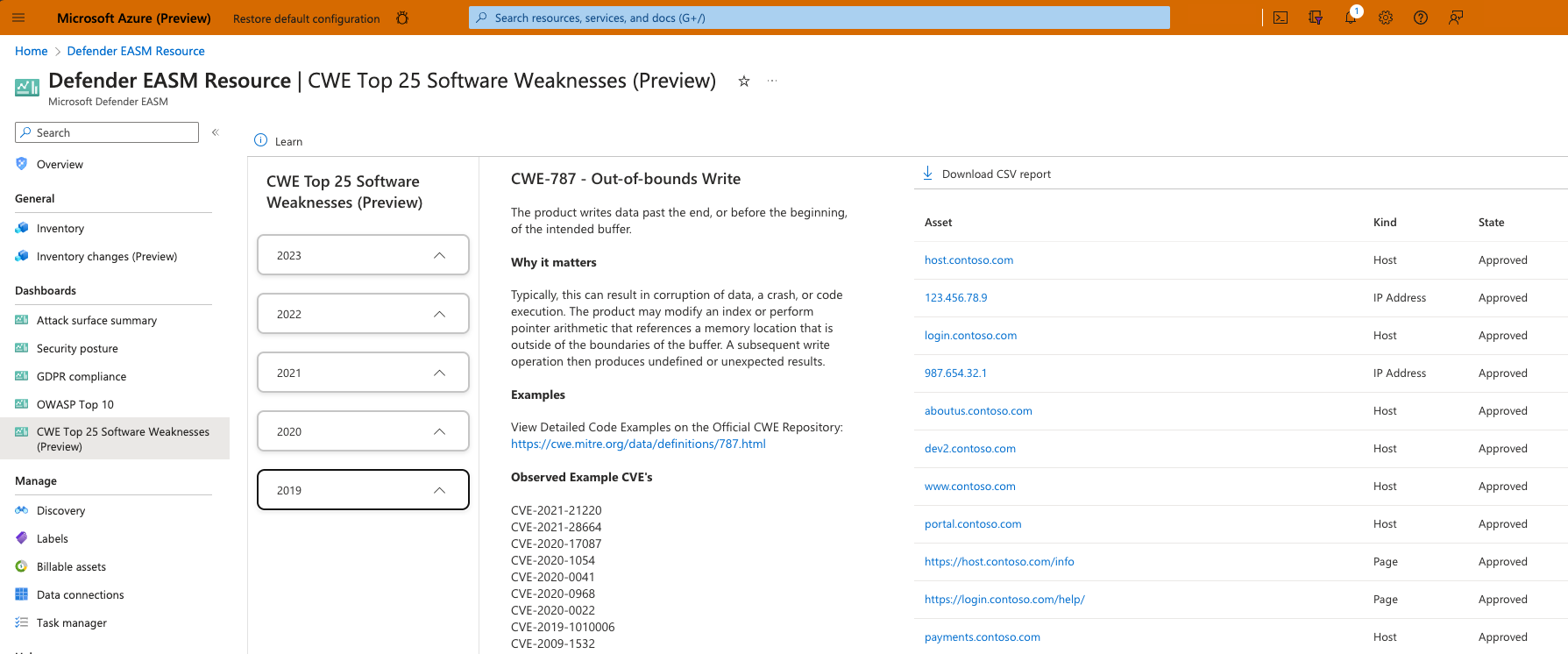

Herunterladen von Diagrammdaten

Die Daten, die einem Dashboard Diagramm zugrunde liegen, können in eine CSV-Datei exportiert werden. Dieser Export ist nützlich für Benutzer, die Defender EASM Daten in Drittanbietertools importieren oder beim Beheben von Problemen eine CSV-Datei bearbeiten möchten. Um Diagrammdaten herunterzuladen, wählen Sie zuerst das bestimmte Diagrammsegment aus, das die Daten enthält, die Sie herunterladen möchten. Diagrammexporte unterstützen derzeit einzelne Diagrammsegmente; Um mehrere Segmente aus demselben Diagramm herunterzuladen, müssen Sie jedes einzelne Segment exportieren.

Wenn Sie ein einzelnes Diagrammsegment auswählen, wird eine Drilldownansicht der Daten geöffnet, in der alle Ressourcen aufgelistet werden, aus denen die Segmentanzahl besteht. Wählen Sie oben auf dieser Seite CSV-Bericht herunterladen aus, um mit dem Export zu beginnen. Mit dieser Aktion wird eine Task-Manager-Benachrichtigung erstellt, in der Sie die status Ihres Exports nachverfolgen können.

Microsoft Excel erzwingt ein Zeichenlimit von 32.767 Zeichen pro Zelle. Einige Felder, z. B. die Spalte "Letztes Banner", werden aufgrund dieser Einschränkung möglicherweise nicht ordnungsgemäß angezeigt. Wenn ein Problem auftritt, versuchen Sie, die Datei in einem anderen Programm zu öffnen, das CSV-Dateien unterstützt.

Kennzeichnen von CVEs als nicht anwendbar

Viele Defender EASM Dashboards verfügen über CVE-Daten, sodass Sie auf potenzielle Sicherheitsrisiken aufmerksam machen, die auf der Infrastruktur der Webkomponenten basieren, die Ihre Angriffsfläche antreibt. Für instance sind CVEs in der Zusammenfassung der Angriffsfläche Dashboard aufgeführt, kategorisiert nach ihrem potenziellen Schweregrad. Wenn Sie diese CVEs untersuchen, können Sie feststellen, dass einige für Ihre organization nicht relevant sind. Dies kann daran liegen, dass Sie eine unbeeinträchtigte Version der Webkomponente ausführen, oder Ihr organization über unterschiedliche technische Lösungen verfügt, um Sie vor diesem spezifischen Sicherheitsrisiko zu schützen.

In der Drilldownansicht eines CVE-bezogenen Diagramms neben der Schaltfläche "CSV-Bericht herunterladen" haben Sie jetzt die Möglichkeit, eine Beobachtung als nicht anwendbar festzulegen. Wenn Sie auf diesen Wert klicken, gelangen Sie zu einer Bestandsliste aller Ressourcen, die dieser Beobachtung zugeordnet sind, und Sie können dann auf dieser Seite alle Beobachtungen als nicht zutreffend markieren. Weitere Informationen zum Markieren von Beobachtungen als nicht anwendbar finden Sie unter Ändern von Bestandsressourcen.

Bestandsänderungen

Ihre Angriffsfläche ändert sich ständig, weshalb Defender EASM Ihren Bestand kontinuierlich analysiert und aktualisiert, um die Genauigkeit sicherzustellen. Ressourcen werden häufig hinzugefügt und aus dem Bestand entfernt. Daher ist es wichtig, diese Änderungen nachzuverfolgen, um Ihre Angriffsfläche zu verstehen und wichtige Trends zu identifizieren. Die Bestandsänderungen Dashboard bietet eine Übersicht über diese Änderungen und zeigt die Anzahl von "hinzugefügt" und "entfernt" für jeden Ressourcentyp an. Sie können die Dashboard nach zwei Datumsbereichen filtern: nach den letzten 7 oder 30 Tagen.

Der Abschnitt "Änderungen nach Datum" bietet einen präziseren Kontext dazu, wie sich Ihre Angriffsfläche täglich geändert hat. In diesem Abschnitt werden Entfernungen als "vom Benutzer entfernt" oder "vom System entfernt" kategorisiert. Benutzerentfernungen umfassen alle manuellen Entfernungen, einschließlich einzelner, massenhafter oder kaskadierender Assetstatusänderungen, sowie Entfernungen, die durch benutzerkonfigurierte Ressourcenrichtlinien ausgelöst werden. Systementfernungen erfolgen automatisch. Das System entfernt Ressourcen, die für Ihre Angriffsfläche nicht mehr relevant sind, da kürzlich durchgeführte Scans ihre Verbindung mit Ihrem Bestand nicht mehr beobachtet haben. Ressourcen können beschnitten werden, wenn sie je nach Ressourcentyp 30 bis 60 Tage lang bei einer Überprüfung nicht beobachtet wurden. Ressourcen, die manuell zum Bestand hinzugefügt werden, können nicht entfernt werden. Im Abschnitt "Änderungen nach Datum" können Sie auf einen beliebigen aufgelisteten Wert klicken, um eine vollständige Liste der Hinzugefügten oder Entfernten Ressourcen anzuzeigen.

Zusammenfassung der Angriffsfläche

Die Zusammenfassung der Angriffsfläche Dashboard ist so konzipiert, dass sie eine allgemeine Zusammenfassung der Zusammensetzung Ihrer Angriffsfläche bietet und die wichtigsten Beobachtungen anzeigt, die zur Verbesserung Ihres Sicherheitsstatus behandelt werden sollten. Dieses Dashboard risiken innerhalb der Ressourcen eines organization anhand des Schweregrads "Hoch", "Mittel" und "Niedrig" identifiziert und priorisiert. Außerdem können Benutzer einen Drilldown in jeden Abschnitt ausführen und auf die Liste der betroffenen Ressourcen zugreifen. Darüber hinaus werden im Dashboard wichtige Details zur Zusammensetzung Ihrer Angriffsfläche, zur Cloudinfrastruktur, zu sensiblen Diensten, zu SSL- und Domänenablaufzeitplänen sowie zur IP-Reputation angezeigt.

Microsoft identifiziert die Angriffsflächen von Organisationen durch proprietäre Technologie, die Internetressourcen ermittelt, die zu einem organization gehören, basierend auf Infrastrukturverbindungen mit einigen anfänglich bekannten Ressourcen. Die Daten im Dashboard werden täglich basierend auf neuen Beobachtungen aktualisiert.

Prioritäten der Angriffsfläche

Oben in diesem Dashboard stellt Defender EASM eine Liste der Sicherheitsprioritäten bereit, die nach Schweregrad (hoch, mittel, niedrig) geordnet sind. Die Angriffsflächen großer Organisationen können unglaublich breit sein, sodass die Priorisierung der wichtigsten Ergebnisse, die aus unseren umfangreichen Daten abgeleitet werden, Benutzern hilft, schnell und effizient die wichtigsten offengelegten Elemente ihrer Angriffsfläche anzugehen. Zu diesen Prioritäten können kritische CVEs, bekannte Zuordnungen mit kompromittierter Infrastruktur, die Verwendung veralteter Technologie, Verstöße gegen bewährte Infrastrukturverfahren oder Complianceprobleme gehören.

Die Erkenntnisprioritäten werden durch die Bewertung der potenziellen Auswirkungen der einzelnen Erkenntnisse durch Microsoft bestimmt. Für instance können Erkenntnisse mit hohem Schweregrad Sicherheitsrisiken umfassen, die neu sind, häufig ausgenutzt werden, besonders schädlich sind oder von Hackern mit einem niedrigeren Qualifikationsniveau leicht ausgenutzt werden können. Erkenntnisse mit geringem Schweregrad können die Verwendung veralteter Technologie, die nicht mehr unterstützt wird, das bald ablaufende Infrastruktur oder Complianceprobleme umfassen, die nicht mit bewährten Sicherheitsmethoden in Einklang stehen. Jede Erkenntnis enthält vorgeschlagene Abhilfemaßnahmen zum Schutz vor potenziellen Exploits.

Erkenntnisse, die kürzlich der Defender EASM Plattform hinzugefügt wurden, werden in diesem Dashboard mit der Bezeichnung "NEW" gekennzeichnet. Wenn wir neue Erkenntnisse hinzufügen, die sich auf Ressourcen in Ihrem bestätigten Bestand auswirken, sendet das System auch eine Pushbenachrichtigung, die Sie zu einer detaillierten Ansicht dieser neuen Erkenntnis mit einer Liste der betroffenen Ressourcen weiter leitet.

Einige Erkenntnisse sind im Titel mit "Potential" gekennzeichnet. Eine "potenzielle" Erkenntnis tritt auf, wenn Defender EASM nicht bestätigen kann, dass ein Medienobjekt von einem Sicherheitsrisiko betroffen ist. Potenzielle Erkenntnisse ergeben sich, wenn unser Scansystem das Vorhandensein eines bestimmten Diensts erkennt, aber die Versionsnummer nicht erkennen kann. Einige Dienste ermöglichen es Administratoren beispielsweise, Versionsinformationen auszublenden. Sicherheitsrisiken sind häufig mit bestimmten Versionen der Software verbunden, sodass eine manuelle Untersuchung erforderlich ist, um festzustellen, ob die Ressource betroffen ist. Andere Sicherheitsrisiken können durch Schritte behoben werden, die Defender EASM nicht erkennen kann. Für instance können Benutzer empfohlene Änderungen an Dienstkonfigurationen vornehmen oder backportierte Patches ausführen. Wenn einer Erkenntnis "Potenzial" vorangestellt wird, hat das System Grund zu der Annahme, dass die Ressource von der Sicherheitsanfälligkeit betroffen ist, kann sie aber aus einem der oben aufgeführten Gründe nicht bestätigen. Klicken Sie zur manuellen Untersuchung auf den Erkenntnisnamen, um den Leitfaden zur Behebung zu überprüfen, mit dem Sie ermitteln können, ob Ihre Ressourcen betroffen sind.

Ein Benutzer entscheidet sich in der Regel, zuerst beobachtungen mit hohem Schweregrad zu untersuchen. Sie können auf die oben aufgeführte Beobachtung klicken, um direkt an eine Liste der betroffenen Ressourcen weitergeleitet zu werden, oder stattdessen "Alle __ Einblicke anzeigen" auswählen, um eine umfassende, erweiterbare Liste aller potenziellen Beobachtungen innerhalb dieser Schweregradgruppe anzuzeigen.

Die Seite Beobachtungen enthält eine Liste aller potenziellen Erkenntnisse in der linken Spalte. Diese Liste ist nach der Anzahl der Ressourcen sortiert, die von den einzelnen Sicherheitsrisiken betroffen sind, wobei zuerst die Probleme angezeigt werden, die sich auf die größte Anzahl von Ressourcen auswirken. Um die Details eines Sicherheitsrisikos anzuzeigen, klicken Sie einfach in dieser Liste darauf.

Diese detaillierte Ansicht für jede Beobachtung enthält den Titel des Problems, eine Beschreibung und Einen Leitfaden zur Behebung vom Defender EASM-Team. In diesem Beispiel wird erläutert, wie abgelaufene SSL-Zertifikate dazu führen können, dass wichtige Geschäftsfunktionen nicht mehr verfügbar sind, sodass Kunden oder Mitarbeiter nicht auf Webinhalte zugreifen und dadurch die Marke Ihrer organization beschädigen können. Der Abschnitt "Wartung" enthält Ratschläge, wie Sie das Problem schnell beheben können. In diesem Beispiel empfiehlt Microsoft, dass Sie die Zertifikate überprüfen, die den betroffenen Hostressourcen zugeordnet sind, die damit verbundenen SSL-Zertifikate aktualisieren und Ihre internen Verfahren aktualisieren, um sicherzustellen, dass SSL-Zertifikate rechtzeitig aktualisiert werden.

Schließlich werden im Abschnitt Medienobjekte alle Entitäten aufgelistet, die von diesem spezifischen Sicherheitsproblem betroffen sind. In diesem Beispiel möchte ein Benutzer die betroffenen Ressourcen untersuchen, um mehr über das abgelaufene SSL-Zertifikat zu erfahren. Sie können auf einen beliebigen Ressourcennamen in dieser Liste klicken, um die Seite Ressourcendetails anzuzeigen.

Klicken Sie auf der Seite Ressourcendetails auf die Registerkarte "SSL-Zertifikate", um weitere Informationen zum abgelaufenen Zertifikat anzuzeigen. In diesem Beispiel zeigt das aufgeführte Zertifikat das Datum "Expires" in der Vergangenheit an, was angibt, dass das Zertifikat derzeit abgelaufen und daher wahrscheinlich inaktiv ist. Dieser Abschnitt enthält auch den Namen des SSL-Zertifikats, das Sie dann zur schnellen Behebung an das entsprechende Team innerhalb Ihres organization senden können.

Zusammensetzung der Angriffsfläche

Der folgende Abschnitt enthält eine allgemeine Zusammenfassung der Zusammensetzung Ihrer Angriffsfläche. Dieses Diagramm enthält die Anzahl der einzelnen Ressourcentypen und hilft Benutzern zu verstehen, wie ihre Infrastruktur auf Domänen, Hosts, Seiten, SSL-Zertifikate, ASNs, IP-Blöcke, IP-Adressen und E-Mail-Kontakte verteilt ist.

Jeder Wert kann angeklickt werden. Benutzer werden so gefiltert, dass nur Ressourcen des angegebenen Typs angezeigt werden. Auf dieser Seite können Sie auf ein beliebiges Objekt klicken, um weitere Details anzuzeigen, oder Sie können weitere Filter hinzufügen, um die Liste nach Ihren Anforderungen einzugrenzen.

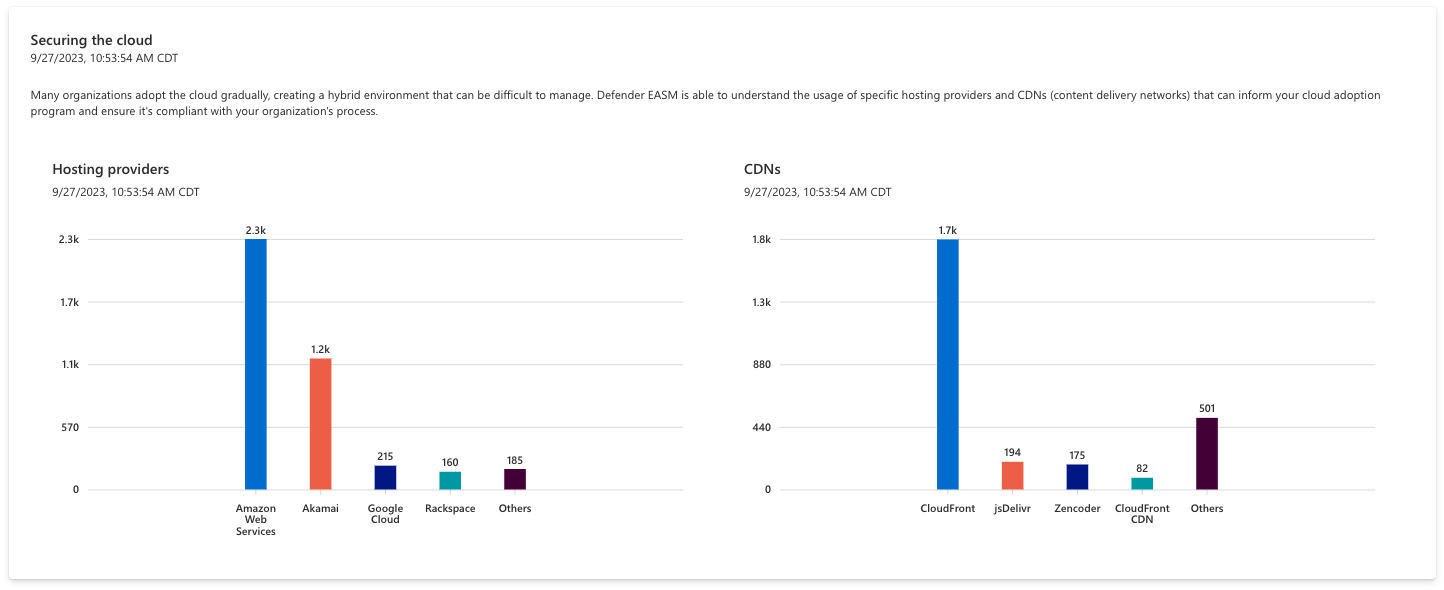

Schützen der Cloud

Dieser Abschnitt der Zusammenfassung der Angriffsfläche Dashboard bietet Einblicke in die Cloudtechnologien, die in Ihrer Infrastruktur verwendet werden. Da sich die meisten Organisationen allmählich an die Cloud anpassen, kann es schwierig sein, die Hybridität Ihrer Onlineinfrastruktur zu überwachen und zu verwalten. Defender EASM hilft Organisationen dabei, die Verwendung bestimmter Cloudtechnologien auf Ihrer Angriffsfläche zu verstehen, und zuordnen Cloudhostanbieter zu Ihren bestätigten Ressourcen, um Ihr Cloudeinführungsprogramm zu informieren und die Einhaltung des Prozesses Ihrer Organisation sicherzustellen.

Für instance kann Ihr organization entscheiden, die gesamte Cloudinfrastruktur zu einem einzigen Anbieter zu migrieren, um die Angriffsfläche zu vereinfachen und zu konsolidieren. Dieses Diagramm kann Ihnen helfen, Ressourcen zu identifizieren, die noch migriert werden müssen. Jeder Balken des Diagramms kann angeklickt werden, sodass Benutzer zu einer gefilterten Liste weitergeleitet werden, in der die Objekte angezeigt werden, aus denen der Diagrammwert besteht.

Sensible Dienste

In diesem Abschnitt werden auf Ihrer Angriffsfläche erkannte vertrauliche Dienste angezeigt, die bewertet und möglicherweise angepasst werden sollten, um die Sicherheit Ihrer organization zu gewährleisten. Dieses Diagramm hebt alle Dienste hervor, die in der Vergangenheit anfällig für Angriffe waren oder häufige Vektoren für Informationslecks an böswillige Akteure sind. Alle Ressourcen in diesem Abschnitt sollten untersucht werden, und Microsoft empfiehlt Organisationen, alternative Dienste mit einem besseren Sicherheitsstatus in Betracht zu ziehen, um Risiken zu mindern.

Das Diagramm ist nach dem Namen der einzelnen Dienste organisiert. Wenn Sie auf einen einzelnen Balken klicken, wird eine Liste der Objekte zurückgegeben, die diesen bestimmten Dienst ausführen. Das folgende Diagramm ist leer und zeigt an, dass die organization derzeit keine Dienste ausführt, die besonders anfällig für Angriffe sind.

SSL- und Domänenablauf

Diese beiden Ablaufdiagramme zeigen bevorstehende SSL-Zertifikat- und Domänenablaufe an, um sicherzustellen, dass ein organization ausreichend Einblick in bevorstehende Erneuerungen der wichtigen Infrastruktur hat. Eine abgelaufene Domäne kann plötzlich dazu führen, dass auf wichtige Inhalte nicht mehr zugegriffen werden kann, und die Domäne kann sogar schnell von einem böswilligen Akteur gekauft werden, der beabsichtigt, Ihre organization. Ein abgelaufenes SSL-Zertifikat macht entsprechende Ressourcen anfällig für Angriffe.

Beide Diagramme sind nach dem Ablaufzeitrahmen organisiert und reichen von "größer als 90 Tage" bis hin zu bereits abgelaufenen. Microsoft empfiehlt Organisationen, alle abgelaufenen SSL-Zertifikate oder Domänen sofort zu erneuern und proaktiv die Verlängerung von Ressourcen zu veranlassen, die in 30 bis 60 Tagen ablaufen.

IP-Reputation

IP-Reputationsdaten helfen Benutzern, die Vertrauenswürdigkeit Ihrer Angriffsfläche zu verstehen und potenziell kompromittierte Hosts zu identifizieren. Microsoft entwickelt IP-Reputationsbewertungen basierend auf unseren proprietären Daten sowie IP-Informationen, die von externen Quellen gesammelt werden. Es wird empfohlen, alle hier identifizierten IP-Adressen weiter zu untersuchen, da eine verdächtige oder böswillige Bewertung im Zusammenhang mit einem eigenen Asset darauf hinweist, dass das Medienobjekt anfällig für Angriffe ist oder bereits von böswilligen Akteuren genutzt wurde.

Dieses Diagramm ist nach der Erkennungsrichtlinie organisiert, die eine negative Zuverlässigkeitsbewertung ausgelöst hat. Für instance gibt der DDOS-Wert an, dass die IP-Adresse an einem Verteilten Denial-Of-Service-Angriff beteiligt war. Benutzer können auf einen beliebigen Balkenwert klicken, um auf eine Liste von Ressourcen zuzugreifen, aus denen er besteht. Im folgenden Beispiel ist das Diagramm leer, das angibt, dass alle IP-Adressen in Ihrem Bestand zufriedenstellende Reputationsbewertungen aufweisen.

Sicherheitsstatus Dashboard

Die Sicherheitsstatus-Dashboard hilft Organisationen, den Reifegrad ihres Sicherheitsprogramms basierend auf der status von Ressourcen in Ihrem bestätigten Bestand zu messen. Es besteht aus technischen und nicht technischen Richtlinien, Prozessen und Kontrollen, die das Risiko externer Bedrohungen mindern. Dieses Dashboard bietet Einblicke in CVE-Offenlegung, Domänenverwaltung und -konfiguration, Hosting und Netzwerk, offene Ports und SSL-Zertifikatkonfiguration.

CVE-Offenlegung

Das erste Diagramm im Security Posture Dashboard bezieht sich auf die Verwaltung des Websiteportfolios eines organization. Microsoft analysiert Websitekomponenten wie Frameworks, Serversoftware und Plug-Ins von Drittanbietern und ordnet sie dann einer aktuellen Liste von Common Vulnerability Exposures (CVEs) zu, um Sicherheitsrisiken für Ihre organization zu identifizieren. Die Webkomponenten, aus denen jede Website besteht, werden täglich überprüft, um Genauigkeit und Genauigkeit sicherzustellen.

Es wird empfohlen, dass Benutzer alle CVE-bezogenen Sicherheitsrisiken sofort beheben und das Risiko verringern, indem Sie Ihre Webkomponenten aktualisieren oder die Anleitungen zur Korrektur für jede CVE befolgen. Jeder Balken im Diagramm ist klickbar und zeigt eine Liste aller betroffenen Ressourcen an.

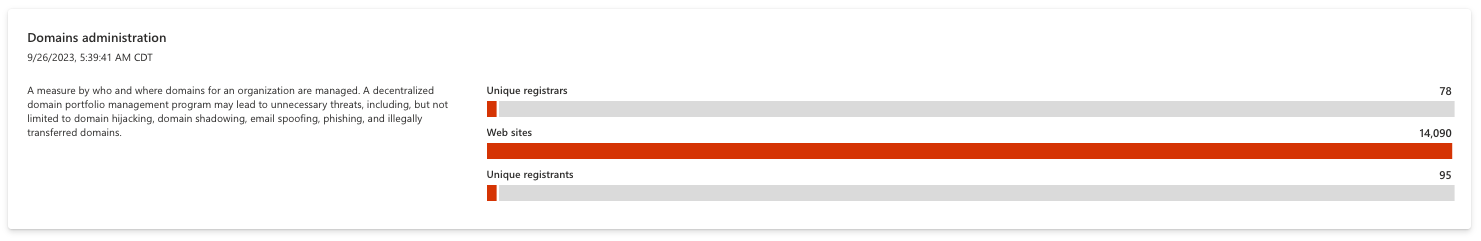

Domänenverwaltung

Dieses Diagramm bietet Einen Einblick in die Verwaltung ihrer Domänen durch eine organization. Unternehmen mit einem dezentralisierten Programm zur Verwaltung des Domänenportfolios sind anfällig für unnötige Bedrohungen, einschließlich Domain Hijacking, Domain Shadowing, E-Mail-Spoofing, Phishing und illegale Domain-Übertragungen. Ein zusammenhängender Domänenregistrierungsprozess verringert dieses Risiko. Für instance sollten Organisationen die gleichen Registrierungsstellen und Kontaktinformationen für Registranten für ihre Domänen verwenden, um sicherzustellen, dass alle Domänen denselben Entitäten zugeordnet werden können. Dadurch wird sichergestellt, dass Domänen beim Aktualisieren und Verwalten nicht durch die Brüche rutschen.

Jeder Balken des Diagramms kann anklickbar sein und zu einer Liste aller Objekte weitergeleitet werden, aus denen der Wert besteht.

Hosting und Netzwerk

Dieses Diagramm bietet Einen Einblick in den Sicherheitsstatus im Zusammenhang mit dem Speicherort der Hosts eines organization. Das Mit dem Besitz autonomer Systeme verbundene Risiko hängt von der Größe und dem Reifegrad der IT-Abteilung eines organization ab.

Jeder Balken des Diagramms kann anklickbar sein und zu einer Liste aller Objekte weitergeleitet werden, aus denen der Wert besteht.

Domänenkonfiguration

Dieser Abschnitt hilft Organisationen, die Konfiguration ihrer Domänennamen zu verstehen und alle Domänen zu erkennen, die anfällig für unnötige Risiken sind. Epp-Domänencodes (Extensible Provisioning Protocol) status geben die status einer Domänennamenregistrierung an. Alle Domänen verfügen über mindestens einen Code, obwohl mehrere Codes für eine einzelne Domäne gelten können. Dieser Abschnitt ist hilfreich, um die Richtlinien zum Verwalten Ihrer Domänen oder fehlende Richtlinien zu verstehen, die Domänen anfällig machen.

Für instance verhindert der code "clientUpdateProhibited" status nicht autorisierte Updates Ihres Domänennamens. Ein organization muss sich an seine Registrierungsstelle wenden, um diesen Code aufzuheben und Aktualisierungen vorzunehmen. Das folgende Diagramm sucht nach Domänenressourcen, die nicht über diesen status Code verfügen, was darauf hinweist, dass die Domäne derzeit für Updates geöffnet ist, die zu Betrug führen können. Benutzer sollten auf einen beliebigen Balken in diesem Diagramm klicken, um eine Liste der Ressourcen anzuzeigen, für die nicht die entsprechenden status Codes angewendet wurden, damit sie ihre Domänenkonfigurationen entsprechend aktualisieren können.

Ports öffnen

Dieser Abschnitt hilft Benutzern zu verstehen, wie ihr IP-Bereich verwaltet wird, und erkennt Dienste, die im offenen Internet verfügbar gemacht werden. Angreifer scannen häufig Ports im Internet, um nach bekannten Exploits im Zusammenhang mit Sicherheitsrisiken oder Fehlkonfigurationen von Diensten zu suchen. Microsoft identifiziert diese offenen Ports zur Ergänzung der Tools zur Sicherheitsrisikobewertung und kennzeichnet Beobachtungen zur Überprüfung, um sicherzustellen, dass sie von Ihrem It-Team ordnungsgemäß verwaltet werden.

Durch die Durchführung grundlegender TCP SYN/ACK-Überprüfungen für alle offenen Ports an den Adressen in einem IP-Bereich erkennt Microsoft Ports, die möglicherweise für den direkten Zugriff auf das offene Internet eingeschränkt werden müssen. Beispiele hierfür sind Datenbanken, DNS-Server, IoT-Geräte, Router und Switches. Diese Daten können auch verwendet werden, um Schatten-IT-Ressourcen oder unsichere Remotezugriffsdienste zu erkennen. Alle Balken in diesem Diagramm sind klickbar und öffnen eine Liste der Ressourcen, aus denen der Wert besteht, damit Ihre organization den betreffenden offenen Port untersuchen und risiken beseitigen können.

SSL-Konfiguration und organization

Die Diagramme für die SSL-Konfiguration und organization zeigen häufige SSL-bezogene Probleme an, die sich auf funktionen Ihrer Onlineinfrastruktur auswirken können.

Für instance zeigt das SSL-Konfigurationsdiagramm alle erkannten Konfigurationsprobleme an, die Ihre Onlinedienste stören können. Dies schließt abgelaufene SSL-Zertifikate und Zertifikate mit veralteten Signaturalgorithmen wie SHA1 und MD5 ein, was zu unnötigen Sicherheitsrisiken für Ihre organization führt.

Das Diagramm "SSL organization" bietet Einen Einblick in die Registrierung Ihrer SSL-Zertifikate und gibt die organization und Geschäftseinheiten an, die jedem Zertifikat zugeordnet sind. Dies kann Benutzern helfen, den angegebenen Besitz dieser Zertifikate zu verstehen. Es wird empfohlen, dass Unternehmen nach Möglichkeit ihre organization und Einheitenliste konsolidieren, um ein ordnungsgemäßes Management zu gewährleisten.

DSGVO-Dashboard

Die DSGVO-Compliance-Dashboard eine Analyse von Ressourcen in Ihrem bestätigten Bestand im Zusammenhang mit den Anforderungen der Datenschutz-Grundverordnung (DSGVO) präsentiert. Die DSGVO ist eine Verordnung im Recht der Europäischen Union (EU), die Datenschutz- und Datenschutzstandards für alle Für die EU zugänglichen Online-Entitäten erzwingt. Diese Vorschriften sind zu einem Vorbild für ähnliche Gesetze außerhalb der EU geworden und dienen daher als hervorragender Leitfaden für den Umgang mit dem Datenschutz weltweit.

Dieses Dashboard analysiert die öffentlich zugänglichen Webeigenschaften eines organization, um Ressourcen anzuzeigen, die potenziell nicht mit der DSGVO konform sind.

Websites von status

Dieses Diagramm organisiert Ihre Websiteressourcen nach HTTP-Antwort status Code. Diese Codes geben an, ob eine bestimmte HTTP-Anforderung erfolgreich abgeschlossen wurde, oder geben Kontext an, warum auf die Website nicht zugegriffen werden kann. HTTP-Codes können Sie auch über Umleitungen, Serverfehlerantworten und Clientfehler benachrichtigen. Die HTTP-Antwort "451" gibt an, dass eine Website aus rechtlichen Gründen nicht verfügbar ist. Dies kann darauf hindeuten, dass eine Website für Personen in der EU gesperrt wurde, weil sie nicht der DSGVO entspricht.

Dieses Diagramm organisiert Ihre Websites nach status Code. Zu den Optionen gehören Aktiv, Inaktiv, Autorisierung erforderlich, Defekt und Browserfehler; Benutzer können auf eine beliebige Komponente im Balkendiagramm klicken, um eine umfassende Liste der Ressourcen anzuzeigen, aus denen der Wert besteht.

Livewebsites mit Zertifikatproblemen

In diesem Diagramm werden Seiten angezeigt, die aktiv Inhalte bereitstellen und Benutzern eine Warnung anzeigen, dass die Website unsicher ist. Der Benutzer muss die Warnung manuell akzeptieren, um den Inhalt auf diesen Seiten anzuzeigen. Dies kann aus verschiedenen Gründen auftreten; Dieses Diagramm ordnet die Ergebnisse nach dem spezifischen Grund für eine einfache Entschärfung an. Zu den Optionen gehören fehlerhafte Zertifikate, aktive Zertifikatprobleme, autorisierungs- und Browserzertifikatfehler.

Ablauf des SSL-Zertifikats

In diesem Diagramm werden bevorstehende SSL-Zertifikatablaufvorgänge angezeigt, um sicherzustellen, dass ein organization ausreichend Einblick in anstehende Verlängerungen hat. Ein abgelaufenes SSL-Zertifikat macht entsprechende Ressourcen anfällig für Angriffe und kann den Inhalt einer Seite für das Internet unzugänglich machen.

Dieses Diagramm ist nach dem erkannten Ablauffenster organisiert und reicht von bereits abgelaufen bis hin zum Ablauf in mehr als 90 Tagen. Benutzer können auf eine beliebige Komponente im Balkendiagramm klicken, um auf eine Liste der anwendbaren Ressourcen zuzugreifen, sodass Sie ganz einfach eine Liste mit Zertifikatnamen zur Behebung an Ihre IT-Abteilung senden können.

Websites nach Zertifikatstatus

In diesem Abschnitt werden die Signaturalgorithmen analysiert, die ein SSL-Zertifikat verwenden. SSL-Zertifikate können mit verschiedenen Kryptografiealgorithmen gesichert werden; bestimmte neuere Algorithmen gelten als seriöser und sicherer als ältere Algorithmen, daher wird Unternehmen empfohlen, ältere Algorithmen wie SHA-1 außer Betrieb zu nehmen.

Benutzer können auf ein beliebiges Segment des Kreisdiagramms klicken, um eine Liste der Objekte anzuzeigen, aus denen der ausgewählte Wert besteht. SHA256 gilt als sicher, während Organisationen alle Zertifikate mithilfe des SHA1-Algorithmus aktualisieren sollten.

Live-PII-Websites nach Protokoll

Der Schutz personenbezogener Informationen (PII) ist eine wichtige Komponente der Datenschutz-Grundverordnung. PERSONENBEZOGENE Informationen werden als alle Daten definiert, die eine Person identifizieren können, einschließlich Namen, Adressen, Geburtstagen oder E-Mail-Adressen. Jede Website, die diese Daten über ein Formular akzeptiert, muss gemäß den DSGVO-Richtlinien gründlich gesichert werden. Durch die Analyse des Dokumentobjektmodells (DOM) Ihrer Seiten identifiziert Microsoft Formulare und Anmeldeseiten, die personenbezogene Informationen akzeptieren können und daher gemäß dem Recht der Europäischen Union bewertet werden sollten. Das erste Diagramm in diesem Abschnitt zeigt Livewebsites nach Protokoll an, wobei Websites identifiziert werden, die HTTP- im Vergleich zu HTTPS-Protokollen verwenden.

Live-PII-Websites nach Zertifikatstatus

In diesem Diagramm werden Live-PII-Websites anhand ihrer Verwendung von SSL-Zertifikaten angezeigt. Wenn Sie auf dieses Diagramm verweisen, können Sie schnell die Hashingalgorithmen verstehen, die auf Ihren Websites verwendet werden und personenbezogene Informationen enthalten.

Anmeldewebsites nach Protokoll

Eine Anmeldeseite ist eine Seite auf einer Website, auf der ein Benutzer die Möglichkeit hat, einen Benutzernamen und ein Kennwort einzugeben, um Zugriff auf dienste zu erhalten, die auf dieser Website gehostet werden. Anmeldeseiten haben bestimmte Anforderungen gemäß der DSGVO, sodass Defender EASM auf das DOM aller gescannten Seiten verweist, um nach Code zu suchen, der mit einer Anmeldung korreliert. Für instance müssen Anmeldeseiten sicher sein, um konform zu sein. In diesem ersten Diagramm werden Anmeldewebsites nach Protokoll (HTTP oder HTTPS) und das zweite nach Zertifikatstatus angezeigt.

Cookiestatus

Ein Cookie ist eine Information in Form einer kleinen Textdatei, die beim Durchsuchen einer Website auf der Festplatte des Computers platziert wird, auf dem ein Webbrowser ausgeführt wird. Bei jedem Besuch einer Website sendet der Browser das Cookie zurück an den Server, um die Website über Ihre vorherigen Aktivitäten zu informieren. Die DSGVO hat spezifische Anforderungen für das Einholen der Zustimmung zur Ausgabe eines Cookies sowie unterschiedliche Speicherbestimmungen für Erst- und Drittanbieter-Cookies.

OWASP top 10 Dashboard

Die OWASP Top 10 Dashboard soll Einblicke in die wichtigsten Sicherheitsempfehlungen bieten, die von OWASP, einer seriösen Open-Source-Grundlage für die Sicherheit von Webanwendungen, festgelegt wurden. Diese Liste wird global als kritische Ressource für Entwickler erkannt, die sicherstellen möchten, dass ihr Code sicher ist. OWASP bietet wichtige Informationen zu den 10 wichtigsten Sicherheitsrisiken sowie Anleitungen zur Vermeidung oder Behebung des Problems. Dieses Defender EASM Dashboard nach Beweisen für diese Sicherheitsrisiken auf Ihrer Angriffsfläche sucht und diese auflistet, um alle anwendbaren Ressourcen aufzulisten und wie das Risiko behoben werden kann.

Die aktuelle Liste der OWASP Top 10 Critical Securities enthält:

- Fehlerhafte Zugriffssteuerung: Der Ausfall der Zugriffssteuerungsinfrastruktur, die Richtlinien erzwingt, sodass Benutzer nicht außerhalb ihrer beabsichtigten Berechtigungen handeln können.

- Kryptografischer Fehler: Fehler im Zusammenhang mit Kryptografie (oder fehlende Kryptografie), die häufig zur Offenlegung vertraulicher Daten führen.

- Einschleusung: Anwendungen, die aufgrund einer unsachgemäßen Behandlung von Daten und anderen Complianceproblemen anfällig für Einschleusungsangriffe sind.

- Unsicherer Entwurf: fehlende oder ineffektive Sicherheitsmaßnahmen, die zu Schwachstellen ihrer Anwendung führen.

- Fehlkonfiguration der Sicherheit: Fehlende oder falsche Sicherheitskonfigurationen, die häufig das Ergebnis eines unzureichend definierten Konfigurationsprozesses sind.

- Anfällige und veraltete Komponenten: Veraltete Komponenten, bei denen im Vergleich zu aktueller Software das Risiko von zusätzlichen Risiken besteht.

- Identifizierungs- und Authentifizierungsfehler: Fehler bei der ordnungsgemäßen Bestätigung der Identität, Authentifizierung oder Sitzungsverwaltung eines Benutzers zum Schutz vor Authentifizierungsangriffen.

- Software- und Datenintegritätsfehler: Code und Infrastruktur, der nicht vor Integritätsverletzungen schützt, z. B. Plug-Ins aus nicht vertrauenswürdigen Quellen.

- Sicherheitsprotokollierung und -überwachung: Fehlende ordnungsgemäße Sicherheitsprotokollierung und Warnungen oder zugehörige Fehlkonfigurationen, die sich auf die Sichtbarkeit eines organization und die nachfolgende Verantwortlichkeit des Sicherheitsstatus auswirken können.

- Serverseitige Anforderungsfälschung: Webanwendungen, die eine Remoteressource abrufen, ohne die vom Benutzer bereitgestellte URL zu überprüfen.

Dieses Dashboard enthält eine Beschreibung jedes kritischen Risikos, Informationen dazu, warum es wichtig ist, und Anleitungen zur Behebung sowie eine Liste aller Ressourcen, die potenziell betroffen sind. Weitere Informationen finden Sie auf der OWASP-Website.

CWE Top 25 Software Schwachstellen Dashboard

Diese Dashboard basiert auf der Liste der top 25 Common Weakness Enumeration (CWE), die jährlich von MITRE bereitgestellt wird. Diese CWEs stellen die häufigsten und wirkungsvollsten Softwareschwächen dar, die leicht zu finden und auszunutzen sind. In diesem Dashboard werden alle CWEs angezeigt, die in den letzten fünf Jahren in der Liste enthalten sind, und alle Ihre Bestandsressourcen auflistet, die von jedem CWE betroffen sein könnten. Für jedes CWE enthält die Dashboard eine Beschreibung und Beispiele für das Sicherheitsrisiko und listet verwandte CVEs auf. Die CWEs sind nach Jahr organisiert, und jeder Abschnitt ist erweiterbar oder reduzierbar. Der Verweis auf diese Dashboard hilft Ihnen bei der Vermittlung von Sicherheitsrisiken, indem Sie die größten Risiken für Ihre organization basierend auf anderen beobachteten Exploits identifizieren können.

CISA Bekannte Exploits

Obwohl es Hunderttausende von identifizierten CVE-Sicherheitsrisiken gibt, wurde nur eine kleine Teilmenge von der Cybersecurity & Infrastructure Security Agency (CISA) identifiziert, die kürzlich von Bedrohungsakteuren ausgenutzt wurde. Diese Liste enthält weniger als 0,5 % aller identifizierten CVEs; Aus diesem Grund ist es wichtig, Sicherheitsexperten dabei zu helfen, die Beseitigung der größten Risiken für ihre organization zu priorisieren. Diejenigen, die Bedrohungen basierend auf dieser Liste beheben, arbeiten mit der höchsten Effizienz, da sie die Sicherheitsrisiken priorisieren, die zu echten Sicherheitsvorfällen geführt haben.