Tutorial: Schützen Ihres virtuellen Hubnetzwerks per Azure Firewall Manager

Wenn Sie Ihr lokales Netzwerk mit einem virtuellen Azure-Netzwerk verbinden, um ein Hybridnetzwerk zu erstellen, ist das Steuern des Zugriffs auf Ihre Azure-Netzwerkressourcen ein wichtiger Bestandteil des globalen Sicherheitsplans.

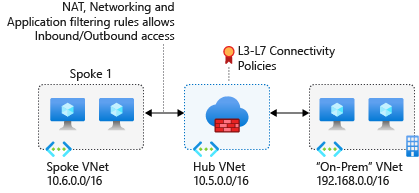

Mit Azure Firewall Manager können Sie ein virtuelles Hubnetzwerk erstellen, um den für private IP-Adressen, für Azure-PaaS und für das Internet bestimmten Datenverkehr Ihres Hybridnetzwerks zu schützen. Mit Azure Firewall Manager können Sie den Netzwerkzugriff in einem Hybridnetzwerk mithilfe von Richtlinien steuern, die den zulässigen und unzulässigen Netzwerkdatenverkehr definieren.

Für Firewall Manager wird auch eine Architektur mit einem geschützten virtuellen Hub unterstützt. Einen Vergleich der Architekturtypen für geschützte virtuelle Hubs und virtuelle Hubnetzwerke finden Sie unter Welche Architekturoptionen gibt es für Azure Firewall Manager?.

In diesem Tutorial erstellen Sie drei virtuelle Netzwerke:

- VNet-Hub: In diesem virtuellen Netzwerk befindet sich die Firewall.

- VNet-Spoke: Das virtuelle Spoke-Netzwerk stellt die Workload in Azure dar.

- VNet-Onprem: Das lokale virtuelle Netzwerk stellt ein lokales Netzwerk dar. Bei einer tatsächlichen Bereitstellung kann die Verbindung dafür entweder mit einer VPN- oder einer ExpressRoute-Verbindung hergestellt werden. Der Einfachheit halber wird in diesem Tutorial eine VPN-Gatewayverbindung genutzt, und ein virtuelles Netzwerk in Azure wird als lokales Netzwerk verwendet.

In diesem Tutorial lernen Sie Folgendes:

- Erstellen einer Firewallrichtlinie

- Erstellen der virtuellen Netzwerke

- Konfigurieren und Bereitstellen der Firewall

- Erstellen und Verbinden der VPN-Gateways

- Durchführen des Peerings für die virtuellen Hub- und Spoke-Netzwerke

- Erstellen der Routen

- Erstellen der virtuellen Computer

- Testen der Firewall

Voraussetzungen

Ein Hybridnetzwerk nutzt das Modell der Hub-and-Spoke-Architektur zur Weiterleitung von Datenverkehr zwischen Azure-VNets und lokalen Netzwerken. Für die Hub-and-Spoke-Architektur gelten die folgenden Anforderungen:

- Zum Weiterleiten des Spoke-Subnetzdatenverkehrs durch die Hub-Firewall benötigen Sie eine benutzerdefinierte Route (User Defined Route, UDR), die auf die Firewall verweist, während die Einstellung Routenverteilung des Gateways für virtuelle Netzwerke deaktiviert ist. Diese Option verhindert die Routenverteilung an die Spoke-Subnetze. Dadurch wird verhindert, dass erlernte Routen mit Ihrer UDR in Konflikt stehen.

- Konfigurieren Sie eine UDR im Hub-Gatewaysubnetz, die auf die Firewall-IP-Adresse als nächsten Hop auf dem Weg zu den Spoke-Netzwerken verweist. Für das Azure Firewall-Subnetz ist keine UDR erforderlich, da es die Routen über BGP erlernt.

Informationen zur Erstellung dieser Routen finden Sie in diesem Tutorial im Abschnitt Erstellen von Routen.

Hinweis

Azure Firewall muss über eine direkte Internetverbindung verfügen. Wenn Ihr Subnetz „AzureFirewallSubnet“ eine Standardroute zu Ihrem lokalen Netzwerk über BGP erfasst, müssen Sie diese mit der benutzerdefinierten Route 0.0.0.0/0 überschreiben. Legen Sie dabei den Wert NextHopType auf Internet fest, um die direkte Internetkonnektivität beizubehalten.

Azure Firewall kann so konfiguriert werden, dass die Tunnelerzwingung unterstützt wird. Weitere Informationen finden Sie unter Azure Firewall-Tunnelerzwingung.

Hinweis

Der Datenverkehr zwischen per direktem Peering verbundenen VNETs wird direkt weitergeleitet, auch wenn eine UDR auf Azure Firewall als Standardgateway verweist. Um in diesem Szenario Subnetz-zu-Subnetz-Datenverkehr an die Firewall zu senden, muss eine UDR explizit das Zielsubnetzwerk-Präfix in beiden Subnetzen enthalten.

Wenn Sie kein Azure-Abonnement besitzen, können Sie ein kostenloses Konto erstellen, bevor Sie beginnen.

Erstellen einer Firewallrichtlinie

Melden Sie sich beim Azure-Portal an.

Geben Sie in der Suchleiste im Azure-Portal den Suchbegriff Firewall Manager ein, und drücken Sie die EINGABETASTE.

Wählen Sie auf der Seite „Azure Firewall Manager“ unterSicherheit die Option Azure Firewall-Richtlinien aus.

Wählen Sie die Option Azure-Firewallrichtlinie erstellen aus.

Wählen Sie Ihr Abonnement aus. Wählen Sie anschließend unter „Ressourcengruppe“ die Option Neu erstellen aus, und erstellen Sie eine Ressourcengruppe mit dem Namen FW-Hybrid-Test.

Geben Sie Pol-Net01 als Name der Richtlinie ein.

Wählen Sie USA, Osten als Region aus.

Wählen Sie Weiter: DNS-Einstellungen aus.

Wählen Sie Weiter: TLS-Überprüfung aus.

Wählen Sie Weiter: Regeln aus.

Wählen Sie Regelsammlung hinzufügen aus.

Geben Sie unter Name den Namen RCNet01 ein.

Wählen Sie unter Regelsammlungstyp die Option Netzwerk aus.

Geben Sie unter Priorität den Wert 100 ein.

Wählen Sie für Aktion die Option Zulassen aus.

Geben Sie unter Regeln für Name die Zeichenfolge AllowWeb ein.

Geben Sie unter Quelle die Adresse 192.168.1.0/24 ein.

Wählen Sie für Protokoll die Option TCP aus.

Geben Sie unter Zielports den Wert 80 ein.

Wählen Sie unter Zieltyp die Option IP-Adresse aus.

Geben Sie unter Ziel die Adresse 10.6.0.0/16 ein.

Geben Sie in der nächsten Regelzeile die folgenden Informationen ein:

Name: Geben Sie AllowRDP ein.

Quelle: Geben Sie 192.168.1.0/24 ein.

Protokoll: Wählen Sie TCP aus.

Zielports: Geben Sie 3389 ein.

Zieltyp: Wählen Sie IP-Adresse aus.

Geben Sie als Ziel die Adresse 10.6.0.0/16 ein.Wählen Sie Hinzufügen.

Klicken Sie auf Überprüfen + erstellen.

Überprüfen Sie die Angaben, und wählen Sie dann Erstellen aus.

Erstellen des virtuellen Firewall-Hub-Netzwerks

Hinweis

Die Größe des Subnetzes AzureFirewallSubnet beträgt /26. Weitere Informationen zur Subnetzgröße finden Sie unter Azure Firewall – Häufig gestellte Fragen.

Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

Suchen Sie nach Virtuelles Netzwerk, und wählen Sie dann Virtuelles Netzwerk aus.

Klicken Sie auf Erstellen.

Wählen Sie unter Abonnement Ihr Abonnement aus.

Wählen Sie unter Ressourcengruppe die Ressourcengruppe FW-Hybrid-Test aus.

Geben Sie unter Name den Namen VNet-hub ein.

Wählen Sie als Region die Option USA, Osten aus.

Wählen Sie Weiter aus.

Wählen Sie auf der Seite Sicherheit die Option Weiter aus.

Geben Sie unter IPv4-Adressraum den Adressraum 10.5.0.0/16 ein.

Wählen Sie unter Subnetze die Option Standard aus.

Wählen Sie für Subnetzzweck die Option Azure Firewall aus.

Geben Sie für Startadresse den Wert 10.5.0.0/26 ein.

Übernehmen Sie für die anderen Einstellungen die Standardwerte, und wählen Sie dann Speichern aus.

Klicken Sie auf Überprüfen + erstellen.

Klicken Sie auf Erstellen.

Fügen Sie ein weiteres Subnetz mit einem Subnetzzweck hinzu, das auf Virtual Network-Gateway mit einer Startadresse von 10.5.1.0/27 festgelegt ist. Dieses Subnetz wird für das VPN-Gateway verwendet.

Erstellen des virtuellen Spoke-Netzwerks

- Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

- Suchen Sie nach Virtuelles Netzwerk, und wählen Sie dann Virtuelles Netzwerk aus.

- Klicken Sie auf Erstellen.

- Wählen Sie unter Abonnement Ihr Abonnement aus.

- Wählen Sie unter Ressourcengruppe die Ressourcengruppe FW-Hybrid-Test aus.

- Geben Sie unter Name den Namen VNet-Spoke ein.

- Wählen Sie als Region die Option USA, Osten aus.

- Wählen Sie Weiter aus.

- Wählen Sie auf der Seite Sicherheit die Option Weiter aus.

- Wählen Sie Weiter: IP-Adressen aus.

- Geben Sie unter IPv4-Adressraum den Adressraum 10.6.0.0/16 ein.

- Wählen Sie unter Subnetze die Option Standard aus.

- Ändern Sie den Namen i SN-Workload.

- Geben Sie für Startadresse den Wert 10.6.0.0/24 ein.

- Übernehmen Sie für die anderen Einstellungen die Standardwerte, und wählen Sie dann Speichern aus.

- Klicken Sie auf Überprüfen + erstellen.

- Klicken Sie auf Erstellen.

Erstellen des lokalen virtuellen Netzwerks

Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

Suchen Sie nach Virtuelles Netzwerk, und wählen Sie dann Virtuelles Netzwerk aus.

Klicken Sie auf Erstellen.

Wählen Sie unter Abonnement Ihr Abonnement aus.

Wählen Sie unter Ressourcengruppe die Ressourcengruppe FW-Hybrid-Test aus.

Geben Sie unter Name des virtuellen Netzwerks VNet-OnPrem ein.

Wählen Sie als Region die Option USA, Osten aus.

Wählen Sie Weiter aus.

Wählen Sie auf der Seite Sicherheit die Option Weiter aus.

Geben Sie unter IPv4-Adressraum den Adressraum 192.168.0.0/16 ein.

Wählen Sie unter Subnetze die Option Standard aus.

Ändern Sie den Namen inSN-Corp.

Geben Sie für Startadresse den Wert 192.168.1.0/24 ein.

Übernehmen Sie für die anderen Einstellungen die Standardwerte, und wählen Sie dann Speichern aus.

Wählen Sie Subnetz hinzufügen aus.

Wählen Sie für Subnetzzweck die Option Virtual Network-Gateway aus.

Geben Sie für Startadresse den Wert 192.168.2.0/27 ein.

Klicken Sie auf Hinzufügen.

Klicken Sie auf Überprüfen + erstellen.

Klicken Sie auf Erstellen.

Konfigurieren und Bereitstellen der Firewall

Wenn Sicherheitsrichtlinien einem Hub zugeordnet werden, wird dies als virtuelles Hubnetzwerk bezeichnet.

Wandeln Sie das virtuelle Netzwerk VNet-Hub in ein virtuelles Hubnetzwerk um, und schützen Sie es per Azure Firewall.

Geben Sie in der Suchleiste im Azure-Portal den Suchbegriff Firewall Manager ein, und drücken Sie die EINGABETASTE.

Wählen Sie im rechten Bereich die Option Übersicht aus.

Wählen Sie auf der Azure Firewall Manager-Seite unter Add security to virtual networks (Sicherheit virtueller Netzwerke erhöhen) die Option View hub virtual networks (Virtuelle Hubnetzwerke anzeigen) aus.

Aktivieren Sie unter Virtuelle Netzwerke das Kontrollkästchen für VNet-hub.

Wählen Sie Sicherheit verwalten und dann Deploy a Firewall with Firewall Policy (Firewall mit Firewallrichtlinie bereitstellen).

Wählen Sie auf der Seite Virtuelle Netzwerke konvertieren unter Ebene Azure-Firewall Premium aus. Aktivieren Sie unter Firewallrichtlinie das Kontrollkästchen für Pol-Net01.

Wählen Sie Weiter: Überprüfen und bestätigen aus.

Überprüfen Sie die Angaben, und wählen Sie dann Bestätigen aus.

Die Bereitstellung dauert einige Minuten.

Navigieren Sie nach Abschluss der Bereitstellung zur Ressourcengruppe FW-Hybrid-Test, und wählen Sie die Firewall aus.

Notieren Sie sich auf der Seite Übersicht die Private IP-Adresse der Firewall. Diese wird später für die Erstellung der Standardroute benötigt.

Erstellen und Verbinden der VPN-Gateways

Das virtuelle Hub-Netzwerk und das lokale virtuelle Netzwerk werden über VPN-Gateways verbunden.

Erstellen eines VPN-Gateways für das virtuelle Hub-Netzwerk

Erstellen Sie nun das VPN-Gateway für das virtuelle Hub-Netzwerk. Netzwerk-zu-Netzwerk-Konfigurationen erfordern einen routenbasierten VPN-Typ. Häufig kann die Erstellung eines VPN-Gateways je nach ausgewählter VPN-Gateway-SKU mindestens 45 Minuten dauern.

- Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

- Geben Sie Gateway für virtuelle Netzwerke in das Textfeld für die Suche ein, und drücken Sie die EINGABETASTE.

- Wählen Sie Gateway für virtuelle Netzwerke und anschließend Erstellen aus.

- Geben Sie unter Name den Namen GW-hub ein.

- Wählen Sie unter Region die Option (USA) USA, Osten aus.

- Wählen Sie unter Gatewaytyp die Option VPN aus.

- Wählen Sie für SKU VpnGw2 aus.

- Wählen Sie für Generation die Option Generation2.

- Wählen Sie unter Virtuelles Netzwerk die Option VNet-hub aus.

- Wählen Sie unter Öffentliche IP-Adresse die Option Neu erstellen aus, und geben Sie als Name die Zeichenfolge VNet-hub-GW-pip ein.

- Wählen Sie für Aktiv/Aktiv-Modus aktivierenDeaktiviert aus.

- Übernehmen Sie für die restlichen Optionen die Standardwerte, und klicken Sie auf Überprüfen + erstellen.

- Überprüfen Sie die Konfiguration, und klicken Sie auf Erstellen.

Erstellen eines VPN-Gateways für das lokale virtuelle Netzwerk

Erstellen Sie nun das VPN-Gateway für das lokale virtuelle Netzwerk. Netzwerk-zu-Netzwerk-Konfigurationen erfordern einen routenbasierten VPN-Typ. Häufig kann die Erstellung eines VPN-Gateways je nach ausgewählter VPN-Gateway-SKU mindestens 45 Minuten dauern.

- Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

- Geben Sie Gateway für virtuelle Netzwerke in das Textfeld für die Suche ein, und drücken Sie die EINGABETASTE.

- Wählen Sie Gateway für virtuelle Netzwerke und anschließend Erstellen aus.

- Geben Sie unter Name den Namen GW-Onprem ein.

- Wählen Sie unter Region die Option (USA) USA, Osten aus.

- Wählen Sie unter Gatewaytyp die Option VPN aus.

- Wählen Sie für SKU VpnGw2 aus.

- Wählen Sie für Generation die Option Generation2.

- Wählen Sie unter Virtuelles Netzwerk die Option VNet-Onprem aus.

- Wählen Sie unter Öffentliche IP-Adresse die Option Neu erstellen aus, und geben Sie als Name die Zeichenfolge VNet-Onprem-GW-pip ein.

- Wählen Sie für Aktiv/Aktiv-Modus aktivierenDeaktiviert aus.

- Übernehmen Sie für die restlichen Optionen die Standardwerte, und klicken Sie auf Überprüfen + erstellen.

- Überprüfen Sie die Konfiguration, und klicken Sie auf Erstellen.

Erstellen der VPN-Verbindungen

Nun können Sie die VPN-Verbindungen zwischen dem Hub-Gateway und dem lokalen Gateway erstellen.

In diesem Schritt erstellen Sie die Verbindung vom virtuellen Hub-Netzwerk zum lokalen virtuellen Netzwerk. In den Beispielen wird auf einen gemeinsam verwendeten Schlüssel verwiesen. Sie können eigene Werte für den gemeinsam verwendeten Schlüssel verwenden. Wichtig ist dabei, dass der gemeinsam verwendete Schlüssel für beide Verbindungen übereinstimmen muss. Die Erstellung der Verbindung dauert einige Zeit.

- Öffnen Sie die Ressourcengruppe FW-Hybrid-Test, und wählen Sie das Gateway GW-hub aus.

- Wählen Sie in der linken Spalte unter Einstellungen die Option Verbindungen aus.

- Wählen Sie Hinzufügen.

- Geben Sie als Verbindungsnamen die Zeichenfolge Hub-to-Onprem ein.

- Wählen Sie unter Verbindungstyp die Option VNet-zu-VNet aus.

- Wählen Sie Weiter: Einstellungen aus.

- Wählen Sie für das Erste Gateway für virtuelle Netzwerke die Option GW-hub aus.

- Wählen Sie für das zweite Gateway für virtuelle Netzwerke die Option GW-Onprem aus.

- Geben Sie unter Gemeinsam verwendeter Schlüssel (PSK) die Zeichenfolge AzureA1b2C3 ein.

- Klicken Sie auf Überprüfen + erstellen.

- Klicken Sie auf Erstellen.

Erstellen Sie die Verbindung vom lokalen virtuellen Netzwerk zum virtuellen Hub-Netzwerk. Dieser Schritt ähnelt dem vorherigen Schritt, hier erstellen Sie jedoch die Verbindung vom lokalen virtuellen Netzwerk zum virtuellen Hub-Netzwerk. Stellen Sie sicher, dass die freigegebenen Schlüssel übereinstimmen. Nach einigen Minuten wird die Verbindung hergestellt.

- Öffnen Sie die Ressourcengruppe FW-Hybrid-Test, und wählen Sie das Gateway GW-Onprem aus.

- Wählen Sie in der linken Spalte die Option Verbindungen aus.

- Wählen Sie Hinzufügen.

- Geben Sie als Verbindungsnamen den Namen Onprem-to-Hub ein.

- Wählen Sie unter Verbindungstyp die Option VNet-zu-VNet aus.

- Wählen Sie Weiter: Einstellungen aus.

- Wählen Sie für das Erste Gateway für virtuelle Netzwerke die Option GW-Onprem aus.

- Wählen Sie für das zweite Gateway für virtuelle Netzwerke die Option GW-hub aus.

- Geben Sie unter Gemeinsam verwendeter Schlüssel (PSK) die Zeichenfolge AzureA1b2C3 ein.

- Klicken Sie auf OK.

Überprüfen der Verbindung

Nach etwa fünf Minuten nach der Bereitstellung der zweiten Netzwerkverbindung sollte der Status beider Verbindungen Verbunden lauten.

Durchführen des Peerings für die virtuellen Hub- und Spoke-Netzwerke

Führen Sie nun das Peering für die virtuellen Hub- und Spoke-Netzwerke durch.

Öffnen Sie die Ressourcengruppe FW-Hybrid-Test, und wählen Sie das virtuelle Netzwerk VNet-hub aus.

Wählen Sie in der linken Spalte Peerings aus.

Wählen Sie Hinzufügen.

Unter Zusammenfassung zum virtuellen Remote-Netzwerk:

Einstellungsname Wert Name des Peeringlinks SpoketoHub Bereitstellungsmodell für das virtuelle Netzwerk Ressourcen-Manager Subscription <Ihr Abonnement> Virtuelles Netzwerk VNet-Spoke „VNet-Spoke“ den Zugriff auf „VNet-hub“ erlauben Ausgewählt „VNet-Spoke erlauben, weitergeleiteten Datenverkehr von „VNet-Hub“ zu erhalten Ausgewählt Gateway oder Routenserver in „VNet-Spoke“ erlauben, Datenverkehr an „VNet-Hub“ weiterzuleiten Nicht ausgewählt Zulassen, dass „VNet-Spoke“ den Remote-Gateway oder Routenserver von „VNet-hub“ verwendet Ausgewählt Unter Zusammenfassung zum lokalen virtuellen Netzwerk:

Einstellungsname Wert Name des Peeringlinks HubtoSpoke „VNet-hub“ den Zugriff auf „VNet-Spoke“ erlauben Ausgewählt „VNet-hub erlauben, weitergeleiteten Datenverkehr von „VNet-Spoke“ zu erhalten Ausgewählt Gateway oder Routenserver in „VNet-hub“ erlauben, Datenverkehr an „VNet-Spoke“ weiterzuleiten Ausgewählt Zulassen, dass „VNet-hub“ den Remote-Gateway oder Routenserver von „VNet-Spoke“ verwendet Nicht ausgewählt Wählen Sie Hinzufügen.

Erstellen der Routen

Erstellen Sie als Nächstes zwei Routen:

- Eine Route vom Hub-Gatewaysubnetz zum Spoke-Subnetz über die Firewall-IP-Adresse

- Eine Standardroute vom Spoke-Subnetz über die Firewall-IP-Adresse

- Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

- Geben Sie Routingtabelle in das Textfeld für die Suche ein, und drücken Sie die EINGABETASTE.

- Wählen Sie Routingtabelle aus.

- Klicken Sie auf Erstellen.

- Wählen Sie die Ressourcengruppe FW-Hybrid-Test aus.

- Wählen Sie als Region die Option USA, Osten aus.

- Geben Sie als Name die Zeichenfolge UDR-Hub-Spoke ein.

- Klicken Sie auf Überprüfen + erstellen.

- Klicken Sie auf Erstellen.

- Wählen Sie die erstellte Routingtabelle aus, um die Routingtabellenseite zu öffnen.

- Wählen Sie in der linken Spalte die Option Routen aus.

- Wählen Sie Hinzufügen.

- Geben Sie als Routenname die Zeichenfolge ToSpoke ein.

- Wählen Sie unter Zieltyp die Option IP-Adressen aus.

- Geben Sie 10.6.0.0/16 für Ziel-IP-Adressen/CIDR-Bereiche ein.

- Wählen Sie als Typ des nächsten Hops die Option Virtuelles Gerät aus.

- Geben Sie als Adresse des nächsten Hops die private IP-Adresse der Firewall ein, die Sie sich zuvor notiert haben.

- Wählen Sie Hinzufügen.

Ordnen Sie nun die Routingtabelle dem Subnetz zu.

- Wählen Sie auf der Seite UDR-Hub-Spoke – Routen die Option Subnetze aus.

- Wählen Sie Zuordnen aus.

- Wählen Sie unter Virtuelles Netzwerk die Option VNet-hub aus.

- Wählen Sie unter Subnetz die Option GatewaySubnet aus.

- Klicken Sie auf OK.

Erstellen Sie nun die Standardroute aus dem Spoke-Subnetz.

- Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

- Geben Sie Routingtabelle in das Textfeld für die Suche ein, und drücken Sie die EINGABETASTE.

- Wählen Sie Routingtabelle aus.

- Klicken Sie auf Erstellen.

- Wählen Sie die Ressourcengruppe FW-Hybrid-Test aus.

- Wählen Sie als Region die Option USA, Osten aus.

- Geben Sie als Name die Zeichenfolge UDR-DG ein.

- Wählen Sie unter Gatewayrouten verteilen die Option Nein aus.

- Klicken Sie auf Überprüfen + erstellen.

- Klicken Sie auf Erstellen.

- Wählen Sie die erstellte Routingtabelle aus, um die Routingtabellenseite zu öffnen.

- Wählen Sie in der linken Spalte die Option Routen aus.

- Wählen Sie Hinzufügen.

- Geben Sie als Routenname die Zeichenfolge ToHub ein.

- Wählen Sie unter Zieltyp die Option IP-Adressen aus

- Geben Sie 0.0.0.0/0 für Ziel-IP-Adressen/CIDR-Bereiche ein.

- Wählen Sie als Typ des nächsten Hops die Option Virtuelles Gerät aus.

- Geben Sie als Adresse des nächsten Hops die private IP-Adresse der Firewall ein, die Sie sich zuvor notiert haben.

- Wählen Sie Hinzufügen.

Ordnen Sie nun die Routingtabelle dem Subnetz zu.

- Wählen Sie auf der Seite UDR-DG – Routen die Option Subnetze aus.

- Wählen Sie Zuordnen aus.

- Wählen Sie unter Virtuelles Netzwerk die Option VNet-spoke aus.

- Wählen Sie unter Subnetz die Option SN-Workload aus.

- Klicken Sie auf OK.

Erstellen von virtuellen Computern

Erstellen Sie nun die VM für die Spoke-Workload und die lokale VM, und platzieren Sie sie in den entsprechenden Subnetzen.

Erstellen des virtuellen Workloadcomputers

Erstellen Sie im virtuellen Spoke-Netzwerk einen virtuellen Computer ohne öffentliche IP-Adresse, auf dem IIS ausgeführt wird.

Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

Wählen Sie unter Beliebte Marketplace-Produkte die Option Windows Server 2019 Datacenter aus.

Geben Sie die folgenden Werte für den virtuellen Computer ein:

- Ressourcengruppe: Wählen Sie FW-Hybrid-Test aus.

- Name des virtuellen Computers: VM-Spoke-01

- Region - (USA) USA, Osten

- Benutzername: Geben Sie einen Benutzernamen ein.

- Kennwort: Geben Sie ein Kennwort ein.

Wählen Sie unter Öffentliche Eingangsports die Option Ausgewählte Ports zulassen und anschließend HTTP (80) und RDP (3389) aus.

Wählen Sie Weiter: Datenträger.

Übernehmen Sie die Standardeinstellungen, und wählen Sie Weiter: Netzwerk aus.

Wählen für das virtuelle Netzwerk die Option VNet-Spoke und für das Subnetz die Option SN-Workload aus.

Wählen Sie Weiter: Verwaltung aus.

Wählen Sie Weiter: Überwachung aus.

Wählen Sie unter Startdiagnose die Option Deaktivieren aus.

Wählen Sie Überprüfen + erstellen aus, überprüfen Sie die Einstellungen auf der Zusammenfassungsseite, und wählen Sie anschließend Erstellen aus.

Installieren von IIS

Öffnen Sie im Azure-Portal die Cloud Shell, und vergewissern Sie sich, dass PowerShell festgelegt ist.

Führen Sie den folgenden Befehl aus, um IIS auf dem virtuellen Computer zu installieren und ggf. den Speicherort zu ändern:

Set-AzVMExtension ` -ResourceGroupName FW-Hybrid-Test ` -ExtensionName IIS ` -VMName VM-Spoke-01 ` -Publisher Microsoft.Compute ` -ExtensionType CustomScriptExtension ` -TypeHandlerVersion 1.4 ` -SettingString '{"commandToExecute":"powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)"}' ` -Location EastUS

Erstellen der lokalen VM

Mit diesem virtuellen Computer wird eine Remotedesktopverbindung mit der öffentlichen IP-Adresse hergestellt. Von dort aus stellen Sie dann über die Firewall eine Verbindung mit dem lokalen Server her.

Wählen Sie auf der Startseite des Azure-Portals Ressource erstellen aus.

Wählen Sie unter Beliebt die Option Windows Server 2019 Datacenter aus.

Geben Sie die folgenden Werte für den virtuellen Computer ein:

- Ressourcengruppe: Wählen Sie „Vorhandene verwenden“ und anschließend FW-Hybrid-Test aus.

- Name des virtuellen Computers - VM-Onprem

- Region - (USA) USA, Osten

- Benutzername: Geben Sie einen Benutzernamen ein.

- Kennwort: Geben Sie Ihr Kennwort ein.

Wählen Sie unter Öffentliche Eingangsports die Option Ausgewählte Ports zulassen und anschließend RDP (3389) aus.

Wählen Sie Weiter: Datenträger.

Übernehmen Sie die Standardeinstellungen, und wählen Sie Weiter: Netzwerk aus.

Wählen Sie als virtuelles Netzwerk die Option VNet-Onprem aus, und vergewissern Sie sich, dass SN-Corp als Subnetz angegeben ist.

Wählen Sie Weiter: Verwaltung aus.

Wählen Sie Weiter: Überwachung aus.

Wählen Sie für VerwaltungDeaktivieren aus.

Wählen Sie Überprüfen + erstellen aus, überprüfen Sie die Einstellungen auf der Zusammenfassungsseite, und wählen Sie anschließend Erstellen aus.

Testen der Firewall

Notieren Sie sich zunächst auf der Seite mit der Übersicht für „VM-Spoke-01“ die private IP-Adresse für den virtuellen Computer „VM-Spoke-01“.

Stellen Sie über das Azure-Portal eine Verbindung mit dem virtuellen Computer VM-Onprem her.

Öffnen Sie auf VM-Onprem einen Webbrowser, und navigieren Sie zu „http://<VM-spoke-01 private IP>“.

Daraufhin sollte die Webseite VM-spoke-01 angezeigt werden: Webseite

Öffnen Sie auf dem virtuellen Computer VM-Onprem eine Remotedesktopverbindung mit VM-spoke-01 an der privaten IP-Adresse.

Die Verbindungsherstellung sollte erfolgreich sein, und Sie sollten sich anmelden können.

Damit haben Sie sich vergewissert, dass die Firewallregeln funktionieren:

- Sie können den Webserver im virtuellen Spoke-Netzwerk durchsuchen.

- Sie können per Remotedesktopprotokoll (RDP) eine Verbindung mit dem Server im virtuellen Spoke-Netzwerk herstellen.

Ändern Sie als Nächstes die Aktion zum Sammeln von Firewallnetzwerkregeln in Verweigern, um zu überprüfen, ob die Firewallregeln wie erwartet funktionieren.

- Öffnen Sie die Ressourcengruppe FW-Hybrid-Test, und wählen Sie die Firewallrichtlinie Pol-Net01 aus.

- Wählen Sie unter Einstellungen die Option Regelsammlungen aus.

- Wählen Sie die Regelsammlung RCNet01 aus.

- Wählen Sie unter Regelsammlungsaktion die Option Verweigern aus.

- Wählen Sie Speichern aus.

Schließen Sie alle vorhandenen Remotedesktops und Browser auf VM-Onprem, bevor Sie die geänderten Regeln testen. Führen Sie die Tests nach Abschluss des Updates der Regelsammlung erneut durch. Dieses Mal sollten alle Verbindungsversuche fehlschlagen.

Bereinigen von Ressourcen

Sie können die Firewallressourcen zur weiteren Untersuchung behalten oder die Ressourcengruppe FW-Hybrid-Test löschen, wenn Sie sie nicht mehr benötigen. Hierdurch werden alle firewallbezogenen Ressourcen gelöscht.