Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Zurzeit wird folgendes angezeigt:Foundry (klassische) Portalversion - Wechseln zur Version für das neue Foundry-Portal

Mithilfe eines strukturierten Rolloutplans können Sie Sicherheitslücken, Kostenüberläufe und Zugriffslücken vermeiden, wenn sie Microsoft Foundry im Großen und Ganzen einführen. In diesem Leitfaden werden wichtige Entscheidungen für die Einführung von Foundry beschrieben, einschließlich Umgebungseinrichtung, Datenisolation, Integration in andere Azure-Dienste, Kapazitätsverwaltung und Überwachung. Verwenden Sie diesen Leitfaden als Ausgangspunkt, und passen Sie ihn an Ihre Bedürfnisse an. Details zur Implementierung finden Sie in den verknüpften Artikeln.

Voraussetzungen

Bevor Sie mit der Planung des Rollouts beginnen, vergewissern Sie sich, dass Sie folgendes haben:

- Eine zielgerichtete Strategie für Azure-Abonnement und Ressourcengruppen in Entwicklungs-, Test- und Produktionsumgebungen.

- Microsoft Entra ID Gruppen (oder gleichwertige Identitätsgruppen), die für Administratoren, Projektmanager und Projektbenutzer definiert sind.

- Ein anfänglicher Regionsplan basierend auf Modell- und Funktionsverfügbarkeit. Ausführliche Informationen finden Sie unter Featureverfügbarkeit in Cloudregionen.

- Vereinbarung über Sicherheitsanforderungen für Netzwerke, Verschlüsselung und Datenisolation in Ihrer Organisation.

Checkliste für die Grundlegende Einführung

Verwenden Sie diese Checkliste vor dem ersten Produktionsrollout:

- Definieren Sie Umgebungsgrenzen über Entwicklungs-, Test- und Produktionsgrenzen hinweg.

- Weisen Sie die Zuständigkeit für jede Foundry-Ressource und jeden Projektbereich zu.

- Ermitteln Sie die zu verwendenden Foundry-Features. Nicht alle Feature-APIs sind im Projektkontext verfügbar. Wenn Sie beabsichtigen, Berechtigungen im niedrigsten Projektbereich für die Isolation von Anwendungsfällen zuzuweisen, wird dies für klassische Azure AI-APIs wie Translator möglicherweise nicht unterstützt. Diese erfordern, dass jeder Benutzer über Berechtigungen auf der parent Foundry-Ressourcenebene verfügt. Für diese Fälle wird die Trennung nach den Foundry-Ressourcen empfohlen.

- Definieren Sie RBAC-Zuordnungen für Administratoren, die Projektmanager und die Projektbenutzer.

- Definieren Sie den Netzwerkansatz für jede Umgebung (öffentlicher Zugriff, privater Endpunkt oder Hybrid).

- Entscheiden Sie, ob vom Kunden verwaltete Schlüssel für die Richtlinie erforderlich sind.

- Definieren Sie die Kosten- und Überwachungsverantwortung für jede Unternehmensgruppe.

- Identifizieren Sie die erforderlichen freigegebenen Verbindungen und projektbezogenen Verbindungen.

Beispielorganisation

Contoso ist ein globales Unternehmen, das die GenAI-Einführung in fünf Unternehmensgruppen untersucht, die jeweils unterschiedliche Anforderungen und technische Reife aufweisen.

Um die Einführung zu beschleunigen und gleichzeitig die Aufsicht aufrechtzuerhalten, zielt die IT von Contoso Enterprise darauf ab, ein Modell mit gemeinsamen freigegebenen Ressourcen einschließlich Netzwerk und zentralisierter Datenverwaltung zu ermöglichen und gleichzeitig den Self-Serve-Zugriff auf Foundry für jedes Team in einer geregelten, sicheren Umgebung zu ermöglichen, um ihre Anwendungsfälle zu verwalten.

Überlegungen zum Rollout

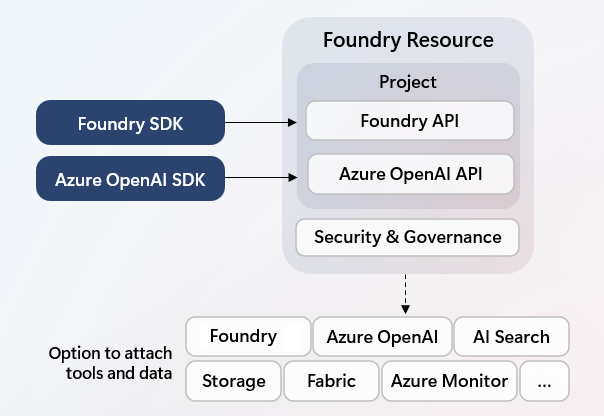

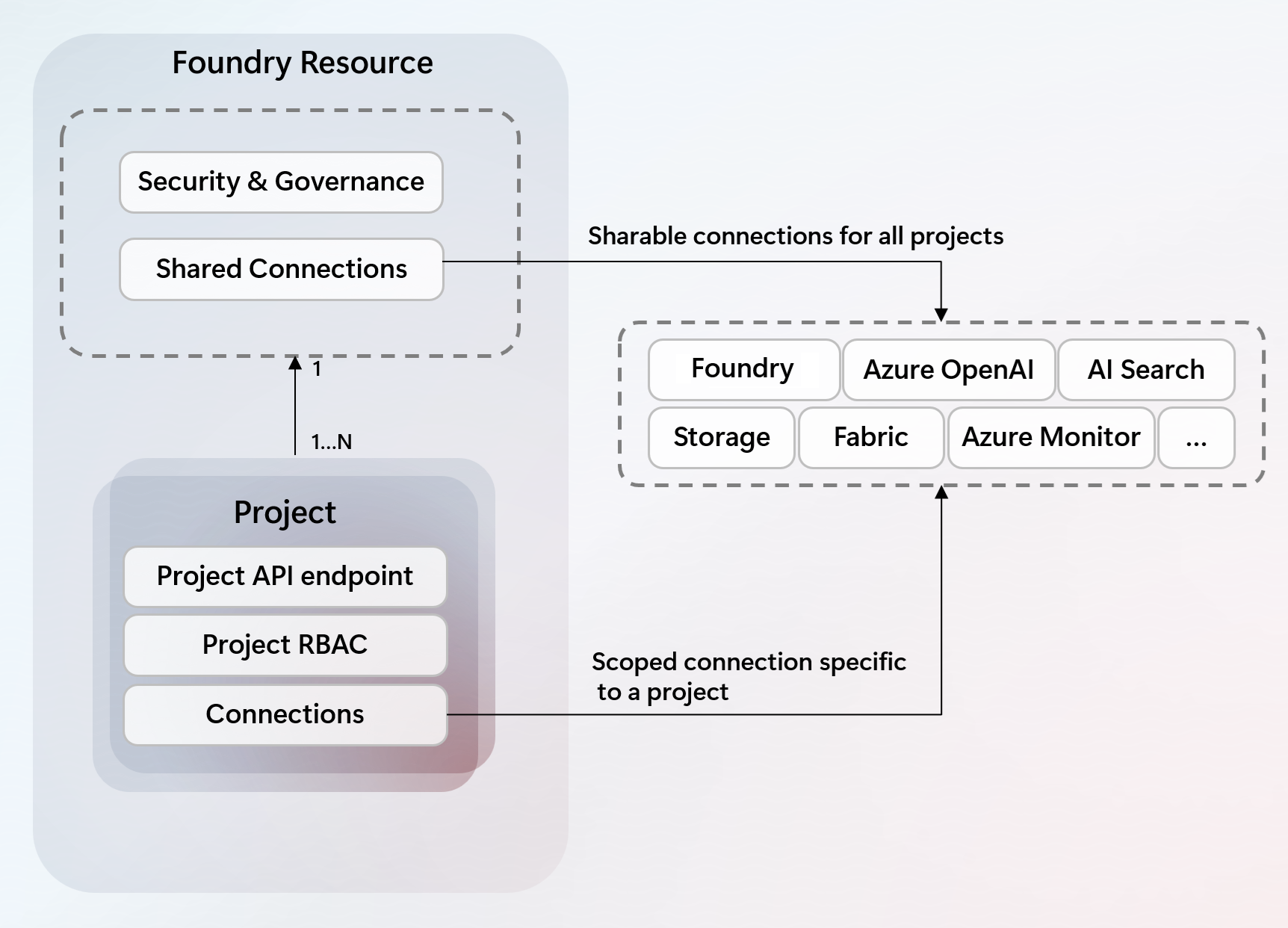

Die Foundry-Ressource definiert den Bereich zum Konfigurieren, Sichern und Überwachen der Umgebung Ihres Teams. Sie ist im Foundry-Portal und über Azure APIs verfügbar. Projekte sind wie Ordner, um Ihre Arbeit innerhalb dieses Ressourcenkontexts zu organisieren. Projekte steuern außerdem den Zugriff und die Berechtigungen für Foundry-Entwickler-APIs und -Tools.

Wichtig

Projekte bieten eine vorkonfigurierte Sandkastenumgebung, die für die Agenterstellung und die nativen Funktionen von Foundry optimiert ist. Da Foundry jedoch auf einer Reihe von klassischen Azure KI Services basiert, ist nicht jede klassische API im Projektkontext verfügbar. Identifizieren Sie die Features, die Ihre Teams verwenden möchten, und überprüfen Sie, ob sie den Zugriff auf Projektebene unterstützen. Für Dienste wie Übersetzer, die Berechtigungen auf der übergeordneten Foundry-Ressourcenebene erfordern, sollten Sie separate Foundry-Ressourcen zur Kostenisolation und Zugriffssteuerung verwenden.

Um Konsistenz, Skalierbarkeit und Governance in allen Teams sicherzustellen, sollten Sie beim Rollout von Foundry die folgenden Umgebungseinrichtungspraktiken berücksichtigen:

Richten Sie unterschiedliche Umgebungen für Entwicklung, Tests und Produktion ein. Verwenden Sie separate Ressourcengruppen oder Abonnements sowie Foundry-Ressourcen, um Workflows zu isolieren, Den Zugriff zu verwalten und experimente mit kontrollierten Versionen zu unterstützen.

Erstellen Sie eine separate Foundry-Ressource für jede Unternehmensgruppe. Richten Sie Bereitstellungen an logischen Grenzen wie Datendomänen oder Geschäftsfunktionen aus, um Autonomie, Governance und Kostennachverfolgung sicherzustellen. Ziehen Sie auch separate Foundry-Ressourcen in Betracht, wenn Teams klassische Azure KI-APIs benötigen, die den projektbezogenen Zugriff nicht unterstützen.

Zuordnen von Projekten zu Anwendungsfällen Gießereiprojekte stellen bestimmte Anwendungsfälle dar und stellen Container bereit, um Komponenten wie Agents oder Dateien für eine Anwendung zu organisieren. Während sie Sicherheitseinstellungen von ihrer übergeordneten Ressource erben, können sie auch eigene Zugriffssteuerungen, Datenintegration und andere Governance-Steuerelemente implementieren. Überprüfen Sie, bevor Sie Berechtigungen auf Projektebene zuweisen, ob die APIs, die Ihr Team plant, den Zugriff auf Projektebene unterstützen.

Sichern der Foundry-Umgebung

Foundry basiert auf der Azure-Plattform, sodass Sie Sicherheitskontrollen an die Anforderungen Ihrer Organisation anpassen können.

Identität

Verwenden Sie Microsoft Entra ID, um den Benutzer- und Dienstzugriff zu verwalten. Foundry unterstützt verwaltete Identitäten, um sichere, kennwortlose Authentifizierung für andere Azure Dienste zu ermöglichen. Sie können verwaltete Identitäten auf Der Ebene der Foundry-Ressource und optional auf Projektebene für eine differenzierte Steuerung zuweisen. Ausführliche Informationen finden Sie unter Rollenbasierte Zugriffssteuerung in Foundry.

Netzwerken

Stellen Sie Foundry in einem Virtuellen Netzwerk bereit, um den Datenverkehr zu isolieren und den Zugriff mithilfe von Netzwerksicherheitsgruppen (NSGs) zu kontrollieren. Verwenden Sie für Private Konnektivitätsszenarien private Endpunkte, und überprüfen Sie den DNS- und Endpunktgenehmigungsstatus. Details und Einschränkungen für die Implementierung finden Sie unter Konfigurieren eines privaten Links für Foundry.

Wichtig

Einige Features, z. B. Agents und Auswertungen, erfordern eine zusätzliche Netzwerkkonfiguration für die End-to-End-Isolation. Details zur Implementierung und aktuelle Einschränkungen finden Sie unter Konfigurieren der Netzwerkisolation für Foundry.

Vom Kunden verwaltete Schlüssel

Azure unterstützt vom Kunden verwaltete Schlüssel (CMK) zum Verschlüsseln ruhender Daten. Foundry unterstützt CMK optional für Kunden mit strengen Complianceanforderungen. Weitere Informationen finden Sie unter "Vom Kunden verwaltete Schlüssel" in Foundry.

Authentifizierung und Autorisierung

Foundry unterstützt sowohl API-schlüsselbasierten Zugriff für einfache Integration und Azure RBAC für feinkörnige Steuerung. API-Schlüssel können die Einrichtung vereinfachen, bieten aber nicht die gleiche rollenbasierte Granularität wie Microsoft Entra ID mit RBAC. Azure erzwingt eine klare Trennung zwischen der Control-Ebene (Ressourcenverwaltungsvorgänge wie erstellen oder konfigurieren von Ressourcen) und der Datenebene (Laufzeitvorgänge wie Aufrufen von Modellen und Zugreifen auf Daten). Beginnen Sie mit integrierten Rollen, und definieren Sie bei Bedarf benutzerdefinierte Rollen. Ausführliche Informationen finden Sie unter Rollenbasierte Zugriffssteuerung in Foundry.

Vorlagen

Verwenden Sie ARM-Vorlagen oder Bicep, um sichere Bereitstellungen zu automatisieren. Erkunden Sie die Beispielinfrastrukturvorlagen.

Speicher

Sie können die integrierten Speicherfunktionen in Foundry verwenden oder Ihre eigenen Speicherressourcen verwenden. Für den Agentdienst können Threads und Nachrichten optional in Ressourcen gespeichert werden, die von Ihnen verwaltet werden.

Beispiel: Sicherheitsansatz von Contoso

Contoso sichert die Foundry-Bereitstellungen durch die Nutzung privater Netzwerke, wobei die Unternehmens-IT ein zentrales Hubnetzwerk verwaltet. Jede Unternehmensgruppe verbindet sich über ein virtuelles Speichennetzwerk. Sie verwenden integrierte rollenbasierte Zugriffssteuerung (RBAC), um den Zugriff zu trennen:

- Administratoren verwalten Bereitstellungen , Verbindungen und freigegebene Ressourcen

- Project Manager bestimmte Projekte überwachen

- Benutzer interagieren mit GenAI-Tools

In den meisten Anwendungsfällen basiert Contoso standardmäßig auf Microsoft verwalteten Verschlüsselung und verwendet keine Customer-Managed Keys.

Benutzerzugriff planen

Effektive Zugriffsverwaltung ist eine grundlegende Grundlage für ein sicheres und skalierbares Foundry-Setup.

Definieren von Zugriffsrollen und Zuständigkeiten

Identifizieren Sie, welche Benutzergruppen Zugriff auf verschiedene Aspekte der Foundry-Umgebung benötigen. Zuweisen von integrierten oder benutzerdefinierten Azure RBAC-Rollen auf der Grundlage von Zuständigkeiten wie:

- Kontoinhaber: Top-Level-Konfigurationen verwalten, wie z.B. Sicherheitskonfigurationen und Verbindungen zu freigegebenen Ressourcen.

- Project Manager: Erstellen und Verwalten von Foundry-Projekten und deren Mitwirkenden.

- Projektbenutzer: Tragen Sie zu vorhandenen Projekten bei.

Verwenden Sie diese Anfangsrollen-zu-Bereich-Zuordnung für die Rollout-Planung.

| Persona | Einstiegsrolle | Empfohlener Umfang |

|---|---|---|

| Administratoren | Besitzer oder Azure AI-Kontoinhaber | Abonnement- oder Foundry-Ressource |

| Projektmanager | Azure-KI-Projektmanager | Foundry-Ressource |

| Project-Nutzer | Azure KI-Benutzer | Gießereiprojekt |

Passen Sie Zuordnungen basierend auf Minimal-Berechtigungsanforderungen und Unternehmensrichtlinien an.

Bestimmen des Zugriffsbereichs

Wählen Sie den geeigneten Bereich für Zugriffszuweisungen aus:

- Abonnementebene: Breiter Zugriff, in der Regel geeignet für zentrale IT- oder Plattformteams oder kleinere Organisationen.

- Ressourcengruppenebene: Nützlich zum Gruppieren verwandter Ressourcen mit freigegebenen Zugriffsrichtlinien. Beispielsweise eine Azure Function, die demselben Anwendungslebenszyklus folgt wie Ihre Foundry-Umgebung.

- Ressourcen- oder Projektebene: Ideal für feinkörnige Steuerung, insbesondere beim Umgang mit vertraulichen Daten oder beim Aktivieren von Self-Service.

Identitätsstrategie ausrichten

Ermitteln Sie bei Datenquellen und Tools, die in Foundry integriert sind, ob benutzer sich mithilfe von:

- Verwaltete Identitäten oder API-Schlüssel: Geeignet für automatisierte Dienste und gemeinsam genutzten Zugriff über Benutzer hinweg.

- Benutzeridentitäten: Bevorzugt, wenn rechenschaftspflichtige Oder Auditierbarkeit auf Benutzerebene erforderlich ist.

Verwenden Sie Microsoft Entra ID Gruppen, um die Zugriffsverwaltung zu vereinfachen und die Konsistenz in allen Umgebungen sicherzustellen.

Für das Onboarding mit geringsten Rechten beginnen Sie mit der Azure AI User Rolle für Entwickler und Projekten zugeordneten, verwalteten Identitäten, und fügen Sie dann nur bei Bedarf erhöhte Rollen hinzu. Ausführliche Informationen finden Sie unter Rollenbasierte Zugriffssteuerung in Foundry.

Herstellen einer Verbindung mit anderen Azure-Diensten

Foundry unterstützt connections, die wiederverwendbare Konfigurationen sind, die den Zugriff auf Anwendungskomponenten für Azure- und nicht Azure-Dienste ermöglichen. Diese Verbindungen fungieren auch als Identitätsbroker, sodass Foundry sich bei externen Systemen authentifizieren kann, indem verwaltete Identitäten oder Dienstprinzipale im Auftrag von Projektbenutzern verwendet werden.

Erstellen Sie Verbindungen auf Foundry-Ressourcenebene für gemeinsame Dienste wie Azure Storage oder Key Vault. Bereichsverbindungen zu einem bestimmten Projekt für sensible oder projektspezifische Integrationen. Diese Flexibilität ermöglicht Es Teams, die Wiederverwendung und Isolation basierend auf ihren Anforderungen zu ausgleichen. Erfahren Sie mehr über Verbindungen in Foundry.

Konfigurieren Sie die Verbindungsauthentifizierung, indem Sie entweder freigegebene Zugriffstoken wie die von Microsoft Entra ID verwalteten Identitäten oder API-Schlüssel verwenden, um die Verwaltung und das Onboarding zu vereinfachen. Alternativ können Sie Benutzertoken über das Entra ID Passthrough nutzen, um beim Zugriff auf sensible Datenquellen mehr Kontrolle zu erlangen.

Beispiel: Die Konnektivitätsstrategie von Contoso

- Contoso erstellt eine Foundry-Ressource für jede Unternehmensgruppe und stellt sicher, dass Projekte mit ähnlichen Datenanforderungen dieselben verbundenen Ressourcen gemeinsam nutzen.

- Standardmäßig verwenden verbundene Ressourcen freigegebene Authentifizierungstoken und werden für alle Projekte freigegeben.

- Projekte, die vertrauliche Datenworkloads verwenden, verbinden sich mit Datenquellen durch projektbezogene Verbindungen und die Microsoft Entra ID Passthrough-Authentifizierung.

Governance

Effektive Governance in Foundry gewährleistet sichere, kompatible und kosteneffiziente Vorgänge in Geschäftsgruppen.

- Model Access Control mit Azure Policy Azure Policy erzwingt Regeln über Azure Ressourcen hinweg. Verwenden Sie in Foundry Richtlinien, um einzuschränken, auf welche Modelle oder Modellfamilien bestimmte Unternehmensgruppen zugreifen können. Beispiel: Die Gruppe "Finanzen und Risiko " von Contoso ist auf die Verwendung von Vorschau- oder nicht kompatiblen Modellen beschränkt, indem eine Richtlinie auf Abonnementebene ihrer Geschäftsgruppe angewendet wird.

- Kostenmanagement nach Unternehmensgruppe Durch die Bereitstellung von Foundry je Unternehmensgruppe kann Contoso die Kosten jeweils unabhängig voneinander nachverfolgen und verwalten. Verwenden Sie den Azure Preisrechner für Vorbereitstellungsschätzungen und Microsoft Cost Management für die laufende tatsächliche Nutzung und Trendnachverfolgung. Behandeln Sie die Foundry-Kosten als einen Teil der Gesamtlösungskosten.

- Nachverfolgung mit Azure Monitor Azure Monitor stellt Metriken und Dashboards bereit, um Nutzungsmuster, Leistung und Integrität von Foundry-Ressourcen nachzuverfolgen.

- Verbose Logging mit Azure Log Analytics Azure Log Analytics ermöglicht eine umfassende Überprüfung von Protokollen für betriebstechnische Erkenntnisse. Beispiel: Protokollanforderungsverwendung, Tokenverwendung und Latenz zur Unterstützung der Überwachung und Optimierung.

Überprüfen von Rolloutentscheidungen

Nachdem Sie Ihren Rolloutplan definiert haben, überprüfen Sie die folgenden Ergebnisse:

- Identität und Zugriff: Rollenzuweisungen werden genehmigten Personas und Bereichen zugeordnet.

- Netzwerk: Der Verbindungspfad und das Isolationsmodell werden für jede Umgebung dokumentiert.

- Netzwerküberprüfung: Der Status der privaten Endpunktverbindung ist genehmigt, und DNS löst Foundry-Endpunkte in private IP-Adressen aus dem virtuellen Netzwerk auf.

- Datenschutz: Der Verschlüsselungsansatz (Microsoft verwaltete Schlüssel oder vom Kunden verwaltete Schlüssel) wird dokumentiert und genehmigt.

- Operationen: Kosten- und Überwachungsverantwortliche werden pro Geschäftsbereich zugewiesen.

- Betriebsüberprüfung: Kostenansichten und Dashboards werden in Microsoft Cost Management definiert und die Überwachung ist mit Application Insights für jedes Produktionsprojekt verbunden.

- Betriebsabläufe des Modells: Die Bereitstellungsstrategie (Standard oder zur Verfügung gestellt) wird für jeden Anwendungsfall dokumentiert.

- Regionsbereitschaft: Erforderliche Modelle und Dienste werden vor dem Rollout in Zielregionen bestätigt.

Konfigurieren und Optimieren von Modellbereitstellungen

Bei der Bereitstellung von Modellen in Foundry können Teams zwischen Standard- und bereitgestellten Bereitstellungstypen wählen. Standardimplementierungen eignen sich ideal für Entwicklung und Testphasen und bieten Flexibilität und eine einfache Einrichtung. Konfigurierte Bereitstellungen werden für Produktszenarien empfohlen, in denen vorhersehbare Leistung, Kostenkontrolle und Modellversionsfixierung erforderlich sind.

Um regionsübergreifende Szenarien zu unterstützen und Ihnen den Zugriff auf vorhandene Modellbereitstellungen zu ermöglichen, ermöglicht Foundry connections, Bereitstellungen zu modellieren, die in anderen Foundry- oder Azure OpenAI-Instanzen gehostet werden. Mithilfe von Verbindungen können Teams Bereitstellungen für Experimente zentralisieren und gleichzeitig den Zugriff von verteilten Projekten ermöglichen. Bei Produktionsarbeitslasten sollten Nutzungsfälle ihre eigenen Bereitstellungen verwalten, um eine engere Kontrolle über den Modelllebenszyklus, die Versionsverwaltung und Rollbackstrategien sicherzustellen.

Um eine übermäßige Nutzung zu verhindern und eine faire Ressourcenzuordnung sicherzustellen, können Sie Token pro Minute (TPM) auf Bereitstellungsebene anwenden. TPM-Grenzwerte helfen dabei, den Verbrauch zu steuern, vor versehentlichen Spitzen zu schützen und die Verwendung mit Projektbudgets oder Kontingenten auszurichten. Erwägen Sie das Festlegen konservativer Grenzwerte für gemeinsame Bereitstellungen und höhere Schwellenwerte für kritische Produktionsdienste.

Zugriff auf erweiterte Funktionen mit Azure AI Hub

Während eine Foundry-Ressource ihnen allein Zugriff auf die meisten Foundry-Funktionen bietet, sind ausgewählte Funktionen derzeit nur in Kombination mit einer Azure KI-Hubressource verfügbar, die von Azure Machine Learning unterstützt wird. Diese Funktionen sind in der KI-Entwicklungsstapel niedriger angesiedelt und konzentrieren sich auf die Anpassung von Modellen.

Hubressourcen erfordern eigene Projekttypen, auf die Sie auch über azure Machine Learning Studio, SDK oder CLI zugreifen können. Informationen zum Planen Der Bereitstellung finden Sie in dieser Tabelle , und wählen Sie einen Ressourcentyp aus, um eine Übersicht über unterstützte Funktionen zu erhalten.

Sie stellen eine Hubressource nebeneinander mit Ihrer Foundry-Ressource bereit. Die Hubressource benötigt eine Abhängigkeit von Ihrer Foundry-Ressource, um Zugriff auf ausgewählte Tools und Modelle zu ermöglichen.

Weitere Informationen

Sichern der Foundry-Umgebung

- Authentifizierung und RBAC: Rollenbasierte Zugriffssteuerung in Foundry

- Netzwerk: Verwenden eines virtuellen Netzwerks mit Foundry

- Vom Kunden verwaltete Schlüssel (CMK): Vom Kunden verwaltete Schlüssel in Foundry

- Beispielinfrastruktur: Vorlagen-Repository mit Beispielinfrastrukturvorlagen

- Wiederherstellen oder Löschen gelöschter Foundry-Ressourcen

Herstellen einer Verbindung mit anderen Azure-Diensten

- Übersicht über Verbindungen: Hinzufügen einer neuen Verbindung in Foundry