Tutorial: Ermitteln von GCP-Instanzen (Google Cloud Platform) mit der Ermittlung und Bewertung von Azure Migrate

Im Rahmen der Migration zu Azure ermitteln Sie Ihre Server für die Bewertung und Migration.

In diesem Tutorial wird gezeigt, wie Sie GCP-Instanzen (Google Cloud Platform) mit dem Azure Migrate-Tool zur Ermittlung und Bewertung und einer einfachen Azure Migrate-Appliance ermitteln. Sie stellen die Appliance auf einem Server in GCP bereit, um kontinuierlich Computer- und Leistungsmetadaten zu ermitteln.

In diesem Tutorial lernen Sie Folgendes:

- Einrichten eines Azure-Kontos

- Bereiten Sie den Server in GCP auf die Ermittlung vor.

- Erstellt ein Projekt.

- Einrichten der Azure Migrate-Appliance

- Starten der kontinuierlichen Ermittlung

Hinweis

Tutorials zeigen den schnellsten Weg zum Ausprobieren eines Szenarios und Verwenden der Standardoptionen.

Wenn Sie kein Azure-Abonnement besitzen, können Sie ein kostenloses Konto erstellen, bevor Sie beginnen.

Voraussetzungen

Bevor Sie mit diesem Tutorial beginnen, überprüfen Sie, ob die folgenden Voraussetzungen erfüllt sind:

| Anforderung | Details |

|---|---|

| Appliance | Sie benötigen einen Server in GCP für die Ausführung der Azure Migrate-Appliance. Der Computer sollte über Folgendes verfügen: - Windows Server 2019 oder Windows Server 2022 sind installiert. Das Ausführen der Appliance auf einem Computer mit Windows Server 2019 wird nicht unterstützt. - 16 GB RAM, 8 vCPUs, etwa 80 GB Speicher auf dem Datenträger und einen externen virtuellen Switch - eine statische oder dynamische IP-Adresse sowie Internetzugriff (entweder direkt oder über einen Proxy) |

| Windows Server-Instanzen | Lassen Sie eingehende Verbindungen an WinRM-Port 5985 (HTTP) für die Ermittlung von Windows-Servern zu. |

| Linux Server-Instanzen | Lassen Sie eingehende Verbindungen an Port 22 (TCP) für die Ermittlung von Linux-Servern zu. |

Vorbereiten eines Azure-Benutzerkontos

Zum Erstellen eines Projekts und Registrieren der Azure Migrate-Appliance benötigen Sie ein Konto mit den folgenden Berechtigungen:

- Berechtigungen vom Typ „Mitwirkender“ oder „Besitzer“ für ein Azure-Abonnement

- Berechtigungen zum Registrieren von Microsoft Entra-Apps.

Wenn Sie gerade erst ein kostenloses Azure-Konto erstellt haben, sind Sie der Besitzer Ihres Abonnements. Wenn Sie nicht der Besitzer des Abonnements sind, müssen Sie mit dem Besitzer zusammenarbeiten, um die Berechtigungen wie folgt zuzuweisen:

Suchen Sie im Azure-Portal nach „Abonnements“, und wählen Sie unter Dienste die Option Abonnements aus.

Wählen Sie auf der Seite Abonnements das Abonnement aus, in dem Sie ein Projekt erstellen möchten.

Wählen Sie Zugriffssteuerung (IAM) aus.

Wählen Sie Hinzufügen>Rollenzuweisung hinzufügen aus, um die Seite Rollenzuweisung hinzufügen zu öffnen.

Weisen Sie die folgende Rolle zu. Ausführliche Informationen finden Sie unter Zuweisen von Azure-Rollen über das Azure-Portal.

Einstellung Wert Rolle Mitwirkender oder Besitzer Zugriff zuweisen zu User Members azmigrateuser

Ihr Azure-Konto benötigt Berechtigungen zum Registrieren von Microsoft Entra-Apps, um die Appliance registrieren zu können.

Navigieren Sie im Portal zu Microsoft Entra ID >Benutzer.

Bitten Sie den Mandanten oder den Administrator für privilegierte Rollen, dem Konto die Rolle „Anwendungsentwickler“ zuzuweisen, um die Registrierung von Microsoft Entra-Anwendungen durch Benutzer zu ermöglichen. Weitere Informationen

Vorbereiten von GCP-Instanzen

Richten Sie ein Konto ein, das von der Appliance für den Zugriff auf Server in GCP verwendet werden kann.

- Für Windows-Server:

- Richten Sie ein lokales Benutzerkonto auf Servern ein, die keiner Domäne beigetreten sind. Richten Sie außerdem ein Domänenkonto auf Servern ein, die einer Domäne beigetreten sind und die Sie in die Ermittlung einschließen möchten. Fügen Sie das Benutzerkonto den folgenden Gruppen hinzu:

- Remoteverwaltungsbenutzer

- Systemmonitorbenutzer

- Leistungsprotokollbenutzer

- Richten Sie ein lokales Benutzerkonto auf Servern ein, die keiner Domäne beigetreten sind. Richten Sie außerdem ein Domänenkonto auf Servern ein, die einer Domäne beigetreten sind und die Sie in die Ermittlung einschließen möchten. Fügen Sie das Benutzerkonto den folgenden Gruppen hinzu:

- Für Linux-Server:

- Sie benötigen ein root-Konto auf den Linux-Servern, die Sie ermitteln möchten. Wenn Sie kein Root-Konto bereitstellen können, suchen Sie in den Anweisungen in der Unterstützungsmatrix nach einer Alternative.

- Azure Migrate verwendet bei der Ermittlung von GCP-Instanzen die Kennwortauthentifizierung. Die Kennwortauthentifizierung wird von GCP-Instanzen nicht standardmäßig unterstützt. Damit Sie eine Instanz ermitteln können, müssen Sie die Kennwortauthentifizierung aktivieren.

- Melden Sie sich bei jedem Linux-Computer an.

- Öffnen Sie die Datei „sshd_config“: vi /etc/ssh/sshd_config.

- Suchen Sie in der Datei die Zeile PasswordAuthentication, und ändern Sie den Wert in yes.

- Speichern Sie die Datei, und schließen Sie sie. Starten Sie den SSH-Dienst neu.

- Wenn Sie einen Root-Benutzer zum Ermitteln Ihrer Linux-Server verwenden, stellen Sie sicher, dass die Root-Anmeldung auf den Servern zulässig ist.

- Melden Sie sich bei jedem Linux-Computer an.

- Öffnen Sie die Datei „sshd_config“: vi /etc/ssh/sshd_config.

- Suchen Sie in der Datei die Zeile PermitRootLogin, und ändern Sie den Wert in yes.

- Speichern Sie die Datei, und schließen Sie sie. Starten Sie den SSH-Dienst neu.

Einrichten eines Projekts

Richten Sie ein neues Projekt ein.

Wählen Sie im Azure-Portal >> aus, und suchen Sie nach Azure Migrate.

Wählen Sie unter Dienste die Option Azure Migrate aus.

Wählen Sie unter Erste Schritte die Option Projekt erstellen aus.

Wählen Sie unter Create project (Projekt erstellen) Ihr Azure-Abonnement und die Ressourcengruppe aus. Falls noch keine vorhanden ist, erstellen Sie eine Ressourcengruppe.

Geben Sie unter Projektdetails den Projektnamen und die geografische Region an, in der Sie das Projekt erstellen möchten. Beachten Sie die unterstützten geografischen Regionen für öffentliche Clouds und Azure Government-Clouds.

Klicken Sie auf Erstellen.

Warten Sie einige Minuten, bis das Projekt bereitgestellt wurde. Das Tool Azure Migrate: Ermittlung und Bewertung wird dem neuen Projekt standardmäßig hinzugefügt.

Hinweis

Wenn Sie bereits ein Projekt erstellt haben, können Sie dieses Projekt zum Registrieren zusätzlicher Appliances verwenden, um weitere Server zu ermitteln und zu bewerten. Weitere Informationen

Einrichten der Appliance

Die Azure Migrate-Appliance ist eine einfache Appliance, die vom Azure Migrate-Tool zur Ermittlung und Bewertung für folgende Aufgaben verwendet wird:

- Ermitteln lokaler Server

- Senden von Meta- und Leistungsdaten für ermittelte Server an das Azure Migrate-Tool für die Ermittlung und Bewertung

Erfahren Sie mehr über die Azure Migrate-Appliance.

Die Einrichtung der Appliance umfasst Folgendes:

- Geben Sie einen Appliancenamen ein, und generieren Sie einen Projektschlüssel im Portal.

- Herunterladen einer gezippten Datei mit dem Azure Migrate-Installationsskript aus dem Azure-Portal.

- Extrahieren der Inhalte aus der gezippten Datei. Starten der PowerShell-Konsole mit Administratorrechten.

- Ausführen des PowerShell-Skripts zum Starten der Appliancewebanwendung.

- Führen Sie die Erstkonfiguration der Appliance aus, und registrieren Sie sie unter Verwendung des Projektschlüssels im Projekt.

1. Generieren des Projektschlüssels

- Wählen Sie unter Server, Datenbanken und Web-Apps>Azure Migrate: Ermittlung und Bewertung die Option Entdecken aus.

- Wählen Sie unter Discover servers (Server ermitteln)>Sind Ihre Server virtualisiert? die Option Physische oder andere (AWS, GCP, Xen usw.) aus.

- Geben Sie unter 1: Generieren des Projektschlüssels einen Namen für die Azure Migrate-Appliance ein, die Sie für die Ermittlung Ihrer virtuellen GCP-Server einrichten. Für den Namen können bis zu 14 alphanumerische Zeichen angegeben werden.

- Wählen Sie Schlüssel generieren aus, um mit der Erstellung der erforderlichen Azure-Ressourcen zu beginnen. Schließen Sie die Seite „Server ermitteln“ nicht, während die Ressourcen erstellt werden.

- Nach der erfolgreichen Erstellung der Azure-Ressourcen wird ein Projektschlüssel generiert.

- Kopieren Sie den Schlüssel, da Sie ihn benötigen, um die Registrierung der Appliance während der Konfiguration abzuschließen.

2. Herunterladen des Installationsskripts

Wählen Sie unter 2:Herunterladen der Azure Migrate-Anwendung die Option Herunterladen aus.

Überprüfen der Sicherheit

Vergewissern Sie sich vor der Bereitstellung, dass die gezippte Datei sicher ist.

- Öffnen Sie auf dem Computer, auf den Sie die Datei heruntergeladen haben, ein Administratorbefehlsfenster.

- Führen Sie den folgenden Befehl aus, um den Hash für die gezippte Datei zu generieren:

C:\>CertUtil -HashFile <file_location> [Hashing Algorithm]- Beispielverwendung für die öffentliche Cloud:

C:\>CertUtil -HashFile C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-Public.zip SHA256 - Beispielverwendung für die Government-Cloud:

C:\>CertUtil -HashFile C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-USGov.zip SHA256

- Überprüfen Sie die aktuellen Applianceversionen und Hashwerte:

Öffentliche Cloud:

Szenario Download Hashwert Physisch (85 MB) Aktuelle Version 07783A31D1E66BE963349B5553DC1F1E94C70AA149E11AC7D8914F4076480731 Azure Government:

Szenario Download Hashwert Physisch (85 MB) Aktuelle Version 07783A31D1E66BE963349B5553DC1F1E94C70AA149E11AC7D8914F4076480731

3. Ausführen des Azure Migrate-Installationsskripts

Das Installationsskript führt folgende Schritte aus:

- Installation der Agents und einer Webanwendung für die Ermittlung und Bewertung von GCP-Servern

- Installation von Windows-Rollen, darunter beispielsweise Windows-Aktivierungsdienst, IIS und PowerShell ISE.

- Download und Installation eines wiederbeschreibbaren IIS-Moduls.

- Aktualisierung eines Registrierungsschlüssels (HKLM) mit dauerhaften Einstellungsdetails für Azure Migrate.

- Erstellung der folgenden Dateien in diesem Pfad:

- Konfigurationsdateien: %Programdata%\Microsoft Azure\Config

- Protokolldateien: %Programdata%\Microsoft Azure\Logs

Führen Sie das Skript wie folgt aus:

Extrahieren Sie die gezippte Datei in einem Ordner auf dem Server, der die Appliance hostet. Führen Sie das Skript nicht auf einem Computer auf einer vorhandenen Azure Migrate-Appliance aus.

Starten Sie PowerShell auf dem oben genannten Server mit Administratorberechtigungen (erhöhten Rechten).

Ändern Sie das PowerShell-Verzeichnis in den Ordner, in den die Inhalte der gezippten Datei extrahiert wurden, die Sie heruntergeladen haben.

Führen Sie das Skript

AzureMigrateInstaller.ps1mit folgendem Befehl aus:Öffentliche Cloud:

PS C:\Users\administrator\Desktop\AzureMigrateInstaller-Server-Public> .\AzureMigrateInstaller.ps1Azure Government:

PS C:\Users\Administrators\Desktop\AzureMigrateInstaller-Server-USGov>.\AzureMigrateInstaller.ps1

Das Skript startet die Appliancewebanwendung, nachdem es erfolgreich ausgeführt wurde.

Bei Problemen können Sie zum Troubleshooting unter „C:\ProgramData\Microsoft Azure\Logs\AzureMigrateScenarioInstaller_Zeitstempel.log“ auf die Skriptprotokolle zugreifen.

Überprüfen des Appliancezugriffs auf Azure

Stellen Sie sicher, dass die Appliance eine Verbindung mit Azure-URLs für öffentliche Clouds und Azure Government-Clouds herstellen kann.

4. Konfigurieren der Appliance

Führen Sie die Ersteinrichtung der Appliance durch.

Öffnen Sie in einem Browser auf einem beliebigen Computer, der eine Verbindung mit der Appliance herstellen kann, die URL der Appliance-Web-App: https://Name oder IP-Adresse der Appliance: 44368.

Alternativ können Sie auch auf dem Desktop auf die App-Verknüpfung klicken, um die App zu öffnen.

Akzeptieren Sie die Lizenzbedingungen, und lesen Sie die Drittanbieterinformationen.

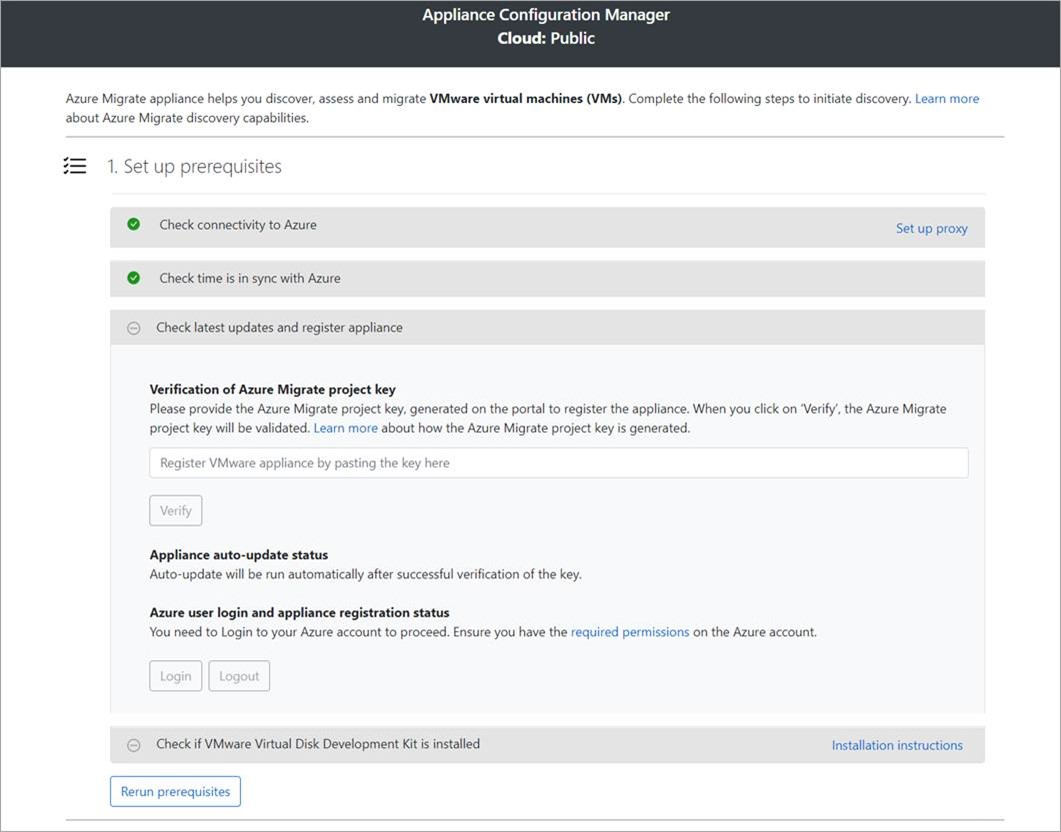

Einrichten von Voraussetzungen und Registrieren der Appliance

Wählen Sie im Konfigurationsmanager die Option Voraussetzungen einrichten aus und führen Sie dann die folgenden Schritte aus:

Konnektivität: Die Appliance überprüft, ob der Server über Internetzugriff verfügt. Wenn der Server einen Proxy verwendet:

Wählen Sie Proxy einrichten aus, um die Proxyadresse (im Formular

http://ProxyIPAddressoderhttp://ProxyFQDN, wobei der FQDN auf einen vollqualifizierten Domänennamen verweist) und den Lauschport anzugeben.Geben Sie die Anmeldeinformationen ein, wenn der Proxy eine Authentifizierung erfordert.

Wenn Sie Proxydetails hinzugefügt oder den Proxy oder die Authentifizierung deaktiviert haben, wählen Sie Speichern, um die Konnektivitätsprüfung auszulösen und erneut zu überprüfen.

Es werden nur HTTP-Proxys unterstützt.

Uhrzeitsynchronisierung: Überprüfen Sie, ob die Uhrzeit der Appliance mit der Internetzeit synchronisiert ist, damit die Ermittlung ordnungsgemäß funktioniert.

Updates installieren und die Appliance registrieren: Führen Sie die folgenden Schritte aus, um die automatische Aktualisierung auszuführen und die Appliance zu registrieren:

Hinweis

Dies ist eine neue Benutzeroberfläche in der Azure Migrate-Appliance, die nur verfügbar ist, wenn Sie eine Appliance mit dem neuesten vom Portal heruntergeladenen OVA/Installer-Skript eingerichtet haben. Die bereits registrierten Appliances sehen weiterhin die ältere Version der Benutzeroberfläche und funktionieren weiterhin ohne Probleme.

Wenn die Appliance automatisch aktualisiert werden soll, fügen Sie den Projektschlüssel ein, den Sie aus dem Portal kopiert haben. Wenn Sie nicht über den Schlüssel verfügen, wechseln Sie zu Azure Migrate: Ermittlung und Bewertung >Übersicht>Vorhandene Appliances verwalten. Wählen Sie den Appliancenamen aus, den Sie beim Erstellen des Projektschlüssels angegeben haben, und kopieren Sie dann den angezeigten Schlüssel.

Die Appliance überprüft den Schlüssel und startet den Dienst für die automatische Aktualisierung, der alle Dienste auf der Appliance auf ihre neuesten Versionen aktualisiert. Wenn die automatische Aktualisierung fertig ist, können Sie Appliancedienste anzeigen auswählen, um den Status und die Versionen der auf dem Applianceserver ausgeführten Dienste anzuzeigen.

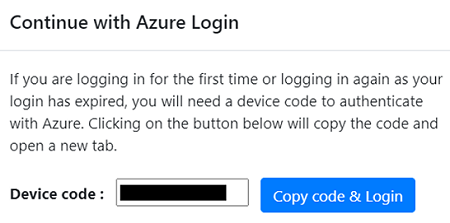

Um die Appliance zu registrieren, müssen Sie Anmelden auswählen. Wählen Sie in Mit Azure-Anmeldung fortfahren die Option Code kopieren und Anmelden aus, um den Gerätecode zu kopieren (Sie müssen über einen Gerätecode verfügen, um sich bei Azure zu authentifizieren) und eine Azure-Anmeldeaufforderung auf einer neuen Browserregisterkarte zu öffnen. Stellen Sie sicher, dass Sie den Popupblocker im Browser deaktiviert haben, um die Eingabeaufforderung zu sehen.

Fügen Sie auf einer neuen Registerkarte in Ihrem Browser den Gerätecode ein, und melden Sie sich mit Ihrem Azure-Benutzernamen und dem zugehörigen Kennwort an. Die Anmeldung mit einer PIN wird nicht unterstützt.

Hinweis

Wenn Sie die Registerkarte für die Anmeldung versehentlich schließen, ohne sich anzumelden, aktualisieren Sie die Browserregisterkarte des Appliance-Konfigurationsmanagers, um den Gerätecode und die Schaltfläche „Code kopieren und anmelden“ anzuzeigen.

Kehren Sie nach erfolgreicher Anmeldung zur Browserregisterkarte zurück, auf der der Appliance-Konfigurations-Manager angezeigt wird. Wenn das Azure-Benutzerkonto, mit dem Sie sich angemeldet haben, über die erforderlichen Berechtigungen für die Azure-Ressourcen verfügt, die während der Schlüsselgenerierung erstellt wurden, wird die Applianceregistrierung gestartet.

Nachdem die Appliance erfolgreich registriert wurde, können Sie sich die Registrierungsdetails anzeigen lassen, indem Sie auf Details anzeigen klicken.

Während der Konfiguration der Appliance können Sie jederzeit die Voraussetzungen erneut ausführen, um zu prüfen, ob die Appliance alle Voraussetzungen erfüllt.

Starten der kontinuierlichen Ermittlung

Stellen Sie nun eine Verbindung zwischen der Appliance und den zu ermittelnden GCP-Servern her, und starten Sie die Ermittlung.

Wählen Sie in Schritt 1: Angeben von Anmeldeinformationen für die Ermittlung physischer oder virtueller Windows- und Linux-Servern die Option Anmeldeinformationen hinzufügen aus.

Wählen Sie für Windows-Server den Quelltyp Windows-Server aus, geben Sie einen Anzeigenamen für die Anmeldeinformationen ein, und fügen Sie den Benutzernamen und das Kennwort hinzu. Wählen Sie Speichern aus.

Wenn Sie die kennwortbasierte Authentifizierung für Linux-Server verwenden, wählen Sie den Quelltyp Linux-Server (kennwortbasiert) aus, geben Sie einen Anzeigenamen für die Anmeldeinformationen ein, und fügen Sie den Benutzernamen und das Kennwort hinzu. Wählen Sie Speichern aus.

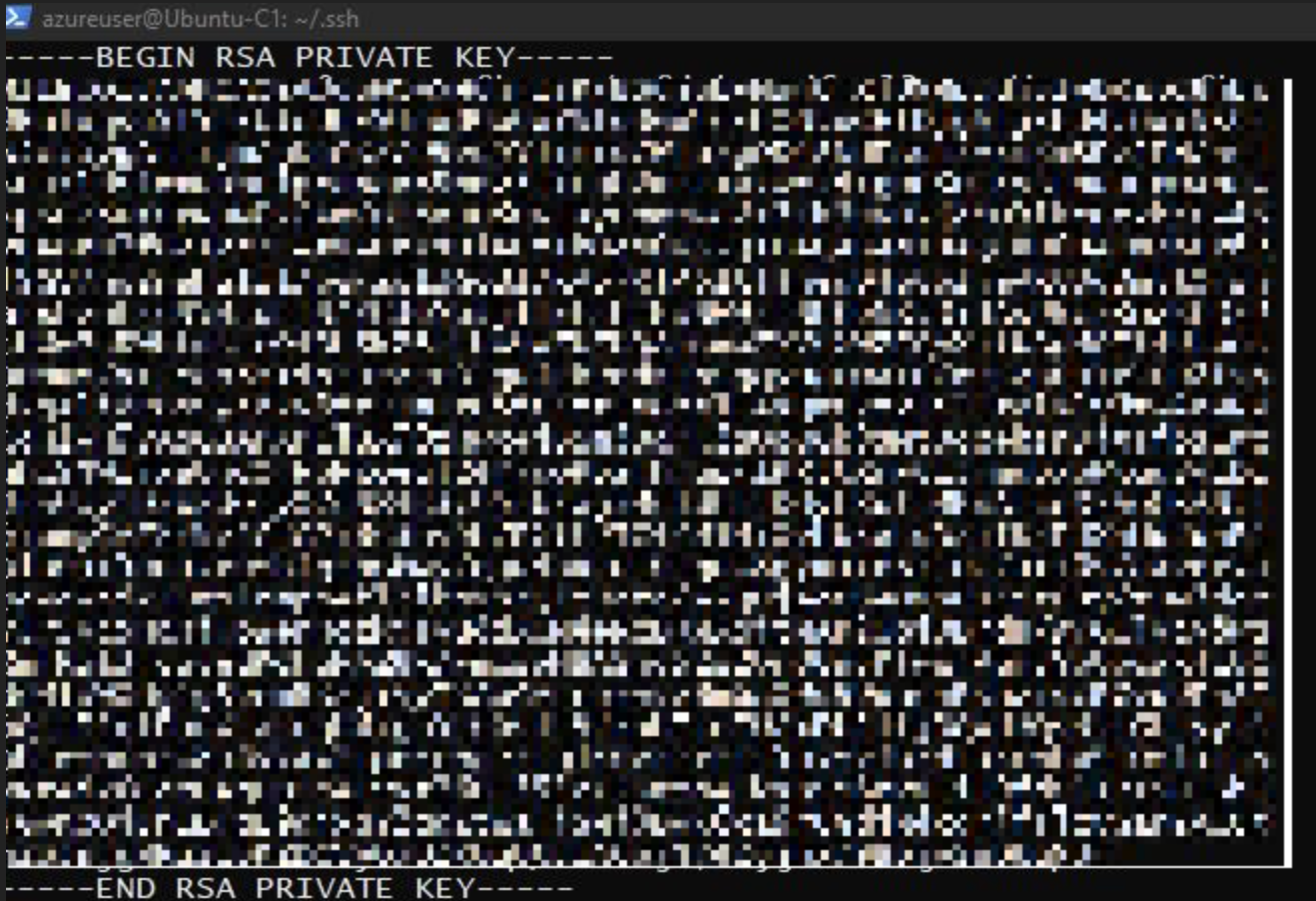

Wenn Sie die auf SSH-Schlüsseln basierende Authentifizierung für Linux-Server verwenden, wählen Sie den Quelltyp Linux-Server (auf SSH-Schlüsseln basierend) aus. Geben Sie einen Anzeigenamen für die Anmeldeinformationen ein, fügen Sie den Benutzernamen hinzu, suchen Sie nach der Datei mit dem privaten SSH-Schlüssel, und wählen Sie diese aus. Wählen Sie Speichern aus.

- Azure Migrate unterstützt den privaten SSH-Schlüssel, der vom Befehl „ssh-keygen“ mithilfe von RSA-, DSA-, ECDSA- und ed25519-Algorithmen generiert wird.

- Derzeit unterstützt Azure Migrate keinen auf einer Passphrase basierenden SSH-Schlüssel. Verwenden Sie einen SSH-Schlüssel ohne eine Passphrase.

- Derzeit wird die von PuTTY generierte Datei mit dem privaten SSH-Schlüssel von Azure Migrate nicht unterstützt.

- Azure Migrate unterstützt das OpenSSH-Format der Datei mit dem privaten SSH-Schlüssel. Dies ist hier dargestellt:

Wenn Sie mehrere Anmeldeinformationen gleichzeitig hinzufügen möchten, wählen Sie Weitere hinzufügen aus, um die Angaben zu speichern und weitere Anmeldeinformationen hinzuzufügen.

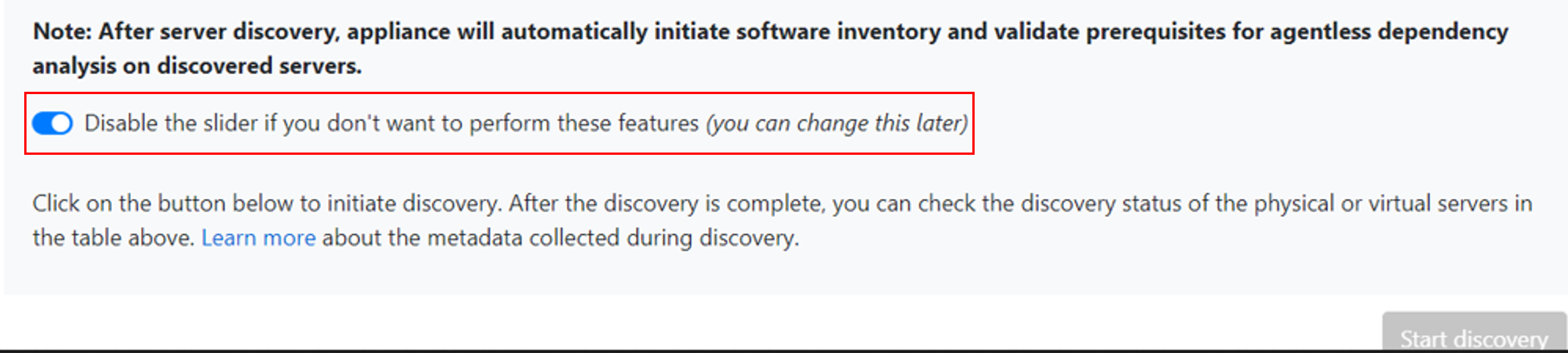

Hinweis

Standardmäßig werden die Anmeldeinformationen zum Erfassen von Daten über die installierten Anwendungen, Rollen und Funktionen sowie zum Erfassen von Abhängigkeitsdaten von Windows- und Linux-Servern verwendet – es sei denn, Sie deaktivieren den Schieberegler, um diese Features nicht zu nutzen (wie im letzten Schritt beschrieben).

Wählen Sie in Schritt 2: Angeben von Details zu physischen oder virtuellen Servern die Option Ermittlungsquelle hinzufügen aus, um die IP-Adresse/den FQDN des Servers und den Anzeigenamen für die Anmeldeinformationen zur Verbindungsherstellung mit dem Server anzugeben.

Sie können entweder jeweils ein einzelnes Element oder mehrere Elemente in einem Schritt hinzufügen. Es besteht auch die Möglichkeit, Serverdetails über CSV importieren bereitzustellen.

- Wenn Sie auf Einzelnes Element hinzufügen klicken, können Sie den Betriebssystemtyp auswählen, den Anzeigenamen für die Anmeldeinformationen angeben, den IP-Adresse/FQDN-Wert des Servers hinzufügen und dann Speichern auswählen.

- Wenn Sie auf Add multiple items (Mehrere Elemente hinzufügen) klicken, können Sie mehrere Datensätze auf einmal hinzufügen, indem Sie IP-Adresse/FQDN für den Server mit dem Anzeigenamen für die Anmeldeinformationen im Textfeld angeben. Überprüfen** Sie die hinzugefügten Einträge, und wählen Sie Speichern aus.

- Wenn Sie CSV importieren (standardmäßig ausgewählt) auswählen, können Sie eine CSV-Vorlagendatei herunterladen, die Datei mit dem IP-Adresse/FQDN-Wert des Servers und einem Anzeigenamen für die Anmeldeinformationen auffüllen. Importieren Sie die Datei dann in die Appliance. Überprüfen Sie die Einträge in der Datei, und wählen Sie Speichern aus.

Wenn Sie Speichern auswählen, versucht die Appliance, die Verbindung mit den hinzugefügten Servern zu überprüfen und den Überprüfungszustand in der Tabelle für jeden Server anzuzeigen.

- Wenn bei der Überprüfung eines Servers ein Fehler auftritt, sehen Sie sich den Fehler an, indem Sie Fehler bei der Überprüfung in der Spalte „Status“ auswählen. Beheben Sie das Problem, und wiederholen Sie die Überprüfung.

- Um einen Server zu entfernen, wählen Sie Löschen aus.

Sie können die Verbindung mit Servern jederzeit vor Beginn der Ermittlung erneut überprüfen.

Vor dem Initiieren der Ermittlung können Sie den Schieberegler deaktivieren, um keine Softwareinventur und Abhängigkeitsanalyse ohne Agent auf den hinzugefügten Servern durchzuführen. Sie können diese Option jederzeit ändern.

Zur Ermittlung von SQL Server-Instanzen und -Datenbanken können Sie zusätzliche Anmeldeinformationen hinzufügen (Windows-Domäne/keine Domäne, SQL-Authentifizierungsanmeldeinformationen). Die Appliance versucht dann, die Anmeldeinformationen automatisch den SQL-Servern zuzuordnen. Wenn Sie Domänenanmeldeinformationen hinzufügen, authentifiziert die Appliance die Anmeldeinformationen anhand der Active Directory-Instanz der Domäne, um die Sperrung von Benutzerkonten zu verhindern. Gehen Sie folgendermaßen vor, um die Validierung der Domänenanmeldeinformationen zu überprüfen:

- Sehen Sie sich im Konfigurations-Manager in der Tabelle mit den Anmeldeinformationen den Überprüfungsstatus für Domänenanmeldeinformationen an. Nur die Domänenanmeldeinformationen werden überprüft.

- Wenn die Überprüfung fehlschlägt, können Sie den Status Fehler auswählen, um den Validierungsfehler anzuzeigen. Beheben Sie das Problem und wählen Sie dann Anmeldeinformationen erneut überprüfen aus, um die Überprüfung der Anmeldeinformationen erneut zu überprüfen.

Ermittlung starten

Wählen Sie Ermittlung starten aus, um die Ermittlung der erfolgreich überprüften Server zu starten. Nachdem die Ermittlung erfolgreich gestartet wurde, können Sie den Ermittlungsstatus für jeden Server in der Tabelle überprüfen.

Wie die Ermittlung funktioniert

Es dauert etwa zwei Minuten, bis die Ermittlung von 100 Servern abgeschlossen ist und ihre Metadaten im Azure-Portal angezeigt werden.

Die Softwareinventur (Ermittlung installierter Anwendungen) wird automatisch eingeleitet, wenn die Ermittlung von Servern abgeschlossen wurde.

Die Softwareinventur identifiziert SQL Server-Instanzen, die auf den Servern ausgeführt werden. Anhand dieser gesammelten Informationen versucht die Appliance, mithilfe der in der Appliance angegebenen Anmeldeinformationen für Windows-Authentifizierung oder SQL Server-Authentifizierung eine Verbindung mit den entsprechenden SQL Server-Instanzen herzustellen. Anschließend werden Daten zu SQL Server-Datenbanken und deren Eigenschaften erfasst. Die SQL Server-Ermittlung erfolgt einmal alle 24 Stunden.

Die Appliance kann nur mit den SQL Server-Instanzen verbunden werden, mit denen sie über eine Netzwerk-Sichtverbindung verfügt. Für die Softwareinventarisierung selbst ist möglicherweise keine Netzwerk-Sichtverbindung erforderlich.

Die für die Ermittlung installierter Anwendungen benötigte Zeit hängt von der Anzahl der ermittelten Server ab. Bei 500 Servern dauert es ungefähr ein Stunde, bis der ermittelte Bestand im Azure Migrate-Portal angezeigt wird.

Bei der Softwareinventur werden die hinzugefügten Serveranmeldeinformationen mit Servern abgeglichen und für die Abhängigkeitsanalyse ohne Agent überprüft. Wenn die Ermittlung von Servern abgeschlossen ist, können Sie im Portal die Abhängigkeitsanalyse ohne Agent auf den Servern aktivieren. Nur die Server mit erfolgreicher Überprüfung können ausgewählt werden, um die Abhängigkeitsanalyse ohne Agent zu aktivieren.

SQL Server-Instanzen und die Daten der Datenbanken werden innerhalb von 24 Stunden nach Beginn der Ermittlung im Portal angezeigt.

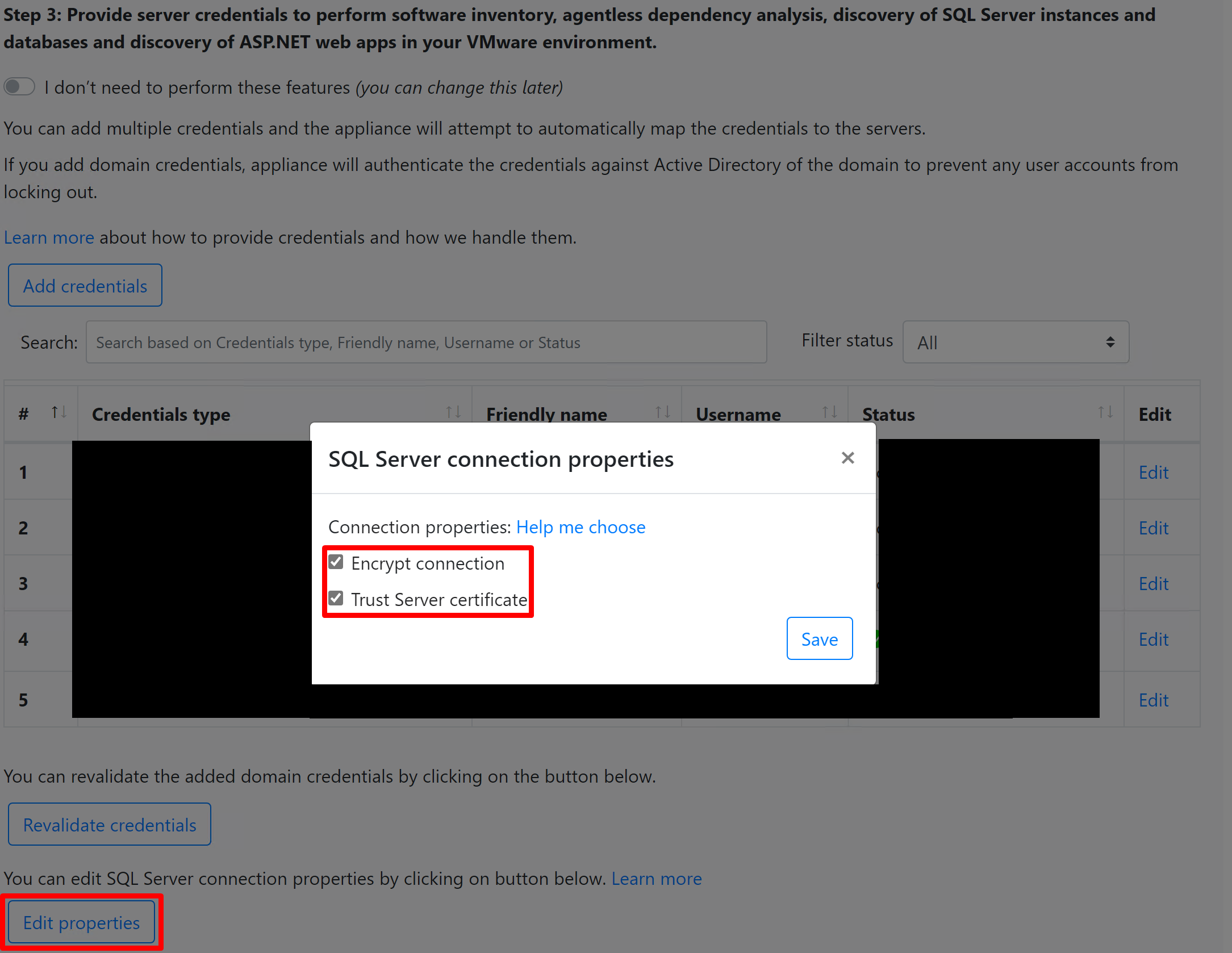

Standardmäßig verwendet Azure Migrate für Verbindungen mit SQL-Instanzen die sicherste Methode, d. h., Azure Migrate verschlüsselt die Kommunikation zwischen der Azure Migrate-Appliance und den SQL Server-Quellinstanzen, indem die TrustServerCertificate-Eigenschaft auf

truefestgelegt wird. Darüber hinaus verwendet die Transportschicht SSL zum Verschlüsseln des Kanals und Umgehen der Zertifikatkette zur Überprüfung der Vertrauenswürdigkeit. Daher muss der Server der Appliance so eingerichtet sein, dass er die Stammzertifizierungsstelle des Zertifikats als vertrauenswürdig einstuft. Sie können die Verbindungseinstellungen jedoch ändern, indem Sie in der Appliance Edit SQL Server connection properties (SQL Server-Verbindungseigenschaften bearbeiten) auswählen. Hier erfahren Sie mehr, um zu verstehen, was Sie auswählen müssen.Um SQL Server-Instanzen und -Datenbanken zu ermitteln, muss das Windows- oder SQL Server-Konto Mitglied der Serverrolle Systemadministrator sein oder über diese Berechtigungen für jede SQL Server-Instanz verfügen.

Überprüfen von Servern im Portal

Nach Abschluss der Ermittlung können Sie überprüfen, ob die Server im Portal angezeigt werden.

- Öffnen Sie das Azure Migrate-Dashboard.

- Wählen Sie unter Server, Datenbanken und Web-Apps>Azure Migrate: Ermittlung und Bewertung das Symbol mit der Anzahl für Ermittelte Server aus.

Nächste Schritte

- Bewerten von GCP-Servern für die Migration zu Azure

- Informieren Sie sich über die Daten, die von der Appliance im Zuge der Ermittlung gesammelt werden.