Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Das Azure CNI-Plug-In ermöglicht ein Netzwerk pro Container/Pod für eigenständige Docker-Hosts und Kubernetes-Cluster. In diesem Artikel erfahren Sie, wie Sie das CNI-Plug-In für einen eigenständigen Linux-Docker-Host installieren und konfigurieren.

Voraussetzungen

- Ein Azure-Konto mit einem aktiven Abonnement. Sie können kostenlos ein Konto erstellen.

Erstellen einer Ressourcengruppe

Suchen Sie im Portal nach Ressourcengruppen, und wählen Sie die Option aus.

Wählen Sie + Erstellen aus.

Geben Sie auf der Registerkarte Grundlagen von Ressourcengruppe erstellen die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Abonnement Wählen Sie Ihr Abonnement aus. Ressourcengruppe Geben Sie test-rg ein. Region Wählen Sie USA, Osten 2 aus. Klicken Sie auf Überprüfen + erstellen.

Wählen Sie "Erstellen" aus.

Erstellen eines virtuellen Netzwerks

Mit dem folgenden Verfahren wird ein virtuelles Netzwerk mit einem Ressourcensubnetz erstellt.

Suchen Sie im Portal nach der Option Virtuelle Netzwerke und wählen Sie sie aus.

Wählen Sie auf der Seite Virtuelle Netzwerke die Option + Erstellen aus.

Geben Sie unter Virtuelles Netzwerk erstellen auf der Registerkarte Grundlagen die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Projektdetails Abonnement Wählen Sie Ihr Abonnement aus. Ressourcengruppe Wählen Sie test-rg aus. Instanzendetails Name Geben Sie vnet-1 ein. Region Wählen Sie USA, Osten 2 aus. Wählen Sie Weiter aus, um zur Registerkarte Sicherheit zu gelangen.

Wählen Sie Weiter aus, um zur Registerkarte IP-Adressen zu gelangen.

Wählen Sie im Feld für den Adressraum unter Subnetze das Standardsubnetz aus.

Geben Sie unter Subnetz bearbeiten die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Subnetzdetails Subnetzvorlage Belassen Sie den Standard Default. Name Geben Sie subnet-1 ein. Startadresse Lassen Sie den Standardwert 10.0.0.0. Subnetzgröße Übernehmen Sie den Standardwert: /24 (256 Adressen). Wählen Sie Speichern.

Wählen Sie am unteren Bildschirmrand Überprüfen + erstellen aus, und wenn die Validierung erfolgreich ist, wählen Sie Erstellen aus.

Bereitstellen von Azure Bastion

Azure Bastion verwendet Ihren Browser, um mithilfe der privaten IP-Adressen eine Verbindung mit VMs in Ihrem virtuellen Netzwerk über Secure Shell (SSH) oder das Remotedesktopprotokoll (RDP) herzustellen. Die VMs benötigen keine öffentlichen IP-Adressen, keine Clientsoftware und keine spezielle Konfiguration. Weitere Informationen zu Azure Bastion finden Sie unter Azure Bastion.

Hinweis

Die Stundenpreise gelten ab dem Zeitpunkt der Bereitstellung von Bastion, unabhängig von der Nutzung ausgehender Daten. Weitere Informationen dazu finden Sie unter Preise und SKUs. Wenn Sie Bastion im Rahmen eines Tutorials oder Tests bereitstellen, empfiehlt es sich, diese Ressource zu löschen, sobald Sie sie nicht mehr benötigen.

Geben Sie am oberen Rand des Portals den Suchbegriff Bastion in das Suchfeld ein. Wählen Sie Bastionen in den Suchergebnissen aus.

Wählen Sie + Erstellen aus.

Geben Sie auf der Registerkarte " Grundlagen " von " Bastion erstellen" die folgenden Informationen ein, oder wählen Sie die folgenden Informationen aus:

Einstellung Wert Projektdetails Abonnement Wählen Sie Ihr Abonnement aus. Ressourcengruppe Wählen Sie test-rg aus. Instanzendetails Name Geben Sie bastion ein. Region Wählen Sie USA, Osten 2 aus. Tarif Wählen Sie Entwickler aus. Konfigurieren virtueller Netzwerke Virtuelles Netzwerk Wählen Sie vnet-1 aus. Klicken Sie auf Überprüfen + erstellen.

Wählen Sie "Erstellen" aus.

Es dauert einige Minuten, bis der Bastionhost bereitgestellt wird. Sie können mit den nächsten Schritten fortfahren, während der Bastionhost erstellt wird.

Erstellen eines virtuellen Computers

Geben Sie im Suchfeld oben im Portal den Suchbegriff Virtueller Computer ein. Wählen Sie in den Suchergebnissen Virtuelle Computer aus.

Wählen Sie + Erstellen und dann Virtueller Azure-Computer aus.

Geben Sie unter Erstellen eines virtuellen Computers die folgenden Informationen auf der Registerkarte " Grundlagen " ein:

Einstellung Wert Projektdetails Abonnement Wählen Sie Ihr Abonnement aus. Ressourcengruppe Wählen Sie test-rg aus. Instanzendetails Name des virtuellen Computers Geben Sie vm-1 ein. Region Wählen Sie (USA) USA, Osten 2 aus. Verfügbarkeitsoptionen Wählen Sie die Option Keine Infrastrukturredundanz erforderlich aus. Sicherheitstyp Wählen Sie "Standard" aus. Bild Wählen Sie Ubuntu Server 24.04 LTS – x64 Gen2 aus. VM-Architektur Übernehmen Sie den Standardwert x64. Größe Wählen Sie eine Größe aus. Administratorkonto Authentifizierungsart Wählen Sie Öffentlicher SSH-Schlüssel aus. Username Geben Sie einen Benutzernamen ein. Quelle für öffentlichen SSH-Schlüssel Wählen Sie Neues Schlüsselpaar generieren aus. Schlüsselpaarname Geben Sie vm-1-key ein. Regeln für eingehende Ports Öffentliche Eingangsports Wählen Sie Keine. Wählen Sie Weiter: Datenträger und dann Weiter: Netzwerk aus.

Geben Sie auf der Registerkarte "Netzwerk" die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Netzwerkschnittstelle Virtuelles Netzwerk Wählen Sie vnet-1 aus. Teilnetz Wählen Sie Subnetz-1 (10.0.0.0/24) aus. Öffentliche IP-Adresse Wählen Sie Keine. Netzwerkschnittstellen-Sicherheitsgruppe (NIC) Wählen Sie Erweitertaus. Konfigurieren von Netzwerksicherheitsgruppen Wählen Sie Neu erstellen.

Geben Sie in "Name" "nsg-1" ein.

Wählen Sie OK aus.Behalten Sie für die restlichen Optionen die Standardeinstellungen bei, und wählen Sie dann Überprüfen und erstellen aus.

Wählen Sie "Erstellen" aus.

Ein Popupmenü " Neues Schlüsselpaar generieren " wird angezeigt. Wählen Sie Privaten Schlüssel herunterladen und Ressource erstellen aus.

Die private Schlüsseldatei wird auf Ihren Computer heruntergeladen. Speichern Sie die Datei des privaten Schlüssels an einem bekannten Speicherort auf Ihrem Computer. Dieser Schlüssel wird verwendet, um eine Verbindung mit dem virtuellen Computer mit Azure Bastion in einem späteren Schritt herzustellen.

Hinzufügen der IP-Konfiguration

Das Azure CNI-Plug-In ordnet IP-Adressen Containern basierend auf einem Pool von IP-Adressen zu, die Sie für die virtuelle Netzwerkschnittstelle der VM erstellen. Für jeden Container auf dem Host muss eine IP-Konfiguration für die virtuelle Netzwerkschnittstelle vorhanden sein. Wenn die Anzahl der Container auf dem Server die Anzahl der IP-Konfigurationen für die virtuelle Netzwerkschnittstelle übersteigt, startet der Container zwar, besitzt aber keine IP-Adresse.

In diesem Abschnitt fügen Sie der virtuellen Netzwerkschnittstelle der VM, die Sie zuvor erstellt haben, eine IP-Konfiguration hinzu.

Geben Sie im Suchfeld oben im Portal den Suchbegriff Virtueller Computer ein. Wählen Sie in den Suchergebnissen Virtuelle Computer aus.

Wählen Sie vm-1 aus.

Wählen Sie unter Einstellungen die Option Netzwerk.

Wählen Sie den Namen der Netzwerkschnittstelle neben Netzwerkschnittstelle aus. Die Netzwerkschnittstelle trägt den Namen vm-1 mit einer zufällig gewählten Zahl.

Wählen Sie unter Einstellungen für die Netzwerkschnittstelle die Option IP-Konfigurationen aus.

Wählen Sie unter IP-Konfigurationen für Name die Option ipconfig1 aus.

Ändern Sie in den ipconfig1-Einstellungen die Zuweisung der privaten IP-Adresse von Dynamisch in Statisch.

Wählen Sie Speichern.

Kehren Sie zu IP-Konfigurationen zurück.

Klicken Sie auf + Hinzufügen.

Geben Sie unter IP-Konfiguration hinzufügen die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Name Geben Sie ipconfig-2 ein. Einstellungen für private IP-Adressen Zuteilung Wählen Sie Statisch aus. IP-Adresse Geben Sie 10.0.0.5 ein. Klicken Sie auf OK.

Überprüfen Sie, ob ipconfig2 als sekundäre IP-Konfiguration hinzugefügt wurde.

Wiederholen Sie die vorherigen Schritte, um so viele Konfigurationen hinzuzufügen, wie Sie Container auf dem Containerhost bereitstellen möchten.

Installieren von Docker

Die Docker-Container-Engine muss auf der zuvor erstellten VM installiert und konfiguriert werden.

Melden Sie sich bei der zuvor erstellten VM mit dem Azure Bastion-Host an, den Sie mit dem virtuellen Netzwerk bereitgestellt haben.

Geben Sie im Suchfeld oben im Portal den Suchbegriff Virtueller Computer ein. Wählen Sie in den Suchergebnissen Virtuelle Computer aus.

Wählen Sie vm-1 aus.

Wählen Sie in der Übersicht übervm-1die Option "Verbinden" und dann "Über Bastion verbinden" aus.

Geben Sie auf der Bastion-Verbindungsseite die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Authentifizierungstyp Wählen Sie den privaten SSH-Schlüssel aus der lokalen Datei aus. Username Geben Sie den von Ihnen erstellten Benutzernamen ein. Lokale Datei Wählen Sie die vm-1-Privatschlüsseldatei aus, die Sie heruntergeladen haben. Wählen Sie Verbinden.

Installationsanweisungen für Docker auf einem Ubuntu-Containerhost finden Sie unter Installieren der Docker-Engine unter Ubuntu.

Nachdem Docker auf der virtuellen Maschine installiert wurde, befolgen Sie die Anweisungen für die Nachinstallation auf Linux. Anweisungen zu den Linux-Post-Installationsschritten finden Sie unter Docker-Engine-Post-Installationsschritte.

Nachdem Docker auf Ihrer VM installiert wurde, fahren Sie mit den Schritten in diesem Artikel fort.

Installieren des CNI-Plug-Ins und Erstellen eines Testcontainers

Das Azure CNI-Plug-In wird als GitHub-Projekt verwaltet und kann von der GitHub-Seite des Projekts heruntergeladen werden. In diesem Artikel verwenden Sie git innerhalb der VM, um das Repository für das Plug-In zu klonen und das Plug-In anschließend zu installieren und zu konfigurieren.

Weitere Informationen zum Azure CNI-Plug-In finden Sie unter Microsoft Azure-Containernetzwerke.

Geben Sie im Suchfeld oben im Portal den Suchbegriff Virtueller Computer ein. Wählen Sie in den Suchergebnissen Virtuelle Computer aus.

Wählen Sie vm-1 aus.

Wählen Sie in der Übersicht übervm-1die Option "Verbinden" und dann "Über Bastion verbinden" aus.

Geben Sie auf der Bastion-Verbindungsseite die folgenden Informationen ein, oder wählen Sie sie aus:

Einstellung Wert Authentifizierungstyp Wählen Sie den privaten SSH-Schlüssel aus der lokalen Datei aus. Username Geben Sie den von Ihnen erstellten Benutzernamen ein. Lokale Datei Wählen Sie die vm-1-Privatschlüsseldatei aus, die Sie heruntergeladen haben. Wählen Sie Verbinden.

Die Anwendung jq wird für das Installationsskript für das CNI-Plug-In benötigt. Verwenden Sie das folgende Beispiel, um die Anwendung zu installieren:

sudo apt-get update sudo apt-get install jqAls Nächstes klonen Sie das Repository für das CNI-Plug-In. Verwenden Sie das folgende Beispiel, um das Repository zu klonen:

git clone https://github.com/Azure/azure-container-networking.gitKonfigurieren Sie Berechtigungen, und installieren Sie das CNI-Plug-In. Der Befehl für das Installationsskript erfordert eine Versionsnummer für das CNI-Plug-In. Zum Zeitpunkt der Entstehung dieses Artikels lautet die neueste Version

v1.4.39. Informationen zum Abrufen der neuesten Versionsnummer des Plug-Ins oder früherer Versionen finden Sie unter Releases.cd ./azure-container-networking/scripts chmod u+x install-cni-plugin.sh sudo ./install-cni-plugin.sh v1.4.39 chmod u+x docker-run.shWenn Sie einen Container mit dem CNI-Plugin starten möchten, müssen Sie ein spezielles, im Lieferumfang des Plug-Ins enthaltenes Skript verwenden, um den Container zu erstellen und zu starten. Im folgenden Beispiel wird ein Alpine-Container mit dem CNI-Plug-In-Skript erstellt:

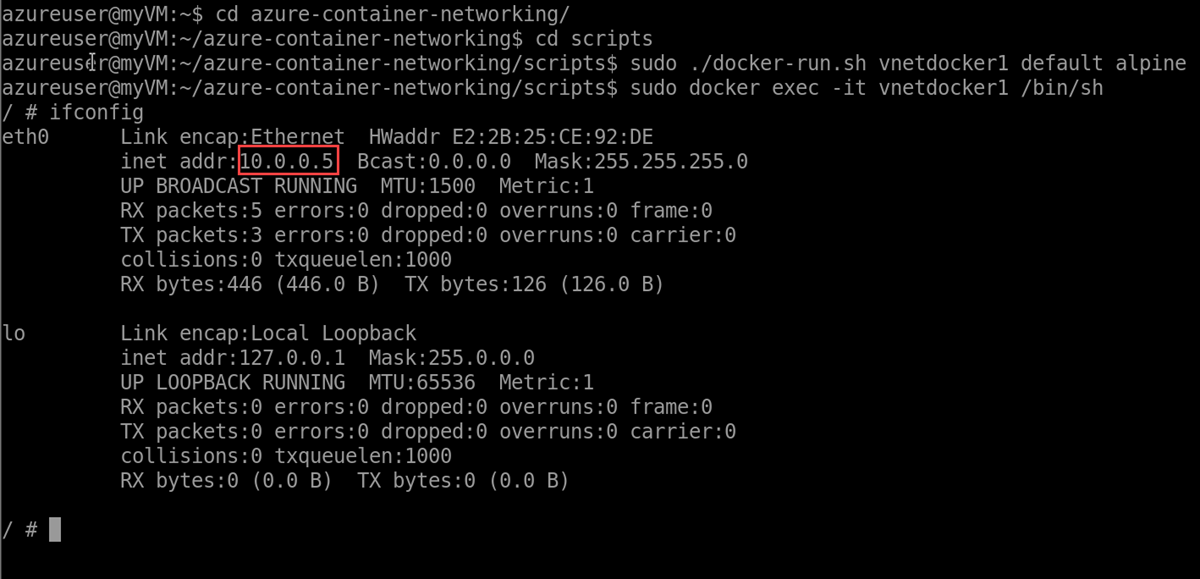

sudo ./docker-run.sh vnetdocker1 default alpineUm zu überprüfen, ob der Container die zuvor konfigurierte IP-Adresse erhalten hat, stellen Sie eine Verbindung mit dem Container her, und zeigen Sie die IP-Adresse an:

sudo docker exec -it vnetdocker1 /bin/shÜberprüfen Sie anhand des

ifconfig-Befehls im folgenden Beispiel, ob dem Container die IP-Adresse zugewiesen wurde:ifconfig

Wenn Sie mit der Verwendung der von Ihnen erstellten Ressourcen fertig sind, können Sie die Ressourcengruppe und alle zugehörigen Ressourcen löschen.

Suchen Sie im Azure-Portal nach Ressourcengruppen, und wählen Sie die entsprechende Option aus.

Wählen Sie auf der Seite Ressourcengruppen die Ressourcengruppe test-rg aus.

Wählen Sie auf der Seite test-rg die Option Ressourcengruppe löschen aus.

Geben Sie test-rg unter Ressourcengruppennamen eingeben, um die Löschung zu bestätigen und wählen Sie dann Löschen aus.

Nächste Schritte

In diesem Artikel haben Sie erfahren, wie Sie das Azure CNI-Plug-In installieren und einen Testcontainer erstellen.

Weitere Informationen zum Azure-Containernetzwerk und zum Azure Kubernetes-Dienst finden Sie hier: