Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Was ist kontrollierter Ordnerzugriff?

Der kontrollierte Ordnerzugriff trägt dazu bei, Ihre wertvollen Daten vor schädlichen Apps und Bedrohungen wie Ransomware zu schützen. Der kontrollierte Ordnerzugriff schützt Ihre Daten, indem Apps anhand einer Liste bekannter, vertrauenswürdiger Apps überprüft werden. Der kontrollierte Ordnerzugriff kann mithilfe von Microsoft Defender for Endpoint Verwaltung von Sicherheitseinstellungen, Microsoft Intune, Microsoft Configuration Manager oder der Windows-Sicherheit-App konfiguriert werden.

Der kontrollierte Ordnerzugriff funktioniert am besten mit Microsoft Defender for Endpoint, die Ihnen detaillierte Berichte zu kontrollierten Ordnerzugriffsereignissen und -blöcken im Rahmen der üblichen Warnungsuntersuchungsszenarien bietet.

Tipp

Kontrollierte Ordnerzugriffsblöcke generieren keine Warnungen in der Warnungswarteschlange. Sie können jedoch Informationen zu kontrollierten Ordnerzugriffsblöcken in der Geräteansicht Zeitleiste anzeigen, während Sie die erweiterte Suche oder benutzerdefinierte Erkennungsregeln verwenden.

Voraussetzungen

Der kontrollierte Ordnerzugriff erfordert Folgendes:

Microsoft Defender Antivirus als primäres Antivirenprogramm (aktiver Modus) an.

Real-Time Protection (RTP) muss aktiviert sein.

Unterstützte Betriebssysteme

- Windows

- Windows 11

- Windows 10

- Azure Stack HCI-Betriebssystem, Version 23H2 und höher.

- Windows Server 2016 und höher

- Windows Server 2012 R2

Wie funktioniert der kontrollierte Ordnerzugriff?

Der kontrollierte Ordnerzugriff funktioniert, indem nur vertrauenswürdigen Apps der Zugriff auf geschützte Ordner gestattet wird. Geschützte Ordner werden angegeben, wenn der kontrollierte Ordnerzugriff konfiguriert ist. In der Regel sind häufig verwendete Ordner, z. B. für Dokumente, Bilder, Downloads usw., in der Liste der kontrollierten Ordner enthalten.

Der kontrollierte Ordnerzugriff funktioniert mit einer Liste vertrauenswürdiger Apps. Apps, die in der Liste der vertrauenswürdigen Software enthalten sind, funktionieren wie erwartet. Apps, die nicht in der Liste enthalten sind, werden daran gehindert, Änderungen an Dateien in geschützten Ordnern vorzunehmen.

Apps werden der Liste basierend auf ihrer Verbreitung und reputation hinzugefügt. Apps, die im gesamten organization weit verbreitet sind und noch nie ein als bösartig eingestuftes Verhalten angezeigt haben, gelten als vertrauenswürdig. Diese Apps werden der Liste automatisch hinzugefügt.

Apps können der Liste der Vertrauenswürdigen auch manuell mithilfe von Konfigurations-Manager oder Intune hinzugefügt werden. Andere Aktionen können im Microsoft Defender-Portal ausgeführt werden.

Warum der kontrollierte Ordnerzugriff wichtig ist

Der kontrollierte Ordnerzugriff ist besonders nützlich, um Ihre Dokumente und Informationen vor Ransomware zu schützen. Bei einem Ransomware-Angriff können Ihre Dateien verschlüsselt und als Geisel gehalten werden. Bei kontrolliertem Ordnerzugriff wird eine Benachrichtigung auf dem Computer angezeigt, auf dem eine App versucht hat, Änderungen an einer Datei in einem geschützten Ordner vorzunehmen. Mit Ihren Unternehmensdetails und Kontaktinformationen können Sie die Benachrichtigung anpassen. Sie können die Regeln auch einzeln aktivieren, um anzupassen, welche Techniken das Feature überwacht.

Die geschützten Ordner enthalten allgemeine Systemordner (einschließlich Startsektoren), und Sie können weitere Ordner hinzufügen. Sie können apps auch erlauben , ihnen Zugriff auf die geschützten Ordner zu gewähren.

Sie können den Überwachungsmodus verwenden, um auszuwerten, wie sich der kontrollierte Ordnerzugriff auf Ihre organization auswirken würde, wenn er aktiviert wäre.

Windows-Systemordner sind standardmäßig geschützt.

Windows-Systemordner werden standardmäßig zusammen mit mehreren anderen Ordnern geschützt:

Die geschützten Ordner enthalten allgemeine Systemordner (einschließlich Startsektoren), und Sie können weitere Ordner hinzufügen. Sie können apps auch erlauben, ihnen Zugriff auf die geschützten Ordner zu gewähren. Die Windows-Systemordner, die standardmäßig geschützt sind, sind:

c:\Users\<username>\Documentsc:\Users\Public\Documentsc:\Users\<username>\Picturesc:\Users\Public\Picturesc:\Users\Public\Videosc:\Users\<username>\Videosc:\Users\<username>\Musicc:\Users\Public\Musicc:\Users\<username>\Favorites

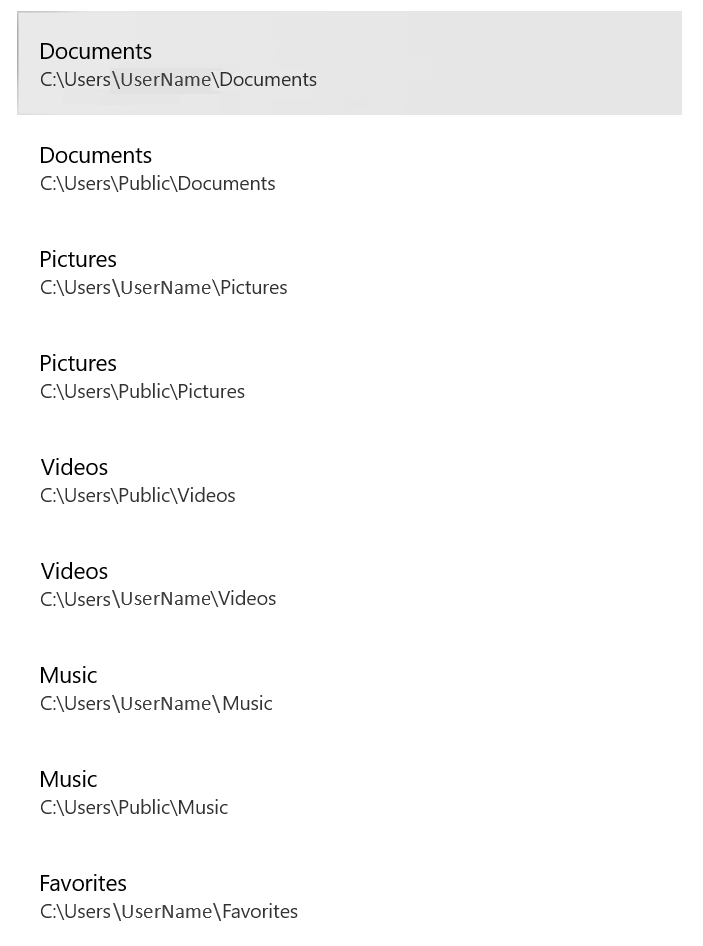

Standardordner werden im Profil des Benutzers unter Dieser PC angezeigt, wie in der folgenden Abbildung dargestellt:

Die gleichen Profilordner werden auch für Systemkonten wie LocalService, NetworkService, systemprofileusw. geschützt. Beispielsweise C:\Windows\System32\config\systemprofile\Documents ist auch geschützt (sofern vorhanden).

Hinweis

Sie können weitere Ordner als geschützt konfigurieren, aber Sie können windows-Systemordner, die standardmäßig geschützt sind, nicht entfernen.

Hinweis

Skript-Engines wie PowerShell werden durch den kontrollierten Ordnerzugriff nicht als vertrauenswürdig eingestuft, selbst wenn Sie mithilfe von Zertifikat- und Dateiindikatoren einen "Zulassen"-Indikator erstellen. Die einzige Möglichkeit, Skript-Engines das Ändern geschützter Ordner zu erlauben, besteht darin, sie als zulässige App hinzuzufügen. Weitere Informationen finden Sie unter Zulassen, dass bestimmte Apps Änderungen an kontrollierten Ordnern vornehmen.

Überprüfen von kontrollierten Ordnerzugriffsereignissen im Microsoft Defender-Portal

Tipp

Kontrollierte Ordnerzugriffsblöcke generieren keine Warnungen in der Warnungswarteschlange. Sie können jedoch Informationen zu kontrollierten Ordnerzugriffsblöcken in der Geräteansicht Zeitleiste anzeigen, während Sie die erweiterte Suche oder benutzerdefinierte Erkennungsregeln verwenden.

Defender für Endpunkt bietet detaillierte Berichte zu Ereignissen und Blöcken im Rahmen der Warnungsuntersuchungsszenarien im Microsoft Defender-Portal. Weitere Informationen finden Sie unter Microsoft Defender for Endpoint in Microsoft Defender XDR.

Sie können Microsoft Defender for Endpoint Daten mithilfe der erweiterten Suche abfragen. Wenn Sie den Überwachungsmodus verwenden, können Sie die erweiterte Suche verwenden, um zu sehen, wie sich die Einstellungen für den kontrollierten Ordnerzugriff auf Ihre Umgebung auswirken würden, wenn sie aktiviert wären.

Beispielabfrage:

DeviceEvents

| where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

Überprüfen von Kontrollierten Ordnerzugriffsereignissen in Windows Ereignisanzeige

Sie können das Windows-Ereignisprotokoll überprüfen, um Ereignisse anzuzeigen, die erstellt werden, wenn der kontrollierte Ordnerzugriff eine App blockiert (oder überwacht):

Laden Sie das Evaluierungspaket herunter, und extrahieren Sie die Dateicfa-events.xml an einen leicht zugänglichen Speicherort auf dem Gerät.

Geben Sie ereignisanzeige in das Startmenü ein, um die Windows-Ereignisanzeige zu öffnen.

Wählen Sie im linken Bereich unter Aktionen die Option Benutzerdefinierte Ansicht importieren... aus.

Navigieren Sie zu dem Speicherort, an dem Sie cfa-events.xml extrahiert haben, und wählen Sie ihn aus. Alternativ können Sie den XML-Code auch direkt kopieren.

Wählen Sie OK aus.

Die folgende Tabelle enthält Ereignisse im Zusammenhang mit dem kontrollierten Ordnerzugriff:

Ereignis-ID Beschreibung 5007Ereignis, wenn Einstellungen geändert werden 1124Überwachtes Ereignis für den kontrollierten Ordnerzugriff 1123Blockiertes Ereignis für den kontrollierten Ordnerzugriff 1127Blockiertes Ereignis für den kontrollierten Ordnerzugriff auf den Sektor "Schreibblock" 1128Überwachtes Ereignis für den kontrollierten Ordnerzugriff auf den Sektor "Schreibblock"

Kontrollierter Ordnerzugriff

Ein Benutzer versucht, eine Anwendung zu installieren, die den kontrollierten Ordnerzugriff auslöst. Wenn die Software oder Anwendung einen unbekannten Ruf aufweist, wird dem Benutzer in einer Popupbenachrichtigung Folgendes angezeigt:

Virus & threat protection

Unauthorized changes blocked

Controlled folder access blocked C:\...

\ApplicationName... from making changes to memory.

Im Verlauf des Schutzes sehen Sie Folgendes:

Protected memory access blocked

MM/DD/YEAR HH:MM AM/PM

Anzeigen oder Ändern der Liste der geschützten Ordner

Sie können die Windows-Sicherheit-App verwenden, um die Liste der Ordner anzuzeigen, die durch kontrollierten Ordnerzugriff geschützt sind.

Öffnen Sie auf Ihrem Windows 10 oder Windows 11 Gerät die Windows-Sicherheit-App.

Wählen Sie Viren- und Bedrohungsschutz aus.

Wählen Sie unter Ransomware-Schutzdie Option Ransomware-Schutz verwalten aus.

Wenn der kontrollierte Ordnerzugriff deaktiviert ist, müssen Sie ihn aktivieren. Wählen Sie geschützte Ordner aus.

Führen Sie einen der folgenden Schritte aus:

- Um einen Ordner hinzuzufügen, wählen Sie + Geschützten Ordner hinzufügen aus.

- Um einen Ordner zu entfernen, wählen Sie ihn aus, und wählen Sie dann Entfernen aus.

Wichtig

Fügen Sie keine lokalen Freigabepfade (Loopbacks) als geschützte Ordner hinzu. Verwenden Sie stattdessen den lokalen Pfad. Wenn Sie beispielsweise als

\\mycomputer\demofreigegebenC:\demohaben, fügen Sie der Liste der geschützten Ordner nicht hinzu\\mycomputer\demo. Fügen Sie stattdessen hinzuC:\demo.

Windows-Systemordner sind standardmäßig geschützt, und Sie können sie nicht aus der Liste entfernen. Unterordner sind auch im Schutz enthalten, wenn Sie der Liste einen neuen Ordner hinzufügen.