Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

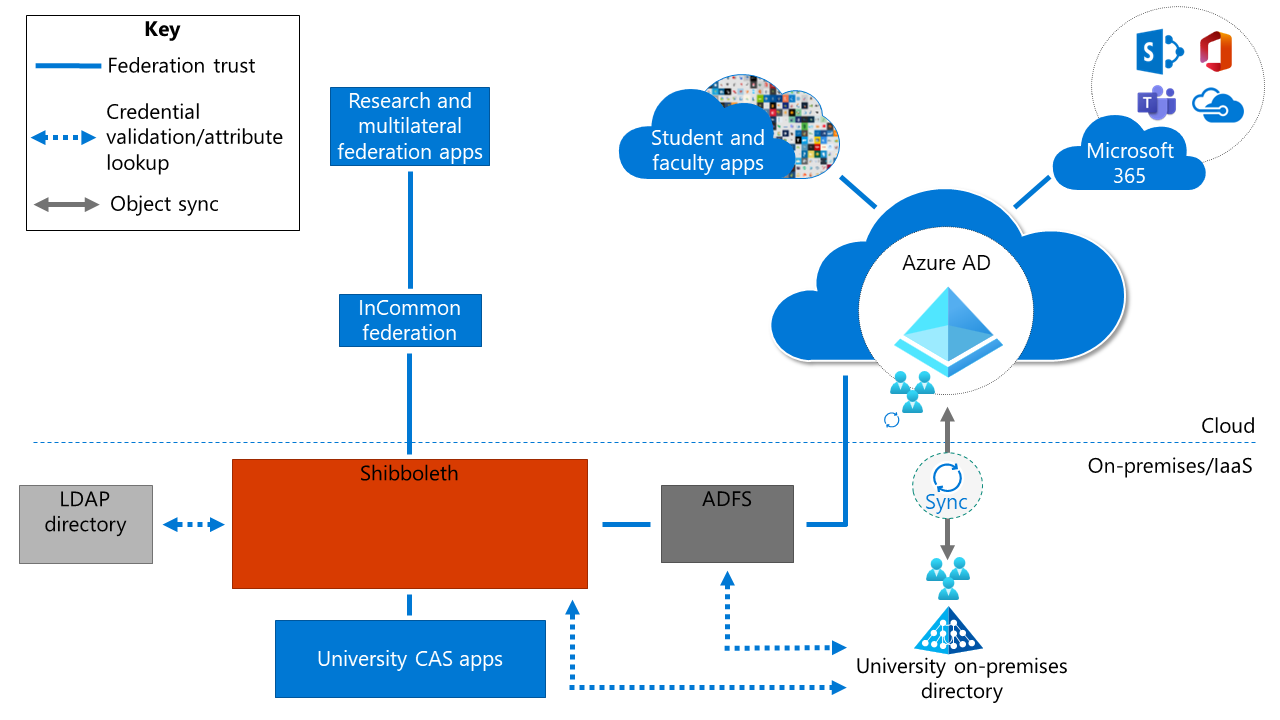

In Lösung 3 ist der Verbundanbieter der primäre Identitätsanbieter (IdP). In diesem Beispiel ist Shibboleth der Verbundanbieter für die Integration von multilateralen Verbund-Apps, lokalen CAS-Apps (Central Authentication Service) und allen LDAP-Verzeichnissen (Lightweight Directory Access Protocol).

In diesem Szenario ist Shibboleth der primäre IdP. Die Teilnahme an multilateralen Föderationen (z. B. mit InCommon) erfolgt über Shibboleth, das diese Integration nativ unterstützt. Lokale CAS-Apps und das LDAP-Verzeichnis sind auch in Shibboleth integriert.

Studenten-Apps, Lehrpersonal-Apps und Microsoft 365-Apps sind in Microsoft Entra ID integriert. Jede lokale Instanz von Active Directory wird mit Microsoft Entra ID synchronisiert. Active Directory-Verbunddienste (AD FS) ermöglicht die Integration in die Multi-Faktor-Authentifizierung von Drittanbietern. AD FS führt die Protokollübersetzung durch und aktiviert bestimmte Microsoft Entra-Features wie den Microsoft Entra-Beitritt für die Geräteverwaltung, Windows Autopilot und kennwortlose Features.

Vorteile

Hier sind einige Vorteile der Verwendung dieser Lösung aufgeführt:

Angepasste Authentifizierung: Sie können die Erfahrung für multilaterale Verbund-Apps über Shibboleth anpassen.

Einfache Ausführung: Die Lösung ist für Institutionen, die Shibboleth bereits als primäre IdP verwenden, kurzfristig einfach zu implementieren. Sie müssen Apps für Lernende und Lehrkräfte zu Microsoft Entra ID migrieren und eine AD FS-Instanz hinzufügen.

Minimale Unterbrechung: Die Lösung ermöglicht die mehrstufige Authentifizierung von Drittanbietern. Sie können vorhandene mehrstufige Authentifizierungslösungen wie Duo beibehalten, bis Sie für ein Update bereit sind.

Überlegungen und Kompromisse

Im Folgenden sind einige der Nachteile bei der Verwendung dieser Lösung aufgeführt:

Höhere Komplexität und Sicherheitsrisiken: Ein lokaler Speicherbedarf kann eine höhere Komplexität für die Umgebung und zusätzliche Sicherheitsrisiken im Vergleich zu einem verwalteten Dienst bedeuten. Außerdem kann die Verwaltung dieser Vor-Ort-Komponenten mit einem höheren Aufwand und höheren Gebühren verbunden sein.

Suboptimale Authentifizierung: Für multilaterale Partnerverbund- und CAS-Apps gibt es keinen cloudbasierten Authentifizierungsmechanismus, und es gibt möglicherweise mehrere Umleitungen.

Keine Unterstützung für die mehrstufige Authentifizierung von Microsoft Entra: Diese Lösung aktiviert keine mehrstufige Microsoft Entra-Authentifizierungsunterstützung für multilaterale Partnerverbund- oder CAS-Apps. Ihnen können mögliche Kosteneinsparungen entgehen.

Keine differenzierte Unterstützung für bedingten Zugriff: Der Mangel an granularer Unterstützung für bedingten Zugriff beschränkt Ihre Fähigkeit, präzise Entscheidungen zu treffen.

Erhebliche laufende Personalzuweisung: IT-Mitarbeiter müssen Infrastruktur und Software für die Authentifizierungslösung verwalten. Jeder Personalabbau kann ein Risiko darstellen.

Migrationsressourcen

Die folgenden Ressourcen können Sie bei der Migration zu dieser Lösungsarchitektur unterstützen.

| Migrationsressource | BESCHREIBUNG |

|---|---|

| Ressourcen zum Migrieren von Anwendungen zu Microsoft Entra ID | Liste von Ressourcen, die Ihnen beim Migrieren des Anwendungszugriffs und der Authentifizierung zu Microsoft Entra ID helfen |

Nächste Schritte

Weitere Informationen finden Sie in den folgenden Artikeln zu multilateralen Verbunden:

Multilateraler Verbund – Einführung

Baselineentwurf des multilateralen Verbunds

Multilateraler Verbund, Lösung 1: Microsoft Entra ID mit Cirrus Bridge