Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Übersicht

Jeden Tag verarbeitet Microsoft mehr als 100 Billionen Sicherheitssignale von Endpunkten, Clouddiensten, Identitätssystemen und mehr. Wir verwenden diese Daten, um zu bestimmen, wie wir auf Bedrohungen reagieren und um zu informieren, wie wir Innovationen vorantreiben, um eine sicherere digitale Zukunft zu schaffen. Lesen Sie mehr über die Arbeit, die wir im Microsoft Digital Defense Report ausführen.

Im Rahmen dieser Arbeit sind von Microsoft verwaltete Richtlinien in Microsoft Entra-Mandanten auf der ganzen Welt verfügbar. Diese vereinfachten Richtlinien für den bedingten Zugriff erfordern eine mehrstufige Authentifizierung, wodurch das Risiko einer Kompromittierung durch mehr als 99%weiter reduziert wird.

Voraussetzungen

- Microsoft Entra ID P2 - oder Microsoft 365 Business Premium-Lizenzen sind erforderlich, um Features für bedingten Zugriff zu verwenden

- Die Rolle " Administrator für bedingten Zugriff " ist die am wenigsten privilegierte Rolle, die zum Anzeigen von Richtlinien für bedingten Zugriff erforderlich ist.

- Eine vollständige Liste der Rollen finden Sie unter "Am wenigsten privilegierte Rollen nach Aufgabe".

Funktionsweise von von Microsoft verwalteten Richtlinien

Von Microsoft verwaltete Richtlinien sind vorkonfigurierte Richtlinien für bedingten Zugriff, die von Microsoft erstellt und verwaltet werden, um Sie vor allgemeinen Identitätsrisiken zu schützen. Microsoft erstellt und stellt diese Richtlinien basierend auf der Lizenzierungs- und Featureberechtigung direkt für berechtigte Mandanten bereit. Wenn eine Richtlinie eingeführt wird:

- Die Richtlinie wird automatisch in Ihrem Mandanten in einem Status "Nur Bericht " erstellt.

- Die Richtlinie enthält vorkonfigurierte Bedingungen und empfohlene Steuerelemente, z. B. das Erfordern einer mehrstufigen Authentifizierung.

- Administratoren müssen diese Richtlinien nicht manuell erstellen. Microsoft verwaltet die Richtlinienvorlage, Konfiguration und Updates, um sicherzustellen, dass sie mit den aktuellen Sicherheitsrichtlinien übereinstimmt.

Microsoft aktiviert diese Richtlinien mindestens 45 Tage nach ihrer Einführung in Ihrem Mandanten, wenn sie im Status Nur Bericht verbleiben. Sie können diese Richtlinien früher aktivieren oder deaktivieren, indem Sie den Richtlinienstatus auf "Aus" festlegen. Kunden werden über E-Mails und Nachrichtencenterbeiträge 28 Tage vor der Aktivierung der Richtlinien benachrichtigt.

Hinweis

In einigen Fällen können Richtlinien schneller als 45 Tage aktiviert werden. Wenn diese Änderung für Ihren Mandanten gilt:

- Es wird in E-Mails und Microsoft 365-Nachrichtencenterbeiträgen erwähnt, die Sie über von Microsoft verwaltete Richtlinien erhalten.

- Es wird in den Richtliniendetails im Microsoft Entra Admin Center erwähnt.

Da sich Bedrohungen entwickeln, kann Microsoft diese Richtlinien aktualisieren, um neue Features, Funktionen zu verwenden oder ihre Effektivität zu verbessern. Von Microsoft verwaltete Richtlinien für bedingten Zugriff passen sich automatisch an Änderungen innerhalb eines Mandanten an, um einen konsistenten Sicherheitsstatus aufrechtzuerhalten, ohne dass Administratoraktionen erforderlich sind. Da Microsoft neue Benutzer, Gruppen oder Workloads identifiziert, die die Berechtigungskriterien für eine vorhandene MMP-Richtlinie erfüllen, werden sie automatisch in den Bereich der Richtlinie einbezogen. Diese Updates ändern weder die Einstellungen, noch die Bedingungen oder Steuerungszuweisungen der Richtlinie, und alle vom Administrator konfigurierten Ausschlüsse bleiben stets erhalten, um versehentliche Sperrungen zu verhindern. Dadurch wird sichergestellt, dass die Abdeckung während der Weiterentwicklung des Mandanten aktuell bleibt, während das vorhersehbare Verhalten für Administratoren beibehalten wird. Microsoft kommuniziert diese Updates über Standardbenachrichtigungskanäle, um Mandanten auf dem Laufenden zu halten.

Richtlinien

Mit diesen von Microsoft verwalteten Richtlinien können Administratoren einfache Änderungen vornehmen, z. B. Benutzer ausschließen oder vom Modus „Nur Bericht“ auf „Ein- oder Ausschalten“ umschalten. Organisationen können keine von Microsoft verwalteten Richtlinien umbenennen oder löschen.

- Verhindern, dass alle Agents mit hohem Risiko auf alle Ressourcen zugreifen (Vorschau)

- Legacy-Authentifizierung blockieren (auch eine Richtlinie für den Baseline-Sicherheitsmodus)

- Blockieren des Gerätecodeflusses

- Mehrstufige Authentifizierung für Administratoren, die auf Microsoft Admin-Portale zugreifen

- Mehrstufige Authentifizierung für alle Benutzer

- Multifaktor-Authentifizierung für Benutzer pro Benutzer Multifaktor-Authentifizierung

- Mehrstufige Authentifizierung und erneute Authentifizierung für riskante Anmeldungen

- Blockieren des Zugriffs für Benutzer mit hohem Risiko

- Erfordern der Phishing-widerstandsfähigen Authentifizierung für Administratoren (Richtlinie für den Basissicherheitsmodus)

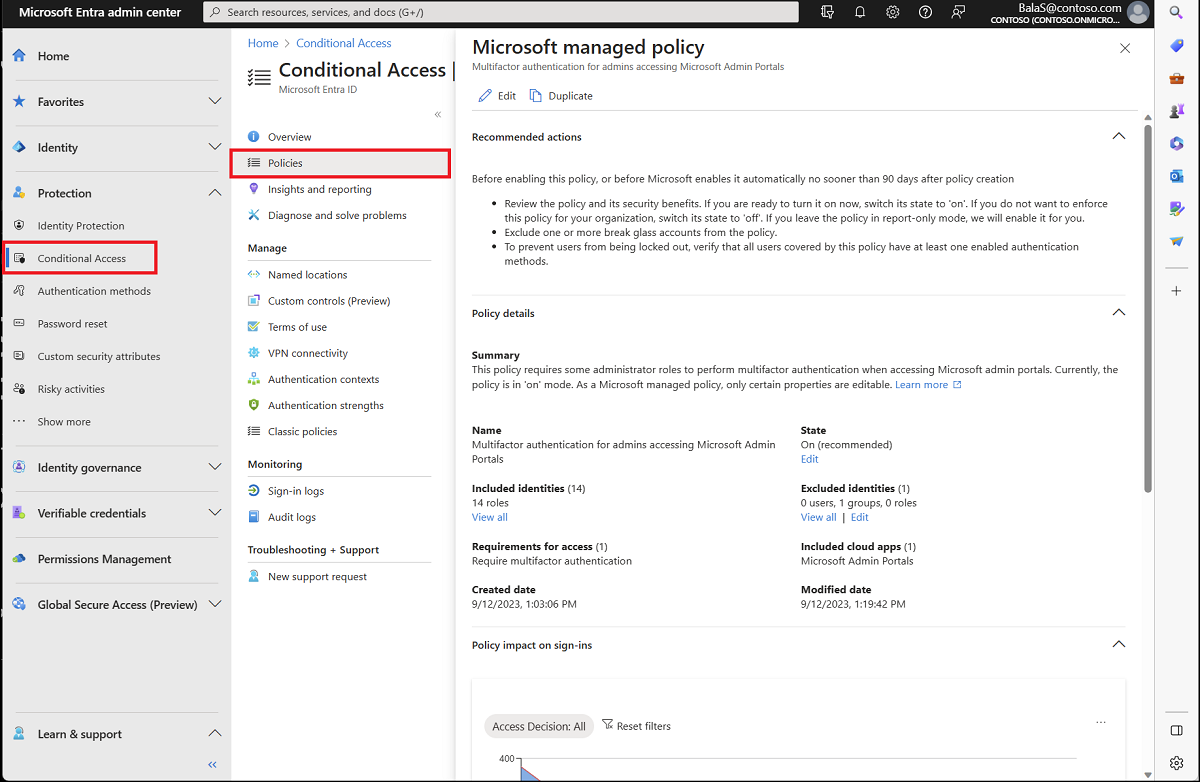

Wie man auf von Microsoft verwaltete Richtlinien zugreift und sie verwaltet

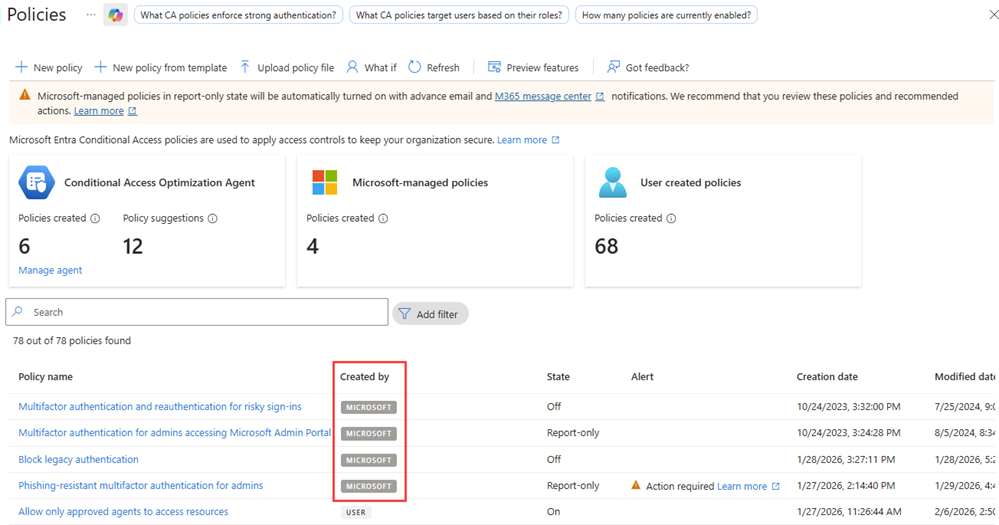

Von Microsoft verwaltete Richtlinien werden in derselben Liste wie alle anderen Richtlinien für den bedingten Zugriff angezeigt.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Administrator für bedingten Zugriff an.

- Navigieren Sie zu Entra ID-Richtlinien> fürbedingten Zugriff>.

- Wählen Sie eine Richtlinie aus, die Microsoft in der Spalte "Erstellt nach " anzeigt.

Sie können den Status einer Richtlinie bearbeiten und welche Identitäten die Richtlinie ausschließen soll. Schließen Sie Ihre Break-Glass- oder Notfallzugriffskonten von verwalteten Richtlinien aus, genau wie andere Richtlinien für bedingten Zugriff. Erwägen Sie, diese Richtlinien zu duplizieren, wenn Sie mehr Änderungen vornehmen müssen als die in den von Microsoft verwalteten Richtlinien zulässigen.

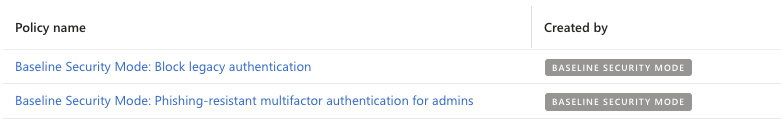

Grundlegende Sicherheitsmodusrichtlinien

Basismodus für Sicherheit (Baseline Security Mode, BSM) im Microsoft 365 Admin Center bündelt empfohlene Sicherheitseinstellungen und -richtlinien für Microsoft 365-Workloads. Zwei dieser Einstellungen werden als Richtlinien für bedingten Zugriff angezeigt:

- Erfordern einer phishingsicheren Authentifizierung für Administratoren

- Blockieren älterer Authentifizierungsmethoden

Diese Richtlinien basieren auf dem von Microsoft verwalteten Richtlinienframework, werden jedoch als Baseline-Sicherheitsmodus in der Spalte Erstellt von angezeigt. BSM-Richtlinien werden im Microsoft 365 Admin Center verwaltet. Schritte zum Verwalten dieser Richtlinien finden Sie unter Baseline-Sicherheitsmodusrichtlinien.

Ein wichtiger Unterschied zwischen BSM-Richtlinien und von Microsoft verwalteten Richtlinien besteht darin, dass die BSM-Richtlinien vom Administrator und nicht von Microsoft erstellt werden.

Verhindern, dass alle Agents mit hohem Risiko auf alle Ressourcen zugreifen (Vorschau)

Diese Richtlinie blockiert Agentidentitäten, die als "hohes Risiko" eingestuft werden, vom Zugriff auf Ressourcen in Ihrem Mandanten. Die Agent-Risikostufe basiert auf Erkennungen von Microsoft Entra ID Protection.

Blockieren älterer Authentifizierungsmethoden

Diese Richtlinie blockiert Anmeldeversuche mit Legacy-Authentifizierung und Legacy-Authentifizierungsprotokollen. Diese Authentifizierungen können von älteren Clients wie Office 2010 oder Clients stammen, die Protokolle wie IMAP, SMTP oder POP3 verwenden.

Basierend auf der Analyse von Microsoft verwenden mehr als 99 Prozent der Kennwortsprühangriffe diese älteren Authentifizierungsprotokolle. Diese Angriffe würden aufhören, wenn die Basisauthentifizierung deaktiviert oder blockiert wäre.

Blockieren des Gerätecodeflusses

Diese Richtlinie blockiert den Gerätecodefluss, bei dem ein Benutzer die Authentifizierung auf einem Gerät initiiert, auf einem anderen Gerät abgeschlossen wird und sein Token an das ursprüngliche Gerät zurückgesendet wird. Diese Art der Authentifizierung ist üblich, wenn Benutzer ihre Anmeldeinformationen nicht eingeben können, z. B. intelligente Fernseher, Microsoft Teams-Raumgeräte, IoT-Geräte oder Drucker.

Der Gerätecodefluss wird selten von Kunden verwendet, wird jedoch häufig von Angreifern verwendet. Wenn Sie diese von Microsoft verwaltete Richtlinie für Ihre Organisation aktivieren, können Sie diesen Angriffsvektor entfernen.

Mehrstufige Authentifizierung für Administratoren, die auf Microsoft Admin-Portale zugreifen

Diese Richtlinie umfasst 14 Administratorrollen , die hoch privileged sind, die auf die Microsoft Admin Portals zugreifen und erfordern, dass sie eine mehrstufige Authentifizierung durchführen.

Diese Richtlinie gilt für Microsoft Entra ID P1- und P2-Mandanten, bei denen Sicherheitsstandardwerte nicht aktiviert sind.

Tipp

Von Microsoft verwaltete Richtlinien, die eine mehrstufige Authentifizierung erfordern, unterscheiden sich von der Ankündigung der obligatorischen mehrstufigen Authentifizierung für Azure-Anmeldungen im Jahr 2024, die im Oktober 2024 schrittweise eingeführt wurden. Weitere Informationen finden Sie unter Planung für die obligatorische mehrstufige Authentifizierung für Azure und andere Verwaltungsportale.

Mehrstufige Authentifizierung für alle Benutzer

Diese Richtlinie umfasst alle Benutzer in Ihrer Organisation und erfordert, dass sie bei jeder Anmeldung mehrstufige Authentifizierung verwenden. In den meisten Fällen bleibt die Sitzung auf dem Gerät erhalten, und Benutzer müssen die mehrstufige Authentifizierung nicht abschließen, wenn sie mit einer anderen Anwendung interagieren.

Multi-Faktor-Authentifizierung für Benutzer und Benutzerinnen mit Multi-Faktor-Authentifizierung pro Benutzer/in

Diese Richtlinie deckt Benutzer und Benutzerinnen als MFA pro Benutzer/in ab, eine Konfiguration, die Microsoft nicht mehr empfiehlt. Bedingter Zugriff bietet eine bessere Administratorerfahrung mit vielen zusätzlichen Features. Die Konsolidierung aller Multifaktor-Authentifizierungsrichtlinien auf „Bedingter Zugriff“ kann Ihnen helfen, gezielter auf die Anforderung einer Multifaktor-Authentifizierung zu reagieren, die Reibungsverluste für die Endbenutzer zu verringern und gleichzeitig die Sicherheitslage aufrechtzuerhalten.

Diese Richtlinie richtet sich an:

- Organisationen mit Microsoft Entra ID P1 und P2 lizenzierten Benutzern

- Organisationen, in denen Sicherheitsstandards nicht aktiviert sind

- Organisationen mit weniger als 500 Benutzenden, für die MFA aktiviert oder durchgesetzt wurde

Um diese Richtlinie auf weitere Benutzer anzuwenden, duplizieren Sie sie, und ändern Sie die Zuweisungen.

Tipp

Wenn Sie mit dem Bleistift zum Bearbeiten oben die von Microsoft verwaltete Richtlinie für die Multi-Faktor-Authentifizierung pro Benutzer ändern, kann der Fehler Aktualisierung nicht möglich auftreten. Um dieses Problem zu umgehen, wählen Sie "Bearbeiten" im Abschnitt "Ausgeschlossene Identitäten " der Richtlinie aus.

Multi-Faktor-Authentifizierung und erneute Authentifizierung für riskante Anmeldungen

Diese Richtlinie deckt alle Benutzer ab und erfordert eine mehrstufige Authentifizierung und erneute Authentifizierung, wenn Hochrisikoanmeldungen erkannt werden. Ein hohes Risiko bedeutet in diesem Fall, dass etwas an der Art und Weise, wie der Benutzer sich angemeldet hat, ungewöhnlich ist. Diese Anmeldungen mit hohem Risiko können Reisen umfassen, die hochgradig abnorm sind, Kennwortsprühangriffe oder Token-Wiederholungsangriffe. Weitere Informationen finden Sie unter "Was sind Risikoerkennungen".

Diese Richtlinie richtet sich an Microsoft Entra ID P2-Mandanten, bei denen die Sicherheitsvorgaben nicht aktiviert sind. Die Richtlinie deckt Benutzer auf zwei verschiedene Arten ab, je nachdem, ob Sie mehr P2-Lizenzen als Benutzer haben oder über mehr Benutzer als P2-Lizenzen verfügen. Gastbenutzer sind nicht in der Richtlinie enthalten.

- Wenn alle ihre aktiven Benutzer über MFA verfügen und Ihre P2-Lizenzen den gesamten aktiven Benutzern entsprechen oder überschreiten, deckt die Richtlinie alle Benutzer ab.

- Alle Benutzer können Dienstkonten oder Break-Glass-Konten enthalten, sodass Sie sie möglicherweise ausschließen möchten.

- Wenn einige aktive Benutzer nicht über MFA verfügen oder nicht genügend P2-Lizenzen vorhanden sind, um alle MFA-registrierten Benutzer abzudecken, erstellen und weisen wir die Richtlinie einer Sicherheitsgruppe namens "Bedingter Zugriff: riskante mehrstufige Authentifizierung" zu, die auf Ihre verfügbaren P2-Lizenzen begrenzt ist.

- Die Richtlinie gilt nur für diese Sicherheitsgruppe, sodass Sie die Richtlinie einschränken können, indem Sie die Gruppe selbst ändern.

- Um die Gruppe aufzufüllen, wählen wir Benutzer aus, die MFA erfüllen können, und priorisieren Benutzer mit einer direkt zugewiesenen P2-Lizenz.

- Mit diesem Setup wird sichergestellt, dass die Richtlinie legitime Benutzer nicht blockiert und dass Sie für Ihre P2-Lizenzen den maximalen Wert erhalten.

Um zu verhindern, dass Angreifer Konten übernehmen, blockiert Microsoft riskante Benutzer, sich für die mehrstufige Authentifizierung zu registrieren.

Blockieren des Zugriffs für Benutzer mit hohem Risiko

Diese Richtlinie trägt zum Schutz Ihrer Organisation bei, indem der Zugriff auf Benutzer eingeschränkt wird, die durch Microsoft Entra ID Protection als hohes Risiko identifiziert wurden. Das Benutzerrisiko stellt die Wahrscheinlichkeit dar, dass ein Benutzerkonto kompromittiert wurde, basierend auf Signalen wie z. B. durchleckten Anmeldeinformationen oder anderen Risikoerkennungen. Wenn diese Richtlinie aktiviert ist, wird der Zugriff für Benutzer blockiert, die das konfigurierte risikoreiche Risikoniveau erfüllen, bis das Risiko behoben wird. Die Wartung folgt vorhandenen Microsoft Entra ID Protection-Prozessen und -Anleitungen.

Diese Richtlinie richtet sich an:

- Organisationen mit Microsoft Entra ID P2-Lizenzen

- Organisationen, in denen Sicherheitsstandards nicht aktiviert sind

Administratoren können die Auswirkungen der Richtlinie im Berichtsmodus überprüfen, Notfallzugriffskonten ausschließen und die Richtlinie auf "Ein" schalten, wenn sie bereit sind.

Sicherheitsstandardrichtlinien

Die folgenden Richtlinien sind verfügbar, wenn Sie ein Upgrade von der Verwendung der Sicherheitsstandards durchführen.

- Block legacy Authentifizierung

- Mehrstufige Authentifizierung für Azure-Verwaltung erforderlich

- Mehrstufige Authentifizierung für Administratoren erforderlich

- Mehrstufige Authentifizierung für alle Benutzer erforderlich

Blockieren älterer Authentifizierungsmethoden

Diese Richtlinie verhindert, dass ältere Authentifizierungsprotokolle auf Anwendungen zugreifen. Legacyauthentifizierung bezieht sich auf eine Authentifizierungsanforderung von:

- Clients, die keine moderne Authentifizierung verwenden (z. B. ein Office 2010-Client)

- Jeder Client, der ältere E-Mail-Protokolle wie IMAP, SMTP oder POP3 verwendet

- Jede Anmeldung versucht, die Legacy-Authentifizierung zu verwenden.

Die meisten beobachteten gefährdenden Anmeldeversuche stammen aus älteren Authentifizierungsmethoden. Da die Legacyauthentifizierung die mehrstufige Authentifizierung nicht unterstützt, können Angreifer mithilfe älterer Protokolle mehrstufige Authentifizierungsanforderungen umgehen.

Multi-Faktor-Authentifizierung für die Azure-Verwaltung erfordern

Diese Richtlinie umfasst alle Benutzer, wenn sie versuchen, auf verschiedene Azure-Dienste zuzugreifen, die über die Windows Azure-Dienstverwaltungs-API verwaltet werden, einschließlich:

- Azure-Portal

- Microsoft Entra Verwaltungszentrum

- Azure PowerShell

- Azure-Befehlszeilenschnittstelle (Azure CLI)

Benutzer müssen die mehrstufige Authentifizierung abschließen, um auf diese Ressourcen zuzugreifen.

Multi-Faktor-Authentifizierung für Administratoren erfordern

Diese Richtlinie gilt für Benutzer mit Administratorrollen mit hoher Berechtigungen:

- Globaler Administrator

- Anwendungsadministrator

- Authentifizierungsadministrator

- Abrechnungsadministrator

- Cloudanwendungsadministrator

- Administrator für bedingten Zugriff

- Exchange-Administrator

- Helpdesk-Administrator

- Kennwortadministrator

- Privilegierter Authentifizierungsadministrator

- Administrator für privilegierte Rollen

- Sicherheitsadministrator

- SharePoint-Administrator

- Benutzeradministrator

Diese Konten müssen die mehrstufige Authentifizierung verwenden, um sich bei einer beliebigen Anwendung anzumelden.

Multi-Faktor-Authentifizierung für alle Benutzer erfordern

Diese Richtlinie gilt für alle Benutzer in Ihrer Organisation und erfordert eine mehrstufige Authentifizierung für jede Anmeldung. In den meisten Fällen bleiben Sitzungen auf Geräten erhalten, sodass Benutzer bei der Interaktion mit anderen Anwendungen keine mehrstufige Authentifizierung durchführen müssen.

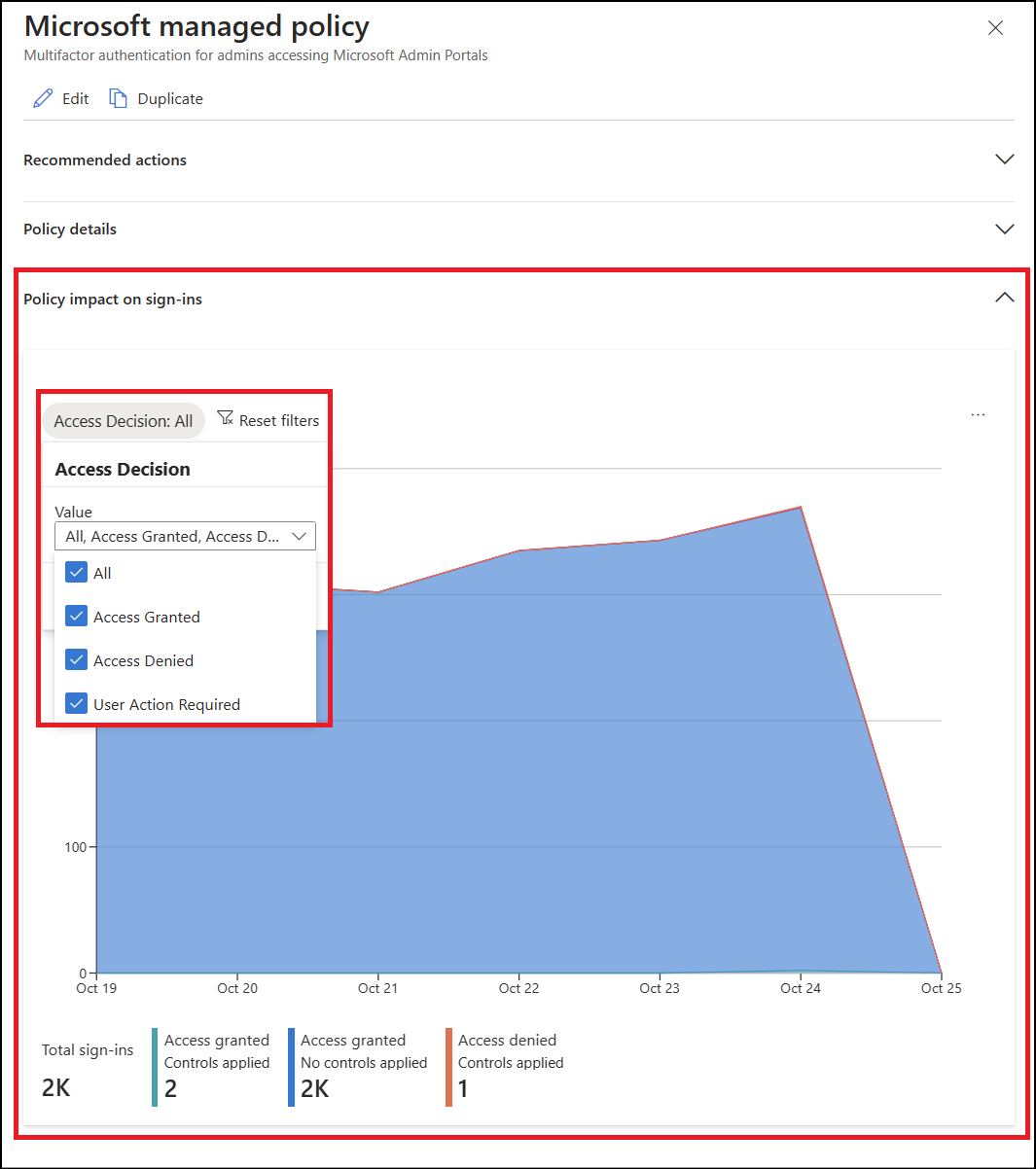

Überwachen und Überprüfen

Die verwaltete Richtlinie und die Anmeldeprotokolle sind die beiden Orte, an denen Sie die Auswirkungen dieser Richtlinien auf Ihre Organisation sehen können.

Überprüfen Sie die Registerkarte " Richtlinienwirkung " der verwalteten Richtlinie, um eine Zusammenfassung der Auswirkungen der Richtlinie auf Ihre Umgebung anzuzeigen.

Analysieren Sie die Microsoft Entra-Anmeldeprotokolle , um Details darüber anzuzeigen, wie sich die Richtlinien auf die Anmeldeaktivität auswirken.

- Melden Sie sich mindestens als Berichtsleser beim Microsoft Entra Admin Center an.

- Navigieren Sie zu Entra ID>Überwachung & Integrität>Anmeldeprotokolle.

- Verwenden Sie einige oder alle der folgenden Filter:

- Korrelations-ID, wenn ein bestimmtes Ereignis untersucht werden soll.

- Bedingter Zugriff zur Anzeige von Erfolgen und Misserfolgen von Richtlinien.

- Benutzername , um Informationen zu bestimmten Benutzern anzuzeigen.

- Datum bezogen auf den fraglichen Zeitraum.

- Wählen Sie ein bestimmtes Anmeldeereignis aus, und wählen Sie dann " Bedingter Zugriff" aus.

- Um weitere Informationen zu untersuchen, wählen Sie den Richtliniennamen aus, um einen Drilldown zur Konfiguration der Richtlinien zu erstellen.

- Erkunden Sie die anderen Registerkarten, um die Client-Benutzer und Gerätedetails anzuzeigen, die für die Bewertung der Richtlinie für bedingten Zugriff verwendet wurden.

Allgemeine Fragen

Was ist bedingter Zugriff?

Bedingter Zugriff ist ein Microsoft Entra-Feature, mit dem Organisationen beim Zugriff auf Ressourcen Sicherheitsanforderungen erzwingen können. Conditional Access wird häufig verwendet, um eine mehrstufige Authentifizierung, Gerätekonfiguration oder Anforderungen an den Netzwerkstandort durchzusetzen.

Diese Richtlinien können als logische Wenn-dann-Aussagen betrachtet werden.

Wenn die Zuordnungen (Benutzer, Ressourcen und Bedingungen) wahr sind, wenden Sie die Zugriffssteuerungen (Gewähren und/oder Sitzung) in der Richtlinie an. Wenn Sie ein Administrator sind, der auf eines der Microsoft-Verwaltungsportale zugreifen möchte, müssen Sie eine mehrstufige Authentifizierung durchführen, um zu beweisen, dass es wirklich Sie ist.

Was geschieht, wenn ich weitere Änderungen vornehmen möchte?

Administratoren können weitere Änderungen an diesen Richtlinien vornehmen, indem Sie sie mithilfe der Schaltfläche " Duplizieren " in der Richtlinienlistenansicht duplizieren. Diese neue Richtlinie kann auf die gleiche Weise wie jede andere Richtlinie für bedingten Zugriff konfiguriert werden, wobei sie von einer von Microsoft empfohlenen Position gestartet wird. Achten Sie darauf, dass Sie Ihre Sicherheitslage durch diese Änderungen nicht senken.

Welche Administratorrollen werden von diesen Richtlinien abgedeckt?

- Globaler Administrator

- Anwendungsadministrator

- Authentifizierungsadministrator

- Abrechnungsadministrator

- Cloudanwendungsadministrator

- Administrator für bedingten Zugriff

- Exchange-Administrator

- Helpdesk-Administrator

- Kennwortadministrator

- Privilegierter Authentifizierungsadministrator

- Administrator für privilegierte Rollen

- Sicherheitsadministrator

- SharePoint-Administrator

- Benutzeradministrator

Was geschieht, wenn ich eine andere Lösung für die mehrstufige Authentifizierung verwende?

Die mehrstufige Authentifizierung mit externen Authentifizierungsmethoden erfüllt die MFA-Anforderungen von von Microsoft verwalteten Richtlinien.

Wenn die mehrstufige Authentifizierung über einen Verbundidentitätsanbieter (IdP) abgeschlossen wird, erfüllt sie je nach Konfiguration möglicherweise die MFA-Anforderungen der Microsoft Entra-ID. Weitere Informationen finden Sie unter Erfüllen der MFA-Kontrollen (Multi-Faktor-Authentifizierung) von Microsoft Entra ID mit MFA-Ansprüchen von einem Verbundidentitätsanbieter.

Was passiert, wenn ich die Certificate-Based Authentifizierung verwende?

Je nach Konfiguration der Certificate-Based-Authentifizierung (CBA) kann sie als einzelne oder mehrstufige Authentifizierung funktionieren.

- Wenn Ihre Organisation die CBA als Einzelfaktorauthentifizierung konfiguriert, müssen Benutzer eine zweite Authentifizierungsmethode verwenden, um den Anforderungen der mehrstufigen Authentifizierung zu entsprechen. Weitere Informationen zu den zulässigen Kombinationen von Authentifizierungsmethoden für MFA mit einstufiger CBA finden Sie unter MFA mit einzelstufiger zertifikatbasierter Authentifizierung.

- Wenn Ihre Organisation CBA als mehrstufige Konfiguration konfiguriert, können Benutzer MFA mit ihrer CBA-Authentifizierungsmethode abschließen.

Was geschieht, wenn ich benutzerdefinierte Steuerelemente verwende?

Benutzerdefinierte Steuerelemente erfüllen keine Anforderungen an mehrstufige Authentifizierungsansprüche. Wenn Ihre Organisation benutzerdefinierte Steuerelemente verwendet, sollten Sie zu externen Authentifizierungsmethoden migrieren, um benutzerdefinierte Steuerelemente zu ersetzen. Ihr externer Authentifizierungsanbieter muss externe Authentifizierungsmethoden unterstützen und die erforderlichen Konfigurationsanleitungen für die Integration bereitstellen.

Wie kann ich überwachen, wenn Microsoft eine Änderung an diesen Richtlinien vorschreibt, eine neue richtlinie hinzufügt oder eine löscht?

Administratoren mit den Berechtigungen "AuditLog.Read.All " und " Directory.Read " können das Überwachungsprotokoll nach Einträgen abfragen, die von Microsoft Managed Policy Manager in der Richtlinienkategorie initiiert wurden. Verwenden Sie beispielsweise Graph-Explorer , um Einträge mit dieser Abfragezeichenfolge zu suchen: https://graph.microsoft.com/v1.0/auditLogs/directoryAudits?$filter=initiatedBy/app/displayName eq 'Microsoft Managed Policy Manager' and category eq 'Policy'.