Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

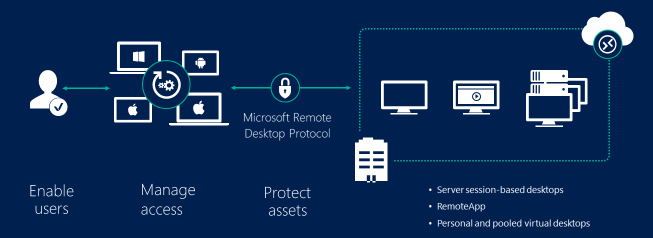

Zum Schützen des Remotezugriffs auf VMs, die in einer verwalteten Microsoft Entra Domain Services-Domäne ausgeführt werden, können Sie Remotedesktopdienste (RDS) und Netzwerkrichtlinienserver (NPS) verwenden. Domain Services authentifiziert Benutzende, wenn diese Zugriff über die RDS-Umgebung anfordern. Zum Verbessern der Sicherheit können Sie die Microsoft Entra-Multi-Faktor-Authentifizierung integrieren, um für Anmeldeereignisse eine weitere Authentifizierungsaufforderung bereitzustellen. Die Microsoft Entra-Multi-Faktor-Authentifizierung verwendet eine Erweiterung für NPS, um dieses Feature bereitzustellen.

Wichtig

Für das sichere Herstellen einer Verbindung mit Ihren VMs in einer verwalteten Domain Services-Domäne wird die Verwendung von Azure Bastion empfohlen, einem vollständig plattformverwalteten, in Ihrem virtuellen Netzwerk bereitgestellten PaaS-Dienst. Ein Bastionhost bietet sichere und nahtlose Remote Desktop Protocol (RDP)-Konnektivität mit Ihren VMs direkt im Azure-Portal über SSL. Wenn Sie eine Verbindung über einen Bastionhost herstellen, benötigen Ihre VMs keine öffentliche IP-Adresse, und Sie müssen keine Netzwerksicherheitsgruppen verwenden, um den RDP-Zugriff über TCP-Port 3389 verfügbar zu machen.

Es wird dringend empfohlen, dass Sie Azure Bastion in allen Regionen verwenden, in denen dies unterstützt wird. Führen Sie in Regionen ohne Azure Bastion-Verfügbarkeit die in diesem Artikel erläuterten Schritte aus, bis Azure Bastion verfügbar ist. Lassen Sie beim Zuweisen von öffentlichen IP-Adressen zu mit Domain Services verknüpften VMs Vorsicht walten, wenn sämtlicher eingehender RDP-Datenverkehr zulässig ist.

Weitere Informationen finden Sie unter Was ist Azure Bastion?.

In diesem Artikel wird veranschaulicht, wie Sie RDS in Domain Services konfigurieren und optional die NPS-Erweiterung für die Microsoft Entra-Multi-Faktor-Authentifizierung verwenden.

Voraussetzungen

Damit Sie die Anweisungen in diesem Artikel ausführen können, benötigen Sie folgende Ressourcen:

- Ein aktives Azure-Abonnement.

- Wenn Sie kein Azure-Abonnement besitzen, erstellen Sie ein Konto.

- Einen mit Ihrem Abonnement verknüpften Microsoft Entra-Mandanten, der entweder mit einem lokalen Verzeichnis synchronisiert oder ein reines Cloudverzeichnis ist.

- Erstellen Sie einen Microsoft Entra-Mandanten, oder verknüpfen Sie ein Azure-Abonnement mit Ihrem Konto, sofern erforderlich.

- Eine von Microsoft Entra Domain Services verwaltete Domäne, die in Ihrem Microsoft Entra-Mandanten aktiviert und konfiguriert ist

- Ein in Ihrem virtuellen Microsoft Entra Domain Services-Netzwerk erstelltes Workloads-Subnetz.

- Ein Benutzerkonto, das Mitglied der Gruppe AAD DC-Administrierende in Ihrem Microsoft Entra Tenant ist.

Bereitstellen und Konfigurieren der Remotedesktopumgebung

Erstellen Sie zuerst mindestens zwei Azure-VMs, auf denen Windows Server 2016 oder Windows Server 2019 ausgeführt wird. Um Redundanz und Hochverfügbarkeit Ihrer RD-Umgebung (Remotedesktop) sicherzustellen, können Sie später Hosts hinzufügen und einen Lastenausgleich ausführen.

Eine empfohlene RDS-Bereitstellung enthält die folgenden zwei VMs:

- RDGVM01: Hier werden der RD-Verbindungsbrokerserver, der RD-Webzugriffsserver und der RD-Gatewayserver ausgeführt.

- RDSHVM01: Führt den RD-Sitzungshostserver aus.

Stellen Sie sicher, dass VMs in einem Workloads-Subnetz Ihres virtuellen Domain Services-Netzwerks bereitgestellt werden, und verknüpfen Sie die VMs mit der verwalteten Domäne. Weitere Informationen erhalten Sie in der Beschreibung zum Erstellen und Einbinden einer Windows Server-VM in eine verwaltete Domäne.

Die Bereitstellung der RD-Umgebung umfasst eine Reihe von Schritten. Das vorhandene RD-Bereitstellungshandbuch kann ohne besondere Änderungen für eine verwaltete Domäne verwendet werden:

- Melden Sie sich bei VMs, die für die RD-Umgebung erstellt wurden, mit einem Konto an, das zur Gruppe AAD DC-Administrierende gehört, z. B. contosoadmin.

- Verwenden Sie zum Erstellen und Konfigurieren von RDS das vorhandene Bereitstellungshandbuch für die Remotedesktopumgebung. Verteilen Sie die RD-Serverkomponenten entsprechend den jeweiligen Anforderungen auf die Azure-VMs.

- Spezifisch für Domain Services: Wenn Sie die RD-Lizenzierung konfigurieren, legen Sie anstelle des im Bereitstellungsleitfaden angegebenen Modus Pro Benutzer den Modus Pro Gerät fest.

- Wenn Sie den Zugriff mithilfe eines Webbrowsers ermöglichen möchten, richten Sie den Remotedesktop-Webclient für Ihre Benutzer ein.

Wenn RD in der verwalteten Domäne bereitgestellt ist, können Sie den Dienst genau wie eine lokale AD DS-Domäne verwalten und nutzen.

Bereitstellen und Konfigurieren der NPS-Erweiterung der Multi-Faktor-Authentifizierung von Microsoft Entra

Wenn Sie die Sicherheit der Benutzeranmeldung erhöhen möchten, können Sie optional die Microsoft Entra-Multi-Faktor-Authentifizierung in die RD-Umgebung integrieren. Bei einer solchen Konfiguration erhalten Benutzende während der Anmeldung eine weitere Aufforderung, Ihre Identität zu bestätigen.

Zum Bereitstellen dieser Funktionalität wird mit der NPS-Erweiterung für die Microsoft Entra-Multi-Faktor-Authentifizierung ein zusätzlicher Netzwerkrichtlinienserver (NPS) installiert. Diese Erweiterung wird für Anforderung und Rückgabe des Status der Eingabeaufforderungen der Multi-Faktor-Authentifizierung in Microsoft Entra ID integriert.

Benutzende müssen registriert sein, um die Microsoft Entra-Multi-Faktor-Authentifizierung zu verwenden. Dies erfordert möglicherweise zusätzliche Microsoft Entra ID-Lizenzen. Weitere Informationen finden Sie unter „Pläne und Preise“ in Microsoft Entra

Erstellen Sie zum Integrieren der Microsoft Entra-Multi-Faktor-Authentifizierung in Ihre Remotedesktopumgebung einen NPS-Server, und installieren Sie die Erweiterung:

- Erstellen Sie eine weitere VM mit Windows Server 2016 oder 2019, z. B. NPSVM01, die mit einem Workloads-Subnetz im virtuellen Domain Services-Netzwerk verbunden ist. Binden Sie die VM in die verwaltete Domäne ein.

- Melden Sie sich bei der NPS VM mit einem Konto an, das zur Gruppe AAD DC-Administrierende gehört, z. B. contosoadmin.

- Wählen Sie unter Server-Manager die Option Rollen und Features hinzufügen aus, und installieren Sie anschließend die Rolle Netzwerkrichtlinien- und Zugriffsdienste.

- Delegieren Sie die Vollzugriffsberechtigung für die Gruppe RAS und IAS Server an die Gruppe AAD DC-Administrierende. Dieser Schritt ist für die Einrichtung eines NPS- oder Radius-Servers erforderlich.

- Nutzen Sie den Anleitungsartikel, um die NPS-Erweiterung für die Microsoft Entra-Multi-Faktor-Authentifizierung zu installieren und zu konfigurieren.

Wenn Sie den NPS-Server und die NPS-Erweiterung für die Microsoft Entra-Multi-Faktor-Authentifizierung installiert haben, lesen Sie den nächsten Abschnitt, um die Konfiguration für die Verwendung mit der RD-Umgebung vorzunehmen.

Integrieren von Remotedesktopgateway und Microsoft Entra-Multi-Faktor-Authentifizierung

Eine Anleitung zum Integrieren der NPS-Erweiterung für die Microsoft Entra-Multi-Faktor-Authentifizierung finden Sie im vorhandenen Artikel zum Integrieren Ihrer Remotedesktopgateway-Infrastruktur mithilfe der Netzwerkrichtlinienserver-Erweiterung (Network Policy Server, NPS) und Microsoft Entra ID.

Die folgenden Konfigurationsoptionen sind für die Integration in eine verwaltete Domäne erforderlich:

Registrieren Sie den NPS-Server nicht in Active Directory. Bei diesem Schritt tritt in einer verwalteten Domäne ein Fehler auf.

Aktivieren Sie in Schritt 4 zum Konfigurieren der Netzwerkrichtlinie auch das Kontrollkästchen Benutzerkonto-Einwähleigenschaften ignorieren.

Wenn Sie Windows Server 2019 oder höher für den NPS-Server und die NPS-Erweiterung für die Multi-Faktor-Authentifizierung von Microsoft Entra verwenden, führen Sie den folgenden Befehl aus, um den sicheren Kanal zu aktualisieren, damit der NPS-Server korrekt kommunizieren kann:

sc sidtype IAS unrestricted

Benutzende werden nun bei der Anmeldung zur Eingabe eines weiteren Authentifizierungsfaktors aufgefordert; hierbei kann es sich z. B. um eine Textnachricht oder eine Eingabeaufforderung in der Microsoft Authenticator-App handeln.

Nächste Schritte

Weitere Informationen zum Verbessern der Resilienz Ihrer Bereitstellung finden Sie unter Remotedesktopdienste – Hochverfügbarkeit.

Weitere Informationen zum Schützen der Benutzeranmeldung finden Sie unter Funktionsweise: Microsoft Entra-Multi-Faktor-Authentifizierung.