Ändern des Kennworts für das ADSync-Dienstkonto

Wenn Sie das Kennwort für das ADSync-Dienstkonto ändern, kann der Synchronisierungsdienst nicht ordnungsgemäß gestartet werden, bis der Verschlüsselungsschlüssel verworfen und das Kennwort für das ADSync-Dienstkonto erneut initialisiert wurde.

Wichtig

Wenn Sie Connect mit einem Build von März 2017 und früher verwenden, setzen Sie das Kennwort für das Dienstkonto nicht zurück, da Windows die Verschlüsselungsschlüssel aus Sicherheitsgründen zerstört. Sie können das Konto nicht in ein anderes Konto ändern, ohne Microsoft Entra Connect neu zu installieren. Wenn Sie ein Upgrade auf einen Build von April 2017 oder höher durchführen, wird das Ändern des Kennworts für das Dienstkonto unterstützt. Sie können jedoch nicht das verwendete Konto ändern.

Microsoft Entra Connect verwendet als Teil der Synchronisierungsdienste einen Verschlüsselungsschlüssel zum Speichern der Kennwörter für das AD DS-Connectorkonto und das ADSync-Dienstkonto. Diese Konten werden verschlüsselt, bevor sie in der Datenbank gespeichert werden.

Der verwendete Verschlüsselungsschlüssel wird über Windows-Datenschutz (DPAPI) gesichert. DPAPI schützt den Verschlüsselungsschlüssel mithilfe des ADSync-Dienstkontos.

Wenn Sie das Kennwort des Dienstkontos ändern müssen, können Sie hierzu die Verfahren unter Verwerfen des Verschlüsselungsschlüssels für das ADSync-Dienstkonto verwenden. Diese Verfahren sollten auch verwendet werden, wenn Sie den Verschlüsselungsschlüssel aus irgendeinem Grund verwerfen müssen.

Durch das Ändern des Kennworts entstehende Probleme

Es gibt zwei Dinge, die beim Ändern des Kennwort für das Dienstkonto durchgeführt werden müssen.

Zunächst müssen Sie das Kennwort im Windows-Dienststeuerungs-Manager ändern. Bis dieses Problem behoben ist, werden die folgenden Probleme angezeigt:

- Wenn Sie versuchen, den Synchronisierungsdienst im Windows-Dienststeuerungs-Manager zu starten, erhalten Sie den Fehler „Windows konnte den Microsoft Entra ID-Synchronisierungsdienst auf dem lokalen Computer nicht starten“. Fehler 1069: Der Dienst wurde aufgrund eines Anmeldefehlers nicht gestartet.

- In der Windows-Ereignisanzeige enthält das Systemereignisprotokoll einen Fehler mit der Ereignis-ID 7038 und die Meldung „Der ADSync-Dienst konnte sich mit dem aktuellen Kennwort aufgrund des folgenden Fehlers nicht anmelden: Der Benutzername oder das Kennwort ist falsch. “

Zweitens kann der Synchronisierungsdienst unter bestimmten Bedingungen bei Aktualisierung des Kennworts nicht mehr über DPAPI auf den Verschlüsselungsschlüssel zugreifen. Ohne den Verschlüsselungsschlüssel kann der Synchronisierungsdienst die Kennwörter nicht entschlüsseln, die zum Synchronisieren nach/aus dem lokalen AD und Microsoft Entra ID erforderlich sind. Ihnen werden beispielsweise folgende Fehler angezeigt:

- Wenn Sie im Windows-Dienststeuerungs-Manager versuchen, den Synchronisierungsdienst zu starten, und der Verschlüsselungsschlüssel nicht abgerufen werden kann, erhalten Sie die Fehlermeldung Der Microsoft Azure AD-Synchronisierungsdienst konnte auf dem lokalen Computer nicht gestartet werden. Weitere Informationen finden Sie im Systemereignisprotokoll. Setzen Sie sich mit dem Diensthersteller in Verbindung, wenn es sich um einen Nicht-Microsoft-Dienst handelt. Beziehen Sie sich auf den dienstspezifischen Fehlercode -21451857952.

- In der Windows-Ereignisanzeige enthält das Anwendungsereignisprotokoll einen Fehler mit der Ereignis-ID 6028 und die Fehlermeldung „Auf den Serververschlüsselungsschlüssel kann nicht zugegriffen werden“.

Um sicherzustellen, dass Sie diese Fehler nicht erhalten, führen Sie beim Ändern des Kennworts die Verfahren unter Verwerfen des Verschlüsselungsschlüssels für das ADSync-Dienstkonto aus.

Verwerfen des Verschlüsselungsschlüssels für das ADSync-Dienstkonto

Wichtig

Die folgenden Verfahren gelten nur für Microsoft Entra Connect-Build 1.1.443.0 oder älter. Sie können nicht für neuere Versionen von Microsoft Entra Connect verwendet werden, da das Verwerfen des Verschlüsselungsschlüssels durch Microsoft Entra Connect selbst erfolgt, wenn Sie das Kennwort des AD-Synchronisierungsdienstkontos ändern. Daher sind die folgenden Schritte in den neueren Versionen nicht erforderlich.

Verwenden Sie die folgenden Verfahren, um den Verschlüsselungsschlüssel zu verwerfen.

So verwerfen Sie den Verschlüsselungsschlüssel

Wenn Sie den Verschlüsselungsschlüssel verwerfen müssen, verwenden Sie dazu die folgenden Verfahren.

Beenden des Synchronisierungsdiensts

Zunächst können Sie den Dienst im Dienststeuerungs-Manager von Windows beenden. Stellen Sie sicher, dass der Dienst nicht ausgeführt wird, wenn Sie versuchen, ihn zu beenden. Wenn er ausgeführt wird, warten Sie, bis er abgeschlossen ist, und beenden Sie ihn dann.

- Wechseln Sie zum Windows-Dienststeuerungs-Manager („START“ → „Dienste“).

- Wählen Sie Microsoft Entra ID-Synchronisierung aus, und klicken Sie auf „Beenden“.

Verwerfen des vorhandenen Verschlüsselungsschlüssels

Verwerfen Sie den vorhandenen Verschlüsselungsschlüssel, damit der neue Verschlüsselungsschlüssels erstellt werden kann:

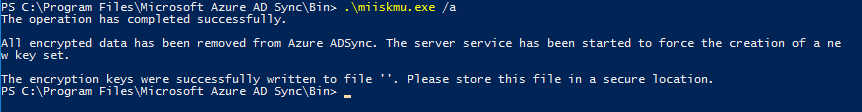

Melden Sie sich bei Ihrem Microsoft Entra Connect-Server als Administrator an.

Starten Sie eine neue PowerShell-Sitzung.

Navigieren Sie zum Ordner

'$env:ProgramFiles\Microsoft Azure AD Sync\bin\'.Führen Sie den folgenden Befehl aus:

./miiskmu.exe /a

Angeben des Kennworts für das AD DS-Connectorkonto

Da die in der Datenbank gespeicherten vorhandenen Kennwörter nicht mehr entschlüsselt werden können, müssen Sie dem Synchronisierungsdienst das Kennwort des AD DS-Connectorkontos bereitstellen. Der Synchronisierungsdienst verschlüsselt die Kennwörter mithilfe des neuen Verschlüsselungsschlüssels:

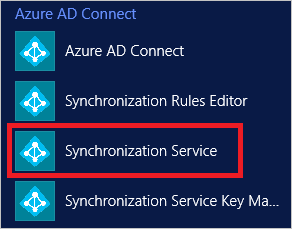

- Starten Sie den Synchronization Service Manager („START“ > „Synchronisierungsdienst“).

- Wechseln Sie zur Registerkarte Connectors.

- Wählen Sie den AD-Connector aus, der Ihrem lokalen AD entspricht. Wenn Sie mehrere AD-Connectors verwenden, wiederholen Sie die folgenden Schritte für jeden von ihnen.

- Klicken Sie unter Aktionen auf Eigenschaften.

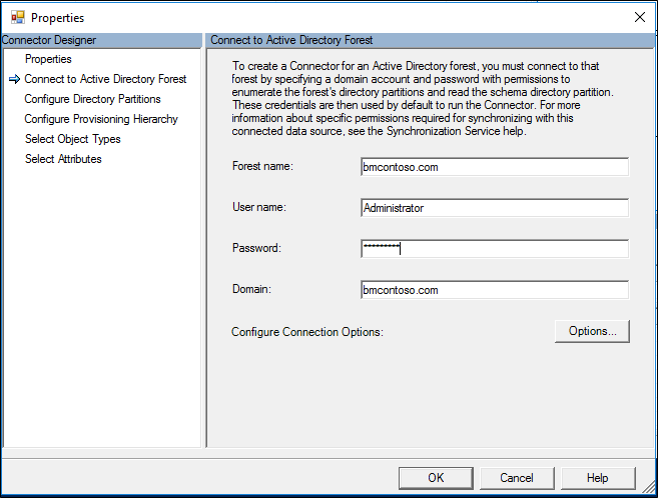

- Wählen Sie im Popupdialogfeld Mit Active Directory-Gesamtstruktur verbinden aus:

- Geben Sie das Kennwort des AD DS-Kontos im Textfeld Kennwort ein. Wenn Sie das Kennwort nicht kennen, müssen Sie es auf einen bekannten Wert festlegen, bevor Sie diesen Schritt ausführen.

- Klicken Sie auf OK, um das neue Kennwort zu speichern und das Popupdialogfeld zu schließen.

Erneutes Initialisieren des Kennworts des Entra ID Connector-Kontos

Sie können dem Synchronisierungsdienst das Kennwort des Microsoft Entra-Dienstkontos nicht direkt bereitstellen. Stattdessen müssen Sie das Microsoft Entra-Dienstkonto über das Cmdlet Add-ADSyncAADServiceAccount erneut initialisieren. Das Cmdlet setzt das Kontokennwort zurück und stellt es dem Synchronisierungsdienst zur Verfügung:

Melden Sie sich beim Microsoft Entra Connect-Synchronisierungsserver an, und öffnen Sie PowerShell.

Führen Sie

$credential = Get-Credentialaus, um Microsoft Entra-Anmeldeinformationen als globaler Administrator bereitzustellen.Führen Sie das Cmdlet

Add-ADSyncAADServiceAccount -AADCredential $credentialaus.Wenn das Cmdlet erfolgreich ist, wird die PowerShell-Eingabeaufforderung angezeigt.

Das Cmdlet setzt das Kennwort für das Dienstkonto zurück und aktualisiert es sowohl in Microsoft Entra ID als auch im Synchronisierungsmodul.

Starten des Synchronisierungsdiensts

Der Synchronisierungsdienst besitzt jetzt Zugriff auf den Verschlüsselungsschlüssel und alle erforderlichen Kennwörter. Daher können Sie den Dienst im Windows-Dienststeuerungs-Manager neu starten:

- Wechseln Sie zum Windows-Dienststeuerungs-Manager („START“ → „Dienste“).

- Wählen Sie Microsoft Entra ID-Synchronisierung aus, und klicken Sie auf „Neu starten“.

Nächste Schritte

Übersichtsthemen