Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Dieser Artikel beschreibt verschiedene lokale und Microsoft Entra-Topologien, die Microsoft Entra Connect Sync als Schlüsselintegrationslösung verwenden. In diesem Artikel werden sowohl unterstützte als auch nicht unterstützte Konfigurationen beschrieben.

Legende für Bilder im Artikel:

| BESCHREIBUNG | Symbol |

|---|---|

| Lokale Active Directory-Gesamtstruktur |  |

| Lokales Active Directory mit gefiltertem Import |  |

| Microsoft Entra Connect-Synchronisierungsserver |  |

| „Stagingmodus“ des Microsoft Entra Connect Sync-Servers |  |

| GALSync mit Microsoft Identity Manager (MIM) 2016 |  |

| Microsoft Entra Connect Sync-Server, detailliert |  |

| Microsoft Entra ID |  |

| Nicht unterstütztes Szenario |  |

Wichtig

Microsoft unterstützt die Änderung oder den Einsatz von Microsoft Entra Connect Sync außerhalb dieser formal dokumentierten Konfigurationen oder Aktionen nicht. Diese Konfigurationen oder Aktionen können zu einem inkonsistenten oder nicht unterstützten Status von Microsoft Entra Connect Sync führen. Folglich kann Microsoft auch keinen technischen Support für solche Bereitstellungen leisten.

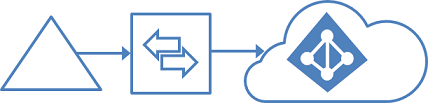

Einzelne Gesamtstruktur, einzelner Microsoft Entra-Mandant

Die gängigste Topologie ist eine einzelne lokale Gesamtstruktur mit einer oder mehreren Domänen und einem einzelnen Microsoft Entra-Mandanten. Für die Microsoft Entra-Authentifizierung wird die Kennworthashsynchronisierung verwendet. Die Expressinstallation von Microsoft Entra Connect unterstützt nur diese Topologie.

Einzelne Gesamtstruktur, mehrere Synchronisierungsserver zu einem Microsoft Entra-Mandanten

Das Verbinden mehrerer Microsoft Entra Connect Sync-Server mit dem gleichen Microsoft Entra-Mandanten wird nicht unterstützt; Stagingserver ausgenommen. Dies wird auch dann nicht unterstützt, wenn diese Server für die Synchronisierung sich gegenseitig ausschließender Objektsätze konfiguriert sind. Diese Topologie könnte in Betracht gezogen werden, wenn Sie nicht alle Domänen in einem Wald von einem einzigen Server aus erreichen können oder wenn Sie die Last auf mehrere Server verteilen möchten. (Es treten keine Fehler auf, wenn ein neuer Azure AD Sync-Server für eine neue Microsoft Entra-Gesamtstruktur und eine neue überprüfte untergeordnete Domäne konfiguriert wird.)

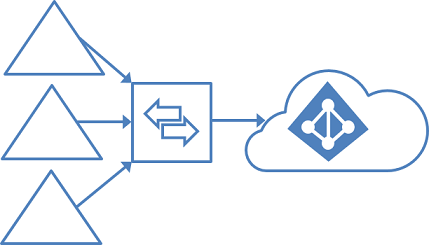

Mehrere Gesamtstrukturen, einzelner Microsoft Entra-Mandant

Viele Organisationen verfügen über Umgebungen mit mehreren lokalen Active Directory-Gesamtstrukturen. Für die Verwendung mehrerer lokaler Active Directory-Gesamtstrukturen gibt es verschiedene Gründe. Typische Beispiele sind Entwürfe mit Kontoressourcengesamtstrukturen und Gesamtstrukturen nach einer Unternehmensfusion oder -übernahme.

Wenn Sie über mehrere Gesamtstrukturen verfügen, müssen alle Gesamtstrukturen von einem einzelnen Microsoft Entra Connect-Synchronisierungsserver aus erreichbar sein. Der Server muss in eine Domäne eingebunden werden. Wenn alle Gesamtstrukturen erreichbar sein müssen, kann der Server in einem Umkreisnetzwerk (auch bekannt als DMZ, demilitarisierte Zone und überwachtes Subnetz) platziert werden.

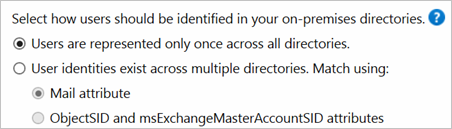

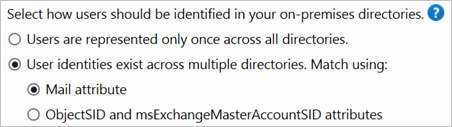

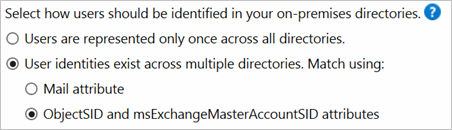

Der Installationsassistent von Microsoft Entra Connect bietet mehrere Optionen zur Konsolidierung von Benutzenden in mehreren Gesamtstrukturen. Das Ziel besteht darin, dass ein Benutzer lediglich einmal in Microsoft Entra ID vorhanden ist. Es gibt einige allgemeine Topologien, die Sie im benutzerdefinierten Installationspfad im Installations-Assistenten konfigurieren können. Wählen Sie auf der Seite Eindeutige Identifizierung der Benutzer die entsprechende Option für Ihre Topologie aus. Die Konsolidierung wird nur für Benutzer konfiguriert. Duplizierte Gruppen werden nicht mit der Standardkonfiguration konsolidiert.

Gängige Topologien werden in den Abschnitten über separate Topologien, das vollständig vermaschte Netz und die Konto-Ressourcen-Topologie erörtert.

Die Standardkonfiguration in Microsoft Entra Connect Sync setzt Folgendes voraus:

- Jeder Benutzer hat nur ein einziges freigeschaltetes Konto, und der Verzeichnisbaum, in dem sich dieses Konto befindet, wird verwendet, um den Benutzer zu authentifizieren. Diese Annahme gilt für die Kennwort-Hash-Synchronisierung, Pass-through-Authentifizierung und den Verbund. UserPrincipalName und sourceAnchor/immutableID stammen aus dieser Gesamtstruktur.

- Jeder Benutzer hat nur ein Postfach.

- Die Gesamtstruktur, die das Postfach für Benutzende hostet, hat die beste Datenqualität für Attribute, die in der globalen Exchange-Adressliste (Global Address List, GAL) sichtbar sind. Wenn kein Postfach für Benutzenden vorhanden ist, kann jede Gesamtstruktur verwendet werden, um diese Attributwerte beizutragen.

- Wenn Sie über ein verknüpftes Postfach verfügen, wird auch ein Konto in einer anderen Gesamtstruktur für die Anmeldung verwendet.

Wenn Ihre Umgebung nicht mit diesen Annahmen übereinstimmt, geschieht Folgendes:

- Wenn Sie über mehrere aktive Konten oder Postfächer verfügen, wählt das Synchronisierungsmodul eines davon aus und ignoriert die anderen.

- Ein verknüpftes Postfach ohne anderes aktives Konto wird nicht in Microsoft Entra ID exportiert. Das Benutzerkonto wird in keiner Gruppe als Mitglied dargestellt. Ein verknüpftes Postfach in DirSync wird stets als normales Postfach angezeigt. Diese Änderung ist eine bewusst herbeigeführte Verhaltensänderung, um Szenarien mit mehreren Forststrukturen besser zu unterstützen.

Ausführlichere Informationen finden Sie unter Grundlegendes zur Standardkonfiguration.

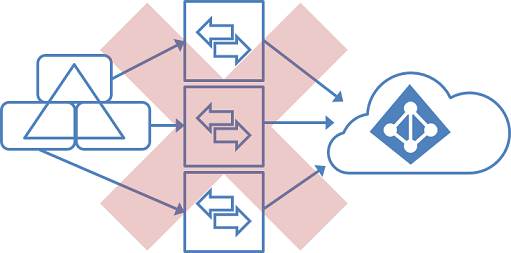

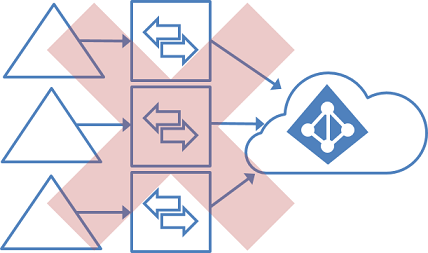

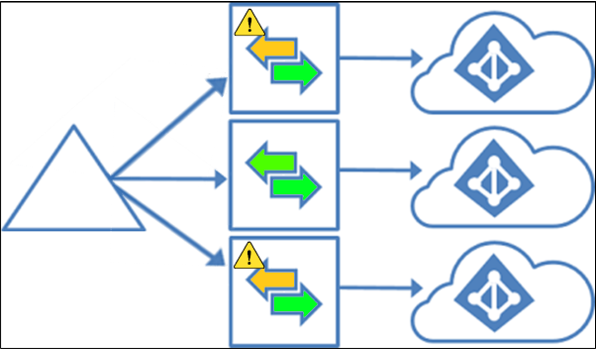

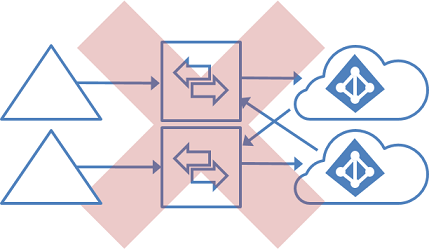

Mehrere Gesamtstrukturen, mehrere Synchronisierungsserver zu einem Microsoft Entra-Mandanten

Mehrere Microsoft Entra Connect-Synchronisierungsserver, die mit einem einzelnen Microsoft Entra-Mandanten verbunden sind, werden nicht unterstützt. Eine Ausnahme bildet die Nutzung eines Stagingservers.

Diese Topologie unterscheidet sich von der folgenden dadurch, dass mehrere Synchronisierungsserver, die mit einem einzigen Microsoft Entra-Mandanten verbunden sind, nicht unterstützt werden. (Dies wird zwar nicht unterstützt, funktioniert aber dennoch.)

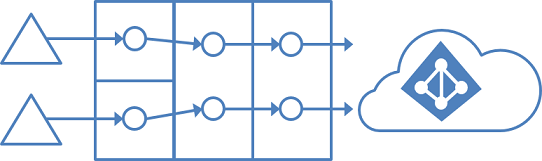

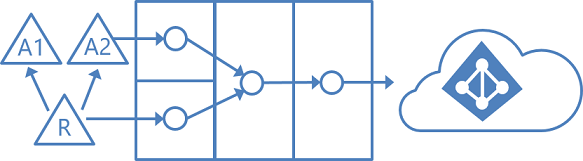

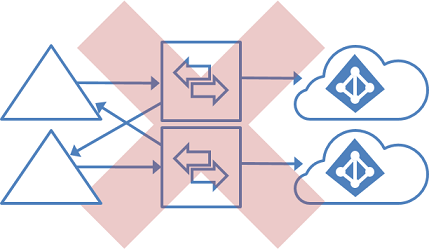

Mehrere Gesamtstrukturen, ein einziger Synchronisierungsserver und Benutzende werden in einem einzigen Verzeichnis dargestellt

In dieser Umgebung werden alle lokalen Waldstrukturen als getrennte Entitäten behandelt. Kein Benutzer ist in einem anderen Wald vorhanden. Jeder Wald verfügt über eine eigene Exchange-Organisation, und es gibt kein GALSync zwischen den Wäldern. Diese Topologie kann beispielsweise nach einer Fusion/Übernahme oder in einer Organisation vorliegen, in der jede Geschäftseinheit unabhängig agiert. Diese Gesamtstrukturen befinden sich in der gleichen Organisation in Microsoft Entra ID und werden mit einer einheitlichen globalen Adressliste (GAL) angezeigt. In der vorherigen Abbildung wird jedes Objekt in jeder Gesamtstruktur einmal im Metaverse dargestellt und im Microsoft Entra-Mandanten aggregiert.

Mehrere Gesamtstrukturen: Benutzer abgleichen

Diese Szenarien haben alle eins gemeinsam: Die Verteiler- und Sicherheitsgruppen können eine Kombination aus Benutzern, Kontakten und fremden Sicherheitsprinzipalen (Foreign Security Principals, FSPs) enthalten. FSPs werden in Active Directory Domain Services (AD DS) verwendet, um Mitglieder aus anderen Gesamtstrukturen in einer Sicherheitsgruppe darzustellen. Alle FSPs werden zum realen Objekt in Microsoft Entra ID aufgelöst.

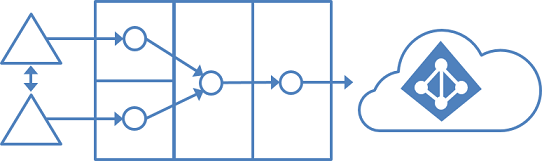

Mehrere Wälder: Vollständiges Mesh mit optionalem GALSync

Mit einer vollständig Gittermodelltopologie können sich Benutzende und Ressourcen in jeder Gesamtstruktur befinden. Häufig bestehen zweiseitige Vertrauensverhältnisse zwischen den Wäldern.

Wenn Exchange in mehr als einer Gesamtstruktur vorhanden ist, kann (optional) eine lokale GALSync-Lösung vorhanden sein. Dadurch werden alle Benutzenden in allen anderen Gesamtstrukturen als Kontakt dargestellt. GALSync wird häufig mithilfe von Microsoft Identity Manager implementiert. Microsoft Entra Connect kann nicht für lokale GALSync verwendet werden.

In diesem Szenario werden Identitätsobjekte über das E-Mail-Attribut verknüpft. Ein Benutzer mit einem Postfach in einer Gesamtstruktur wird mit den Kontakten in den anderen Gesamtstrukturen verknüpft.

Mehrere Gesamtstrukturen: Kontoressourcengesamtstruktur

In einer Topologie mit Konto-Ressourcenwald benötigen Sie eine oder mehrere Kontowälder mit aktiven Benutzerkonten. Außerdem verfügen Sie über mindestens eine Ressourcengesamtstruktur mit deaktivierten Konten.

In diesem Szenario vertraut (mindestens) eine Ressourcengesamtstruktur allen Kontogesamtstrukturen. Diese Ressourcengesamtstruktur verfügt in der Regel über ein erweitertes Active Directory-Schema mit Exchange und Lync. Alle Dienste von Exchange und Lync sowie andere freigegebene Dienste befinden sich in dieser Gesamtstruktur. Benutzer haben ein deaktiviertes Benutzerkonto in dieser Gesamtstruktur, und das Postfach ist mit der Kontengesamtstruktur verknüpft.

Microsoft 365 und Überlegungen zur Netzwerktopologie

Für einige Microsoft 365-Workloads gelten bestimmte Einschränkungen für unterstützte Topologien:

| Arbeitsbelastung | Beschränkungen |

|---|---|

| Exchange Online | Weitere Informationen zu Hybridtopologien, die von Exchange Online unterstützt werden, finden Sie unter Hybridbereitstellungen mit mehreren Active Directory-Gesamtstrukturen. |

| Skype for Business | Wenn Sie mehrere lokale Gesamtstrukturen verwenden, wird nur die Topologie mit Kontoressourcengesamtstruktur unterstützt. Weitere Informationen finden Sie unter Anforderungen für die Umgebung für Skype for Business Server 2015. |

Wenn es sich um eine größere Organisation handelt, sollten Sie die Verwendung des Features Microsoft 365 PreferredDataLocation in Erwägung ziehen. Mit diesem Feature können Sie festlegen, in welcher Rechenzentrumsregion sich die Ressourcen des Benutzers befinden.

Stagingserver

Microsoft Entra Connect unterstützt die Installation eines zweiten Servers im Stagingmodus. Ein Server in diesem Modus liest Daten aus allen verbundenen Verzeichnissen, schreibt aber nichts in verbundene Verzeichnisse. Er verwendet den normalen Synchronisierungszyklus und verfügt daher über eine aktualisierte Kopie der Identitätsdaten.

Bei einem notfallbedingten Ausfall des primären Servers kann ein Failover auf den Stagingserver durchgeführt werden. Dies geschieht im Microsoft Entra Connect-Assistenten. Dieser zweite Server kann sich in einem anderen Rechenzentrum befinden, da keine Infrastruktur mit dem primären Server gemeinsam genutzt wird. Jede am primären Server vorgenommene Konfigurationsänderung muss manuell an den zweiten Server kopiert werden.

Sie können einen Stagingserver auch verwenden, um eine neue benutzerdefinierte Konfiguration und deren Auswirkungen auf die Daten zu testen. Sie können eine Vorschau der Änderungen anzeigen und die Konfiguration anpassen. Wenn Sie mit der neuen Konfiguration zufrieden sind, können Sie den Stagingserver zum aktiven Server machen und den alten aktiven Server in den Stagingmodus versetzen.

Mit dieser Methode können Sie auch den aktiven Synchronisierungsserver ersetzen. Bereiten Sie den neuen Server vor, und versetzen Sie ihn in den Stagingmodus. Vergewissern Sie sich, dass er sich in einem fehlerfreien Zustand befindet, deaktivieren Sie den Stagingmodus, um den Server zu aktivieren, und fahren Sie den derzeit aktiven Server herunter.

Sie können mehrere Stagingserver verwenden, wenn Sie mehrere Sicherungen in verschiedenen Rechenzentren benötigen.

Mehrere Microsoft Entra-Mandanten

Wir empfehlen, dass eine Organisation einen einzigen Mandanten in Microsoft Entra ID verwendet. Bevor Sie mehrere Microsoft Entra-Mandanten verwenden möchten, lesen Sie den Artikel Verwaltung von Verwaltungseinheiten in Microsoft Entra ID. Es umfasst häufige Szenarien, in denen Sie einen einzelnen Mandanten verwenden können.

AD-Objekte mit mehreren Microsoft Entra-Mandanten synchronisieren

Mit dieser Topologie werden die folgenden Anwendungsfälle realisiert:

- Microsoft Entra Connect kann die Benutzer, Gruppen und Kontakte aus einer einzelnen Active Directory-Instanz mit mehreren Microsoft Entra-Mandanten synchronisieren. Diese Mandanten können sich in verschiedenen Azure-Umgebungen befinden, z. B. in der Microsoft Azure operated by 21Vianet-Umgebung oder in der Azure Government-Umgebung. Sie können sich aber auch in derselben Azure-Umgebung befinden, z. B. zwei Mandanten, die sich beide in Azure Commercial befinden. Weitere Informationen zu Optionen finden Sie unter Planungsidentität für Azure Government-Anwendungen.

- Derselbe Quellanker kann für ein einzelnes Objekt in verschiedenen Mandanten (aber nicht für mehrere Objekte in demselben Mandanten) verwendet werden. (Die überprüfte Domäne kann in zwei Mandanten nicht identisch sein. Weitere Details sind erforderlich, um dasselbe Objekt für zwei UPNs zu aktivieren.)

- Sie müssen einen Microsoft Entra Connect-Server für jeden Microsoft Entra-Mandanten bereitstellen, mit dem Sie synchronisieren möchten – ein Microsoft Entra Connect-Server kann nicht mit mehreren Microsoft Entra-Mandanten synchronisiert werden.

- Unterschiedliche Synchronisierungsbereiche und unterschiedliche Synchronisierungsregeln für verschiedene Mandanten werden unterstützt.

- Es kann nur eine Microsoft Entra-Mandanten-Synchronisierung für dasselbe Objekt zum Zurückschreiben in Active Directory konfiguriert werden. Dazu gehören das Geräte- und Gruppenrückschreiben sowie Hybrid Exchange-Konfigurationen. Diese Features können nur in einem Mandanten konfiguriert werden. Die einzige Ausnahme ist das Zurückschreiben des Passworts - siehe unten.

- Es wird unterstützt, die Kennwort-Hashsynchronisierung von Active Directory zu mehreren Microsoft Entra-Mandanten für dasselbe Benutzerobjekt zu konfigurieren. Wenn Password Hash Sync für einen Mandanten aktiviert ist, kann auch Password Writeback aktiviert werden, und zwar für mehrere Mandanten: Wenn das Passwort auf einem Mandanten geändert wird, wird es durch Password Writeback in Active Directory aktualisiert, und Password Hash Sync aktualisiert das Passwort in den anderen Mandanten.

- Es wird nicht unterstützt, denselben benutzerdefinierten Domänennamen in mehreren Microsoft Entra-Mandanten hinzuzufügen und zu überprüfen, auch wenn sich diese Mandanten in verschiedenen Azure-Umgebungen befinden.

- Das Konfigurieren von Hybriderfahrungen, welche die Konfiguration auf Gesamtstrukturebene in AD mit mehr als einem Mandanten nutzen (z. B. nahtloses einmaliges Anmelden und hybrider Microsoft Entra-Beitritt (nicht zielgerichteter Ansatz)) wird nicht unterstützt. Dies würde die Konfiguration des anderen Mandanten überschreiben und ihn unbrauchbar machen. Weitere Informationen finden Sie unter Planen Ihrer Microsoft Entra-Hybridbeitritt-Bereitstellung.

- Sie können Geräteobjekte mit mehr als einem Mandanten synchronisieren, aber ein Gerät kann mit Microsoft Entra nur in einen Mandanten hybrid eingebunden sein.

- Alle Microsoft Entra Connect-Instanzen sollten auf einem in die Domäne eingebundenen Computer ausgeführt werden.

Hinweis

Die globale Adresslistensynchronisierung (GalSync) wird in dieser Topologie nicht automatisch ausgeführt und erfordert eine zusätzliche benutzerdefinierte MIM-Implementierung, um sicherzustellen, dass jeder Mandant über eine vollständige globale Adressliste (GAL) in Exchange Online und Skype for Business Online verfügt.

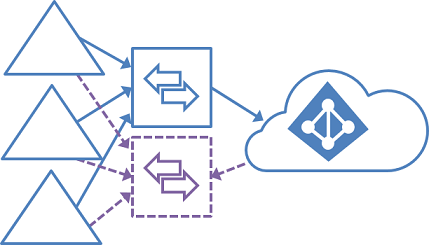

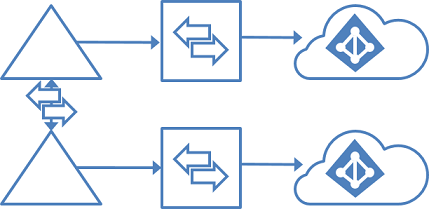

GALSync mithilfe von Rückschreiben

GALSync mit lokalem Synchronisierungsserver

Sie können Microsoft Identity Manager lokal verwenden, um Benutzer (über GALSync) zwischen zwei Exchange-Organisationen zu synchronisieren. Die Benutzer in der einen Organisation werden in der anderen Organisation als fremde Benutzer/Kontakte angezeigt. Diese anderen lokalen Active Directory-Instanzen können dann mit ihren eigenen Microsoft Entra-Mandanten synchronisiert werden.

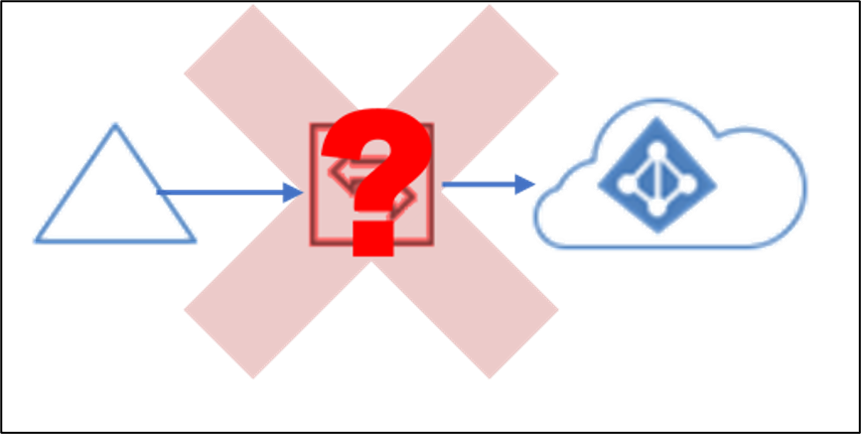

Verwenden nicht autorisierter Clients für den Zugriff auf das Microsoft Entra Connect-Back-End

Der Microsoft Entra Connect-Server kommuniziert mit Microsoft Entra ID über das Microsoft Entra Connect-Back-End. Die einzige Software, die für die Kommunikation mit diesem Back-End verwendet werden kann, ist Microsoft Entra Connect. Es wird nicht unterstützt, über eine andere Software oder Methode mit dem Microsoft Entra Connect-Backend zu kommunizieren.

Nächste Schritte

Informationen zum Installieren von Microsoft Entra Connect für diese Szenarien finden Sie unter Benutzerdefinierte Installation von Microsoft Entra Connect.

Weitere Informationen finden Sie in der Konfiguration der Microsoft Entra Connect-Synchronisierung.

Erfahren Sie mehr über das Integrieren Ihrer lokalen Identitäten in Microsoft Entra ID.