Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Wichtig

Das Microsoft Teams Admin Center ersetzt schrittweise das Skype for Business Admin Center, und Microsoft migriert Teams-Einstellungen aus dem Microsoft 365 Admin Center dazu. Wenn eine Einstellung migriert wurde, wird eine Benachrichtigung angezeigt, und Sie werden dann zum Speicherort der Einstellung im Teams Admin Center weitergeleitet. Weitere Informationen finden Sie unter Verwalten von Teams während des Übergangs zum Teams Admin Center.

Das Überwachungsprotokoll hilft Ihnen dabei, bestimmte Aktivitäten in Microsoft-Diensten zu untersuchen. Für Microsoft Teams verfolgt das Überwachungsprotokoll Aktivitäten wie die folgenden nach:

- Teamerstellung

- Löschung von Teams

- Hinzufügen von Kanälen

- Kanal gelöscht

- Kanaleinstellung geändert

Eine vollständige Liste der überwachten Teams-Aktivitäten finden Sie unter Teams-Aktivitäten im Überwachungsprotokoll.

Hinweis

Überwachungsereignisse von privaten Kanälen werden ebenso wie für Teams und Standardkanäle protokolliert.

Aktivieren der Überwachung in Teams

Bevor Sie Überwachungsdaten anzeigen können, müssen Sie die Überwachung im Microsoft Purview-Portal aktivieren. Weitere Informationen finden Sie unter Aktivieren oder Deaktivieren der Überwachung.

Wichtig

Überwachungsdaten sind nur ab dem Zeitpunkt verfügbar, an dem Sie die Überwachung aktivieren.

Abrufen von Microsoft Teams-Daten aus dem Überwachungsprotokoll

Verwenden Sie das Microsoft Purview-Portal, um Überwachungsprotokolle für Teams-Aktivitäten abzurufen. Schritt-für-Schritt-Anweisungen finden Sie unter Durchsuchen des Überwachungsprotokolls.

Wichtig

Überwachungsdaten sind nur im Überwachungsprotokoll sichtbar, wenn die Überwachung aktiviert ist.

Die Dauer, in der ein Überwachungsdatensatz aufbewahrt und im Überwachungsprotokoll durchsuchbar ist, hängt von Ihrem Microsoft 365- oder Office 365-Abonnement und insbesondere vom Typ der Den Benutzern zugewiesenen Lizenz ab. Weitere Informationen finden Sie in der Dienstbeschreibung von Security & Compliance Center.

Effektives Durchsuchen des Überwachungsprotokolls

Verwenden Sie die folgenden Tipps, wenn Sie im Überwachungsprotokoll nach Teams-Aktivitäten suchen.

Wählen Sie bestimmte Aktivitäten für die Suche aus, indem Sie das Kontrollkästchen neben einer oder mehreren Aktivitäten aktivieren. Um die Auswahl aufzuheben, wählen Sie die Aktivität aus. Verwenden Sie das Suchfeld, um die Aktivitäten anzuzeigen, die die eingegebenen Schlüsselwort (keyword) enthalten.

Wählen Sie Ergebnisse für alle Aktivitäten anzeigen in der Liste Aktivitäten aus, um Ereignisse für Aktivitäten anzuzeigen, die mithilfe von Cmdlets ausgeführt werden. Wenn Sie den Namen des Vorgangs für diese Aktivitäten kennen, geben Sie ihn in das Suchfeld ein, um die Aktivität anzuzeigen, und wählen Sie ihn dann aus.

Wählen Sie Alle löschen aus, um die aktuellen Suchkriterien zu löschen. Der Datumsbereich wird auf die Standardeinstellung für die letzten sieben Tage zurückgesetzt.

Wenn 5,000 Ergebnisse gefunden werden, können Sie wahrscheinlich davon ausgehen, dass mehr als 5.000 Ereignisse die Suchkriterien erfüllen. Verfeinern Sie die Suchkriterien, und führen Sie die Suche erneut aus, um weniger Ergebnisse zurückzugeben, oder exportieren Sie alle Suchergebnisse, indem SieAlle Ergebnisse herunterladen> auswählen. Schritt-für-Schritt-Anweisungen zum Exportieren von Überwachungsprotokollen finden Sie unter Durchsuchen des Überwachungsprotokolls.

Weitere Informationen zur Verwendung der Überwachungsprotokollsuche finden Sie unter Durchführen einer Überwachungsprotokollsuche für Teams.

Microsoft Teams-Aktivitäten

Eine Liste aller Ereignisse, die für Benutzer- und Administratoraktivitäten in Teams im Microsoft 365-Überwachungsprotokoll protokolliert werden, finden Sie unter:

- Teams-Aktivitäten im Überwachungsprotokoll

- Verschiebt die App in Teams-Aktivitäten im Überwachungsprotokoll

- Updates App in Teams-Aktivitäten im Überwachungsprotokoll

Office 365-Verwaltungsaktivitäts-API

Sie können die Office 365-Verwaltungsaktivitäts-API verwenden, um Informationen zu Teams-Ereignissen abzurufen. Weitere Informationen zum Verwaltungsaktivitäts-API-Schema für Teams finden Sie unter Teams-Schema.

Zuordnung in Teams-Überwachungsprotokollen

Wenn Sie die Mitgliedschaft in Teams ändern (z. B. Benutzer hinzufügen oder löschen) über Microsoft Entra ID, das Microsoft 365-Verwaltungsportal oder Microsoft 365-Gruppen Graph-API, zeigen Teams-Überwachungsmeldungen und der Kanal Allgemein einen vorhandenen Besitzer des Teams als Initiator und nicht als tatsächlichen Initiator der Aktion an. Überprüfen Sie in diesen Szenarien Microsoft Entra ID- oder Microsoft 365-Gruppenüberwachungsprotokolle, um die relevanten Informationen anzuzeigen.

Verwenden von Defender for Cloud Apps zum Festlegen von Aktivitätsrichtlinien

Mithilfe Microsoft Defender for Cloud Apps Integration können Sie Aktivitätsrichtlinien festlegen, um mithilfe der APIs des App-Anbieters eine Vielzahl von automatisierten Prozessen zu erzwingen. Mit diesen Richtlinien können Sie bestimmte Aktivitäten überwachen, die von verschiedenen Benutzern ausgeführt werden, oder unerwartet hohe Raten einer bestimmten Art von Aktivität verfolgen.

Nachdem Sie eine Aktivitätserkennungsrichtlinie festgelegt haben, wird mit der Generierung von Warnungen begonnen. Warnungen werden nur für Aktivitäten ausgeführt, die nach dem Erstellen der Richtlinie auftreten. Im Folgenden finden Sie einige Beispielszenarien für die Verwendung von Aktivitätsrichtlinien in Defender for Cloud Apps zum Überwachen von Teams-Aktivitäten.

Szenario für externe Benutzer

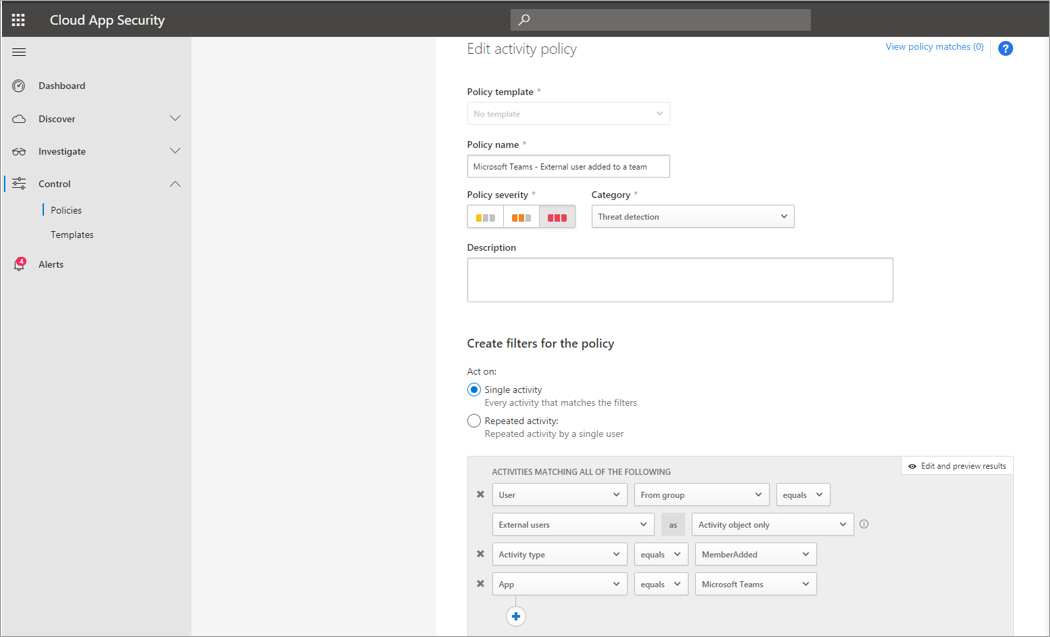

Aus geschäftlicher Sicht sollten Sie die Hinzufügung externer Benutzer zu Ihrer Teams-Umgebung im Auge behalten. Wenn Sie externe Benutzer aktivieren, empfiehlt es sich, deren Anwesenheit zu überwachen. Sie können Defender for Cloud Apps verwenden, um potenzielle Bedrohungen zu identifizieren.

Der Screenshot dieser Richtlinie zum Überwachen des Hinzufügens externer Benutzer zeigt, wie Sie die Richtlinie benennen, den Schweregrad gemäß Ihren Geschäftlichen Anforderungen festlegen, sie (in diesem Fall) als einzelne Aktivität festlegen und dann die Parameter festlegen, die nur das Hinzufügen von nichtinternen Benutzern überwachen und diese Aktivität auf Teams beschränken.

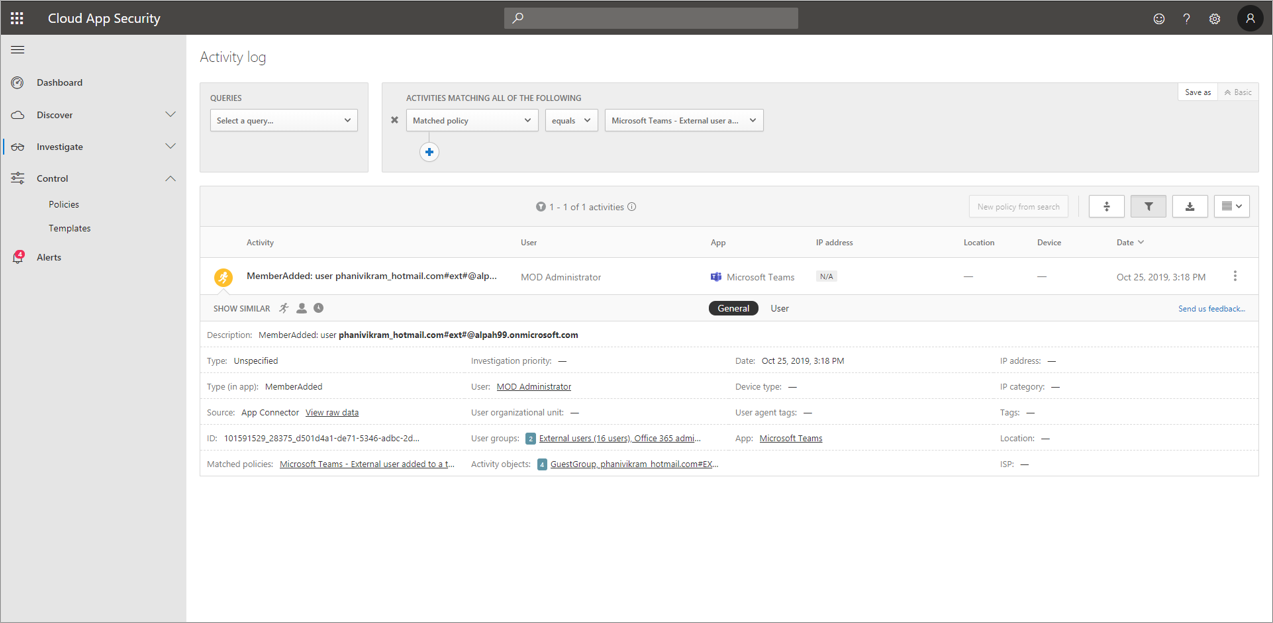

Sie können die Ergebnisse dieser Richtlinie im Aktivitätsprotokoll anzeigen:

Hier können Sie Übereinstimmungen mit der von Ihnen festgelegten Richtlinie überprüfen, ggf. Anpassungen vornehmen oder die Ergebnisse exportieren, um sie an anderer Stelle zu verwenden.

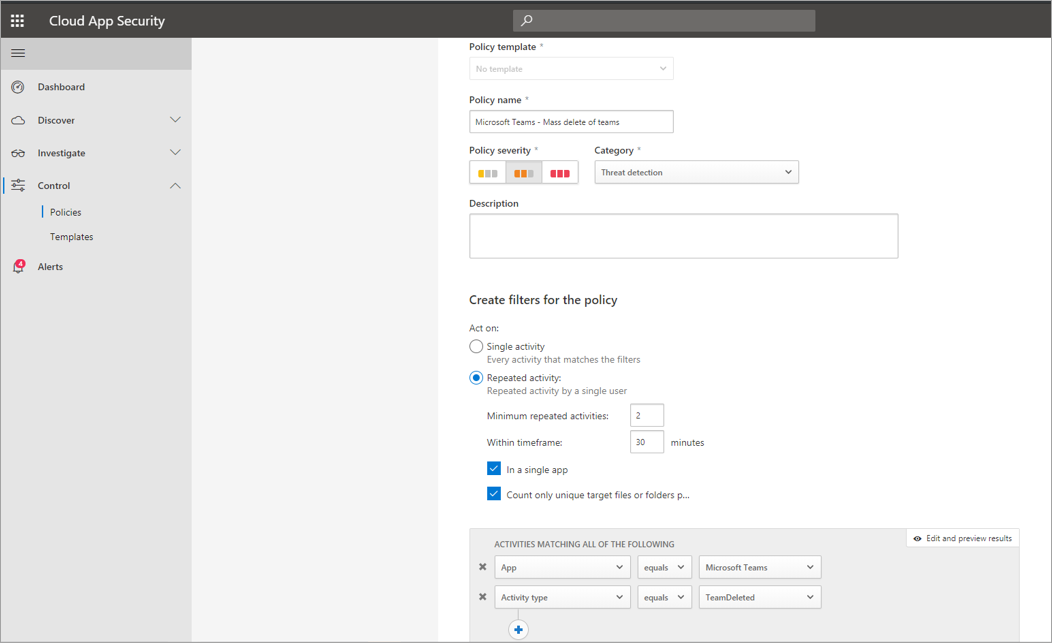

Szenario für massenhaftes Löschen

Wie bereits erwähnt, können Sie Löschszenarien überwachen. Sie können eine Richtlinie erstellen, die das Massenlöschen von Teams-Websites überwacht. In diesem Beispiel richten Sie eine warnungsbasierte Richtlinie ein, um das Massenlöschen von Teams innerhalb von 30 Minuten zu erkennen.

Wie der Screenshot zeigt, können Sie viele verschiedene Parameter für diese Richtlinie festlegen, um Teams-Löschungen zu überwachen, einschließlich Schweregrad, einzelne oder wiederholte Aktion und Parameter, die dies auf Teams und Websitelöschung beschränken. Sie können diese Parameter unabhängig von einer Vorlage festlegen oder je nach Den Anforderungen Ihrer Organisation eine Vorlage verwenden.

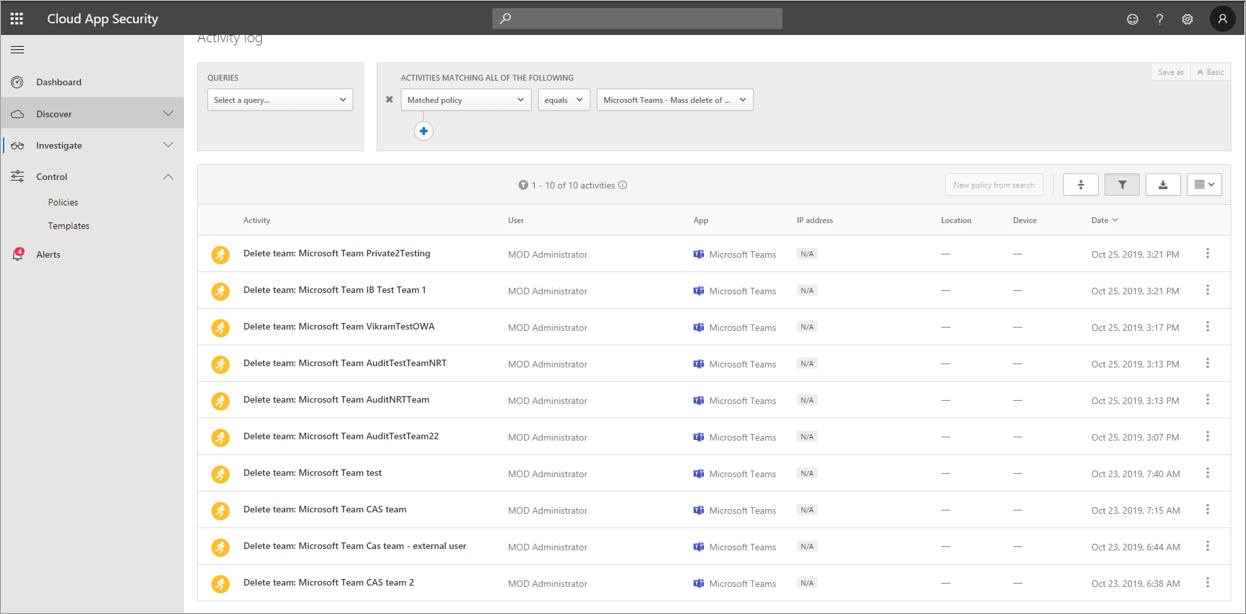

Nachdem Sie eine Richtlinie erstellt haben, die für Ihr Unternehmen funktioniert, können Sie die Ergebnisse im Aktivitätsprotokoll überprüfen, wenn Ereignisse ausgelöst werden:

Sie können nach der von Ihnen festgelegten Richtlinie filtern, um die Ergebnisse anzuzeigen. Wenn die Ergebnisse, die Sie im Aktivitätsprotokoll erhalten, nicht zufriedenstellend sind (möglicherweise werden viele oder gar nichts angezeigt), können Sie die Abfrage optimieren, um sie für das, was Sie benötigen, relevanter zu machen.

Warnungs- und Governanceszenario

Sie können Warnungen festlegen und E-Mails an Administratoren und andere Benutzer senden, wenn eine Aktivitätsrichtlinie ausgelöst wird. Sie können automatisierte Governanceaktionen festlegen, z. B. das Anhalten eines Benutzers oder das erneute Anmelden eines Benutzers. Dieses Beispiel zeigt, wie ein Benutzerkonto ausgesetzt werden kann, wenn eine Aktivitätsrichtlinie ausgelöst wird und ein Benutzer bestimmt, der zwei oder mehr Teams in 30 Minuten gelöscht hat.

Verwenden von Defender for Cloud Apps zum Festlegen von Richtlinien für die Anomalieerkennung

Richtlinien für die Anomalieerkennung in Defender for Cloud Apps sofort einsatzbereite Benutzer- und Entitätsverhaltensanalysen (UEBA) und Machine Learning (ML) bereitstellen, sodass Sie die erweiterte Bedrohungserkennung sofort in Ihrer Cloudumgebung ausführen können. Da sie automatisch aktiviert werden, liefern die neuen Richtlinien für die Anomalieerkennung sofortige Ergebnisse, indem sie sofortige Erkennungen bereitstellen und auf zahlreiche Verhaltensanomalien für Ihre Benutzer und die Computer und Geräte abzielen, die mit Ihrem Netzwerk verbunden sind. Darüber hinaus machen die neuen Richtlinien mehr Daten aus der Defender for Cloud Apps Erkennungs-Engine verfügbar, damit Sie den Untersuchungsprozess beschleunigen und laufende Bedrohungen eindämmten können.

Die Integration von Teams-Ereignissen in Richtlinien zur Anomalieerkennung befindet sich derzeit in der Entwicklung. Sie können Richtlinien zur Anomalieerkennung für andere Microsoft 365-Produkte einrichten und Maßnahmen für Benutzer ergreifen, die diesen Richtlinien entsprechen.

Nächste Schritte

- Exportieren, Konfigurieren und Anzeigen von Überwachungsprotokolldatensätzen: Exportieren Sie Ihre Teams-Überwachungsergebnisse zur Analyse oder Compliancedokumentation.

- Verwenden eines PowerShell-Skripts zum Durchsuchen des Überwachungsprotokolls: Automatisieren von wiederkehrenden Teams-Aktivitätssuchen mithilfe von PowerShell.

- Verwalten von Aufbewahrungsrichtlinien für Überwachungsprotokolle: Erstellen Sie Aufbewahrungsrichtlinien, um Teams-Überwachungsdatensätze über den Standardzeitraum hinaus beizubehalten.