AipProtectionAction

Azure Information Protection ist ein Dienst, mit dem Organisationen vertrauliche Daten klassifizieren und bezeichnen und Richtlinien anwenden können, um zu steuern, wie auf diese Daten zugegriffen und freigegeben wird.

AipProtectionAction ist ein Ereignistyp, der im Office 365 einheitlichen Überwachungsprotokoll aufgezeichnet wird. Es stellt einen Versuch dar, Schutz auf eine Datei oder E-Mail anzuwenden. Das Ereignis ist nützlich, da es zeigt, wie Daten innerhalb eines organization geschützt werden.

Auf die Überwachungsprotokolle kann mit den folgenden Methoden zugegriffen werden:

- Das Überwachungsprotokoll-Suchtool im Microsoft Purview-Complianceportal.

- Das Search-UnifiedAuditLog-Cmdlet in Exchange Online PowerShell.

- Die Office 365-Verwaltungsaktivitäts-API.

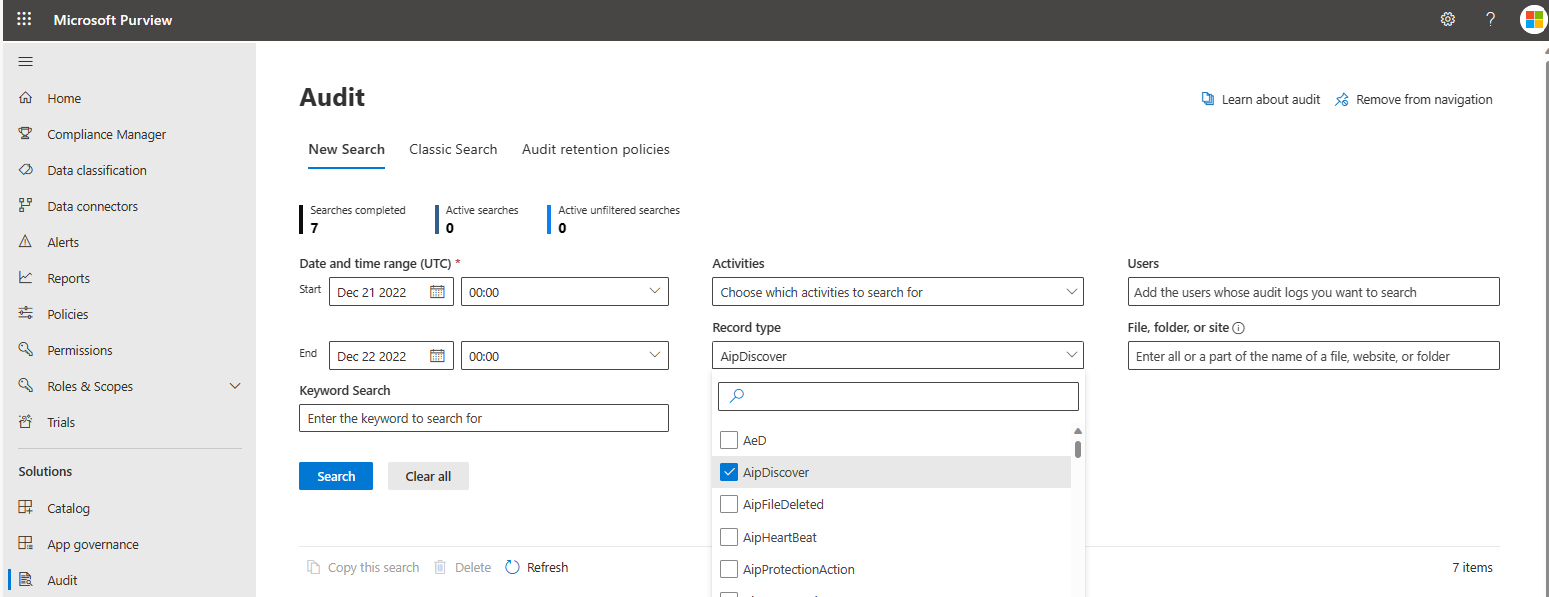

- Wechseln Sie zum Microsoft Purview-Complianceportal, und melden Sie sich an.

- Wählen Sie im linken Bereich des Complianceportals Die Option Überwachen aus.

Hinweis

Wenn Überwachung im linken Bereich nicht angezeigt wird, finden Sie informationen zu Berechtigungen unter Rollen und Rollengruppen in Microsoft Defender for Office 365 und Microsoft Purview-Compliance.

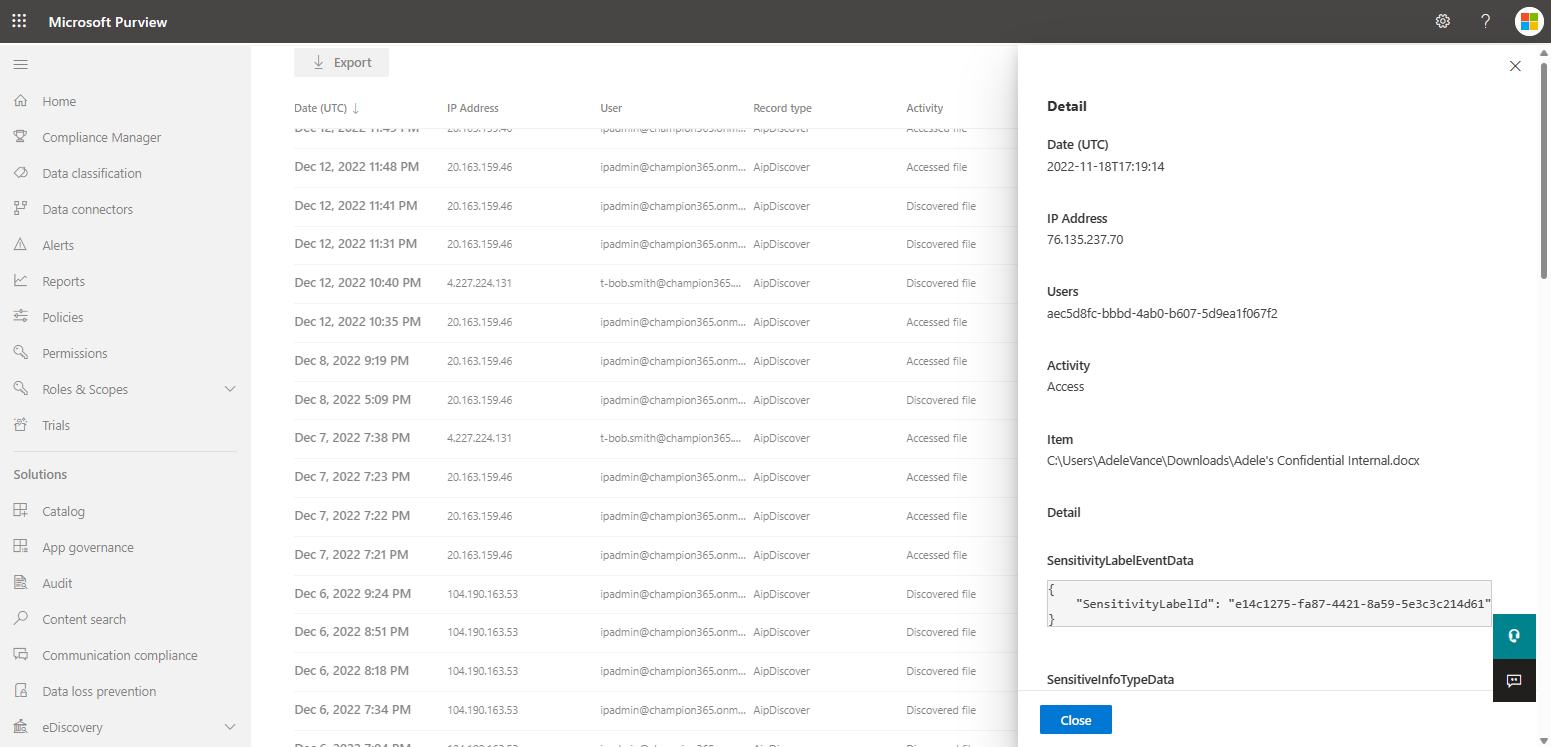

- Legen Sie auf der Registerkarte Neue Suche den Eintragstyp auf AipDiscover fest, und konfigurieren Sie die anderen Parameter.

- Klicken Sie auf Suchen , um die Suche nach den Kriterien auszuführen. Wählen Sie im Ergebnisbereich ein Ereignis aus, um die Ergebnisse anzuzeigen. Sowohl Ermittlungs- als auch Zugriffsvorgänge können angezeigt werden.

Weitere Informationen zum Anzeigen der Überwachungsprotokolle im Microsoft Purview-Complianceportal finden Sie unter Überwachungsprotokollaktivitäten.

Um mithilfe von PowerShell auf das einheitliche Überwachungsprotokoll zuzugreifen, stellen Sie zunächst eine Verbindung mit einer Exchange Online PowerShell-Sitzung her, indem Sie die folgenden Schritte ausführen.

Dadurch wird eine PowerShell-Remotesitzung mit Exchange Online. Nachdem die Verbindung hergestellt wurde, führen Sie Exchange Online Cmdlets aus, um Ihre Exchange Online-Umgebung zu verwalten.

Öffnen Sie ein PowerShell-Fenster, und führen Sie den Befehl Install-Module -Name ExchangeOnlineManagement aus, um das modul Exchange Online Management zu installieren. Dieses Modul stellt Cmdlets bereit, die zum Verwalten Exchange Online verwendet werden können.

- Connect-IPPSSession ist ein PowerShell-Cmdlet, das zum Erstellen einer Remoteverbindung mit einer Exchange Online PowerShell-Sitzung verwendet wird.

- Import-Module ExchangeOnlineManagement ist ein PowerShell-Cmdlet, das zum Importieren des Exchange Online Management-Moduls in die aktuelle PowerShell-Sitzung verwendet wird.

# Import the PSSSession and Exchange Online cmdlets

Connect-IPPSSession

Import-Module ExchangeOnlineManagement

Befehl zum Eingeben eines bestimmten Benutzers für Ihre Exchange Online Anmeldeinformationen.

$UserCredential = Get-Credential

Befehl zum Herstellen einer Verbindung mit Exchange Online mithilfe der angegebenen Anmeldeinformationen.

Connect-ExchangeOnline -Credential $UserCredential -ShowProgress $true

Stellen Sie mithilfe der Anmeldeinformationen in der aktuellen Sitzung eine Verbindung mit Exchange Online her.

Connect-ExchangeOnline

Das cmdlet Search-UnifiedAuditLog ist ein PowerShell-Befehl, der zum Durchsuchen des Office 365 einheitlichen Überwachungsprotokolls verwendet werden kann. Das einheitliche Überwachungsprotokoll ist ein Datensatz der Benutzer- und Administratoraktivitäten in Office 365, der zum Nachverfolgen von Ereignissen verwendet werden kann. Bewährte Methoden für die Verwendung dieses Cmdlets finden Sie unter Bewährte Methoden für die Verwendung von Search-UnifiedAuditLog.

Um die AipProtectionAction-Ereignisse mithilfe von PowerShell aus dem einheitlichen Überwachungsprotokoll zu extrahieren, können Sie den folgenden Befehl verwenden. Dadurch wird das einheitliche Überwachungsprotokoll nach dem angegebenen Datumsbereich durchsucht und alle Ereignisse mit dem Datensatztyp "AipProtectionAction" zurückgegeben. Die Ergebnisse werden unter dem angegebenen Pfad in eine CSV-Datei exportiert.

Search-UnifiedAuditLog -RecordType AipProtectionAction -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date) | Export-Csv -Path <output file>

Hinweis

Dies ist nur ein Beispiel dafür, wie das Cmdlet Search-UnifiedAuditLog verwendet werden kann. Möglicherweise müssen Sie den Befehl anpassen und zusätzliche Parameter basierend auf Ihren spezifischen Anforderungen angeben. Weitere Informationen zur Verwendung von PowerShell für einheitliche Überwachungsprotokolle finden Sie unter Durchsuchen des einheitlichen Überwachungsprotokolls.

Um die endpunkte der Office 365 Management-API abfragen zu können, müssen Sie Ihre Anwendung mit den richtigen Berechtigungen konfigurieren. Eine Schritt-für-Schritt-Anleitung finden Sie unter Erste Schritte mit Office 365 Management-APIs.

| Ereignis | Typ | Beschreibung |

|---|---|---|

| ApplicationId | GUID | Die ID der Anwendung, die den Vorgang ausführt. |

| ApplicationName | Zeichenfolge | Anzeigename der Anwendung, die den Vorgang ausführt. (Outlook, OWA, Word, Excel, PowerPoint usw.) |

| ClientIP | IPv4/IPv6 | Die IP-Adresse des Geräts, das verwendet wurde, als die Aktivität protokolliert wurde. Bei einigen Diensten ist der in dieser Eigenschaft angezeigte Wert möglicherweise die IP-Adresse einer vertrauenswürdigen Anwendung (z.B. Office in den Web-Apps), die anstelle eines Benutzers in den Dienst einruft und nicht die IP-Adresse des Geräts, das von der Person, die die Aktivität ausgeführt hat, verwendet wird. |

| CreationTime | Datum/Uhrzeit | Das Datum und die Uhrzeit in koordinierter Weltzeit (UTC), wann der Benutzer die Aktivität ausgeführt hat. |

| DeviceName | Zeichenfolge | Das Gerät, auf dem die Aktivität stattgefunden hat. |

| Id | GUID | Der eindeutige Bezeichner eines Überwachungsdatensatzes. |

| Vorgang | Zeichenfolge | Der Vorgangstyp für das Überwachungsprotokoll. Für AipProtectionAction können folgende Vorgänge ausgeführt werden: - SensitivityLabelApplied - SensitivityLabelUpdated - SensitivityLabelRemoved - SensitivityLabelPolicyMatched - SensitivityLabeledFileOpened |

| OrganizationId | GUID | Die GUID für den Office 365-Mandanten Ihrer Organisation. Dieser Wert ist für Ihre Organisation, unabhängig vom Office 365-Dienst, in dem er verwendet wird, immer gleich. |

| Plattform | Gleitkommawert mit doppelter Genauigkeit | Die Plattform, von der aus die Aktivität aufgetreten ist.

0 = Unbekannt 1 = Windows 2 = MacOS 3 = iOS 4 = Android 5 = Webbrowser |

| ProcessName | Zeichenfolge | Der relevante Prozessname (Outlook, MSIP.App, WinWord usw.) |

| ProductVersion | Zeichenfolge | Version des AIP-Clients. |

| RecordType | Gleitkommawert mit doppelter Genauigkeit | Der vom Datensatz angegebene Vorgangstyp. |

| Bereich | Gleitkommawert mit doppelter Genauigkeit | 0 stellt dar, dass das Ereignis von einem gehosteten O365-Dienst erstellt wurde. 1 stellt dar, dass das Ereignis von einem lokalen Server erstellt wurde. |

| UserId | Zeichenfolge | Der Benutzerprinzipalname (UPN) des Benutzers, der die Aktion ausgeführt hat, die zur Protokollierung des Datensatzes geführt hat. |

| UserKey | GUID | Eine alternative ID für den in der UserId-Eigenschaft identifizierten Benutzer. Diese Eigenschaft wird mit der Passport Unique ID (PUID) bei Ereignissen ausgefüllt, die von Benutzern in SharePoint, OneDrive for Business und Exchange ausgeführt werden. |

| UserType | Gleitkommawert mit doppelter Genauigkeit | Der Typ des Benutzers, der den Vorgang ausgeführt hat.

0 = Normal 1 = Reserviert 2 = Admin 3 = DcAdmin 4 = System 5 = Anwendung 6 = ServicePrincipal 7 = CustomPolicy 8 = SystemPolicy |

| Version | Gleitkommawert mit doppelter Genauigkeit | Die Versions-ID der Datei innerhalb des Vorgangs. |

| Arbeitslast | Zeichenfolge | Speichert den Office 365 Dienst, in dem die Aktivität aufgetreten ist (Exchange, SharePoint, OneDrive usw.). |