Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft 365-Lizenzierungsleitfaden für Sicherheit und Compliance.

Hinweis

Informationen zu Vertraulichkeitsbezeichnungen, die in Ihren Office-Apps angezeigt und ausgewählt werden können, finden Sie unter Anwenden von Vertraulichkeitsbezeichnungen auf Ihre Dateien und E-Mails in Office.

Die Informationen auf dieser Seite richten sich an IT-Administratoren, die diese Bezeichnungen erstellen und konfigurieren können.

Um ihre Arbeit zu erledigen, arbeiten Personen in Ihrem organization mit anderen innerhalb und außerhalb der organization zusammen. Dies bedeutet, dass Inhalte nicht mehr hinter einer Firewall verbleiben, sie können sich überall, auf Geräten, Apps und Diensten bewegen. Beim Roaming soll dies auf sichere, geschützte Weise durchgeführt werden, die den Geschäfts- und Konformitätsrichtlinien Ihres organization entspricht.

Mit Vertraulichkeitsbezeichnungen aus Microsoft Purview Information Protection können Sie die Daten Ihrer Organisation klassifizieren und schützen und gleichzeitig sicherstellen, dass Produktivität und Zusammenarbeit der Benutzer nicht beeinträchtigt werden.

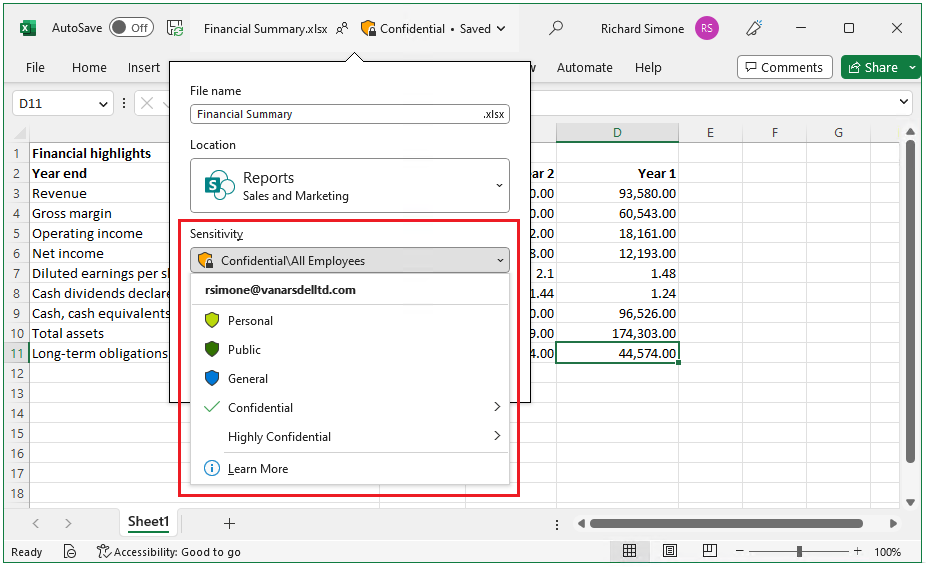

Das folgende Beispiel aus Excel zeigt, wie Benutzern möglicherweise eine angewendete Vertraulichkeitsbezeichnung auf der Fensterleiste angezeigt wird, und wie sie die Bezeichnung mithilfe der Vertraulichkeitsleiste ändern können, die in den neuesten Versionen von Office verfügbar ist. Die Bezeichnungen sind auch über die Schaltfläche Vertraulichkeit auf der Registerkarte Start im Menüband verfügbar.

Um Vertraulichkeitsbezeichnungen anwenden zu können müssen die Benutzer mit ihrem Microsoft 365-Geschäfts-, -Schul- oder -Unikonto angemeldet sein.

Hinweis

Bei Mandanten der US-Regierung werden Vertraulichkeitsbezeichnungen für alle Plattformen unterstützt.

Wenn Sie den Microsoft Purview Information Protection-Client und den Scanner verwenden, lesen Sie die Beschreibung des Azure Information Protection Premium Government-Diensts.

Sie können Vertraulichkeitsbezeichnungen zu Folgendem verwenden:

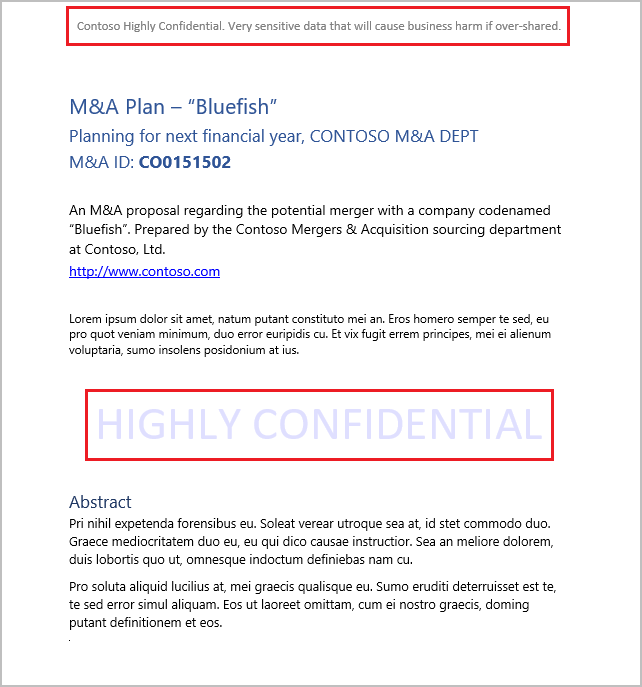

Bieten Sie Schutzeinstellungen, die Verschlüsselung und Inhaltsmarkierungen umfassen. Z. B. können die Benutzer eine Vertraulichkeitsbezeichnung auf ein Dokument oder eine E-Mail anwenden, und durch diese Bezeichnung kann der Inhalt verschlüsselt und ein Vertraulichkeitswasserzeichen angewendet werden. Inhaltsmarkierungen umfassen Kopf- und Fußzeilen sowie Wasserzeichen, und die Verschlüsselung kann auch einschränken, welche Aktionen bestimmte Personen für den Inhalt ausführen können.

Erweitern Sie den SharePoint-Schutz beim Herunterladen von Dateien , wenn Sie eine Standard-Vertraulichkeitsbezeichnung für SharePoint-Dokumentbibliotheken konfigurieren und die Option zum Erweitern des Schutzes für unverschlüsselte Dateien auswählen. Wenn diese Dateien heruntergeladen werden, werden die aktuellen SharePoint-Berechtigungen mit der bezeichneten Datei übertragen.

Schützen von Inhalten in Office-Apps auf verschiedenen Plattformen und Geräten. Unterstützt von Word, Excel, PowerPoint und Outlook in den Office-Desktop-Apps und Office für das Web. Unterstützt auf Windows, MacOS, iOS, und Android.

Schützen von Inhalten in Drittanbieter-Apps und -Diensten mithilfe von Microsoft Defender for Cloud Apps. Mit Defender for Cloud Apps können Sie Inhalte in Apps und Diensten von Drittanbietern wie SalesForce, Box oder DropBox erkennen, klassifizieren, bezeichnen und schützen, auch wenn die Drittanbieter-App oder der Drittanbieterdienst keine Vertraulichkeitsbezeichnungen liest oder unterstützt.

Identifizieren von Inhalten für eDiscovery-Fälle. Der Bedingungs-Generator zum Erstellen von Suchabfragen in eDiscovery unterstützt Vertraulichkeitsbezeichnungen, die auf Inhalte angewendet werden. Beschränken Sie inhalte beispielsweise im Rahmen Ihres eDiscovery-Falls auf Dateien und E-Mails, die eine Vertraulichkeitsbezeichnung streng vertraulich haben. Oder schließen Sie inhalte in Dateien und E-Mails aus, die über eine öffentliche Vertraulichkeitsbezeichnung verfügen.

Schützen Sie Container, die Teams, Microsoft 365-Gruppen, SharePoint-Websites und Loop Arbeitsbereiche enthalten. Legen Sie z. B. Datenschutzeinstellungen fest, externen Benutzerzugriff und externe Freigabe, Zugriff über nicht verwaltete Geräte und Steuern, wie Kanäle für andere Teams freigegeben werden können.

Schützen Sie Besprechungen und Chats , indem Sie Besprechungseinladungen und alle Antworten bezeichnen (und optional verschlüsseln) und Teams-spezifische Optionen für die Besprechung und den Chat erzwingen.

Erweitern Sie Vertraulichkeitsbezeichnung auf Power BI: Wenn Sie diese Funktion aktivieren, können Sie Kennzeichnungen in Power BI anwenden und anzeigen und Daten schützen, wenn sie außerhalb des Dienstes gespeichert werden.

Erweitern von Vertraulichkeitsbezeichnungen auf Ressourcen in Azure Purview Data Map: Wenn Sie diese sich derzeit in der Vorschau befindende Funktion aktivieren, können Sie Ihre Vertraulichkeitsbezeichnungen auf Dateien und schematisierte Datenassets in Azure Purview Data Map anwenden. Zu den schematisierten Datenressourcen gehören SQL, Azure SQL, Azure Synapse, Azure Cosmos DB und AWS RDS.

Erweitern von Vertraulichkeitsbezeichnungen auf Drittanbieter-Apps und -Dienste. Mit dem Microsoft Information Protection SDK können Drittanbieter-Apps Vertraulichkeitsbezeichnungen lesen und Schutzeinstellungen anwenden.

Bezeichnen Sie Inhalte, ohne Schutzeinstellungen zu verwenden. Sie können auch einfach eine Bezeichnung anwenden, um die Vertraulichkeit der Daten zu identifizieren. Diese Aktion bietet Benutzern eine visuelle Zuordnung der Datenempfindlichkeit Ihrer organization, und die Bezeichnungen können Nutzungsberichte und Aktivitätsdaten für Daten mit unterschiedlichen Vertraulichkeitsstufen generieren. Anhand dieser Informationen können Sie jederzeit auswählen, dass später Schutzeinstellungen angewendet werden.

Schützen Sie Daten, wenn Microsoft 365 Copilot und Microsoft 365 Copilot Chat verwendet werden. Copilot und Agents erkennen Vertraulichkeitsbezeichnungen und integrieren sie in die Benutzerinteraktionen, um gekennzeichnete Daten zu schützen. Weitere Informationen finden Sie im folgenden Abschnitt Vertraulichkeitsbezeichnungen für Microsoft 365 Copilot und Microsoft 365 Copilot Chat.

In allen diesen Fällen können Ihnen Vertraulichkeitsbezeichnungen aus Microsoft Purview dabei helfen, die richtigen Aktionen an den richtigen Inhalten auszuführen. Mit Vertraulichkeitsbezeichnungen können Sie die Vertraulichkeit von Daten in Ihren organization identifizieren, und die Bezeichnung kann Schutzeinstellungen erzwingen, die für die Vertraulichkeit dieser Daten geeignet sind. Dieser Schutz verbleibt dann beim Inhalt.

Weitere Informationen zu diesen und anderen Szenarien, die von Vertraulichkeitsbezeichnungen unterstützt werden, finden Sie unter Allgemeine Szenarien für Vertraulichkeitsbezeichnungen. Um zu sehen, wie Ihre Vertraulichkeitsbezeichnungen verwendet werden, zeigen Sie die Berichte im Microsoft Purview-Portal an.

Es werden ständig neue Funktionen entwickelt, die Vertraulichkeitsbezeichnungen unterstützen. Daher kann es nützlich sein, die Microsoft 365-Roadmap zu überprüfen.

Tipp

Wenn Sie kein E5-Kunde sind, verwenden Sie die 90-tägige Testversion von Microsoft Purview-Lösungen, um zu erfahren, wie zusätzliche Purview-Funktionen Ihre Organisation bei der Verwaltung von Datensicherheits- und Complianceanforderungen unterstützen können. Beginnen Sie jetzt im Microsoft Purview-Testversionshub. Erfahren Sie mehr über Anmelde- und Testbedingungen.

Bedeutung von Vertraulichkeitsbezeichnungen

Wenn Sie einem Dokument oder einer E-Mail eine Vertraulichkeitsbezeichnung zuweisen, gleicht dies einem auf den Inhalt angebrachten Stempel wie z. B.:

Anpassbar. Speziell für Ihr Unternehmen und Ihre geschäftlichen Anforderungen können Sie Kategorien für verschiedene Ebenen von vertraulichen Inhalten in Ihrem Unternehmen erstellen. Sie können z. B. mit Bezeichnungen wie „Privat“, „Öffentlich“, „Allgemein“, „Vertraulich“ und „Hochgradig vertraulich“ beginnen.

Klartext. Da die Bezeichnung in den Metadaten des Inhalts als Klartext gespeichert ist, können Apps und Dienste von Drittanbietern ihn lesen und dann bei Bedarf ihre eigenen Schutzaktionen anwenden.

Persistent. Da die Beschriftung in den Metadaten für Dateien und E-Mails gespeichert wird, verbleibt die Beschriftung beim Inhalt, unabhängig davon, wo dieser gespeichert oder abgelegt wird. Die bezeichnungsidentifikation, die für Ihre organization eindeutig ist, ist die Grundlage für die Anwendung und Erzwingung von Richtlinien, die Sie konfigurieren.

Wenn sie von Benutzern in Ihrem organization angezeigt wird, wird eine angewendete Vertraulichkeitsbezeichnung wie ein Tag in Apps angezeigt und kann problemlos in ihre vorhandenen Workflows integriert werden. Ihre Vertraulichkeitsbezeichnungen sind in Apps für Benutzer aus anderen Organisationen oder Für Gäste nicht sichtbar.

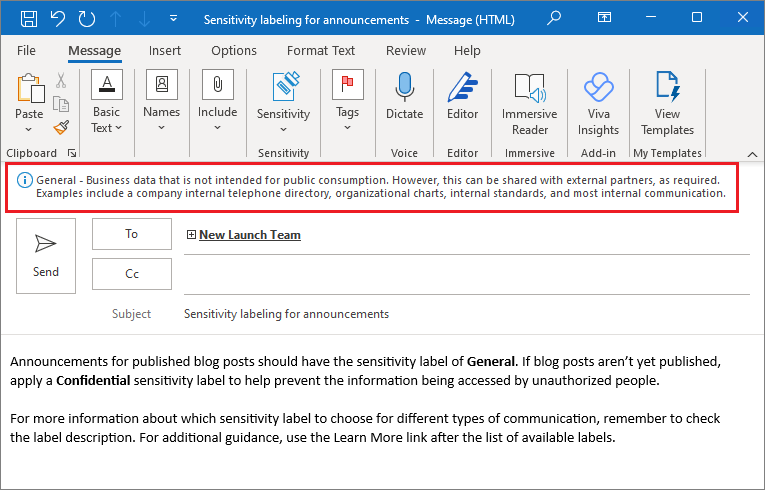

Das folgende Beispiel zeigt eine geöffnete E-Mail, bei der ein anderer Benutzer die Vertraulichkeitsbezeichnung "Allgemein" angewendet hat, die keine Verschlüsselung anwendet. Die vom Administrator bereitgestellte Bezeichnungsbeschreibung zeigt Benutzern weitere Details zur Kategorie der Daten an, die von dieser Vertraulichkeitsbezeichnung identifiziert werden.

Hinweis

Verwechseln Sie Vertraulichkeitsbezeichnungen nicht mit den integrierten Vertraulichkeitsstufen von Outlook, die die Absicht des Absenders angeben, aber keine Datensicherheit bieten können.

Für jedes Element, das Vertraulichkeitsbezeichnungen unterstützt, kann eine einzelne Vertraulichkeitsbezeichnung von Ihrem organization darauf angewendet werden. Auf Dokumente und E-Mails kann sowohl eine Vertraulichkeitsbezeichnung als auch eine Aufbewahrungsbezeichnung angewendet werden.

Wirkung von Vertraulichkeitsbezeichnungen

Nachdem eine Vertraulichkeitsbezeichnung auf Inhalte angewendet wurde, z. B. in einer E-Mail, einer Besprechungseinladung, einem Dokument oder Loop Seite, werden alle konfigurierten Schutzeinstellungen für diese Bezeichnung für den Inhalt erzwungen. Sie können eine Vertraulichkeitsbezeichnung konfigurieren, um:

Steuern Sie den Zugriff auf Inhalte, indem Sie die Verschlüsselung für E-Mails, Besprechungseinladungen und Dokumente verwenden, um zu verhindern, dass nicht autorisierte Personen auf diese Daten zugreifen. Sie können zusätzlich auswählen, welche Benutzer oder Gruppen über Berechtigungen zum Ausführen welcher Aktionen verfügen, und wie lange diese Berechtigungen gültig sind. Sie können z. B. festlegen, dass alle Benutzer in Ihrer Organisation ein Dokument ändern dürfen, während eine bestimmte Gruppe in einer anderen Organisation das Dokument nur ansehen kann. Alternativ können Sie, statt Berechtigungen durch einen Administrator zu definieren, Ihren Benutzern das Zuweisen von Berechtigungen für den Inhalt erlauben, wenn sie die Bezeichnung anwenden.

Weitere Informationen zu den Einstellungen für die verschlüsselungsbasierte Zugriffssteuerung beim Erstellen oder Bearbeiten einer Vertraulichkeitsbezeichnung finden Sie unter Einschränken des Zugriffs auf Inhalte mithilfe von Verschlüsselung in Vertraulichkeitsbezeichnungen.

Markieren Sie den Inhalt , wenn Sie Office-Apps verwenden, indem Sie Wasserzeichen, Kopfzeilen oder Fußzeilen zu E-Mails, Besprechungseinladungen oder Dokumenten hinzufügen, auf die die Bezeichnung angewendet wurde. Wasserzeichen können auf Dokumente und Loop Komponente und Seiten angewendet werden, jedoch nicht auf E-Mails oder Besprechungseinladungen. Beispielkopfzeile und Wasserzeichen:

Inhaltsmarkierungen unterstützen auch Variablen. Fügen Sie z. B. den Bezeichnungsnamen oder den Dokumentnamen in die Kopf- oder Fußzeile oder das Wasserzeichen ein. Weitere Informationen finden Sie unter Inhaltsmarkierungen mit Variablen.

Müssen Sie überprüfen, wann Inhaltsmarkierungen angebracht werden? Siehe Wenn Office-Apps Markierungen und Verschlüsselungen auf Inhalte anwenden.

Wenn Sie Vorlagen oder Workflows haben, die auf bestimmten Dokumenten basieren, testen Sie diese Dokumente mit den ausgewählten Inhaltsmarkierungen, bevor Sie die Bezeichnung für Benutzer verfügbar machen. Beachten Sie einige Einschränkungen in Bezug auf die Länge von Zeichenfolgen:

Wasserzeichen sind auf 255 Zeichen beschränkt. Kopf-und Fußzeilen sind (mit Ausnahme von Excel) auf 1024 Zeichen beschränkt. Bei Excel liegt der Höchstwert bei 255 Zeichen für Kopf-und Fußzeilen, aber in dieser Beschränkung sind nicht sichtbare Zeichen, wie z. B. Formatierungscodes, enthalten. Wenn dieser Grenzwert erreicht ist, wird die eingegebene Zeichenfolge nicht in Excel angezeigt.

Schützen von Inhalten in Containern, z. B. Websites und Gruppen, wenn Sie die Funktion aktivieren umVertraulichkeitsbezeichnungen für Microsoft Teams, Microsoft 365-Gruppen und SharePoint-Websites (Public Preview) zu verwenden.

Sie können Schutzeinstellungen für Gruppen und Seiten erst konfigurieren, wenn Sie diese Funktion aktiviert haben. Diese Bezeichnungskonfiguration führt nicht dazu, dass Dokumente oder E-Mails automatisch mit Bezeichnungen versehen werden. Stattdessen werden die Inhalte geschützt, indem die Bezeichnungseinstellungen den Zugriff auf den Container steuern, in dem Inhalte gespeichert sind. Zu diesen Einstellungen gehören Datenschutzeinstellungen, Zugriff auf externe Benutzer und externe Freigabe, Zugriff von nicht verwalteten Geräten, Auffindbarkeit privater Teams und Freigabesteuerungen für Kanäle.

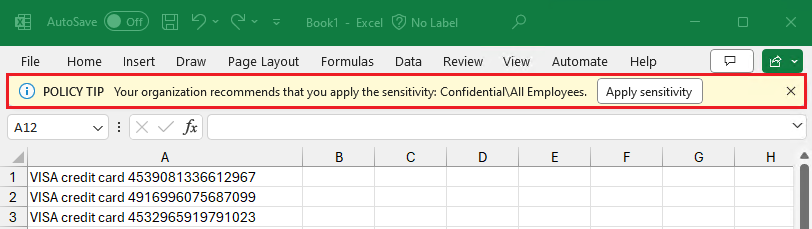

Wenden Sie die Bezeichnung automatisch auf Dateien und E-Mails an, oder empfehlen Sie eine Bezeichnung. Wählen Sie aus, wie Vertrauliche Informationen identifiziert werden sollen, die Sie bezeichnen möchten, und die Bezeichnung kann automatisch angewendet werden, oder Sie können Benutzer auffordern, die von Ihnen empfohlene Bezeichnung mit einem Richtlinientipp anzuwenden. Wenn Sie eine Bezeichnung empfehlen, können Sie die Eingabeaufforderung anpassen, aber das folgende Beispiel zeigt den automatisch generierten Text:

Weitere Informationen zu den Einstellungen für die automatische Bezeichnung von Dateien und E-Mails beim Erstellen oder Bearbeiten einer Vertraulichkeitsbezeichnung finden Sie unter Automatisches Anwenden einer Vertraulichkeitsbezeichnung auf Microsoft 365-Daten für Office-Apps und Bezeichnung in Microsoft Purview Data Map.

Legen Sie den Standardfreigabelinktyp für SharePoint Websites und einzelne Dokumente fest. Legen Sie den Standardbereich und die Standardberechtigungen für die Freigabe von Dokumenten aus SharePoint und OneDrive fest, um zu verhindern, dass Benutzer zu viele Dokumente freigeben.

Weitere Bezeichnungskonfigurationen finden Sie unter Verwalten von Vertraulichkeitsbezeichnungen für Office-Apps.

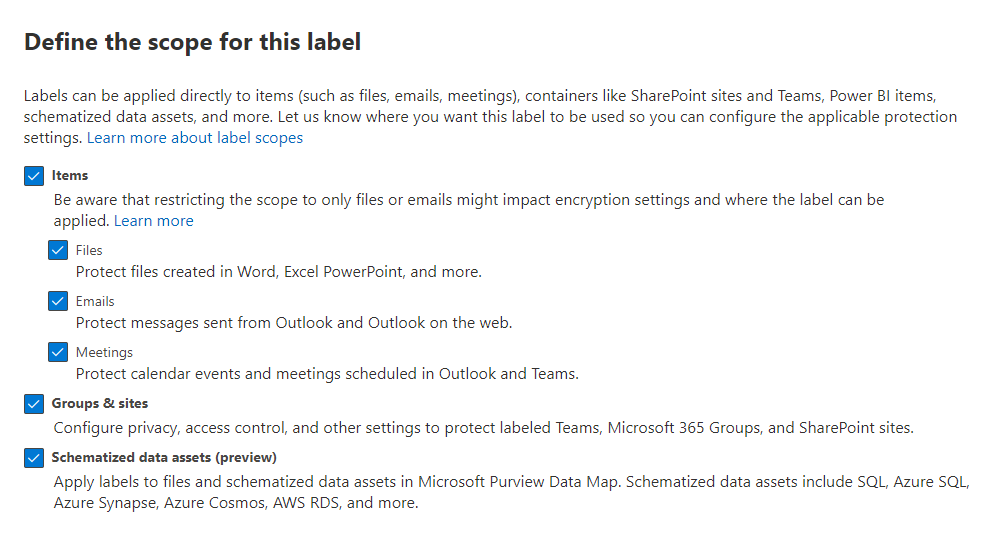

Bezeichnungsbereiche

Wenn Sie eine Vertraulichkeitsbezeichnung erstellen, werden Sie aufgefordert, den Bereich der Bezeichnung zu konfigurieren, der zwei Dinge bestimmt:

- Welche Bezeichnungseinstellungen Sie für diese Bezeichnung konfigurieren können

- Die Verfügbarkeit der Bezeichnung für Apps und Dienste, einschließlich, ob Benutzer die Bezeichnung anzeigen und auswählen können

Mit dieser Bereichskonfiguration können Sie Vertraulichkeitsbezeichnungen verwenden, die nur für Elemente wie Dateien, E-Mails und Besprechungen gelten und nicht für Gruppen und Websites ausgewählt werden können. Auf ähnliche Weise können Vertraulichkeitsbezeichnungen, die nur für Gruppen und Websites gelten und nicht für Elemente ausgewählt werden können.

Standardmäßig ist der Bereich Dateien & andere Datenassets immer für eine neue Bezeichnung ausgewählt. Neben Dateien für Office, Loop und Power BI enthält es Elemente aus Microsoft Fabric und Datenressourcen für Microsoft Purview Data Map, wenn Sie Ihre Vertraulichkeitsbezeichnungen über Microsoft 365 hinaus erweitern. Weitere Informationen dazu, welche Elemente Vertraulichkeitsbezeichnungen unterstützen:

- Für Office-Dateien: Unterstützte Office-Dateitypen

- Für Microsoft Loop: Vertraulichkeitsbezeichnungen zum Schutz Loop Komponenten und Seiten

- Für Power BI: Unterstützte Exportpfade

- Für Microsoft Fabric: Informationsschutz in Microsoft Fabric

- Für Data Map: Datenquellen, die eine Verbindung mit Data Map herstellen

In der Regel wählen Sie den Bereich E-Mails zusammen mit Dateien & anderen Datenassets aus, da E-Mails häufig Dateien als Anlagen enthalten und die gleiche Vertraulichkeit aufweisen. Für viele Bezeichnungsfeatures müssen beide Optionen ausgewählt werden, es kann jedoch vorkommen, dass eine neue Bezeichnung nur für E-Mails verfügbar sein soll. Weitere Informationen finden Sie unter Bereichsbezeichnungen nur für Dateien oder E-Mails.

Der Bereich für Besprechungen umfasst Kalenderereignisse, Teams-Besprechungsoptionen und Teamchat. Sie müssen für diese Option auch den Bereich Dateien & andere Datenressourcen und E-Mails auswählen. Weitere Informationen zu diesem Bezeichnungsszenario finden Sie unter Verwenden von Vertraulichkeitsbezeichnungen zum Schützen von Kalenderelementen, Teams-Besprechungen und Chats.

Der Bereich Gruppen & Websites wird standardmäßig verfügbar und ausgewählt, wenn Sie Vertraulichkeitsbezeichnungen für Container aktivieren und Bezeichnungen synchronisieren. Mit dieser Option können Sie Inhalte in SharePoint-Websites, Teams-Websites und Loop Arbeitsbereichen schützen, indem Sie diese Container bezeichnen, aber die Darin enthaltenen Elemente nicht beschriften.

Hinweis

Elemente, die sich zuvor im Bereich schematisierte Datenressourcen befanden, sind jetzt in Dateien & anderen Datenassets enthalten.

Wenn mindestens ein Bereich nicht ausgewählt ist, wird die erste Seite der Konfigurationseinstellungen für diese Bereiche angezeigt, aber Sie können die Einstellungen nicht konfigurieren. Wählen Sie für diese Seiten mit nicht verfügbaren Optionen Weiter aus, um die Einstellungen für den nächsten Bereich zu konfigurieren. Sie können aber auch Zurück auswählen, um den Bereich der Beschriftung zu ändern.

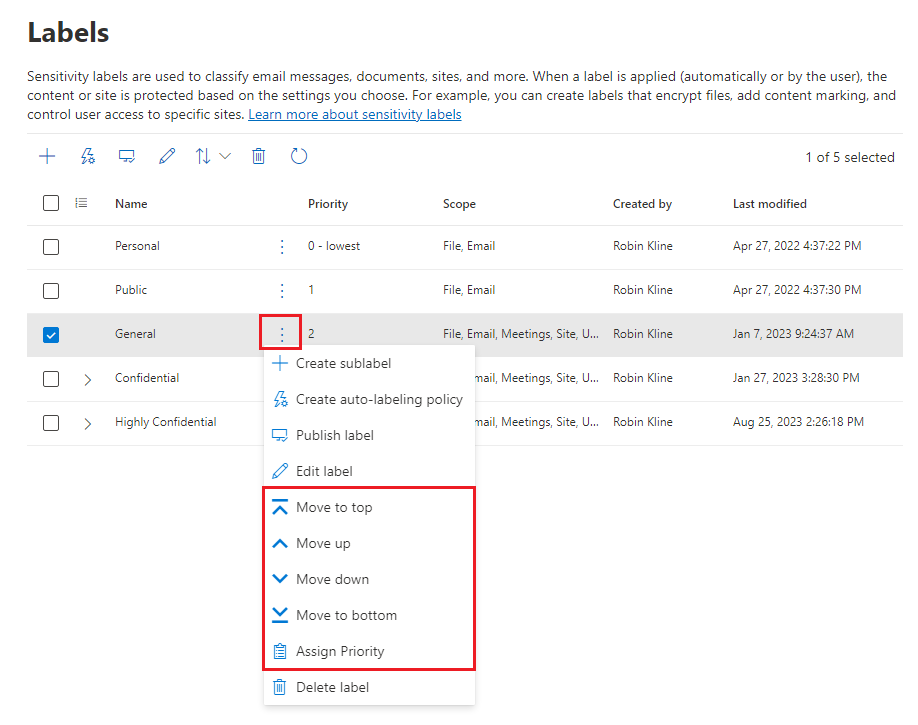

Priorität der Bezeichnungen (Reihenfolge wesentlich)

Wenn Sie Ihre Vertraulichkeitsbezeichnungen im Microsoft Purview-Portal erstellen, werden sie in einer Liste auf der Seite Bezeichnungenaus Information Protection angezeigt. In dieser Liste ist die Reihenfolge der Bezeichnungen wichtig, da sie deren Priorität festlegt. Sie möchten, dass Ihre restriktivste Vertraulichkeitsbezeichnung, z. B. Streng vertraulich, am Ende der Liste und Ihre am wenigsten restriktive Vertraulichkeitsbezeichnung, z. B. Persönlich oder Öffentlich, oben angezeigt wird.

Sie können nur eine Vertraulichkeitsbezeichnung auf ein Element wie ein Dokument, eine E-Mail oder einen Container anwenden. Wenn Sie die Option verwenden, die erfordert, dass Ihre Benutzer eine Begründung für das Ändern einer Bezeichnung in eine niedrigere Vertraulichkeit für Dateien, E-Mails und Besprechungen angeben, identifiziert die Reihenfolge dieser Liste die geringere Vertraulichkeit. Diese Option gilt jedoch nicht für Unterbezeichnungen, die die Priorität ihrer übergeordneten Bezeichnung teilen, und gilt nicht für Datenressourcen oder Bezeichnungen, die Container schützen.

Hinweis

Wenn Sie das moderne Bezeichnungsschema verwenden, das übergeordnete Bezeichnungen durch Bezeichnungsgruppen ersetzt, unterstützen Unterbezeichnungen in derselben Bezeichnungsgruppe auch die Begründungseinstellung nicht.

Die Priorität von Untergeordneten Bezeichnungen wird jedoch bei der automatischen Bezeichnung verwendet. Wenn Sie Richtlinien für die automatische Bezeichnung konfigurieren, können mehrere Übereinstimmungen für mehrere Bezeichnungen resultieren. Anschließend wird die letzte vertrauliche Bezeichnung und ggf. die letzte Unterbezeichnung ausgewählt. Wenn Sie die Einstellung für automatische Bezeichnungen (anstelle von Richtlinien für automatische Bezeichnungen) für Untergeordnete Bezeichnungen selbst konfigurieren, ist das Verhalten etwas anders, wenn diese Bezeichnungen dieselbe übergeordnete Bezeichnung oder Bezeichnungsgruppe verwenden. Beispielsweise wird eine für die automatische Bezeichnung konfigurierte Unterbezeichnung gegenüber einer Für die empfohlene Bezeichnung konfigurierten Unterbezeichnung bevorzugt. Weitere Informationen finden Sie unter Bewerten mehrerer Kriterien, die für mehr als eine Bezeichnung zutreffen.

Die Priorität von Untergeordneten Bezeichnungen wird auch mit der Bezeichnungsvererbung aus E-Mail-Anlagen verwendet.

Wenn Sie eine Vertraulichkeitsbezeichnung auswählen, können Sie die Priorität ändern, indem Sie die Optionen verwenden, um sie an den Anfang oder ende der Liste zu verschieben, wenn es sich nicht um eine Untergeordnete Bezeichnung handelt, um sie um eine Bezeichnung nach oben oder unten zu verschieben oder direkt eine Prioritätsnummer zuzuweisen. Zum Beispiel:

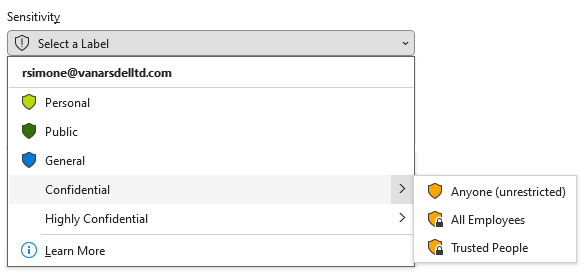

Untergeordnete Bezeichnungen, die übergeordnete Bezeichnungen oder Bezeichnungsgruppen verwenden

Häufig möchten Sie Vertraulichkeitsbezeichnungen in einer Hierarchie mit zwei Ebenen logisch gruppieren, um die allgemeine Vertraulichkeitsstufe anzugeben, aber Bezeichnungen mit unterschiedlichen Einstellungen bereitzustellen. Beispiel für die Standard-Vertraulichkeitsbezeichnungen:

Vertraulich

- Jeder (uneingeschränkt)

- Alle Mitarbeiter

- Vertrauenswürdige Personen

In Apps wird Benutzern zuerst Vertraulich angezeigt und müssen dann eine der anderen Vertraulichkeitsbezeichnungen auswählen, z. B. Alle Mitarbeiter. Die angewendete Vertraulichkeitsbezeichnung lautet dann Vertraulich \ Alle Mitarbeiter.

Die zweite Ebene von Vertraulichkeitsbezeichnungen erbt keine Einstellungen von der bezeichnung der ersten Ebene, mit Ausnahme der Bezeichnungsfarbe. In unserem Beispiel ist die Bezeichnung Vertraulich einfach eine Textbezeichnung ohne Schutzeinstellungen und kann nicht allein auf Inhalte angewendet werden.

Bei der anfänglichen Implementierung zum Gruppieren von Bezeichnungen in dieser Hierarchie mit zwei Ebenen wurden übergeordnete Bezeichnungen und Untergeordnete Bezeichnungen verwendet. Die Konfiguration der übergeordneten Bezeichnungen sah genauso aus wie die Konfiguration von Untergeordneten Bezeichnungen, verhält sich aber anders, wenn Untergeordnete Bezeichnungen für Benutzer veröffentlicht wurden.

Um diese Komplexität zu reduzieren, ersetzen Bezeichnungsgruppen nun übergeordnete Bezeichnungen. Bezeichnungsgruppen sehen und verhalten sich für Benutzer gleich, verfügen aber nur über Konfigurationsoptionen für die von ihnen unterstützten Einstellungen: Bezeichnungsname, Beschreibungen, Farbe und Priorität. Bezeichnungsgruppen können nicht selbst veröffentlicht werden, nur die Bezeichnungen innerhalb der Gruppierungen.

Wenn Sie weiterhin übergeordnete Bezeichnungen mit Untergeordneten Bezeichnungen verwenden: Wählen Sie keine übergeordnete Bezeichnung als Standardbezeichnung aus, oder konfigurieren Sie eine übergeordnete Bezeichnung, die automatisch angewendet (oder empfohlen) wird. Wenn Sie dies tun, kann die übergeordnete Bezeichnung nicht angewendet werden.

Beispiel für die Anzeige von Unterbeschriftungen für Benutzer:

Um übergeordnete Bezeichnungen in Bezeichnungsgruppen zu konvertieren, müssen Sie manuell zum modernen Bezeichnungsschema migrieren. Dieser Migrationsprozess wird schrittweise in der Vorschauversion eingeführt. Weitere Informationen finden Sie unter Migrieren übergeordneter Vertraulichkeitsbezeichnungen zu Bezeichnungsgruppen.

Bearbeiten oder Löschen einer Vertraulichkeitsbezeichnung

Wenn Sie eine Vertraulichkeitsbezeichnung aus dem Microsoft Purview-Portal löschen, wird die Bezeichnung nicht automatisch aus Inhalten entfernt, und alle Schutzeinstellungen werden weiterhin für Inhalte erzwungen, auf die diese Bezeichnung angewendet wurde.

Wenn Sie eine Vertraulichkeitsbezeichnung bearbeiten, wird die Version der Bezeichnung, die auf Inhalte angewendet wurde, für diese Inhalte erzwungen.

Ausführliche Informationen dazu, was geschieht, wenn Sie eine Vertraulichkeitsbezeichnung löschen und wie sich dies vom Entfernen aus einer Vertraulichkeitsbezeichnungsrichtlinie unterscheidet, finden Sie unter Entfernen und Löschen von Bezeichnungen.

Wirkung von Bezeichnungsrichtlinien

Nachdem Sie Ihre Vertraulichkeitsbezeichnungen erstellt haben, müssen Sie sie veröffentlichen, um sie Personen und Diensten in Ihrer Organisation zur Verfügung zu stellen. Die Vertraulichkeitsbezeichnungen können dann auf Office-Dokumente und E-Mails sowie weitere Elemente angewendet werden, für die Vertraulichkeitsbezeichnungen unterstützt werden.

Im Gegensatz zu Aufbewahrungsbezeichnungen, die an Speicherorten wie allen Exchange-Postfächern veröffentlicht werden, werden Vertraulichkeitsbezeichnungen für Benutzer oder Gruppen veröffentlicht. Apps, die Vertraulichkeitsbezeichnungen unterstützen, können diese dann diesen Benutzern und Gruppen als Bezeichnungen anzeigen, die sie anwenden können.

Obwohl die Standardeinstellung darin besteht, Bezeichnungen für alle Benutzer in Ihrem organization zu veröffentlichen, können Sie mit mehreren Bezeichnungsrichtlinien unterschiedliche Vertraulichkeitsbezeichnungen für verschiedene Benutzer veröffentlichen, wenn dies erforderlich ist. Beispielsweise sehen alle Benutzer Bezeichnungen, die sie für Öffentlich, Allgemein und Vertraulich beantragen können, aber nur Benutzer in Ihrer Rechtsabteilung sehen auch die Bezeichnung Streng vertraulich, die sie anwenden können.

Alle Benutzer in derselben organization können den Namen einer Vertraulichkeitsbezeichnung sehen, die auf Inhalte angewendet wird, auch wenn diese Bezeichnung nicht für sie veröffentlicht wird. Sie sehen keine Vertraulichkeitsbezeichnungen aus anderen Organisationen.

Wenn Sie eine Richtlinie für Veröffentlichungsbezeichnungen konfigurieren, haben Sie folgende Möglichkeiten:

Entscheiden, welchen Benutzern und Gruppen die Bezeichnungen angezeigt werden. Bezeichnungen können in Microsoft Entra ID für eine bestimmte Benutzer- oder E-Mail-aktivierte Sicherheitsgruppe, Verteilergruppe oder Microsoft 365-Gruppe (die dynamische Mitgliedschaft haben kann) veröffentlicht werden.

Geben Sie eine Standardbezeichnung für nicht bezeichnete Dokumente und Loop Komponenten und Seiten, E-Mails und Besprechungseinladungen, neue Container (wenn Sie Vertraulichkeitsbezeichnungen für Microsoft Teams, Microsoft 365-Gruppen und SharePoint-Websites aktiviert haben) sowie eine Standardbezeichnung für Power BI-Inhalte an. Sie können dieselbe Bezeichnung für alle fünf Elementtypen oder verschiedene Bezeichnungen angeben. Benutzer können die angewendete Standard-Vertraulichkeitsbezeichnung so ändern, dass sie der Vertraulichkeit ihrer Inhalte oder Container besser entspricht.

Sie haben die Möglichkeit, eine als Basisniveau Standardbezeichnung von Schutzeinstellungen festzulegen, die auf alle Ihre Inhalte angewendet werden sollen. Ohne Benutzerschulungen und andere Steuerelemente kann diese Einstellung aber auch zu ungenauen Bezeichnungen führen. Normalerweise empfiehlt es sich nicht, eine Bezeichnung auszuwählen, die Verschlüsselung als Standardbezeichnung für Dokumente anwendet. So müssen z.B. viele Organisationen Dokumente an externe Benutzer freigeben, die möglicherweise nicht über Apps verfügen, welche die Verschlüsselung unterstützen, oder die möglicherweise kein Konto verwenden, das autorisiert werden kann. Weitere Informationen zu diesem Szenario finden Sie unter gemeinsame Nutzung verschlüsselter Dokumente mit externen Benutzern.

Wichtig

Wenn Sie über [sublabels](#sublabels-that-use-parent-labels-or label-groups) verfügen, achten Sie darauf, die übergeordnete Bezeichnung nicht als Standardbezeichnung zu konfigurieren.

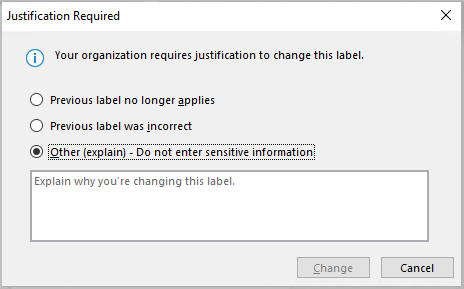

Begründung für das Ändern einer Bezeichnung anfordern. Wenn ein Benutzer bei Dateien, E-Mails und Besprechungen, aber nicht für Gruppen und Websites versucht, eine Bezeichnung zu entfernen oder durch eine Bezeichnung mit einer niedrigeren Priorität zu ersetzen, muss der Benutzer standardmäßig eine Begründung angeben, um diese Aktion auszuführen. Beispiel: Ein Benutzer öffnet ein Dokument mit der Bezeichnung "Vertraulich" (Ordnungszahl 3) und ersetzt diese Bezeichnung durch die Bezeichnung "Öffentlich" (Ordnungszahl 1). Bei Office-Apps wird diese Begründungsaufforderung einmal pro App-Sitzung ausgelöst. Wenn Sie den Microsoft Purview Information Protection-Client verwenden, wird die Eingabeaufforderung für jede Datei ausgelöst. Administratoren können die Begründung zusammen mit der Änderung der Bezeichnung im Aktivitäts-Explorer lesen.

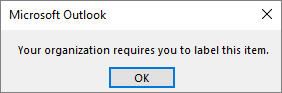

Benutzer müssen eine Bezeichnung für die verschiedenen Typen von Elementen und containern anwenden, die Vertraulichkeitsbezeichnungen unterstützen. Diese Optionen werden auch als obligatorische Bezeichnung bezeichnet und stellen sicher, dass eine Bezeichnung angewendet werden muss, bevor Benutzer Dateien speichern und E-Mails oder Besprechungseinladungen senden, neue Gruppen oder Websites erstellen und nicht bezeichnete Inhalte für Power BI verwenden können.

Die Bezeichnung kann vom Benutzer manuell, und zwar automatisch als Ergebnis einer von Ihnen konfigurierten Bedingung, oder standardmäßig zugewiesen werden (die oben beschriebene Option der Standardbezeichnung). Eine Beispielaufforderung, wenn ein Benutzer eine Bezeichnung zuweisen muss:

Weitere Informationen zur obligatorischen Bezeichnung von Dokumenten und E-Mails finden Sie unter Benutzer dazu auffordern, ihre E-Mails und Dokumente mit einer Bezeichnung zu versehen.

Bei Containern muss beim Erstellen der Gruppe oder Site eine Bezeichnung zugewiesen werden.

Weitere Informationen zur obligatorischen Bezeichnung für Power BI finden Sie unter Obligatorische Bezeichnungsrichtlinie für Power BI.

Erwägen Sie die Verwendung dieser Option, um dafür zu sorgen, dass Bezeichnungen in höherem Maß verwendet werden. Ohne Benutzerschulungen können diese Einstellungen jedoch zu ungenauen Bezeichnungen führen. Außerdem kann die obligatorische Kennzeichnung, sofern Sie keine entsprechende Standardbezeichnung festlegen, dazu führen, dass Ihre Benutzer mit den häufig auftretenden Eingabeaufforderungen frustriert sind.

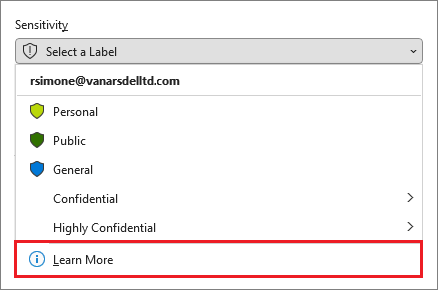

Link zu einer benutzerdefinierten Hilfeseite bereitstellen Wenn Ihre Benutzer nicht sicher sind, was Ihre Vertraulichkeitsbezeichnungen bedeuten oder wie sie verwendet werden sollen, können Sie eine Url für Weitere Informationen angeben, die nach der Liste der verfügbaren Vertraulichkeitsbezeichnungen in den Office-Apps angezeigt wird. Zum Beispiel:

Weitere Bezeichnungsrichtlinienkonfigurationen finden Sie unter Verwalten von Vertraulichkeitsbezeichnungen für Office-Apps.

Nachdem Sie eine Richtlinie für Veröffentlichungsbezeichnungen erstellt haben, die Benutzern und Gruppen neue Vertraulichkeitsbezeichnungen zuweist, sehen Benutzer diese Bezeichnungen in ihren Office-Apps. Erlauben Sie bis zu 24 Stunden, bis die neuesten Änderungen in Ihrer gesamten Organisation repliziert wurden.

Es gibt keine Beschränkung für die Anzahl der Vertraulichkeitsbezeichnungen, die Sie erstellen und veröffentlichen können, mit einer Ausnahme: Wenn die Bezeichnung eine Verschlüsselung anwendet, die die Benutzer und Berechtigungen angibt, werden für diese Konfiguration maximal 500 Bezeichnungen pro Mandant unterstützt. Allerdings gilt als bewährte Methode, um den Verwaltungsaufwand für die Administratoren und die Komplexität für die Benutzer zu verringern, die Anzahl der Bezeichnungen möglichst gering zu halten.

Tipp

Praxisnahe Bereitstellungen haben sich als weit weniger effektiv erwiesen, wenn Benutzer mehr als fünf Hauptbezeichnungen oder mehr als fünf Unterbezeichnungen pro Hauptbezeichnung zuordnen. Möglicherweise stellen Sie auch fest, dass einige Anwendungen nicht alle Ihre Bezeichnungen anzeigen können, wenn zu viele für denselben Benutzer veröffentlicht werden.

Priorität der Bezeichnungsrichtlinien (Reihenfolge wesentlich)

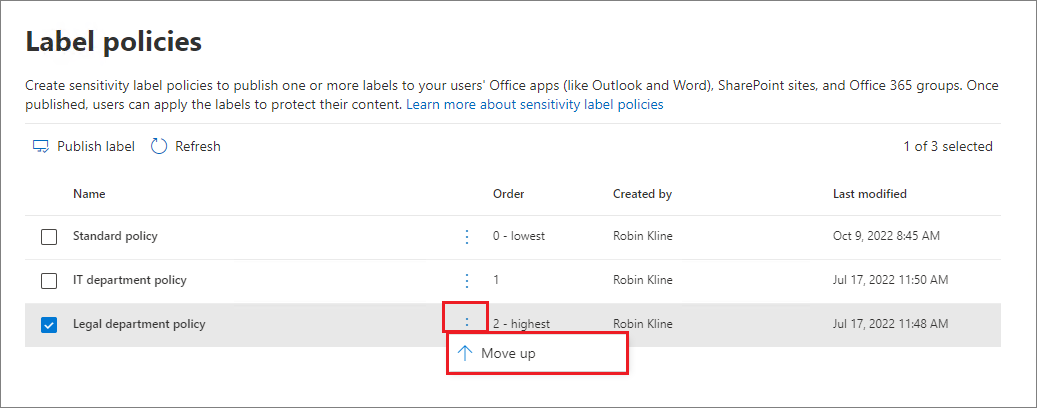

Sie können Benutzern die Vertraulichkeitsbezeichnungen zur Verfügung stellen, indem Sie sie in einer Richtlinie zur Vertraulichkeitsbezeichnung veröffentlichen, die in einer Liste auf der Seite Bezeichnungsrichtlinien angezeigt wird. Genau wie bei Vertraulichkeitsbezeichnungen (siehe Bezeichnungspriorität (Ordnung ist wichtig)) ist die Ordnung der Vertraulichkeitsbezeichnungsrichtlinien wichtig, da sie ihre Priorität widerspiegelt: Die Bezeichnungsrichtlinie mit der niedrigsten Priorität wird oben in der Liste mit der niedrigsten Ordnungszahl angezeigt, und die Bezeichnungsrichtlinie mit der höchsten Priorität wird am Ende der Liste mit der höchsten Ordnungszahl angezeigt.

Eine Bezeichnungsrichtlinie besteht aus:

- Einer Gruppe von Beschriftungen.

- Die Benutzer und Gruppen, denen die Richtlinien über die Bezeichnungen zugewiesen wird.

- Der Bereich der Richtlinie und die Richtlinieneinstellungen für diesen Bereich (wie eine Standardbezeichnung für Dateien und E-Mails).

Sie können einen Benutzer in mehrere Bezeichnungsrichtlinien einschließen, und der Benutzer erhält sämtliche Vertraulichkeitsbezeichnungen und Einstellungen aus diesen Richtlinien. Wenn es einen Konflikt in Einstellungen aus mehreren Richtlinien gibt, werden die Einstellungen aus der Richtlinie mit der höchsten Priorität (höchste Auftragsnummer) angewendet. Mit anderen Worten: Die höchste Priorität hat für jede Einstellung Vorrang.

Wenn Ihnen die für einen Benutzer oder eine Gruppe erwartete Bezeichnungsrichtlinieneinstellung nicht angezeigt wird, überprüfen Sie die Ordnung der Vertraulichkeitsbezeichnungsrichtlinien. Möglicherweise müssen Sie die Richtlinie nach unten verschieben. Um die Bezeichnungsrichtlinien neu anzuordnen, wählen Sie eine Vertraulichkeitsbezeichnungsrichtlinie > aus, und wählen Sie die Auslassungspunkte Aktionen für diesen Eintrag >Nach unten oder Nach oben aus. Zum Beispiel:

In unserem Screenshotbeispiel, das drei Bezeichnungsrichtlinien zeigt, wird allen Benutzern die Standardbezeichnungsrichtlinie zugewiesen, daher ist es angebracht, dass sie die niedrigste Priorität (niedrigste Bestellnummer von 0) hat. Nur Benutzern in der IT-Abteilung wird die zweite Richtlinie mit der Ordnungszahl 1 zugewiesen. Wenn es für diese Benutzer Konflikte in den Einstellungen zwischen ihrer Richtlinie und der Standardrichtlinie gibt, gewinnen die Einstellungen aus ihrer Richtlinie, da sie eine höhere Ordnungszahl hat.

Gleiches gilt für Benutzer in der Rechtsabteilung, denen die dritte Richtlinie mit unterschiedlichen Einstellungen zugewiesen ist. Es ist wahrscheinlich, dass diese Benutzer über strengere Einstellungen verfügen, daher ist es angemessen, dass ihre Richtlinie die höchste Auftragsnummer aufweist. Es ist unwahrscheinlich, dass sich ein Benutzer aus der Rechtsabteilung in einer Gruppe befindet, die ebenfalls der Richtlinie für die IT-Abteilung zugewiesen ist. Wenn dies der Fall ist, stellt die Bestellnummer 2 (höchste Bestellnummer) sicher, dass die Einstellungen der Rechtsabteilung immer Vorrang haben, wenn es zu einem Konflikt kommt.

Hinweis

Zur Erinnerung: Wenn es bei einem Benutzer, dem mehrere Richtlinien zugewiesen sind, einen Einstellungskonflikt gibt, wird die Einstellung aus der Richtlinie mit der höchsten Ordnungszahl angewendet.

Vertraulichkeitsbezeichnungen für Microsoft 365 Copilot und Microsoft 365 Copilot Chat

Die Vertraulichkeitsbezeichnungen, die Sie zum Schutz Der Daten Ihrer organization verwenden, werden von Microsoft 365 Copilot-, Microsoft 365 Copilot Chat- und Copilot-Agents erkannt und verwendet, um eine zusätzliche Schutzebene bereitzustellen. Beispielsweise ist in Microsoft 365 Copilot Chat Unterhaltungen, die auf Daten aus verschiedenen Arten von Elementen verweisen können, die Vertraulichkeitsbezeichnung mit der höchsten Priorität (in der Regel die restriktivste Bezeichnung) für Benutzer sichtbar. Wenn die Vererbung von Vertraulichkeitsbezeichnungen von Copilot und Agents unterstützt wird, wird die Vertraulichkeitsbezeichnung mit der höchsten Priorität ausgewählt.

Wenn die Bezeichnungen eine Verschlüsselung von Microsoft Purview Information Protection angewendet haben, überprüfen Copilot und Agents die Nutzungsrechte für den Benutzer. Nur wenn dem Benutzer Berechtigungen zum Kopieren (das Extract-Nutzungsrecht) aus einem Element erteilt werden, werden Daten aus diesem Element von Copilot oder Agents zurückgegeben.

Ausführlichere Informationen dazu, wie Vertraulichkeitsbezeichnungen Ihre Daten schützen, wenn Sie Copilot und andere KI-Apps verwenden, finden Sie in den folgenden Artikeln:

- Microsoft Purview-Datenschutz und Complianceschutz für generative KI-Anwendungen

- Verwenden von Microsoft Purview zum Verwalten von Datensicherheit & Compliance für Microsoft 365 Copilot & Microsoft 365 Copilot Chat

- Überlegungen zum Verwalten von Microsoft 365 Copilot für Sicherheit und Compliance

Vertraulichkeitsbezeichnungen und Azure Information Protection

Der ältere Bezeichnungsclient, der Azure Information Protection Unified Labeling Client, wird jetzt durch den Microsoft Purview Information Protection-Client ersetzt, um die Bezeichnung unter Windows auf Explorer, PowerShell und den lokalen Scanner zu erweitern und einen Viewer für verschlüsselte Dateien bereitzustellen.

Office-Apps unterstützen Vertraulichkeitsbezeichnungen mit Abonnementversionen von Office, z. B. Microsoft 365 Apps for Enterprise.

Vertraulichkeitsbezeichnungen und der Microsoft Information Protection SDK

Da eine Vertraulichkeitsbezeichnung in den Metadaten eines Dokuments gespeichert wird, können Apps und Dienste von Drittanbietern diese Bezeichnungsmetadaten lesen und in diese schreiben, um die Bereitstellung Ihrer Bezeichnungen zu ergänzen. Darüber hinaus können Softwareentwickler das Microsoft Information Protection SDK verwenden, um die Bezeichnungs- und Verschlüsselungsfunktionen auf mehreren Plattformen vollständig zu unterstützen. Weitere Informationen hierzu finden Sie in der Ankündigung der allgemeinen Verfügbarkeit im Blog der Tech-Community.

Außerdem erfahren Sie mehr über Partnerlösungen, die in Microsoft Purview Information Protection integriert sind.

Bereitstellungsleitfaden

Informationen zur Bereitstellungsplanung und -anleitung, sowie Hinweise zu Lizenzinformationen, Berechtigungen und Bereitstellungsstrategien sowie eine Liste mit Ressourcen für unterstützte Szenarien und Endbenutzerdokumentation erhalten Sie unter Erste Schritte mit Vertraulichkeitsbezeichnungen.

Um zu erfahren, wie Vertraulichkeitsbezeichnungen verwendet werden, um Datenschutzbestimmungen einzuhalten, lesen Sie: Bereitstellen des Informationsschutzes für Datenschutzbestimmungen mit Microsoft 365.