Grundlegendes zur Datennormalisierung

Microsoft Sentinel nimmt Daten aus vielen Quellen auf. Die gemeinsame Verwendung verschiedener Datentypen und -tabellen macht es notwendig, dass Sie mit den einzelnen Typen und Tabellen vertraut sind und eindeutige Datensätze für Analyseregeln, Arbeitsmappen und Hunting-Abfragen für jeden Typ und jedes Schema schreiben und verwenden.

Manchmal benötigen Sie separate Regeln, Arbeitsmappen und Abfragen, selbst bei in den Datentypen gemeinsam verwendeten Elementen, z. B. Firewallgeräten. Auch die Korrelation zwischen verschiedenen Datentypen bei einer Untersuchung und Hunting-Abfrage kann schwierig sein.

Das Advanced Security Information Model (ASIM) ist eine Ebene zwischen diesen verschiedenen Quellen und dem Benutzer befindet. ASIM folgt dem Stabilitätsprinzip: „Bei dem, was gesendet wird, streng sein, aber flexibel bei dem, was akzeptiert wird“. Bei Verwendung des Stabilitätsprinzips als Entwurfsmuster transformiert ASIM die inkonsistente und schwer zu verwendende Quelltelemetrie von Microsoft Sentinel in benutzerfreundliche Daten.

Allgemeine ASIM-Verwendung

Das Advanced SIEM Information Model (ASIM) ermöglicht eine nahtlose Handhabung verschiedener Quellen in einheitlichen, normalisierten Ansichten, indem es die folgenden Funktionen bereitstellt:

Quellenübergreifende Erkennungsfunktion. Normalisierte Analyseregeln funktionieren quellenübergreifend, lokal und in der Cloud und erkennen Angriffe wie Brute-Force-Angriffe oder unmögliche Ortswechsel auf verschiedenen Systemen, einschließlich Okta, AWS und Azure.

Quellenunabhängige Inhalte. Die Abdeckung sowohl vorgefertigter als auch benutzerdefinierter Inhalte mithilfe von ASIM wird automatisch auf alle Quellen erweitert, die ASIM unterstützen. Dies gilt selbst dann, wenn die Quelle erst nach dem Erstellen des Inhalts hinzugefügt wurde. Die Prozessereignisanalyse unterstützt beispielsweise alle Quellen, die ein Kunde zum Importieren der Daten verwenden kann, z. B. Microsoft Defender für Endpunkt, Windows-Ereignisse und Sysmon.

Unterstützung für benutzerdefinierte Quellen in integrierten Analysen

Benutzerfreundlichkeit. Nachdem ein Analyst ASIM gelernt hat, ist das Schreiben von Abfragen einfacher, da die Feldnamen immer gleich sind.

ASIM und die Metadaten von Open-Source-Sicherheitsereignissen

ASIM orientiert sich am allgemeinen Informationsmodell Open Source Security Events Metadata (OSSEM) und ermöglicht daher die vorhersagbare Korrelation von Entitäten über normalisierte Tabellen hinweg.

OSSEM ist ein von der Community betriebenes Projekt, das hauptsächlich auf die Dokumentation und Standardisierung von Sicherheitsereignisprotokollen aus unterschiedlichen Datenquellen und Betriebssystemen ausgerichtet ist. Außerdem stellt das Projekt ein Common Information Model (CIM) bereit, das während der Datennormalisierungsprozeduren von Datentechnikern verwendet werden kann, damit Sicherheitsanalytiker Daten über verschiedene Datenquellen hinweg abfragen und analysieren können.

ASIM-Komponenten

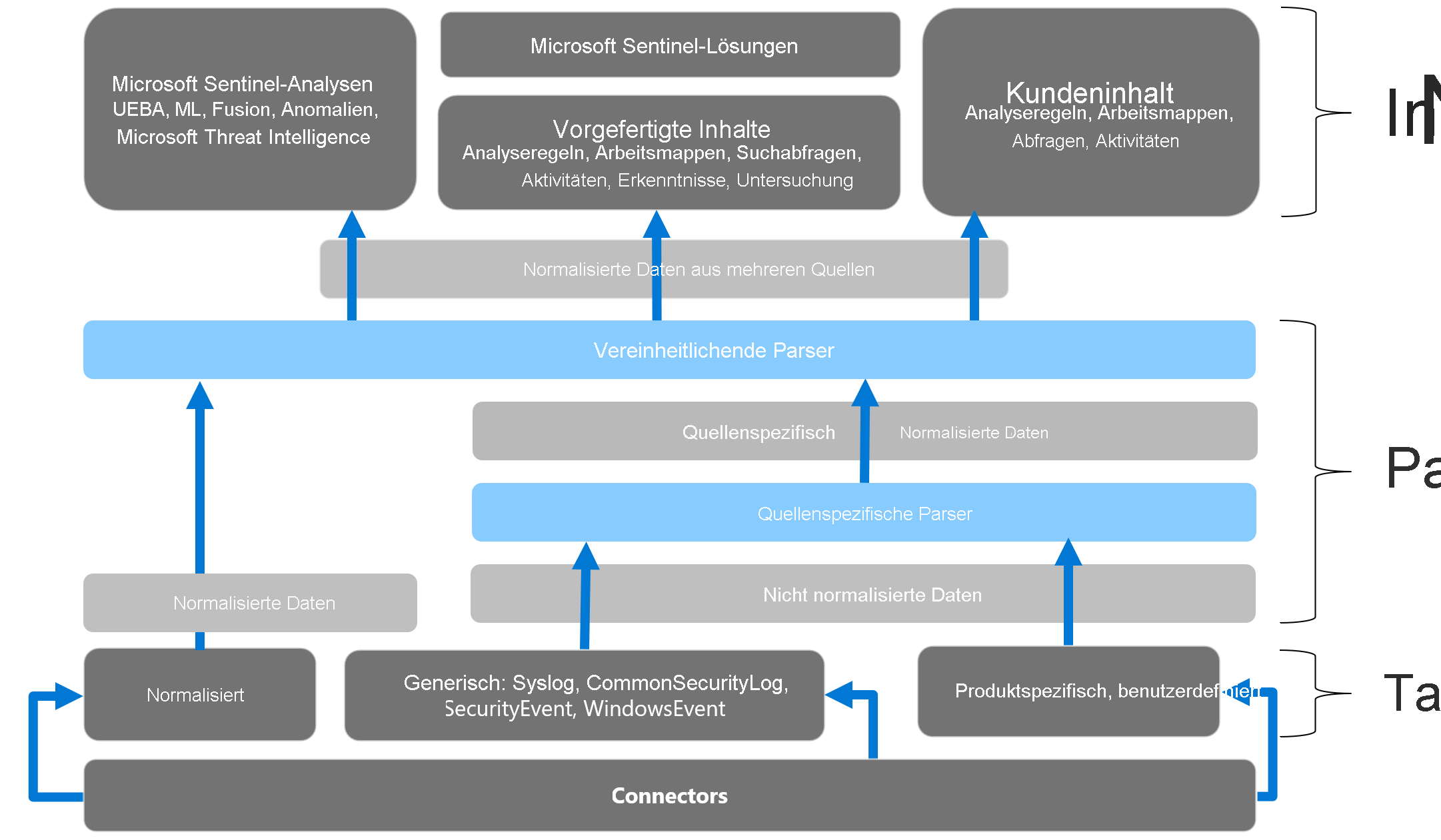

Die folgende Abbildung zeigt, wie nicht normalisierte Daten in normalisierte Inhalte übersetzt und in Microsoft Sentinel verwendet werden können. Beispielsweise können Sie eine benutzerdefinierte, produktspezifische, nicht normalisierte Tabelle mithilfe eines Parsers und eines Normalisierungsschemas in normalisierte Daten konvertieren. Die normalisierten Daten können Sie in von Microsoft definierten sowie in benutzerdefinierten Analysen, Regeln, Arbeitsmappen, Abfragen usw. verwenden.

ASIM schließt die folgenden Komponenten ein:

| Komponente | Beschreibung |

|---|---|

| Normalisierte Schemas | Standardsätze von vorhersagbaren Ereignistypen, die Sie beim Erstellen einheitlicher Funktionen verwenden können. Jedes Schema definiert die Felder, die ein Ereignis, eine Namenskonvention für normalisierte Spalten und ein Standardformat für die Feldwerte darstellen. |

| Parser | Zuordnung vorhandener Daten unter Verwendung von KQL-Funktionen zu normalisierten Schemas. Viele ASIM-Parser sind in Microsoft Sentinel standardmäßig enthalten. Weitere Parser und modifizierbare Versionen der integrierten Parser können über das GitHub-Repository für Microsoft Sentinel bereitgestellt werden. |

| Inhalte für jedes normalisierte Schema | Enthält Analyseregeln, Arbeitsmappen, Hunting-Abfragen und mehr. Die Inhalte für jedes normalisierte Schema können für alle normalisierten Daten verwendet werden, ohne dass quellenspezifische Inhalte erstellt werden müssen. |

ASIM-Terminologie

ASIM verwendet die folgenden Begriffe:

| Begriff | Beschreibung |

|---|---|

| Meldendes Gerät | Das System, das die Datensätze an Microsoft Sentinel sendet. Möglicherweise ist dieses System nicht das Zielsystem für den gesendeten Datensatz. |

| Datensatz | Eine Dateneinheit, die vom meldenden Gerät gesendet wird. Ein Datensatz wird häufig als Protokoll, Ereignis oder Warnung bezeichnet, kann aber auch ein anderer Datentyp sein. |

| Inhalt oder Inhaltselement | Die verschiedenen, anpassbaren oder vom Benutzer erstellten Artefakte, die mit Microsoft Sentinel verwendet werden können. Zu diesen Artefakten gehören beispielsweise Analyseregeln, Hunting-Abfragen und Arbeitsmappen. Ein Inhaltselement ist ein solches Artefakt. |

Ansicht von ASIM-Parsern

So zeigen Sie ASIM-Funktionen in Ihrer Microsoft Sentinel-Umgebung an.

- Navigieren Sie zu Ihrem Microsoft Sentinel-Arbeitsbereich im Azure-Portal.

- Wählen Sie im linken Navigationsbereich „Protokolle“ aus.

- Erweitern Sie den Schema- und Filterbereich auf der linken Seite (bei Bedarf verwenden Sie die Auslassungspunkte, um alle Tools anzuzeigen).

- Wählen Sie „Funktionen“ aus.

- Erweitern Sie „Microsoft Sentinel“.

Sie sehen Funktionen, die mit ASim und Im beginnen.